Az ESET kutatói elemezték az Android GravityRAT kémprogram frissített verzióját, amely ellopja a WhatsApp biztonsági mentési fájljait, és parancsokat kaphat a fájlok törlésére

Az ESET kutatói azonosították az Android GravityRAT spyware frissített verzióját, amelyet BingeChat és Chatico üzenetküldő alkalmazásokként terjesztenek. A GravityRAT egy távelérési eszköz, amelyről ismert, hogy használják legalább 2015 óta és korábban India elleni célzott támadásokban használták. Windows, Android és macOS verziók állnak rendelkezésre, amint azt korábban dokumentálta Cisco Talos, Kasperskyés Cyble. A GravityRAT mögött álló színész továbbra is ismeretlen; a csoportot belsőleg SpaceCobra néven követjük.

Valószínűleg 2022 augusztusa óta aktív, a BingeChat kampány még mindig folyamatban van; a Chaticót használó kampány azonban már nem aktív. A BingeChat ingyenes üzenetküldő szolgáltatásokat hirdető webhelyen keresztül kerül terjesztésre. Az újonnan felfedezett kampányban figyelemre méltó, hogy a GravityRAT képes kiszűrni a WhatsApp biztonsági másolatait, és parancsokat kaphat a fájlok törlésére. A rosszindulatú alkalmazások a nyílt forráskódon alapuló legitim csevegési funkciókat is biztosítanak OMEMO Instant Messenger alkalmazás.

- Felfedeztük az Android GravityRAT spyware új verzióját, amelyet a legális nyílt forráskódú OMEMO Instant Messenger Android-alkalmazás trójai változataként terjesztenek.

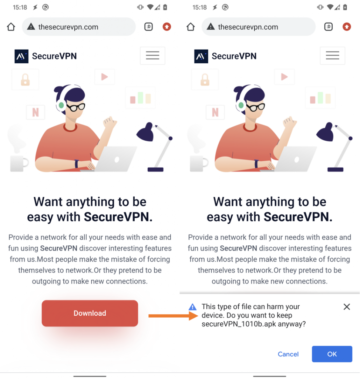

- A trójai BingeChat alkalmazás letölthető egy olyan webhelyről, amely ingyenes üzenetküldő és fájlmegosztó szolgáltatásként mutatja be.

- A GravityRAT ezen verziója két új képességgel bővült: parancsok fogadása a fájlok törlésére és a WhatsApp biztonsági mentési fájlok kiszűrése.

Kampány áttekintése

Erre a kampányra figyelmeztetett bennünket MalwareHunterTeam, amely egy tweeten keresztül megosztotta a GravityRAT minta hashét. Az APK-fájl neve alapján a rosszindulatú alkalmazás BingeChat néven szerepel, és azt állítja, hogy üzenetküldési funkciót biztosít. Megtaláltuk a honlapot binchat[.]net ahonnan ez a minta letölthető (lásd 1. ábra).

A webhelynek biztosítania kell a rosszindulatú alkalmazást, miután megérinti az ALKALMAZÁS LETÖLTÉSE gombot; azonban a látogatóknak be kell jelentkezniük. Nem rendelkeztünk hitelesítő adatokkal, és a regisztrációkat lezártuk (lásd 2. ábra). A legvalószínűbb, hogy az üzemeltetők csak akkor nyitják meg a regisztrációt, ha egy adott áldozat látogatására számítanak, adott esetben egy adott IP-címmel, földrajzi elhelyezkedéssel, egyéni URL-lel vagy egy meghatározott időkereten belül. Ezért úgy gondoljuk, hogy a potenciális áldozatok erősen célzottak.

Bár a BingeChat alkalmazást nem tudtuk letölteni a webhelyről, találtunk egy URL-t a VirusTotalon (https://downloads.bingechat[.]net/uploadA/c1d8bad13c5359c97cab280f7b561389153/BingeChat.zip), amely a rosszindulatú BingeChat Android-alkalmazást tartalmazza. Ez az alkalmazás ugyanazt a hash-t tartalmazza, mint a korábban említett tweetben szereplő alkalmazás, ami azt jelenti, hogy ez az URL az adott GravityRAT minta terjesztési pontja.

Ugyanerre a domain névre hivatkozik a BingeChat alkalmazás kódja is – egy másik utalás erre binchat[.]net terjesztésre szolgál (lásd 3. ábra).

A rosszindulatú alkalmazást soha nem tették elérhetővé a Google Play Áruházban. Ez a legitim nyílt forráskód trójai változata OMEMO Instant Messenger (IM) Android-alkalmazás, de BingeChat márkájú. Az OMEMO IM az Android Jabber kliens újraépítése beszélgetések.

Amint a 4. ábrán látható, a rosszindulatú webhely HTML-kódja bizonyítékot tartalmaz arra vonatkozóan, hogy azt a legális webhelyről másolták. preview.colorlib.com/theme/BingeChat/ július 5th, 2022, az automatizált eszköz segítségével HTTrack; A colorlib.com egy legitim webhely, amely letölthető WordPress-témákat biztosít, de úgy tűnik, hogy a BingeChat téma már nem érhető el ott. A binchat[.]net A domain regisztrációja augusztus 18-án történtth, 2022.

4. ábra: A HTTrack eszköz által generált és a rosszindulatú terjesztési webhely HTML-kódjában rögzített napló

Nem tudjuk, hogy a potenciális áldozatokat hogyan csábították rá, vagy más módon fedezték fel a rosszindulatú webhelyen. Tekintettel arra, hogy az alkalmazás letöltésének feltétele a fiók megléte, és az új fiók regisztrációja számunkra nem volt lehetséges, úgy gondoljuk, hogy kifejezetten a potenciális áldozatokat célozták meg. A támadás áttekintési sémája az 5. ábrán látható.

viktimológiát

Az ESET telemetriai adatai nem rögzítették ennek a BingeChat kampánynak egyetlen áldozatát sem, ami arra utal, hogy a kampány valószínűleg szűken célzott. Telemetriánk azonban egy másik Android GravityRAT mintát észlel Indiában, amely 2022 júniusában történt. Ebben az esetben a GravityRAT Chatico márkajelzést kapott (lásd a 6. ábrát).

Akárcsak a BingeChat, a Chatico is az OMEMO Instant Messenger alkalmazáson alapul, és a GravityRAT-tal trójai módon van megosztva. A Chaticót nagy valószínűséggel a chatico.co[.]uk webhelyen, és egy C&C szerverrel is kommunikált. A webhely és a C&C szerver domainjei offline állapotban vannak.

Innentől kezdve csak a BingeChat alkalmazást használó aktív kampányra összpontosítunk, amely ugyanazzal a rosszindulatú funkcióval rendelkezik, mint a Chatico.

tulajdonság

A rosszindulatú program mögött álló csoport továbbra is ismeretlen, a Facebook kutatói ellenére tulajdonság GravityRAT egy pakisztáni székhelyű csoportnak, mint korábban is elmélkedett írta: Cisco Talos. A csoportot belsőleg SpaceCobra néven követjük, és a BingeChat és a Chatico kampányokat is ehhez a csoporthoz rendeljük.

A GravityRAT tipikus rosszindulatú funkciói egy adott kódrészlethez kapcsolódnak, amelyet 2020-ban a Kaspersky egy olyan csoporthoz, amely a GravityRAT Windows-változatait használja

A 2021, Cyble közzétett egy másik GravityRAT-kampány elemzését, amely ugyanazokat a mintákat mutatta, mint a BingeChat, például a legális chat-alkalmazásnak álcázott trójai hasonló eloszlási vektort, amely ebben az esetben a SoSafe Chat volt, a nyílt forráskód használata. OMEMO IM kódot, és ugyanazt a rosszindulatú funkciót. A 6. ábrán a rosszindulatú osztályok összehasonlítása látható a Cyble által elemzett GravityRAT minta és a BingeChat új mintája között. Ezen összehasonlítás alapján nagy biztonsággal kijelenthetjük, hogy a BingeChat rosszindulatú kódja a GravityRAT malware családhoz tartozik.

7. ábra: A legális SoSafe Chat (balra) és BingeChat (jobbra) alkalmazásnak álcázott trójai osztálynevek összehasonlítása

Technikai elemzés

Az indítás után az alkalmazás arra kéri a felhasználót, hogy engedélyezze az összes szükséges engedélyt a megfelelő működéshez, ahogy az a 8. ábrán látható. A hívásnaplók olvasására vonatkozó engedély kivételével a többi kért engedély bármely üzenetküldő alkalmazásra jellemző, így előfordulhat, hogy az eszköz felhasználója nem megriad, amikor az alkalmazás kéri őket.

Az alkalmazás törvényes funkcióinak részeként lehetőséget biztosít fiók létrehozására és bejelentkezésre. Mielőtt a felhasználó bejelentkezik az alkalmazásba, a GravityRAT kapcsolatba lép a C&C szerverével, kiszűri az eszköz felhasználói adatait, és várja a parancsok végrehajtását. A GravityRAT képes kiszűrni:

- híváslista

- névjegyzék

- SMS üzenetek

- meghatározott kiterjesztésű fájlok: jpg, jpeg, log, png, PNG, JPG, JPEG, txt, pdf, xml, doc, xls, xlsx, ppt, pptx, docx, opus, crypt14, crypt12, crypt13, crypt18, crypt32

- eszköz helye

- alapvető eszközinformációk

A kiszűrendő adatokat külső adathordozón lévő szöveges fájlok tárolják, majd kiszűrik a C&C szerverre, végül eltávolítják. A szakaszos adatok fájlútvonalait a 9. ábra sorolja fel.

A GravityRAT ezen verziója két kis frissítést tartalmaz a GravityRAT korábbi, nyilvánosan ismert verzióihoz képest. Először is kiterjeszti a kiszűrendő fájlok listáját a crypt14, crypt12, crypt13, crypt18és crypt32 kiterjesztések. Ezek a titkosított fájlok a WhatsApp Messenger által létrehozott titkosított biztonsági másolatok. Másodszor, három parancsot tud fogadni a C&C kiszolgálótól a végrehajtáshoz:

- Delete AllFiles – törli az eszközről kiszivárgott, adott kiterjesztésű fájlokat

- DeleteAllContacts – törli a névjegyzéket

- DeleteAllCallLogs – törli a hívásnaplókat

Ezek nagyon specifikus parancsok, amelyek általában nem láthatók az Android rosszindulatú programjaiban. Az Android GravityRAT korábbi verziói egyáltalán nem tudtak parancsokat fogadni; csak kiszűrt adatokat tölthettek fel egy C&C szerverre egy adott időpontban.

A GravityRAT két keménykódolt C&C aldomaint tartalmaz, amelyek a 10. ábrán láthatók; azonban úgy van kódolva, hogy csak az elsőt használja (https://dev.androidadbserver[.]com).

Ezzel a C&C-szerverrel kapcsolatba léptek egy új, feltört eszköz regisztrálása és két további C&C-cím lekérése érdekében: https://cld.androidadbserver[.]com és a https://ping.androidadbserver[.]com amikor teszteltük, ahogy a 11. ábra mutatja.

Ismét csak az első C&C szervert használjuk, ezúttal az eszköz felhasználói adatainak feltöltésére, ahogy az a 12. ábrán látható.

Következtetés

Köztudott, hogy aktív volt legalább 2015 óta, a SpaceCobra újraélesztette a GravityRAT-ot, hogy kibővített funkciókat tartalmazzon a WhatsApp Messenger biztonsági másolatainak kiszűrésére, és parancsok fogadására a C&C szervertől a fájlok törlésére. Csakúgy, mint korábban, ez a kampány is üzenetküldő alkalmazásokat alkalmaz a GravityRAT hátsó ajtó terjesztésére. A kártevő mögött álló csoport legitim OMEMO IM kódot használ a BingeChat és Chatico rosszindulatú üzenetküldő alkalmazások csevegési funkcióinak biztosítására.

Az ESET telemetria szerint egy indiai felhasználót céloz meg a RAT frissített Chatico verziója, hasonlóan a korábban dokumentált SpaceCobra kampányokhoz. A BingeChat verziót egy regisztrációt igénylő webhelyen keresztül terjesztik, amely valószínűleg csak akkor nyílik meg, ha a támadók bizonyos áldozatok látogatását várják, adott esetben egy adott IP-címmel, földrajzi elhelyezkedéssel, egyéni URL-lel vagy egy meghatározott időkereten belül. Mindenesetre úgy gondoljuk, hogy a kampány nagyon célzott.

IoCs

Fájlok

| SHA-1 | Csomag név | ESET észlelési név | Leírás |

|---|---|---|---|

| 2B448233E6C9C4594E385E799CEA9EE8C06923BD | eu.siacs.bincechat | Android/Spy.Gravity.A | A BingeChat alkalmazást megszemélyesítő GravityRAT. |

| 25715A41250D4B9933E3599881CE020DE7FA6DC3 | eu.siacs.bincechat | Android/Spy.Gravity.A | A BingeChat alkalmazást megszemélyesítő GravityRAT. |

| 1E03CD512CD75DE896E034289CB2F5A529E4D344 | eu.siacs.chatico | Android/Spy.Gravity.A | A GravityRAT Chatico alkalmazást megszemélyesítő. |

Hálózat

| IP | Domén | Tárhelyszolgáltató | Először látott | Részletek |

|---|---|---|---|---|

| 75.2.37[.]224 | jre.jdklibraries[.]com | Amazon.com, Inc. | 2022-11-16 | Chatico C&C szerver. |

| 104.21.12[.]211 | cld.androidadbserver[.]com adb.androidadbserver[.]com |

Cloudflare, Inc. | 2023-03-16 | BingeChat C&C szerverek. |

| 104.21.24[.]109 | dev.jdklibraries[.]com | Cloudflare, Inc. | N / A | Chatico C&C szerver. |

| 104.21.41[.]147 | chatico.co[.]uk | Cloudflare, Inc. | 2021-11-19 | Chatico disztribúciós webhely. |

| 172.67.196[.]90 | dev.androidadbserver[.]com ping.androidadbserver[.]com |

Cloudflare, Inc. | 2022-11-16 | BingeChat C&C szerverek. |

| 172.67.203[.]168 | binchat[.]net | Cloudflare, Inc. | 2022-08-18 | BingeChat terjesztési webhely. |

Paths

Az adatok a következő helyeken kerülnek kiszűrésre:

/storage/emulated/0/Android/ebc/oww.log

/storage/emulated/0/Android/ebc/obb.log

/storage/emulated/0/bc/ms.log

/storage/emulated/0/bc/cl.log

/storage/emulated/0/bc/cdcl.log

/storage/emulated/0/bc/cdms.log

/storage/emulated/0/bc/cs.log

/storage/emulated/0/bc/location.log

MITER ATT&CK technikák

Ez a táblázat felhasználásával készült 13 verzió a MITER ATT&CK keretrendszer.

| taktika | ID | Név | Leírás |

|---|---|---|---|

| Kitartás | T1398 | Rendszerindítási vagy bejelentkezési inicializálási parancsfájlok | A GravityRAT megkapja a BOOT_COMPLETED az eszköz indításakor aktiválandó sugárzási szándék. |

| T1624.001 | Esemény által kiváltott végrehajtás: Broadcast Receivers | A GravityRAT funkció akkor aktiválódik, ha az alábbi események valamelyike bekövetkezik: USB_DEVICE_ATTACHED, ACTION_CONNECTION_STATE_CHANGED, USER_UNLOCKED, ACTION_POWER_CONNECTED, ACTION_POWER_DISCONNECTED, REPÜLŐGÉP ÜZEMMÓD, LEMERÜLT ELEM, BATTERY_OKAY, DATE_CHANGED, ÚJRAINDÍTÁS, TIME_TICK, vagy CONNECTIVITY_CHANGE. |

|

| Védelmi kijátszás | T1630.002 | Jelző eltávolítása a gazdagépen: Fájl törlése | A GravityRAT eltávolítja a helyi fájlokat, amelyek érzékeny információkat tartalmaznak az eszközről. |

| Felfedezés | T1420 | Fájl- és könyvtárfelderítés | A GravityRAT felsorolja a külső tárolón elérhető fájlokat. |

| T1422 | A rendszer hálózati konfigurációjának felderítése | A GravityRAT kivonja az IMEI-t, az IMSI-t, az IP-címet, a telefonszámot és az országot. | |

| T1426 | Rendszerinformációk felfedezése | A GravityRAT információkat gyűjt az eszközről, beleértve a SIM sorozatszámát, az eszközazonosítót és a közös rendszerinformációkat. | |

| Gyűjtemény | T1533 | Adatok a helyi rendszerből | A GravityRAT kiszűri a fájlokat az eszközről. |

| T1430 | Helymeghatározás | A GravityRAT nyomon követi az eszköz helyét. | |

| T1636.002 | Védett felhasználói adatok: Hívásnaplók | A GravityRAT kivonja a hívásnaplókat. | |

| T1636.003 | Védett felhasználói adatok: Névjegylista | A GravityRAT kibontja a névjegyzéket. | |

| T1636.004 | Védett felhasználói adatok: SMS üzenetek | A GravityRAT kivonja az SMS üzeneteket. | |

| Vezetési és Irányítási | T1437.001 | Alkalmazási réteg protokoll: Web Protocols | A GravityRAT HTTPS-t használ a C&C szerverével való kommunikációhoz. |

| Kiszűrés | T1646 | Exfiltration Over C2 Channel | A GravityRAT HTTPS használatával szűri ki az adatokat. |

| Hatás | T1641 | Adatmanipuláció | A GravityRAT eltávolítja az adott kiterjesztésű fájlokat az eszközről, és törli az összes felhasználói hívásnaplót és a névjegyzéket. |

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- EVM Finance. Egységes felület a decentralizált pénzügyekhez. Hozzáférés itt.

- Quantum Media Group. IR/PR erősített. Hozzáférés itt.

- PlatoAiStream. Web3 adatintelligencia. Felerősített tudás. Hozzáférés itt.

- Forrás: https://www.welivesecurity.com/2023/06/15/android-gravityrat-goes-after-whatsapp-backups/

- :van

- :is

- :nem

- 1

- 10

- 11

- 12

- 16

- 2020

- 2021

- 2022

- 32

- 500

- 67

- 7

- 8

- 9

- a

- Képes

- Rólunk

- hozzáférés

- Fiók

- aktív

- tevékenység

- További

- cím

- címek

- Hirdetés

- Után

- ellen

- riasztónak

- Minden termék

- lehetővé

- Is

- an

- elemzés

- elemzett

- és a

- android

- Másik

- bármilyen

- app

- Alkalmazás

- alkalmazások

- VANNAK

- AS

- társult

- At

- támadás

- Támadások

- Augusztus

- Automatizált

- elérhető

- hátsó ajtó

- mentés

- mentések

- alapján

- BE

- óta

- előtt

- mögött

- hogy

- Hisz

- tartozik

- között

- mindkét

- márkás

- rádióadás

- épült

- de

- gomb

- by

- hívás

- Kampány

- Kampányok

- TUD

- képességek

- képes

- eset

- Cisco

- követelések

- osztály

- osztályok

- vásárló

- zárt

- kód

- kódolt

- COM

- Közös

- kommunikálni

- közlés

- képest

- összehasonlítás

- Veszélyeztetett

- bizalom

- Configuration

- figyelembe véve

- kapcsolat

- tartalmaz

- tartalmazott

- tartalmaz

- tudott

- ország

- terjed

- teremt

- készítette

- Hitelesítő adatok

- kripta

- Jelenleg

- szokás

- dátum

- Érzékelés

- eszköz

- felfedezett

- terjeszteni

- megosztott

- terjesztés

- do

- Nem

- domain

- Domain név

- domainek

- letöltés

- alkalmaz

- titkosított

- fokozott

- Még

- események

- bizonyíték

- Kivéve

- kivégez

- végrehajtás

- kiszűrés

- kiterjesztett

- vár

- nyúlik

- kiterjesztés

- kiterjesztések

- külső

- kivonatok

- FB

- Ábra

- filé

- Fájlok

- Végül

- Találjon

- vezetéknév

- Összpontosít

- következő

- A

- talált

- Ingyenes

- ból ből

- funkciós

- funkcionalitás

- további

- generált

- Goes

- A Google Play

- Google Play Áruház

- gravitációs

- Csoport

- hash

- Legyen

- tekintettel

- itt

- Magas

- nagyon

- vendéglátó

- Hogyan

- azonban

- HTML

- HTTPS

- ID

- azonosított

- if

- in

- tartalmaz

- magában foglalja a

- Beleértve

- India

- információ

- kezdetben

- azonnali

- A szándék

- kölcsönhatásba

- belsőleg

- bele

- IP

- IP-cím

- IT

- ITS

- jpg

- július

- június

- éppen

- Ismer

- ismert

- indít

- réteg

- legkevésbé

- balra

- Legális

- jogos

- Valószínű

- Lista

- Listázott

- listák

- helyi

- elhelyezkedés

- log

- Belépés

- hosszabb

- MacOS

- készült

- malware

- max-width

- eszközök

- Média

- említett

- üzenetek

- üzenetküldés

- hírnök

- esetleg

- a legtöbb

- név

- nevek

- elengedhetetlen

- hálózat

- soha

- Új

- újonnan

- nem

- figyelemre méltó

- Most

- szám

- történt

- of

- Nem elérhető

- on

- ONE

- folyamatban lévő

- csak

- nyitva

- nyílt forráskódú

- üzemeltetők

- Opciók

- or

- Más

- másképp

- mi

- ki

- felett

- áttekintés

- Pakisztán

- rész

- különös

- minták

- engedély

- engedélyek

- telefon

- darab

- Helyek

- Plató

- Platón adatintelligencia

- PlatoData

- játszani

- Play Áruház

- pont

- pont

- lehetséges

- esetleg

- potenciális

- ajándékot

- előző

- korábban

- valószínűleg

- megfelelően

- protokoll

- ad

- biztosít

- nyilvánosan

- közzétett

- PATKÁNY

- Olvass

- kap

- kap

- fogadó

- feljegyzett

- Regisztráció

- nyilvántartott

- Bejegyzés

- maradványok

- távoli

- távoli hozzáférés

- eltávolítás

- eltávolított

- kéri

- megköveteli,

- kutatók

- jobb

- azonos

- rendszer

- Képernyő

- Második

- lát

- Úgy tűnik,

- látott

- érzékeny

- sorozatszám

- Szerverek

- szolgáltatás

- Szolgáltatások

- megosztott

- megosztás

- kellene

- mutatott

- Jelek

- IGEN

- hasonló

- óta

- weboldal

- kicsi

- SMS

- So

- különleges

- kifejezetten

- spyware

- kezdődik

- indítás

- Állami

- lop

- Még mindig

- tárolás

- tárolni

- memorizált

- ilyen

- rendszer

- táblázat

- Talos

- célzott

- kipróbált

- hogy

- A

- Őket

- téma

- akkor

- Ott.

- ebből adódóan

- Ezek

- ők

- ezt

- azok

- bár?

- három

- Keresztül

- idő

- időkeret

- nak nek

- szerszám

- vágány

- váltott

- trójai

- csipog

- kettő

- tipikus

- jellemzően

- alatt

- ismeretlen

- frissítve

- Frissítés

- URL

- us

- használ

- használt

- használó

- használ

- segítségével

- változat

- nagyon

- keresztül

- Áldozat

- áldozatok

- Látogat

- látogató

- Várakozás

- volt

- we

- háló

- weboldal

- voltak

- amikor

- ami

- széles

- lesz

- ablakok

- val vel

- belül

- WordPress

- wordpress témák

- Munka

- XML

- te

- zephyrnet