Ismeretlen csoportok vizsgálatokat indítottak az Apache OfBiz vállalati erőforrás-tervezési (ERP) keretrendszerében azonosított nulladik napi sebezhetőség ellen – ez egy egyre népszerűbb stratégia a javítások elemzésére a szoftverjavítások megkerülésére.

A 0 napos sebezhetőség (CVE-2023-51467) A SonicWall kiberbiztonsági cég elemzése szerint az Apache OFBiz-ben, amelyet december 26-án tettek közzé, lehetővé teszi a támadók számára, hogy hozzáférjenek érzékeny információkhoz, és távolról kódot hajtsanak végre az ERP-keretrendszert használó alkalmazások ellen. Az Apache Software Foundation eredetileg kiadott egy javítást egy kapcsolódó problémára, a CVE-2023-49070-re, de a javítás nem tudott védelmet nyújtani a támadás egyéb változatai ellen.

Az incidens rávilágít a támadók azon stratégiájára, hogy minden kiadott javítást alaposan megvizsgálnak a nagy értékű sebezhetőségek miatt – ez az erőfeszítés gyakran a szoftverjavítások kiküszöbölésére vezet – mondta Douglas McKee, a SonicWall fenyegetéskutatási részlegének ügyvezető igazgatója.

"Miután valaki elvégezte azt a kemény munkát, hogy azt mondja: "Ó, itt van egy sebezhetőség", most egy csomó kutató vagy fenyegetettség szereplője láthatja ezt az egyetlen szűk pontot, és Ön sokkal több vizsgálat előtt állhat. ," mondja. "Felhívta a figyelmet a kód ezen területére, és ha a javítás nem sziklaszilárd, vagy valami kimaradt, akkor nagyobb valószínűséggel találják meg, mert extra szemmel nézel rá."

A SonicWall kutatója, Hasib Vhora elemezte a december 5-i javítást, és további módszereket fedezett fel a probléma kihasználására, amelyet a cég december 14-én jelentett az Apache Software Foundation-nek.

„A CVE-2023-49070 javításának elemzésekor felkeltette az érdeklődésünket a választott csökkentés, és azt gyanítottuk, hogy a valódi hitelesítési megkerülő továbbra is jelen lesz, mivel a javítás egyszerűen eltávolította az XML RPC kódot az alkalmazásból” – mondta Vhora. áll a kérdés elemzésében. „Ennek eredményeként úgy döntöttünk, hogy beleásunk a kódba, hogy kiderítsük a hitelesítés-bypass probléma kiváltó okát.”

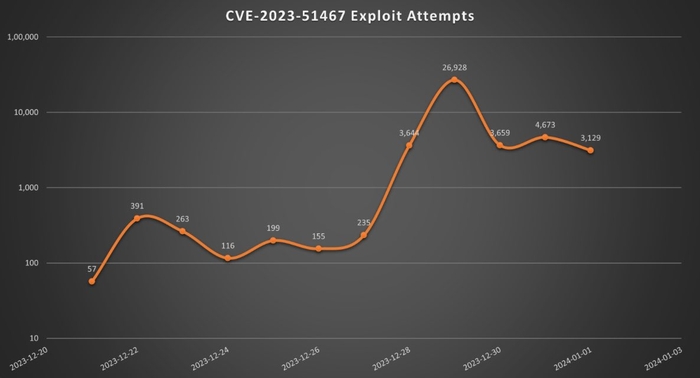

A támadások az Apache OfBiz sebezhetőségét célozták annak december 26-i közzététele előtt. Forrás: Sonicwall

December 21-én, öt nappal a probléma nyilvánosságra hozatala előtt, a SonicWall már azonosította a probléma hasznosítási kísérleteit.

Patch Imperfect

Az Apache nem egyedül ad ki egy javítást, amelyet a támadóknak sikerült megkerülniük. 2020-ban a nulladik napi exploitokkal támadott 24 sebezhetőség közül hat (25%) a korábban kijavított biztonsági problémák változata volt. a Google fenyegetéselemző csoportja (TAG) által közzétett adatok. 2022-re a nulladik napi exploit által megtámadott 17 sebezhetőség közül 41 (41%) korábban javított problémák változata volt, a Google – áll egy frissített elemzésben.

Számos oka lehet annak, hogy a vállalatok nem tudják teljesen kijavítani a problémát, kezdve a probléma kiváltó okának nem értésétől a szoftveres sebezhetőségek hatalmas lemaradásán át az azonnali javítás elsőbbségéig az átfogó javítással szemben – mondja Jared Semrau, a Google Mandiant vezető menedzsere. sebezhetőség és kizsákmányolás csoportja.

„Nincs egyszerű, egyetlen válasz arra, hogy miért történik ez” – mondja. "Több tényező is hozzájárulhat [egy hiányos javításhoz], de [a SonicWall kutatóinak] teljesen igazuk van – sokszor a cégek csak az ismert támadási vektort foltozzák."

A Google arra számít, hogy a hiányosan kijavított sebezhetőségeket célzó nulladik napi kizsákmányolások aránya továbbra is jelentős tényező marad. A támadók szemszögéből nézve egy alkalmazás sebezhetőségét nehéz megtalálni, mert a kutatóknak és a fenyegetés szereplőinek 100,000 XNUMX vagy több millió kódsoron kell keresztülnézniük. Ha az ígéretes, esetleg nem megfelelően javított sebezhetőségekre összpontosít, a támadók továbbra is megtámadhatják az ismert gyenge pontot, ahelyett, hogy a nulláról kezdenék.

Út a Biz-javítás körül

Sok szempontból ez történt az Apache OfBiz sebezhetőségével. Az eredeti jelentés két problémát írt le: egy RCE-hibát, amely hozzáférést igényelt az XML-RPC interfészhez (CVE-2023-49070), valamint egy hitelesítési megkerülési problémát, amely a nem megbízható támadók számára biztosította ezt a hozzáférést. Az Apache Software Foundation úgy vélte, hogy az XML-RPC végpont eltávolítása megakadályozza mindkét probléma kihasználását – közölte az ASF biztonsági válaszcsapata a Dark Reading kérdéseire válaszolva.

"Sajnos nem vettük észre, hogy ugyanaz a hitelesítési megkerülő más végpontokat is érintett, nem csak az XML-RPC-t" - mondta a csapat. "Miután tudomásunkra jutott, órákon belül kiadták a második javítást."

Az Apache által OFBIZ-12873 néven nyomon követett sebezhetőség „lehetővé teszi a támadók számára, hogy megkerüljék a hitelesítést, hogy egyszerű szerveroldali kéréshamisítást (SSRF) érjenek el”, Deepak Dixit, az Apache Software Foundation tagja. szerepel az Openwall levelezőlistáján. A probléma megtalálásában a SonicWall fenyegetéskutatója, Hasib Vhora és két másik kutató – Gao Tian és L0ne1y – tulajdonította.

Mivel az OfBiz egy keretrendszer, és így a szoftverellátási lánc része, a sérülékenység hatása széles körben elterjedhet. A népszerű Atlassian Jira projekt és problémakövető szoftver például az OfBiz könyvtárat használja, de az, hogy az exploit sikeresen végrehajtható-e a platformon, még mindig nem ismert, mondja a Sonicwall McKee.

„Ez attól függ, hogy az egyes vállalatok hogyan építik fel hálózatukat, és hogyan konfigurálják a szoftvert” – mondja. „Azt mondanám, hogy egy tipikus infrastruktúrában nem lenne ilyen internetre néző, hanem valamilyen VPN-t vagy belső hozzáférést igényelne.”

A cégeknek minden esetben lépéseket kell tenniük, és javítaniuk kell az OfBiz-t használó alkalmazásokat a legújabb verzióra – mondta az ASF biztonsági válaszcsapata.

„Az Apache OFBiz-t használó vállalatoknak azt javasoljuk, hogy kövessék a biztonsági bevált gyakorlatokat, beleértve a rendszerhez való hozzáférést csak azoknak a felhasználóknak, akiknek szükségük van rá, ügyelve a szoftverek rendszeres frissítésére, valamint arra, hogy megfelelően felkészülten tudjanak reagálni, ha egy biztonsági probléma. tájékoztatót tesznek közzé” – mondták.

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- Forrás: https://www.darkreading.com/vulnerabilities-threats/apache-erp-0day-underscores-dangers-of-incomplete-patches

- :is

- :nem

- $ UP

- 100

- 14

- 17

- 2020

- 2022

- 24

- 26%

- 41

- 7

- a

- teljesen

- hozzáférés

- Szerint

- Elérése

- szereplők

- További

- tanácsadó

- érintett

- ellen

- lehetővé teszi, hogy

- kizárólag

- már

- Is

- an

- elemzés

- elemzett

- elemzése

- és a

- válasz

- bármilyen

- Apache

- Alkalmazás

- alkalmazások

- építészek

- VANNAK

- TERÜLET

- körül

- AS

- ASF

- At

- támadás

- Kísérletek

- figyelem

- Hitelesítés

- tudatában van

- BE

- mert

- óta

- előtt

- hogy

- úgy

- BEST

- legjobb gyakorlatok

- mindkét

- Csokor

- de

- by

- kitérő

- TUD

- Okoz

- lánc

- Táblázatos

- választott

- kód

- Companies

- vállalat

- átfogó

- folytatódik

- contribuer

- tudott

- Kiberbiztonság

- veszélyeket

- sötét

- Sötét olvasmány

- Nap

- foglalkozó

- december

- határozott

- Deepak

- függ

- leírt

- nehéz

- DIG

- Igazgató

- közzététel

- felfedezett

- csinált

- douglas

- húzott

- minden

- erőfeszítések

- Endpoint

- Vállalkozás

- ERP

- esemény

- példa

- kivégez

- végrehajtó

- Ügyvezető igazgató

- létezik

- elvárja

- Exploit

- kizsákmányolás

- Hasznosított

- hasznosítja

- külön-

- Szemek

- tényező

- tényezők

- FAIL

- Sikertelen

- Ábra

- megtalálása

- Cég

- öt

- Rögzít

- javítások

- hibája

- összpontosítás

- következik

- A

- hamisítvány

- talált

- Alapítvány

- Keretrendszer

- ból ből

- teljesen

- GAO

- Giving

- megy

- Csoport

- Csoportok

- kellett

- történt

- megtörténik

- Kemény

- kemény munka

- Legyen

- he

- itt

- kiemeli

- NYITVATARTÁS

- HTML

- HTTPS

- hatalmas

- i

- azonosított

- if

- kép

- azonnali

- Hatás

- in

- incidens

- Beleértve

- egyre inkább

- információ

- Infrastruktúra

- Felület

- belső

- bele

- Hát

- kérdés

- Kiadott

- kérdések

- IT

- ITS

- jpg

- éppen

- Kedves

- ismert

- legutolsó

- indított

- könyvtár

- Valószínű

- vonalak

- néz

- Sok

- készült

- levelezési

- Gyártás

- sikerült

- menedzser

- sok

- Lehet..

- tag

- Több millió

- megszakított

- enyhítés

- több

- keskeny

- Szükség

- hálózat

- nem

- Most

- számos

- of

- gyakran

- oh

- on

- egyszer

- ONE

- csak

- nyitott

- or

- eredeti

- eredetileg

- Más

- mi

- ki

- felett

- rész

- Tapasz

- Patches

- Foltozás

- perspektíva

- tervezés

- emelvény

- Plató

- Platón adatintelligencia

- PlatoData

- pont

- Népszerű

- gyakorlat

- be

- megakadályozása

- korábban

- Előzetes

- prioritások

- Probléma

- problémák

- program

- biztató

- megfelelően

- védelme

- feltéve,

- nyilvános

- közzétett

- Kérdések

- Inkább

- Olvasás

- igazi

- miatt

- Ajánlást

- rendszeresen

- összefüggő

- felszabaduló

- felszabadító

- marad

- távolról

- eltávolított

- eltávolítása

- jelentést

- Számolt

- kérni

- szükség

- kötelező

- kutatás

- kutató

- kutatók

- forrás

- Reagálni

- válasz

- eredményez

- jobb

- Szikla

- gyökér

- s

- Mondott

- azonos

- azt mondják

- mondás

- azt mondja,

- kaparni

- ellenőrzéssel

- Második

- biztonság

- idősebb

- érzékeny

- számos

- Megosztás

- kellene

- jelentős

- Egyszerű

- egyszerűen

- óta

- egyetlen

- SIX

- szoftver

- szoftver ellátási lánc

- szilárd

- néhány

- Valaki

- valami

- forrás

- Spot

- kezdet

- Lépései

- Még mindig

- Stratégia

- sikeresen

- kínálat

- ellátási lánc

- biztos

- Systems

- TAG

- Vesz

- cél

- célzott

- csapat

- mint

- hogy

- A

- azok

- Ott.

- ők

- ezt

- azok

- fenyegetés

- fenyegetés szereplői

- Keresztül

- Így

- alkalommal

- nak nek

- kettő

- típus

- tipikus

- aláhúzás

- megértés

- sajnálatos módon

- ismeretlen

- Frissítések

- frissítve

- használ

- Felhasználók

- használ

- segítségével

- Ve

- változat

- VPN

- sérülékenységek

- sebezhetőség

- volt

- Út..

- módon

- we

- gyenge

- voltak

- Mit

- amikor

- vajon

- ami

- egész

- miért

- széles körben elterjedt

- val vel

- belül

- Munka

- lenne

- XML

- te

- A te

- magad

- zephyrnet