Az egyik legrosszabb hack A Solana blokklánc ellen szerdán történt, amikor egy hackernek sikerült 80,000 214 étert (ETH), az írás pillanatában több mint XNUMX millió dollárt átvinnie a Solana rendszerből az Ethereum blokkláncba a Wormhole hídon keresztül – ez a szolgáltatás biztosítja az átvitel lehetőségét. pénzeszközök a különböző blokkláncok között.

Egy tweetben kifejtve szál az álnevű Twitter-profil okos szerződések, a hacker úgy fejezte be a kizsákmányolást, hogy a 80,000 XNUMX ETH-t a Wormhole intelligens szerződésből az Ethereum-on egyetlen alkalommal átutalta. tranzakció. Mint kiderült, ez csak az utolsó lépés volt a feltörések sorozatában, amelyek lehetővé tették a hacker számára, hogy ellopja az alapokat.

„Bár drámai, ez a tranzakció csak a vége egy érdekes eseménysorozatnak. El kellett kezdenem visszafelé haladni, hogy rájöjjek, hogy ez egyáltalán lehetséges” – írja a smartcontracts Twitter.

A Guardians aláírt egy hamis átigazolást

A féreglyuk úgynevezett híd, a okos szerződés, ebben az esetben az Ethereumon, amely lehetőséget biztosít a kriptoeszközök mozgatására a különböző blokkláncok között. Az intelligens szerződések szerint magas szintű nézőpontból a Wormhole-nak kifejezetten van egy úgynevezett gyámcsoportja, amelyek aláírják a blokkláncok közötti átvitelt.

A féreglyuk őrei valahogy aláírták ezt a 80,000 100 ETH átutalást, mintha az XNUMX%-ban jogos lenne.

„A tranzakció, amely 80,000 XNUMX-et hozott ki ETH valójában az a támadó, aki 80,000 XNUMX ETH-t vitt át Solanából az Ethereumba. Eredetileg azt hittem, hogy a szerződés esetleg hibásan érvényesítette az aláírásokat az átutaláson, de az aláírásokat teljesen ellenőrizték.”

A smartcontracts szerint az első áttörést és részleges magyarázatot a tranzakció a Solanán, amely valahogy 120,000 XNUMX „Féreglyuk ETH”-t verett, Solanán étert csomagolva, a semmiből. Mivel a hacker képes volt Wormhole ETH-t verni Solanán, helyesen vissza tudta vonni az Ethereumba.

“Solana kicsit furcsa”

A hacker tranzakciós előzményeit vizsgálva van egy tranzakció, amely közvetlenül a 120,000 XNUMX féreglyuk ETH pénzverése előtt történt. Ebben tranzakció, a hacker csak 0.1 Wormhole ETH-t ver, mintha a hacker kis mennyiséggel tesztelné a funkciót.

A hacker tranzakciós történetének további vizsgálata során kiderül, hogy a hacker valóban a letét 0.1 ETH-ból Ethereumból be Solana. Bár a támadó nem fizetett be 120,000 XNUMX ETH-t a Wormhole intelligens szerződésébe az Ethereumon, van valami érdekes ebben a betétben.

Ahogy a smartcontract kifejti tweetjében, a Wormhole ETH-t Solanán leverő tranzakciók Wormhole intelligens szerződést váltottak ki. funkció az úgynevezett "teljes_csomagolt“. Ennek a funkciónak az egyik paramétere egy „átviteli üzenet”, lényegében a üzenet A híd őrei aláírták, hogy melyik tokent és mennyit kell verni.

„Solana kicsit furcsa, szóval ezek a paraméterek valójában maguk is intelligens szerződések. De az a fontos, hogy hogyan jönnek létre ezek az „átadási üzenet” szerződések. Itt van a tranzakció ez tette a 0.1 ETH átviteli üzenetet” – írja a smartcontracts Twitter.

Ki ellenőrzi a dámát?

Ez az „átviteli üzenet” szerződés az a funkció az úgynevezett "post_vaa“. A legfontosabb az, hogy a post_vaa a gyámok aláírásainak ellenőrzésével ellenőrzi, hogy az üzenet érvényes-e. Ez a rész elég ésszerűnek tűnik, mondja a smartcontracts, de ez az aláírás-ellenőrzési lépés az, ami mindent eltört.

A „post_vaa” függvény valójában nem ellenőrzi az aláírásokat. Ehelyett, tipikus Solana-módra, van egy másik intelligens szerződés, amely úgy jön létre, hogy a „ellenőrzés_aláírások" funkció. Az egyik bemenet a „verify_signatures” funkcióhoz egy Solana beépített „rendszer” program, amely a szerződés által használható különféle segédprogramokat tartalmazza.

A „verify_signatures”-en belül a Wormhole program megpróbálja ellenőrizni, hogy a végrehajtás, amely közvetlenül a funkció aktiválása előtt történt, az volt-e Secp256k1 aláírás-ellenőrző funkció végrehajtva.

„Ez az ellenőrző funkció egy beépített eszköz, amely a megadott aláírások helyességét hivatott ellenőrizni. Tehát az aláírás-ellenőrzést erre a programra bízták. De itt jön be a hiba” – tweetel a smartcontracts.

A féreglyuk szerződések használták a függvényt load_instruction_at ellenőrizni, hogy a Secp256k1 függvényt hívták-e meg először, de a load_instruction_at függvényt viszonylag nemrégiben elavult, mert nem ellenőrzi, hogy a tényleges rendszercímhez képest fut-e!

Játék vége

Az okosszerződések szerint a hívónak as bemenet a végrehajtott program rendszercímét, de a hacker más rendszercímet adott meg.

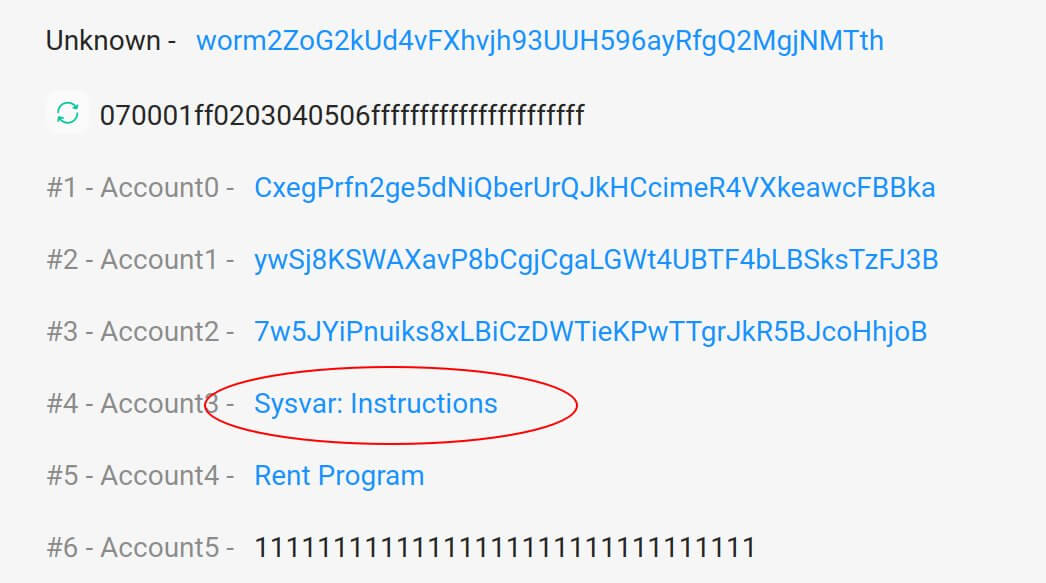

Íme, az a rendszercím, amelyet a „verify_signatures” bemenetként használnak a 0.1 ETH törvényes letétbe helyezéséhez:

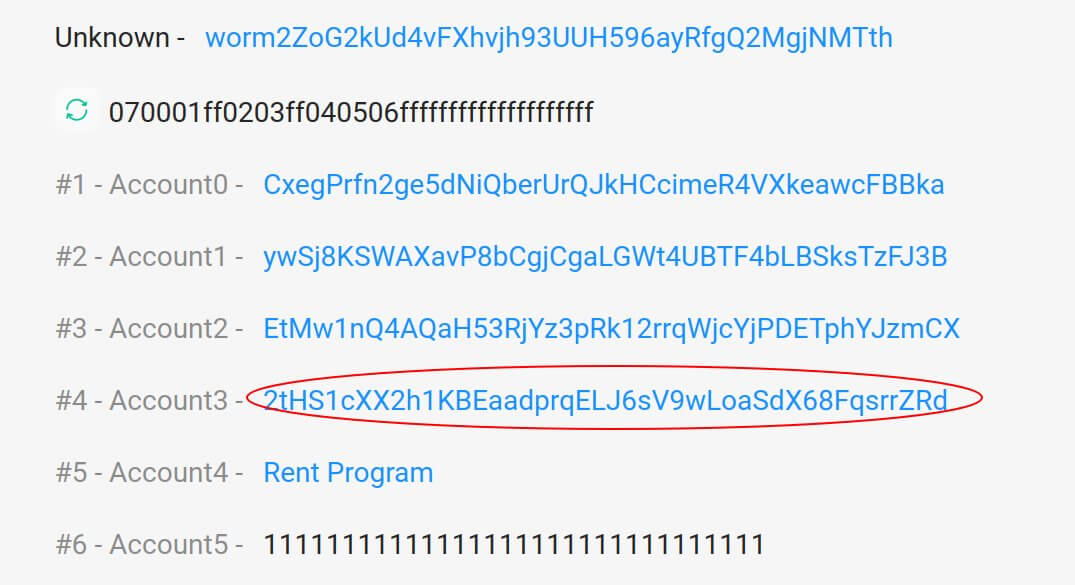

De itt van a „verify_signatures” tranzakció a 120 XNUMX ETH hamis letéthez:

Ez nem a rendszer címe!

„Ezzel a „hamis” rendszerprogrammal a támadó hatékonyan hazudhat arról, hogy az aláírás-ellenőrző programot végrehajtották. Az aláírásokat egyáltalán nem ellenőrizték!” – tweetlik a smartcontracts.

„Ezután véget ért a játék. A támadó azt a látszatot keltette, mintha a gyámok aláírtak volna egy 120 80 letétet a solanai Wormhole-ba, pedig nem tették meg. A támadónak most csak annyit kellett tennie, hogy valódi „játékpénzét” váltsa vissza az Ethereumba. És egy 10 XNUMX ETH + XNUMX XNUMX ETH kivonás később (minden az Ethereum hídjában), minden eltűnt.”

CryptoSlate hírlevél

A kriptográfia, a DeFi, az NFT és egyebek világának legfontosabb napi történeteinek összefoglalója.

Kap egy él a cryptoasset piacon

Hozzáférhet több kriptográfiai betekintéshez és kontextushoz minden cikkben, fizetett tagként CryptoSlate Edge.

On-chain elemzés

Ár pillanatképek

További kontextus

Csatlakozzon most $ 19 / hónap áron Fedezze fel az összes előnyét

- "

- 000

- 11

- 7

- 9

- Rólunk

- Szerint

- cím

- Minden termék

- Másik

- cikkben

- Eszközök

- Alapvetően

- hogy

- blockchain

- Doboz

- HÍD

- Bogár

- ellenőrzése

- Ellenőrzések

- tartalmaz

- szerződés

- szerződések

- tudott

- crypto

- Defi

- DID

- különböző

- Nem

- ETH

- Éter

- Eter (ETH)

- Ethereum

- Ethereum blokklánc

- események

- minden

- Exploit

- hamisítvány

- Divat

- Ábra

- vezetéknév

- funkció

- alapok

- játék

- hacker

- hack

- történelem

- Hogyan

- HTTPS

- fontos

- meglátások

- IT

- csatlakozik

- millió

- pénz

- a legtöbb

- mozog

- NFT

- ár

- profil

- Program

- ad

- biztosít

- Series of

- szolgáltatás

- készlet

- kicsi

- okos

- okos szerződés

- Intelligens szerződések

- So

- Solana

- valami

- kifejezetten

- kezdet

- stóla

- TÖRTÉNETEK

- rendszer

- Tesztelés

- a világ

- Keresztül

- jelképes

- felső

- tranzakció

- Tranzakciók

- Átadó

- csipog

- Igazolás

- dolgozó

- világ

- írás