A JetBrains TeamCity szoftverfejlesztési platform menedzser felhőverzióit már frissítették egy új pár kritikus biztonsági réssel szemben, de a helyszíni telepítések azonnali javításra szorulnak – figyelmeztetett a gyártó ezen a héten kapott biztonsági tanácsa.

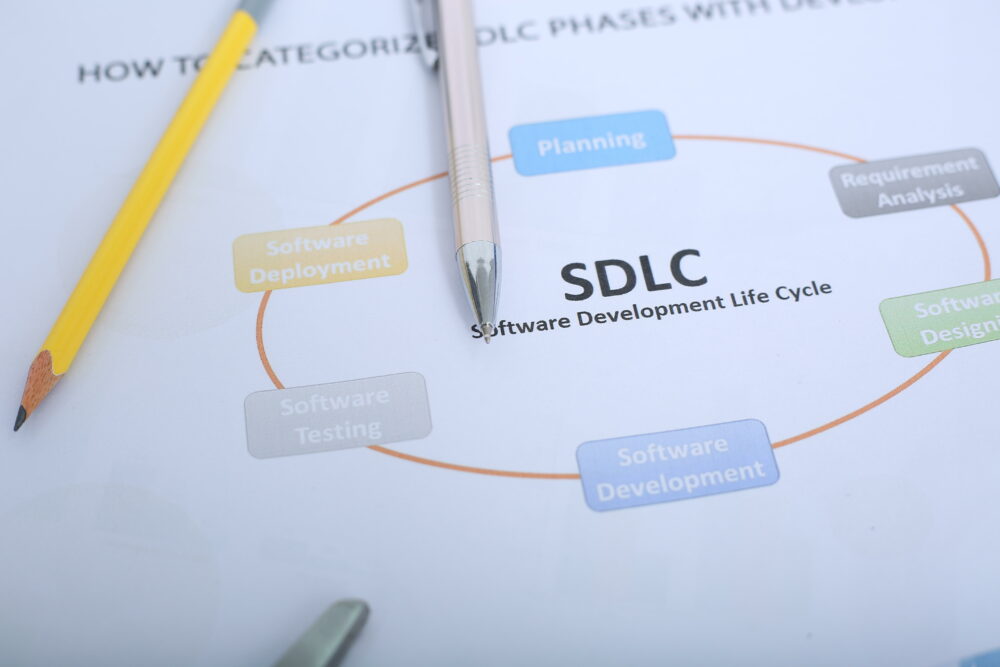

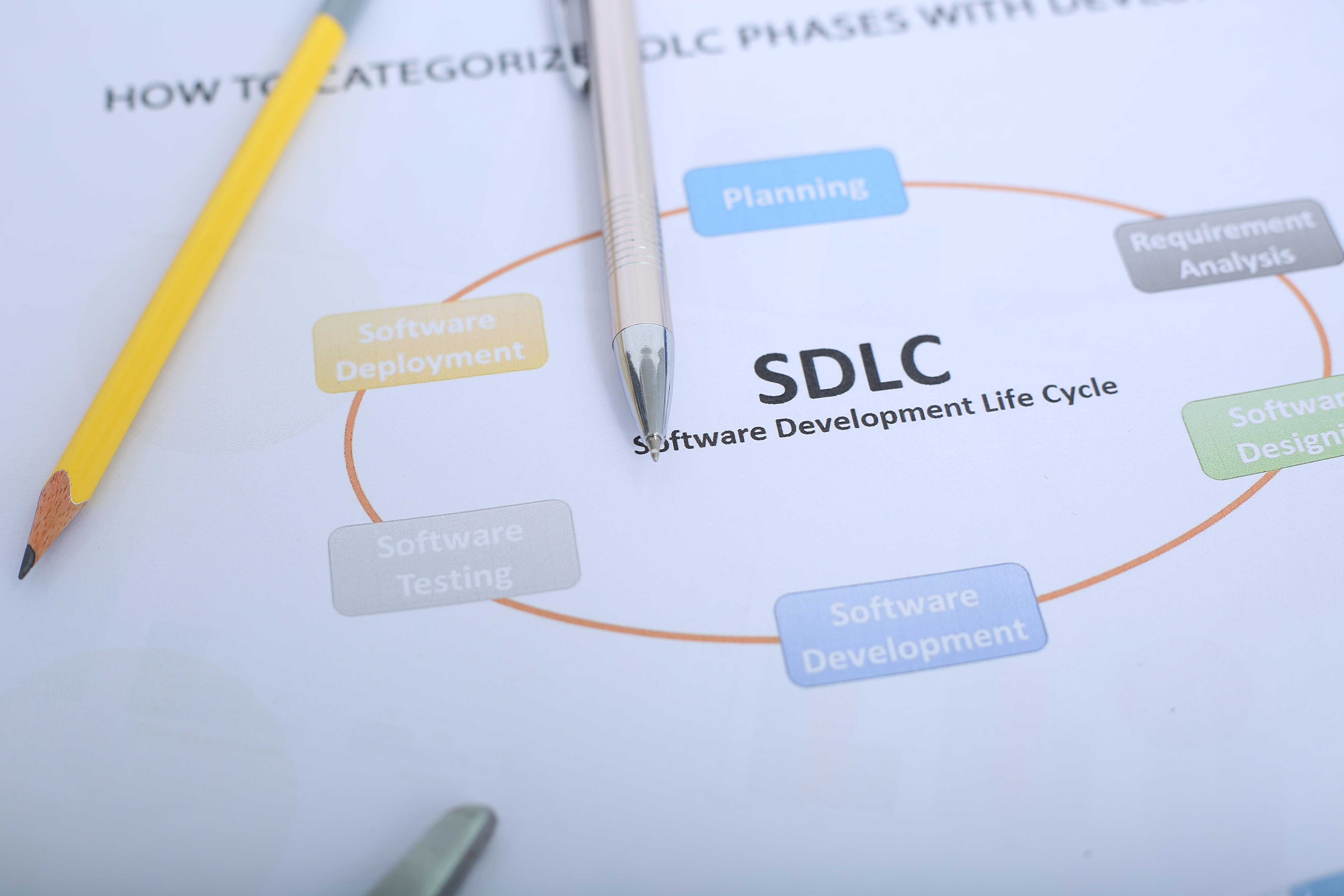

Ez a második forduló kritikus TeamCity biztonsági rések az elmúlt két hónapban. A következmények széleskörűek lehetnek: a vállalat szoftverfejlesztési életciklus (SDLC) platformját 30,000 XNUMX szervezet használja, köztük a Citibank, a Nike és a Ferrari.

A TeamCity eszköz kezeli a szoftverfejlesztési CI/CD folyamatot, amely a kód felépítésének, tesztelésének és üzembe helyezésének folyamata. A CVE-2024-27198 és CVE-2024-27199 alatt nyomon követett új sebezhetőségek lehetővé tehetik a fenyegetés szereplői számára, hogy megkerüljék a hitelesítést, és megszerezzék az adminisztrátori irányítást az áldozat TeamCity szervere felett. blogbejegyzés a TeamCity-től.

A hibákat a Rapid7 találta meg és jelentette be februárban – tette hozzá a cég. A Rapid7 csapata készen áll arra, hogy a közeljövőben nyilvánosságra hozza a teljes műszaki részletet, ezért a TeamCity helyszíni verzióit 2023.11.3-ig futtató csapatok számára elengedhetetlen, hogy javítsák rendszereiket, mielőtt a fenyegetés szereplői rákapnának a lehetőségre.

A frissített TeamCity 2023-11.4-es verzió kiadása mellett a gyártó egy biztonsági javítási bővítményt is kínált azoknak a csapatoknak, akik nem tudnak gyorsan frissíteni.

A CI/CD környezet alapvető fontosságú a szoftverellátási láncban, így vonzó támadási vektor a kifinomult, továbbfejlesztett perzisztens fenyegetés (APT) csoportok számára.

JetBrains TeamCity Bug Endangers Software Supply Chain

2023 végén a kormányok világszerte felkeltették a vészjelzést, hogy az orosz állami támogatású APT29 csoport (más néven Nobelium, Midnight Blizzard és Cozy Bear – a 2020 mögötti fenyegetés szereplője) A SolarWinds támad) aktívan kihasznált egy hasonlót a JetBrains TeamCity sebezhetősége amely szintén lehetővé teheti a szoftver-ellátási lánc kibertámadásait.

„A hitelesítés nélküli támadók azon képessége, hogy megkerüljék a hitelesítési ellenőrzéseket és megszerezzék az adminisztratív irányítást, jelentős kockázatot jelentenek nemcsak a közvetlen környezetre, hanem az ilyen kompromittált CI/CD-folyamatokon keresztül fejlesztendő és telepített szoftver integritására és biztonságára is” – mondta Ryan Smith. , a Deepfence termékért felelős vezetője – áll a közleményben.

Smith hozzátette, az adatok „figyelemreméltó növekedést” mutatnak mind a szoftver-ellátási lánc kibertámadásainak mennyiségében, mind általában véve összetettségében.

"A közelmúltban történt JetBrains incidens határozottan emlékeztet a gyors sebezhetőség-kezelés és a proaktív fenyegetésészlelési stratégiák kritikusságára" - mondta Smith. „Az agilitás és rugalmasság kultúrájának előmozdításával a szervezetek fokozhatják képességüket a felmerülő fenyegetések meghiúsítására és digitális eszközeik hatékony védelmére.”

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- Forrás: https://www.darkreading.com/application-security/critical-teamcity-bugs-endanger-software-supply-chain

- :is

- :nem

- 000

- 11

- 2020

- 2023

- 30

- 7

- a

- képesség

- Szerint

- át

- aktívan

- szereplők

- hozzáadott

- mellett

- admin

- adminisztratív

- fejlett

- tanácsos

- tanácsadó

- ellen

- aka

- riasztás

- lehetővé

- már

- Is

- an

- és a

- APT

- AS

- Eszközök

- támadás

- támadó

- vonzó

- Hitelesítés

- BE

- Viselik

- óta

- előtt

- mögött

- hogy

- mindkét

- Bogár

- bogarak

- épült

- de

- by

- kitérő

- TUD

- Fogás

- lánc

- Ellenőrzések

- Citibank

- kód

- vállalat

- bonyolultság

- Veszélyeztetett

- ellenőrzés

- tudott

- kritikai

- kritikusság

- kultúra

- cyberattacks

- dátum

- telepített

- bevetések

- részletek

- Érzékelés

- fejlett

- Fejlesztés

- digitális

- Digitális eszközök

- hatékonyan

- csiszolókő

- növelése

- Környezet

- kiaknázása

- február

- Ferrari

- hibái

- A

- elősegítése

- talált

- ból ből

- Tele

- alapvető

- Nyereség

- általános

- kap

- A kormányok

- Csoport

- Csoportok

- Legyen

- fej

- HTTPS

- azonnali

- parancsoló

- in

- incidens

- Beleértve

- sértetlenség

- IT

- jpg

- Késő

- életciklus

- Gyártás

- vezetés

- menedzser

- kezeli

- éjfél

- hónap

- Szükség

- Új

- NIKE

- figyelemre méltó

- of

- felajánlott

- csak

- -ra

- Alkalom

- szervezetek

- pár

- múlt

- Tapasz

- Foltozás

- csővezeték

- emelvény

- Plató

- Platón adatintelligencia

- PlatoData

- csatlakoztat

- lebeg

- pózok

- állás

- proaktív

- folyamat

- Termékek

- gyorsan

- emelt

- elágazások

- új

- engedje

- felszabadító

- emlékeztető

- Számolt

- rugalmasság

- Kockázat

- körül

- futás

- orosz

- Ryan

- s

- biztosíték

- Mondott

- Második

- biztonság

- biztonsági javítás

- szerver

- szolgálja

- Műsorok

- jelentős

- hasonló

- kovács

- szoftver

- szoftverfejlesztés

- szoftver ellátási lánc

- kifinomult

- merev

- nyilatkozat

- stratégiák

- ilyen

- kínálat

- ellátási lánc

- Systems

- csapat

- csapat

- Műszaki

- kipróbált

- hogy

- A

- azok

- ezt

- ezen a héten

- fenyegetés

- fenyegetés szereplői

- fenyegetések

- Keresztül

- keresztben

- nak nek

- szerszám

- kettő

- képtelen

- alatt

- frissítve

- frissítés

- használt

- eladó

- változat

- verzió

- Áldozat

- kötet

- sérülékenységek

- sebezhetőség

- figyelmeztetett

- volt

- hét

- voltak

- ami

- széles

- világszerte

- zephyrnet