Olvasási idő: 6 jegyzőkönyv

Mivel a blokkláncot a közelmúltban rengeteg alkalmazással találták meg, ez a vontatás felhajtást keltett a DLT (elosztott főkönyvi technológia) körül. A blokkláncot a kriptográfia építőkövének tekintik, ezért olyan ajánlatokkal állt elő, amelyek különböző célokat szolgálnak. A decentralizációt NFT-kkel, dApp-okkal, DeFi-vel és intelligens szerződésekkel hajtotta végre.

A DAO-k megjelenése konkrét bizonyítékot adott a blokklánc által kínált hatalmas lehetőségekre. A közelmúltban láthattuk, hogyan fejlődtek a DAO-k vagy a decentralizált autonóm szervezetek. Ez a cikk rövid magyarázatot ad a DAO-k elleni irányítási támadásokról, és arról, hogyan lehet biztonságban megvédeni őket.

DAO irányítási modell

A felhasználók számára kihívást jelentett az új irányítási modellek elfogadása a blokklánc megjelenése után, mivel több fél is részt vett benne. Ennek ellenére a blokklánc mögötti teljes elképzelés az volt, hogy tartózkodjanak a felhasználóktól minden központi egységtől. Ezen a ponton felmerült az igény a kormányzás egyértelművé tételére.

A DAO irányítását a tagjai ellenőrzik, akik szavazási rendszert használnak annak eldöntésére, hogy a szervezet hogyan működjön, és hogyan allokálja fel pénzeszközeit.

A DAO tagjai általában olyan tokenekkel rendelkeznek, amelyek képviselik a szervezetben való részesedésüket, és lehetővé teszik számukra, hogy szavazzanak a javaslatokról. Ezek a tokenek megvásárolhatók és eladhatók a nyílt piacon, így a tagok kedvük szerint csatlakozhatnak és kiléphetnek.

Az irányítási javaslatokat különféle okokból lehet javasolni, beleértve a lánc korszerűsítését, a lánc jövője szempontjából kritikus döntések meghozatalát stb. A DAO tagjai javaslatokat tesznek, amelyeket a teljes tagság megszavaz. Ha a tagok határozatképessége megszavazza egy javaslatot, a szervezet intelligens szerződése automatikusan végrehajtja azt.

DAO kormányzási támadások

A DAO elleni irányítási támadás akkor történik, amikor a támadó kihasználja a DAO irányítási struktúrájának hibáit, hogy hatalmat szerezzen, és a támadónak kedvezõ döntéseket hozzon a többi tag rovására.

Ez a fajta támadás sokféle formát ölthet. Ennek ellenére általában azt jelenti, hogy a támadó szavazati jogát vagy más módon használja fel a szervezet döntéshozatali folyamata feletti irányítást, és a maga javára módosítja annak szabályozását.

Az alábbiakban bemutatunk néhány típusú kormányzási támadást a DAO-kban

- Többségi támadás: A többségi támadás olyan kormányzási támadás, amelyben a támadó rendelkezik a szavazati jogok többségével egy decentralizált autonóm szervezetben (DAO). Ezzel a hatalommal a támadó bármilyen javaslatot tehet a DAO-nak, amely a többi tag kárára előnyös számukra.

- Sybil Attack: A Sybil támadás során a támadó sok hamis identitást hoz létre, közismert nevén „Sybils”-t, amelyek segítségével többször is szavazhatnak a DAO döntéshozatali folyamatában. A támadó jelentős befolyást szerezhet a szervezeten belül, ha sok Sybilt generál, még akkor is, ha nem rendelkezik a legtöbb tokennel.

- Élenjáró: Mielőtt egy javaslatot nyilvánosságra hoznának a közösség többi tagja számára, a támadó megfigyelheti azt. Ezt az információt ezután felhasználhatják arra, hogy az ajánlat mellett szavazzanak, vagy tokeneket szerezzenek, mielőtt azt nyilvánosságra hozzák, így befolyásolhatják a szavazás eredményét, vagy profitálhatnak a megemelt token árból. A jól definiált és átlátható döntéshozatali folyamat elengedhetetlen a DAO-ban való élvonalba kerülés kockázatának csökkentéséhez, a jól meghatározott és átlátható döntéshozatali folyamat kritikus fontosságú. A javaslatokat a szavazás előtt nyilvánosságra lehetne hozni, hogy minden tag egyformán értékelhesse és megvitassa azokat.

- Befolyásolt döntések: Ez a legelterjedtebb, mert sok dolog könnyen befolyásolhatja a tartókat. Ez akkor valósulhat meg, ha bizonyos tagok vagy csoportok aránytalanul nagy befolyást gyakorolnak a döntéshozatalra, akár nagyszámú tokenek, akár szavazati jog feletti ellenőrzés, fizetett PR-kezdeményezések, influencer marketing vagy akár emberek megvesztegetése, hogy elfogult véleményük legyen. a terven.

- Spammelési javaslatok: Javaslatok kéretlen levelének nevezzük azt a cselekményt, amikor folyamatosan nagyszámú, csekély vagy semmilyen értékkel nem rendelkező ajánlatot nyújtanak be, ami túlterheli a szervezetet és megnehezíti az érvényes ötletek elfogadását. Ez a támadás megzavarhatja a döntéshozatalt, megnehezítve a közösség számára a konszenzus elérését és a döntő gondolatok átadását.

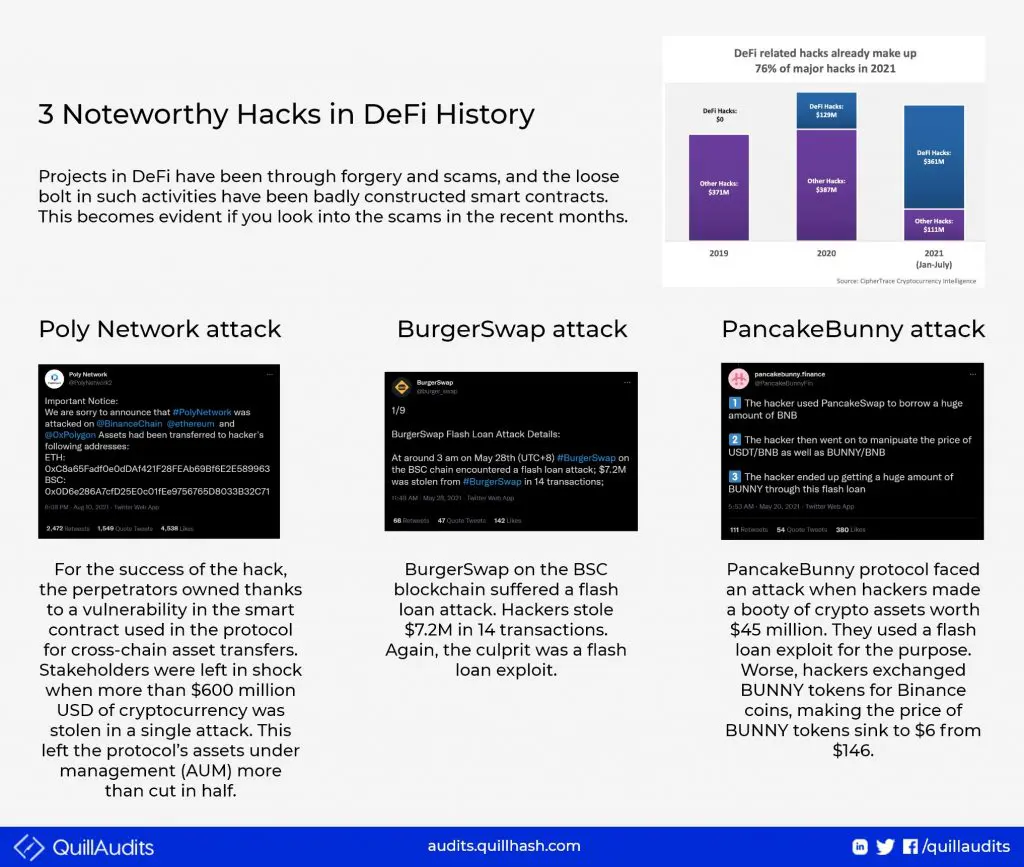

Valós élet esettanulmányok

- BeanStalk kormányzási támadás: A Beanstalk, egy Ethereum-alapú stabilcoin platform 2022 áprilisában az irányítási protokollja elleni támadás áldozata lett. A támadó 181 millió dollárt lopott el a projektből, de csak 76 millió dollárt tartott meg. A támadó nagy összegű befizetést hajthat végre a szerződésen egy gyorskölcsön segítségével. Ezzel megszerezték a szavazatok 79%-át a kormányzási jegyzőkönyvben, és a javaslatot végül elfogadták.

- Pénzügyi irányítás átvételének kiépítése: 14. február 2022-én a Build Finance DAO egy olyan irányítási feltörés célpontja volt, amely lehetővé tette a támadó számára, hogy tokeneket verjen és értékesítsen. A támadó nagy valószínűséggel 160 ETH-nak, azaz 470,000 XNUMX dollárnak megfelelő összeget kapott az ellopott jelzőkből. A támadó sikeres volt az átvételben, mert elég jelentős számú szavazat érkezett a terv mellett, és nem volt elegendő ellenszavazat ahhoz, hogy megakadályozzák az átvételt.

A DAO kormányzása támadások megelőzése

- A kormányzási jogkörök korlátozása: A kormányzás teljesítményének korlátozásával a projektek csökkenthetik a támadások értékét. Ha az irányítás egyszerűen magában foglalja a projekt bizonyos jellemzőinek módosításának lehetőségét, a lehetséges támadások hatóköre lényegesen korlátozott, mint amikor az irányítás lehetővé teszi az irányadó intelligens szerződés teljes ellenőrzését.

- Vészleállítás: Súlyos biztonsági probléma esetén az intelligens szerződés kódjában vészleállítási mechanizmust lehet megvalósítani, amely leállítja az összes tranzakciót, és ideiglenesen megakadályozza a további károkat.

- Átláthatóság és kommunikáció: Azok a DAO-k, amelyek nyitottak és átláthatóak a működésüket és a döntéshozatali folyamataikat illetően, nagyobb valószínűséggel keltenek bizalmat, és vonzzák a szervezet hosszú távú sikere iránt elkötelezett tokentulajdonosok elkötelezett közösségét.

- A DAO-ra vonatkozó javaslatok korlátozása: A DAO-k korlátozhatják az adott időszakon belül benyújtható javaslatok számát, csökkentve ezzel a spameket és a csalárd javaslatokat. Ezenkívül tartalmazniuk kell valamilyen felhasználói hitelesítést, például KYC-ellenőrzést (Know your customer) vagy hírnév-pontszám küszöböt az ajánlatok benyújtásához.

Ez csak néhány a DAO-k támadásokkal szembeni védelmére használható különféle módok közül, és a legjobb megoldás a szervezet egyedi igényeitől függ.

Végső ítéletet

Elengedhetetlen, hogy tisztában legyünk a kormányzási támadások lehetőségével, és tegyünk megelőző intézkedéseket, például egy jól meghatározott és átlátható döntéshozatali folyamatot, a DAO intelligens szerződés rendszeres auditja, bug bounty programok és egy szakértői közösség, akik minden gyanús tevékenységnél felügyelőként léphetnek fel.

GYIK:

K: Hogyan befolyásolják az irányítási támadások a blokklánc-hálózat általános állapotát?

A hálózatba vetett bizalom elvesztéséhez vezethetnek, ami a részvétel és az elfogadás csökkenését eredményezheti. A hálózat natív tokenjének értékének csökkenését is okozhatják, így kevésbé vonzó a befektetők számára.

K: Hogyan működik a Sybil támadás egy DAO-ban?

A Sybil támadás során a támadó több hamis személyazonosságot hoz létre, és többször felhasználja őket szavazásra, hatékonyan elnyomva a legitim szavazatokat, és irányítva a szavazás eredményét.

K: Hogyan működik az elöl futó támadás a DAO-ban?

Egy előretörő támadásban a támadók privilegizált hozzáférésüket vagy tudásukat használják fel az ajánlatok manipulálására, mielőtt azok végrehajtásra kerülnének, gyakran tokenek vásárlásán és eladásán keresztül.

K: Hogyan védhetem meg magam a kormányzás támadásától?

Tanuljon meg azon hálózat konkrét kockázatairól és sebezhetőségeiről, amelyben részt vesz.

Legyen óvatos a javaslatok követése vagy támogatása során, és szavazás előtt győződjön meg arról, hogy megértette a javaslat lehetséges következményeit.

Tartsa szemmel a hálózat döntéshozatali folyamatát, és minden gyanús tevékenységet jelentsen az illetékes hatóságoknak.

4 Nézetek

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- Platoblockchain. Web3 metaverzum intelligencia. Felerősített tudás. Hozzáférés itt.

- Forrás: https://blog.quillhash.com/2023/01/11/dao-governance-attacks-and-how-to-prevent-them/

- 000

- 2022

- a

- képesség

- Képes

- Rólunk

- hozzáférés

- megvalósítható

- szerez

- törvény

- tevékenység

- További

- elfogadja

- Örökbefogadás

- Előny

- megérkezés

- Után

- Minden termék

- Minden tranzakció

- lehetővé téve

- lehetővé teszi, hogy

- és a

- alkalmazások

- megfelelő

- jóváhagyott

- április

- körül

- cikkben

- támadás

- Támadások

- vonzó

- ellenőrzések

- Hitelesítés

- Hatóság

- automatikusan

- autonóm

- Beanstalk

- mert

- előtt

- mögött

- Előnyök

- BEST

- Blokk

- blockchain

- Blockchain hálózat

- megvett

- pénzadomány

- Bogár

- bug-bounty

- épít

- Épület

- Vásárlás

- hívott

- óvatos

- eset

- Okoz

- központi

- bizonyos

- lánc

- kihívást

- változik

- ellenőrizze

- világosság

- kód

- hogyan

- elkötelezett

- Közös

- általában

- közlés

- közösség

- bizalom

- megegyezés

- Következmények

- figyelembe vett

- szerződés

- szerződések

- ellenőrzés

- vezérelt

- kontrolling

- tudott

- teremt

- készítette

- teremt

- kritikai

- kritikus

- crypto

- vevő

- DAO

- DAO kormányzás

- DAO-enzimek

- DApps

- Decentralizálás

- decentralizált

- Decentralizált autonóm szervezet

- Döntéshozatal

- határozatok

- elszánt

- Defi

- Fok

- szállít

- letét

- különböző

- különböző formák

- nehéz

- megvitatni

- megszakítása

- megosztott

- Elosztott könyvtár

- elosztott főkönyvi technológia

- DLT

- Csepp

- könnyen

- hatékonyan

- megjelenése

- vészhelyzet

- elég

- Egész

- egység

- egyaránt

- Egyenértékű

- alapvető

- létrehozni

- ETH

- Ethereum alapú

- értékelni

- Még

- esemény

- végül is

- alakult ki

- Kilépés

- szakértők

- magyarázat

- szem

- hamisítvány

- kedvez

- Jellemzők

- kevés

- finanszíroz

- Vaku

- hibái

- következő

- forma

- formák

- ból ből

- front

- Tele

- alapok

- jövő

- Nyereség

- generáló

- adott

- kormányzás

- Csoportok

- csapkod

- megtörténik

- tekintettel

- Egészség

- tart

- tartók

- Hogyan

- How To

- HTTPS

- hatalmas

- hype

- ötletek

- identitások

- Hatás

- végre

- munkagépek

- in

- magában foglalja a

- Beleértve

- bele

- <p></p>

- befolyás

- influencer

- információ

- kezdeményezések

- Befektetők

- részt

- kérdés

- IT

- csatlakozik

- Ismer

- Tudd hogy kik az ügyfeleid

- tudás

- ismert

- KYC

- nagy

- vezet

- Főkönyv

- Valószínű

- LIMIT

- Korlátozott

- kis

- hitel

- hosszú lejáratú

- le

- készült

- Többség

- többségi támadás

- csinál

- Gyártás

- sok

- piacára

- Marketing

- eszközök

- intézkedések

- mechanizmus

- Partnerek

- tagság

- millió

- menta

- modellek

- több

- a legtöbb

- többszörös

- bennszülött

- Szükség

- igények

- hálózat

- Új

- NFT

- fogalom

- szám

- megfigyelni

- Ajánlat

- nyitva

- működik

- Művelet

- Vélemény

- szervezet

- Szervezet (DAO)

- szervezetek

- Más

- átfogó

- saját

- fizetett

- részt vevő

- részvétel

- különös

- fél

- Emberek (People)

- Teljesít

- időszak

- terv

- emelvény

- Plató

- Platón adatintelligencia

- PlatoData

- bőséges

- pont

- lehetőségek

- lehetőség

- potenciális

- hatalom

- hatáskörök

- megakadályozása

- ár

- kiváltságos

- folyamat

- Folyamatok

- Nyereség

- Programok

- program

- projektek

- bizonyíték

- javaslat

- javaslatok

- javasolt

- védelme

- protokoll

- nyilvános

- nyilvánosan

- célokra

- meglökött

- Quillhash

- el

- miatt

- nemrég

- csökkenteni

- csökkentő

- előírások

- kapcsolatok

- jelentést

- képviselő

- hírnév

- REST

- korlátozó

- kapott

- Revealed

- Kockázat

- kockázatok

- futás

- biztonságos

- hatálya

- biztonság

- elad

- Eladási

- súlyos

- szolgál

- számos

- kellene

- üzemszünet

- jelentős

- egyszerűen

- okos

- okos szerződés

- Intelligens szerződések

- So

- eladott

- megoldások

- néhány

- spam

- különleges

- stablecoin

- tét

- állvány

- Még mindig

- stóla

- lopott

- struktúra

- beküldése

- siker

- sikeres

- ilyen

- Támogató

- gyanús

- sybil támadás

- rendszer

- Vesz

- átvenni

- tart

- cél

- Technológia

- A

- azok

- dolgok

- küszöb

- Keresztül

- idő

- alkalommal

- nak nek

- jelképes

- tokentartók

- tokenek

- vontatás

- Tranzakciók

- átlátszó

- Bízzon

- típusok

- jellemzően

- megért

- használ

- használó

- Felhasználók

- rendszerint

- érték

- különféle

- Áldozat

- Szavazás

- szavazott

- szavazat

- Szavazás

- sérülékenységek

- módon

- jól definiált

- Mit

- vajon

- ami

- WHO

- lesz

- belül

- Munka

- te

- A te

- magad

- zephyrnet