Olvasási idő: 6 jegyzőkönyvA Comodo Cyber Security csapata feltárja ennek a tartós fenyegetésnek a legújabb törzsének belső működését

A Comodo Cyber Security csapata folyamatosan kutatja a legújabb zsarolóprogramokat, hogy jobban megvédje felhasználóinkat, és megossza eredményeinket a szélesebb netsec és víruskereső közösségekkel. Ma egy újabb verzióról szeretnénk beszámolni ransomware hívott Dharma 2.0 verzió.

A kártevő először 2016-ban jelent meg CrySIS néven. Windows rendszereket célzott meg, és erős AES-256 és RSA-1024 algoritmusokkal titkosítja az áldozatok fájljait, mielőtt váltságdíjat követelne Bitcoinban. Mint gyakorlatilag minden zsarolóvírus-törzs esetében, a fájlok teljesen visszaállíthatatlanok a visszafejtési kulcs nélkül, és az áldozatnak ki kell fizetnie a váltságdíjat, hogy megkapja a kulcsot.

A Dharma trójai az RDP-kapcsolatok gyenge jelszavainak brutális erőltetésével, vagy az áldozattal egy rosszindulatú e-mail melléklet megnyitására késztetve érkezik. Az első módszer magában foglalja a támadók 3389-es portját az RDP-protokollt használó kapcsolatok keresésére. Miután megtalálta a célpontot, a támadó megpróbál bejelentkezni a kapcsolatra úgy, hogy automatikusan különböző jelszavakat próbál ki az ismert jelszavak hatalmas könyvtárából, amíg az egyik működik. Innentől kezdve a támadó teljes mértékben uralja a célgépet, és futtatja a Dharma ransomware manuálisan a felhasználó fájljain.

Ez utóbbi módszer egy klasszikus e-mail támadás. Az áldozat kap egy e-mailt, amely úgy néz ki, mintha a valós víruskereső szolgáltatójától érkezne. Figyelmeztetést tartalmaz a számítógépükön lévő rosszindulatú programokra, és arra utasítja őket, hogy telepítsék a csatolt víruskereső fájlt a fenyegetés eltávolítása érdekében. Természetesen a melléklet nem egy vírusirtó program, hanem a Dharma 2.0, amely ezután titkosítja a felhasználó fájljait, és váltságdíjat követel a zárolás feloldásáért.

2020 februárjában a Comodo Cyber Security csapata felfedezte ennek legújabb fejlesztését rosszindulatú program, Dharma 2.0. Ez a verzió tartalmazza a korábbi verziók titkosítás, majd váltságdíj alapvető funkcióját, de tartalmaz egy további hátsó ajtót is, amely távoli rendszergazdai funkciókat biztosít. Nézzük meg alaposan a Dharma 2.0 részleteit a Comodo Cyber Security csapatának segítségével.

A Dharma folyamatvégrehajtási hierarchiája 2.0

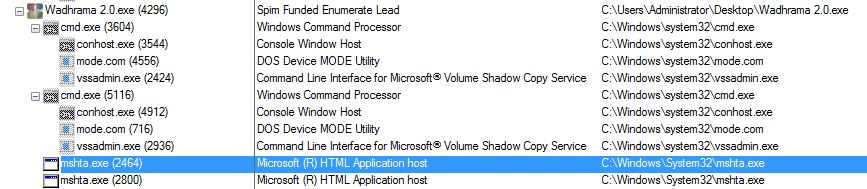

A rosszindulatú program végrehajtási fája az alábbi képernyőképen látható, a lista elején a „Wadhrama 2.0.exe” található:

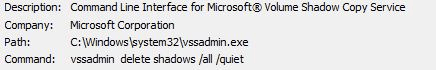

A rosszindulatú program a DOS eszközmód segédprogramját használja, hogy információkat gyűjtsön az áldozat billentyűzetéről, és törli a fájlok árnyékmásolatát. A 'vssadmin delete shadows /all /quiet' parancsot általában a zsarolóvírusok használják a meglévő Windows visszaállítási pontok törlésére, megfosztva a felhasználótól a fájljairól készült biztonsági másolatot:

Az árnyékmásolatok megszűntével a felhasználók nem állíthatják vissza fájljaikat, hacsak nincs külső, harmadik féltől származó biztonsági másolat. Sok vállalkozás rendelkezik ilyen biztonsági mentésekkel, de riasztóan sok nem.

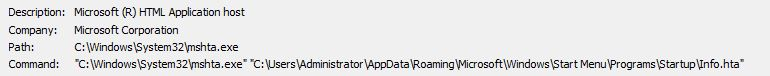

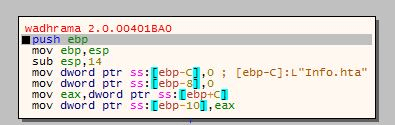

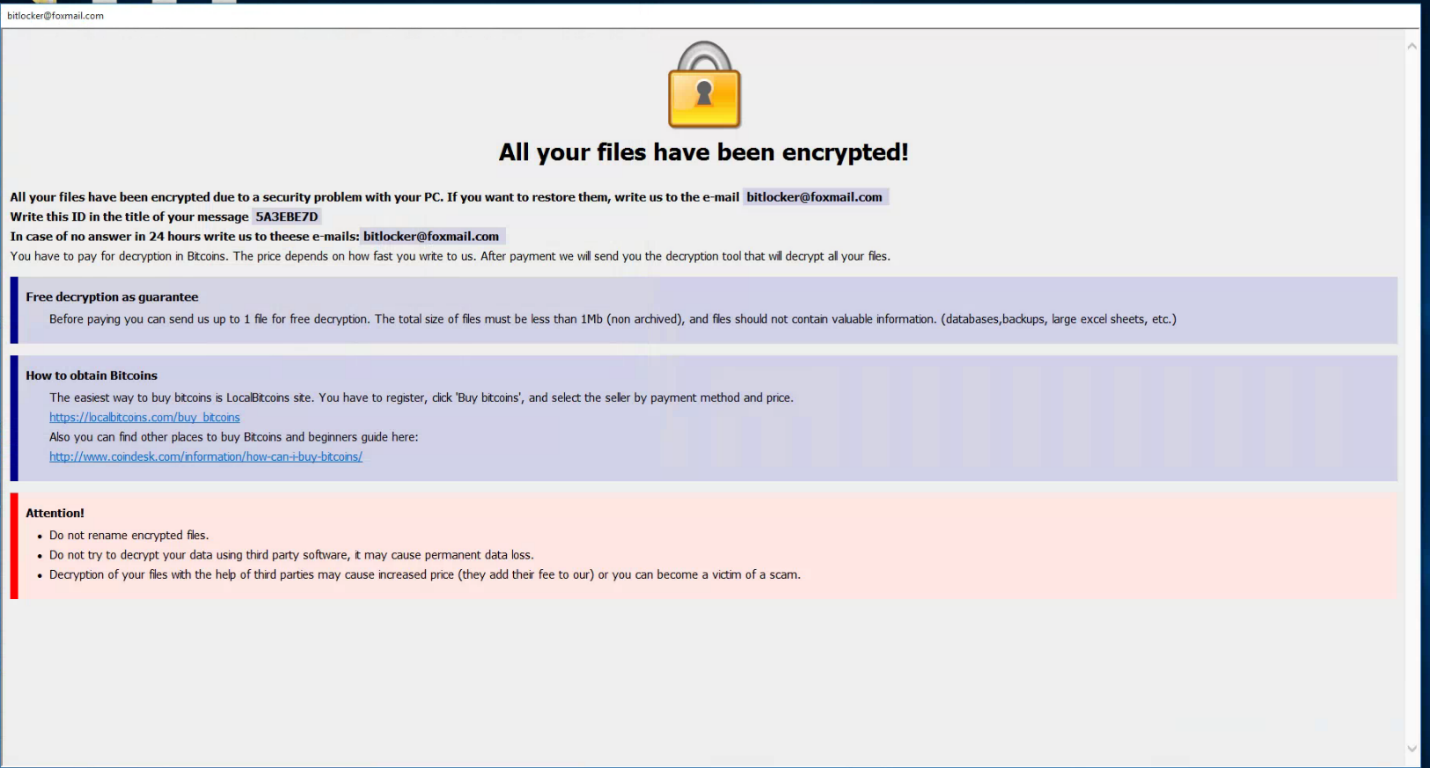

A számítógépen lévő összes fájl titkosítása után a támadónak módra van szüksége, hogy közölje utasításait az áldozattal. Ezt úgy teszi meg, hogy az 'mshta.exe' segítségével megnyitja az 'Info.hta' fájlt automatikus futtatásként a paranccsal

„C:UsersAdministratorAppDataRoamingMicrosoftWindowsStartMenuProgramsStartupInfo.hta”.

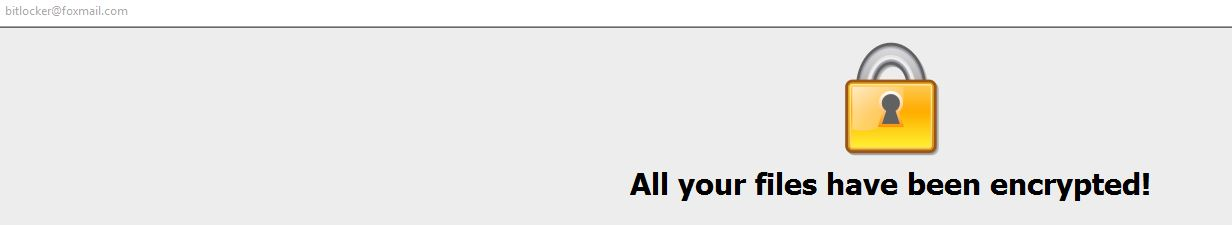

Az 'Info.hta' az a fájl, amely a váltságdíj-jegyzetet tartalmazza:

"Minden fájlja titkosítva van!"

A Dharma 2.0 dinamikus elemzése

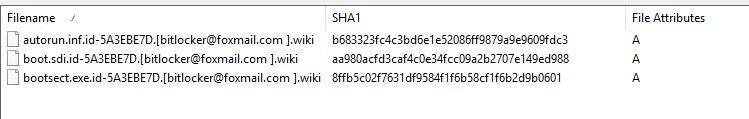

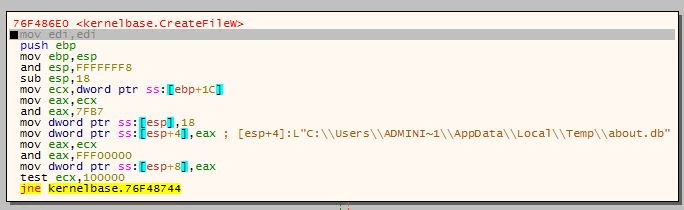

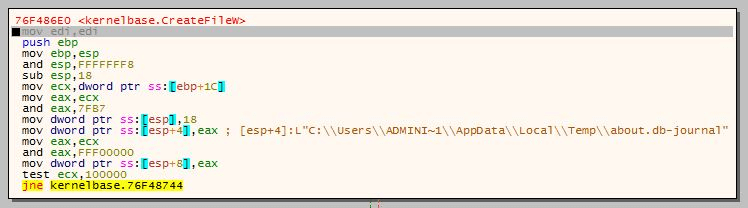

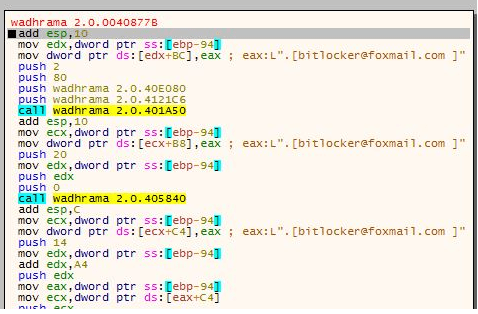

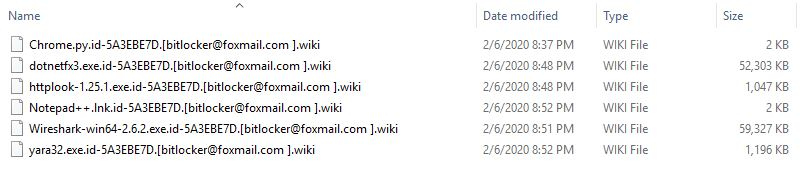

A Wadhrama 2.0.exe két sql fájlt hoz létre, az "about.db" és az "about.db-journal" fájlt a <%usersadministratorappdatalocaltemp%> mappában. Létrehoz egy másolatot magáról a <%system32%> , <%startup%> helyeken, és hozzáadja a „[bitlocker@foxmail.com ].wiki” kiterjesztést az összes titkosított fájl végéhez:

c:usersadministratorappdatalocaltempabout.db

c:usersadministratorappdatalocaltempabout.db-journal

c:windowssystem32Wadhrama 2.0.exe

c:usersadministratorappdataroamingmicrosoftwindowsstart menuprogramsstartupWadhrama 2.0.exe

c:programdatamicrosoftwindowsstart menüprogramsstartupWadhrama 2.0.exe

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500desktop.ini.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:bootbootstat.dat.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:bootsect.bak.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-coffice64ww.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:config.sys.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-csetup.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:autoexec.bat.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$r1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$i1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

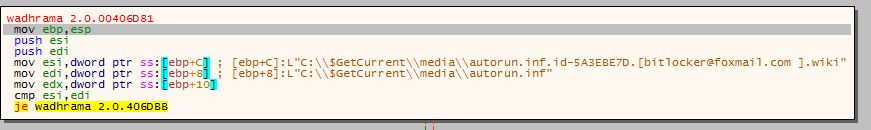

A Dharma 2.0 statikus elemzése

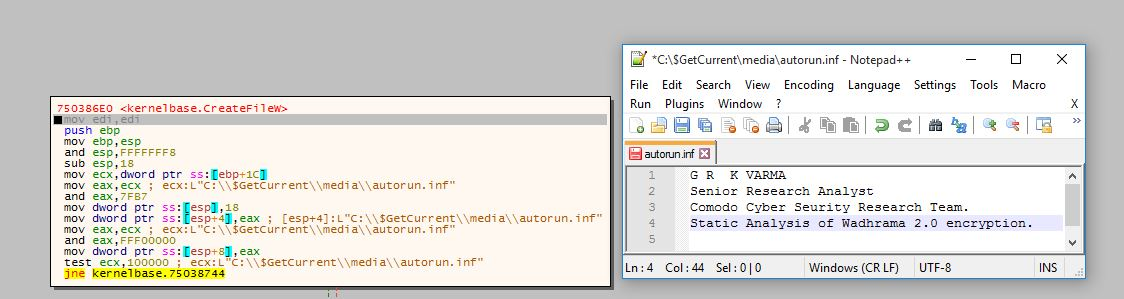

A kiberbiztonsági csapat tesztelte a Dharma 2.0 titkosítási összetettségét három azonos, 5 soros szövegfájl létrehozásával a következő tartalommal:

A három fájlt „autorun.inf”, „boot.sdi” és „bootsect.exe” néven neveztük el, és mindegyiket más helyre helyeztük. Mivel a fájlok azonos típusúak, méretűek és tartalommal rendelkeznek, mindegyikük ugyanazt az SHA1 aláírást használja – 9ea0e7343beea0d319bc03e27feb6029dde0bd96.

Ez a fájlok képernyőképe a Dharma általi titkosítás előtt:

A titkosítás után mindegyik más fájlmérettel és aláírással rendelkezik:

Dharma 2.0 hasznos teher

- A Dharma 2.0 két adatbázisfájlt hoz létre „about.db” és „about.db-journal” néven a „<%AppData%>\local\temp” mappában. A fájlok SQLite fájlok, és a következőket tartalmazzák

táblázatok – „beállítás” és „billentyűleképezés”. Az adatbázisok lehetővé teszik a távoli adminisztrátori parancsokat, például /eject/eject , /runas/runas , /syserr/syserr , /url/url ,

/runscreensaver/runscreensaverd, /shutdisplay/shutdisplayd, /edithost/edithostsd,

/restart/restard, /shutdown/shutdownd/logoff/logoffd, /lock/lockd,/quit/quitd,/config/configd

/about/aboutd.

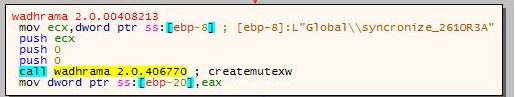

• A Dharma 2.0 két mutex objektumot hoz létre, amelyek a következők: „Global\syncronize_261OR3A” és „Global\syncronize_261OR3U”. A Mutex objektumok korlátozzák azon folyamatok mennyiségét, amelyek hozzáférhetnek egy adott adathoz. Ez hatékonyan zárolja az adatokat más folyamatoktól, így a titkosítás megszakítás nélkül haladhat előre.

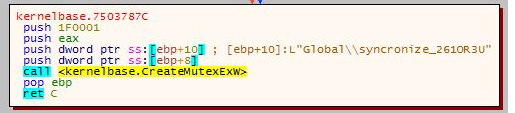

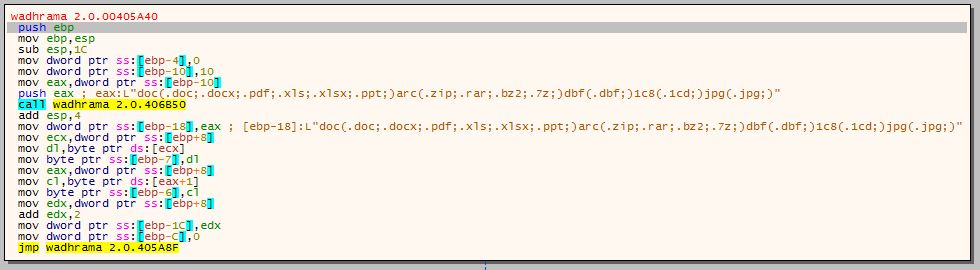

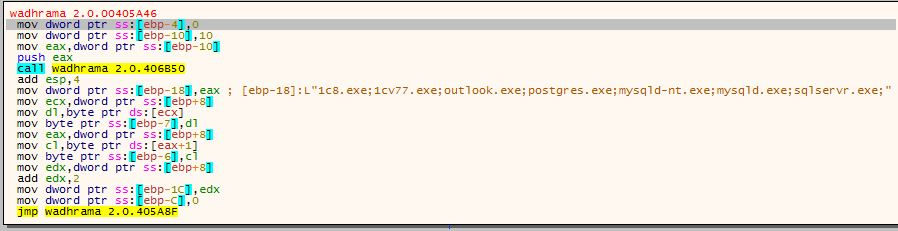

• A Dharma 2.0 a következő fájlkiterjesztéseket keresi a titkosításhoz:

◦ Személyes dokumentumok fájlformátumai: 'doc(.doc;.docx,.pdf;.xls;.xlss;.ppt;)'

◦ Archív fájlok formátuma: 'arc(.zip;.rar;.bz2;.7z;)'

◦ Adatbázisfájlok formátuma: 'dbf(.dbf;)'

◦ SafeDis titkosítási fájlformátum: '1c8(.1cd;)'

◦ Képfájl formátuma: 'jpg(.jpg;)'

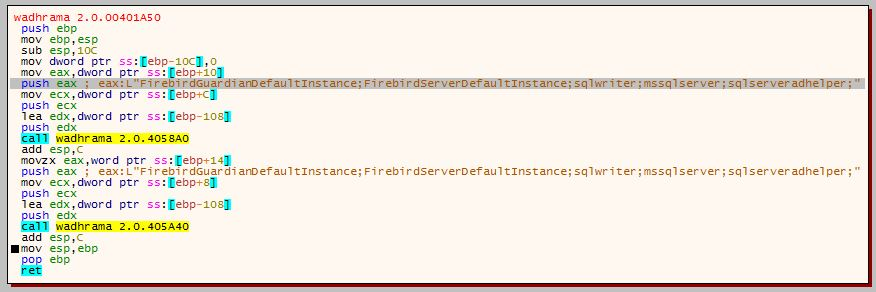

• Megkeresi a jól ismert adatbázis-, levelező- és szerverszoftvereket is:

◦'1c8.exe;1cv77.exe;outlook.exe;postgres.exe;mysqld-nt.exe;mysqld.exe;sqlservr.exe;'

◦'FirebirdGuardianDefaultInstance;FirebirdServerDefaultInstance;sqlwriter;mssqlserver;Sqlserveradhelper;'

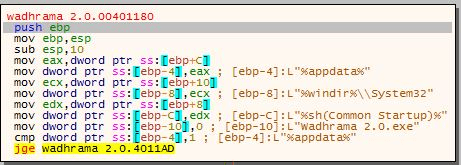

• A Dhama 2.0 három különböző helyre másolja magát

◦ "%appdata%"

◦ '%windir%\system32'

◦ '%sh(Startup)%'

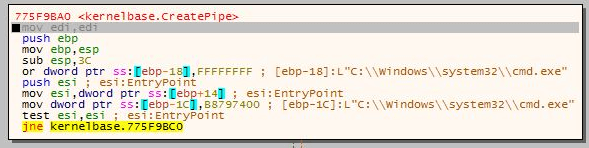

• Létrehoz egy '%comspec%' nevű csövet a 'C:\windows\system32\cmd.exe' paranccsal:

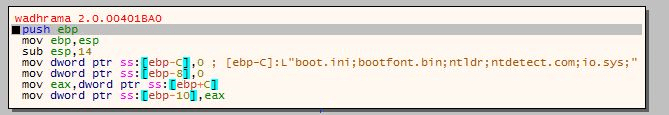

• Részleteket gyűjt a rendszerindító fájlokról, mint például a „boot.ini”, „bootfont.bin” és mások:

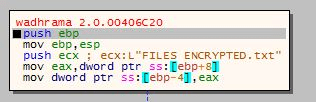

• A váltságdíj jegyzetének szövegét a rendszer a „FILES ENCRYPTED.txt” nevű fájlba menti:

• Az „Info.hta” a váltságdíj üzenetét jeleníti meg az áldozatnak:

• A titkosítási kiterjesztés a '[bitlocker@foxmail.com]' pufferből származik

• A Dharma ezután létrehozza az eredeti fájl titkosított verzióját az új kiterjesztéssel:

• Ezt követően törli az eredeti fájlt, és addig ismétli a ciklust, amíg minden meghajtó és fájl titkosításra nem kerül. A végső, titkosított fájlok a következőképpen néznek ki:

• Ez a váltságdíj-üzenet jelenik meg az áldozatnak, amikor legközelebb indítja számítógépét:

Kapcsolódó erőforrás

A poszt A Dharma 2.0 ransomware továbbra is pusztít az új változattal jelent meg először Comodo News és Internet Security Information.

- "

- 2016

- 2020

- 70

- a

- Rólunk

- hozzáférés

- További

- admin

- előre

- algoritmusok

- Minden termék

- összeg

- elemzés

- víruskereső

- Archív

- automatikusan

- hátsó ajtó

- mentés

- mentések

- BAT

- mert

- előtt

- lent

- Blokk

- vállalkozások

- képességek

- klasszikus

- kommunikálni

- Közösségek

- teljes

- teljesen

- számítógép

- kapcsolat

- kapcsolatok

- állandóan

- tartalmaz

- tartalom

- tovább

- ellenőrzés

- Mag

- teremt

- létrehozása

- cyber

- kiberbiztonság

- Kiberbiztonság

- dátum

- adatbázis

- adatbázisok

- szállított

- Kereslet

- részletek

- eszköz

- dharma

- különböző

- felfedezett

- kijelző

- kijelzők

- hajtás

- minden

- hatékonyan

- titkosítás

- evolúció

- végrehajtás

- létező

- kiterjesztések

- február 2020

- vezetéknév

- következő

- következik

- formátum

- talált

- ból ből

- funkcionalitás

- szerzés

- támogatások

- fej

- segít

- hierarchia

- HTTPS

- hatalmas

- kép

- információ

- telepíteni

- Internet

- Internet Security

- IT

- maga

- Kulcs

- ismert

- legutolsó

- könyvtár

- LIMIT

- vonal

- Lista

- elhelyezkedés

- Zárak

- néz

- gép

- malware

- kézzel

- igények

- hír

- következő

- szám

- nyitva

- Más

- Outlook

- párt

- jelszavak

- Fizet

- személyes

- darab

- cső

- pont

- előző

- bevétel

- Folyamatok

- Program

- védelme

- védelem

- protokoll

- ellátó

- Váltságdíj

- ransomware

- távoli

- felfedi

- Biztonság

- azonos

- letapogatás

- biztonság

- árnyék

- Megosztás

- mutatott

- Méret

- So

- szoftver

- néhány

- különleges

- indítás

- törzsek

- erős

- Később

- Systems

- cél

- célzott

- csapat

- A

- három

- idő

- Ma

- trójai

- alatt

- kinyit

- használ

- Felhasználók

- hasznosság

- változat

- weboldal

- szélesebb

- ablakok

- nélkül

- művek

- XML

- A te