ESET kutatás

A behatolási vektorok bezárása arra kényszeríti a kiberbűnözőket, hogy újra felkeressék a régi támadási utakat, de új módszereket is keressenek áldozataik megtámadására

12 szeptember 2023

A zsaroló e-mailek és más szöveges fenyegetések 1 első felében hatalmas növekedést mutattak, és továbbra is kérdés, hogy miért. A bűnözők csak lusták? Próbálnak könnyű pénzt keresni a szabadnapjaik alatt? Vagy ez valami nagyobb, potenciálisan generatív mesterséges intelligencia része?

És ez csak a felszínt karcolja a trendekben megfigyelhető az ESET legújabb fenyegetésjelentése, ennek az epizódnak a középpontjában. Egy másik behatolási vektor, amelyre a kiberbűnözők fokozott figyelmet fordítottak, az MS SQL szerverek voltak, amelyeknek ellenállniuk kellett a nyers erőszakos támadások ismételt növekedésének.

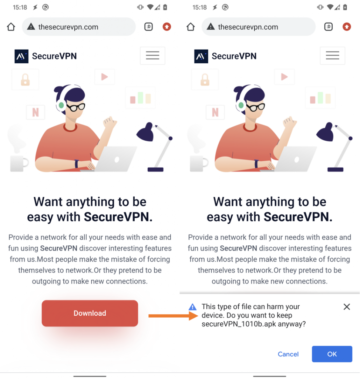

Ja, és ne feledkezzünk meg az uzsorás bűnügyi gyakorlatáról sem, amely rosszindulatú Android-alkalmazások formájában jelenik meg. Az egyenlítő körüli országokban és a déli féltekén áldozatokra vadászva a kiberbűnözők megpróbálják rákényszeríteni és fenyegetni az áldozatokat, hogy fizessenek túlzott kamatot rövid lejáratú kölcsönökért – amit néha nem is biztosítanak.

Mégsem volt minden rossz 1 első felében. Az egyik jó hír az volt, hogy a hírhedt Emotet botnet csekély aktivitást mutatott, és csak néhány kisebb és meglepően hatástalan spamkampányt futtatott márciusban. Miután ezek elmúltak, elhallgatott. Ami felkeltette a kutatók figyelmét, az egy hibakereső kimenetre emlékeztető új funkció volt. Ez beépíti azokat a pletykákat, amelyek szerint az Emotetet – legalábbis részben – eladták egy másik fenyegetett csoportnak, amely bizonytalan a dolgok működésében.

Egy másik pozitív történet jött a Redline lopóval kapcsolatban. Ezt a hírhedt malware-as-a-service-t (MaaS), amelyet a bûnözõk használnak az áldozatok információinak ellopására és más rosszindulatú programok továbbítására, az ESET kutatói és barátai a Flare rendszereknél megzavarták. A megszakítás miatt a leányvállalatok RedLine vezérlőpultjainak futtatásához szükséges GitHub adattárak láncolata megszűnt. Mivel nem volt tartalék csatorna, a MaaS mögött álló szolgáltatóknak más útvonalat kell találniuk a „szolgáltatásuk” futtatásához.

Az ESET Threat Report mindezen témáiért és még sok másért hallgassa meg az ESET Research podcast legújabb epizódját, amelynek házigazdája Aryeh Goretsky. Kérdéseit ezúttal a jelentés egyik szerzőjéhez, Ondrej Kubovi biztonsági tudatosság szakértőhöz intézte.č.

A 1 első félévéről készült teljes jelentésért, beleértve az egyéb témákat is, mint például a kriptovaluta-fenyegetések változásait, a rosszindulatú OneNote-fájlokat, az első kettős ellátási lánc támadást – a Lazarus csoport jóvoltából – vagy a ransomware szcéna legújabb fejleményeit, kattints ide.

Megbeszélve:

- Zsarolás és szöveges fenyegetés 1:46

- Brute force támadások MS SQL szerverek ellen 7:10

- Uzsora az Android alkalmazásokban 9:20

- Emotet tevékenység 13:25

- RedLine Stealer fennakadás 16:45

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Autóipar / elektromos járművek, Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- ChartPrime. Emelje fel kereskedési játékát a ChartPrime segítségével. Hozzáférés itt.

- BlockOffsets. A környezetvédelmi ellentételezési tulajdon korszerűsítése. Hozzáférés itt.

- Forrás: https://www.welivesecurity.com/en/podcasts/eset-research-podcast-sextortion-digital-usury-sql-brute-force/

- :van

- :is

- :nem

- 1

- 13

- 16

- 2023

- 32

- 7

- 77

- 9

- a

- tevékenység

- leányvállalatok

- Után

- AI

- Minden termék

- Is

- és a

- android

- Másik

- megjelenő

- alkalmazások

- VANNAK

- körül

- AS

- At

- támadás

- Támadások

- figyelem

- szerzők

- utakat

- tudatosság

- mentés

- Rossz

- óta

- mögött

- nagyobb

- botnet

- brute force

- de

- by

- jött

- Kampányok

- Kategória

- elkapott

- lánc

- Változások

- csatorna

- ellenőrzés

- országok

- Bűnügyi

- bűnözők

- cryptocurrency

- kiberbűnözők

- Nap

- szállít

- fejlesztések

- különböző

- digitális

- irányított

- megzavarta

- Zavar

- ne

- kétszeresére

- le-

- alatt

- pénzt keres

- könnyű

- e-mailek

- epizód

- ESET kutatás

- Még

- kevés

- Fájlok

- Találjon

- vezetéknév

- fellobbanás

- Összpontosít

- A

- Kényszer

- forma

- barátok

- ból ből

- Tele

- Teljes jelentés

- funkcionalitás

- nemző

- Generatív AI

- GitHub

- jó

- Csoport

- kellett

- Legyen

- he

- övé

- házigazdája

- Hogyan

- HTTPS

- Vadászat

- in

- Beleértve

- Növelje

- <p></p>

- információ

- kamat

- Kamat-

- bele

- bevonásával

- IT

- éppen

- legutolsó

- a legújabb fejlemények

- Lázár

- Lazarus csoport

- legkevésbé

- kis

- Hitelek

- néz

- malware

- Malware-as-a-Service (MaaS)

- március

- tömeges

- max-width

- kisebb

- pénz

- több

- MS

- elengedhetetlen

- Új

- hír

- nem

- hirhedt

- of

- kedvezmény

- Régi

- on

- ONE

- csak

- üzemeltetők

- or

- Más

- teljesítmény

- felett

- panelek

- rész

- fizet

- darab

- Plató

- Platón adatintelligencia

- PlatoData

- podcast

- pozitív

- potenciálisan

- gyakorlat

- nyomás

- ad

- kérdés

- Kérdések

- ransomware

- Az árak

- tekintettel

- maradványok

- megújult

- jelentést

- kutatás

- kutatók

- hasonlít

- Útvonal

- Pletykák

- futás

- futás

- színhely

- biztonság

- Biztonsági tudatosság

- látott

- Szerverek

- rövid időszak

- kimutatta,

- eladott

- valami

- Déli

- spam

- szakember

- Történet

- ilyen

- felületi

- Systems

- hogy

- A

- azok

- Ott.

- ők

- dolgok

- ezt

- azok

- fenyegetés

- Fenyegetés jelentés

- fenyeget

- fenyegetések

- idő

- nak nek

- vett

- Témakörök

- Trends

- megpróbál

- próbál

- használt

- áldozatok

- volt

- módon

- ment

- voltak

- Mit

- ami

- miért

- lesz

- Munka

- zephyrnet