Az ESET kutatói egy kiberkémkedési kampányt fedeztek fel, amely legalább 2023 szeptembere óta a tibetiek áldozatává vált egy célzott vízelvezető lyukon keresztül (más néven stratégiai internetes kompromisszum), valamint egy ellátási lánc kompromisszum révén, amellyel a tibeti nyelvi fordítószoftverek trójai telepítőit szállították. A támadók célja rosszindulatú letöltőprogramok telepítése volt Windows és macOS rendszerre, hogy az MgBot segítségével kompromittálja a webhely látogatóit, és egy hátsó ajtót, amelyet legjobb tudomásunk szerint még nem dokumentáltak nyilvánosan; éjszakai ajtónak neveztük el.

Főbb pontok ebben a blogbejegyzésben:

- Felfedeztünk egy internetes kémkampányt, amely a Monlam Fesztivált – egy vallási összejövetelt – felhasználva célozza meg a tibetieket több országban és területen.

- A támadók feltörték az Indiában megrendezésre kerülő éves fesztivál szervezőjének weboldalát, és rosszindulatú kódot adtak hozzá, hogy támadást hozzanak létre, amely meghatározott hálózatokról csatlakozó felhasználókat céloz meg.

- Azt is felfedeztük, hogy egy szoftverfejlesztő ellátási lánca kompromittálódott, és a Windows és a macOS trójai telepítőivel látták el a felhasználókat.

- A támadók számos rosszindulatú letöltőt és teljes funkcionalitású hátsó ajtót állítottak be a művelethez, köztük egy nyilvánosan nem dokumentált Windows hátsó ajtót, amelyet Nightdoor-nek neveztünk el.

- Ezt a kampányt nagy bizalommal a Kínához kötődő Evasive Panda APT csoportnak tulajdonítjuk.

Kitérő Panda profil

Kitérő Panda (Más néven BRONZ FELVONDA és a Tőrbogár) egy kínaiul beszélő APT csoport, legalább 2012 óta aktív. Az ESET Research megfigyelte, hogy a csoport kiberkémkedést folytat magánszemélyek ellen Kínában, Hongkongban, Makaóban és Nigériában. A kormányzati szervek Délkelet- és Kelet-Ázsiát célozták meg, különösen Kínát, Makaót, Mianmart, a Fülöp-szigeteket, Tajvant és Vietnamot. Más kínai és hongkongi szervezetek is célponttá váltak. Nyilvános jelentések szerint a csoport ismeretlen entitásokat is célba vett Hongkongban, Indiában és Malajziában.

A csoport saját, egyedi kártevő-keretrendszerét használja, moduláris architektúrájával, amely lehetővé teszi az MgBot néven ismert hátsó ajtó számára, hogy modulokat fogadjon áldozatai után kémkedéshez és képességeinek fejlesztéséhez. 2020 óta azt is megfigyeltük, hogy az Evasive Panda képes a hátsó ajtókat a középső ellenfél támadásaival megvalósítani. legális szoftverek frissítéseinek eltérítése.

Kampány áttekintése

2024 januárjában felfedeztünk egy kiberkémkedési műveletet, amelynek során a támadók legalább három webhelyet kompromittáltak, hogy csapadékos támadásokat hajtsanak végre, valamint egy tibeti szoftvercég ellátási láncának feltörését.

Az öntözőnyílásként visszaélt, kompromittált weboldal a Kagyu International Monlam Trust nevű indiai szervezethez tartozik, amely a tibeti buddhizmust nemzetközileg népszerűsíti. A támadók egy szkriptet helyeztek el a webhelyen, amely ellenőrzi a potenciális áldozat IP-címét, és ha az a megcélzott címtartományok valamelyikén belül van, egy hamis hibaoldalt jelenít meg, hogy rávegye a felhasználót egy „javítás” nevű „javítás” letöltésére. igazolás (.exe kiterjesztéssel, ha a látogató Windows vagy .pkg ha macOS). Ez a fájl egy rosszindulatú letöltő, amely a kompromisszumos lánc következő szakaszát telepíti.

A kód által ellenőrzött IP-címtartományok alapján azt tapasztaltuk, hogy a támadók Indiában, Tajvanon, Hongkongban, Ausztráliában és az Egyesült Államokban élő felhasználókat vettek célba; a támadás célja a Kagyu Monlam Fesztivál (1. ábra) iránti nemzetközi érdeklődés kiaknázása lehetett, amelyet évente januárban rendeznek meg az indiai Bodhgaya városában.

Érdekes módon az egyesült államokbeli Georgia Institute of Technology (más néven Georgia Tech) hálózata az azonosított entitások között van a megcélzott IP-címtartományokban. A múltban, az egyetemet emlegették a Kínai Kommunista Párt amerikai oktatási intézményekre gyakorolt befolyásával kapcsolatban.

2023 szeptembere körül a támadók feltörték egy indiai székhelyű szoftverfejlesztő cég webhelyét, amely tibeti nyelvi fordítószoftvereket gyárt. A támadók több trójai alkalmazást helyeztek el, amelyek rosszindulatú letöltőt telepítenek Windowsra vagy macOS-re.

Emellett a támadók visszaéltek ugyanazzal a weboldallal és a Tibetpost nevű tibeti híroldallal is – tibetpost[.]net – a rosszindulatú letöltések által megszerzett rakományok tárolására, beleértve a két teljes funkcionalitású hátsó ajtót Windowshoz és ismeretlen számú hasznos adatot a macOS rendszerhez.

Nagy bizalommal ezt a kampányt az Evasive Panda APT csoportnak tulajdonítjuk, a felhasznált kártevők alapján: MgBot és Nightdoor. A múltban láthattuk, hogy mindkét hátsó ajtót együtt telepítették, egy független támadásban egy vallási szervezet ellen Tajvanon, amelyben ugyanazt a C&C szervert is megosztották. Mindkét pont vonatkozik a blogbejegyzésben leírt kampányra is.

Öntözőlyuk

Január 14-énth, 2024, gyanús szkriptet észleltünk a címen https://www.kagyumonlam[.]org/media/vendor/jquery/js/jquery.js?3.6.3.

A rosszindulatú elfoszlott kód hozzá lett fűzve egy legitim kódhoz jQuery JavaScript-könyvtár szkript, amint az a 2. ábrán látható.

A szkript HTTP kérést küld a localhost címre http://localhost:63403/?callback=handleCallback annak ellenőrzésére, hogy a támadó köztes letöltője fut-e már a potenciális áldozat gépén (lásd 3. ábra). Egy korábban kompromittált gépen az implantátum ezzel válaszol handCallback({"siker":true}) (lásd a 4. ábrát), és a szkript nem végez további műveleteket.

Ha a gép nem válaszol a várt adatokkal, akkor a rosszindulatú kód tovább folytatódik úgy, hogy MD5 kivonatot kér egy másodlagos szerverről a következő címen: https://update.devicebug[.]com/getVersion.php. Ezután a hash-t egy 74 hash-értékből álló lista alapján ellenőrzik, amint az a 6. ábrán látható.

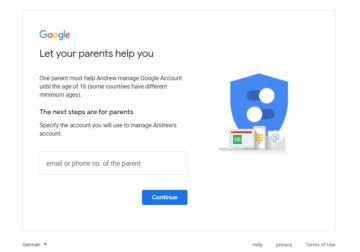

Ha van egyezés, a szkript egy HTML-oldalt jelenít meg egy hamis összeomlási értesítéssel (7. ábra), amelynek célja, hogy rávegye a látogató felhasználót, hogy töltsön le egy megoldást a probléma megoldására. Az oldal a tipikus „Ajjaj! figyelmeztetések től Google Chrome.

Az „Azonnali javítás” gomb elindít egy szkriptet, amely a felhasználó operációs rendszere alapján tölt le egy hasznos adatot (8. ábra).

A hash feltörése

A hasznos teher kézbesítésének feltétele megköveteli a megfelelő hash beszerzését a szerverről a címen update.devicebug[.]com, tehát a 74 hash a kulcs a támadó áldozatválasztási mechanizmusához. Mivel azonban a hash számítása a szerver oldalon történik, kihívást jelentett számunkra, hogy tudjuk, milyen adatokat használunk a kiszámításához.

Különböző IP-címekkel és rendszerkonfigurációkkal kísérleteztünk, és leszűkítettük az MD5 algoritmus bemenetét a felhasználó IP-címének első három oktettjének képletére. Más szóval, például az azonos hálózati előtaggal rendelkező IP-címek megadásával 192.168.0.1 és a 192.168.0.50, ugyanazt az MD5 hash-t kapja a C&C szervertől.

Azonban egy ismeretlen karakterkombináció, vagy a só, A kivonatolás előtti első három IP-oktett karakterláncában szerepel, hogy megakadályozzák a hash-ek triviálisan brutális kényszerítését. Ezért a bemeneti képlet biztosításához durva erővel kellett kényszerítenünk a sót, és csak ezután generáltunk kivonatokat az IPv4-címek teljes tartományával, hogy megtaláljuk a megfelelő 74 hash-t.

Néha a csillagok igazodnak, és rájöttünk, hogy a só az 1qaz0okm!@#. Az MD5 beviteli képlet összes elemével (pl. 192.168.1.1qaz0okm!@#), könnyedén kikényszerítettük a 74 hash-t, és létrehoztunk egy listát a célpontokról. Lásd a Függelék a teljes listához.

A 9. ábrán látható módon a megcélzott IP-címtartományok többsége Indiában található, ezt követi Tajvan, Ausztrália, az Egyesült Államok és Hongkong. Vegye figyelembe, hogy a legtöbb tibeti diaszpóra Indiában él.

Windows hasznos teher

Windows rendszeren a támadás áldozatait a következő címen található rosszindulatú végrehajtható fájl szolgálja ki https://update.devicebug[.]com/fixTools/certificate.exe. A 10. ábra azt a végrehajtási láncot mutatja, amely akkor következik be, amikor a felhasználó letölti és végrehajtja a rosszindulatú javítást.

Certificate.exe egy csepegtető, amely oldalsó betöltő láncot telepít egy közbenső letöltő betöltésére, memmgrset.dll (belső elnevezésű http_dy.dll). Ez a DLL letölt egy JSON-fájlt a C&C-kiszolgálóról a címen https://update.devicebug[.]com/assets_files/config.json, amely tartalmazza a következő szakasz letöltéséhez szükséges információkat (lásd: 11. ábra).

Amikor a következő szakaszt letöltik és végrehajtják, egy másik oldalsó betöltési láncot telepít, hogy a Nightdoort végső hasznos teherként szállítsa. A Nightdoor elemzése alább található Nightdoor szakasz.

macOS hasznos teher

A macOS kártevő ugyanaz a letöltő, amelyben részletesebben dokumentálunk Az ellátási lánc kompromisszuma. Ez azonban eldob egy további Mach-O végrehajtható fájlt, amely a 63403-as TCP-porton figyel. Az egyetlen célja, hogy válaszoljon handCallback({"siker":true}) a rosszindulatú JavaScript-kód kérésére, így ha a felhasználó ismét felkeresi a víznyelő webhelyet, a JavaScript kód nem kísérli meg újra feltörni a látogatót.

Ez a letöltő beszerzi a JSON-fájlt a szerverről, és letölti a következő lépést, akárcsak a korábban leírt Windows-verzió.

Az ellátási lánc kompromisszuma

Január 18-énth, felfedeztük, hogy egy több platformra szánt tibeti nyelvi fordítószoftver hivatalos webhelye (12. ábra) olyan ZIP-csomagokat tartalmaz, amelyek trójai telepítőprogramokat tartalmaznak olyan legitim szoftverekhez, amelyek rosszindulatú letöltőket telepítettek Windowsra és macOS-re.

Találtunk egy Japánból származó áldozatot, aki letöltötte az egyik Windows-csomagot. Az 1. táblázat felsorolja az URL-eket és a kiejtett implantátumokat.

1. táblázat: A rosszindulatú csomagok URL-címei a feltört webhelyen és a terhelés típusa a feltört alkalmazásban

|

Rosszindulatú csomag URL-je |

Rakomány típusa |

|

https://www.monlamit[.]com/monlam-app-store/monlam-bodyig3.zip |

Win32 letöltő |

|

https://www.monlamit[.]com/monlam-app-store/Monlam_Grand_Tibetan_Dictionary_2018.zip |

Win32 letöltő |

|

https://www.monlamit[.]com/monlam-app-store/Deutsch-Tibetisches_W%C3%B6rterbuch_Installer_Windows.zip |

Win32 letöltő |

|

https://www.monlamit[.]com/monlam-app-store/monlam-bodyig-mac-os.zip |

macOS letöltő |

|

https://www.monlamit[.]com/monlam-app-store/Monlam-Grand-Tibetan-Dictionary-for-mac-OS-X.zip |

macOS letöltő |

Windows csomagok

A 13. ábra a trójai alkalmazás csomagból történő betöltési láncát szemlélteti monlam-bodyig3.zip.

A trójai alkalmazás egy rosszindulatú cseppentőt tartalmaz autorun.exe amely két komponenst tartalmaz:

- nevű végrehajtható fájl MonlamUpdate.exenevű emulátor szoftverkomponense C64 Forever és visszaélnek DLL oldalsó betöltés miatt, és

- RPHost.dll, az oldalról betöltött DLL, amely egy rosszindulatú letöltő a következő szakaszhoz.

Amikor a letöltő DLL betöltődik a memóriába, létrehoz egy ütemezett feladatot Demovale minden alkalommal végrehajtandó, amikor egy felhasználó bejelentkezik. Mivel azonban a feladat nem határoz meg végrehajtandó fájlt, nem tudja megállapítani a perzisztenciát.

Ezután ez a DLL megkapja az UUID azonosítót és az operációs rendszer verzióját, hogy létrehozzon egy egyéni felhasználói ügynököt, és egy GET kérést küld a https://www.monlamit[.]com/sites/default/files/softwares/updateFiles/Monlam_Grand_Tibetan_Dictionary_2018/UpdateInfo.dat hogy szerezzen be egy JSON-fájlt, amely tartalmazza az URL-t a letöltéshez és a rakomány végrehajtásához, amelyet a fájlba helyez % TEMP% Könyvtár. Nem tudtunk mintát szerezni a JSON-objektumadatokból a feltört webhelyről; ezért nem tudjuk pontosan honnan default_ico.exe letöltődik, a 13. ábra szerint.

Az ESET telemetrián keresztül azt vettük észre, hogy az illegitim MonlamUpdate.exe különböző alkalmakkor letöltött és végrehajtott folyamat legalább négy rosszindulatú fájlt %TEMP%default_ico.exe. A 2. táblázat felsorolja ezeket a fájlokat és céljukat.

2. táblázat Hash of the default_ico.exe letöltő/dropper, a kapcsolatfelvételi C&C URL-címe és a letöltő leírása

|

SHA-1 |

Kapcsolatfelvétel URL-je |

Cél |

|

1C7DF9B0023FB97000B7 |

https://tibetpost[.]net/templates/ |

Ismeretlen rakományt tölt le a szerverről. |

|

F0F8F60429E3316C463F |

Ismeretlen rakományt tölt le a szerverről. Ez a minta Rust nyelven íródott. |

|

|

7A3FC280F79578414D71 |

http://188.208.141[.]204:5040/ |

Letölt egy véletlenszerűen elnevezett Nightdoor droppert. |

|

BFA2136336D845184436 |

N / A |

Nyílt forráskódú eszköz Rendszer információ, amelybe a támadók rosszindulatú kódjukat integrálták, és egy titkosított blobot ágyaztak be, amely a visszafejtés és a végrehajtás után telepíti az MgBotot. |

Végül a default_ico.exe A letöltő vagy dropper vagy megkapja a hasznos terhet a szerverről, vagy eldobja, majd végrehajtja az áldozat gépén, telepítve a Nightdoor-t (lásd a Nightdoor szakasz) vagy MgBot (lásd a előző elemzés).

A két fennmaradó trójai csomag nagyon hasonló, ugyanazt a rosszindulatú letöltő DLL-t telepíti, amelyet a törvényes végrehajtható fájl oldalról tölt be.

macOS csomagok

A hivatalos alkalmazásboltból letöltött ZIP archívum módosított telepítőcsomagot tartalmaz (.pkg fájl), ahol egy Mach-O végrehajtható fájl és egy telepítés utáni szkript került hozzáadásra. A telepítés utáni szkript átmásolja a Mach-O fájlt ide $HOME/Library/Containers/CalendarFocusEXT/ és folytatja a Launch Agent telepítését $HOME/Library/LaunchAgents/com.Terminal.us.plist a kitartásért. A 14. ábra a rosszindulatú Launch Agent telepítéséért és indításáért felelős szkriptet mutatja.

A rosszindulatú Mach-O, Monlam-bodyig_Keyboard_2017 A 13. ábrán aláírták, de nem hitelesítették, fejlesztői tanúsítvánnyal (nem a tanúsítvány típusa általában terjesztésre használják) névvel és csapatazonosítóval ja ni jang (2289F6V4BN). Az aláírásban lévő időbélyeg azt mutatja, hogy január 7-én írták aláth, 2024. Ez a dátum a rosszindulatú fájlok módosított időbélyegében is szerepel a ZIP-archívum metaadataiban. Az igazolást csak három nappal korábban adták ki. A teljes tanúsítvány elérhető a IoCs szakasz. Csapatunk január 25-én megkereste az Apple-tth és a tanúsítványt még aznap visszavonták.

Ez az első fázisú rosszindulatú program letölt egy JSON-fájlt, amely tartalmazza a következő szakasz URL-jét. Az architektúra (ARM vagy Intel), a macOS verzió és a hardver UUID (minden Mac számára egyedi azonosító) a User-Agent HTTP kérés fejlécében található. A konfiguráció lekéréséhez ugyanaz az URL, mint a Windows verzióé: https://www.monlamit[.]com/sites/default/files/softwares/updateFiles/Monlam_Grand_Tibetan_Dictionary_2018/UpdateInfo.dat. A macOS-verzió azonban a JSON-objektum mac-kulcsa alatti adatokat tekinti meg a helyett nyer kulcs.

A mac kulcs alatti objektumnak a következőket kell tartalmaznia:

- url: A következő szakasz URL-je.

- md5: a hasznos teher MD5 összege.

- vernow: Hardveres UUID-k listája. Ha van, a hasznos adat csak azokra a Mac-ekre lesz telepítve, amelyek rendelkeznek a felsorolt hardver UUID-k egyikével. Ez az ellenőrzés kimarad, ha a lista üres vagy hiányzik.

- változat: Számérték, amelynek magasabbnak kell lennie, mint a korábban letöltött második szakasz „verziója”. A rakományt egyébként nem tölti le. A jelenleg futó verzió értéke megmarad az alkalmazásban felhasználói alapértelmezett beállítások.

Miután a rosszindulatú program letölti a fájlt a megadott URL-ről a curl használatával, a fájl kivonatolása megtörténik az MD5 használatával, és összehasonlítja a fájl alatti hexadecimális kivonattal. md5 kulcs. Ha egyezik, a kiterjesztett attribútumok eltávolításra kerülnek (a com.apple.quarantine attribútum törléséhez), a fájl átkerül a következő helyre $HOME/Library/SafariBrowser/Safari.app/Contents/MacOS/SafariBrower, és a használatával indul el execvp az érveléssel.

A Windows-verzióval ellentétben a macOS-változat későbbi szakaszait nem találtuk. Az egyik JSON-konfiguráció MD5 hash-t tartalmazott (3C5739C25A9B85E82E0969EE94062F40), de az URL mező üres volt.

Nightdoor

Az általunk Nightdoor névre keresztelt hátsó ajtó (és a kártevők a PDB elérési útja alapján NetMM-nek nevezik) az Evasive Panda eszközkészletének késői kiegészítése. Legkorábbi ismereteink a Nightdoorról 2020-ig nyúlnak vissza, amikor az Evasive Panda bevetette egy magas horderejű vietnami célpont gépén. A hátsó ajtó UDP-n vagy a Google Drive API-n keresztül kommunikál a C&C szerverével. A kampányból származó Nightdoor implantátum az utóbbit használta. Titkosít egy Google API-t OAuth 2.0 tokent az adatrészben, és a tokent használja a támadó Google Drive-jának eléréséhez. Kértük az ehhez a tokenhez társított Google-fiók eltávolítását.

Először a Nightdoor létrehoz egy mappát a Google Drive-ban, amely tartalmazza az áldozat MAC-címét, amely egyben áldozatazonosítóként is működik. Ez a mappa tartalmazza az implantátum és a C&C szerver közötti összes üzenetet. Minden egyes üzenet a Nightdoor és a C&C szerver között fájlként épül fel, és fájlnévre és fájladatokra van felosztva, a 15. ábrán látható módon.

Minden fájlnév nyolc fő attribútumot tartalmaz, amelyet az alábbi példa szemléltet.

Példa:

1_2_0C64C2BAEF534C8E9058797BCD783DE5_168_0_1_4116_0_00-00-00-00-00-00

- 1_2: mágikus érték.

- 0C64C2BAEF534C8E9058797BCD783DE5: fejléce pbuf adatszerkezet.

- 168: az üzenetobjektum vagy a fájl mérete bájtokban.

- 0: fájlnév, amely mindig az alapértelmezett 0 (null).

- 1: parancs típusa, a mintától függően 1-re vagy 0-ra kódolva.

- 4116: parancsazonosító.

- 0: a szolgáltatás minősége (QoS).

- 00-00-00-00-00-00: a cél MAC-címe, de mindig az alapértelmezett 00-00-00-00-00-00.

Az egyes fájlokon belüli adatok a vezérlő hátsó ajtóra vonatkozó parancsát és a végrehajtásához szükséges paramétereket jelentik. A 16. ábra egy fájladatként tárolt C&C szerverüzenetre mutat példát.

A Nightdoor visszafejtésével meg tudtuk érteni a fájlban bemutatott fontos mezők jelentését, ahogy az a 17. ábrán látható.

Azt találtuk, hogy a kampányban használt Nightdoor verzióban sok jelentős változtatás történt, ezek egyike a parancsazonosítók szervezése. A korábbi verziókban minden parancsazonosító egyenként volt hozzárendelve egy kezelő funkcióhoz, ahogy az a 18. ábrán látható. A számozási lehetőségek, mint pl. 0x2001 nak nek 0x2006, Az 0x2201 nak nek 0x2203, Az 0x4001 nak nek 0x4003, És 0x7001 nak nek 0x7005, azt javasolta, hogy a parancsokat hasonló funkciókkal rendelkező csoportokra osztsák.

Ebben a verzióban azonban a Nightdoor egy elágazási táblát használ az összes parancsazonosító rendszerezésére a megfelelő kezelőkkel. A parancsazonosítók végig folytonosak, és a megfelelő kezelőik indexeiként működnek az elágazási táblában, amint az a 19. ábrán látható.

A 3. táblázat a C&C kiszolgálóparancsok és funkcióik előnézete. Ez a táblázat tartalmazza az új parancsazonosítókat, valamint a régebbi verziók egyenértékű azonosítóit.

3. táblázat: A kampányban használt Nightdoor-változatok által támogatott parancsok.

|

Parancsazonosító |

Előző parancsazonosító |

Leírás |

|

|

0x1001 |

0x2001 |

Gyűjtsön össze alapvető rendszerprofil-információkat, például: – OS verzió – IPv4 hálózati adapterek, MAC-címek és IP-címek - CPU neve - Számítógép név - Felhasználónév – Eszközillesztő-nevek – Minden felhasználónév innen C:Felhasználók* - Helyi idő – Nyilvános IP-cím a ifconfig.me or ipinfo.io webes szolgáltatás |

|

|

0x1007 |

0x2002 |

Információkat gyűjthet a lemezmeghajtókról, például: – A meghajtó neve – Szabad hely és teljes hely – Fájlrendszer típusa: NTFS, FAT32 stb. |

|

|

0x1004 |

0x2003 |

Gyűjtsön információkat az összes telepített alkalmazásról a Windows rendszerleíró kulcsai alatt: - HKLMSZOFTVER - WOW6432NodeMicrosoftWindows - MicrosoftWindowsCurrentVersionUninstall (x86) |

|

|

0x1003 |

0x2004 |

Gyűjtsön információkat a futó folyamatokról, például: – Folyamat neve – A szálak száma - Felhasználónév – Fájl helye a lemezen – A lemezen lévő fájl leírása |

|

|

0x1006 |

0x4001 |

Hozzon létre egy fordított shellt, és kezelje a bemenetet és a kimenetet névtelen csöveken keresztül. |

|

|

0x4002 |

|||

|

0x4003 |

|||

|

0x1002 |

N / A |

Öneltávolítás. |

|

|

0x100C |

0x6001 |

Fájl áthelyezése. Az elérési utat a C&C szerver biztosítja. |

|

|

0x100B |

0x6002 |

Fájl törlése. Az elérési utat a C&C szerver biztosítja. |

|

|

0x1016 |

0x6101 |

Fájl attribútumok lekérése. Az elérési utat a C&C szerver biztosítja. |

|

Következtetés

Elemeztük a Kínához kötődő APT Evasive Panda kampányát, amely több országban és területen tibetieket célzott meg. Úgy gondoljuk, hogy a támadók akkoriban kihasználták a 2024 januárjában és februárjában sorra kerülő Monlam fesztivált, hogy kompromittálja a felhasználókat, amikor meglátogatták a fesztivál webhelyét, amely a fesztivál itatóvá vált. Ezenkívül a támadók feltörték a tibeti nyelvi fordítóalkalmazások szoftverfejlesztőjének ellátási láncát.

A támadók számos letöltőt, droppert és hátsó ajtót telepítettek, köztük az MgBotot – amelyet kizárólag az Evasive Panda használ – és a Nightdoort: a csoport eszköztárának legújabb jelentős részét, és amelyet számos kelet-ázsiai hálózat megcélzására használtak.

A kompromisszummutatók (IoC) és minták átfogó listája megtalálható a mi oldalunkon GitHub tárház.

Ha bármilyen kérdése van a WeLiveSecurity-n közzétett kutatásunkkal kapcsolatban, forduljon hozzánk a következő címen veszélyintel@eset.com.

Az ESET Research privát APT intelligenciajelentéseket és adatfolyamokat kínál. Ha bármilyen kérdése van a szolgáltatással kapcsolatban, keresse fel a ESET Threat Intelligence cimre.

IoCs

Fájlok

|

SHA-1 |

Filename |

Érzékelés |

Leírás |

|

0A88C3B4709287F70CA2 |

autorun.exe |

Win32/Agent.AGFU |

A Dropper komponens hozzáadva a hivatalos telepítőcsomaghoz. |

|

1C7DF9B0023FB97000B7 |

default_ico.exe |

Win32/Agent.AGFN |

Középhaladó letöltő. |

|

F0F8F60429E3316C463F |

default_ico.exe |

Win64/Agent.DLY |

Rust nyelven programozott köztes letöltő. |

|

7A3FC280F79578414D71 |

default_ico.exe |

Win32/Agent.AGFQ |

Nightdoor letöltő. |

|

70B743E60F952A1238A4 |

UjGnsPwFaEtl.exe |

Win32/Agent.AGFS |

Nightdoor csepegtető. |

|

FA44028115912C95B5EF |

RPHost.dll |

Win32/Agent.AGFM |

Köztes rakodó. |

|

5273B45C5EABE64EDBD0 |

tanúsítvány.pkg |

OSX/Agent.DJ |

MacOS cseppentő komponens. |

|

5E5274C7D931C1165AA5 |

Certificate.exe |

Win32/Agent.AGES |

Dropper komponens a feltört webhelyről. |

|

59AA9BE378371183ED41 |

default_ico_1.exe |

Win32/Agent.AGFO |

Nightdoor cseppentő alkatrész. |

|

8591A7EE00FB1BB7CC5B |

memmgrset.dll |

Win32/Agent.AGGH |

Köztes betöltő a Nightdoor letöltő komponenshez. |

|

82B99AD976429D0A6C54 |

pidgin.dll |

Win32/Agent.AGGI |

Köztes rakodó Nightdoorhoz. |

|

3EEE78EDE82F6319D094 |

Monlam_Grand_Tibetan_Dictionary_2018.zip |

Win32/Agent.AGFM |

Trójai telepítő. |

|

2A96338BACCE3BB687BD |

jquery.js |

JS/TrojanDownloader.Agent.AAPA |

Rosszindulatú JavaScript hozzáadva a feltört webhelyhez. |

|

8A389AFE1F85F83E340C |

Monlam Bodyig 3.1.exe |

Win32/Agent.AGFU |

Trójai telepítő. |

|

944B69B5E225C7712604 |

deutsch-tibetisches_w__rterbuch_installer_windows.zip |

MSIL/Agent.WSK |

Trójai telepítőcsomag. |

|

A942099338C946FC196C |

monlam-bodyig3.zip |

Win32/Agent.AGFU |

Trójai telepítőcsomag. |

|

52FE3FD399ED15077106 |

Monlam-Grand-Tibetan-Dictionary-for-mac-OS-X.zip |

OSX/Agent.DJ |

MacOS trójai telepítőcsomag. |

|

57FD698CCB5CB4F90C01 |

monlam-bodyig-mac-os.zip |

OSX/Agent.DJ |

MacOS trójai telepítőcsomag. |

|

C0575AF04850EB1911B0 |

Biztonság~.x64 |

OSX/Agent.DJ |

MacOS letöltő. |

|

7C3FD8EE5D660BBF43E4 |

Biztonság~.kar64 |

OSX/Agent.DJ |

MacOS letöltő. |

|

FA78E89AB95A0B49BC06 |

Biztonság.kövér |

OSX/Agent.DJ |

MacOS letöltő komponens. |

|

5748E11C87AEAB3C19D1 |

Monlam_Grand_Dictionary export fájl |

OSX/Agent.DJ |

Rosszindulatú összetevő a macOS trójai telepítőcsomagból. |

tanúsítványok

|

Sorozatszám |

49:43:74:D8:55:3C:A9:06:F5:76:74:E2:4A:13:E9:33

|

|

Hüvelykujj |

77DBCDFACE92513590B7C3A407BE2717C19094E0 |

|

Tárgy CN |

Apple fejlesztés: ya ni yang (2289F6V4BN) |

|

Tárgy O |

ja ni jang |

|

Alany L |

N / A |

|

Alany S |

N / A |

|

Tárgy C |

US |

|

Től érvényes |

2024-01-04 05:26:45 |

|

Érvényes |

2025-01-03 05:26:44 |

|

Sorozatszám |

6014B56E4FFF35DC4C948452B77C9AA9 |

|

Hüvelykujj |

D4938CB5C031EC7F04D73D4E75F5DB5C8A5C04CE |

|

Tárgy CN |

KP MOBILE |

|

Tárgy O |

KP MOBILE |

|

Alany L |

N / A |

|

Alany S |

N / A |

|

Tárgy C |

KR |

|

Től érvényes |

2021-10-25 00:00:00 |

|

Érvényes |

2022-10-25 23:59:59 |

|

IP |

Domén |

Tárhelyszolgáltató |

Először látott |

Részletek |

|

N / A |

tibetpost[.]net |

N / A |

2023-11-29 |

Kompromittált weboldal. |

|

N / A |

www.monlamit[.]com |

N / A |

2024-01-24 |

Kompromittált weboldal. |

|

N / A |

update.devicebug[.]com |

N / A |

2024-01-14 |

DC. |

|

188.208.141[.]204 |

N / A |

Amol Hingade |

2024-02-01 |

Letölthető szerver a Nightdoor dropper komponenshez. |

MITER ATT&CK technikák

Ez a táblázat felhasználásával készült 14 verzió a MITER ATT&CK keretrendszer.

|

taktika |

ID |

Név |

Leírás |

|

Erőforrás-fejlesztés |

Infrastruktúra beszerzése: Szerver |

Az Evasive Panda szervereket vásárolt a Nightdoor C&C infrastruktúrájához, az MgBothoz és a macOS letöltő komponenséhez. |

|

|

Infrastruktúra megszerzése: webszolgáltatások |

Az Evasive Panda a Google Drive webszolgáltatását használta a Nightdoor C&C infrastruktúrájához. |

||

|

Kompromisszumos infrastruktúra: Szerver |

Az Evasive Panda üzemeltetői több szervert is kompromittáltak, hogy vízforrásként, ellátási lánc támadásokhoz, hasznos terhek tárolására és C&C szerverként való használatra szolgáljanak. |

||

|

Fiókok létrehozása: Cloud-fiókok |

Az Evasive Panda létrehozott egy Google Drive-fiókot, és azt C&C infrastruktúraként használta. |

||

|

Fejlesztési képességek: Malware |

Az Evasive Panda olyan egyedi implantátumokat telepített, mint az MgBot, a Nightdoor és egy macOS letöltő komponens. |

||

| T1588.003 |

Képességek beszerzése: Kód-aláíró tanúsítványok |

Az Evasive Panda kód-aláíró tanúsítványokat szerzett. |

|

|

Színpadi képességek: Drive-by Target |

Az Evasive Panda üzemeltetői módosítottak egy nagy horderejű webhelyet, hogy hozzáadjanak egy JavaScript-kódot, amely hamis értesítést küld a rosszindulatú programok letöltéséről. |

||

|

Kezdeti hozzáférés |

Drive-by kompromisszum |

A feltört webhelyek látogatói hamis hibaüzenetet kaphatnak, amely rosszindulatú programok letöltésére ösztönzi őket. |

|

|

Kompromisszum az ellátási láncban: Kompromisszum a szoftverellátási lánccal |

Az Evasive Panda hivatalos telepítőcsomagokat hozott létre egy szoftvercégtől. |

||

|

Végrehajtás |

Natív API |

A Nightdoor, az MgBot és közbenső letöltő komponenseik Windows API-kat használnak a folyamatok létrehozásához. |

|

|

Ütemezett feladat/Munka: Ütemezett feladat |

A Nightdoor és az MgBot betöltő komponensei ütemezett feladatokat hozhatnak létre. |

||

|

Kitartás |

Rendszerfolyamat létrehozása vagy módosítása: Windows szolgáltatás |

A Nightdoor és az MgBot betöltő komponensei Windows-szolgáltatásokat hozhatnak létre. |

|

|

Eltérítési végrehajtási folyamat: DLL oldalsó betöltés |

A Nightdoor és az MgBot dropper összetevői egy legitim végrehajtható fájlt telepítenek, amely oldalról tölti be a rosszindulatú betöltőt. |

||

|

Védelmi kijátszás |

Fájlok vagy információk deobfuszkálása/dekódolása |

A Nightdoor implantátum DLL-összetevői a memóriában visszafejtésre kerülnek. |

|

|

Csökkentse a védelmet: Tiltsa le vagy módosítsa a rendszer tűzfalát |

A Nightdoor két Windows tűzfalszabályt ad hozzá, hogy lehetővé tegye a bejövő és kimenő kommunikációt a HTTP-proxykiszolgáló funkcióihoz. |

||

|

Jelző eltávolítása: Fájl törlése |

A Nightdoor és az MgBot fájlokat törölhet. |

||

|

Jelző eltávolítása: Tiszta Perzisztencia |

A Nightdoor és az MgBot képes eltávolítani magukat. |

||

|

Maszkolás: Álarcos feladat vagy szolgáltatás |

A Nightdoor betöltője netsvcs-nek álcázta feladatát. |

||

|

Maszkírozás: egyezzen meg a Jogos névvel vagy tartózkodási hellyel |

A Nightdoor telepítője törvényes rendszerkönyvtárakba telepíti az összetevőit. |

||

|

Elhomályosított fájlok vagy információk: beágyazott hasznos terhek |

A Nightdoor dropper összetevője beágyazott rosszindulatú fájlokat tartalmaz, amelyek a lemezen vannak telepítve. |

||

|

Folyamat-injektálás: Dynamic-link Library Injection |

A Nightdoor és az MgBot betöltő komponensei befecskendezik magukat az svchost.exe fájlba. |

||

|

Fényvisszaverő kód betöltése |

A Nightdoor és az MgBot betöltő komponensei beinjektálják magukat az svchost.exe-be, ahonnan betöltik a Nightdoor vagy az MgBot hátsó ajtót. |

||

|

Felfedezés |

Fiókfelderítés: Helyi fiók |

A Nightdoor és az MgBot felhasználói fiókadatokat gyűjt a feltört rendszerből. |

|

|

Fájl- és könyvtárfelderítés |

A Nightdoor és az MgBot információkat gyűjthet könyvtárakból és fájlokból. |

||

|

Felfedezés |

A Nightdoor és az MgBot információkat gyűjt a folyamatokról. |

||

|

Regiszter lekérdezése |

A Nightdoor és az MgBot lekérdezi a Windows rendszerleíró adatbázisát, hogy információkat találjon a telepített szoftverekről. |

||

|

Szoftver felfedezés |

A Nightdoor és az MgBot információkat gyűjt a telepített szoftverekről és szolgáltatásokról. |

||

|

Rendszertulajdonos/felhasználó felfedezése |

A Nightdoor és az MgBot felhasználói fiókadatokat gyűjt a feltört rendszerből. |

||

|

Rendszerinformációk felfedezése |

A Nightdoor és az MgBot sokféle információt gyűjt a kompromittált rendszerről. |

||

|

Rendszer hálózati kapcsolatok felderítése |

A Nightdoor és az MgBot képes adatokat gyűjteni az összes aktív TCP és UDP kapcsolatról a feltört gépen. |

||

|

Gyűjtemény |

Az összegyűjtött adatok archiválása |

A Nightdoor és az MgBot az összegyűjtött adatokat titkosított fájlokban tárolja. |

|

|

Automatizált gyűjtés |

A Nightdoor és az MgBot automatikusan rendszer- és hálózati információkat gyűjt a kompromittált gépről. |

||

|

Adatok a helyi rendszerből |

A Nightdoor és az MgBot információkat gyűjt az operációs rendszerről és a felhasználói adatokról. |

||

|

Data Staged: Local Data Staging |

A Nightdoor az adatokat kiszűri a lemezen lévő fájlokba. |

||

|

Vezetési és Irányítási |

Alkalmazási réteg protokoll: Web Protocols |

A Nightdoor HTTP-n keresztül kommunikál a C&C szerverrel. |

|

|

Non-Application Layer Protocol |

A Nightdoor UDP-n keresztül kommunikál a C&C szerverrel. Az MgBot TCP-n keresztül kommunikál a C&C szerverrel. |

||

|

Nem szabványos port |

Az MgBot a 21010-es TCP-portot használja. |

||

|

Protokoll Tunneling |

A Nightdoor HTTP proxyszerverként működhet, a TCP-kommunikáció alagútjaként. |

||

|

Webes szolgáltatás |

A Nightdoor a Google Drive-ot használja a C&C kommunikációhoz. |

||

|

Kiszűrés |

Automatizált kiszűrés |

A Nightdoor és az MgBot automatikusan kiszűri az összegyűjtött adatokat. |

|

|

Exfiltration Over Web Service: Exfiltration to Cloud Storage |

A Nightdoor kiszűrheti a fájljait a Google Drive-ba. |

Függelék

A célzott IP-címtartományokat a következő táblázat tartalmazza.

|

CIDR |

ISP |

Város |

Ország |

|

124.171.71.0/24 |

iiNet |

Sydney |

Ausztrália |

|

125.209.157.0/24 |

iiNet |

Sydney |

Ausztrália |

|

1.145.30.0/24 |

Telstra |

Sydney |

Ausztrália |

|

193.119.100.0/24 |

TPG Telecom |

Sydney |

Ausztrália |

|

14.202.220.0/24 |

TPG Telecom |

Sydney |

Ausztrália |

|

123.243.114.0/24 |

TPG Telecom |

Sydney |

Ausztrália |

|

45.113.1.0/24 |

HK 92 szerver technológia |

Hong Kong |

Hong Kong |

|

172.70.191.0/24 |

CloudFlare |

Ahmedabad |

India |

|

49.36.224.0/24 |

Reliance Jio Infocomm |

Airoli |

India |

|

106.196.24.0/24 |

Bharti Airtel |

Bengaluru |

India |

|

106.196.25.0/24 |

Bharti Airtel |

Bengaluru |

India |

|

14.98.12.0/24 |

Tata Teleservices |

Bengaluru |

India |

|

172.70.237.0/24 |

CloudFlare |

Chandīgarh |

India |

|

117.207.51.0/24 |

Bharat Sanchar Nigam Limited |

Dalhousie |

India |

|

103.214.118.0/24 |

Airnet Boardband |

Delhi |

India |

|

45.120.162.0/24 |

Ani Boardband |

Delhi |

India |

|

103.198.173.0/24 |

Anonet |

Delhi |

India |

|

103.248.94.0/24 |

Anonet |

Delhi |

India |

|

103.198.174.0/24 |

Anonet |

Delhi |

India |

|

43.247.41.0/24 |

Anonet |

Delhi |

India |

|

122.162.147.0/24 |

Bharti Airtel |

Delhi |

India |

|

103.212.145.0/24 |

Excitel |

Delhi |

India |

|

45.248.28.0/24 |

Omkar Electronics |

Delhi |

India |

|

49.36.185.0/24 |

Reliance Jio Infocomm |

Delhi |

India |

|

59.89.176.0/24 |

Bharat Sanchar Nigam Limited |

Dharamsala |

India |

|

117.207.57.0/24 |

Bharat Sanchar Nigam Limited |

Dharamsala |

India |

|

103.210.33.0/24 |

Vayudoot |

Dharamsala |

India |

|

182.64.251.0/24 |

Bharti Airtel |

Gāndarbal |

India |

|

117.255.45.0/24 |

Bharat Sanchar Nigam Limited |

Haliyal |

India |

|

117.239.1.0/24 |

Bharat Sanchar Nigam Limited |

Hamīrpur |

India |

|

59.89.161.0/24 |

Bharat Sanchar Nigam Limited |

Jaipur |

India |

|

27.60.20.0/24 |

Bharti Airtel |

Lucknow |

India |

|

223.189.252.0/24 |

Bharti Airtel |

Lucknow |

India |

|

223.188.237.0/24 |

Bharti Airtel |

Meerut |

India |

|

162.158.235.0/24 |

CloudFlare |

Mumbai |

India |

|

162.158.48.0/24 |

CloudFlare |

Mumbai |

India |

|

162.158.191.0/24 |

CloudFlare |

Mumbai |

India |

|

162.158.227.0/24 |

CloudFlare |

Mumbai |

India |

|

172.69.87.0/24 |

CloudFlare |

Mumbai |

India |

|

172.70.219.0/24 |

CloudFlare |

Mumbai |

India |

|

172.71.198.0/24 |

CloudFlare |

Mumbai |

India |

|

172.68.39.0/24 |

CloudFlare |

New Delhi |

India |

|

59.89.177.0/24 |

Bharat Sanchar Nigam Limited |

Pālampur |

India |

|

103.195.253.0/24 |

Protoact digitális hálózat |

Ranchi |

India |

|

169.149.224.0/24 |

Reliance Jio Infocomm |

Shimla |

India |

|

169.149.226.0/24 |

Reliance Jio Infocomm |

Shimla |

India |

|

169.149.227.0/24 |

Reliance Jio Infocomm |

Shimla |

India |

|

169.149.229.0/24 |

Reliance Jio Infocomm |

Shimla |

India |

|

169.149.231.0/24 |

Reliance Jio Infocomm |

Shimla |

India |

|

117.255.44.0/24 |

Bharat Sanchar Nigam Limited |

Sirsi |

India |

|

122.161.241.0/24 |

Bharti Airtel |

Srinagar |

India |

|

122.161.243.0/24 |

Bharti Airtel |

Srinagar |

India |

|

122.161.240.0/24 |

Bharti Airtel |

Srinagar |

India |

|

117.207.48.0/24 |

Bharat Sanchar Nigam Limited |

út |

India |

|

175.181.134.0/24 |

New Century InfoComm |

Hsinchu |

Taiwan |

|

36.238.185.0/24 |

Chunghwa Telecom |

Kaohsiung |

Taiwan |

|

36.237.104.0/24 |

Chunghwa Telecom |

gondolom |

Taiwan |

|

36.237.128.0/24 |

Chunghwa Telecom |

gondolom |

Taiwan |

|

36.237.189.0/24 |

Chunghwa Telecom |

gondolom |

Taiwan |

|

42.78.14.0/24 |

Chunghwa Telecom |

gondolom |

Taiwan |

|

61.216.48.0/24 |

Chunghwa Telecom |

gondolom |

Taiwan |

|

36.230.119.0/24 |

Chunghwa Telecom |

Taipei |

Taiwan |

|

114.43.219.0/24 |

Chunghwa Telecom |

Taipei |

Taiwan |

|

114.44.214.0/24 |

Chunghwa Telecom |

Taipei |

Taiwan |

|

114.45.2.0/24 |

Chunghwa Telecom |

Taipei |

Taiwan |

|

118.163.73.0/24 |

Chunghwa Telecom |

Taipei |

Taiwan |

|

118.167.21.0/24 |

Chunghwa Telecom |

Taipei |

Taiwan |

|

220.129.70.0/24 |

Chunghwa Telecom |

Taipei |

Taiwan |

|

106.64.121.0/24 |

Far EastTone Távközlés |

Taoyuan City |

Taiwan |

|

1.169.65.0/24 |

Chunghwa Telecom |

Xizhi |

Taiwan |

|

122.100.113.0/24 |

Tajvan mobil |

Yilan |

Taiwan |

|

185.93.229.0/24 |

Sucuri Security |

Ashburn |

Egyesült Államok |

|

128.61.64.0/24 |

Georgia Institute of Technology |

Atlanta |

Egyesült Államok |

|

216.66.111.0/24 |

Vermont telefon |

Wallingford |

Egyesült Államok |

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- Forrás: https://www.welivesecurity.com/en/eset-research/evasive-panda-leverages-monlam-festival-target-tibetans/

- :van

- :is

- :nem

- :ahol

- 06

- 1

- 10

- 100

- 11

- 114

- 118

- 12

- 120

- 121

- 13

- 14

- 15%

- 16

- 167

- 17

- 173

- 179

- 19

- 195

- 20

- 202

- 2020

- 2023

- 2024

- 210

- 212

- 214

- 216

- 220

- 224

- 23

- 237

- 24

- 247

- 25

- 26%

- 28

- 30

- 33

- 36

- 39

- 40

- 41

- 43

- 51

- 60

- 65

- 66

- 7

- 70

- 75

- 8

- 87

- 89

- 9

- 98

- a

- Képes

- Rólunk

- hozzáférés

- Szerint

- Fiók

- Fiókok

- szerzett

- törvény

- cselekvések

- aktív

- cselekmények

- hozzá

- hozzáadott

- mellett

- További

- cím

- címek

- Hozzáteszi

- újra

- ellen

- Ügynök

- célzó

- algoritmus

- összehangolása

- Minden termék

- lehetővé

- lehetővé teszi, hogy

- már

- Is

- mindig

- között

- an

- elemzés

- elemzett

- és a

- évi

- Évente

- Névtelenül

- Másik

- üzenetrögzítő

- bármilyen

- api

- API-k

- app

- app store

- Apple

- Alkalmazás

- alkalmazások

- alkalmaz

- alkalmazások

- APT

- építészet

- Archív

- VANNAK

- érv

- ARM

- Sor

- AS

- Ázsia

- kijelölt

- társult

- At

- támadás

- Támadások

- kísérlet

- attribútumok

- Ausztrália

- szerzők

- automatikusan

- elérhető

- vissza

- hátsó ajtó

- Hátsóajtó

- csali

- alapján

- alapvető

- BE

- óta

- előtt

- hogy

- Hisz

- tartozik

- lent

- BEST

- között

- mindkét

- Ág

- épült

- de

- gomb

- by

- hívott

- Kampány

- TUD

- képességek

- tőkésít

- nagybetűs

- visz

- Század

- igazolás

- tanúsítványok

- lánc

- kihívás

- Változások

- karakter

- ellenőrizze

- ellenőrzött

- Ellenőrzések

- Kína

- kínai

- választás

- Város

- világos

- felhő

- kód

- gyűjt

- COM

- kombináció

- közlés

- vállalat

- képest

- teljes

- összetevő

- alkatrészek

- átfogó

- kompromisszum

- Veszélyeztetett

- Kiszámít

- számított

- számítógép

- feltétel

- vezető

- bizalom

- Configuration

- Csatlakozó

- kapcsolat

- kapcsolatok

- kapcsolat

- tartalmaz

- tartalmazott

- tartalmaz

- tartalom

- tovább

- folyamatos

- Beszélgetés

- kijavítására

- Megfelelő

- tudott

- országok

- Crash

- teremt

- készítette

- teremt

- kriptográfia

- Jelenleg

- szokás

- dátum

- Adatszerkezet

- találka

- Időpontok

- nap

- Nap

- alapértelmezett

- alapértelmezett

- védések

- szállít

- kézbesítés

- igazolták

- attól

- ábrázolt

- telepíteni

- telepített

- bevezetéséhez

- bevet

- leírt

- leírás

- rendeltetési hely

- részlet

- észlelt

- Fejlesztő

- Fejlesztés

- Fejlesztő cég

- eszköz

- különböző

- megemészteni

- digitális

- könyvtárak

- könyvtár

- felfedezett

- felfedezés

- terjesztés

- megosztott

- do

- dokumentum

- nem

- ne

- le-

- letöltés

- letöltései

- letöltések

- hajtás

- gépkocsivezető

- meghajtók

- Csepp

- csökkent

- cseppek

- minden

- legkorábbi

- könnyű

- Keleti

- Oktatás

- nyolc

- bármelyik

- beágyazott

- titkosított

- végén

- Mérnöki

- növelése

- csábító

- Egész

- Szervezetek

- Egyenértékű

- hiba

- ESET kutatás

- létrehozni

- stb.

- események

- Minden

- pontosan

- példa

- kizárólagosan

- kivégez

- végrehajtott

- végrehajtja

- végrehajtás

- kiszűrés

- várható

- export

- kiterjedt

- kiterjesztés

- nem sikerül

- hamisítvány

- február

- FESZTIVÁL

- mező

- Fields

- Ábra

- mintás

- filé

- Fájlok

- utolsó

- Találjon

- tűzfal

- vezetéknév

- Rögzít

- áramlási

- követ

- következő

- következik

- A

- formátum

- képlet

- talált

- négy

- Keretrendszer

- Ingyenes

- ból ből

- Tele

- funkció

- funkciós

- funkcionalitás

- funkciók

- további

- gyűjtése

- generál

- generált

- Grúzia

- kap

- jelentkeznek

- szerzés

- Goes

- Kormány

- Kormányzati szervezetek

- Grafikus

- Csoport

- Csoportok

- Kezelés

- hardver

- hash

- hash

- tördelő

- Legyen

- hős

- Magas

- nagy horderejű

- <p></p>

- Lyuk

- Holes

- Hong

- Hong Kong

- vendéglátó

- házigazdája

- tárhely

- azonban

- HTML

- http

- HTTPS

- ID

- azonosított

- azonosító

- ids

- if

- illusztrálja

- kép

- fontos

- in

- Más

- beleértve

- Beleértve

- indexek

- India

- mutatók

- egyének

- befolyás

- információ

- Infrastruktúra

- injekciót

- bemenet

- bevitel

- Érdeklődés

- belső

- telepíteni

- telepítve

- telepítése

- helyette

- Intézet

- integrált

- Intel

- Intelligencia

- szándékolt

- kamat

- belsőleg

- Nemzetközi

- nemzetközileg

- bele

- IP

- IP-cím

- IP-címeket

- Kiadott

- IT

- ITS

- január

- Japán

- JavaScript

- Jio

- jQuery

- json

- éppen

- tartotta

- Kulcs

- kulcsok

- Ismer

- tudás

- ismert

- Kong

- nyelv

- Késő

- a későbbiekben

- legutolsó

- indít

- indított

- indítás

- réteg

- legkevésbé

- jogos

- kihasználja

- könyvtár

- mint

- Lista

- Listázott

- figyel

- listák

- életek

- kiszámításának

- rakodó

- betöltés

- helyi

- található

- elhelyezkedés

- néz

- esőkabát

- gép

- MacOS

- mágia

- Fő

- szárazföld

- fontos

- Többség

- Malajzia

- rosszindulatú

- malware

- kezelése

- sok

- álöltözet

- Mérkőzés

- gyufa

- egyező

- Lehet..

- MD5

- me

- jelenti

- jelentőségteljes

- jelentett

- mechanizmus

- Memory design

- üzenet

- üzenetek

- Metaadatok

- módszer

- esetleg

- hiányzó

- módosított

- módosítása

- moduláris

- Modulok

- több

- a legtöbb

- áthelyezve

- többszörös

- kell

- Mianmarban

- név

- Nevezett

- elengedhetetlen

- szükséges

- hálózat

- hálózatok

- Új

- hír

- következő

- Nigéria

- nem

- megjegyezni

- bejelentés

- szám

- tárgy

- szerez

- kapott

- megszerzése

- megszerzi

- alkalommal

- of

- Ajánlatok

- hivatalos

- Hivatalos honlapján

- Régi

- idősebb

- on

- egyszer

- ONE

- csak

- -ra

- üzemeltetési

- operációs rendszer

- működés

- üzemeltetők

- or

- szervezet

- szervezetek

- OS

- Más

- másképp

- mi

- ki

- teljesítmény

- felett

- saját

- csomag

- csomagok

- oldal

- paraméterek

- múlt

- ösvény

- utak

- kitartás

- Fülöp-szigetek

- darab

- darabok

- Hely

- Platformok

- Plató

- Platón adatintelligencia

- PlatoData

- kérem

- pont

- jelent

- potenciális

- be

- bemutatott

- megakadályozása

- Preview

- előző

- korábban

- magán

- Probléma

- bevétel

- folyamat

- Folyamatok

- termel

- Termékek

- profil

- programozott

- elősegíti

- protokoll

- feltéve,

- meghatalmazott

- nyilvános

- nyilvánosan

- közzétett

- cél

- világítás

- karantén

- kérdés

- hatótávolság

- tartományok

- elérte

- kap

- iktató hivatal

- összefüggő

- megmaradó

- eltávolítás

- eltávolított

- hozam

- kiolvasztott

- vakolatok

- válasz

- Számolt

- Jelentések

- jelentése

- kérni

- megköveteli,

- kutatás

- kutatók

- felelős

- fordított

- szabályok

- futás

- futás

- Rozsda

- só

- azonos

- minta

- tervezett

- forgatókönyv

- Második

- másodlagos

- Rész

- biztonság

- biztonság

- lát

- látott

- kiválasztás

- küld

- szeptember

- szolgált

- szerver

- Szerverek

- szolgáltatás

- Szolgáltatások

- számos

- megosztott

- megosztás

- Héj

- kellene

- mutatott

- Műsorok

- oldal

- aláírás

- aláírt

- aláírás

- hasonló

- óta

- Méret

- So

- szoftver

- szoftverfejlesztés

- megoldások

- délkeleti

- Hely

- különleges

- kifejezetten

- meghatározott

- Színpad

- állapota

- Csillag

- nyilatkozat

- Államok

- tárolni

- memorizált

- Stratégiai

- Húr

- struktúra

- szerkesztett

- siker

- ilyen

- kínálat

- ellátási lánc

- Támogatott

- gyanús

- kapcsoló

- rendszer

- táblázat

- Taiwan

- meghozott

- tart

- cél

- célzott

- célzás

- célok

- Feladat

- feladatok

- csapat

- tech

- Technológia

- terminál

- területek

- mint

- hogy

- A

- az információ

- Fülöp-szigetek

- azok

- Őket

- maguk

- akkor

- Ott.

- ebből adódóan

- ők

- ezt

- azok

- fenyegetés

- három

- Keresztül

- egész

- idő

- időrendben

- időbélyeg

- nak nek

- együtt

- jelképes

- szerszám

- eszköztár

- Végösszeg

- Fordítás

- igaz

- Bízzon

- kettő

- típus

- tipikus

- képtelen

- alatt

- megért

- egyedi

- Egyesült

- Egyesült Államok

- egyetemi

- ismeretlen

- közelgő

- Frissítés

- URL

- us

- használ

- használt

- használó

- Felhasználók

- használ

- segítségével

- rendszerint

- érték

- Értékek

- Változat

- változat

- verzió

- nagyon

- keresztül

- Áldozat

- áldozatok

- Vietnám

- Látogat

- látogatott

- Látogató

- látogató

- Látogatók

- volt

- we

- háló

- weboldal

- honlapok

- JÓL

- voltak

- Mit

- amikor

- vajon

- ami

- WHO

- széles

- Széleskörű

- szélesség

- Wikipedia

- lesz

- ablakok

- val vel

- belül

- szavak

- írott

- még

- zephyrnet

- Postai irányítószám