A General Bytes, a Bitcoin ATM gyártója felfedte, hogy szervereit egy nulladik napi támadás veszélyeztette augusztus 18-án. A támadás lehetővé tette, hogy a fenyegetés szereplői alapértelmezett adminisztrátorok legyenek, miközben megváltoztatták a beállításokat úgy, hogy az összes pénzt átutalják kriptopénztárca címét.

Az általános bytes szerverek kompromittálódtak egy nulladik napi támadás után

Bytes tábornok egyelőre nem hozta nyilvánosságra a támadás miatt ellopott pénzeszközök és a feltört ATM-ek számát. A cégnek azonban van kiadott tanácsot az összes ATM-üzemeltetőnek, kérve őket, hogy frissítsék szoftverüket a felhasználói pénzek biztonsága érdekében.

A vállalat augusztus 18-án megerősítette, hogy a hackerek a szerverekért felelősek voltak. A General Bytes egy 8827 Bitcoin ATM-et birtokló és üzemeltető cég. Ezek az ATM-ek több mint 120 országban használhatók.

A cég székhelye Prágában, Csehországban található, ahol az ATM-eket hozzák létre. A Bitcoin ATM-ek egyre népszerűbbek, mivel kényelmesek a kereskedők számára, akik könnyedén szeretnék átváltani kriptopénzüket fiat pénznemre.

A tőkéje veszélyben van.

A cég biztonsági szakértői szerint a hackerek a nulladik napi sebezhetőséget kihasználva hozzáfértek a cég Crypto Application Server (CAS) szerveréhez, és ellopták a szóban forgó pénzeszközöket.

A CAS-szerver az ATM összes művelete mögött áll, beleértve a kriptovásárlások és -eladások végrehajtását a tőzsdéken és a támogatott érméken. A General Bytes biztonsági csapata úgy véli, hogy a hackerek a TCP-portokon vizsgálták át a sebezhető szervereket, beleértve a General Bytes felhőszolgáltatáson lévőket is.

Tanácsot ad az ügyfeleknek

Az ATM-ek sebezhetőségét azután észlelték, hogy a hacker a CAS-szoftvert a 20201208-as verzióra módosította. A General Bytes arra kérte ügyfeleit, hogy tartózkodjanak a General Bytes ATM-szerverek használatától mindaddig, amíg azokat nem frissítik a 20220725 és 20220531.38 számú javítási kiadásokra a 20220531-ös verziót használó ügyfelek számára. változat.

A felhasználók tájékoztatást kaptak a kiszolgáló tűzfal beállításairól is, amelyek garantálják, hogy a CAS adminisztrációs felülete csak engedélyezett IP-címek és számos egyéb tényező használatával érhető el. Mielőtt a felhasználók újraaktiválhatnák a terminálokat, azt is tanácsolták nekik, hogy tekintsék át az „ELADÁSI kriptográfiai beállításokat”, hogy biztosítsák, hogy a támadók nem változtatták meg a beállításokat úgy, hogy a kapott leleteket átadják nekik.

A cég 2020 óta többször végzett auditot a szerverein. Az elvégzett auditok egyike sem tárta fel a hacker által kihasznált sebezhetőséget, és az incidens meglepte a céget.

Bővebben:

- Bitcoin

- blockchain

- blokklánc megfelelőség

- blockchain konferencia

- coinbase

- coingenius

- megegyezés

- kriptokonferencia

- kriptikus bányászat

- cryptocurrency

- decentralizált

- Defi

- Digitális eszközök

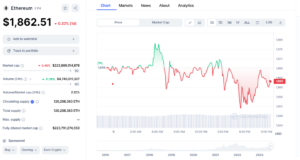

- Ethereum

- InsideBitcoins

- gépi tanulás

- nem helyettesíthető token

- Plató

- plato ai

- Platón adatintelligencia

- Platoblockchain

- PlatoData

- platogaming

- Poligon

- a tét igazolása

- W3

- zephyrnet