A Sender Policy Framework nem tud segíteni a spam és az adathalászat megakadályozásában, ha engedélyezi IP-címek milliárdjainak küldését domainjeként

Húsz évvel ezelőtt, Paul Vixie Hozzászólásigénylést tett közzé A MAIL FROM visszautasítása amelyek segítettek arra ösztönözni az internetes közösséget, hogy új módszert dolgozzanak ki a spam elleni küzdelemben a Feladói politikai keretrendszer (SPF). A probléma akkor is, mint most is, az volt Egyszerű levéltovábbítási protokoll Az SMTP (SMTP), amelyet e-mailek küldésére használnak az interneten, nem nyújt lehetőséget a hamisított feladói tartományok észlelésére.

SPF használata esetén azonban a tartománytulajdonosok közzétehetnek DNS-rekordokat, amelyek meghatározzák azokat az IP-címeket, amelyek jogosultak tartománynevük e-mail küldésére való használatára. A fogadó oldalon egy e-mail szerver lekérdezheti az SPF rekordokat látszólagos feladó tartománya annak ellenőrzésére, hogy a feladó IP-címe jogosult-e e-mail küldésére az adott domain nevében.

SMTP e-mail és SPF áttekintése

Azok az olvasók, akik ismerik az SMTP üzenetküldési mechanizmusokat és az SPF velük való interakcióját, inkább kihagyják ezt a részt, bár az irgalmasan rövid.

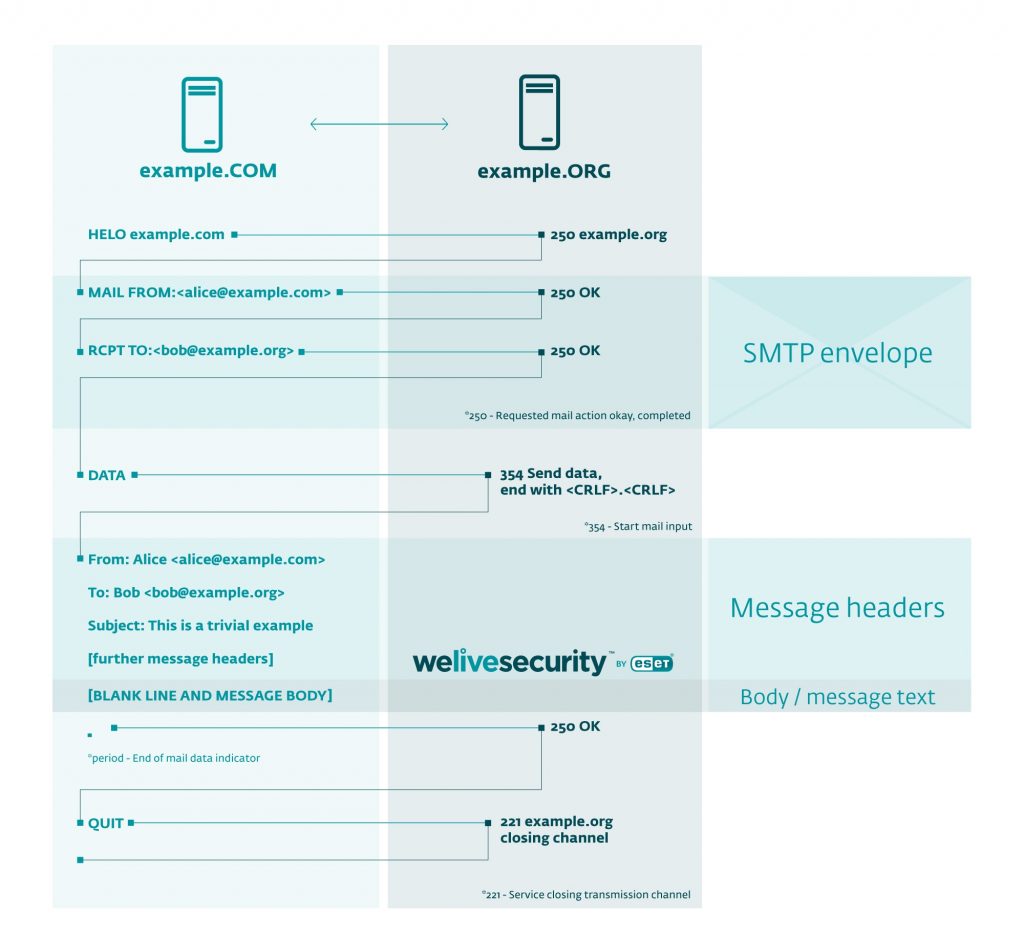

Képzeld el, hogy Alice at example.com e-mailt szeretne küldeni Bobnak a következő címen: example.org. SPF nélkül Alice és Bob e-mail szerverei az alábbiakhoz hasonló SMTP-beszélgetésbe kezdenének, ami leegyszerűsítve a HELO használatával, nem pedig az EHLO-val, de nem olyan módon, amely jelentősen megváltoztatná az alapvető konstrukciókat:

Így történt az internetes (SMTP) e-mailek küldése és fogadása az 1980-as évek eleje óta, de – legalábbis a mai internet mércéje szerint – komoly problémája van. A fenti ábrán Csád at example.net ugyanolyan könnyen csatlakozhatna a example.org SMTP-szerver, vegyen részt pontosan ugyanabban az SMTP-beszélgetésben, és kapjon egy e-mail üzenetet Alice-től a címen example.com kézbesítik Bobnak example.org. Ami még rosszabb, semmi sem utalna Bob megtévesztésére, kivéve talán az IP-címeket, amelyek a diagnosztikai üzenetek fejlécében a gazdagépnevek mellett vannak rögzítve (itt nem látható), de ezeket nem könnyű ellenőrizni a nem szakértők számára, és az e-mail kliens alkalmazásától függően , gyakran még csak nehezen hozzáférhetők.

Bár az e-mail spam korai napjaiban nem éltek vissza velük, mivel a tömeges spamelés bevett, bár méltán lenézett üzleti modelljévé vált, az ilyen e-mail-hamisítási technikákat széles körben alkalmazták a spam üzenetek elolvasásának, sőt az ellenük való reagálás esélyének javítására.

Vissza a hipotetikus Csádhoz example.net elküldeni ezt az üzenetet „Alice-től”… Ez a megszemélyesítés (vagy hamisítás) két szintjét foglalná magában, ahol most sokan úgy érzik, hogy automatizált, technikai ellenőrzéseket lehet vagy kell végezni az ilyen hamis e-mail üzenetek észlelésére és blokkolására. Az első az SMTP-boríték szintjén, a második pedig az üzenetfejléc szintjén található. SPF ellenőrzéseket biztosít az SMTP boríték szintjén, később pedig hamisítás elleni és üzenethitelesítési protokollokat dkim kiterjesztést és a DMARC kiterjesztés ellenőrzéseket biztosít az üzenet fejléc szintjén.

Működik az SPF?

Szerint egy tanulmány A 2022-ben közzétett cikk szerint a vizsgált 32 milliárd domain körülbelül 1.5%-a rendelkezett SPF-rekordokkal. Ezek 7.7%-ának volt érvénytelen a szintaxisa, 1%-a pedig az elavult PTR rekordot használta, amely az IP-címeket a domain nevekre irányítja. Az SPF felvétele lassú és hibás volt, ami egy másik kérdéshez vezethet: hány tartomány rendelkezik túlságosan megengedő SPF rekordokkal?

A legújabb kutatások azt találták hogy csak Ausztráliában 264 szervezetnek volt kihasználható IP-címe az SPF-rekordjukban, és így akaratlanul is megalapozhatták a nagyszabású spam- és adathalász kampányokat. Bár nem kapcsolódik ahhoz, amit a kutatás talált, nemrégiben saját ecsetem volt potenciálisan veszélyes e-mailekkel, amelyek kihasználták a rosszul konfigurált SPF-rekordokat.

Hamisított e-mail a postaládámban

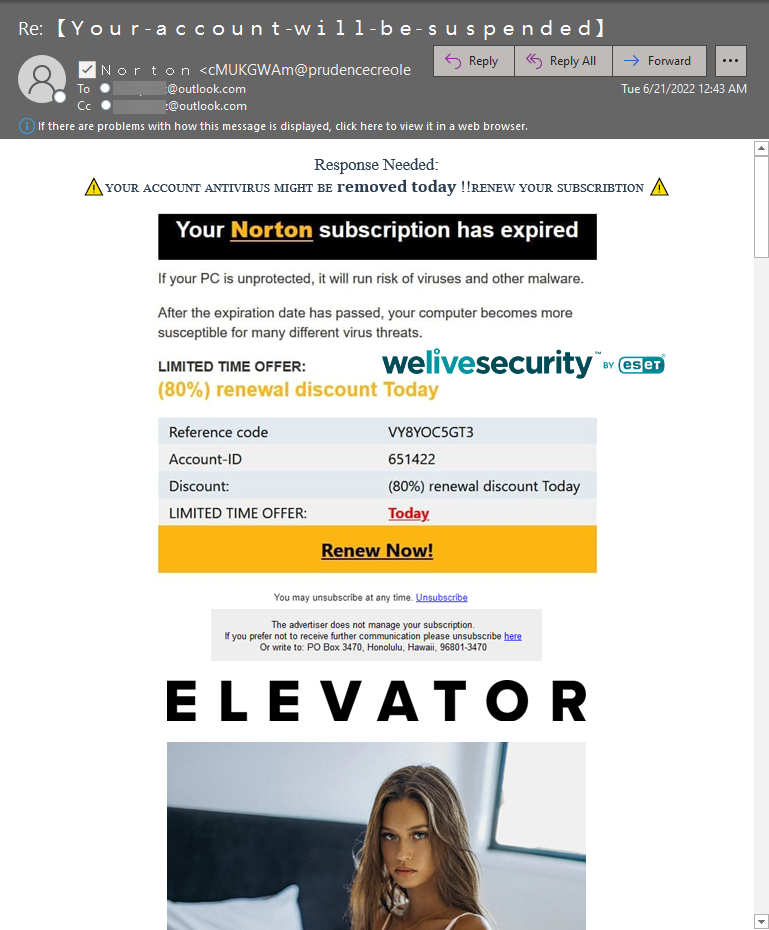

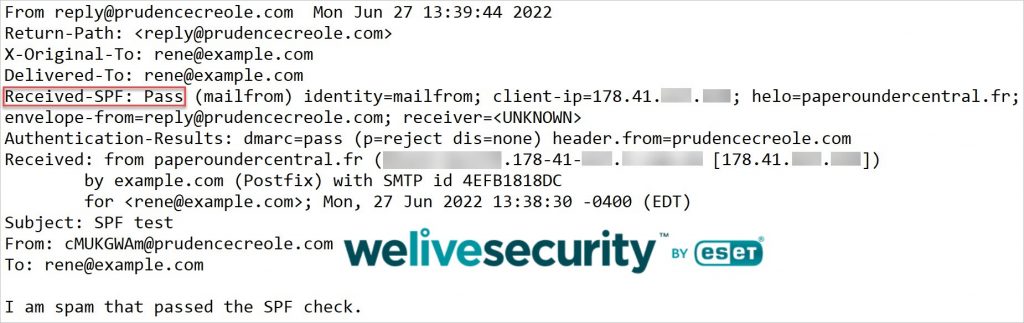

Nemrég kaptam egy e-mailt, amely állítólag a Prudence Cr francia biztosítótársaságtól származikéole, de megvolt minden a spam jellemzői és hamisítás:

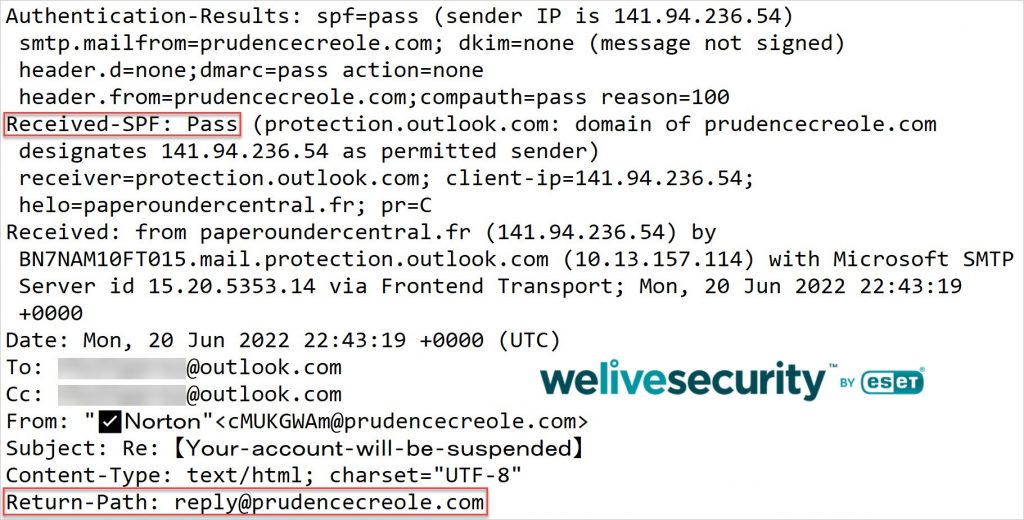

Bár tudom, hogy egy e-mail Feladó: cím üzenet fejlécének meghamisítása triviális, kíváncsiságom felkeltett, amikor megvizsgáltam a teljes e-mail fejlécet, és megállapítottam, hogy az SMTP-borítékban lévő domain MAIL FROM: cím reply@prudencecreole.com átment az SPF ellenőrzésen:

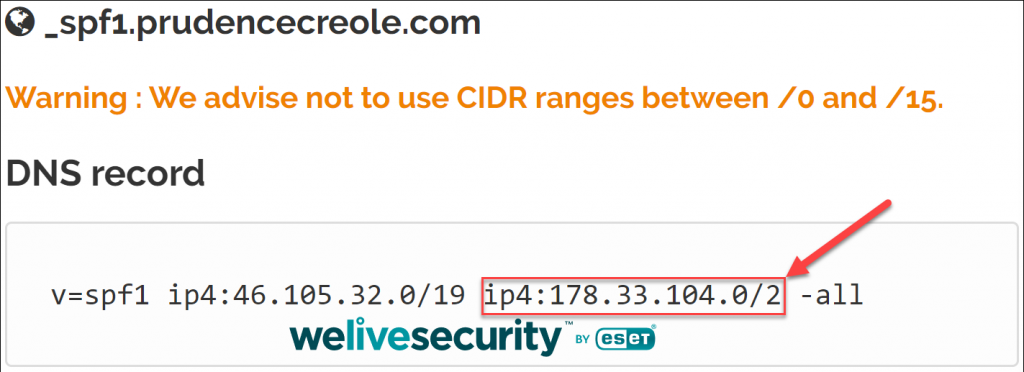

Így megnéztem a domain SPF rekordját prudencecreole.com:

Ez egy hatalmas IPv4-címblokk! 178.33.104.0/2 az IPv25-címtér 4%-át tartalmazza, től kezdve 128.0.0.0 nak nek 191.255.255.255. Több mint egymilliárd IP-cím jóváhagyott feladója a Prudence Creole domain névnek – a spamküldők paradicsomának.

Csak hogy ne vicceljem magam, beállítottam egy e-mail szervert otthon, az internetszolgáltatóm véletlenszerű, de megfelelő IP-címet kapott, és küldtem magamnak egy hamisító e-mailt. prudencecreole.com:

Siker!

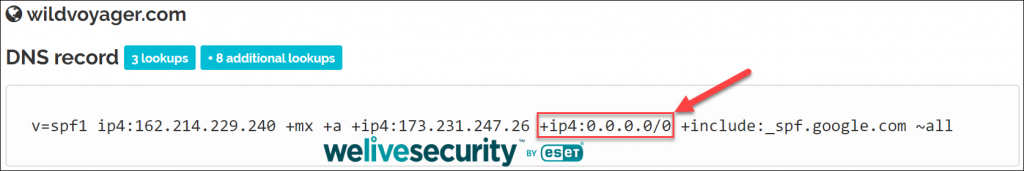

Mindennek a tetejébe ellenőriztem egy domain SPF rekordját egy másik, a beérkező levelemben lévő spam e-mailből, amely hamisítást jelentett. wildvoyager.com:

Íme, a 0.0.0.0/0 blokk lehetővé teszi, hogy a több mint négymilliárd címből álló teljes IPv4-címtér átmenjen az SPF-ellenőrzésen, miközben Wild Voyager-nek adja ki magát.

A kísérlet után értesítettem a Prudence Créole és a Wild Voyager a rosszul konfigurált SPF rekordjaikról. Prudence Kréole frissítette SPF-rekordjait e cikk megjelenése előtt.

Reflexiók és tanulságok

SPF-rekord létrehozása a domainben nem jelent halálos ütést a spamküldők hamisítási erőfeszítései ellen. Ha azonban biztonságosan konfigurálva van, az SPF használata sok próbálkozást meghiúsíthat, például a postaládámba érkezőket. Az SPF azonnali, szélesebb körű használatának és szigorúbb alkalmazásának talán legjelentősebb akadálya az e-mail kézbesítés. Kettőre van szükség az SPF játékhoz, mert mind a feladóknak, mind a címzetteknek össze kell hangolniuk az e-mailek biztonsági szabályzatát arra az esetre, ha az e-mailek kézbesítése nem sikerülne valamelyik fél túlzottan szigorú szabályai miatt.

Figyelembe véve azonban a domainjét hamisító spammerek által okozott lehetséges kockázatokat és károkat, a következő tanácsok megfelelően alkalmazhatók:

- Hozzon létre egy SPF-rekordot az összes HELO/EHLO-identitása számára arra az esetre, ha bármely SPF-ellenőrző követi a ajánlás az RFC 7208-ban ezeket ellenőrizni

- Jobb használni a minden mechanizmus a "-" or "~" minősítők helyett a "?" minősítő, mint az utóbbi hatékonyan lehetővé teszi, hogy bárki meghamisítsa a domainjét

- Állíts be egy „mindent eldob” szabályt (v=spf1 -all).

- Irányelvként ügyeljen arra, hogy SPF-rekordjai kicsik legyenek, lehetőleg legfeljebb 512 bájtosak, nehogy néhány SPF-ellenőrző figyelmen kívül hagyja őket.

- Győződjön meg arról, hogy az SPF-rekordokban csak korlátozott és megbízható IP-címkészletet engedélyez

Az SMTP széles körben elterjedt használata e-mailek küldésére olyan informatikai kultúrát hozott létre, amely az e-mailek megbízható és hatékony átvitelére összpontosít, nem pedig biztonságosan és magánélettel. A biztonság-központú kultúrához való átállás lassú folyamat lehet, de meg kell tenni, hogy egyértelmű haszonra tegyen szert az internet egyik csapása – a spam – ellen.

- blockchain

- coingenius

- cryptocurrency pénztárcák

- titkosítás

- kiberbiztonság

- kiberbűnözők

- Kiberbiztonság

- belbiztonsági osztály

- digitális pénztárcák

- tűzfal

- Kaspersky

- malware

- McAfee

- NexBLOC

- adathalászat

- Plató

- plato ai

- Platón adatintelligencia

- Platón játék

- PlatoData

- platogaming

- VPN

- Biztonságban élünk

- A honlap biztonsága

- zephyrnet