A történetek egyszerre hírhedtek és legendásak. Az aukción vásárolt felesleges számítástechnikai eszközök több ezer fájlt tartalmaznak személyes adatokkal, beleértve az alkalmazottak egészségügyi adatait, banki információkat és egyéb adatokat, amelyekre számos állami és helyi adatvédelmi és adatvédelmi törvény vonatkozik. Rég elfeledett virtuális gépek (VM-ek) bizalmas adatokkal veszélybe kerül - és senki sem tudja. Vállalati osztályú routerek topológiai adatokkal a vállalati hálózatokról az eBay-en értékesítik. Mivel naponta ennyi bizalmas adatot tesznek elérhetővé a nyilvánosság számára, mit tesznek még ki a vállalatok a potenciális támadók előtt?

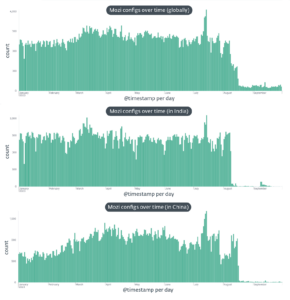

Az a tény, hogy sok adat kerül rendszeresen nyilvánosságra. A múlt hónapban például az ESET kiberbiztonsági szállítója jelentett hogy a másodlagos piacon értékesített, leszerelt routerek 56%-a érzékeny vállalati anyagokat tartalmazott. Ez magában foglalta az olyan konfigurációs adatokat, mint az útválasztók közötti hitelesítési kulcsok, az IPsec- és VPN-hitelesítő adatok és/vagy a kivonatolt jelszavak, a harmadik féltől származó hálózatokhoz való csatlakozáshoz szükséges hitelesítési adatok, valamint egyes alkalmazások kapcsolati adatai.

Az adatszivárgást okozó felhőalapú biztonsági rések általában hibás konfiguráció következményei – mondja Greg Hatcher, a Nemzetbiztonsági Ügynökség korábbi oktatója, jelenleg pedig a White Knight Labs, a támadó kiberműveletekre szakosodott kiberbiztonsági tanácsadó cég vezérigazgatója és társalapítója. Megjegyzi, hogy az adatokat néha szándékosan, de naivan kockáztatják, például a közelmúltban egy védett kód kerül a ChatGPT-be. Samsung megsértése.

Hatcher szerint a bizalmas adatokat, például a hitelesítő adatokat és a vállalati titkokat gyakran tárolják a GitHubban és más szoftvertárolókban. A többtényezős hitelesítés kereséséhez vagy az érvényes hitelesítési adatok megkerüléséhez a támadók használhatják az MFASweep-et, egy PowerShell-szkriptet, amely megpróbál bejelentkezni különböző Microsoft-szolgáltatásokba a megadott hitelesítő adatok segítségével, amely megpróbálja azonosítani, hogy az MFA engedélyezve van-e; Evilginx, egy középső támadási keretrendszer, amelyet a bejelentkezési adatok adathalászatára használnak, valamint a munkamenet-cookie-kat; és egyéb eszközök. Ezek az eszközök hozzáférési sebezhetőséget találhatnak számos rendszerben és alkalmazásban, megkerülve a meglévő biztonsági konfigurációkat.

A hardver és a szoftver eszközkészletének megléte elengedhetetlen, mondja Hatcher. A hardverleltárnak tartalmaznia kell az összes eszközt, mert a biztonsági csapatnak pontosan tudnia kell, hogy milyen hardver található a hálózaton karbantartási és megfelelőségi okokból. A biztonsági csapatok használhatják a szoftver eszközkészlet felhőalapú környezetük védelme érdekében, mivel nem férhetnek hozzá a legtöbb felhőalapú hardverhez. (Kivétel a szolgáltató adatközpontjában lévő, céges hardverrel rendelkező privát felhő, amely szintén a hardvereszköz leltár alá tartozna.)

Hatcher szerint a Windows operációs rendszerben lévő unattend.xml fájl a Windows operációs rendszerben lévő lemezen még akkor is bizalmas adatokat tartalmaz, amikor az alkalmazásokat törölték a kivont merevlemezekről.

„Ha a kezembe kerül, és a helyi adminisztrátori jelszót újra felhasználják a vállalati környezetben, akkor most megvehetem a lábát” – magyarázza. "Már tudok oldalirányban mozogni a környezetben."

Előfordulhat, hogy az érzékeny adatok nem maradnak rejtve

A lemezek fizikai megsemmisítésétől eltekintve a következő legjobb megoldás a teljes lemez felülírása – de néha ez a lehetőség is legyőzhető.

Oren Koren, a tel-avivi székhelyű Veriti.ai társalapítója és adatvédelmi igazgatója szerint a szolgáltatásfiókok gyakran figyelmen kívül hagyott adatforrások, amelyeket a támadók kihasználhatnak, mind az éles szervereken, mind akkor, ha a nyugdíjas szervereken lévő adatbázisok szabadon maradnak. A kompromittált levéltovábbítási ügynökök például „man-in-the-middle” támadásként működhetnek, dekódolják az egyszerű levélátviteli protokoll (SMTP) adatait, amikor azokat az éles szerverekről küldik.

Hasonlóképpen, más szolgáltatásfiókokat is feltörhetnek, ha a támadó képes meghatározni a fiók elsődleges funkcióját, és meg tudja találni, hogy mely biztonsági összetevők vannak kikapcsolva a cél elérése érdekében. Példa erre az adatelemzés kikapcsolása, amikor rendkívül alacsony késleltetésre van szükség.

Ahogyan a szolgáltatásfiókok is veszélybe kerülhetnek, ha felügyelet nélkül maradnak, úgy az árva virtuális gépek is. A Hatcher szerint a népszerű felhőkörnyezetekben a virtuális gépeket gyakran nem szerelik le.

„Vörös csapattagként és behatolástesztelőként szeretjük ezeket a dolgokat, mert ha hozzáférünk ehhez, akkor ténylegesen állandóságot teremthetünk a felhőkörnyezetben azáltal, hogy beugrik [és] egy jelzőfény az egyik dobozra, amely vissza tud beszélni a [parancs- és vezérlő] szerverünk” – mondja. – Akkor a végtelenségig megtarthatjuk ezt a hozzáférést.

Az egyik fájltípus, amely gyakran rövidre tolódik, a strukturálatlan adatok. Bár a szabályok általában érvényben vannak a strukturált adatokra – online űrlapokra, hálózati naplókra, webszerver-naplókra vagy más, relációs adatbázisokból származó mennyiségi adatokra –, a strukturálatlan adatok problémát okozhatnak. Mark Shainman, a Securiti.ai irányítási termékekért felelős vezető igazgatója. Ezek nem relációs adatbázisokból, adatforrásokból, e-mailekből, hívásnaplókból, webnaplókból, audio- és videokommunikációból, streaming környezetekből és több általános adatformátumból származó adatok, amelyeket gyakran használnak táblázatokhoz, dokumentumokhoz és grafikákhoz.

„Miután megértette, hol találhatók érzékeny adatai, bevezethet speciális irányelveket az adatok védelmére” – mondja Shainman.

A hozzáférési szabályzatok orvosolhatják a sebezhetőségeket

Az adatok megosztása mögött meghúzódó gondolkodási folyamat gyakran azonosítja a lehetséges sebezhetőségeket.

Shainman azt mondja: „Ha adatokat osztok meg egy harmadik féllel, bevezetek-e speciális titkosítási vagy maszkolási irányelveket, így amikor ezeket az adatokat továbbítják a streambe, képesek lesznek kihasználni ezeket az adatokat, de a benne lévő érzékeny adatokat hogy a környezet nincs kitéve?”

A hozzáférési intelligencia olyan házirendek csoportja, amelyek lehetővé teszik bizonyos személyek számára a platformon belüli adatok elérését. Ezek a házirendek szabályozzák az adatok megtekintésének és feldolgozásának lehetőségét a dokumentum jogosultsági szintjén, nem pedig például táblázat alapján. A megközelítés megerősít harmadik fél kockázatkezelése (TPRM) azáltal, hogy a partnerek hozzáférhetnek a fogyasztásukra jóváhagyott adatokhoz; az engedélyen kívüli adatok még akkor sem tekinthetők meg vagy nem dolgozhatók fel, ha hozzáférnek.

Olyan dokumentumok, mint a NIST speciális kiadványa 800-80 Médiahigiénés irányelvek és a Vállalati Adatkezelési (EDM) Tanácsé biztonsági keretek segíthetnek a biztonsági szakembereknek vezérlőket meghatározni a hardver leszerelésével és az adatok védelmével kapcsolatos sebezhetőségek azonosítására és orvoslására.

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoAiStream. Web3 adatintelligencia. Felerősített tudás. Hozzáférés itt.

- A jövő pénzverése – Adryenn Ashley. Hozzáférés itt.

- Részvények vásárlása és eladása PRE-IPO társaságokban a PREIPO® segítségével. Hozzáférés itt.

- Forrás: https://www.darkreading.com/edge-articles/making-sure-lost-data-stays-lost

- :is

- :nem

- :ahol

- 7

- a

- képesség

- Képes

- Rólunk

- hozzáférés

- igénybe vett

- Fiók

- Fiókok

- törvény

- tulajdonképpen

- admin

- ügynökség

- szerek

- AI

- Minden termék

- lehetővé téve

- lehetővé teszi, hogy

- mentén

- már

- an

- elemzés

- és a

- alkalmazások

- megközelítés

- jóváhagyott

- VANNAK

- AS

- vagyontárgy

- At

- támadás

- Kísérletek

- Árverés

- hang-

- Hitelesítés

- elérhető

- vissza

- Banking

- alap

- BE

- jeladó

- mert

- mögött

- hogy

- BEST

- mindkét

- dobozok

- megsértésének

- de

- by

- hívás

- TUD

- Kaphat

- nem tud

- Központ

- vezérigazgató

- ChatGPT

- fő

- felhő

- Társalapító

- kód

- távközlés

- Companies

- teljesítés

- alkatrészek

- Veszélyeztetett

- számítástechnika

- Configuration

- kapcsolat

- kapcsolatok

- tanácsadás

- fogyasztás

- tartalmazott

- tartalmaz

- ellenőrzés

- ellenőrzések

- keksz

- Társasági

- tudott

- Tanács

- Tanácsé

- fedett

- teremt

- Hitelesítő adatok

- cyber

- Kiberbiztonság

- napi

- dátum

- adatelemzés

- Adatközpont

- adatkezelés

- adatbázisok

- részletek

- Határozzuk meg

- Eszközök

- Igazgató

- do

- dokumentum

- dokumentumok

- eBay

- más

- munkavállaló

- engedélyezve

- titkosítás

- Vállalkozás

- Egész

- Környezet

- környezetek

- felszerelés

- alapvető

- Még

- pontosan

- példa

- kivétel

- létező

- létezik

- Elmagyarázza

- Exploit

- kitett

- tény

- Esik

- filé

- Fájlok

- Találjon

- megtalálása

- A

- Korábbi

- formák

- Keretrendszer

- ból ből

- funkció

- általában

- kap

- GitHub

- cél

- kormányzás

- grafika

- Csoport

- kezek

- Kemény

- hardver

- hash

- Legyen

- he

- Egészség

- segít

- tart

- tart

- HTTPS

- i

- azonosítja

- azonosítani

- azonosító

- if

- in

- tartalmaz

- beleértve

- Beleértve

- egyének

- aljas

- információ

- kezdetben

- Intelligencia

- bele

- leltár

- IT

- ITS

- jpg

- kulcsok

- Kedves

- Lovag

- Ismer

- Labs

- keresztnév

- Késleltetés

- törvények

- vezet

- Szivárgás

- balra

- legendás

- szint

- Tőkeáttétel

- helyi

- log

- Belépés

- elveszett

- Sok

- szerelem

- gép

- készült

- karbantartás

- Gyártás

- vezetés

- piacára

- anyag

- Média

- Találkozik

- MFA

- microsoft

- esetleg

- Hónap

- a legtöbb

- mozog

- sok

- többtényezős hitelesítés

- többszörös

- sokaság

- my

- nemzeti

- nemzetbiztonság

- igények

- hálózat

- hálózatok

- következő

- nst

- nem

- Megjegyzések

- Most

- of

- kedvezmény

- támadó

- Tiszt

- gyakran

- on

- egyszer

- ONE

- online

- üzemeltetési

- operációs rendszer

- Művelet

- opció

- or

- Más

- mi

- kívül

- Overcome

- partnerek

- párt

- Jelszó

- jelszavak

- behatolás

- engedély

- kitartás

- Adathalászat

- fizikailag

- Hely

- emelvény

- Plató

- Platón adatintelligencia

- PlatoData

- Politikák

- Népszerű

- potenciális

- PowerShell

- elsődleges

- magánélet

- magán

- személyes információ

- folyamat

- Feldolgozott

- Termelés

- Termékek

- szabadalmazott

- PROS

- védelme

- védelme

- protokoll

- feltéve,

- ellátó

- nyilvános

- A megjelenés

- vásárolt

- meglökött

- tesz

- mennyiségi

- Inkább

- miatt

- új

- nyilvántartások

- Piros

- rendszeresen

- összefüggő

- kötelező

- eredményez

- Kockázat

- kockázatkezelés

- szabályok

- s

- azt mondja,

- Keresés

- másodlagos

- Másodlagos piac

- biztonság

- idősebb

- érzékeny

- küldött

- Szerverek

- szolgáltatás

- Szolgáltató

- Szolgáltatások

- ülés

- készlet

- megosztás

- rövid

- kellene

- Egyszerű

- óta

- So

- szoftver

- eladott

- néhány

- forrás

- speciális

- specializálódott

- különleges

- táblázatkezelő

- Állami

- tartózkodás

- Még mindig

- memorizált

- TÖRTÉNETEK

- folyó

- szerkesztett

- ilyen

- többlet

- rendszer

- Systems

- Beszél

- csapat

- csapat

- Ilyen

- mint

- hogy

- A

- azok

- akkor

- Ezek

- ők

- dolgok

- Harmadik

- harmadik fél

- ezt

- azok

- gondoltam

- ezer

- egész

- nak nek

- szerszámok

- átruházás

- Fordult

- Turning

- típus

- alatt

- megért

- használ

- használt

- segítségével

- rendszerint

- fajta

- különféle

- eladó

- videó

- Megnézem

- Tényleges

- VPN

- sérülékenységek

- Út..

- we

- háló

- webszerver

- JÓL

- Mit

- amikor

- ami

- míg

- fehér

- ablakok

- val vel

- belül

- lenne

- XML

- te

- A te

- zephyrnet