Az ESET kutatói az OilRig APT csoport két kampányát elemezték: az Outer Space (2021) és a Juicy Mix (2022) kampányát. Mindkét kiberkémkedési kampány kizárólag izraeli szervezeteket célzott meg, ami összhangban van a csoport Közel-Keletre összpontosításával, és ugyanazt a játékkönyvet használta: az OilRig először feltört egy legitim webhelyet, hogy C&C szerverként használhassa, majd VBS droppereket használt a C# továbbítására. A /.NET backdoor az áldozataihoz, miközben számos olyan, a kitörés utáni eszközt is telepít, amelyeket többnyire az adatok kiszűrésére használnak a célrendszereken.

Az OilRig az Outer Space kampányában egy egyszerű, korábban nem dokumentált C#/.NET háttérajtót használt, amelyet Solarnak neveztünk el, valamint egy új letöltőt, a SampleCheck5000-t (vagy SC5k-t), amely a Microsoft Office Exchange Web Services API-t használja a C&C kommunikációhoz. A Juicy Mix kampányhoz a fenyegetés szereplői továbbfejlesztették a Solart, és létrehozták a Mango hátsó ajtót, amely további képességekkel és elhomályosítási módszerekkel rendelkezik. A rosszindulatú eszközkészlet észlelése mellett az izraeli CERT-et is értesítettük a feltört webhelyekről.

A blogbejegyzés főbb pontjai:

- Az ESET két OilRig kampányt figyelt meg, amelyek 2021-ben (Outer Space) és 2022-ben (Juicy Mix) zajlottak.

- Az üzemeltetők kizárólag izraeli szervezeteket vettek célba, és törvényes izraeli webhelyeket tettek lehetővé a C&C kommunikációjuk során.

- Minden kampányban egy új, korábban nem dokumentált C#/.NET első szintű hátsó ajtót használtak: Solar in Outer Space, majd utódja Mango a Juicy Mixben.

- Mindkét hátsó ajtót VBS dropperek telepítették, feltehetően adathalász e-maileken keresztül.

- Mindkét kampányban számos kompromisszum utáni eszközt telepítettek, nevezetesen az SC5k letöltőt, amely a Microsoft Office Exchange Web Services API-t használja a C&C kommunikációhoz, valamint számos eszközt a böngészőadatok és hitelesítő adatok ellopására a Windows Credential Managerből.

Az OilRig, más néven APT34, Lyceum vagy Siamesekitten, egy számítógépes kémcsoport, amely legalább 2014 óta aktív. általában úgy vélik hogy Iránban legyen székhelye. A csoport a közel-keleti kormányokat és számos üzleti vertikumot célozza meg, beleértve a vegyipari, energia-, pénzügyi és telekommunikációs ágazatokat. Az OilRig ben hajtotta végre a DNSpionage kampányt 2018 és a 2019, amely a libanoni és az Egyesült Arab Emírségek áldozatait célozta meg. 2019-ben és 2020-ban az OilRig folytatta a támadásokat a HardPass kampány, amely a LinkedIn segítségével célozta meg a közel-keleti áldozatokat az energia- és kormányzati szektorban. 2021-ben az OilRig frissítette DanBot hátsó ajtót, és elkezdte telepíteni a Cápa, Milánó, és a Marlin hátsó ajtók, amelyeket a T3 2021-es kiadás az ESET Fenyegetés jelentésében.

Ebben a blogbejegyzésben technikai elemzést adunk a Solar és Mango hátsó ajtókról, a Mango szállításához használt VBS dropperről, valamint az egyes kampányokban alkalmazott kompromisszum utáni eszközökről.

tulajdonság

A kezdeti kapcsolat, amely lehetővé tette számunkra, hogy az Outer Space kampányt az OilRighez kapcsoljuk, ugyanaz az egyéni Chrome adatdömper (amelyet az ESET kutatói MKG néven nyomon követtek), mint a Out to Sea kampány. Megfigyeltük, hogy a Solar hátsó ajtó ugyanazt az MKG mintát telepítette a célrendszerre, mint az Out to Sea, két másik változat mellett.

Az eszközök és a célzás átfedése mellett számos hasonlóságot is láttunk a Solar backdoor és az Out to Sea programban használt hátsó ajtók között, amelyek többnyire a fel- és letöltéssel kapcsolatosak: mind a Solar, mind a Shark, egy másik OilRig hátsó ajtó URI-kat használ egyszerű feltöltési és letöltési sémákkal. kommunikálni a C&C szerverrel, „d” betűvel a letöltéshez és „u” betűvel a feltöltéshez; Ezenkívül az SC5k letöltő és letöltési alkönyvtárakat ugyanúgy használ, mint más OilRig hátsó ajtók, nevezetesen az ALMA, a Shark, a DanBot és a Milan. Ezek az eredmények további megerősítésként szolgálnak arra vonatkozóan, hogy az Outer Space mögött valóban az OilRig áll a tettes.

Ami a Juicy Mix kampány OilRighez fűződő kapcsolatait illeti, az izraeli szervezetek megcélzása mellett – ami jellemző erre a kémcsoportra – vannak kódhasonlóságok a kampányban használt hátsó ajtó, a Mango és a Solar között. Sőt, mindkét hátsó ajtót VBS dropperek telepítették, ugyanazzal a húr-elfojtási technikával. A Juicy Mixben alkalmazott kompromisszum utáni eszközök kiválasztása a korábbi OilRig kampányokat is tükrözi.

Az Outer Space kampány áttekintése

Az Outer Space egy 2021-től induló OilRig kampány, amely a csillagászati alapú elnevezési séma használatáról kapta a nevét. Ebben a kampányban a csoport feltört egy izraeli humánerőforrás-oldalt, és ezt követően C&C szerverként használta a korábban. dokumentálatlan C#/.NET hátsó ajtó, Solar. A Solar egy egyszerű hátsó ajtó alapvető funkciókkal, mint például a lemezről való olvasás és írás, valamint az információgyűjtés.

A Solaron keresztül a csoport egy új SC5k letöltőt telepített, amely az Office Exchange Web Services API-t használja további eszközök letöltéséhez a végrehajtáshoz, amint az a REF _Ref142655526 h Ábra 1

. Annak érdekében, hogy kiszűrje a böngésző adatait az áldozat rendszeréből, az OilRig egy MKG nevű Chrome-adattárolót használt.

Juicy Mix kampány áttekintése

2022-ben az OilRig újabb kampányt indított az izraeli szervezetekre, ezúttal egy frissített eszközkészlettel. A Juicy Mix kampányt egy új OilRig hátsó ajtó használatára neveztük el, Mango-nak (a belső összeállítás neve és a fájlnév alapján, Mango.exe). Ebben a kampányban a fenyegetés szereplői feltörtek egy legitim izraeli állásportál webhelyet a C&C kommunikációban való felhasználás céljából. A csoport rosszindulatú eszközeit ezután egy szintén izraeli székhelyű egészségügyi szervezet ellen vetették be.

A Mango első fokozatú hátsó ajtó a Solar utódja, szintén C#/.NET-ben íródott, jelentős változásokkal, beleértve a kiszűrési képességeket, a natív API-k használatát és a hozzáadott észlelési kijátszási kódot.

A Mango mellett két, korábban nem dokumentált böngészőadat-ledobót is észleltünk, amelyeket cookie-k, böngészési előzmények és hitelesítő adatok ellopására használtak a Chrome és Edge böngészőkből, valamint egy Windows Credential Manager-lopót, amelyek mindegyikét az OilRig-nek tulajdonítjuk. Ezeket az eszközöket mind ugyanazon cél ellen használták, mint a Mango-t, valamint más kompromittált izraeli szervezeteknél 2021-ben és 2022-ban. REF _Ref125475515 h Ábra 2

áttekintést nyújt arról, hogyan használták fel a különböző összetevőket a Juicy Mix kampányban.

Technikai elemzés

Ebben a részben technikai elemzést adunk a Solar és Mango hátsó ajtókról és az SC5k letöltőről, valamint egyéb eszközökről, amelyeket ezekben a kampányokban a megcélzott rendszerekben telepítettek.

VBS csepegtetők

A célpont rendszerében való megtámasztásra mindkét kampányban Visual Basic Script (VBS) droppereket használtak, amelyek nagy valószínűséggel adathalász e-mailekkel terjedtek el. Az alábbi elemzésünk a Mango eldobásához használt VBS-szkriptre összpontosít (SHA-1: 3699B67BF4E381847BF98528F8CE2B966231F01A); vegye figyelembe, hogy a Solar cseppentője nagyon hasonló.

A dropper célja a beágyazott Mango hátsó ajtó szállítása, a feladat ütemezése a kitartás érdekében, és a kompromisszum regisztrálása a C&C szerveren. A beágyazott hátsó ajtó base64 részstringek sorozataként van tárolva, amelyek összefűzve vannak, és a base64 dekódolásra kerülnek. Ahogy látható REF _Ref125477632 h Ábra 3

, a szkript egy egyszerű karakterlánc-deobfuszkációs technikát is használ, ahol a karakterláncokat aritmetikai műveletekkel állítják össze, és a időszámításunk előtt funkciót.

Ezen felül a Mango VBS dropperje egy másik típusú karakterlánc-elfojtást és kódot is hozzáad a perzisztencia beállításához és a C&C kiszolgálón történő regisztrációhoz. Ahogy látható REF _Ref125479004 h * MERGEFORMAT Ábra 4

, bizonyos karakterláncok deobfuszkálása érdekében a szkript lecseréli a készletben szereplő karaktereket #*+-_)(}{@$%^& val vel 0, majd felosztja a karakterláncot háromjegyű számokra, amelyeket ezután ASCII-karakterekké konvertál a segítségével időszámításunk előtt funkció. Például a karakterlánc 116110101109117+99111$68+77{79$68}46-50108109120115}77 fordít Msxml2.DOMDocument.

Amint a hátsó ajtó be van ágyazva a rendszerbe, a dropper továbblép, és létrehoz egy ütemezett feladatot, amely 14 percenként végrehajtja a Mango-t (vagy a másik verzióban a Solart). Végül a szkript elküldi a feltört számítógép base64 kódolású nevét egy POST-kéréssel, hogy regisztrálja a hátsó ajtót a C&C szerverén.

Napelemes hátsó ajtó

A napenergia az OilRig Outer Space kampányában használt hátsó ajtó. Az alapvető funkciókkal rendelkező hátsó ajtó többek között fájlok letöltésére és végrehajtására, valamint a színpadi fájlok automatikus kiszűrésére használható.

A Solar nevet az OilRig által használt fájlnév alapján választottuk, Solar.exe. Ez egy megfelelő név, mivel a hátsó ajtó csillagászati elnevezési sémát használ a funkciónevekhez és a feladatokhoz, amelyeket a bináris (Merkúr, Vénusz, Mars, Földés Jupiter).

A Solar az alábbi lépések végrehajtásával kezdi meg a végrehajtást REF _Ref98146919 h * MERGEFORMAT Ábra 5

.

A hátsó ajtó két feladatot hoz létre, Föld és a Vénusz, amely a memóriában fut. A két feladat egyikéhez sem tartozik stop funkció, így korlátlan ideig futnak. Föld a tervek szerint 30 másodpercenként fut, és Vénusz úgy van beállítva, hogy 40 másodpercenként futjon.

Föld az elsődleges feladat, amely a Solar funkcióinak nagy részéért felelős. A funkció segítségével kommunikál a C&C szerverrel MercuryToSun, amely alapvető rendszer- és kártevő-verzióinformációkat küld a C&C szervernek, majd kezeli a szerver válaszát. Föld a következő információkat küldi a C&C szervernek:

- A húr (@); az egész karakterlánc titkosítva van.

- A húr 1.0.0.0, titkosítva (esetleg verziószám).

- A húr 30000, titkosítva (talán a Föld

A titkosítás és a visszafejtés a nevezett függvényekben valósul meg JupiterE és a JupiterD, ill. Mindkettő egy nevű függvényt hív meg JupiterX, amely egy XOR hurkot valósít meg, ahogy az ábrán látható REF _Ref98146962 h Ábra 6

.

A kulcs egy keménykódolt globális karakterlánc-változóból származik, 6sEj7*0B7#7, És egy pápai követ: ebben az esetben egy 2–24 karakter hosszúságú véletlenszerű hexadecimális karakterlánc. Az XOR titkosítást követően a szabványos base64 kódolás kerül alkalmazásra.

Egy izraeli humánerőforrás-vállalat webszerverét használták C&C szerverként, amelyet az OilRig valamikor a Solar telepítése előtt kompromittált:

http://organization.co[.]il/project/templates/office/template.aspx?rt=d&sun=<encrypted_MachineGuid>&rn=<encryption_nonce>

Az URI-hez való hozzáfűzés előtt a titkosítási nonce titkosításra kerül, és a kezdeti lekérdezési karakterlánc értéke, rt, értékre van állítva d itt, valószínűleg „letöltésre”.

A. Utolsó lépése MercuryToSun funkció a C&C szerver válaszának feldolgozása. Ezt úgy teszi, hogy lekéri a válasz egy részkarakterláncát, amely a karakterek között található QQ@ és a @kk. Ez a válasz egy csillaggal elválasztott utasítássor (*), amelyet tömbbé dolgozunk fel. Föld majd végrehajtja a backdoor parancsokat, amelyek magukban foglalják a további hasznos terhelések letöltését a szerverről, az áldozat rendszerén lévő fájlok listázását és bizonyos végrehajtható fájlok futtatását.

A parancs kimenete ezután a függvény segítségével gzip tömörítésre kerül Neptun és ugyanazzal a titkosítási kulccsal és egy új nonce-vel titkosítva. Ezután az eredmények feltöltésre kerülnek a C&C szerverre, így:

http://<redacted>.co[.]il/project/templates/office/template.aspx?rt=u&sun=<MachineGuid>&rn=<new_nonce>

MachineGuid és az új nonce titkosítva vannak a JupiterE függvény, és itt az értéke rt be van állítva u, valószínűleg a „feltöltés”.

Vénusz, a másik ütemezett feladat, az adatok automatikus kiszűrésére szolgál. Ez a kis feladat a fájlok tartalmát másolja egy könyvtárból (más néven Vénusz) a C&C szerverre. Ezeket a fájlokat valószínűleg egy másik, még azonosítatlan OilRig eszköz dobta ide. A fájl feltöltése után a feladat törli a lemezről.

Mangó hátsó ajtó

Juicy Mix kampányában az OilRig a Solar hátsó ajtóról a Mango-ra váltott. A Solarhoz hasonló munkafolyamattal és átfedő képességekkel rendelkezik, de ennek ellenére számos figyelemre méltó változás van:

- TLS használata a C&C kommunikációhoz.

- Natív API-k használata .NET API-k helyett fájlok és shell-parancsok végrehajtására.

- Bár nem használták aktívan, bevezették az észlelési csalási kódot.

- Az automatikus kiszűrés támogatása (Vénusz

- A naplózási mód támogatása megszűnt, és a szimbólumneveket elhomályosították.

A Solar csillagászati témájú elnevezési rendszerével ellentétben a Mango elhomályosítja a szimbólumneveket, amint az a REF _Ref142592880 h Ábra 7

.

A szimbólumnév elhomályosítása mellett a Mango a karakterlánc-halmozási módszert is használja (ahogy az ábrán látható). REF _Ref142592892 h Ábra 8

REF _Ref141802299 h

) a karakterláncok elhomályosítására, ami megnehezíti az egyszerű észlelési módszerek használatát.

Hasonlóan a Solarhoz, a Mango hátsó ajtó is egy memórián belüli feladat létrehozásával indul, amely 32 másodpercenként korlátlan ideig fut. Ez a feladat kommunikál a C&C szerverrel, és a Solar-hoz hasonlóan backdoor parancsokat hajt végre Föld feladat. Miközben a Solar is teremt Vénusz, az automatizált kiszűrésre szolgáló feladat, ezt a funkciót a Mango-ban egy új backdoor parancs váltotta fel.

A fő feladatban a Mango először generál egy áldozatazonosítót, , a C&C kommunikációban használható. Az azonosítót a rendszer MD5 hashként számítja ki , hexadecimális karakterláncként formázva.

A hátsó ajtó parancs kéréséhez a Mango elküldi a karakterláncot d@ @ | a C&C szerverre http://www.darush.co[.]il/ads.asp – egy legitim izraeli állásportál, amelyet valószínűleg az OilRig kompromittált a kampány előtt. A kompromisszumról értesítettük az izraeli nemzeti CERT szervezetet.

A kérelem törzse a következőképpen épül fel:

- A továbbítandó adatok XOR titkosításúak a titkosítási kulccsal Q&4g, majd base64 kódolású.

- Ebből az ábécéből egy 3–14 karakterből álló pszeudovéletlen karakterlánc jön létre (ahogyan a kódban szerepel): i8p3aEeKQbN4klFMHmcC2dU9f6gORGIhDBLS0jP5Tn7o1AVJ.

- A titkosított adatok pszeudovéletlen pozícióban kerülnek beillesztésre a generált karakterláncon belül, közé zárva [@ és a @] határolók.

A C&C szerverével való kommunikációhoz a Mango a TLS (Transport Layer Security) protokollt használja, amely egy további titkosítási réteget biztosít..

Hasonlóképpen, a C&C szervertől kapott backdoor parancs XOR titkosítású, base64 kódolású, majd közé zárva van. [@ és a @] a HTTP válasz törzsében. Maga a parancs vagy NCNT (ebben az esetben nem történik semmilyen művelet), vagy több paraméterből álló karakterlánc, amelyet a @pontban részletezettek szerint REF _Ref125491491 h Táblázat 1

, amely felsorolja a Mango hátsó ajtó parancsait. Vegye figyelembe, hogy nem szerepel a táblázatban, de a C&C szervernek adott válaszban használatos.

1. táblázat: A Mango hátsó ajtó parancsainak listája

|

arg1 |

arg2 |

arg3 |

Intézkedések |

Visszatérési érték |

|

|

1 vagy üres karakterlánc |

+sp |

N / A |

Végrehajtja a megadott fájl/héjparancsot (az opcionális argumentumokkal), a natív használatával CreateProcess API importálása: DllImport. Ha az érvek tartalmazzák [S], helyébe a C: WindowsSystem32. |

Parancs kimenet. |

|

|

+nu |

N / A |

Visszaadja a rosszindulatú program verziószámát és a C&C URL-t. |

|; ebben az esetben: 1.0.0|http://www.darush.co[.]il/ads.asp |

||

|

+fl |

N / A |

Felsorolja a megadott könyvtár (vagy az aktuális munkakönyvtár) tartalmát. |

Címtár Minden alkönyvtárhoz:

Minden fájlhoz: FÁJL Rendező(k) Fájl(ok) |

||

|

+dn |

N / A |

Feltölti a fájl tartalmát a C&C szerverre egy új HTTP POST kéréssel, amelynek formátuma: u@ @ | @ @2@. |

Az egyik: · fájl[ ] fel van töltve a szerverre. · fájl nem található! · a fájl elérési útja üres! |

||

|

2 |

Base64 kódolású adatok |

Filename |

A megadott adatokat kiírja egy fájlba a munkakönyvtárban. |

fájl letöltve az elérési útra[ ] |

|

Minden backdoor parancsot egy új szál kezel, és a visszatérési értékeik base64 kódolásra kerülnek, és kombinálják más metaadatokkal. Végül ez a karakterlánc elküldésre kerül a C&C szervernek a fent leírt protokollal és titkosítási módszerrel.

Nem használt észlelési kijátszási technika

Érdekes módon találtunk egy nem használtat észlelési kijátszási technika a Mangón belül. A C&C szerverről letöltött fájlok és parancsok végrehajtásáért felelős funkció egy opcionális második paramétert – egy folyamatazonosítót – vesz fel. Ha be van állítva, a Mango a UpdateProcThreadAttribute API beállításához a PROC_THREAD_ATTRIBUTE_MITIGATION_POLICY (0x20007) attribútum a megadott folyamat értékéhez: PROCESS_CREATION_MITIGATION_POLICY_BLOCK_NON_MICROSOFT_BINARIES_ALWAYS_ON (0x100000000000), ahogy látható REF _Ref125480118 h Ábra 9

.

Ennek a technikának az a célja, hogy megakadályozza, hogy a végponti biztonsági megoldások DLL-en keresztül betöltsék felhasználói módú kódhorogjaikat ebben a folyamatban. Bár a paramétert az általunk elemzett mintában nem használták, a későbbi verziókban aktiválható.

változat 1.1.1

A Juicy Mix kampánytól függetlenül 2023 júliusában megtaláltuk a Mango backdoor új verzióját (SHA-1: C9D18D01E1EC96BE952A9D7BD78F6BBB4DD2AA2A), több felhasználó töltötte fel a VirusTotalra a név alatt Menorah.exe. A mintában szereplő belső verzió 1.0.0-ról 1.1.1-re módosult, de az egyetlen figyelemre méltó változás egy másik C&C szerver használata, http://tecforsc-001-site1.gtempurl[.]com/ads.asp.

Ezzel a verzióval együtt egy Microsoft Word dokumentumot is felfedeztünk (SHA-1: 3D71D782B95F13EE69E96BCF73EE279A00EAE5DB) egy rosszindulatú makróval, amely kidobja a hátsó ajtót. REF _Ref143162004 h Ábra 10

megjeleníti a hamis figyelmeztető üzenetet, amely arra készteti a felhasználót, hogy engedélyezze a makrókat a dokumentumhoz, és az utána megjelenő csali tartalom, miközben a rosszindulatú kód fut a háttérben.

10. ábra: Microsoft Word dokumentum egy rosszindulatú makróval, amely eldobja a Mango v1.1.1-et

Kompromisszum utáni eszközök

Ebben a részben az OilRig Outer Space és Juicy Mix kampányaiban használt kompromisszum utáni eszközöket tekintünk át, amelyek célja további hasznos terhek letöltése és végrehajtása, valamint adatok ellopása a feltört rendszerekből.

SampleCheck5000 (SC5k) letöltő

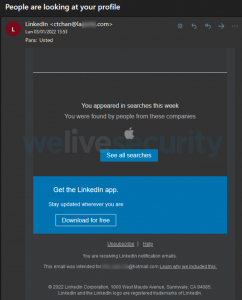

A SampleCheck5000 (vagy SC5k) egy letöltő, amellyel további OilRig-eszközöket tölthet le és futtathat, és amely a Microsoft Office Exchange Web Services API használatáról figyelhető meg a C&C kommunikációhoz: a támadók piszkozatüzeneteket hoznak létre ebben az e-mail fiókban, és elrejtik a hátsó ajtó parancsait. Ezt követően a letöltő bejelentkezik ugyanabba a fiókba, és elemzi a piszkozatokat, hogy lekérje a parancsokat és a végrehajtandó hasznos adatokat.

Az SC5k előre meghatározott értékeket – Microsoft Exchange URL-t, e-mail címet és jelszót – használ a távoli Exchange kiszolgálóra való bejelentkezéshez, de támogatja ezen értékek felülbírálását az aktuális munkakönyvtárban található konfigurációs fájl segítségével. beállítás.kulcs. A SampleCheck5000 nevet az egyik e-mail cím alapján választottuk, amelyet az eszköz az Outer Space kampányban használt.

Miután az SC5k bejelentkezik a távoli Exchange-kiszolgálóra, lekéri az összes e-mailt Piszkozatok könyvtárat, a legfrissebbek szerint rendezi őket, és csak a mellékletekkel rendelkező piszkozatokat tartja meg. Ezután minden mellékletet tartalmazó piszkozaton áthalad, keresve a JSON-mellékleteket, amelyek tartalmazzák "adat" a testben. Kivonja az értéket a kulcsból dátum a JSON fájlban a base64 dekódolja és visszafejti az értéket, és meghívja cmd.exe az eredményül kapott parancssori karakterlánc végrehajtásához. Az SC5k ezután elmenti a kimenetét cmd.exe végrehajtása helyi változóra.

A ciklus következő lépéseként a letöltő jelenti az eredményeket az OilRig kezelőinek úgy, hogy új e-mail üzenetet hoz létre az Exchange szerveren, és piszkozatként menti (nem küldi el), ahogy az a REF _Ref98147102

h * MERGEFORMAT Ábra 11

. Hasonló technikát használnak a fájlok kiszűrésére egy helyi átmeneti mappából. A ciklus utolsó lépéseként az SC5k a parancs kimenetét is naplózza titkosított és tömörített formátumban a lemezen.

Böngésző-adatdömperek

Az OilRig üzemeltetőire jellemző, hogy a kiegyezést követő tevékenységeik során böngésző-adatdömpereket használnak. Két új böngészőadatlopót fedeztünk fel a Juicy Mix kampányban a Mango hátsó ajtó mellett bevezetett kompromisszum utáni eszközök között. Az ellopott böngészőadatokat a % TEMP% nevű fájlokba Cupdate és a Eupdate (innen a nevünk is: CDumper és EDumper).

Mindkét eszköz C#/.NET böngésző-adatlopó, amely cookie-kat, böngészési előzményeket és hitelesítő adatokat gyűjt a Chrome (CDumper) és az Edge (EDumper) böngészőkből. Elemzésünket a CDumper-re összpontosítjuk, mivel néhány konstans kivételével mindkét tolvaj gyakorlatilag azonos.

Végrehajtáskor a CDumper létrehoz egy listát azokról a felhasználókról, akikre telepítve van a Google Chrome. A végrehajtás során a lopó csatlakozik a Chrome SQLite-hoz Cookies, Történelem és a Bejelentkezési adatok alatti adatbázisok %APPDATA%HelyiGoogleChrome-felhasználói adatok, és SQL lekérdezések segítségével gyűjti a böngészőadatokat, beleértve a meglátogatott URL-eket és a mentett bejelentkezéseket.

A cookie-értékek ezután visszafejtésre kerülnek, és az összes összegyűjtött információ hozzáadódik egy nevű naplófájlhoz C: Felhasználók AppDataLocalTempCupdate, tiszta szöveggel. Ez a funkció a CDumper nevű függvényekben valósul meg CookieGrab (Lásd: REF _Ref126168131 h Ábra 12

), HistoryGrab, és a PasswordGrab. Vegye figyelembe, hogy a CDumperben nincs kiszűrési mechanizmus, de a Mango képes kiszűrni a kiválasztott fájlokat egy backdoor paranccsal.

A Világűrben és a korábbiakban egyaránt Ki a tengerre kampányban az OilRig egy MKG nevű C/C++ Chrome adatdömpert használt. A CDumperhez és az EDumperhez hasonlóan az MKG is képes volt felhasználóneveket és jelszavakat, böngészési előzményeket és cookie-kat lopni a böngészőből. Ezt a Chrome-adattárolót általában a következő fájlhelyeken telepítik (az első hely a leggyakoribb):

- %USERS%publicprogramsvmwaredir mkc.exe

- %USERS%PublicM64.exe

Windows Credential Manager lopakodó

A böngészőadat-dömping eszközök mellett az OilRig egy Windows Credential Manager-lopót is használt a Juicy Mix kampányban. Ez az eszköz ellopja a hitelesítő adatokat a Windows Credential Managerből, és a CDumperhez és az EDumperhez hasonlóan a % TEMP% könyvtárba – ezúttal egy nevű fájlba IFrissítés (innen az IDumper név). A CDumperrel és az EDumperrel ellentétben az IDumper PowerShell-szkriptként valósul meg.

A böngésző dumper eszközökhöz hasonlóan nem ritka, hogy az OilRig hitelesítő adatokat gyűjt a Windows Credential Managerből. Korábban az OilRig operátorait a VALUEVAULT segítségével figyelték meg, a nyílvánosan elérhető, Go-összeállított hitelesítő adatlopó eszköz (lásd a 2019-es HardPass kampány és egy 2020 kampány), ugyanerre a célra.

Következtetés

Az OilRig folytatja az innovációt és új implantátumok létrehozását hátsóajtó-szerű képességekkel, miközben új módokat keres a parancsok távoli rendszereken történő végrehajtására. A csoport továbbfejlesztette az Outer Space kampányból származó C#/.NET Solar hátsó ajtót, hogy létrehozzon egy új Mango nevű hátsó ajtót a Juicy Mix kampányhoz. A csoport egy sor egyéni, kompromisszum utáni eszközt telepít, amelyek a főbb böngészőkből és a Windows Credential Managerből származó hitelesítési adatok, cookie-k és böngészési előzmények gyűjtésére szolgálnak. Ezen újítások ellenére az OilRig továbbra is a felhasználói adatok megszerzésének bevált módszereire támaszkodik.

Ha bármilyen kérdése van a WeLiveSecurity-n közzétett kutatásunkkal kapcsolatban, forduljon hozzánk a következő címen veszélyintel@eset.com.

Az ESET Research privát APT intelligenciajelentéseket és adatfolyamokat kínál. Ha bármilyen kérdése van a szolgáltatással kapcsolatban, keresse fel a ESET Threat Intelligence cimre.

IoCs

Fájlok

|

SHA-1 |

Filename |

ESET észlelési név |

Leírás |

|

3D71D782B95F13EE69E96BCF73EE279A00EAE5DB |

MyCV.doc |

VBA/OilRig.C |

Dokumentum rosszindulatú makró eldobásával Mango. |

|

3699B67BF4E381847BF98528F8CE2B966231F01A |

chrome_log.vbs |

VBS/TrojanDropper.Agent.PCC |

VBS cseppentő. |

|

1DE4810A10FA2D73CC589CA403A4390B02C6DA5E |

Solar.exe |

MSIL/OilRig.E |

Napelemes hátsó ajtó. |

|

CB26EBDE498ECD2D7CBF1BC498E1BCBB2619A96C |

Mango.exe |

MSIL/OilRig.E |

Mango hátsó ajtó (v1.0.0). |

|

C9D18D01E1EC96BE952A9D7BD78F6BBB4DD2AA2A |

Menorah.exe |

MSIL/OilRig.E |

Mango hátsó ajtó (v1.1.1). |

|

83419CBA55C898FDBE19DFAFB5B1B207CC443190 |

EdgeUpdater.exe |

MSIL/PSW.Agent.SXJ |

Edge adatdömper. |

|

DB01095AFEF88138C9ED3847B5D8AF954ED7BBBC |

Gr.exe |

MSIL/PSW.Agent.SXJ |

Chrome adatdömper. |

|

BE01C95C2B5717F39B550EA20F280D69C0C05894 |

ieupdater.exe |

PowerShell/PSW.Agent.AH |

Windows Credential Manager dömper. |

|

6A1BA65C9FD8CC9DCB0657977DB2B03DACDD8A2A |

mkc.exe |

Win64/PSW.Agent.AW |

MKG – Chrome adatdömper. |

|

94C08A619AF2B08FEF08B131A7A59D115C8C2F7B |

mkkc.exe |

Win64/PSW.Agent.AW |

MKG – Chrome adatdömper. |

|

CA53B8EB76811C1940D814AAA8FE875003805F51 |

cmk.exe |

Win64/PSW.Agent.AW |

MKG – Chrome adatdömper. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

SC5k letöltő (32 bites verzió). |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

SC5k letöltő (64 bites verzió). |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

SC5k letöltő (64 bites verzió). |

Hálózat

|

IP |

Domén |

Tárhelyszolgáltató |

Először látott |

Részletek |

|

199.102.48[.]42 |

tecforsc-001-site1.gtempurl[.]com |

MarquisNet |

2022-07-29 |

N / A |

MITER ATT&CK technikák

Ez a táblázat felhasználásával készült 13 verzió a MITER ATT&CK keretrendszer.

|

taktika |

ID |

Név |

Leírás |

|

Erőforrás-fejlesztés |

Kompromisszumos infrastruktúra: Szerver |

Mind az Outer Space, mind a Juicy Mix kampányban az OilRig feltörte a legális webhelyeket, hogy rosszindulatú eszközöket állítson elő, valamint a C&C kommunikációt. |

|

|

Fejlesztési képességek: Malware |

Az OilRig egyedi hátsó ajtókat (Solar és Mango), letöltőt (SC5k) és egy sor hitelesítő adatlopó eszközt fejlesztett ki a működéséhez. |

||

|

Stage képességek: rosszindulatú programok feltöltése |

Az OilRig rosszindulatú összetevőket töltött fel C&C szervereire, és előre elkészített fájlokat és parancsokat tárolt a Piszkozatok egy Office 365-fiók e-mail címtárát az SC5k letöltéséhez és végrehajtásához. |

||

|

Színpadi képességek: Feltöltő eszköz |

Az OilRig rosszindulatú eszközöket töltött fel C&C szervereire, és előre elkészített fájlokat tárolt a Piszkozatok egy Office 365-fiók e-mail címtárát az SC5k letöltéséhez és végrehajtásához. |

||

|

Kezdeti hozzáférés |

Adathalászat: Adathalász melléklet |

Az OilRig valószínűleg adathalász e-maileken keresztül terjesztette az Outer Space és a Juicy Mix kampányait, amelyekhez csatolták a VBS droppereket. |

|

|

Végrehajtás |

Ütemezett feladat/Munka: Ütemezett feladat |

Az OilRig IDumper, EDumper és CDumper eszközei a megnevezett ütemezett feladatokat használják azaz, szerk , és a cu hogy végrehajtsák magukat más felhasználók környezetében. A Solar és a Mango egy C#/.NET feladatot használ egy időzítőn a fő funkcióik iteratív végrehajtásához. |

|

|

Parancs- és parancsfájl-értelmező: PowerShell |

Az OilRig IDumper eszköze PowerShell-t használ a végrehajtáshoz. |

||

|

Parancs- és parancsfájl értelmező: Windows Command Shell |

Az OilRig Solar, SC5k, IDumper, EDumper és CDumper használata cmd.exe feladatok végrehajtásához a rendszeren. |

||

|

Parancs- és parancsfájl értelmező: Visual Basic |

Az OilRig rosszindulatú VBScript-et használ a Solar és Mango hátsó ajtók továbbítására és fenntartására. |

||

|

Natív API |

Az OilRig's Mango hátsó ajtó a CreateProcess Windows API a végrehajtáshoz. |

||

|

Kitartás |

Ütemezett feladat/Munka: Ütemezett feladat |

Az OilRig VBS cseppentője ütemez egy nevű feladatot EmlékeztetőTask hogy megteremtse a kitartást a Mango hátsó ajtó számára. |

|

|

Védelmi kijátszás |

Maszkírozás: egyezzen meg a Jogos névvel vagy tartózkodási hellyel |

Az OilRig jogos vagy ártalmatlan fájlneveket használ a rosszindulatú programjaihoz, hogy álcázza magát a védők és a biztonsági szoftverek elől. |

|

|

Elhomályosított fájlok vagy információk: Szoftvercsomagolás |

OilRig használt SAPIEN Script Packager és a SmartAssembly obfuszkátor hogy elhomályosítsa az IDumper eszközét. |

||

|

Elhomályosított fájlok vagy információk: beágyazott hasznos terhek |

Az OilRig VBS dropperei rosszindulatú hasznos terheléseket tartalmaznak base64-es alsztringek sorozataként. |

||

|

Maszkolás: Álarcos feladat vagy szolgáltatás |

A Mango VBS dropperje a leírással együtt ütemez egy feladatot, hogy legitimnek tűnjön Indítsa el a Jegyzettömböt egy adott időpontban. |

||

|

Jelző eltávolítása: Tiszta Perzisztencia |

Az OilRig kompromisszum utáni eszközei egy bizonyos idő elteltével törlik az ütemezett feladataikat. |

||

|

Fájlok vagy információk deobfuszkálása/dekódolása |

Az OilRig számos elhomályosítási módszert használ a karakterláncok és a beágyazott rakományok védelmére. |

||

|

Felforgatni a bizalomszabályozást |

Az SC5k az Office 365-öt használja letöltési oldalként, amely általában egy megbízható harmadik fél, és gyakran figyelmen kívül hagyják a védelmezők. |

||

|

Csökkentse a védelmet |

Az OilRig's Mango backdoor (még) kihasználatlan képességgel rendelkezik, hogy megakadályozza a végponti biztonsági megoldások felhasználói módú kódjának betöltését bizonyos folyamatokban. |

||

|

Hitelesítési adatok hozzáférése |

Hitelesítési adatok a Jelszóboltokból: Hitelesítési adatok a webböngészőkből |

Az OilRig egyéni eszközei, az MKG, a CDumper és az EDumper hitelesítő adatokat, cookie-kat és böngészési előzményeket szerezhetnek be a Chrome és az Edge böngészőkből. |

|

|

Hitelesítő adatok a Jelszótárból: Windows Credential Manager |

Az OilRig egyéni hitelesítőadat-dömping eszköze, az IDumper képes ellopni a hitelesítő adatokat a Windows Credential Managerből. |

||

|

Felfedezés |

Rendszerinformációk felfedezése |

A Mango megkapja a kompromittált számítógépnevet. |

|

|

Fájl- és könyvtárfelderítés |

A Mango-nak van egy parancsa egy megadott könyvtár tartalmának felsorolására. |

||

|

Rendszertulajdonos/felhasználó felfedezése |

Mango megszerzi az áldozat felhasználónevét. |

||

|

Fiókfelderítés: Helyi fiók |

Az OilRig EDumper, CDumper és IDumper eszközei fel tudják sorolni az összes felhasználói fiókot a feltört gazdagépen. |

||

|

Böngésző információk felfedezése |

Az MKG kiírja a Chrome előzményeit és könyvjelzőit. |

||

|

Vezetési és Irányítási |

Alkalmazási réteg protokoll: Web Protocols |

A Mango HTTP-t használ a C&C kommunikációban. |

|

|

Ingress Tool Transfer |

A Mango képes további fájlokat letölteni a C&C szerverről a későbbi végrehajtáshoz. |

||

|

Adatok elhomályosítása |

A Solar és az SC5k egy egyszerű XOR-titkosítási módszert és gzip-tömörítést használ a nyugalmi és átviteli adatok homályosítására. |

||

|

Webszolgáltatás: Kétirányú kommunikáció |

Az SC5k az Office 365-öt használja a fájlok letöltéséhez és a fájlok feltöltéséhez Piszkozatok címtárat egy legitim e-mail fiókban. |

||

|

Adatkódolás: Szabványos kódolás |

A Solar, Mango és MKG base64 dekódolja az adatokat, mielőtt elküldené azokat a C&C szervernek. |

||

|

Titkosított csatorna: Szimmetrikus kriptográfia |

A Mango XOR-rejtjelet használ a kulccsal Q&4g adatok titkosítására a C&C kommunikációban. |

||

|

Titkosított csatorna: Aszimmetrikus kriptográfia |

A Mango TLS-t használ a C&C kommunikációhoz. |

||

|

Kiszűrés |

Exfiltration Over C2 Channel |

A Mango, a Solar és az SC5k a C&C csatornáikat használják a kiszűréshez. |

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- Forrás: https://www.welivesecurity.com/en/eset-research/oilrigs-outer-space-juicy-mix-same-ol-rig-new-drill-pipes/

- :van

- :is

- :nem

- :ahol

- $ UP

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 195

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 23

- 234

- 30

- 32

- 40

- 49

- 7

- 75

- 8

- 9

- a

- Képes

- Rólunk

- felett

- Fiók

- Fiókok

- Akció

- aktív

- aktívan

- tevékenységek

- szereplők

- hozzáadott

- mellett

- További

- Ezen kívül

- cím

- címek

- Hozzáteszi

- Után

- később

- ellen

- Ügynök

- célzó

- Minden termék

- megengedett

- ALMA

- mentén

- mellett

- Ábécé

- Is

- között

- an

- elemzés

- elemzett

- és a

- Másik

- bármilyen

- api

- API-k

- megjelenik

- Megjelenik

- alkalmazott

- APT

- arab

- Arab Emírségek

- Archív

- VANNAK

- érvek

- Sor

- AS

- összeszerelt

- Assembly

- csillagászat

- At

- Támadások

- Automatizált

- automatikusan

- hátsó ajtó

- Hátsóajtó

- háttér

- alapján

- alapvető

- BE

- óta

- előtt

- kezdődött

- mögött

- hogy

- lent

- kívül

- között

- Blokk

- test

- könyvjelzők

- mindkét

- böngésző

- böngészők

- Legelészés

- épült

- üzleti

- de

- by

- hívás

- hívott

- kéri

- Kampány

- Kampányok

- TUD

- képességek

- képesség

- végrehajtott

- eset

- bizonyos

- változik

- megváltozott

- Változások

- csatorna

- csatornák

- jellegzetes

- karakter

- kémiai

- választás

- választotta

- króm

- rejtjel

- világos

- kód

- gyűjt

- Gyűjtő

- COM

- kombinált

- Közös

- általában

- kommunikálni

- közlés

- távközlés

- Társaságé

- alkatrészek

- kompromisszum

- Veszélyeztetett

- számítógép

- Configuration

- megerősítés

- Csatlakozás

- összeköt

- kapcsolat

- tartalmaz

- tartalom

- kontextus

- tovább

- tovább

- átalakított

- keksz

- tudott

- teremt

- teremt

- létrehozása

- teremtés

- HITELEZÉS

- Hitelesítő adatok

- Jelenlegi

- szokás

- dátum

- adatbázisok

- visszafejtése

- Védők

- szállít

- telepíteni

- telepített

- bevezetéséhez

- bevet

- Származtatott

- leírt

- leírás

- Ellenére

- részletes

- észlelt

- Érzékelés

- fejlett

- különböző

- felfedezett

- felfedezés

- Megjelenik

- megosztott

- oszt

- dokumentum

- nem

- letöltés

- letöltések

- vázlat

- Csepp

- csökkent

- Csepegés

- cseppek

- kiírása

- minden

- Korábban

- Keleti

- keleti

- él

- bármelyik

- e-mailek

- beágyazott

- emirátusok

- munkavállaló

- lehetővé

- titkosított

- titkosítás

- Endpoint

- Végpontbiztonság

- energia

- csábító

- kémkedés

- létrehozni

- megalapozott

- adócsalás

- Minden

- példa

- csere

- kizárólagosan

- kivégez

- végrehajtott

- végrehajtja

- végrehajtó

- végrehajtás

- kiszűrés

- kivonatok

- hamisítvány

- filé

- Fájlok

- Végül

- pénzügyi

- megtalálása

- megállapítások

- vezetéknév

- szerelvény

- áramlási

- Összpontosít

- koncentrál

- következő

- következik

- A

- formátum

- talált

- Keretrendszer

- ból ből

- származó 2021

- funkció

- funkciós

- funkcionalitás

- funkciók

- további

- jövő

- gyűjtése

- általában

- generált

- generál

- Globális

- cél

- Google Chrome

- Kormány

- A kormányok

- Csoport

- Csoportok

- Fogantyúk

- hash

- Legyen

- egészségügyi

- ennélfogva

- itt

- HEX

- elrejt

- történelem

- horgok

- vendéglátó

- Hogyan

- HTML

- http

- HTTPS

- emberi

- Emberi erőforrások

- ID

- identiques

- azonosító

- if

- kép

- végre

- munkagépek

- javított

- in

- tartalmaz

- Beleértve

- valóban

- info

- információ

- Infrastruktúra

- kezdetben

- újít

- újítások

- Érdeklődés

- telepítve

- helyette

- utasítás

- Intelligencia

- belső

- bele

- Bevezetett

- Irán

- Izrael

- IT

- ITS

- maga

- Munka

- json

- július

- éppen

- tartás

- Kulcs

- ismert

- keresztnév

- indított

- réteg

- legkevésbé

- Libanon

- balra

- jogos

- mint

- Valószínű

- vonal

- LINK

- Lista

- Listázott

- felsorolás

- listák

- betöltés

- helyi

- elhelyezkedés

- helyszínek

- log

- Hosszú

- keres

- gép

- Macro

- Makrók

- Fő

- fontos

- malware

- menedzser

- Marlin

- álöltözet

- Mérkőzés

- MD5

- mechanizmus

- Memory design

- említett

- üzenet

- üzenetek

- Metaadatok

- módszer

- mód

- microsoft

- Középső

- Közel-Kelet

- MILAN

- ezredmásodperc

- Perc

- keverje

- Mód

- Ráadásul

- a legtöbb

- többnyire

- mozog

- többszörös

- név

- Nevezett

- ugyanis

- nevek

- elnevezési

- nemzeti

- bennszülött

- háló

- Mindazonáltal

- Új

- következő

- nst

- nem

- figyelemre méltó

- nevezetesen

- szám

- számok

- szerez

- megszerzi

- történt

- of

- Ajánlatok

- Office

- gyakran

- on

- ONE

- csak

- Művelet

- üzemeltetők

- opció

- or

- érdekében

- szervezet

- szervezetek

- Más

- mi

- ki

- világűr

- teljesítmény

- felett

- felülírás

- áttekintés

- oldal

- paraméter

- paraméterek

- párt

- Jelszó

- jelszavak

- ösvény

- előadó

- időszak

- kitartás

- Adathalászat

- Plató

- Platón adatintelligencia

- PlatoData

- kérem

- pont

- pont

- Portál

- pozíció

- esetleg

- állás

- PowerShell

- gyakorlatilag

- előző

- előző

- korábban

- elsődleges

- magán

- valószínűleg

- folyamat

- Feldolgozott

- Folyamatok

- Termékek

- védelme

- protokoll

- ad

- közzétett

- cél

- lekérdezések

- véletlen

- Inkább

- Olvasás

- kapott

- új

- Regisztráció

- összefüggő

- támaszkodnak

- távoli

- eltávolítás

- eltávolított

- helyébe

- jelentést

- Jelentések

- kérni

- kutatás

- kutatók

- Tudástár

- illetőleg

- válasz

- felelős

- REST

- kapott

- Eredmények

- visszatérés

- Kritika

- ruha

- futás

- futás

- s

- azonos

- Megtakarítás

- mentett

- megtakarítás

- látta

- menetrend

- tervezett

- rendszer

- rendszerek

- forgatókönyv

- SEA

- Második

- másodperc

- Rész

- ágazatok

- biztonság

- lát

- látott

- kiválasztott

- kiválasztás

- elküldés

- küld

- küldött

- Series of

- szolgál

- szerver

- Szerverek

- szolgáltatás

- Szolgáltatások

- készlet

- számos

- cápa

- Héj

- mutatott

- Műsorok

- hasonló

- hasonlóságok

- Egyszerű

- óta

- weboldal

- kicsi

- So

- szoftver

- nap

- Megoldások

- néhány

- Hely

- különleges

- meghatározott

- terjedése

- felhalmozás

- Színpad

- színpadra állítás

- standard

- kezdődik

- lop

- Lépés

- Lépései

- lopott

- megáll

- memorizált

- árnyékolók

- Húr

- későbbi

- Később

- ilyen

- Támogatja

- kapcsolva

- szimbólum

- rendszer

- Systems

- táblázat

- meghozott

- tart

- cél

- célzott

- célzás

- célok

- Feladat

- feladatok

- Műszaki

- Technikai elemzés

- távközlés

- mint

- hogy

- A

- azok

- Őket

- maguk

- akkor

- Ott.

- Ezek

- ők

- dolgok

- Harmadik

- ezt

- fenyegetés

- fenyegetés szereplői

- Fenyegetés jelentés

- egész

- Így

- keresztben

- Ties

- idő

- Cím

- nak nek

- szerszám

- szerszámok

- felső

- tranzit

- szállítható

- Bízzon

- Megbízható

- kettő

- típus

- tipikus

- jellemzően

- Ritka

- alatt

- Egyesült

- Egyesült arab

- Egyesült Arab Emírségek

- nem úgy mint

- felhasználatlan

- frissítve

- feltöltve

- Feltöltés

- upon

- URL

- us

- használ

- használt

- használó

- Felhasználók

- használ

- segítségével

- v1

- érték

- Értékek

- változó

- fajta

- különféle

- változat

- verzió információ

- verzió

- függőlegesek

- nagyon

- keresztül

- Áldozat

- áldozatok

- Látogat

- látogatott

- figyelmeztetés

- volt

- módon

- we

- háló

- webszerver

- webes szolgáltatások

- weboldal

- honlapok

- JÓL

- voltak

- ami

- míg

- egész

- szélesség

- lesz

- ablakok

- val vel

- belül

- szó

- munkafolyamat

- dolgozó

- írás

- írott

- Igen

- még

- zephyrnet