1Matematikai és Rendszertudományi Akadémia, Kínai Tudományos Akadémia, Peking, Kína

2Matematikai és Fizikai Iskola, North China Electric Power University, Peking, Kína

3Kínai Tudományos Akadémia Egyeteme, Peking, Kína

Érdekesnek találja ezt a cikket, vagy szeretne megvitatni? Scite vagy hagyjon megjegyzést a SciRate-en.

Absztrakt

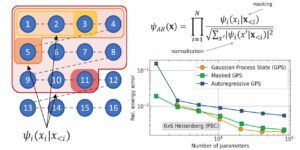

A kvantum teljesen homomorf titkosítás (QFHE) lehetővé teszi a kvantumáramkörök kiértékelését titkosított adatokon. Bemutatunk egy újszerű QFHE sémát, amely kiterjeszti a Pauli egyszeri pad titkosítást az SU(2) kvaternió-reprezentációjára támaszkodva. A sémával az 1 qubites kapuk kiértékelése hatékonyabb, az általános kvantumáramkörök kiértékelése pedig polinomiálisan javul az aszimptotikus komplexitásban.

Technikailag egy új titkosított többbites vezérlési technikát javasoltak, amely lehetővé teszi bármely 1 qubites kapu végrehajtását, amelynek paraméterei titkosított formában vannak megadva. Ezzel a technikával konverziót hozunk létre az új titkosítás és a korábbi Pauli egyszeri pad titkosítás között, áthidalva a QFHE sémánkat a korábbiakkal. Ez a technika hasznos a privát kvantumáramkörök kiértékeléséhez is.

A séma biztonsága a mögöttes kvantumképes FHE séma keménységén múlik, utóbbi pedig a hibákkal való tanulás problémájára és a körkörös biztonsági feltevésre állítja biztonságát.

► BibTeX adatok

► Referenciák

[1] Zvika Brakerski. „A Quantum FHE (majdnem) ugyanolyan biztonságos, mint a klasszikus”. Éves Nemzetközi Kriptológiai Konferencián. 67–95. oldal. Springer (2018). url: doi.org/10.1007/978-3-319-96878-0_3.

https://doi.org/10.1007/978-3-319-96878-0_3

[2] Anne Broadbent és Stacey Jeffery. „Kvantumhomomorf titkosítás alacsony T-kapu komplexitású áramkörökhöz”. Éves Kriptológiai Konferencián. 609–629. oldal. Springer (2015). url: doi.org/10.1007/978-3-662-48000-7_30.

https://doi.org/10.1007/978-3-662-48000-7_30

[3] Andrew M. Childs. „Biztonságos támogatott kvantumszámítás”. Quantum Information & Computation 5, 456–466 (2005). url: doi.org/10.26421/QIC5.6.

https:///doi.org/10.26421/QIC5.6

[4] Yfke Dulek, Christian Schaffner és Florian Speelman. „Kvantumhomomorf titkosítás polinomiális méretű áramkörökhöz”. Éves Nemzetközi Kriptológiai Konferencián. 3–32. oldal. Springer (2016). url: doi.org/10.1007/978-3-662-53015-3_1.

https://doi.org/10.1007/978-3-662-53015-3_1

[5] Urmila Mahadev. „Kvantumáramkörök klasszikus homomorf titkosítása”. 2018-ban az IEEE 59. éves szimpóziuma a számítástechnika alapjairól (FOCS). 332–338. oldal. IEEE (2018). url: doi.org/10.1109/FOCS.2018.00039.

https:///doi.org/10.1109/FOCS.2018.00039

[6] Yingkai Ouyang, Si-Hui Tan és Joseph F Fitzsimons. „Kvantumhomomorf titkosítás kvantumkódokból”. Physical Review A 98, 042334 (2018). url: doi.org/10.1103/PhysRevA.98.042334.

https:///doi.org/10.1103/PhysRevA.98.042334

[7] Li Yu, Carlos A Pérez-Delgado és Joseph F Fitzsimons. „Az információelméletileg biztonságos kvantumhomomorf titkosítás korlátai”. Fizikai Szemle A 90, 050303 (2014). url: doi.org/10.1103/PhysRevA.90.050303.

https:///doi.org/10.1103/PhysRevA.90.050303

[8] Andris Ambainis, Michele Mosca, Alain Tapp és Ronald De Wolf. „Privát kvantumcsatornák”. In Proceedings 41. Annual Symposium on Foundations of Computer Science. 547–553. oldal. IEEE (2000). url: doi.org/10.1109/SFCS.2000.892142.

https:///doi.org/10.1109/SFCS.2000.892142

[9] Brent A. Mode. „Hatékony kvantumközelítés: kiválasztott univerzális kapuhalmazok hatékonyságának vizsgálata 1 qubites kvantumkapuk közelítésében”. url: ir.library.louisville.edu/cgi/viewcontent.cgi?article=1210&context=honors.

https:///ir.library.louisville.edu/cgi/viewcontent.cgi?article=1210&context=honors

[10] Jung Hee Cheon, Andrey Kim, Miran Kim és Yongsoo Song. „Homomorf titkosítás közelítő számok aritmetikához”. Nemzetközi konferencián a kriptológia és információbiztonság elméletéről és alkalmazásáról. 409–437. oldal. Springer (2017). url: doi.org/10.1007/978-3-319-70694-8_15.

https://doi.org/10.1007/978-3-319-70694-8_15

[11] Payman Mohassel és Saeed Sadeghian. „Hogyan rejtsük el az áramköröket az MPC-ben egy hatékony keretrendszer a privát funkciók értékeléséhez”. Éves nemzetközi konferencián a kriptográfiai technikák elméletéről és alkalmazásairól. 557–574. oldal. Springer (2013). url: doi.org/10.1007/978-3-642-38348-9_33.

https://doi.org/10.1007/978-3-642-38348-9_33

[12] Payman Mohassel, Saeed Sadeghian és Nigel P. Smart. „Aktívan biztonságos privát funkcióértékelés”. Nemzetközi konferencián a kriptológia és információbiztonság elméletéről és alkalmazásáról. 486–505. oldal. Springer (2014). url: doi.org/10.1007/978-3-662-45608-8_26.

https://doi.org/10.1007/978-3-662-45608-8_26

[13] Orestis Chardouvelis, Nico Döttling és Giulio Malavolta. „Rate-1 kvantum teljesen homomorf titkosítás”. In Theory of Cryptography konferencia. 149–176. oldal. Springer (2021). url: doi.org/10.1007/978-3-030-90459-3_6.

https://doi.org/10.1007/978-3-030-90459-3_6

[14] Christopher M. Dawson és Michael A. Nielsen. „A Solovay-Kitaev algoritmus” (2005). url: doi.org/10.48550/arXiv.quant-ph/0505030.

https:///doi.org/10.48550/arXiv.quant-ph/0505030

arXiv:quant-ph/0505030

[15] Vadym Kliuchnikov, Dmitri Maslov és Michele Mosca. „Egykbites unitáriusok gyakorlati közelítése egykbites kvantum Clifford és T áramkörökkel”. IEEE Transactions on Computers 65, 161–172 (2015). url: doi.org/10.1109/TC.2015.2409842.

https:///doi.org/10.1109/TC.2015.2409842

[16] Harsha Prahladh. „Hellinger $ $ távolság”. url: http:///www.tcs.tifr.res.in/%7Eprahladh/teaching/2011-12/comm/lectures/l12.pdf.

http:///www.tcs.tifr.res.in/%7Eprahladh/teaching/2011-12/comm/lectures/l12.pdf

[17] Mark M. Wilde. „Kvantuminformációs elmélet”. Cambridge University Press. (2013). url: doi.org/10.1017/CBO9781139525343.

https:///doi.org/10.1017/CBO9781139525343

[18] Michael A. Nielsen és Isaac L. Chuang. „Kvantumszámítás és kvantuminformáció”. Cambridge University Press. (2000). url: doi.org/10.1017/CBO9780511976667.

https:///doi.org/10.1017/CBO9780511976667

[19] Oded Regev. „Rácsokon, tanulás hibákkal, véletlenszerű lineáris kódokkal és titkosítással”. Journal of the ACM (JACM) 56, 1–40 (2009). url: doi.org/10.1145/1568318.1568324.

https:///doi.org/10.1145/1568318.1568324

[20] Avrim Blum, Adam Kalai és Hal Wasserman. „Zajtűrő tanulás, a paritásprobléma és a statisztikai lekérdezési modell”. Journal of the ACM (JACM) 50, 506–519 (2003). url: doi.org/10.1145/792538.792543.

https:///doi.org/10.1145/792538.792543

[21] Zvika Brakerski, Adeline Langlois, Chris Peikert, Oded Regev és Damien Stehlé. „A hibákkal való tanulás klasszikus keménysége”. In Proceedings of the negyvenötödik éves ACM szimpózium a számítástechnika elméletéről (STOC). 575–584. oldal. (2013). url: doi.org/10.1145/2488608.2488680.

https:///doi.org/10.1145/2488608.2488680

[22] Chris Peikert. „Nyilvános kulcsú kriptorendszerek a legrosszabb eset legrövidebb vektorproblémából”. In Proceedings of the 333. éves ACM szimpózium a számítástechnika elméletéről (STOC). 342–2009. oldal. (10.1145). url: doi.org/1536414.1536461/XNUMX.

https:///doi.org/10.1145/1536414.1536461

[23] Chris Peikert, Oded Regev és Noah Stephens-Davidowitz. „A gyűrű-LWE pszeudovéletlensége bármely gyűrűre és modulusra”. In Proceedings of the 49th Annual ACM SIGACT Symposium on Theory of Computing (STOC). 461–473. oldal. (2017). url: doi.org/10.1145/3055399.3055489.

https:///doi.org/10.1145/3055399.3055489

[24] Daniele Micciancio és Chris Peikert. „Csapajtók rácsokhoz: egyszerűbb, szorosabb, gyorsabb, kisebb”. Éves nemzetközi konferencián a kriptográfiai technikák elméletéről és alkalmazásairól. 700–718. oldal. Springer (2012). url: doi.org/10.1007/978-3-642-29011-4_41.

https://doi.org/10.1007/978-3-642-29011-4_41

[25] Craig Gentry. „Teljesen homomorf titkosítási séma”. PhD értekezés. Stanford Egyetem. (2009).

[26] Craig Gentry. „Teljesen homomorf titkosítás ideális rácsokkal”. In Proceedings of the 169. éves ACM szimpózium a számítástechnika elméletéről (STOC). 178–2009. oldal. (10.1145). url: doi.org/1536414.1536440/XNUMX.

https:///doi.org/10.1145/1536414.1536440

[27] SP Walborn, PH Souto Ribeiro, L. Davidovich, F. Mintert és A. Buchleitner. „Az összefonódás kísérleti meghatározása egyetlen méréssel”. Nature 440, 1022–1024 (2006). url: doi.org/10.1038/nature04627.

https:///doi.org/10.1038/nature04627

[28] Dorit Aharonov. "Egyszerű bizonyíték arra, hogy Toffoli és Hadamard kvantum-univerzális." arXiv: quant-ph/0301040 (2003). url: doi.org/10.48550/arXiv.quant-ph/0301040.

https:///doi.org/10.48550/arXiv.quant-ph/0301040

arXiv:quant-ph/0301040

[29] A. Yu Kitaev. „Kvantumszámítások: algoritmusok és hibajavítás”. Russian Mathematical Surveys 52, 1191 (1997). url: doi.org/10.1070/RM1997v052n06ABEH002155.

https://doi.org/10.1070/RM1997v052n06ABEH002155

[30] Yunseong Nam, Yuan Su és Dmitri Maslov. „Hozzávetőleges kvantum Fourier transzformáció O$(n log (n))$ T kapukkal”. NPJ Quantum Information 6, 1–6 (2020). url: doi.org/10.1038/s41534-020-0257-5.

https://doi.org/10.1038/s41534-020-0257-5

[31] Jung Hee Cheon, Dongwoo Kim, Duhyeong Kim, Hun Hee Lee és Keewoo Lee. „Numerikus módszer homomorf módon titkosított számok összehasonlítására”. Nemzetközi konferencián a kriptológia és információbiztonság elméletéről és alkalmazásáról. 415–445. oldal. Springer (2019). url: doi.org/10.1007/978-3-030-34621-8_15.

https://doi.org/10.1007/978-3-030-34621-8_15

[32] Wikipédia. „Taylor-tétel a komplex elemzésben”. url: en.wikipedia.org/w/index.php?title=Taylor%27s_theorem&oldid=1123522853. (Hozzáférés: 22.04.2021.).

https:///en.wikipedia.org/w/index.php?title=Taylor%27s_theorem&oldid=1123522853

Idézi

Ez a tanulmány a Quantumban jelent meg Creative Commons Nevezd meg 4.0 International (CC BY 4.0) engedély. A szerzői jog az eredeti szerzői jog tulajdonosainál marad, például a szerzőknél vagy intézményeiknél.