A Web3 biztonsági tér 2023-ban drámai változáson ment keresztül, amely egyszerre mutatott előrelépést a rugalmasság és a tartós nehézségek terén. A Web3 szektor elleni kibertámadások eredményeként több mint $ 1.7 milliárd kártérítésben 2023-ban; 453 eseményt dokumentáltak. Az e támadások által mutatott különféle veszélyek rávilágítanak arra, hogy a Web3 közösség számára rendkívül fontos az állandó tudatosság fenntartása. Szakértői csapat a címen Szia, a kutatásra összpontosító web3 biztonsági üzletág kidolgozta ezt a kiterjedt elemző jelentést.

Hacks: A különböző minták éve

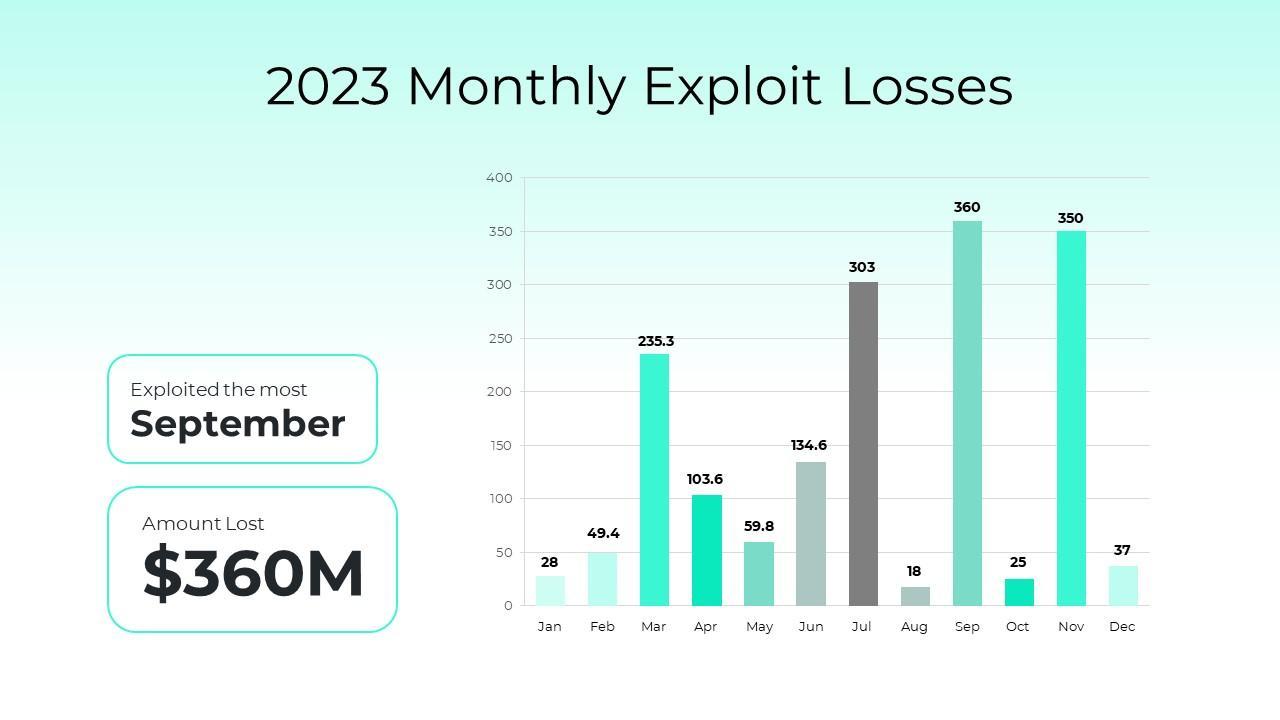

Noha 2023-ban az összes veszteség jelentősen csökkent, a nagy horderejű kizsákmányolások továbbra is jelentős hatást gyakoroltak. A Mixin Network szeptemberben elszenvedett 200 millió dolláros vesztesége, az Euler Finance márciusi 197 millió dolláros vesztesége, valamint a Multichain júliusi 126.36 millió dolláros vesztesége rávilágít a hidakra és a hídra nehezedő folyamatos veszélyekre. Defi protokollokat.

A havi veszteségek részletesebb vizsgálata érdekes mintát mutat. Bár szeptemberben, novemberben és júliusban jelentős veszteségek voltak, októberben és decemberben észrevehető csökkenés következett be, ami arra utal, hogy a biztonsági tudatosság és az erős védelem alkalmazása egyre fontosabbá válik.

Pillanatkép 2023 a Web3 biztonsági résekről

Kilépés a csalásokból:

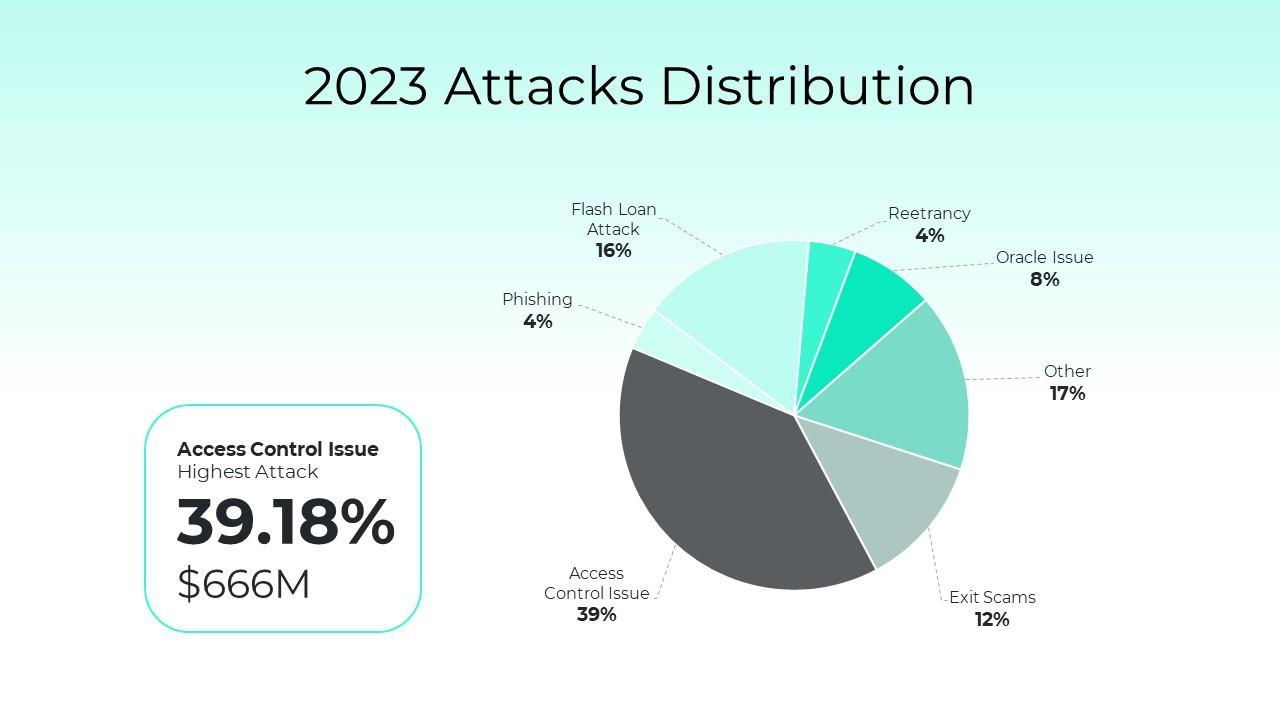

Az összes támadás 12.24%-át a kilépési csalások tették ki, és 276 eset 208 millió dolláros veszteséget eredményezett. Kiemelkedő példák olyan vállalkozásoknak, amelyek jelentős haszonnal kecsegtettek, de a befektetők pénzével hirtelen eltűntek.

Biztonsági intézkedések:

1. A projektek és a csapatok alapos vizsgálata, meggyőződve arról, hogy bizonyított múlttal rendelkeznek, és a projekteket rangsorolja a megbízható vállalatok által biztosított átlátható biztonsági értékelések alapján.

2. Változtassa befektetési portfólióját, és legyen körültekintő, amikor olyan vállalkozásokat mérlegel, amelyek indokolatlanul magas hozamot kínálnak.

Problémák a hozzáférés-vezérléssel:

A támadások 39.18%-ánál volt beléptető probléma, és ezek közül 29 esetben jelentős, 666 millió dolláros veszteség keletkezett. A kiemelkedő példák közé tartoznak a Multichain, a Poloniex és az Atomic Wallet esetében alkalmazott érzékenységek.

Biztonsági intézkedések:

Tartsa be a legkisebb jogosultság elvét, alkalmazzon erős hitelesítési és engedélyezési eljárásokat, és gyakran frissítse a hozzáférési engedélyeket. Ezenkívül rendszeres biztonsági képzésben részesítse a személyzetet, különösen a magas jogosultságokkal rendelkezőket, és alapos megfigyelőrendszereket állítson fel az alkalmazások és infrastruktúra közötti gyanús tevékenységek gyors azonosítására és kezelésére.

Adathalászat:

Az adathalászat a támadások 3.98%-át tette ki, és ebből 13 eset 67.6 millió dolláros veszteséget okozott. A támadók különféle, folyamatosan változó adathalászati stratégiákat alkalmaztak, amint azt a Lazarus Group AlphaPo-támadása is mutatja.

Biztonsági intézkedések:

A front-end támadások megszaporodtak a web3 arénában a front-end biztonságát alábecsülő kezdeményezések eredményeként. Elengedhetetlen megtenni Web3 penetrációs tesztelés, hogy megtalálja azokat a rendszerhibákat és sebezhetőségeket, amelyeket a hackerek kihasználhatnak. Tegye kiemelt prioritássá a felhasználók oktatását, ösztönözze a többtényezős hitelesítés (MFA) és a hardveres pénztárcák használatát, és használja a tartományfelügyeletet és az e-mail-ellenőrzést.

Támadások gyorskölcsönök használatával:

A támadások 16.12%-a gyorskölcsönzés volt, 37 eset 274 millió dolláros veszteséget eredményezett. Precíziós gyorshitel-támadások indultak az Yearn Finance, a KyberSwap és az Euler Finance ellen.

Biztonsági intézkedések:

Csökkentse a gyorshitelekkel kapcsolatos veszélyeket olyan korlátozások bevezetésével, mint a határidők és a minimális kölcsönmennyiség. A támadók költségeinek növelésével a gyorskölcsönök használatáért járó díjak visszatarthatják az ellenséges támadásokat.

Visszalépés:

A támadások 4.35%-át a visszatérési sebezhetőség okozta, és ebből 15 eset 74 millió dolláros veszteséget okozott. Egy apró, nagy veszteséget produkáló hiba következményeit a Vyper-kérdés és az Exactly Protocol támadás hozta napvilágra.

Biztonsági intézkedések:

1. Szigorúan kövesse a Check-Effect-Interaction modellt: Győződjön meg arról, hogy minden vonatkozó ellenőrzést és érvényesítést végrehajtott a folytatás előtt. Csak akkor módosítsa az állapotot, és lépjen kapcsolatba külső entitásokkal, ha sikeresen elvégezte ezeket a teszteket.

2. Átfogó visszatérés elleni védelem alkalmazása: Használja ezt a szerződésben szereplő minden olyan funkcióhoz, amely érzékeny eljárásokat tartalmaz.

Problémák az Oracle-lel:

A támadások 7.88%-át Oracle problémák okozták, és ebből 7 eset 134 millió dolláros veszteséget okozott. A BonqDAO hack bemutatta, hogyan lehet megváltoztatni a token árakat az oracle gyengeségeinek felhasználásával.

Biztonsági intézkedések:

1. Ár-előrejelzéseket nem szabad kevés likviditású piacokon készíteni.

2. Határozza meg, hogy a token likviditása elegendő-e ahhoz, hogy garantálja a platform integrációját, mielőtt bármilyen konkrét áras Oracle-tervre gondolna.

3. Az idősúlyozott átlagár (TWAP) beépítése növeli a manipuláció költségeit a támadó számára.

További sebezhetőségek

A támadások 16.47%-a más biztonsági rések felhasználásával történt, és ezek közül 76 esetben 280 millió dolláros veszteség keletkezett. A web2 sebezhetősége és a Mixin adatbázis-feltörése a Web3 tartományban előforduló biztonsági problémák széles skáláját mutatta.

A 10 legjobb 2023-as hack: Szinopszis

A 2023-as tíz legnagyobb feltörés, amelyek az évi károk mintegy 70%-át (körülbelül 1.2 milliárd dollárt) tették ki, egy közös gyengeséget azonosított: a hozzáférés-szabályozási problémákat, különösen a magánkulcsok ellopásával kapcsolatos problémákat. E jogsértések többsége az év második felében történt; novemberben három jelentős merénylet történt.

Nevezetesen, a Lazarus Group számos jogsértésben vett részt, amelyek pénzeszközök elvesztéséhez vezettek a forró pénztárca kompromittálása miatt. A Mixin Network, az Euler Finance, a Multichain, a Poloniex, a BonqDAO, az Atomic Wallet, a HECO Bridge, a Curve, a Vyper, az AlphaPo és a CoinEx volt a kihasznált protokollok között.

Következtetés:

Az év végére 2023 összesített veszteségei kisebbek, mint 2022-ben. De a sebzések koncentrációja a 10 legnagyobb támadásban rávilágít arra, hogy mennyire fontos a jobb védelem. A sebezhetőségek széles köre miatt a Web3-terület védelme sokrétű stratégiát igényel.

Lehetetlen túlbecsülni az alapos auditok jelentőségét és a Web3 behatolási teszteléssel kapcsolatos megnövekedett ismereteket, különös tekintettel az olyan új beszivárgási technikákra, mint amilyenek a Lazarus Group támadásaiban használatosak. Erősen ajánlott, hogy a felhasználók és az érdekelt felek előnyben részesítsék azokat a platformokat és szolgáltatásokat, amelyek megfelelnek a funkcionális követelményeknek és a legmagasabb biztonsági előírásoknak is, hogy előkészítsék az utat a biztonságos Web3 jövője felé.

Kattintson ide látni a Salus szakértői csapatának élő jelentését.

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- Forrás: https://thenewscrypto.com/web3-security-report-2023-key-findings-revealed/

- :is

- $ UP

- 10

- 12

- 13

- 15%

- 2022

- 2023

- 26%

- 29

- 35%

- 36

- 7

- a

- Rólunk

- hirtelen

- hozzáférés

- Szerint

- elszámolni

- át

- tevékenység

- mellett

- cím

- előlegek

- ellen

- Minden termék

- Bár

- között

- an

- elemzés

- és a

- és az infrastruktúra

- bármilyen

- alkalmazások

- VANNAK

- Arena

- körül

- AS

- támadás

- értékelések

- társult

- At

- atom

- támadás

- Támadások

- ellenőrzések

- Hitelesítés

- meghatalmazás

- átlagos

- tudatosság

- BE

- mert

- egyre

- előtt

- Jobb

- Billió

- hitelfelvételi

- mindkét

- megsértése

- megsértésének

- HÍD

- hidak

- széles

- hozott

- üzleti

- de

- by

- okozott

- óvatosság

- Változások

- változó

- töltés

- Ellenőrzések

- Coinex

- Közös

- közösség

- Companies

- Befejezett

- átfogó

- koncentráció

- figyelembe véve

- állandó

- állandóan

- tovább

- szerződés

- ellenőrzés

- Költség

- tudott

- kritikai

- görbe

- cyberattacks

- kár

- veszélyeket

- adatbázis

- december

- Elutasítása

- csökkent

- igények

- igazolták

- részlet

- Határozzuk meg

- fejlett

- eltérő

- nehézségek

- do

- domain

- csinált

- drámaian

- Oktatás

- ösztönzése

- végén

- tartós

- vegyenek

- elég

- Szervezetek

- különösen

- alapvető

- Euler Finance

- Minden

- pontosan

- kiállító

- Kilépés

- szakértő

- szakértők

- Exploit

- Hasznosított

- hasznosítja

- kiterjedt

- külső

- finanszíroz

- Találjon

- megállapítások

- Vaku

- gyorshitelek

- hibája

- hibái

- összpontosított

- következik

- A

- funkció

- funkcionális

- alapok

- jövő

- Csoport

- garancia

- csapkod

- hackerek

- hack

- kellett

- történt

- hardver

- Hardveres pénztárcák

- Legyen

- Magas

- nagy horderejű

- legnagyobb

- Kiemel

- kiemeli

- nagyon

- FORRÓ

- Forró pénztárca

- Hogyan

- How To

- HTTPS

- azonosított

- azonosítani

- if

- Hatás

- végrehajtás

- következményei

- fontos

- lehetetlen

- in

- mélyreható

- tartalmaz

- bele

- <p></p>

- növekvő

- Infrastruktúra

- kezdeményezések

- integráció

- érdekes

- bele

- vizsgáló

- beruházás

- befektetési portfólió

- részt

- bevonásával

- kérdés

- kérdések

- IT

- július

- Kulcs

- kulcsok

- tudás

- kyberswap

- nagy

- indított

- Lázár

- Lazarus csoport

- legkevésbé

- kevesebb

- mobilizálható

- fény

- mint

- korlátozások

- határértékek

- fizetőképesség

- kis

- él

- hitel

- Hitelek

- le

- veszteség

- Sok

- készült

- fenntartása

- Többség

- csinál

- Gyártás

- Manipuláció

- sok

- március

- piacok

- Lehet..

- Találkozik

- MFA

- millió

- minimum

- Mixin

- Mixin hálózat

- modell

- pénz

- ellenőrzés

- havi

- több

- többláncú

- sokrétű

- szükségesség

- hálózat

- Új

- november

- október

- of

- ajánlat

- gyakran

- on

- egyszer

- folyamatban lévő

- csak

- jóslat

- érdekében

- Más

- átfogó

- rész

- különös

- különösen

- Mintás

- egyengetni

- behatolás

- engedélyek

- személyzet

- Adathalászat

- PHP

- Hely

- tervek

- emelvény

- Platformok

- Plató

- Platón adatintelligencia

- PlatoData

- poloniex

- portfolió

- gyakorlat

- Pontosság

- ár

- Áraink

- alapelv

- Fontossági sorrendet

- prioritás

- magán

- Saját kulcsok

- kiváltság

- kiváltságok

- problémák

- eljárások

- termelő

- nyereség

- előrejelzések

- projektek

- kiemelkedő

- igért

- védelme

- védelem

- protokoll

- protokollok

- igazolt

- ad

- feltéve,

- tesz

- elhelyezés

- gyorsan

- emel

- hatótávolság

- Ranking

- ajánlott

- rekord

- szabályos

- megbízható

- jelentést

- Jelentés 2023

- megköveteli,

- kutatás

- rugalmasság

- eredményez

- kapott

- Visszatér

- Revealed

- biztonságos

- látta

- csalások

- Második

- szektor

- biztonság

- Biztonsági tudatosság

- lát

- érzékeny

- szeptember

- szolgál

- Szolgáltatások

- készlet

- Megosztás

- váltás

- kellene

- mutatott

- Műsorok

- jelentőség

- jelentős

- Hely

- Spektrum

- érdekeltek

- szabványok

- Állami

- stratégiák

- Stratégia

- erős

- lényeges

- sikeresen

- ilyen

- elszenvedett

- biztos

- gyanús

- SVG

- rendszer

- Systems

- bevétel

- csapat

- csapat

- technikák

- tíz

- Tesztelés

- tesztek

- mint

- hogy

- A

- lopás

- Ott.

- Ezek

- ők

- Gondolkodás

- ezt

- azok

- három

- idő

- nak nek

- együtt

- jelképes

- felső

- Top 10

- Tíz legjobb

- Végösszeg

- vágány

- múlttal

- Képzések

- átlátszó

- Frissítések

- Használat

- használ

- használt

- használó

- Felhasználók

- segítségével

- hasznosít

- fajta

- Ventures

- Igazolás

- keresztül

- Megnézem

- sérülékenységek

- Vyper

- pénztárca

- Pénztárcák

- volt

- Út..

- gyengeség

- Web2

- Web3

- Web3 közösség

- Web3 tér

- voltak

- amikor

- ami

- míg

- széles

- Széleskörű

- val vel

- év

- Sóvárog

- te

- A te

- zephyrnet