Olvasási idő: 3 jegyzőkönyv

Amikor gyerek voltál, feltételezve, hogy valóban felnőttél, játszottál valaha a „Man in the Middle” játékkal? Ekkor két játékos elkapó játékot játszik egy nagy labdával, de azt egy harmadik játékos feje fölé kell dobniuk középen. A középső játékos nyeri meg a játékot, ha el tudja hárítani a labdát.

Amikor gyerek voltál, feltételezve, hogy valóban felnőttél, játszottál valaha a „Man in the Middle” játékkal? Ekkor két játékos elkapó játékot játszik egy nagy labdával, de azt egy harmadik játékos feje fölé kell dobniuk középen. A középső játékos nyeri meg a játékot, ha el tudja hárítani a labdát.

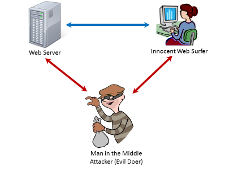

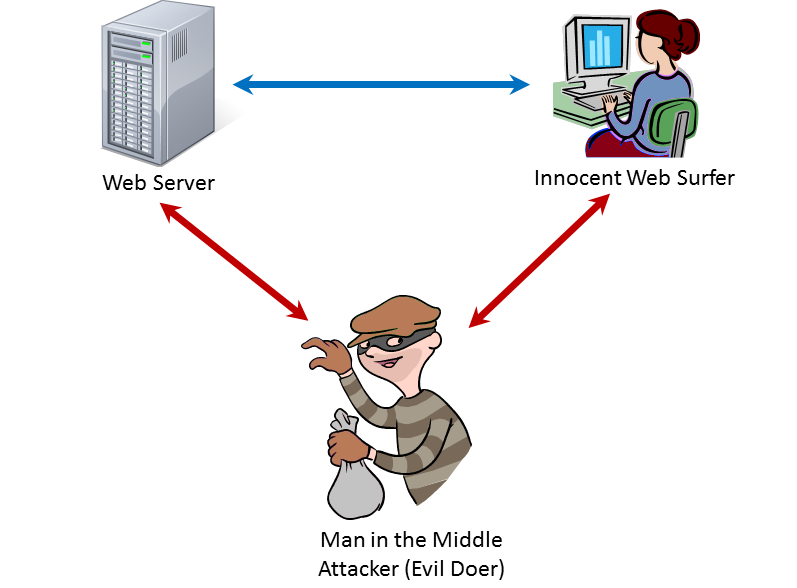

A hálózatbiztonság területén egy „Ember a középső támadásban” olyan hackerre utal, amely képes beilleszkedni a kliensrendszer és a szerverrendszer közötti kommunikáció közepébe. Becsapja az ügyfelet, hogy azt gondolja, hogy ő a szerver, a szervert pedig azt, hogy ő a kliens. Ha a hacker sikeres, ő nyer, és a támadás célpontjai veszítenek. Attól függően, hogy mennyire aljas a támadó, sokat veszíthetnek.

A Man in the Middle (MIM) támadások a hálózati forgalom figyelésére használhatók, hogy értékes adatokat vagy biztonsági hitelesítő adatokat, például azonosítókat és jelszavakat lopjanak el. Használható szolgáltatásmegtagadási támadás generálására, amely lassítja vagy leállítja a hálózati kommunikációt. Használható a webhely látogatóinak egy hamis webhelyre való átirányítására egy bűnözői terv részeként. Fájlok és e-mailek lehallgatására használható. Használható a kliens és a szerver vírussal való megfertőzésére.

Például egy felhasználó felkeresi bankja webhelyét, hogy online banki ügyintézést végezzen. Egy középső támadásban lévő férfi azonban átirányítja egy hamis webhelyre, amely pont úgy néz ki, mint a banké. A hacker rögzíti a felhasználó bejelentkezési és fiókinformációit. Fel tudja dolgozni a felhasználó tranzakcióit, így nem tudja, hogy valami baj van, egészen addig, amíg a fiókjukat később meg nem támadta a hacker.

A webes kommunikáció különösen fontos, mert a hipertext átviteli protokoll (HTTP) aszinkron módon továbbított ASCII szöveges üzeneteket használ. A HTTP nem hoz létre folyamatos, a biztonság érdekében szükséges kapcsolatot. A http használatával a hackerek viszonylag egyszerűen elfoghatják, elolvashatják és módosíthatják az üzeneteket. Mielőtt az internetet 1994-ben kereskedelmi forgalomba hozták volna, szükség volt rá, hogy biztonságos kapcsolatokat hozzunk létre titkosított üzenetekkel.

A Netscape ezt a Secure Socket Layer (SSL) protokollal hozta létre, amely a HTTP-vel együtt működik, hogy biztonságos, titkosított kapcsolatokat biztosítson az interneten. Soha nem adok személyes adatokat egy weboldalon, hacsak nem látok https-t a címsorban! Azonban a titkosítási stratégia által használt SSL nyitva hagyhat egy MIM támadást. A böngésző üzenetet küld a webszervernek, hogy elindítsa a folyamatot, és a szerver válaszol a biztonságos kapcsolat létrehozására vonatkozó információkkal egy tanúsítványnak nevezett fájlban. Tartalmaz egy „kulcsnak” nevezett értéket, amelyre a böngészőnek szüksége van az üzenetek titkosításához a szerver számára. Ha egy hacker képes létrehozni egy MIM-folyamatot, akkor saját kulcsával helyettesítheti a webszerver kulcsát. Ezután képes olvasni és szerkeszteni a böngésző üzeneteit. Ugyanezt megteheti a szerver üzeneteivel is.

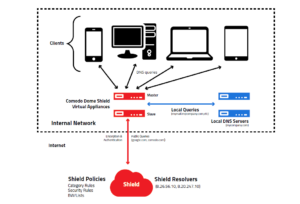

Most itt van az igazán ijesztő rész. A MIM létrehozásáról szóló oktatóanyagok az egész interneten megtalálhatók, beleértve a YouTube-videókat is. Ha ez nem elég, a weben elérhetők olyan eszközök, amelyek automatizálják és leegyszerűsítik a MIM létrehozásának folyamatát. Hogyan engedhetik meg a hatalmak, hogy ez megtörténjen? Az első kiegészítésnek nevezett apróságon kívül a MIM-nek vannak legitim felhasználásai. A vállalatok figyelemmel kísérhetik, hogy az alkalmazottak hogyan használják fel a vállalati erőforrásokat. A MIM segítségével figyelik, mit csinálnak az alkalmazottak, és elolvassák az e-maileiket. Kicsit hátborzongatóan hangzik, de az alkalmazottak gyakran visszaélnek kiváltságaikkal, és a munkáltatóknak joguk van tudni.

Szerencsére egy másik funkció is be lett építve SSL kezelni ezt a problémát. Az SSL-tanúsítvány tartalmaz egy mezőt az „aláírás” számára. Az aláírás annak a félnek a neve, amely ellenőrizte, hogy a tanúsítvány arról a webhelyről származik, amellyel kommunikálni próbál. A MIM folyamat akkor is sikeres lehet, ha a tanúsítványt visszavonták vagy „önaláírták”. Az önaláírt tanúsítványt maga a webhely írja alá.

Ha azonban a tanúsítványt egy harmadik fél, az Igazolási Hatóság (CA) írja alá, a böngésző garantálja, hogy a tanúsítványt valóban a webhely tulajdonosának adták ki.

Probléma megoldódott? Részben, de még egy dolgot figyelembe kell venni.

A hitelesítésszolgáltatók különböző szintű biztosítékokat kínálnak. Különösen fontos tranzakciókhoz pénzügyi tranzakciók, azt szeretné, hogy webhelye felhasználói meggyőződjenek arról, hogy Ön jogos, folyamatban lévő művelet. Ehhez be kell szereznie egy Továbbfejlesztett érvényesítés (EV) Az SSL a legmagasabb szintű biztosíték.

A Comodo EV-jével Ön és a webhely minden látogatója szemmel tarthatja a „Man in the Middle”-t!.

INGYENES PRÓBA INDÍTÁSA INGYEN SZEREZZE MEG AZONNALI BIZTONSÁGI EREDMÉNYKÁRTYÁT

- blockchain

- coingenius

- cryptocurrency pénztárcák

- titkosítás

- kiberbiztonság

- kiberbűnözők

- Kiberbiztonság

- CyberSecurity Comodo

- belbiztonsági osztály

- digitális pénztárcák

- e-commerce

- tűzfal

- Kaspersky

- malware

- McAfee

- NexBLOC

- Plató

- plato ai

- Platón adatintelligencia

- Platón játék

- PlatoData

- platogaming

- VPN

- A honlap biztonsága

- zephyrnet