Az ESET kutatói azonosítottak egy aktív StrongPity kampányt, amely az Android Telegram alkalmazás trójai változatát terjeszti, amelyet Shagle alkalmazásként mutattak be – egy videocsevegési szolgáltatás, amelynek nincs alkalmazásverziója.

Az ESET kutatói egy aktív kampányt azonosítottak, amelyet a StrongPity APT csoportnak tulajdonítottunk. A 2021 novembere óta aktív kampány egy rosszindulatú alkalmazást terjesztett egy webhelyen keresztül, amely Shagle-t adja meg – egy véletlenszerű videocsevegési szolgáltatás, amely titkosított kommunikációt biztosít idegenek között. A teljesen webalapú, eredeti Shagle webhelytől eltérően, amely nem kínál hivatalos mobilalkalmazást a szolgáltatások eléréséhez, a másoló webhely csak egy Android-alkalmazást biztosít a letöltéshez, és nincs lehetőség webalapú streamelésre.

- Csak egy másik Android-kampányt tulajdonítottak korábban a StrongPity-nek.

- Ez az első alkalom, hogy a leírt modulokat és azok működését nyilvánosan dokumentálják.

- A Shagle szolgáltatást utánzó másolt webhelyet használnak a StrongPity mobil backdoor alkalmazásának terjesztésére.

- Az alkalmazás a nyílt forráskódú Telegram alkalmazás módosított változata, StrongPity backdoor kóddal újracsomagolva.

- A korábbi StrongPity hátsó ajtó kóddal való hasonlóságok és az alkalmazás egy korábbi StrongPity kampány tanúsítványával való aláírása alapján ezt a fenyegetést a StrongPity APT csoportnak tulajdonítjuk.

- A StrongPity hátsó ajtaja moduláris, ahol az összes szükséges bináris modul AES-sel titkosítva van, és letölthető a C&C szerveréről, és számos kémfunkcióval rendelkezik.

A rosszindulatú alkalmazás valójában a legális Telegram alkalmazás teljesen működőképes, de trójai változata, azonban nem létező Shagle alkalmazásként mutatják be. A blogbejegyzés további részében hamis Shagle alkalmazásnak, trójai Telegram alkalmazásnak vagy StrongPity hátsó ajtónak fogjuk hivatkozni. Az ESET-termékek ezt a fenyegetést Android/StrongPity.A néven észlelik.

Ez a StrongPity hátsó ajtó különféle kémfunkciókkal rendelkezik: 11 dinamikusan indítható modulja felelős a telefonhívások rögzítéséért, az SMS-ek gyűjtéséért, a hívásnaplók listáiért, a névjegylistákért és még sok másért. Ezeket a modulokat először dokumentálják. Ha az áldozat engedélyezi a rosszindulatú StrongPity alkalmazás akadálymentesítési szolgáltatásokat, akkor annak egyik modulja hozzáfér a bejövő értesítésekhez, és képes lesz kiszivárogtatni a kommunikációt 17 alkalmazásból, mint például a Viber, a Skype, a Gmail, a Messenger és a Tinder.

A kampány valószínűleg nagyon szűken célzott, mivel az ESET telemetria továbbra sem azonosítja az áldozatokat. Kutatásunk során a copycat webhelyről elérhető rosszindulatú program elemzett verziója már nem volt aktív, és már nem lehetett sikeresen telepíteni és elindítani a hátsó ajtó funkcióit, mert a StrongPity nem kapott saját API azonosítót a trójai Telegram alkalmazásához. Ez azonban bármikor megváltozhat, ha a fenyegetés szereplője úgy dönt, hogy frissíti a rosszindulatú alkalmazást.

Áttekintés

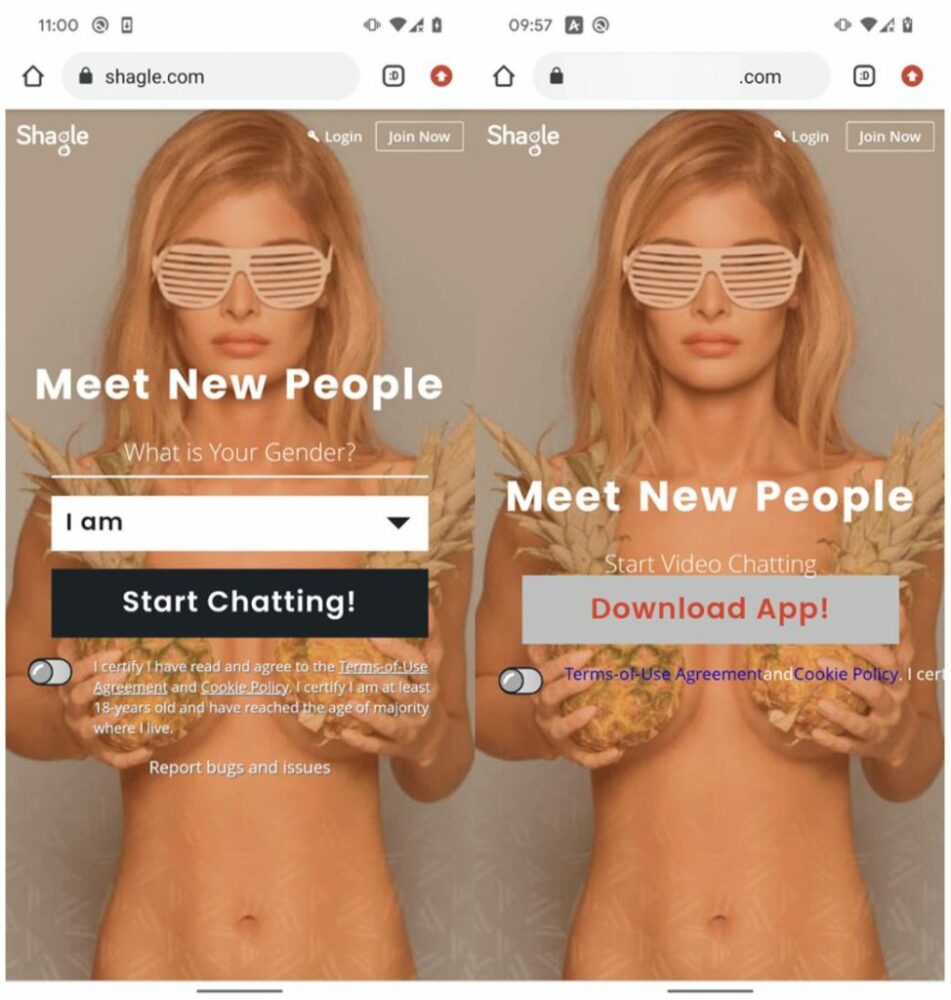

Ennek a StrongPity-kampánynak a középpontjában egy Android backdoor áll, amely a „holland” szót tartalmazó domainről származik. Ez a webhely a Shagle nevű legitim szolgáltatást adja ki shagle.com. Az 1. ábrán mindkét weboldal kezdőlapja látható. A rosszindulatú alkalmazás közvetlenül a megszemélyesítő webhelyről származik, és soha nem tették elérhetővé a Google Play Áruházban. Ez a legitim Telegram alkalmazás trójai változata, úgy mutatják be, mintha a Shagle alkalmazás lenne, bár jelenleg nincs hivatalos Shagle Android-alkalmazás.

Amint a 2. ábrán látható, a hamis webhely HTML-kódja bizonyítékot tartalmaz arra vonatkozóan, hogy azt a jogszerű webhelyről másolták. shagle.com az oldalon november 1-jénst, 2021, az automatizált eszköz segítségével HTTrack. A rosszindulatú domaint ugyanazon a napon regisztrálták, így a másolóoldal és a hamis Shagle alkalmazás is letölthető lehetett attól a dátumtól kezdve.

2. ábra: A HTTrack eszköz által generált naplók, amelyeket a hamis webhely HTML-kódjában rögzítettek

viktimológiát

Július 18th, 2022, az egyik YARA-szabályunk a VirusTotalnál akkor aktiválódott, amikor egy rosszindulatú alkalmazás és egy webhelyre mutató hivatkozás utánoz shagle.com feltöltötték. Ezzel egy időben értesítést is kaptunk Twitter arról a mintáról, bár tévesen Bahamutnak tulajdonítják. Az ESET telemetriai adatai továbbra sem azonosítanak áldozatokat, ami arra utal, hogy a kampányt valószínűleg szűken célozták meg.

tulajdonság

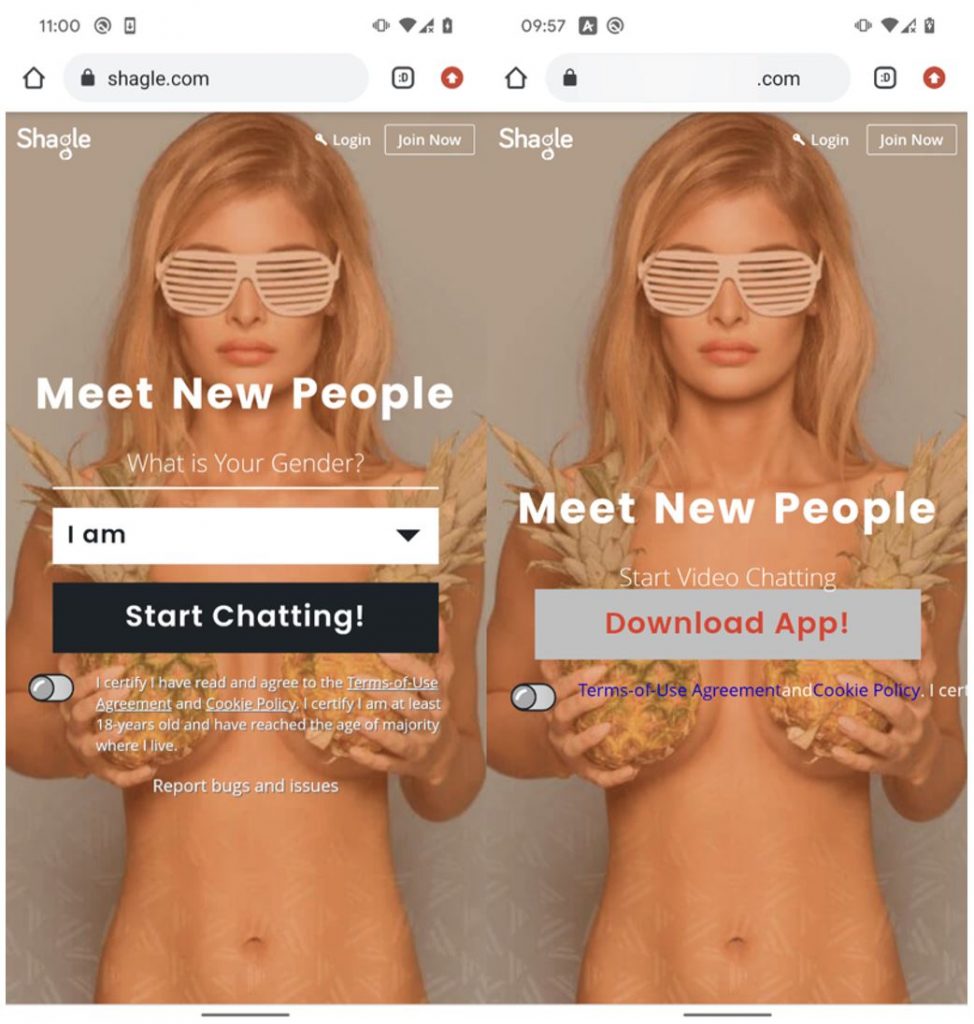

A másoló Shagle webhely által terjesztett APK ugyanazzal a kód-aláíró tanúsítvánnyal van aláírva (lásd a 3. ábrát), mint egy trójai szíriai e-gov alkalmazást, amelyet 2021-ben fedezett fel Trend Micro, amit szintén StrongPity-nek tulajdonítottak.

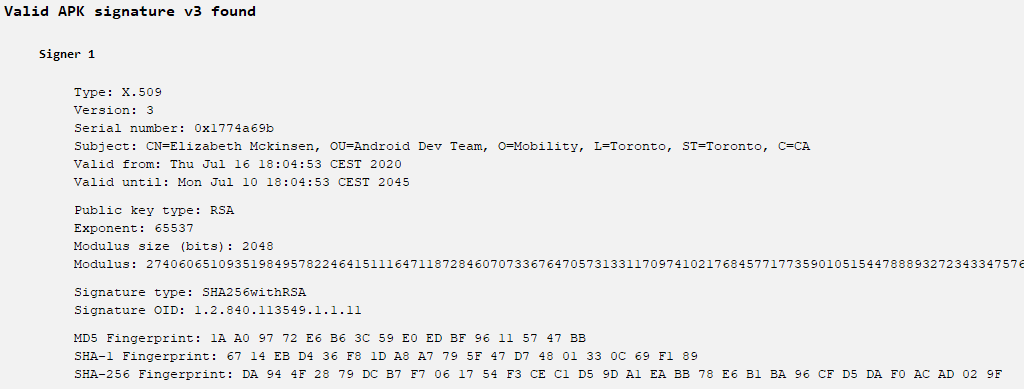

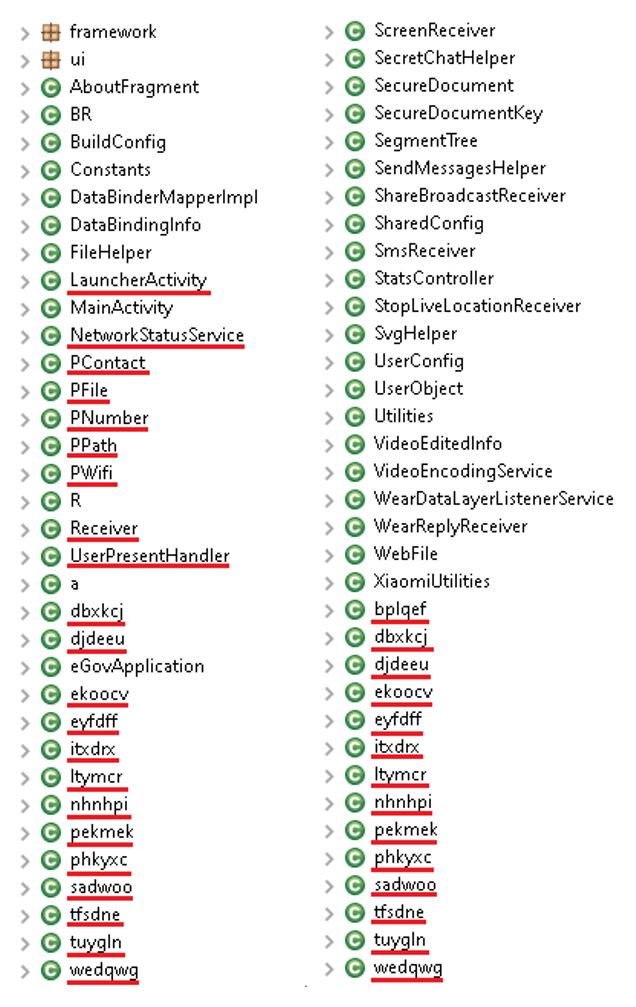

A hamis Shagle alkalmazás rosszindulatú kódja a StrongPity előző mobilkampányában volt látható, és egy egyszerű, de funkcionális hátsó ajtót valósít meg. Ezt a kódot csak a StrongPity által lebonyolított kampányokban használták. A 4. ábrán látható néhány hozzáadott rosszindulatú osztály, ahol a sok elhomályosított név még a két kampány kódjában is megegyezik.

4. ábra: A trójai e-gov alkalmazás (balra) és a trójai Telegram alkalmazás (jobbra) osztályneveinek összehasonlítása

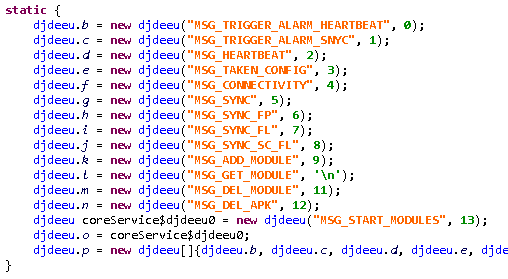

A kampány hátsó ajtó kódjának összehasonlítása a trójai szíriai e-gov alkalmazás kódjával (SHA-1: 5A5910C2C9180382FCF7A939E9909044F0E8918B), kiterjesztett funkcionalitással rendelkezik, de ugyanazt a kódot használják hasonló funkciók biztosítására. Az 5. és 6. ábrán összehasonlíthatja a két minta kódját, amely az összetevők közötti üzenetküldésért felelős. Ezek az üzenetek felelősek a hátsó ajtó rosszindulatú viselkedésének kiváltásáért. Ezért határozottan hiszünk abban, hogy a hamis Shagle alkalmazás a StrongPity csoporthoz kapcsolódik.

Technikai elemzés

Kezdeti hozzáférés

Amint azt a blogbejegyzés Áttekintés részében leírtuk, a hamis Shagle alkalmazást a Shagle copycat webhelyén tárolták, ahonnan az áldozatoknak választaniuk kellett az alkalmazás letöltéséhez és telepítéséhez. Semmiféle trükk nem utalt arra, hogy az alkalmazás elérhető a Google Playen, és nem tudjuk, hogyan csábították el a potenciális áldozatokat a hamis webhelyre, vagy hogyan fedezték fel más módon.

eszközkészlet

A copycat webhelyen található leírás szerint az alkalmazás ingyenes, és új emberekkel való találkozásra és csevegésre szolgál. A letöltött alkalmazás azonban egy rosszindulatúan javított Telegram alkalmazás, pontosabban a Telegram 7.5.0 (22467) verziója, amely február 25-én volt letölthető.th, 2022.

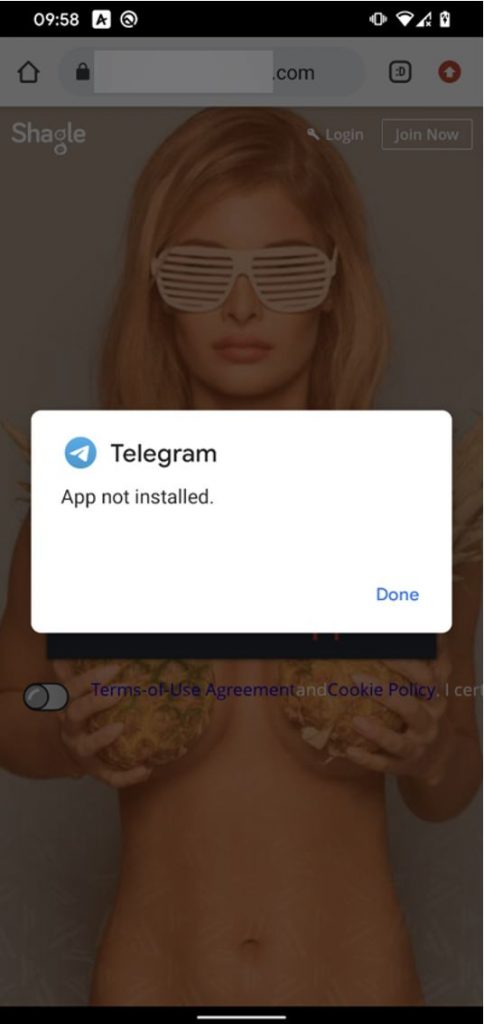

A Telegram újracsomagolt verziója ugyanazt a csomagnevet használja, mint a legális Telegram alkalmazás. A csomagneveknek minden Android-alkalmazáshoz egyedi azonosítónak kell lenniük, és minden adott eszközön egyedinek kell lenniük. Ez azt jelenti, hogy ha a hivatalos Telegram alkalmazás már telepítve van egy potenciális áldozat eszközére, akkor ez a hátsó ajtós verzió nem telepíthető; lásd a 7. ábrát. Ez két dolog egyikét jelentheti – vagy a fenyegetés szereplője először kommunikál a potenciális áldozatokkal, és arra készteti őket, hogy távolítsák el a Telegramot az eszközeikről, ha az telepítve van, vagy a kampány azokra az országokra összpontosít, ahol a Telegram használata ritka kommunikációs céllal.

7. ábra: Ha a hivatalos Telegram alkalmazás már telepítve van az eszközön, a trójai verziót nem lehet sikeresen telepíteni

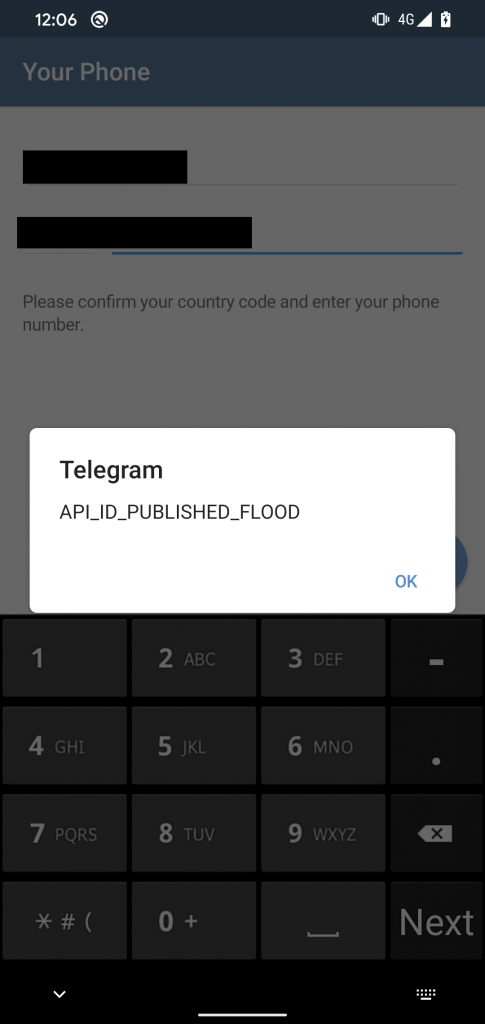

A StrongPity trójai Telegram alkalmazásának ugyanúgy működnie kellett volna, mint a hivatalos verziónak a kommunikációban, szabványos API-kat használva, amelyek jól dokumentáltak a Telegram webhelyén – de az alkalmazás már nem működik, így nem tudjuk ellenőrizni.

Kutatásunk során a copycat webhelyről elérhető rosszindulatú program jelenlegi verziója már nem volt aktív, és már nem lehetett sikeresen telepíteni és elindítani a hátsó ajtó funkcióit. Amikor megpróbáltunk bejelentkezni a telefonszámunkkal, az újracsomagolt Telegram alkalmazás nem tudta lekérni az API ID-t a szerverről, ezért nem működött megfelelően. A 8. ábrán látható módon az alkalmazás megjelenített egy API_ID_PUBLISHED_FLOOD hiba.

A Telegram alapján hibadokumentáció, úgy tűnik, hogy a StrongPity nem kapott saját API-azonosítót. Ehelyett a Telegram nyílt forráskódú kódjában szereplő API-azonosító mintát használta a kezdeti teszteléshez. A Telegram figyeli az API ID használatát, és korlátozza a minta API ID azonosítót, így annak használata egy kiadott alkalmazásban a 8. ábrán látható hibát eredményezi. A hiba miatt nem lehet többé regisztrálni és használni az alkalmazást, illetve elindítani a rosszindulatú funkcióit. . Ez azt jelentheti, hogy a StrongPity üzemeltetői nem gondolták át ezt, vagy talán elég idő volt az áldozatok után kémkedni az alkalmazás közzététele és a Telegram által az APP ID túlhasználata miatti deaktiválása között. Mivel az alkalmazás új és működő verziója soha nem jelent meg a webhelyen, ez arra utalhat, hogy a StrongPity sikeresen telepítette a rosszindulatú programot a kívánt célpontokra.

Ennek eredményeként a kutatásunk idején a hamis weboldalon elérhető hamis Shagle alkalmazás már nem volt aktív. Ez azonban bármikor megváltozhat, ha a fenyegetés szereplői úgy döntenek, hogy frissítik a rosszindulatú alkalmazást.

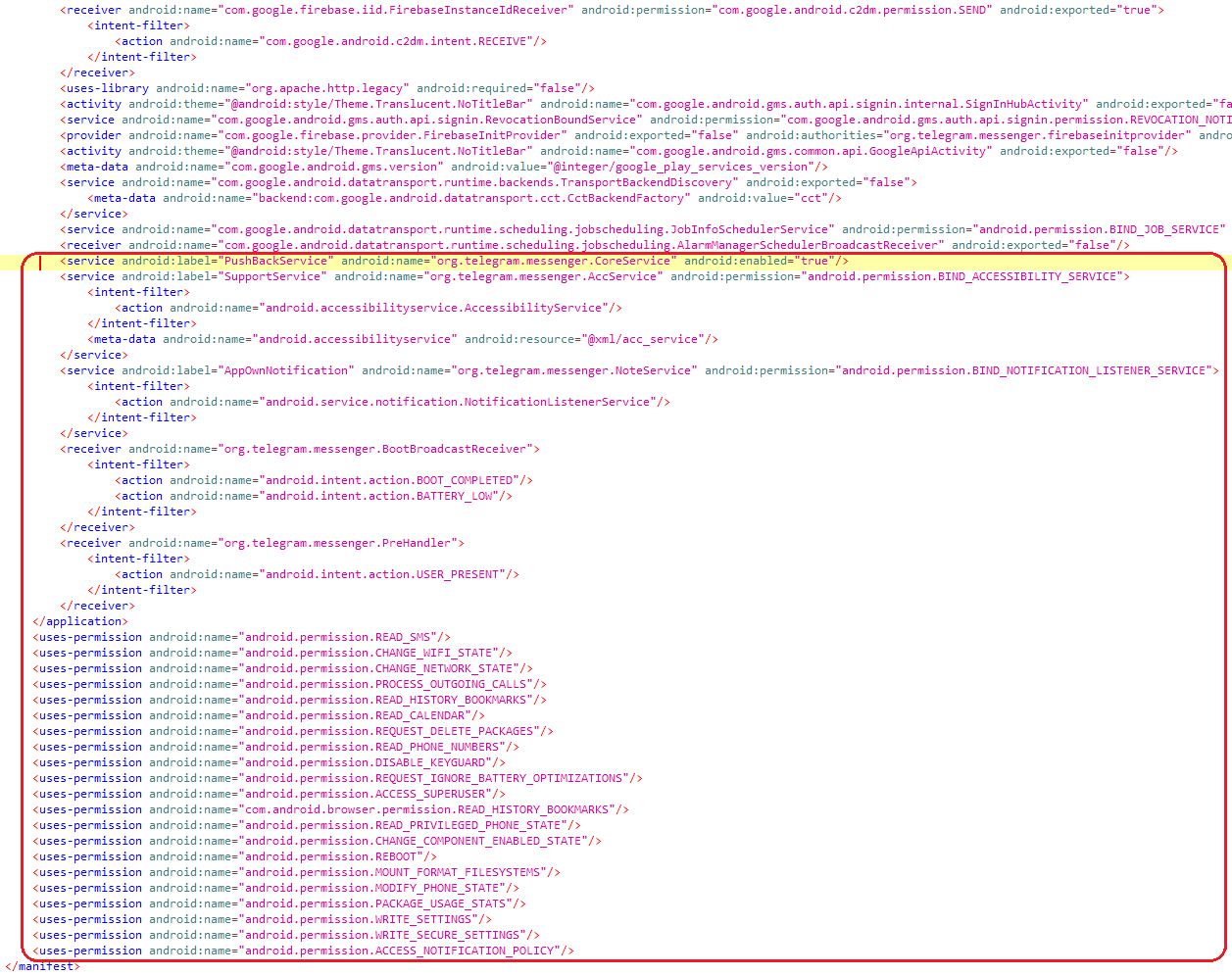

A StrongPity hátsó ajtó kód összetevői és engedélyei hozzá vannak fűzve a Telegram alkalmazáshoz. AndroidManifest.xml fájlt. Amint az a 9. ábrán is látható, ez megkönnyíti annak áttekintését, hogy milyen engedélyekre van szükség a rosszindulatú programhoz.

Az Android jegyzékéből láthatjuk, hogy rosszindulatú osztályok kerültek hozzáadásra a org.telegram.messenger csomag az eredeti alkalmazás részeként jelenik meg.

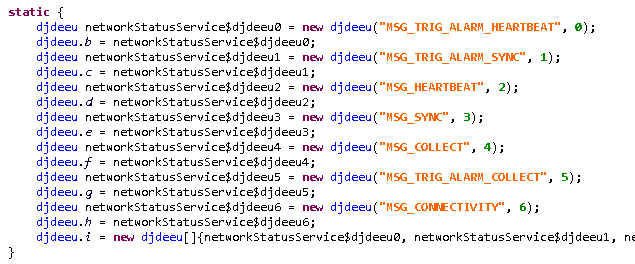

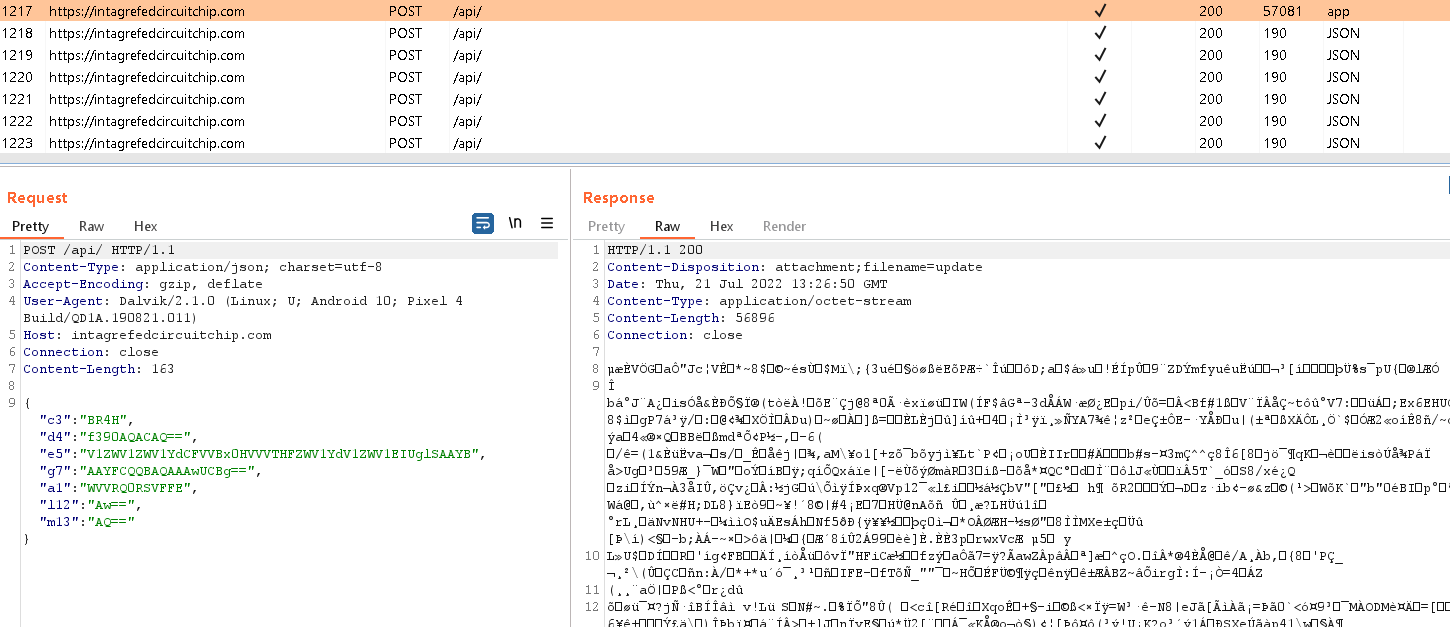

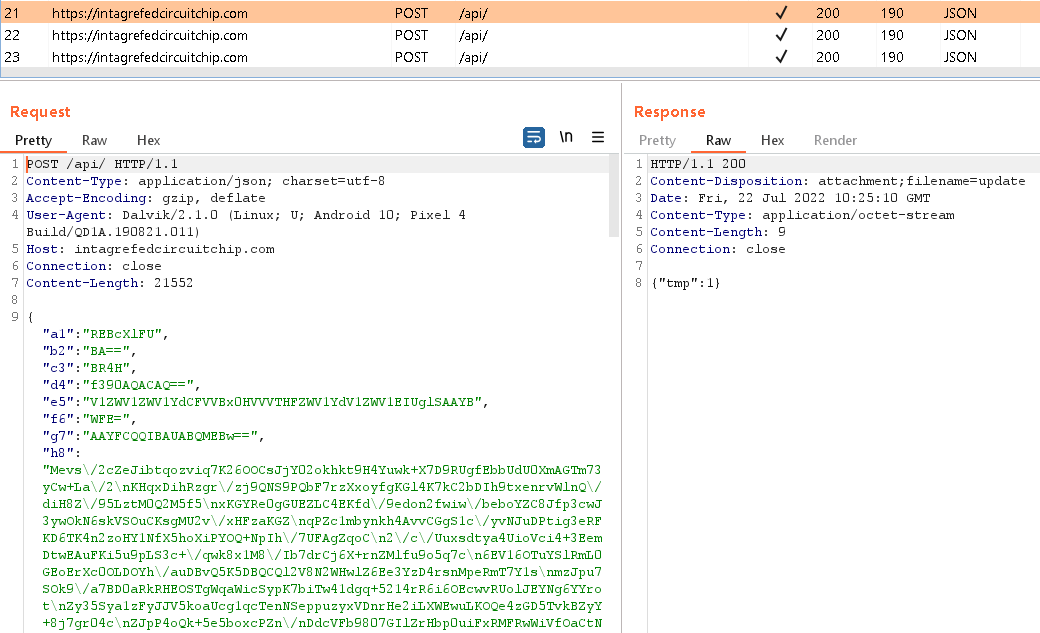

A kezdeti rosszindulatú funkciót a három műsorszóró vevőegység egyike váltja ki, amelyek meghatározott műveletek után futnak le – BOOT_COMPLETED, LEMERÜLT ELEMvagy USER_PRESENT. Az első indítás után dinamikusan regisztrál további műsorszóró vevőket a figyelésre SCREEN_ON, KÉPERNYŐ KIés CONNECTIVITY_CHANGE eseményeket. A hamis Shagle alkalmazás ezután IPC-t (folyamatok közötti kommunikációt) használ az összetevői közötti kommunikációhoz, hogy különböző műveleteket indítson el. Kapcsolatba lép a C&C szerverrel HTTPS használatával, hogy alapvető információkat küldjön a feltört eszközről, és fogad egy AES-titkosított fájlt, amely 11 bináris modult tartalmaz, amelyeket a szülőalkalmazás fog dinamikusan végrehajtani; lásd a 10. ábrát. Ahogy a 11. ábrán látható, ezek a modulok az alkalmazás belső tárhelyén vannak tárolva, /data/user/0/org.telegram.messenger/files/.li/.

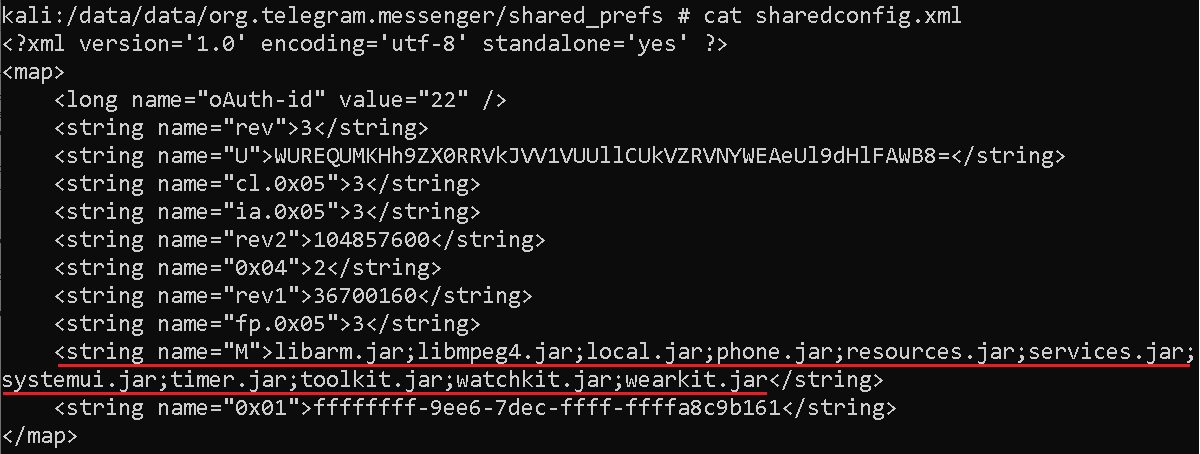

Minden modul más-más funkcionalitásért felelős. A modulnevek listája a helyi megosztott beállításokban tárolódik shareconfig.xml fájl; lásd a 12. ábrát.

A modulokat a szülőalkalmazás dinamikusan aktiválja, amikor szükséges. Minden modulnak saját modulneve van, és különböző funkciókért felelősek, mint például:

- libarm.jar (cm modul) – telefonhívásokat rögzít

- libmpeg4.jar (nt modul) – 17 alkalmazásból gyűjti össze a bejövő értesítő üzenetek szövegét

- helyi.jar (fm/fp modul) – fájllistát (fájlfát) gyűjt az eszközön

- telefon.jar (ms modul) – a kisegítő lehetőségek szolgáltatásait visszaélve kémkedik az üzenetküldő alkalmazások után azáltal, hogy kiszivárogtatja a kapcsolattartó nevét, csevegőüzenetét és dátumát

- források.jar (sm modul) – összegyűjti a készüléken tárolt SMS üzeneteket

- szolgáltatások.jar (lo modul) – lekéri az eszköz helyét

- systemui.jar (vki modul) – eszköz- és rendszerinformációkat gyűjt

- időzítő.jar (ia modul) – összegyűjti a telepített alkalmazások listáját

- toolkit.jar (cn modul) – névjegyzéket gyűjt

- watchkit.jar (AC modul) – összegyűjti az eszközfiókok listáját

- wearkit.jar (cl modul) – összegyűjti a hívásnaplók listáját

Az összes kapott adatot a Clear In tárolja /data/user/0/org.telegram.messenger/databases/outdata, mielőtt AES-sel titkosítanák, és elküldenék a C&C szervernek, amint az a 13. ábrán látható.

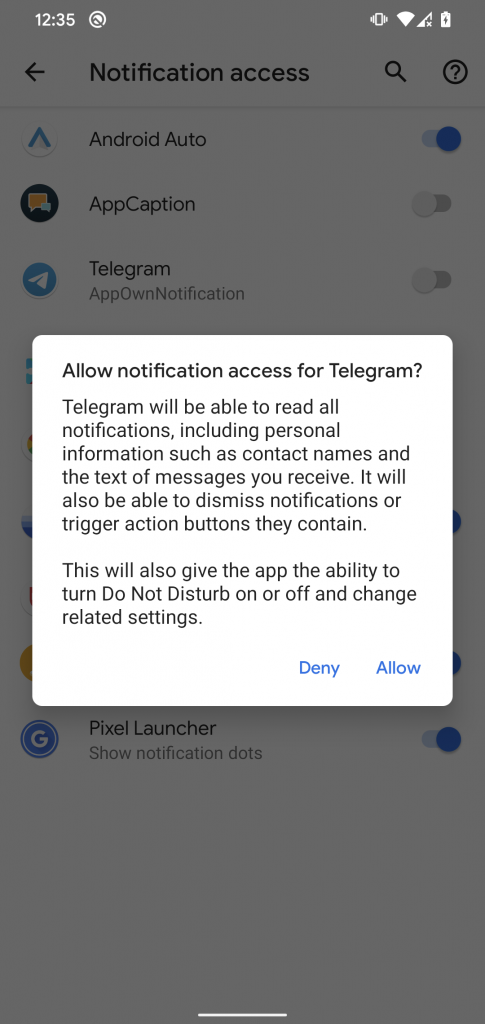

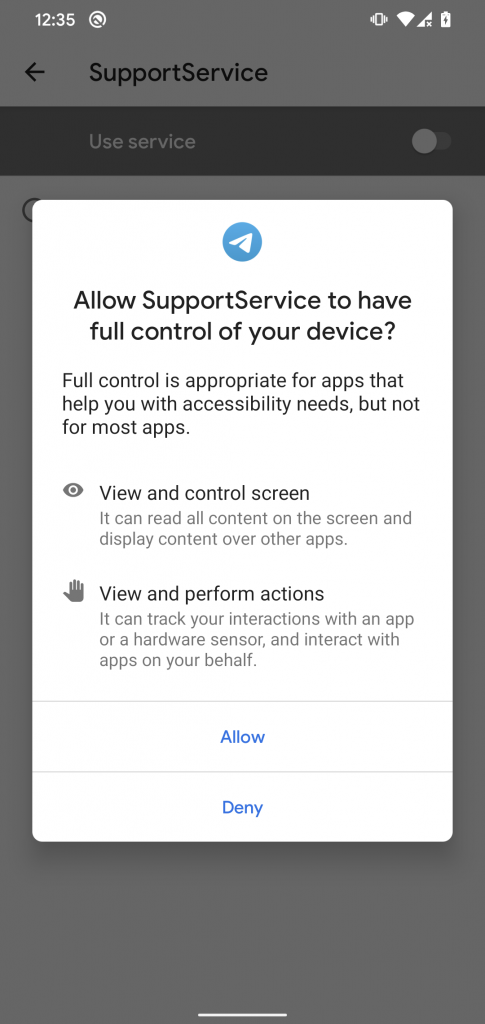

Ez a StrongPity hátsó ajtó kibővített kémfunkciókkal rendelkezik az első mobilra felfedezett StrongPity verzióhoz képest. Kérheti az áldozatot, hogy aktiválja a kisegítő szolgáltatásokat és kapjon értesítési hozzáférést; lásd a 14. ábrát. Ha az áldozat engedélyezi őket, a rosszindulatú program kémkedik a bejövő értesítések után, és visszaél a kisegítő lehetőségek szolgáltatásaival, hogy kiszűrje a csevegést más alkalmazásokból.

14. ábra: Rosszindulatú programok kérései az áldozattól, értesítési hozzáférés és kisegítő szolgáltatások

Az értesítési hozzáféréssel a kártevő 17 megcélzott alkalmazástól érkező értesítő üzeneteket képes elolvasni. Íme a csomagneveik listája:

- Messenger (com.facebook.orca)

- Messenger Lite (com.facebook.mlite)

- Viber – Biztonságos csevegés és hívás (com.viber.voip)

- Skype (com.skype.raider)

- LINE: Hívások és üzenetek (jp.naver.line.android)

- Kik – Üzenetküldő és csevegőalkalmazás (kik.android)

- tangó élő közvetítés és videocsevegés (com.sgiggle.production)

- Hangouts (com.google.android.talk)

- Távirat (org.telegram.messenger)

- WeChat (com.tencent.mm)

- Snapchat (com.snapchat.android)

- Tapló (com.tinder)

- Túra hírek és tartalom (com.bsb.hike)

- instagram (com.instagram.android)

- Twitter (com.twitter.android)

- Gmail (com.google.android.gm)

- imo-Nemzetközi hívások és csevegés (com.imo.android.imoim)

Ha az eszköz már rootolt, a rosszindulatú program csendben megpróbál engedélyt adni a számára WRITE_SETTINGS, WRITE_SECURE_SETTINGS, ÚJRAINDÍTÁS, MOUNT_FORMAT_FILESYSTEMS, MODIFY_PHONE_STATE, PACKAGE_USAGE_STATS, READ_PRIVILEGED_PHONE_STATE, az akadálymentesítési szolgáltatások engedélyezéséhez és az értesítésekhez való hozzáférés biztosításához. A StrongPity hátsó ajtó ezután megpróbálja letiltani a SecurityLogAgent alkalmazást (com.samsung.android.securitylogagent), amely egy hivatalos rendszeralkalmazás, amely segít megvédeni a Samsung készülékek biztonságát, és letiltja a kártevőtől származó összes alkalmazásértesítést, amely a jövőben megjelenhet az áldozatnak alkalmazáshiba, összeomlás vagy figyelmeztetés esetén. A StrongPity hátsó ajtó nem próbál meg rootolni egy eszközt.

Az AES algoritmus CBC módot és keménykódolt kulcsokat használ a letöltött modulok visszafejtéséhez:

- AES kulcs - ááá, semmi lehetetlenbbb

- AES IV – ááát semmi impos

Következtetés

A StrongPity APT csoport által működtetett mobilkampány egy legitim szolgáltatást adott ki az Android backdoor terjesztésére. A StrongPity újracsomagolta a hivatalos Telegram alkalmazást, hogy belefoglalja a csoport hátsó ajtó kódjának egy változatát.

Ez a rosszindulatú kód, annak funkciói, osztálynevei és az APK-fájl aláírásához használt tanúsítvány ugyanaz, mint az előző kampányban; így nagy bizalommal hiszünk abban, hogy ez a művelet a StrongPity csoporthoz tartozik.

Kutatásunk idején a copycat weboldalon elérhető minta le volt tiltva a API_ID_PUBLISHED_FLOOD hiba, ami azt eredményezi, hogy a rosszindulatú kód nem indul el, és a potenciális áldozatok esetleg eltávolítják a nem működő alkalmazást eszközeikről.

A kódelemzés feltárja, hogy a hátsó ajtó moduláris, és további bináris modulokat töltenek le a C&C szerverről. Ez azt jelenti, hogy a használt modulok száma és típusa bármikor módosítható, hogy megfeleljen a kampánykéréseknek, amikor a StrongPity csoport működteti.

Elemzésünk alapján úgy tűnik, hogy ez a StrongPity Android rosszindulatú programjának második verziója; az első verzióhoz képest visszaél az akadálymentesítési szolgáltatásokkal és az értesítési hozzáféréssel is, az összegyűjtött adatokat helyi adatbázisban tárolja, végrehajtani próbál su parancsokat, és a legtöbb adatgyűjtéshez letöltött modulokat használ.

IoCs

Fájlok

| SHA-1 | Fájlnév | ESET észlelési név | Leírás |

|---|---|---|---|

| 50F79C7DFABECF04522AEB2AC987A800AB5EC6D7 | video.apk | Android/StrongPity.A | StrongPity backdoor (jogos Android Telegram alkalmazás rosszindulatú kóddal újracsomagolva). |

| 77D6FE30DAC41E1C90BDFAE3F1CFE7091513FB91 | libarm.jar | Android/StrongPity.A | StrongPity mobil modul, amely a telefonhívások rögzítéséért felelős. |

| 5A15F516D5C58B23E19D6A39325B4B5C5590BDE0 | libmpeg4.jar | Android/StrongPity.A | StrongPity mobil modul, amely a kapott értesítések szövegének összegyűjtéséért felelős. |

| D44818C061269930E50868445A3418A0780903FE | helyi.jar | Android/StrongPity.A | StrongPity mobil modul, amely a fájllista összegyűjtéséért felelős az eszközön. |

| F1A14070D5D50D5A9952F9A0B4F7CA7FED2199EE | telefon.jar | Android/StrongPity.A | StrongPity mobilmodul, amely a kisegítő szolgáltatásokkal való visszaélésért felelős más alkalmazások kémkedése céljából. |

| 3BFAD08B9AC63AF5ECF9AA59265ED24D0C76D91E | források.jar | Android/StrongPity.A | StrongPity mobil modul, amely a készüléken tárolt SMS üzenetek gyűjtéséért felelős. |

| 5127E75A8FAF1A92D5BD0029AF21548AFA06C1B7 | szolgáltatások.jar | Android/StrongPity.A | StrongPity mobil modul, amely az eszköz helyének meghatározásáért felelős. |

| BD40DF3AD0CE0E91ACCA9488A2FE5FEEFE6648A0 | systemui.jar | Android/StrongPity.A | StrongPity mobil modul, amely az eszköz- és rendszerinformációk gyűjtéséért felelős. |

| ED02E16F0D57E4AD2D58F95E88356C17D6396658 | időzítő.jar | Android/StrongPity.A | StrongPity mobilmodul, amely a telepített alkalmazások listájának összegyűjtéséért felelős. |

| F754874A76E3B75A5A5C7FE849DDAE318946973B | toolkit.jar | Android/StrongPity.A | A névjegyzék összegyűjtéséért felelős StrongPity mobilmodul. |

| E46B76CADBD7261FE750DBB9B0A82F262AFEB298 | watchkit.jar | Android/StrongPity.A | StrongPity mobilmodul, amely az eszközfiókok listájának összegyűjtéséért felelős. |

| D9A71B13D3061BE12EE4905647DDC2F1189F00DE | wearkit.jar | Android/StrongPity.A | StrongPity mobil modul, amely a hívásnaplók listájának összegyűjtéséért felelős. |

Hálózat

| IP | Provider | Először látott | Részletek |

|---|---|---|---|

| 141.255.161[.]185 | NameCheap | 2022-07-28 | intagrefedcircuitchip[.]com C&C |

| 185.12.46[.]138 | sertésbunt | 2020-04-21 | networksoftwaresegment[.]com C&C |

MITER ATT&CK technikák

Ez a táblázat felhasználásával készült 12 verzió a MITER ATT&CK keretrendszer.

| taktika | ID | Név | Leírás |

|---|---|---|---|

| Kitartás | T1398 | Rendszerindítási vagy bejelentkezési inicializálási parancsfájlok | A StrongPity hátsó ajtó fogadja a BOOT_COMPLETED az eszköz indításakor aktiválandó sugárzási szándék. |

| T1624.001 | Esemény által kiváltott végrehajtás: Broadcast Receivers | A StrongPity hátsó ajtó funkció akkor aktiválódik, ha az alábbi események valamelyike bekövetkezik: LEMERÜLT ELEM, USER_PRESENT, SCREEN_ON, KÉPERNYŐ KIvagy CONNECTIVITY_CHANGE. | |

| Védelmi kijátszás | T1407 | Töltse le az új kódot futás közben | A StrongPity hátsó ajtó további bináris modulokat tud letölteni és végrehajtani. |

| T1406 | Elhomályosított fájlok vagy információk | A StrongPity hátsó ajtó AES titkosítást használ a letöltött modulok elhomályosítására és a karakterláncok elrejtésére az APK-jában. | |

| T1628.002 | Műtermékek elrejtése: Felhasználói kijátszás | A StrongPity hátsó ajtó letilthatja a kártevőtől származó összes alkalmazásértesítést, hogy elrejtse annak jelenlétét. | |

| T1629.003 | Csökkentse a védelmet: tiltsa le vagy módosítsa az eszközöket | Ha a StrongPity hátsó ajtónak root van, akkor letiltja a SecurityLogAgent (com.samsung.android.securitylogagent), ha jelen van. | |

| Felfedezés | T1420 | Fájl- és könyvtárfelderítés | A StrongPity hátsó ajtó listázhatja a külső tárolón elérhető fájlokat. |

| T1418 | Szoftver felfedezés | A StrongPity hátsó ajtó lekérheti a telepített alkalmazások listáját. | |

| T1422 | A rendszer hálózati konfigurációjának felderítése | A StrongPity hátsó ajtó kivonhatja az IMEI-t, az IMSI-t, az IP-címet, a telefonszámot és az országot. | |

| T1426 | Rendszerinformációk felfedezése | A StrongPity hátsó ajtó információkat tud kinyerni az eszközről, beleértve az internetkapcsolat típusát, a SIM sorozatszámát, az eszközazonosítót és a közös rendszerinformációkat. | |

| Gyűjtemény | T1417.001 | Bemenet rögzítése: Keylogging | A StrongPity hátsó ajtó naplózza a csevegőüzenetek billentyűleütéseit és a hívásadatokat a célzott alkalmazásokból. |

| T1517 | Hozzáférés az értesítésekhez | A StrongPity hátsó ajtó 17 megcélzott alkalmazástól képes értesítő üzeneteket gyűjteni. | |

| T1532 | Az összegyűjtött adatok archiválása | A StrongPity hátsó ajtó AES segítségével titkosítja a kiszűrt adatokat. | |

| T1430 | Helymeghatározás | A StrongPity hátsó ajtó nyomon követi az eszköz helyét. | |

| T1429 | Audio Capture | A StrongPity hátsó ajtó telefonhívásokat rögzíthet. | |

| T1513 | Screen Capture | A StrongPity hátsó ajtó rögzítheti az eszköz képernyőjét a MediaProjectionManager API. | |

| T1636.002 | Védett felhasználói adatok: Hívásnaplók | A StrongPity hátsó ajtó ki tudja bontani a hívásnaplókat. | |

| T1636.003 | Védett felhasználói adatok: Névjegylista | A StrongPity hátsó ajtó ki tudja bontani az eszköz névjegyzékét. | |

| T1636.004 | Védett felhasználói adatok: SMS üzenetek | A StrongPity hátsó ajtó kivonja az SMS üzeneteket. | |

| Vezetési és Irányítási | T1437.001 | Alkalmazási réteg protokoll: Web Protocols | A StrongPity hátsó ajtó HTTPS-t használ a C&C szerverével való kommunikációhoz. |

| T1521.001 | Titkosított csatorna: Szimmetrikus kriptográfia | A StrongPity hátsó ajtó AES-t használ a kommunikáció titkosításához. | |

| Kiszűrés | T1646 | Exfiltration Over C2 Channel | A StrongPity hátsó ajtó HTTPS-en keresztül szűri ki az adatokat. |

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- Platoblockchain. Web3 metaverzum intelligencia. Felerősített tudás. Hozzáférés itt.

- Forrás: https://www.welivesecurity.com/2023/01/10/strongpity-espionage-campaign-targeting-android-users/

- 1

- 10

- 1040

- 11

- 2021

- 2022

- 7

- 9

- a

- Képes

- Rólunk

- AC

- hozzáférés

- megközelíthetőség

- Fiókok

- cselekvések

- aktív

- hozzáadott

- További

- cím

- AES

- Után

- algoritmus

- Minden termék

- már

- Bár

- elemzés

- és a

- android

- api

- API-k

- app

- megjelenik

- alkalmazások

- alkalmazások

- APT

- körül

- Automatizált

- elérhető

- hátsó ajtó

- alapvető

- mert

- előtt

- hogy

- Hisz

- között

- rádióadás

- épült

- hívás

- kéri

- Kampány

- Kampányok

- nem tud

- elfog

- eset

- Centers

- igazolás

- változik

- csatorna

- ellenőrizze

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a

- osztály

- osztályok

- világos

- kód

- gyűjt

- Gyűjtő

- gyűjtemény

- érkező

- Közös

- kommunikálni

- közlés

- távközlés

- összehasonlítani

- képest

- összehasonlítva

- összehasonlítás

- alkatrészek

- Veszélyeztetett

- bizalom

- Configuration

- kapcsolat

- kapcsolat

- Kapcsolatok

- tartalmaz

- tartalom

- országok

- ország

- Jelenlegi

- Jelenleg

- dátum

- adatbázis

- találka

- nap

- visszafejtése

- szállított

- telepített

- leírt

- leírás

- eszköz

- Eszközök

- DID

- különböző

- közvetlenül

- Tiltva

- felfedezett

- terjeszteni

- megosztott

- elosztó

- Nem

- domain

- letöltés

- alatt

- minden

- Korábban

- bármelyik

- lehetővé

- lehetővé teszi

- titkosított

- titkosítás

- elég

- teljesen

- hiba

- hibák

- kémkedés

- Még

- események

- EVER

- bizonyíték

- kivégez

- végrehajtás

- külső

- kivonat

- hamisítvány

- Jellemzők

- Ábra

- filé

- Fájlok

- vezetéknév

- első

- megfelelő

- koncentrál

- Keretrendszer

- Ingyenes

- ból ből

- teljesen

- funkcionális

- funkcionalitás

- funkciók

- jövő

- Nyereség

- Képtár

- generált

- adott

- A Google Play

- Google Play Áruház

- biztosít

- támogatások

- Csoport

- Csoportok

- segít

- itt

- elrejt

- Magas

- Kezdőlap

- házigazdája

- Hogyan

- azonban

- HTML

- HTTPS

- ia

- azonosított

- azonosítani

- munkagépek

- in

- tartalmaz

- beleértve

- magában foglalja a

- Beleértve

- Bejövő

- információ

- kezdetben

- telepíteni

- helyette

- A szándék

- belső

- Internet

- Internet kapcsolat

- IP

- IP-cím

- IT

- maga

- július

- Kulcs

- kulcsok

- Ismer

- réteg

- Valószínű

- határértékek

- vonal

- LINK

- összekapcsolt

- Lista

- listák

- helyi

- elhelyezkedés

- hosszabb

- készült

- KÉSZÍT

- malware

- sok

- max-width

- eszközök

- Találkozik

- üzenet

- üzenetek

- üzenetküldés

- hírnök

- esetleg

- Mobil

- Mobil alkalmazás

- Mód

- módosított

- moduláris

- Modulok

- Modulok

- monitor

- monitorok

- több

- a legtöbb

- MS

- név

- Nevezett

- nevek

- Naver

- elengedhetetlen

- hálózat

- Új

- hír

- bejelentés

- értesítések

- november

- november 2021

- szám

- kapott

- megszerzése

- megszerzi

- ajánlat

- hivatalos

- ONE

- nyílt forráskódú

- nyílt forráskód

- hajtású

- működés

- üzemeltetők

- eredeti

- Más

- másképp

- áttekintés

- saját

- csomag

- rész

- Emberek (People)

- talán

- engedélyek

- telefon

- telefonhívások

- Plató

- Platón adatintelligencia

- PlatoData

- játszani

- Play Áruház

- pont

- portré

- lehetséges

- potenciális

- preferenciák

- jelenlét

- be

- bemutatott

- előző

- korábban

- Termékek

- megfelelően

- védelme

- protokoll

- ad

- feltéve,

- biztosít

- nyilvánosan

- Kiadás

- célokra

- RITKA

- Olvass

- kapott

- kap

- rekord

- feljegyzett

- felvétel

- nyilvántartások

- nyilvántartott

- nyilvántartások

- felszabaduló

- eltávolítása

- kérni

- kéri

- kötelező

- kutatás

- kutatók

- felelős

- REST

- eredményez

- Eredmények

- felfedi

- gyökér

- szabályok

- biztonságos

- azonos

- Samsung

- Képernyő

- Második

- Rész

- biztonság

- Úgy tűnik,

- elküldés

- sorozatszám

- szolgáltatás

- Szolgáltatások

- megosztott

- kellene

- <p></p>

- aláírt

- IGEN

- hasonló

- hasonlóságok

- Egyszerű

- óta

- weboldal

- Skype

- SMS

- snapchat

- So

- néhány

- kifejezetten

- kémkedés

- standard

- kezdet

- indítás

- Még mindig

- tárolás

- tárolni

- memorizált

- árnyékolók

- folyam

- folyó

- erősen

- sikeresen

- ilyen

- feltételezett

- rendszer

- táblázat

- célzott

- célzás

- célok

- Telegram

- Tencent

- Tesztelés

- A

- azok

- dolgok

- fenyegetés

- fenyegetés szereplői

- három

- Keresztül

- idő

- tapló

- nak nek

- szerszám

- kiváltó

- váltott

- kioldás

- egyedi

- Frissítések

- feltöltve

- Használat

- használ

- használó

- Felhasználók

- Változat

- különféle

- változat

- Viber

- Áldozat

- áldozatok

- videó

- video chat

- háló

- web-alapú

- weboldal

- honlapok

- Mit

- ami

- széles

- lesz

- szó

- Munka

- dolgozott

- dolgozó

- XML

- te

- zephyrnet