Olvasási idő: 6 jegyzőkönyv

Ahogy az újabb blokkláncok folyamatosan megjelennek, a keresztlánc-hidak minden eddiginél nélkülözhetetlenebbé válnak a blokklánc-ökoszisztémák közötti interoperabilitás fokozása érdekében.

Ennek ellenére az új innováció számos támadási vektor felszínét is megteremti. A Chainalysis szerint Keresztláncos hídtörések önmagukban az ellopott pénzeszközök 69%-át teszik ki 2022-ben.

13 volt Keresztlánc híd

” data-gt-translate-attributes=”[{“attribute”:”data-cmtooltip”, “format”:”html”}]”>cross-chain bridge támadások oda-vissza, 2022 volt a legtöbb év többség.

Ez a cikk tömören bemutatja a 2022-es láncok közötti hackelési eseményeket a jobb érthetőség érdekében. a keresztláncú hidak biztonsága a mai időkben.

Hogyan biztosítják a keresztlánc-hidak a kriptoeszközök interoperabilitását?

Értsük meg a működését Keresztlánc híd

” data-gt-translate-attributes=”[{“attribútum”:”data-cmtooltip”, “format”:”html”}]”>láncokon átívelő híd egy példán keresztül.

A felhasználónak vannak eszközei az Ethereum hálózaton, de a Polygonon kell használniuk. Azonnal keres egy központosított tőzsdét, mint a Coinbase vagy a Binance, és ETH-állományát MATIC-ba konvertálja, hogy a Polygonon használja.

Most azt akarja, hogy a maradék MATIC tokent visszaváltsák ETH-ba. Tehát újra végig kell mennie ugyanazon a folyamaton.

Érdekes módon a láncok közötti hidak leegyszerűsítik a folyamatot, és egyszerűbb módot kínálnak az eszközök oda-vissza átvitelére a különböző blokklánc-hálózatok között.

Hogyan teszi ezt?

A legtöbb keresztlánc-híd a „lock-and-mint” modellen működik az interoperabilitás elérése érdekében.

Ugyanaz a forgatókönyv, amelyben a felhasználó ETH-jogkivonatokat szeretne használni a Polygon hálózaton. Nézzük meg, hogyan tudja ezt megtenni a Keresztlánc híd

” data-gt-translate-attributes=”[{“attribútum”:”data-cmtooltip”, “format”:”html”}]”>cross-chain bridge.

- A felhasználó elküldheti az ETH tokent egy adott címre az Ethereum láncon, és kifizetheti a tranzakciós díjat.

- Az ETH tokeneket az érvényesítő intelligens szerződésbe zárja, vagy egy őrizetbe vevő szolgálat tartja.

- Most a zárolt ETH tokenek értékű MATIC tokenek a sokszög láncra (azaz a célláncra) kerülnek.

- A felhasználó a pénztárcájába kapja a MATIC tokent, amellyel tranzakciókat bonyolíthat le

Mi van, ha a felhasználó vissza akarja kapni az ETH tokenjét?

Itt jön a képbe a „zsetonok égetése”.

- A felhasználó elküldheti a pénztárcában maradt MATIC tokenjét a Polygon lánc egy adott címére.

- Ezeket a MATIC tokeneket úgy égetik el, hogy az alapokat ne lehessen újra felhasználni

- Az intelligens szerződések vagy letétkezelési szolgáltatás felszabadítja az ETH tokent, és jóváírja a felhasználó pénztárcájában.

A valóságban a cross-chain hidak úgy működnek, hogy az egyik blokkláncból a másikba csomagolják a tokeneket.

Ha a felhasználó Bitcoint szeretne használni az Ethereum hálózatban, a cross-chain hidak a Bitcoin blokkláncban lévő BTC-t konvertálják az Ethereum blokkláncon lévő burkolt Bitcoinná (wBTC).

Ha ezt megnézzük, könnyen kijelenthetjük, hogy a forrás meglehetősen bonyolult, és a cél blokklánc két különböző intelligens szerződést használ. Ezért a két oldal problémái a felhasználó pénzét veszélyeztetik.

A hidak kétféleek lehetnek: megbízható és megbízhatatlan

Általánosságban a híd típusa határozza meg, hogy kinek van hatalma az alapok felett.

Megbízható hidak központi egységek üzemeltetik, amelyek a hidakon keresztül átutalt pénzeszközöket őrzik.

Megbízhatatlan hidak funkciót az intelligens szerződéseken és algoritmusokon, és maga az intelligens szerződés kezdeményez minden műveletet. Így tehát a felhasználók uralhatják eszközeiket.

Zavarok, amelyek a lánchíd átszakadásához vezettek

A 2021 és 22 közötti feltörések legutóbbi feljegyzései egyértelműen azt mutatják, hogy a DeFi hidak a legkeresettebb célpontok a támadók körében.

A keresztláncú hidak megalapítása óta valaha történt feltörések nyomon követése

Ahogy korábban említettük, 2022 hozzájárul a legtöbb feltöréshez, és nézzük meg, mi ment rosszul ezekben a feltörésekben.

BSC (nem auditált)

„2M BNB tokent 586 millió dollár értékben ellopták a BSC token hubból.”

BSC token hub egy Binance híd, amely összeköti a régi Binance Beacon láncot és a BNB láncot. A támadó a Binance Beacon láncon való letétbe helyezés hamis igazolásával 2M BNB-t vertett a BNB hídról.

A hacker kihasználta a Binance híd hibáját, amely ellenőrizte a bizonyítékokat, és egyenként 1 millió BNB-t kölcsönzött két tranzakcióból.

A támadó ezután a kölcsönvett alapot fedezetként használta fel a BSC hitelezési platform Venus protokollján, és a likviditás azonnal átkerült más blokklánc-hálózatokhoz.

Nomád támadás

„A Nomád híd egy vad támadás miatt 190 millió dollár likviditást veszített”

Kiderült, hogy a Nomad egy engedély nélküli hack, amelyhez bárki csatlakozhat és kihasználhatja. A rutin szerződésfrissítést követően a Replica szerződés inicializálásra került egy hiba miatt.

A process() függvény felelős a láncok közötti üzenetvégrehajtásért, és belső követelménye a Merkle gyökér érvényesítése az üzenetek feldolgozásához.

Kihasználva a kódolási hibát, az exploiter képes volt közvetlenül meghívni a process() függvényt anélkül, hogy „bizonyítaná” az érvényességét.

A kódban lévő hiba az „üzenetek” 0-s értékét (a régi logika szerint érvénytelen) „bizonyítottnak” minősítette. Így ez azt jelentette, hogy bármely process() hívást érvényesnek hagytak jóvá, ami a hídból származó pénzeszközök kiaknázásához vezetett.

Sok hacker élt azzal a lehetőséggel, hogy hatalmas pénzt zsákmányoljon ugyanazon process() függvényhívás egyszerű másolásával/beillesztésével az Etherscan segítségével.

Harmónia híd

„A Harmony a nehéz útra lépett, és több mint 100 millió dollárt veszített egy privát kulcs kompromisszum miatt”

A Harmony bridge-et 2/5 multisig biztosította, ahol a támadási vektornak két címhez sikerült hozzáférnie.

A hacker azt a feltört címet használta, amelyre minden tranzakció sikeres lebonyolításához volt szükség, és végül 100 millió dollárt vett a kezükbe a hídról.

Kevesen gyanítják, hogy a privát kulcs kompromittálása annak köszönhető, hogy a hacker hozzáfért azokhoz a szerverekhez, amelyek ezeket a forró pénztárcákat futtatják.

Ronin Network (nem auditált)

„A legnagyobb kriptohackek – Ronin kizsákmányolása ~624 millió dollárért”

A Ronin egy Ethereum oldallánc volt, amely a Proof of Authority modellen dolgozott kilenc érvényesítővel a tranzakciók jóváhagyására.

Kilencből öt érvényesítő jóváhagyása szükséges a befizetési és kifizetési tranzakciók jóváhagyásához. Ebből négy érvényesítő belső csapattag, és csak egy aláírás szükséges a tranzakciók engedélyezéséhez.

A négy belső ellenőrző csomópont veszélyeztetése mellett a hacker ehhez az ötödik aláíráshoz is hozzáfért, így elszívta a Ronin-híd szerződéséből származó pénzeket.

Sajnálatos módon a támadást csaknem egy hét után azonosították.

Meter.io (Nem auditált)

„4.4 millió dollárt vettek el a Meter.io-tól hídtámadás miatt”

A Meter.io, a chainSafe ChainBridge egy villája, amelyet az ERC20 kezelője által a befizetési mód megváltoztatásával indítottak útjára.

A befizetési mód eltéréseit a hacker használta ki, aki tetszőleges összeg beküldésével pénzt zsákmányol. hívásadatok.

szú járat

„Féreglyuk-incidens, amikor a hacker 326 millió dollárt keresett a folyamatban”

A Wormhole-t, a Solana hidat úgy manipulálták, hogy azt higgyék, 120 XNUMX ETH került az Ethereumon, ami lehetővé tette a hacker számára, hogy egyenértékű csomagolt eszközöket vertessen Solanán.

A hackerek kihasználták a 'Solana_program::sysvar::instructions' és a 'Solana_program' hiányosságait, amelyek nem ellenőrizték megfelelően a címet. Ezt felhasználva a támadó csak 0.1 ETH-t tartalmazó címet adott meg, és egy hamis „Aláírási készletet” készített, amellyel csalárd módon 120 XNUMX csomagolt ETH-t verhetett Solanán.

Qbridge (Nem auditált)

„Qbridge a lencse alatt 80 millió dolláros kizsákmányolásért”

A Qubit lehetővé teszi az eszközök láncokon átívelő biztosítékát az Ethereum és a BSC között.

A hiba logikai hibája az xETH-t elérhetővé tette a BSC-n ETH-befizetés nélkül az Ethereumon. Ez arra késztette a hackereket, hogy fedezeti kölcsönöket szerezzenek a Qubiton, annak ellenére, hogy az Ethereum-szerződésben semmilyen betétet nem zártak be.

Némi fény a Cross-Chain Bridge biztonságáról

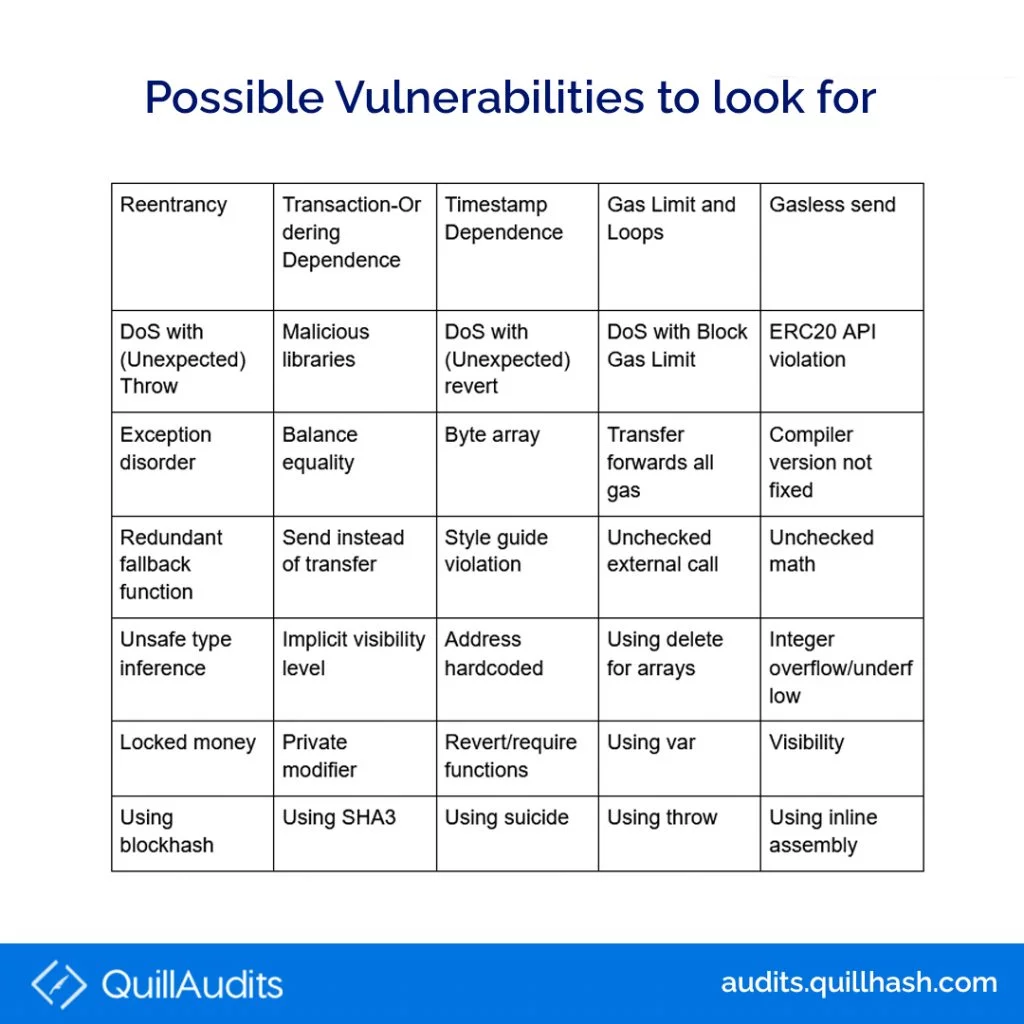

A protokolltervezésbe beépített biztonsági intézkedések mellett az alapos és rendszeres audit ellenőrzések minimalizálják a támadások kockázati felületét. A QuillAudits úttörője, mint a Tier-1 könyvvizsgáló cég jó nemzetközi hírnévvel rendelkezik a projektek biztosítása terén.

10 Nézetek

- Bitcoin

- blockchain

- blokklánc megfelelőség

- blockchain konferencia

- coinbase

- coingenius

- megegyezés

- kriptokonferencia

- kriptikus bányászat

- cryptocurrency

- decentralizált

- Defi

- Digitális eszközök

- Ethereum

- gépi tanulás

- nem helyettesíthető token

- Plató

- plato ai

- Platón adatintelligencia

- Platoblockchain

- PlatoData

- platogaming

- Poligon

- a tét igazolása

- Quillhash

- trend

- W3

- zephyrnet