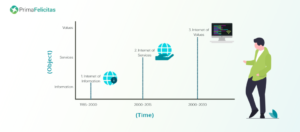

A Web3 az internet harmadik generációjának folyamatos fejlesztésére utal, amelyben az alkalmazások és webhelyek képesek intelligens és emberszerű módon feldolgozni az adatokat olyan technológiák segítségével, mint a gépi tanulás, mesterséges intelligencia, decentralizált főkönyvi technológia, big data stb. .

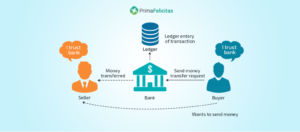

Műszaki szempontból Web3 technológia decentralizált hálózatként definiálható, ahol az adatok összekapcsolódnak és monetizálódnak. Az internetes tranzakciókat elosztott főkönyvek támogatják, ahelyett, hogy egy központi hatóságra támaszkodnának. Az internet jövőképe a Web3 korszakban a következőképpen foglalható össze:

- Nyisd ki: A tartalomplatformok nyílt forráskódú szoftverekre épülnek, elősegítve az átláthatóságot és az együttműködést.

- Megosztott: Az eszközök, a szolgáltatások és a felhasználók kölcsönhatásba léphetnek egymással anélkül, hogy a központi hatóságtól engedélyt kérnének, elősegítve a peer-to-peer hálózatot.

- Hűtlen: A zéró bizalmi architektúra kiterjeszti a biztonsági intézkedéseket minden Internet of Things (IoT) szélén álló eszközre, fokozott biztonságot és adatvédelmet biztosítva.

Web3 kockázatok – mik ezek?

A Web3 és blokklánc architektúrák izgalmas jövőt mutat, de kihívást jelenthet előre látni azokat a konkrét kockázatokat, amelyek a tervezésük során felmerülő kompromisszumokból származhatnak. Például míg a Web 2 forradalmat hozott a felhasználók által generált webtartalomban, lehetőséget biztosítva a kifejezésre, az információhoz való hozzáférésre és a közösségre, olyan kihívásokat is bevezetett, mint a széles körben elterjedt félretájékoztatás, a kiterjedt megfigyelés és a központosított kapuőrök.

A legnagyobb kockázatok Web3 biztonság

- Social engineering és új támadási formák -

A Web3 a kiberfenyegetések új osztályát tárta fel, amelyek egyedülállóak a blokklánc-hálózatokra és interfészekre.

- Intelligens szerződéses logikai feltörések: Ez a kialakuló fenyegetés kifejezetten a blokklánc-szolgáltatásokba ágyazott logikát célozza meg. Az intelligens szerződéslogikai hackek különféle szolgáltatásokat és funkciókat aknáznak ki, beleértve a projektirányítást, az interoperabilitást, a kriptovaluta pénztárca funkcióit és a kriptokölcsön-szolgáltatásokat.

- Gyorskölcsönzési támadások: Ez a fenyegetés magában foglalja az intelligens szerződések kiaknázását, amelyek megkönnyítik a gyorskölcsönök nyújtását az eszközök kiszívására. A támadók több inputot is manipulálnak az intelligens szerződésben, kihasználva a fedezetlen hiteleket.

- Cryptocking: A kriptográfia egy olyan fenyegetés, amikor a rosszindulatú szereplők beágyazzák magukat számítógépekbe vagy mobileszközökbe, hogy kihasználják a gép erőforrásait kriptovaluták bányászására. A rosszindulatú kriptobányászok általában webböngésző-letöltéseken vagy rosszindulatú mobilalkalmazásokon keresztül hatolnak be az eszközökbe, és különféle eszközöket, például okostelefonokat, asztali számítógépeket, laptopokat vagy hálózati kiszolgálókat veszélyeztetnek.

- Szőnyeg húzások: A szőnyeg lehúzása olyan rosszindulatú cselekmények a kriptovaluta iparágon belül, amikor a fejlesztők felhagynak egy projekttel, és elmenekülnek a befektetők pénzéből. Ezek az incidensek gyakran előfordulnak a decentralizált tőzsdékben (DEX), ahol a rosszindulatú egyének kifejlesztenek egy tokent, felveszik a DEX-re, és párosítják olyan vezető kriptovalutákkal, mint az Ethereum.

- Jeges adathalászat: Az ice phishing egy blokklánc alapú támadásra utal, amelyben a felhasználókat megtévesztik egy rosszindulatú tranzakció aláírásával, lehetővé téve a támadók számára, hogy átvegyék az irányítást a kriptoeszközök felett.

- Adatbiztonság és megbízhatóság -

A szereplőket, interfészeket és adattárolást magában foglaló szélesebb hálózati topológia eleve kiterjeszti a Web3 biztonsági kockázatainak körét. Miközben a Web3-tranzakciók titkosítottak, és a decentralizált információk és szolgáltatások csökkentik az egyes kockázati pontokat és a cenzúrát, potenciális sebezhetőséget is bevezetnek, pl.

- Az adatok rendelkezésre állása: A végfelhasználói csomópontokban rejlő nagyobb ellenőrzés mellett aggodalomra ad okot, hogy egy csomópont elérhetetlenné válása milyen hatással van az alkalmazásokra vagy folyamatokra, ami kérdéseket vet fel az adatok elérhetőségével kapcsolatban.

- Az adatok hitelessége: Másrészt a rendelkezésre álló információk hitelességének, eredetiségének és pontosságának biztosítása kihívást jelent, mivel a felhasználóknak olyan mechanizmusokra van szükségük, amelyek ellenőrizhetik az adatok megbízhatóságát.

- Adatmanipuláció: A Web3 ökoszisztémán belül az adatok manipulálásával kapcsolatos különféle kockázatok léteznek, beleértve a rosszindulatú szkriptek beszúrását a Web3-ban használt különféle programozási nyelvekbe, lehetővé téve a támadók számára, hogy alkalmazásparancsokat hajtsanak végre.

- Pénztárca klónozás, ahol a támadók hozzáférnek a felhasználó jelszavához, és átveszik az irányítást a tartalmak felett.

- Az információkhoz való jogosulatlan hozzáférés és a végfelhasználói csomópontok megszemélyesítése.

- A hálózaton keresztül továbbított, titkosítatlan információk lehallgatása vagy lehallgatása.

- Ezek a kockázatok rávilágítanak a robusztus biztonsági intézkedések és protokollok bevezetésének fontosságára a Web3 rendszerekben rejlő lehetséges sebezhetőségek mérséklése érdekében.

- Identitás és névtelenség -

A Web3 képességei csökkentik a Web2-vel kapcsolatos bizonyos adatok bizalmas és adatvédelmi kockázatait azáltal, hogy lehetővé teszik az egyének számára, hogy jobban ellenőrizzék adataikat. A Self-Sovereign Identity (SSI) névtelenségének és álnevének azonban vannak hátrányai is. A nyilvános blokkláncok átlátható jellege, amely mindenki számára elérhetővé teszi a tranzakciós rekordokat, közvetítők nélkül erősíti a bizalmat, de magánéleti és biztonsági kompromisszumokat is bevezet.

- Gazdasági ösztönzők és társadalmi kockázatok -

Sok korai Web3-alkalmazásban és digitális közösségben a mikroökonómia, a pénznemek és más pénzügyi eszközök integrálva vannak, új ösztönzőket és visszatartó tényezőket hozva létre, amelyek megváltoztatják a kockázatok kiszámításának módját. Ezek a tényezők új ösztönzőket és visszatartó tényezőket vezetnek be, amelyek átformálják a kockázatértékelési folyamatot.

Például a Web3 alkalmazásokba ágyazott gazdasági struktúrái egyedi motivációkat hoznak létre a hackerek számára, amelyek különböznek a hagyományos felhő- vagy informatikai környezetektől. Hagyományos környezetben a szolgáltatásokat és az adatokat gyakran egyértelmű vagy azonnali pénzbeli haszon nélkül célozzák meg. A blokklánc-alkalmazások azonban gyakran közvetlenül a blokkláncon belül tárolnak jelentős értéket, így vonzó célpontokká válnak a rosszindulatú szereplők számára.

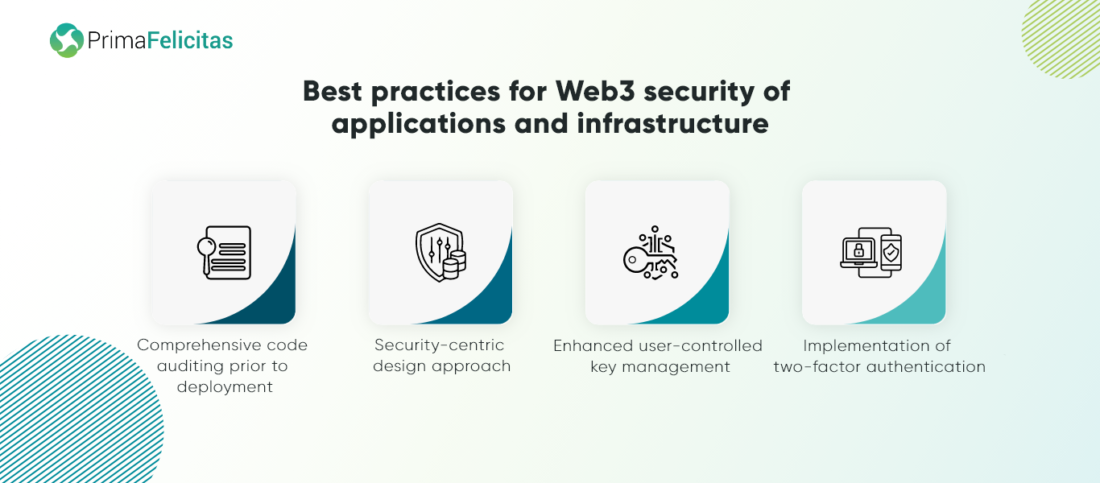

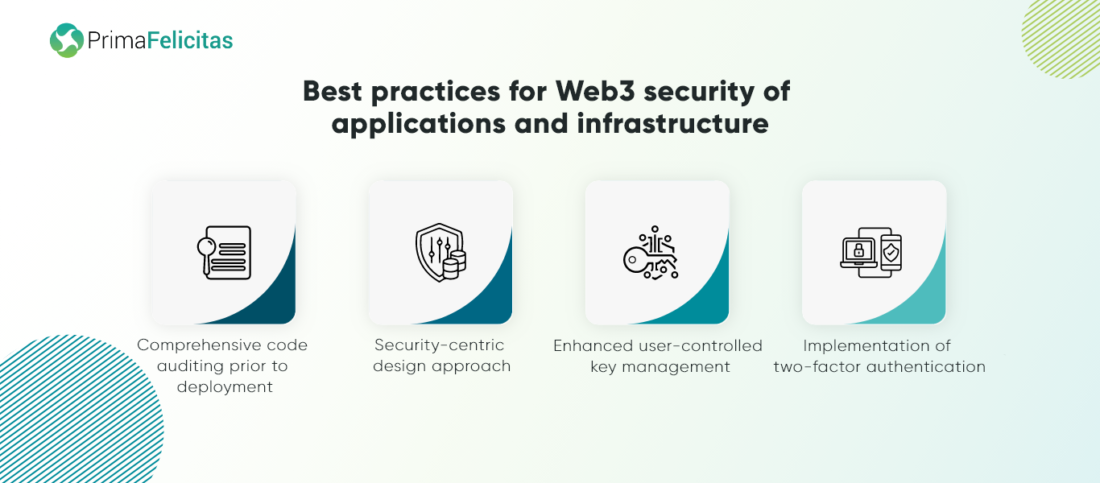

Legjobb gyakorlatok a Web3 biztonság of alkalmazások és infrastruktúra

A Web3 az internet fejlődését képviseli, amelyet kifejezetten az olyan blokklánc-hálózatok, mint az Ethereum, előtt álló biztonsági kihívások kezelésére terveztek, biztosítva azok folyamatos fejlődését és jólétét. Az ilyen kockázatok csökkentése érdekében a web3 használata során különféle intézkedések hajthatók végre, amelyek közül néhányat az alábbiakban ismertetünk:

- Átfogó kódaudit a telepítés előtt:

Az átfogó biztonsági auditok elvégzése kulcsfontosságú a szervezetek számára a kód kiadása vagy bevezetése előtt. Ha a telepítés után biztonsági réseket fedeznek fel, azokat a következő verzióban ki kell javítani.

- Biztonságközpontú tervezési megközelítés:

A biztonság kiemelkedő szerepet játszik minden új technológiai innováció sikerében a piacon. Ezzel a megközelítéssel a Web3 fejlesztői robusztus infrastruktúrával és biztonságos kóddal rendelkező termékeket hozhatnak létre, amelyek nagyon ellenállnak a hackelési kísérleteknek.

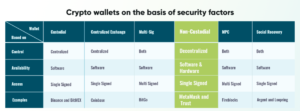

- Továbbfejlesztett, felhasználó által vezérelt kulcskezelés:

A Web3 paradigmában a felhasználói tranzakciók nagymértékben támaszkodnak kriptográfiai kulcsokra, amelyek kezelése nehézkes lehet. Mivel a vállalkozások a kulcskezelésre támaszkodnak, a kapcsolódó kockázatok arra késztetik a felhasználókat, hogy a nem őrizet nélküli pénztárcák helyett a tárolt pénztárcákat választják.

- Kéttényezős hitelesítés megvalósítása:

A jelenlegi környezetben a fenyegetés egyik elterjedt típusa a közösségi hackelés, amelynek során vizuálisan azonos felületeket használnak arra, hogy a felhasználókat személyes vagy bizalmas információk felfedésére csalják ki a hackerek számára. A Web3-ban ez gyakran megfigyelhető a népszerű alkalmazások klónozásán keresztül meggyőző replikák létrehozása érdekében.

Utószó

A Web3 biztonságával kapcsolatos kockázatok reális áttekintést nyújtanak arról, hogy a biztonsági szakértők mire számíthatnak a Web3 korszakában. Ezek a kockázatok jelentős aggodalomra adnak okot a Web3 bevezetésekor, mivel az új felhasználók vonakodnak kitenni értékes információikat potenciális fenyegetéseknek. Ezenkívül a Web3 biztonságra való áttérés mélyreható következményekkel járna a különféle hagyományos folyamatok és mindennapi tevékenységek digitális átalakítására.

PrimaFelicitas egy vezető Web3, Blockchain & Metaverse Development Company, amely a Web3 biztonsági szolgáltatások széles skáláját kínálja, hogy segítse a vállalkozásokat és az egyéneket eszközeik és adataik védelmében a feltörekvő Web3 ökoszisztémában. Tapasztalt Web3 biztonsági szakértőkből álló csapatunk mélyen ismeri a legújabb biztonsági fenyegetéseket és sebezhetőségeket. Kézi és automatizált eszközök kombinációját használjuk a potenciális biztonsági kockázatok azonosítására és mérséklésére.

A Web3 biztonságának prioritása kulcsfontosságú tényező a Web3 sikeres, hosszú távú alkalmazásának biztosításában. A biztonsági kihívások, például az információkhoz való jogosulatlan hozzáférés és az adatok bizalmas kezelése létfontosságú a Web3 technológiák hatékony használatához. A kockázatok azonosításának és kezelésének proaktív megközelítése azonban jelentős értéknövekedést eredményezhet a Web3 használata során.

Megtekintések száma: 49

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- Forrás: https://www.primafelicitas.com/web3/web3-security-risks-how-to-avoid-them/?utm_source=rss&utm_medium=rss&utm_campaign=web3-security-risks-how-to-avoid-them

- :van

- :is

- :ahol

- 1

- 1100

- 180

- 224

- 26%

- 7

- 8

- 9

- a

- képesség

- Rólunk

- hozzáférés

- pontosság

- át

- tevékenységek

- szereplők

- cselekmények

- Ezen kívül

- címzett

- címzés

- Elfogadása

- Örökbefogadás

- haladás

- Előny

- Után

- Minden termék

- Is

- an

- és a

- és az infrastruktúra

- névtelenség

- Másik

- számít

- bármilyen

- tetszetős

- Alkalmazás

- alkalmazások

- megközelítés

- építészet

- VANNAK

- felmerülhet

- mesterséges

- mesterséges intelligencia

- AS

- értékelés

- Eszközök

- társult

- támadás

- Támadások

- Kísérletek

- könyvvizsgálat

- ellenőrzések

- hitelesség

- hatóság

- meghatalmazás

- Automatizált

- elérhetőség

- elérhető

- elkerülése érdekében

- BE

- válik

- előtt

- lent

- haszon

- BEST

- legjobb gyakorlatok

- Nagy

- Big adatok

- Legnagyobb

- blockchain

- blockchain alkalmazások

- Blockchain hálózatok

- blockchain alapú

- blockchains

- tágabb

- hozott

- böngésző

- épült

- vállalkozások

- de

- by

- számított

- TUD

- képességek

- Cenzúra

- központi

- központi hatóság

- központosított

- bizonyos

- kihívás

- kihívások

- kihívást

- osztály

- világos

- felhő

- kód

- együttműködés

- kombináció

- Közösségek

- közösség

- vállalat

- átfogó

- veszélyeztetése

- számítógépek

- Vonatkozik

- aggodalmak

- titoktartási

- tartalom

- tartalom

- szerződés

- szerződések

- ellenőrzés

- hagyományos

- teremt

- létrehozása

- kritikus

- kriptográfia

- cryptocurrencies

- cryptocurrency

- Cryptocurrency ipar

- Kriptovaluta pénztárca

- kriptográfiai

- pénznem

- Jelenlegi

- cyber

- dátum

- adattárolás

- decentralizált

- decentralizált hálózat

- decentralizált tőzsdék

- mély

- meghatározott

- bevezetéséhez

- bevetés

- Design

- tervezett

- Fejleszt

- fejlesztők

- Fejlesztés

- Fejlesztő cég

- Eszközök

- Dex

- DEX-ek

- digitális

- digitális átalakítás

- közvetlenül

- Közzététel

- felfedezett

- különböző

- megosztott

- osztott főkönyvek

- számos

- letöltések

- hátrányai

- Korai

- Gazdasági

- ökoszisztéma

- él

- Hatékony

- Beágyaz

- beágyazott

- csiszolókő

- képessé

- lehetővé téve

- átfogó

- titkosított

- vonzó

- Mérnöki

- fokozott

- biztosítása

- környezetek

- Ez volt

- Ethereum

- mindennapi

- mindenki

- evolúció

- példa

- Feltételek

- kivégez

- létezik

- kitágul

- tapasztalt

- szakértők

- Exploit

- kizsákmányolás

- kifejezés

- nyúlik

- kiterjedt

- szembe

- megkönnyítése

- tényező

- tényezők

- kevés

- pénzügyi

- Vaku

- gyorshitelek

- következik

- A

- formák

- elősegítése

- elősegíti

- gyakran

- ból ből

- funkciós

- funkciók

- alapok

- jövő

- Nyereség

- generáció

- kormányzás

- nagyobb

- hackerek

- hacker

- hack

- kéz

- fogantyú

- Legyen

- súlyosan

- segít

- Habozó

- Kiemel

- nagyon

- rendkívül ellenálló

- házigazdája

- Hogyan

- How To

- azonban

- http

- HTTPS

- identiques

- azonosítani

- azonosító

- Identitás

- if

- azonnali

- Hatás

- végre

- végrehajtási

- következményei

- fontosság

- fejlesztések

- in

- Ösztönzők

- Beleértve

- egyének

- ipar

- információ

- Infrastruktúra

- velejáró

- eredendően

- Innováció

- bemenet

- helyette

- integrált

- Intelligencia

- kölcsönhatásba

- összekapcsolt

- interfészek

- közvetítők

- Internet

- internet a dolgok

- Az interoperabilitás

- bele

- érdekesnek

- bevezet

- Bevezetett

- Bemutatja

- tárgyak internete

- IT

- Kulcs

- kulcsok

- táj

- Nyelvek

- laptopok

- legutolsó

- vezet

- vezető

- tanulás

- Főkönyv

- jelennek meg

- mint

- Lista

- hitel

- Hitelek

- logika

- hosszú lejáratú

- gép

- gépi tanulás

- KÉSZÍT

- Gyártás

- vezetés

- kezelése

- Manipuláció

- mód

- kézikönyv

- sok

- piacára

- max-width

- Lehet..

- intézkedések

- mechanizmusok

- metaverse

- metaverzum fejlődés

- Bányászati

- félrevezető tájékoztatás

- Enyhít

- Mobil

- Mobilalkalmazások

- mobil eszközök

- Pénzügyi

- több

- motivációk

- többszörös

- Természet

- Navigáció

- Szükség

- hálózat

- hálózatok

- Új

- új felhasználó

- csomópont

- csomópontok

- nem járó

- of

- kedvezmény

- felajánlás

- gyakran

- on

- ONE

- azok

- folyamatban lévő

- nyílt forráskódú

- Nyílt forráskódú szoftver

- Lehetőségek

- or

- szervezetek

- eredetiség

- Más

- mi

- vázolt

- felett

- áttekintés

- pár

- paradigma

- Legfőbb

- peer-to-peer

- személyes

- Adathalászat

- PHP

- Platformok

- Plató

- Platón adatintelligencia

- PlatoData

- játszik

- pont

- Népszerű

- birtokol

- állás

- Hozzászólások

- potenciális

- gyakorlat

- ajándékot

- uralkodó

- PrimaFelicitas

- Előzetes

- magánélet

- Adatvédelem és biztonság

- proaktív

- folyamat

- Folyamatok

- Termékek

- mélységes

- Programozás

- programozási nyelvek

- program

- támogatása

- jólét

- védelme

- protokollok

- ad

- amely

- ellátás

- Álnév

- nyilvános

- Húz

- Kérdések

- emelés

- hatótávolság

- Inkább

- valószerű

- nyilvántartások

- csökkenteni

- kifejezés

- felszabadító

- támaszkodnak

- támaszkodva

- jelentése

- alakíts

- ellenálló

- Tudástár

- Forradalom

- Kockázat

- kockázatértékelés

- kockázatok

- erős

- Szerep

- SOR

- hatálya

- szkriptek

- biztonság

- biztonság

- Biztonsági auditok

- Biztonsági intézkedések

- biztonsági kockázatok

- Biztonsági fenyegetések

- Szerverek

- Szolgáltatások

- beállítások

- kellene

- jelentős

- aláírás

- óta

- egyetlen

- okos

- okos szerződés

- Intelligens szerződések

- okostelefonok

- Közösség

- szoftver

- néhány

- Hely

- különleges

- kifejezetten

- álláspont

- tárolás

- tárolni

- struktúrák

- későbbi

- lényeges

- siker

- sikeres

- ilyen

- Támogatott

- felügyelet

- Systems

- felszerelés

- Vesz

- bevétel

- cél

- célzott

- célok

- csapat

- Műszaki

- technikai

- Technologies

- Technológia

- mint

- hogy

- A

- azok

- Őket

- maguk

- Ezek

- ők

- dolgok

- Harmadik

- Harmadik generáció

- ezt

- azok

- fenyegetés

- fenyegetések

- Keresztül

- nak nek

- jelképes

- szerszámok

- hagyományos

- tranzakció

- Tranzakciók

- Átalakítás

- átmenet

- Átláthatóság

- átlátszó

- Bízzon

- megbízhatóság

- típus

- jellemzően

- jogtalan

- fedezetlen

- fedetlen

- mögöttes

- megértés

- egyedi

- használ

- használt

- használó

- Felhasználók

- segítségével

- kihasználva

- Értékes

- érték

- különféle

- ellenőrzése

- változat

- nézetek

- látomás

- előző

- fontos

- sérülékenységek

- pénztárca

- Pénztárcák

- Út..

- we

- háló

- Web 2

- webböngésző

- Web2

- Web3

- web3 alkalmazások

- Web3 ökoszisztéma

- Web3 tér

- web3 technológiák

- web3 technológia

- Web3-ak

- honlapok

- Mit

- amikor

- ami

- míg

- széles

- Széleskörű

- széles körben elterjedt

- lesz

- val vel

- belül

- nélkül

- lenne

- zephyrnet