A címmérgező támadások olyan rosszindulatú taktikák, amelyeket a támadók használnak, és hamis adatok beszúrásával vagy útválasztási táblák megváltoztatásával átirányíthatják a forgalmat, megszakíthatják a szolgáltatásokat, vagy jogosulatlan hozzáférést szerezhetnek érzékeny adatokhoz. Az adatok integritását és a hálózat biztonságát komolyan veszélyeztetik ezek a támadások, amelyek kihasználják a hálózati protokollok hibáit.

Ez a cikk elmagyarázza, mik a címmérgezési támadások, azok típusai és következményei, és hogyan védekezhet az ilyen támadások ellen.

A mérgezési támadások kezelése kriptográfiai eszközökkel – magyarázta

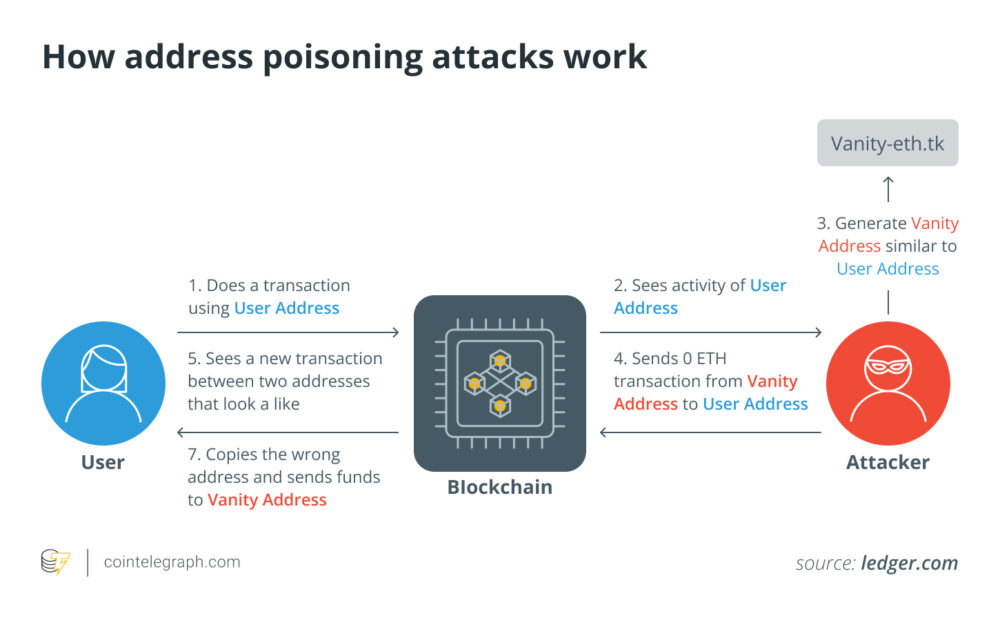

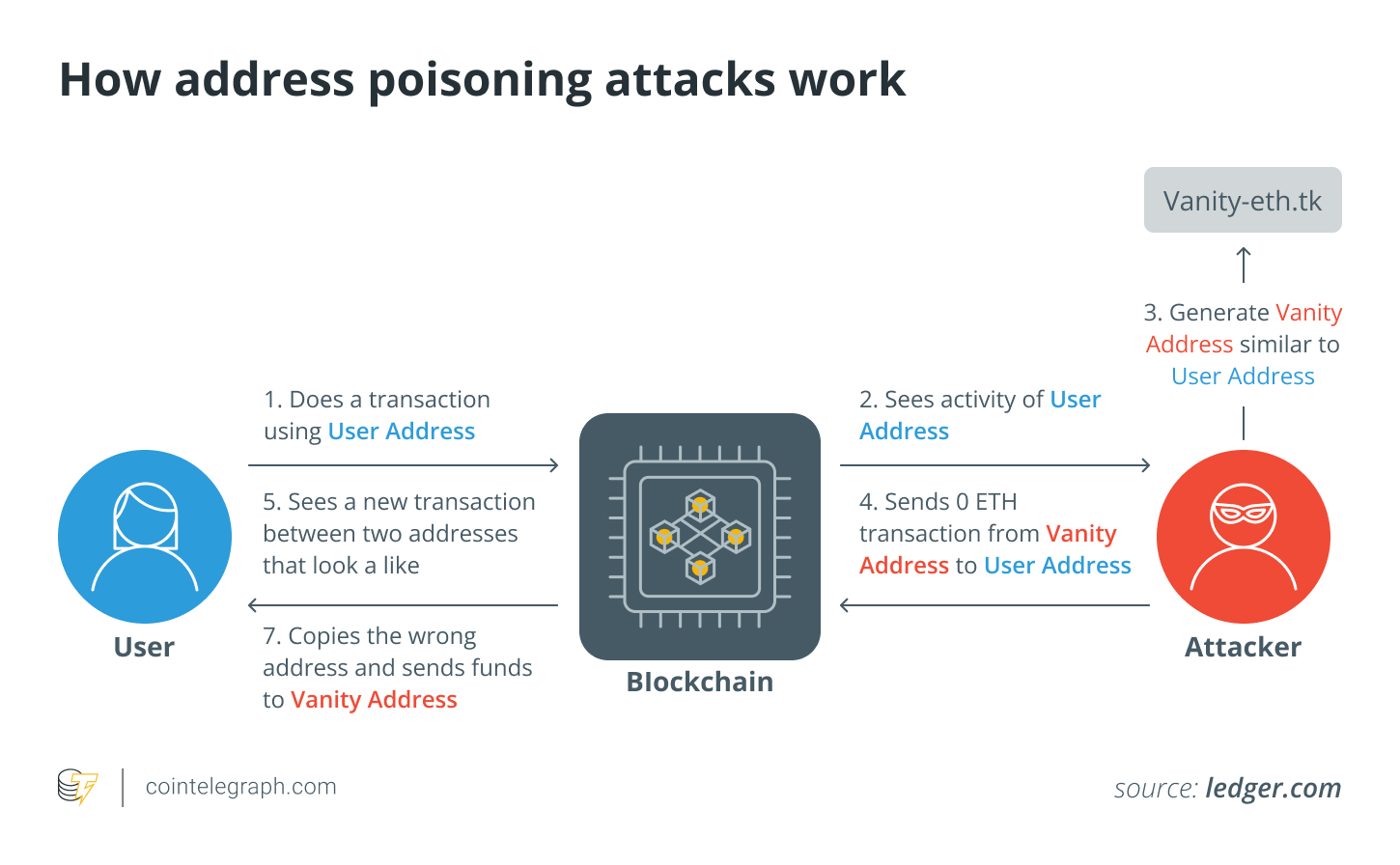

A kriptovaluták világában az ellenséges akciókat, amikor a támadók befolyásolják vagy megtévesztik a fogyasztókat a kriptovaluta címeinek megváltoztatásával, úgy hívják. mérgezési támadások kezelésére.

A blokklánc hálózaton ezek a címek, amelyek különböző alfanumerikus karakterláncokból állnak, a tranzakciók forrásaként vagy célpontjaként szolgálnak. Ezek a támadások számos módszert alkalmaznak a kriptográfiai pénztárcák és tranzakciók integritásának és biztonságának aláásására.

A kriptográfiai térben a címmérgező támadásokat többnyire digitális eszközök illegális megszerzésére vagy a blokklánc-hálózatok zavartalan működésének megzavarására használják. Ezek a támadások a következőket foglalhatják magukban:

lopás

A támadók rávehetik a felhasználókat, hogy pénzüket rosszindulatú címekre továbbítsák olyan stratégiák segítségével, mint az adathalászat, a tranzakciók elfogása vagy a címmanipuláció.

Zavar

A címmérgezés felhasználható a blokklánc-hálózatok normál működésének megzavarására azáltal, hogy torlódásokat, késéseket vagy megszakításokat idéz elő a tranzakciókban és az intelligens szerződésekben, csökkentve ezzel a hálózat hatékonyságát.

Megtévesztés

A támadók gyakran úgy próbálják félrevezetni a kriptovaluta felhasználókat, hogy jól ismert figuráknak adják ki magukat. Ez aláássa a közösség hálózatba vetett bizalmát, és hibás tranzakciókat vagy zavart okozhat a felhasználók között.

A digitális eszközök és a blokklánc-technológia általános integritásának védelme érdekében a címmérgezési támadások rávilágítanak a szigorú biztonsági eljárások és a kriptovaluta ökoszisztémán belüli állandó figyelem jelentőségére.

Kapcsolódó: Hogyan lehet csökkenteni a kriptofizetésekkel kapcsolatos biztonsági kockázatokat

A címmérgezési támadások típusai

A titkosítással kapcsolatos címmérgezési támadások közé tartozik az adathalászat, a tranzakciók lehallgatása, a címek újrafelhasználása, a Sybil-támadások, a hamis QR-kódok, a címhamisítás és az intelligens szerződések sebezhetősége, amelyek mindegyike egyedi kockázatot jelent a felhasználók eszközeire és a hálózat integritására.

Adathalászat támadások

A kriptovaluta birodalmában adathalász támadások a címmérgezés egyik elterjedt típusa, amelyben bűnözői szereplők hamis weboldalakat, e-maileket vagy olyan kommunikációt készítenek, amelyek nagyon hasonlítanak olyan neves cégekre, mint a kriptovaluta-tőzsdék vagy a pénztárca-szolgáltatók.

Ezek a csaló platformok megpróbálják rávenni a gyanútlan felhasználókat, hogy közöljék bejelentkezési adataikat, privát kulcsaikat vagy emlékeztető kifejezéseiket (helyreállítási/mag-kifejezések). Miután megszerezték, a támadók jogellenes tranzakciókat hajthatnak végre, és jogosulatlanul hozzáférhetnek az áldozatok Bitcoinjához (BTC) eszközök például.

Például a hackerek létrehozhatnak egy hamis tőzsdei webhelyet, amely pontosan úgy néz ki, mint az igazi, és megkérhetik a fogyasztókat, hogy jelentkezzenek be. Ha ezt megteszik, a támadók hozzáférhetnek az ügyfelek pénzeszközeihez a tényleges tőzsdén, ami jelentős anyagi veszteséggel járna.

Tranzakció elfogása

A címmérgezés másik módja a tranzakciók lehallgatása, amelynek során a támadók elfogják az érvényes kriptovaluta tranzakciókat, és megváltoztatják a célcímet. Az eredeti címzettnek szánt pénzeszközöket a címzett címének a támadó irányítása alatt álló címére történő megváltoztatásával irányítják át. Az ilyen típusú támadások gyakran olyan rosszindulatú programokat tartalmaznak, amelyek veszélyeztetik a felhasználó eszközét, hálózatát vagy mindkettőt.

Cím újrafelhasználás kihasználása

A támadók figyelik a blokkláncot a címismétlődés eseteire, mielőtt előnyükre használnák az ilyen eseményeket. A címek újrafelhasználása kockázatos lehet a biztonság szempontjából, mert felfedheti a cím tranzakciós előzményeit és biztonsági réseit. Ezeket a gyengeségeket a rosszindulatú szereplők arra használják, hogy hozzáférjenek a felhasználói pénztárcákhoz és ellopják az alapokat.

Például, ha a felhasználó folyamatosan ugyanarról az Ethereum-címről kap pénzt, a támadó észreveheti ezt a mintát, és kihasználhatja a felhasználó pénztárca-szoftverének hibáját, hogy engedély nélkül hozzáférjen a felhasználó pénzéhez.

Sybil támad

A kriptovaluta hálózatok működése feletti aránytalan ellenőrzés érdekében Sybil támad több hamis identitás vagy csomópont létrehozását vonja maga után. Ezzel a vezérléssel a támadók módosíthatják az adatokat, becsaphatják a felhasználókat, és veszélyeztethetik a hálózat biztonságát.

A támadók nagyszámú csaló csomópontot használhatnak a kontextusban tétbiztosítás (PoS) A blokklánc-hálózatok jelentősen befolyásolják a konszenzus mechanizmusát, lehetővé téve számukra a tranzakciók módosítását és a kriptovaluták esetleges kétszeres elköltését.

Hamis QR-kódok vagy fizetési címek

Címmérgezés akkor is előfordulhat, ha hamis fizetési címeket vagy QR-kódokat terjesztenek. A támadók gyakran fizikai formában juttatják el ezeket a hamis kódokat az óvatlan felhasználóknak, hogy megpróbálják rávenni őket, hogy kriptovalutát küldjenek egy olyan helyre, amelyet nem terveztek.

Például egy hacker QR-kódokat terjeszthet olyan kriptovaluta pénztárcákhoz, amelyek valódinak tűnnek, de valójában kisebb változtatásokat tartalmaznak a kódolt címen. Azok a felhasználók, akik ezeket a kódokat olvassák be, nem szándékosan a támadó címére küldenek pénzt, nem pedig a címzett címére, ami anyagi veszteséget okoz.

Címhamisítás

A címhamisítást használó támadók olyan kriptovaluta-címeket hoznak létre, amelyek nagyon hasonlítanak a valódi címekre. Az ötlet az, hogy rávegyék a felhasználókat arra, hogy pénzt utaljanak át a támadó címére, nem pedig a címzett címére. Ebben a címmérgezési módszerben a hamis cím és a valódi cím vizuális hasonlóságát használják fel.

A támadó például létrehozhat egy olyan Bitcoin-címet, amely nagyon utánozza egy jó hírű jótékonysági szervezet adományozási címét. A nem tudatos adományozók nem szándékosan utalhatnak át pénzt a támadó címére, miközben adományokat küldenek a szervezetnek, így az összeget eltérítik a szándékolt felhasználástól.

Intelligens szerződések sebezhetőségei

A támadók kihasználják hibák vagy sebezhetőségek in decentralizált alkalmazások (DApps) vagy intelligens szerződések blokklánc-rendszereken címmérgezés végrehajtására. A támadók átirányíthatják a pénzt, vagy a tranzakciók végrehajtásának módjával babrálva a szerződést akaratlanul is megzavarhatják. Emiatt a felhasználók pénzveszteséget szenvedhetnek, és decentralizált pénzügy (DeFi) a szolgáltatásokban fennakadások léphetnek fel.

A címmérgezési támadások következményei

A címmérgező támadások pusztító hatással lehetnek mind az egyéni felhasználókra, mind a blokklánc-hálózatok stabilitására. Mivel a támadók kriptokészleteket lophatnak el, vagy tranzakciókat módosíthatnak, hogy a pénzt saját pénztárcájukba irányítsák, ezek a támadások gyakran jelentős anyagi veszteségeket okoznak áldozataiknak.

A pénzbeli veszteségeken túl ezek a támadások a kriptovaluta-felhasználók bizalmának csökkenését is eredményezhetik. A felhasználók bizalma a blokklánc-hálózatok és a kapcsolódó szolgáltatások biztonságában és megbízhatóságában megsérülhet, ha csaló sémákba esnek, vagy ellopják értékeiket.

Ezenkívül néhányan mérgező támadásokkal foglalkoznak, például Sybil támadásokkal vagy a velük való visszaélésekkel okos szerződés hibák, megakadályozhatják a blokklánc-hálózatok normális működését, ami késésekhez, torlódásokhoz vagy előre nem látható következményekhez vezethet, amelyek hatással vannak az egész ökoszisztémára. Ezek a hatások rávilágítanak arra, hogy erős biztonsági ellenőrzésekre és a felhasználók tudatosságára van szükség a kripto-ökoszisztémában a mérgezési támadások kockázatának csökkentése érdekében.

Kapcsolódó: Hogyan írjunk szavakat egy Bitcoin-címbe? Íme, hogyan működnek a hiúsági címek

Hogyan kerüljük el a mérgezési támadásokat

A felhasználók digitális eszközeinek védelme és a blokklánc-hálózatok biztonsága érdekében kulcsfontosságú, hogy elkerüljük a címmérgezést okozó támadásokat a kriptovaluta világában. A következő módszerek segíthetnek megelőzni, hogy ilyen támadások célpontjai legyenek:

Használjon friss címeket

Ha minden tranzakcióhoz új kriptotárca-címet hoz létre, csökkenthető annak az esélye, hogy a támadók egy címet egy személy identitásához vagy korábbi tranzakcióihoz kapcsoljanak. Használatával például csökkenthető a címmérgezési támadások száma hierarchikus determinisztikus (HD) pénztárcák, amelyek minden tranzakcióhoz új címeket hoznak létre, és csökkentik a címek kiszámíthatóságát.

A HD pénztárca használata megnöveli a felhasználó védelmét a címmérgezési támadásokkal szemben, mivel a pénztárca automatikus címrotációja megnehezíti a hackerek számára az alapok átirányítását.

Használjon hardveres pénztárcákat

A szoftveres pénztárcákkal összehasonlítva hardver pénztárcák biztonságosabb alternatívát jelentenek. Minimalizálják az expozíciót azáltal, hogy a privát kulcsokat offline állapotban tartják.

Legyen körültekintő a nyilvános címek közzétételekor

Az embereknek óvatosnak kell lenniük, amikor kriptocímeiket nyilvánosságra hozzák, különösen a közösségi oldalakon, és az álnevek használatát kell választaniuk.

Válasszon jó hírű pénztárcákat

Fontos, hogy jól ismert pénztárcaszolgáltatókat használjunk, amelyek biztonsági funkcióikról és rendszeres szoftverfrissítéseikről ismertek, hogy megvédjük magunkat a címmérgezéstől és egyéb támadásoktól.

Rendszeres frissítések

A címmérgezés elleni védelem érdekében elengedhetetlen a pénztárcaszoftver konzisztens frissítése a legújabb biztonsági javításokkal.

Végezze el az engedélyezési listát

Felhasználás engedélyezőlistázás a tranzakciók korlátozása érdekében jó hírű forrásokhoz. Egyes pénztárcák vagy szolgáltatások lehetővé teszik a felhasználók számára, hogy engedélyezőlistára tegyenek bizonyos címeket, amelyek pénzt küldhetnek pénztárcájukba.

Fontolja meg a multisig pénztárcákat

Azokat a pénztárcákat, amelyek több privát kulcsot igényelnek egy tranzakció jóváhagyásához, úgynevezett multisignature (multisig) pénztárcák. Ezek a pénztárcák további védelmet nyújthatnak azáltal, hogy több aláírásra van szükségük a tranzakció jóváhagyásához.

Használjon blokklánc-elemző eszközöket

A potenciálisan káros magatartás észlelése érdekében az emberek nyomon követhetik és megvizsgálhatják a bejövő tranzakciókat a blokklánc-elemző eszközök segítségével. Látszólag triviális küldés, kis mennyiségű kripto (por) számos címre egy bevett gyakorlat, amelyet porlasztásnak neveznek. Az elemzők észlelhetik a lehetséges mérgezési erőfeszítéseket, ha megvizsgálják ezeket a porkereskedelmi mintákat.

El nem költött tranzakciós kimenetek (UTXO-k) A kis mennyiségű kriptovalutával gyakran a poros tranzakciók következményei. Az elemzők az esetlegesen mérgezett címeket a portranzakciókhoz kapcsolódó UTXO-k felkutatásával tudják megtalálni.

Jelentse a feltételezett támadásokat

Az egyéneknek azonnal reagálniuk kell címmérgezés gyanúja esetén a hivatalos támogatási csatornákon keresztül felvenni a kapcsolatot a kriptopénztárcájukat biztosító céggel, és részletezni az esetet.

Ezenkívül jelenthetik az esetet az illetékes bűnüldöző vagy szabályozó hatóságoknak további vizsgálat és esetleges jogi lépések céljából, ha a támadás jelentős anyagi kárral vagy rosszindulatú szándékkal járt. A lehetséges kockázatok csökkentése és az egyéni és csoportos érdekek védelme érdekében a kriptovaluta ökoszisztémában elengedhetetlen az időben történő jelentéstétel.

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Autóipar / elektromos járművek, Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- ChartPrime. Emelje fel kereskedési játékát a ChartPrime segítségével. Hozzáférés itt.

- BlockOffsets. A környezetvédelmi ellentételezési tulajdon korszerűsítése. Hozzáférés itt.

- Forrás: https://cointelegraph.com/news/address-poisoning-attacks-in-crypto

- :is

- :nem

- :ahol

- $ UP

- a

- képesség

- Képes

- visszaélés

- hozzáférés

- szerez

- Akció

- cselekvések

- szereplők

- tényleges

- tulajdonképpen

- További

- cím

- címek

- Előny

- érint

- ellen

- lehetővé

- Is

- alternatív

- között

- Összegek

- an

- elemzés

- Az elemzők

- és a

- alkalmazások

- jóváhagy

- VANNAK

- cikkben

- AS

- kérdez

- Eszközök

- társult

- támadás

- Támadások

- figyelem

- Hatóság

- meghatalmazás

- Automatikus

- elkerülése érdekében

- tudatosság

- el

- BE

- mert

- előtt

- hogy

- között

- Bitcoin

- bitcoin cím

- blockchain

- Blokklánc elemzés

- Blockchain hálózat

- Blockchain hálózatok

- Blockchain technológia

- mindkét

- épít

- Épület

- de

- by

- TUD

- végrehajtott

- visz

- Okoz

- okai

- óvatosság

- esély

- változik

- Változások

- változó

- csatornák

- Adomány

- szorosan

- kódok

- Cointelegraph

- Közös

- távközlés

- közösség

- Companies

- vállalat

- képest

- veszélyeztetése

- Magatartás

- bizalom

- zavar

- torlódás

- összefüggő

- Csatlakozó

- megegyezés

- konszenzus mechanizmus

- Következmények

- tekintélyes

- következetesen

- állandó

- Fogyasztók

- kontextus

- szerződés

- szerződések

- ellenőrzés

- ellenőrzések

- teremt

- létrehozása

- teremtés

- Bűnügyi

- kritikus

- crypto

- Kripto ökoszisztéma

- kriptográfiai tér

- Kripto pénztárca

- cryptocurrencies

- cryptocurrency

- kriptovaluta ökoszisztéma

- Cryptocurrency csere

- cryptocurrency pénztárcák

- kriptográfiai

- vevő

- Ügyfél alapok

- DApps

- dátum

- Elutasítása

- csökkent

- Defi

- Fok

- késedelmek

- szállít

- rendeltetési hely

- szánt

- részletezve

- pusztító

- eszköz

- DID

- nehéz

- digitális

- Digitális eszközök

- Közzététel

- aránytalan

- megszakítása

- zavarok

- különböző

- megosztott

- do

- adomány

- adományok

- Dust

- minden

- ökoszisztéma

- hatás

- hatékonyság

- hatások

- erőfeszítés

- erőfeszítések

- bármelyik

- e-mailek

- felölel

- végrehajtás

- Egész

- különösen

- alapvető

- Ethereum

- esemény

- pontosan

- megvizsgálni

- vizsgálva

- példa

- csere

- Feltételek

- Gyakorol

- tapasztalat

- Magyarázza

- kizsákmányolás

- Exponálás

- hamisítvány

- Esik

- hamis

- Jellemzők

- ábrák

- finanszíroz

- pénzügyi

- hibája

- hibái

- következő

- A

- forma

- csaló

- gyakran

- friss

- ból ből

- működése

- alapok

- további

- Nyereség

- szerzett

- általános

- valódi

- kap

- szerzés

- Giving

- Csoport

- hacker

- hackerek

- történik

- hardver

- kárt

- káros

- Legyen

- segít

- Kiemel

- történelem

- Holdings

- Hogyan

- How To

- HTTPS

- ötlet

- identitások

- Identitás

- if

- illegálisan

- fontos

- in

- véletlenül

- tartalmaz

- Bejövő

- Növeli

- egyéni

- befolyás

- információ

- példa

- sértetlenség

- szándékolt

- A szándék

- érdekek

- bele

- bevezetéséről

- vizsgálat

- részt

- IT

- veszélyezteti

- jpg

- Tart

- tartás

- kulcsok

- Kedves

- ismert

- nagy

- Törvény

- bűnüldözési

- vezető

- Jogi

- Jogi eljárás

- mint

- LIMIT

- elhelyezkedés

- log

- Belépés

- néz

- MEGJELENÉS

- veszteség

- készült

- KÉSZÍT

- malware

- Manipuláció

- Lehet..

- talán

- mechanizmus

- Média

- módszer

- mód

- esetleg

- kisebb

- Enyhít

- módosítása

- Pénzügyi

- pénz

- monitor

- több

- többnyire

- többszörös

- multisig

- Szükség

- hálózat

- Network Security

- hálózatok

- Új

- legújabb

- csomópontok

- normális

- rendszerint

- Értesítés..

- szám

- számos

- szerez

- esemény

- of

- hivatalos

- Nem elérhető

- gyakran

- on

- egyszer

- ONE

- azok

- üzemeltetési

- működés

- Művelet

- or

- szervezet

- Más

- ki

- felett

- saját

- különös

- múlt

- Mintás

- minták

- fizetés

- Emberek (People)

- Adathalászat

- hamis

- kifejezés

- fizikai

- terv

- Platformok

- Plató

- Platón adatintelligencia

- PlatoData

- POS

- lehetséges

- esetleg

- potenciális

- potenciálisan

- gyakorlat

- uralkodó

- megakadályozása

- magán

- Saját kulcsok

- eljárások

- védelme

- védett

- védelem

- protokollok

- ad

- szolgáltatók

- biztosít

- nyilvános

- tesz

- qr-kódok

- Inkább

- igazi

- birodalom

- átirányítás

- csökkenteni

- Csökkent

- csökkentő

- említett

- szabályos

- szabályozók

- összefüggő

- jelentést

- Jelentő

- jó hírű

- szükség

- Reagálni

- eredményez

- újra

- mutatják

- jobb

- kockázatok

- Kockázatos

- routing

- azonos

- beolvasás

- rendszerek

- biztonság

- biztonság

- biztonsági kockázatok

- látszólag

- küld

- elküldés

- érzékeny

- Komolyan

- szolgál

- Szolgáltatások

- számos

- kellene

- aláírások

- jelentőség

- jelentősen

- Webhely (ek)

- okos

- okos szerződés

- Intelligens szerződések

- sima

- So

- Közösség

- Közösségi média

- szoftver

- néhány

- forrás

- Források

- Hely

- Spot

- Stabilitás

- tartózkodás

- lopott

- stratégiák

- Szigorú

- erős

- lényeges

- ilyen

- támogatás

- Systems

- taktika

- Vesz

- cél

- Technológia

- mint

- hogy

- A

- The Source

- a világ

- azok

- Őket

- Ezek

- ők

- dolog

- ezt

- Keresztül

- időszerű

- nak nek

- szerszámok

- érintse

- vágány

- kereskedelem

- forgalom

- tranzakció

- Tranzakciók

- átruházás

- Átadó

- Bízzon

- megpróbál

- típus

- típusok

- jogtalan

- alatt

- Undermine

- váratlan

- egyedi

- Frissítések

- Frissítés

- használ

- használt

- használó

- Felhasználók

- segítségével

- HIÚSÁG

- fajta

- áldozatok

- sérülékenységek

- pénztárca

- Pénztárcák

- módon

- weboldal

- honlapok

- jól ismert

- Mit

- amikor

- ami

- míg

- engedélyező lista

- WHO

- lesz

- val vel

- belül

- nélkül

- szavak

- világ

- lenne

- zephyrnet