Olvasási idő: 6 jegyzőkönyv

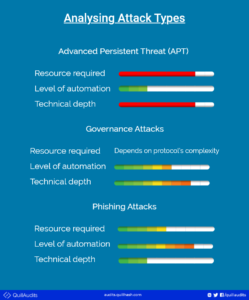

A web3 világában az adathalász kísérletek többféle formában jelentkeznek. Mivel a technológia még fejlődik, újfajta támadások jöhetnek létre. Egyes támadások, például az ice phishing, kifejezetten a Web3-ra vonatkoznak, míg mások a Web2-n gyakoribb hitelesítő adatokkal kapcsolatos adathalász támadásokhoz hasonlítanak.

Mielőtt megtudná, hogy pontosan mi az ice phishing támadás, és hogyan működik, először is ismerjük meg, hogyan írják alá a tranzakciókat a Blockchainben, és mi a jogkivonat.

Tranzakció aláírása

Decentralizált alkalmazásokhoz pénztárcák segítségével tudunk csatlakozni, mint pl Metamask olyan műveletek végrehajtására, mint a kölcsönadás, kölcsönzés, NFT vásárlás stb. A rosszindulatú felhasználók megpróbálják kihasználni azt a tényt, hogy a felhasználóknak tranzakciókat kell aláírniuk a Metamask segítségével ezeknek a műveleteknek a végrehajtásához.

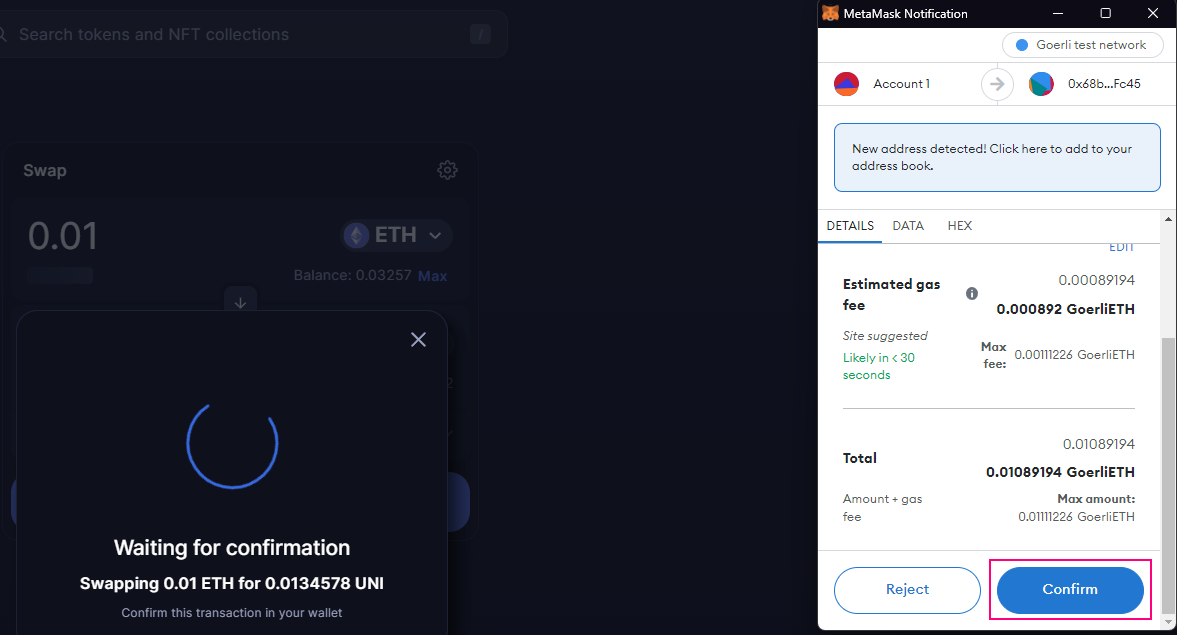

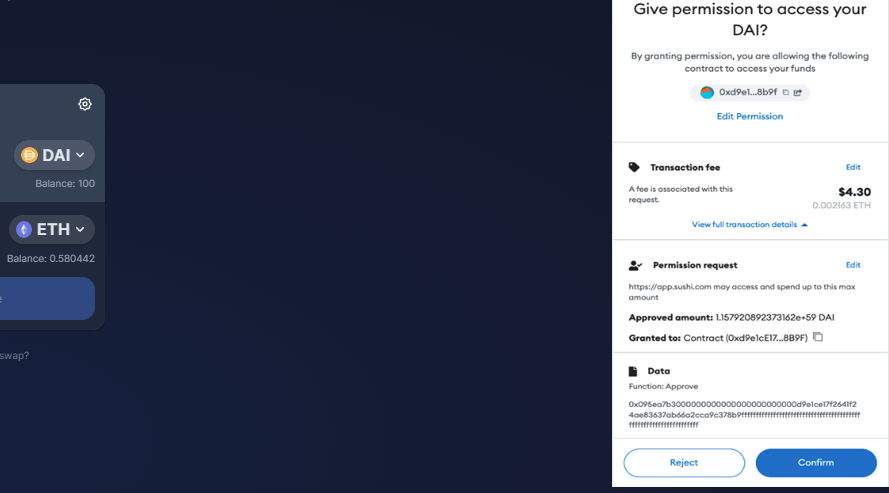

Megjelenik a Metamask előugró ablak, és megkérdezi a felhasználót, hogy szeretné-e megerősíteni vagy törölni a tranzakciót, amikor egy alkalmazásnak láncon belüli műveletet kell végrehajtania. Lásd az alábbi képet.

A fenti példában láthatjuk, hogy a metamaszk megerősítést kér, amikor ETH-t UNI tokenekre cserélünk. A tranzakció akkor kerül végrehajtásra, ha azt visszaigazoljuk. Ennek eredményeként nehezebb lehet megérteni, hogy egyes tranzakciók során milyen tevékenységeket engedélyez, különösen akkor, ha több cselekményt engedélyezünk, nem pedig egyetlen azonnali műveletet. A támadók megpróbálják kihasználni ezt az egyértelműség hiányát, amikor jeges adathalászatot folytatnak.

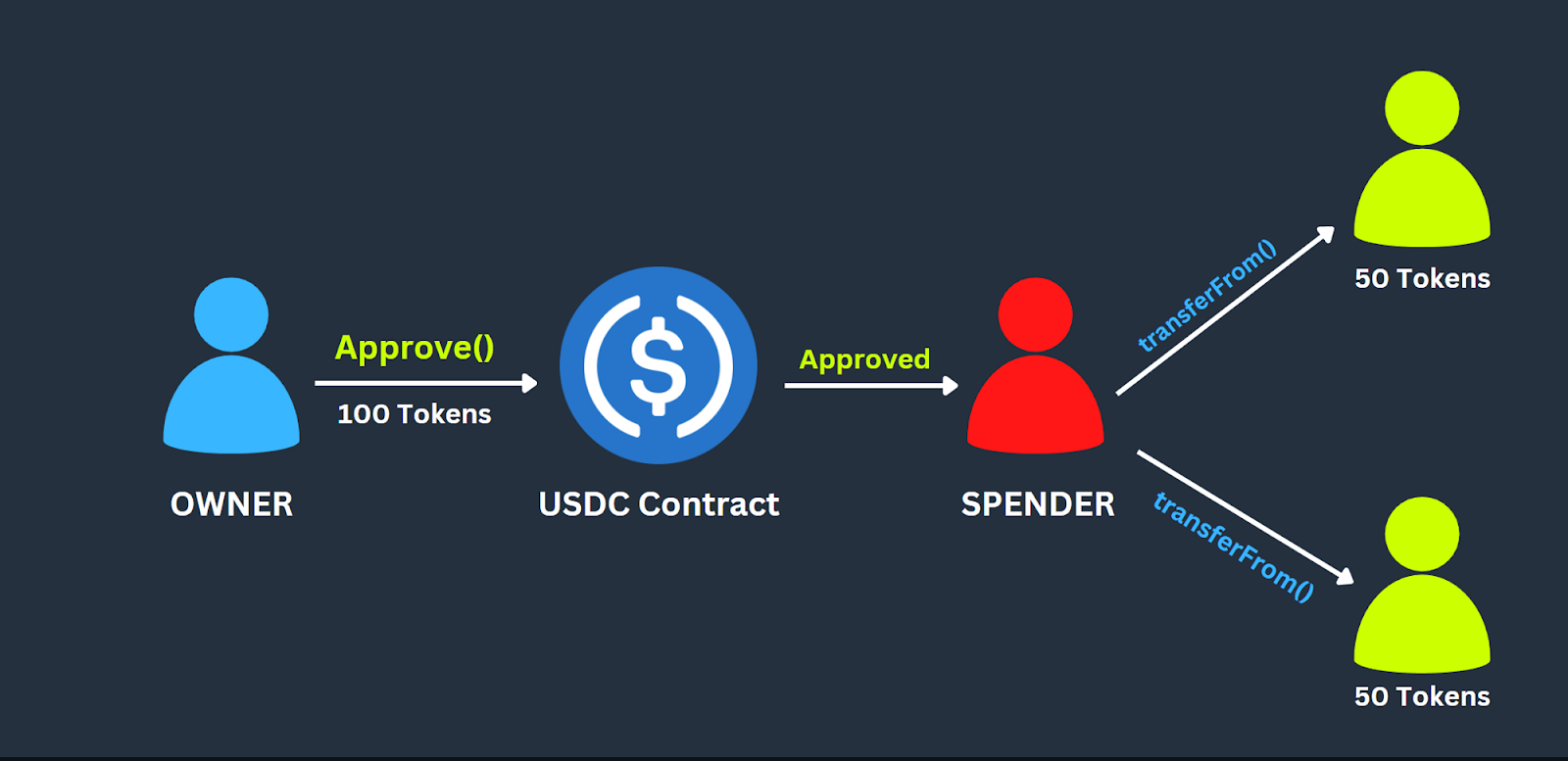

Token Allowance

Olyan tranzakció, amelyben a token tulajdonosa felhatalmazza a tokenköltőt, hogy a token összegét a token tulajdonosa nevében elköltse. A tulajdonos jelképes juttatást biztosíthat nem helyettesíthető és helyettesíthető tokenek. A tulajdonos az a számla, amely a tokenek tulajdonosa, és amely a költõnek juttatja a juttatást.

Mi az Ice Phishing

Egyszerűen fogalmazva, az Ice Phishing azt jelenti, hogy a felhasználót ráveszik egy rosszindulatú tranzakció aláírására, hogy a támadó megszerezze az irányítást a kriptoeszközök felett.

Az „ice phishing” módszer nem foglalja magában valaki más privát kulcsainak ellopását. Ehelyett meg kell próbálni rávenni a felhasználót egy olyan tranzakció jóváhagyására, amely a támadó számára biztosítja a felhasználó tokenjei feletti ellenőrzést.

A jóváhagyások gyakori típusú tranzakciók, amelyek lehetővé teszik a felhasználók interakcióját a DeFi protokollokkal. Emiatt az ice phishing jelentős veszélyt jelent a Web3 befektetőire, mivel a DeFi protokollokkal való interakcióhoz engedélyt kell adni az interakcióhoz.

Hogyan működik a támadás?

A támadó ezt a támadást két lépésben hajtja végre:

1. Áldozat rábírja a jóváhagyási tranzakciók aláírására:

A támadók csalárd webhelyeket hoznak létre, amelyek DEX-nek adják ki magukat, mint például a SushiSwap, vagy egy kriptotermék súgóoldalaként.

A támadó ezeket a rosszindulatú linkeket általában promóciós ajándéktárgyakra és „exkluzív” NFT-ekre, adathalász e-mailekre, tweetekre, diszkordokra stb. küldi el, és arra készteti az embereket, hogy ugorjanak be ezekre a rosszindulatú webhelyekre, hamis sürgősségi érzést keltve és FOMO-t (félelem) provokálnak. kihagyás) a felhasználók között. Lásd az alábbi példát:

A csalók akkor járnak sikerrel, ha rávehetik a felhasználókat, hogy pénztárcájukat csatlakoztassák rosszindulatú webhelyeikhez, és arra manipulálják a felhasználókat, hogy aláírják a vagyonuk elköltésére vonatkozó engedélyt.

2. Tokenek ellopása a felhasználók pénztárcájából:

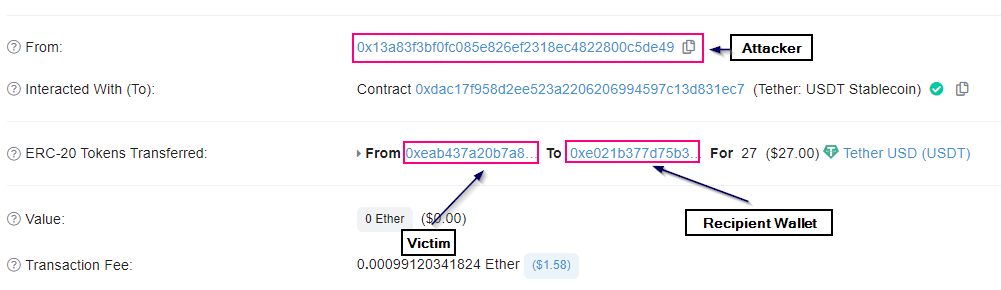

Amint a felhasználó jóváhagyja a tokeneket a rosszindulatú támadó címére. A támadó meghívja a transferFrom függvényt, és az összes tokent a pénztárcájába helyezi át. A csalás általában legalább két pénztárcát érint. Kezdetben az Ice Phishing pénztárca, amelyet a felhasználók jóváhagytak, majd a Címzett tárca, ahová a támadó átvitte a tokeneket.

Badger DAO esettanulmány

A Badger egy DeFi protokoll, amely lehetővé teszi a betétek kamatozását. 2. december 2021-án a BadgerDAO jeges adathalász támadás érte. A Badger Cloudflare API-kulcsa veszélybe került, így a támadó átvehette az előtér-infrastruktúrát.

A támadó így képes volt rosszindulatú szkriptet juttatni az előlapra. Most a felhasználók megpróbáltak csatlakozni a BadgerDAO-hoz, azt gondolva, hogy tokeneket helyeznek el, hogy hozamot szerezzenek. Ennek ellenére az általuk aláírt tényleges tranzakció teljes hozzáférést biztosított a támadóknak eszközeikhez.

A támadók milliókat szedtek le az áldozatok számláiról, és kifejezetten a magasabb egyenleggel rendelkező személyeket választották meg célpontnak. A nap folyamán változtatták a forgatókönyvüket, hogy észrevétlenül maradjanak. Végül a BadgerDAO felismerte a támadást és leállította az intelligens szerződést, de a kizsákmányolók már 121 millió dollárt loptak el 200 számláról.

Hogyan védekezhet

Ne kattintson a gyanús linkekre: Az adathalász URL-ek és a tartományok bekerülésének elkerülése érdekében csak az ellenőrzött URL-t használja a dApps-ok és szolgáltatások eléréséhez. A projekt URL-címe általában elérhető az ellenőrzött Twitter-fiókjukban, ha kétségei vannak.

Aláírás előtt ellenőrizze a tranzakciót: Elengedhetetlen, hogy olvassa el a tranzakció részleteit, mielőtt aláírná a Metamaskban vagy bármely más pénztárcában, hogy biztosítsa a kívánt műveletek végrehajtását.

Kezelje kriptoeszközeit több pénztárcán keresztül: Ossza el kriptovaluta-állományát, tárolja a hosszú távú befektetéseket és az értékes NFT-ket hűtőtárolókban, például hardveres pénztárcákban, miközben a rendszeres tranzakciókhoz és az aktívabb dApp-okhoz egy másik pénztárcában tárolja az alapokat.

Rendszeresen felülvizsgálja és vonja vissza a juttatást: A kibocsátási egységek rendszeres felülvizsgálata és visszavonása mindig jó ötlet, különösen az NFT piactereken, amikor nem használ aktívan dapp-ot. Ez minimálisra csökkenti annak esélyét, hogy pénzt veszítsen kihasználások vagy támadások miatt, és csökkenti az adathalász csalások hatását. Te tudod használni Visszavonás.készpénz or Etherscan token jóváhagyási ellenőrző érte.

Értesüljön a csalásokról, hogy elkerülje őket: Tartsa szemmel a csalásokat, és jelentse a szokatlan viselkedést. A csalások bejelentése segít a biztonsági szakembereknek és a bűnüldöző szerveknek abban, hogy elkapják a csalókat, mielőtt azok túl sok kárt okoznának.

Következtetés

Az ice phishing támadások és más kriptovaluta-csalások valószínűleg egyre elterjedtebbek lesznek, ahogy a kriptopiac továbbra is emelkedik. A figyelem és az oktatás a legjobb biztonsági óvintézkedések. A felhasználóknak tisztában kell lenniük az ilyen csalások működésével, így megtehetik a megfelelő óvintézkedéseket saját biztonságuk megőrzése érdekében. Mindig érdemes időt szánni annak ellenőrzésére, hogy az Ön által használt URL-t mind a láncon belül, mind egy megbízható forrás ellenőrizte.

GYIK

Mi a teendő, ha jeges adathalász kísérletre gyanakszom?

Ellenőrizze és vonja vissza minden olyan címre vonatkozó jóváhagyását, amely feltörhette pénztárcáját. https://etherscan.io/tokenapprovalchecker. Ezenkívül utalja át minden pénzét más pénztárcákba.

Hogyan védhetem meg magam az ice phishing ellen?

Az jeges adathalász támadások elleni védekezés érdekében óvatosnak kell lennie a kéretlen e-mailekkel, üzenetekkel és telefonhívásokkal, még akkor is, ha úgy tűnik, hogy jó hírű forrásból származnak. Az aláírás előtt ellenőrizze a tranzakciót.

Hogyan lehet visszavonni egy cím jóváhagyását?

Használhatja Visszavonás.készpénz or Etherscan token jóváhagyási ellenőrző egy cím jóváhagyásának eltávolítására.

24 Nézetek

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- Platoblockchain. Web3 metaverzum intelligencia. Felerősített tudás. Hozzáférés itt.

- Forrás: https://blog.quillhash.com/2023/01/19/what-are-ice-phishing-attacks-and-how-to-avoid-getting-hooked/

- 2021

- 7

- a

- Képes

- felett

- hozzáférés

- Fiók

- Fiókok

- Akció

- cselekvések

- aktív

- aktívan

- tevékenységek

- cselekmények

- cím

- címek

- Előny

- Minden termék

- lehetővé téve

- lehetővé teszi, hogy

- már

- mindig

- között

- összeg

- és a

- api

- app

- megjelenik

- alkalmazások

- megfelelő

- jóváhagyás

- körül

- Eszközök

- támadás

- Támadások

- Kísérletek

- figyelem

- elérhető

- egyenlegek

- előtt

- lent

- blockchain

- hitelfelvételi

- kéri

- eset

- Készpénz

- Okoz

- óvatos

- esély

- választotta

- világosság

- CloudFlare

- Hideg tárolás

- hogyan

- Közös

- teljes

- Veszélyeztetett

- megerősít

- Csatlakozás

- Csatlakozó

- tekintélyes

- konstrukció

- tovább

- szerződés

- ellenőrzés

- terjed

- létrehozása

- HITELEZÉS

- crypto

- Crypto Market

- kripto-eszközök

- cryptocurrency

- DAO

- DAPP

- DApps

- nap

- december

- decentralizált

- Decentralizált alkalmazások

- Defi

- DEFI PROTOKOLL

- DeFi protokollok

- betétek

- részletek

- fejlesztése

- Dex

- különböző

- nehéz

- terjeszteni

- domain

- kétlem

- pénzt keres

- Oktatás

- erőfeszítés

- Egyéb

- e-mailek

- végrehajtás

- biztosítására

- különösen

- alapvető

- stb.

- ETH

- Etherscan

- Még

- végül is

- pontosan

- példa

- kivégez

- végrehajtja

- Exploit

- hasznosítja

- külön-

- szem

- félelem

- vezetéknév

- FOMO

- formák

- csalók

- csaló

- gyakori

- ból ből

- front

- Front end

- funkció

- alapok

- helyettesíthető

- Nyereség

- kap

- szerzés

- ajándékot

- adott

- Go

- jó

- biztosít

- megadott

- támogatások

- Nő

- hardver

- Hardveres pénztárcák

- segít

- <p></p>

- Holdings

- FORRÓ

- Forró pénztárca

- Hogyan

- How To

- HTTPS

- ICE

- ötlet

- kép

- azonnali

- Hatás

- in

- egyének

- Infrastruktúra

- alapvetően

- helyette

- kölcsönhatásba

- kölcsönható

- kölcsönhatások

- kamat

- Beruházások

- Befektetők

- vonja

- IT

- ugrás

- Tart

- tartás

- Kulcs

- kulcsok

- Ismerve

- hiány

- Törvény

- bűnüldözési

- hitelezési

- linkek

- hosszú lejáratú

- keres

- vesztes

- KÉSZÍT

- piacára

- piacterek

- üzenetek

- metamaszk

- módszer

- millió

- Több millió

- hiányzó

- pillanat

- pénz

- több

- többszörös

- Új

- NFT

- NFT piacterek

- NFT

- Láncon

- ONE

- működik

- működés

- Más

- Egyéb

- tulajdonos

- tulajdonosa

- különösen

- Emberek (People)

- Teljesít

- engedély

- Adathalászat

- adathalász támadás

- adathalász támadások

- adathalász csalások

- telefon

- telefonhívások

- Plató

- Platón adatintelligencia

- PlatoData

- pop-up

- uralkodó

- magán

- Saját kulcsok

- valószínűleg

- Termékek

- tehetséges alkalmazottal

- program

- promóciós

- védelme

- protokoll

- protokollok

- ad

- beszerzési

- Toló

- Quillhash

- Olvass

- elismert

- csökkenti

- szabályos

- megbízható

- marad

- eltávolítása

- jelentést

- Jelentő

- jó hírű

- megköveteli,

- eredményez

- Kritika

- Emelkedik

- biztonságos

- Átverés

- csalások

- biztonság

- értelemben

- Series of

- Szolgáltatások

- kellene

- <p></p>

- aláírt

- aláírás

- Egyszerű

- óta

- egyetlen

- okos

- okos szerződés

- So

- néhány

- Valaki

- forrás

- különleges

- kifejezetten

- költ

- Lépései

- Még mindig

- lopott

- tárolás

- sikerül

- ilyen

- sushi csere

- gyanús

- Vesz

- cél

- Technológia

- feltételek

- A

- azok

- maguk

- Gondolkodás

- fenyegetés

- Keresztül

- egész

- idő

- nak nek

- jelképes

- tokenek

- is

- tranzakció

- Tranzakciók

- átruházás

- átment

- transzferek

- igaz

- tweets

- alatt

- megért

- UNI

- Kéretlen

- frissítve

- sürgősség

- URL

- us

- használ

- használó

- Felhasználók

- rendszerint

- érvényesített

- Értékes

- fajta

- ellenőrzött

- ellenőrzése

- Áldozat

- pénztárca

- Pénztárcák

- Web2

- Web3

- Web3 világ

- honlapok

- Mit

- vajon

- ami

- míg

- lesz

- művek

- világ

- érdemes

- Hozam

- te

- A te

- magad

- zephyrnet