Olvasási idő: 5 jegyzőkönyv

Olvasási idő: 5 jegyzőkönyv

A Comodo Labs folyamatban lévő „digitális aláírás” elemzésének részeként (megerősíti a szoftver szerzőjét, és garantálja, hogy a számítógépes program kódja nem változott vagy sérült az aláírás óta) „rosszindulatú szoftverek” (a számítógép működésének megzavarására használt vagy létrehozott szoftverek, érzékeny információk gyűjtése, vagy hozzáférhet a számítógépes rendszerekhez), nemrég fedeztünk fel egy új mintát, amely a technikák érdekes és potenciálisan pusztító kombinációját használja a „hasznos teher” (adatátvitel rakománya) szállítására.

Egy digitálisan aláírt „cseppentővel” (telepítő program) kiindulva a kártevő sikeresen bejutott a Windows „folyamataiba” (számítógépes programok végrehajtása során); megkerüli a „tűzfalat” (véd a nyilvános internetről érkező fenyegetésekkel szemben) és a „gazdagép behatolás elleni védelmi mechanizmusait” (egyetlen számítógép megfigyelése gyanús tevékenységekre a számítógépen belüli események elemzésével); felhasználói adatok elküldése egy vezérlő „szervernek” (egy vagy több szolgáltatás futtatására szolgáló számítógépes hardver); töltsön le további „konfigurációs fájlokat” (egyes számítógépes programok kezdeti beállításainak konfigurálása), és végül az áldozatait olyan „adathalász” webhelyekre irányítsa (amelyek úgy vannak kialakítva, hogy úgy nézzenek ki, mint más webhelyek, amelyek célja a felhasználók személyes adatainak ellopása), amelyek a felhasználó banki felhasználónevét kérik/ jelszavakat. Ez a dokumentum megfigyeléseink részletes leírását tartalmazza.

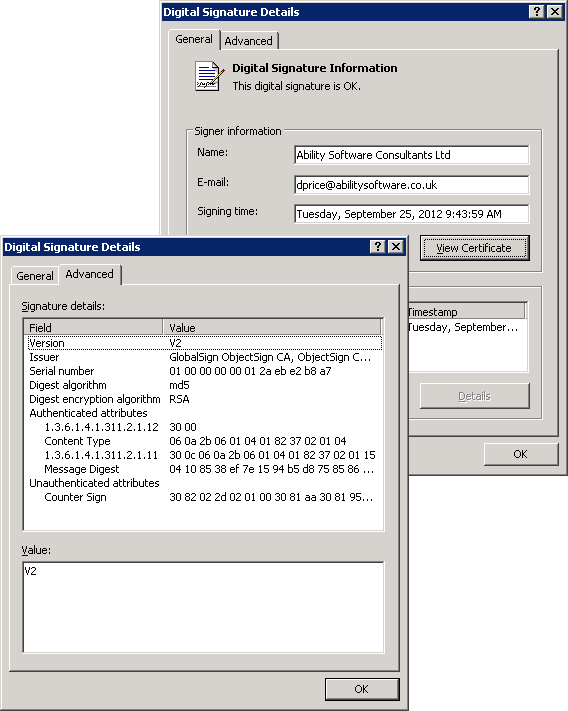

A rosszindulatú program dropper (telepítő) összetevőjét egy megbízható tanúsító hatóság digitálisan aláírta. Mivel a telepítő „megbízható” volt, képes volt elkerülni, hogy a heurisztikus és a HIPS-ek észleljék sok népszerű legjobb antivírus és a Internet Security programokat.

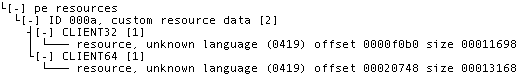

A végrehajtás során a dropper először meghatározza a Windows operációs rendszer architektúráját (32 bites vagy 64 bites), majd kibontja a megfelelő fő modult a „PE” (Portable Executable) fájlerőforrásokból.

Ennek a fő modulnak a fájlneve a Windows rendszermappájában lévő két véletlenszerű „*.exe” (Windows végrehajtható) fájl két elnevezett töredékének összefűzésével jön létre. Például a „diskpart.exe” (Windows szövegmódú parancsértelmező) és az „eventvwr.exe” (Microsoft Event Viewer) a „disktvwr.dll” fájlnevet hozza létre.

A fő modul a PE „DLL” (Dynamic Link Library of függvények és egyéb információk, amelyeket egy Windows-program érhet el), amely ezen a generált néven kerül a Windows rendszermappába. Ezután befecskendezik az operációs rendszer „explorer.exe” (Windows Intéző) folyamatába.

Úgy van konfigurálva, hogy automatikusan befecskendezze a legtöbb operációs rendszer folyamatába és felhasználói alkalmazásba egy homályos Windows rendszerleíró kulcs véletlenszerűen elnevezett értékével (hasonlóan egy mappához):

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerAppCertDlls] "ddeskeys"="C:Windowssystem32disktvwr.dll"

Ennek eredményeként a kártevő modul által exportált „CreateProcessNotify” funkció (a program egy meghatározott funkciót végrehajtó része, amely önmagában vagy ugyanazon program más moduljaival kombinálva használható) kérésre kerül a program létrehozásakor. minden új folyamat. Ez azt okozza, hogy a rosszindulatú program DLL-je bekerül a legtöbb operációs rendszer folyamatába és felhasználói alkalmazásába.

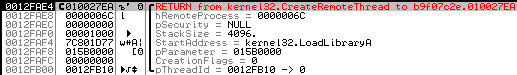

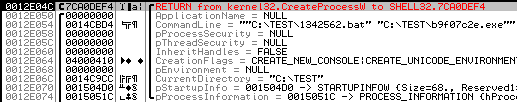

A művelet után a cseppentő eltávolítja magát egy egyszerű „DOS” (Disk Operating System) „BAT” (kötegelt) szkriptfájl végrehajtásával:

1342562.bat: attrib -s -r -h%1 :hkiflg del %1 ha létezik %1 goto hkiflg del %0

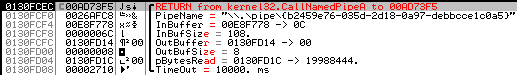

A fő modult az „explorer.exe” folyamatba injektálják, és szerveralkalmazásként működik. Megnyit egy „csövet” (ideiglenes szoftverkapcsolat néven két program vagy parancs között) 128 bites egyedi azonosítóként (UID), például „\.pipe{b2459e76-035d-2d18-0a97-debbcce1c0a5}”, és vár bejövő üzenetek. A más rendszerfolyamatokba és felhasználói alkalmazásokba injektált modulok „kliensként” működnek (olyan alkalmazások vagy rendszerek, amelyek egy szerver által elérhetővé tett szolgáltatást érnek el), és a megnevezett vezetéken keresztül kommunikálnak a szerverrel.

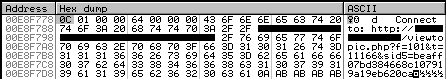

Az „iexplore.exe” (Microsoft Internet Explorer) és a „firefox.exe” (Mozilla Firefox) webböngésző-alkalmazásokba injektált modulok a távvezérlő szerverrel való kommunikációra szolgálnak. Ez bárkit becsap tűzfal és HIPS technológia azáltal, hogy a hálózati tevékenység által generált rosszindulatú programok jelennek meg hogy a felhasználó kezdeményezte. A rosszindulatú program jelenlegi verziója nem támogat más böngészőket, mint például a „chrome.exe” (Google Chrome), „opera.exe” (Opera) és „safari.exe” (Apple Safari). A probléma megkerülése érdekében megakadályozza, hogy ezek a böngészők megnyíljanak, és arra kényszeríti a felhasználót, hogy helyette valamelyik támogatott böngészőt használja. A rosszindulatú program úgy kommunikál a távirányító szerverével, hogy imitálja a fórumtémához való hozzáférést. Kezdetben egy „HTTP” (Hypertext Transfer Protocol) „POST”-t (kérési módszer arra kéri, hogy a webszerver fogadja el a kérésüzenet törzsében foglalt adatokat) tárolásra egy „URL” (egy webes globális erőforrás-kereső globális címe) használatával. oldal a világhálón) a következő formátumban:

http://*.*.*.*/viewtopic.php?f=159&t=17216&sid5=c0dcd0254daef45e27b86c3b5995a14c

…a kérés törzsével, amely alapvető információkat tartalmaz a felhasználó rendszeréről és a telepített malware modulról:

“user_id=1110380395&version_id=42&socks=0&build=32940&crc=50838475& win=Microsoft+Windows+XP+Professional+Service+Pack+3+(build:+2600)&arch=x86+32bit&user=Admin”

Ezután egy frissített konfigurációs fájlt kap a távoli szervertől. A rosszindulatú program a konfigurációs és a verzióinformációkat egy 128 bites felhasználói azonosítóval elnevezett Windows rendszerleíró kulcsban tárolja, hasonlóan, mint a megnevezett csőhöz:

[HKEY_CURRENT_USERSoftwareAppDataLow{21414dba-01d1-50fc-8e2b-a28ff0952499}] "k1"=dword:b12564d0 "k2"=dword:473d87bb "Version"=dword:0000002a "Data"=hex:ca,2b,09,00,1b,e1,80,02,41,4c,3a,45,42,43,61,5f,09,31,39,36,cd,2f,

...

Ennek a rosszindulatú programnak az elsődleges célja személyes adatok, például banki adatok vagy hitelkártya-számlák ellopása. Ez a rosszindulatú program által megfigyelt URL-ek listája egy legutóbbi konfigurációs fájl szerint:

bankofamerica.com/accounts-overview/accounts-overview.go bankofamerica.com/login/sign-in/signOnScreen.go bankofamerica.com/login/sign-in/validatePassword.go bankofamerica.com/myaccounts/barclaycardus.com/app /ccsite/logon/loginUserDyn.jsp billmelater.com/login/challenge.xhtml billmelater.com/your-account/home.xhtml bofa.com chaseonline.chase.com/gw/secure/ena chaseonline.chase.com/MyAccounts. aspx chaseonline.chase.com/secure/Profile/UpdateContactInfo/UpdateContact.aspx client.schwab.com/Accounts/ client.schwab.com/Accounts/Summary/Summary.aspx client.schwab.com/Service/MylingProfile.asMapx Consumercenter.gogecapital.com/consumercenter/homeaction.do discovercard.com/cardmembersvcs/achome/homepage mbwebexpress.blilk.com/Core/Authentication/MFAPassword.aspx mfasa.chase.com/auth/auth-stoken-osl.html online. americanexpress.com/myca/acctmgmt/ online.citibank.com online.wellsfargo.com/das/cgi-bin/session.cgi onlinebanking.pnc.com/ onlinebanking.tdbank.com/login.asp paypal.com/us/cgi - bin/webscr?cmd=_account paypal.com/us/cgi-bin/webscr?cmd=_login-done safe.bankofamerica.com/myaccounts/accounts-overview/accounts-overview.go safe.bankofamerica.com/myaccounts/brain /redirect.go safe.bankofamerica.com/myaccounts/signin/signIn.go?isSecureMobil serviceing.capitalone.com/C1/Accounts/Summary.aspx shop.aafes.com/shop/Login.aspx shopmyexchange.com sitekey.bankofamerica. com/sas/signon.do sitekey.bankofamerica.com/sas/signonSetup.do sitekey.bankofamerica.com/sas/verifyImage.do ss2.experian.com/securecontrol/reset/ssphome suntrust.com/portal/server.pt nekünk .etrade.com/e/t/accounts/accountsCombo us.hsbc.com/1/2/!ut/ wwws.ameritrade.com/cgi-bin/apps/SecurityChallenge

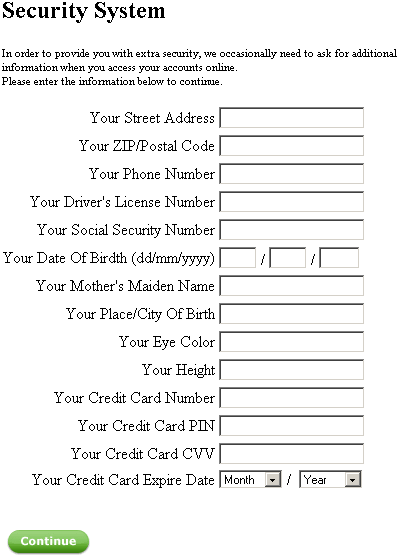

Amint a felhasználó hozzáfér az egyik megfigyelt URL-hez, a rosszindulatú program létrehoz egy adathalász oldalt, amely arra kéri a felhasználót, hogy adja meg fiókjának adatait (beleértve a felhasználónevét, jelszavát és hitelkártyaszámát) azzal az ürüggyel, hogy visszaszerezze a fiók jelszavát, vagy engedélyezzen további biztonsági intézkedések:

Fájl információ:

Dropper EXE: Size: 285264 SHA-1: b9f07c2eec5277bfc91d4bb9b8bac4e8d4cc8632 Signature: TrojWare.Win32.TrojanSpy.Volisk.a x86 DLL: Size: 88576 SHA-1: ba7f13855e7ad9c32917188281c4420cef8a830e Signature: TrojWare.Win32.TrojanSpy.Volisk.a x64 DLL: Size: 98304 SHA-1: 372c2eafd39b317e6a94e84d673d394b2afd4b3f Signature: TrojWare.Win32.TrojanSpy.Volisk.a

Diagnosztikai, eltávolítási és védelmi utasítások

Ha a számítógépén nincs antivirus or Internet Security telepített program, és úgy gondolja, hogy „rosszindulatú program” (rosszindulatú szoftver) fertőzte meg:

1. Letöltés Comodo Antivirus és végezzen teljes vizsgálatot a naprakész víruskereső adatbázissal.

2. Távolítsa el Rosszindulatú program található az ajánlott lehetőségek közül választva, és védve maradjon.

INGYENES PRÓBA INDÍTÁSA INGYEN SZEREZZE MEG AZONNALI BIZTONSÁGI EREDMÉNYKÁRTYÁT

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Autóipar / elektromos járművek, Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- ChartPrime. Emelje fel kereskedési játékát a ChartPrime segítségével. Hozzáférés itt.

- BlockOffsets. A környezetvédelmi ellentételezési tulajdon korszerűsítése. Hozzáférés itt.

- Forrás: https://blog.comodo.com/malware/trojware-win32-trojanspy-volisk-a/

- :van

- :is

- :nem

- 09

- 1b

- 225

- 31

- 36

- 39

- 41

- 7

- 75

- 80

- a

- Képes

- Rólunk

- elfogadja

- hozzáférés

- igénybe vett

- Szerint

- Fiók

- Fiókok

- törvény

- tevékenység

- cselekmények

- További

- cím

- ellen

- A fenyegetések ellen

- kizárólag

- megváltozott

- an

- elemzés

- elemzése

- és a

- víruskereső

- bármilyen

- megjelenik

- Apple

- Alkalmazás

- alkalmazások

- megfelelő

- építészet

- VANNAK

- AS

- At

- szerző

- hatóság

- Automatikus

- elérhető

- Bank

- Banking

- alapvető

- BAT

- BE

- mert

- óta

- hogy

- Hisz

- között

- Blog

- test

- bofa

- böngésző

- böngészők

- épít

- by

- CA

- TUD

- kártya

- okai

- CD

- igazolás

- Certificate Authority

- üldözés

- választja

- króm

- Citibank

- kettyenés

- vásárló

- kód

- COM

- kombináció

- kombinált

- kommunikálni

- közlés

- összetevő

- számítógép

- Configuration

- konfigurálva

- kapcsolat

- tartalmaz

- ellenőrzés

- sérült

- készítette

- teremtés

- hitel

- hitelkártya

- Jelenlegi

- dátum

- adatbázis

- elszánt

- szállít

- leírás

- tervezett

- részletes

- részletek

- Érzékelés

- meghatározza

- pusztító

- digitális

- digitálisan

- közvetlen

- felfedezett

- megszakítása

- do

- dokumentum

- nem

- Nem

- letöltés

- dinamikus

- minden

- bármelyik

- lehetővé

- belép

- esemény

- események

- példa

- végrehajtott

- végrehajtás

- létezik

- Experian

- felfedező

- kivonatok

- filé

- Fájlok

- Végül

- Firefox

- vezetéknév

- következő

- A

- erők

- formátum

- Fórum

- Ingyenes

- ból ből

- Tele

- funkció

- funkciók

- Nyereség

- gyűjt

- generált

- generál

- kap

- Globális

- Go

- Google Chrome

- Menj

- hardver

- Legyen

- vendéglátó

- HSBC

- HTML

- http

- HTTPS

- ID

- if

- in

- Beleértve

- Bejövő

- információ

- kezdetben

- alapvetően

- kezdeményezett

- injekciót

- telepítés

- telepítve

- azonnali

- helyette

- érdekes

- Internet

- Internet Security

- bele

- kérdés

- IT

- ITS

- maga

- Kulcs

- könyvtár

- mint

- LINK

- Lista

- néz

- hasonló

- készült

- Fő

- Gyártás

- malware

- sok

- Lehet..

- intézkedések

- üzenetek

- módszer

- microsoft

- Modulok

- Modulok

- monitor

- ellenőrizni

- több

- a legtöbb

- Mozilla

- Mozilla Firefox

- név

- Nevezett

- hálózat

- Új

- nt

- szám

- előforduló

- of

- on

- ONE

- folyamatban lévő

- online

- nyitás

- nyit

- Opera

- üzemeltetési

- operációs rendszer

- működés

- Opciók

- or

- Más

- mi

- ki

- P&E

- oldal

- rész

- Jelszó

- PayPal

- Teljesít

- személyes

- Adathalászat

- PHP

- cső

- Plató

- Platón adatintelligencia

- PlatoData

- PNC

- Népszerű

- hordozható

- porció

- Hozzászólások

- potenciálisan

- megakadályozza

- elsődleges

- folyamat

- Folyamatok

- Program

- Programok

- védett

- védelem

- protokoll

- nyilvános

- cél

- véletlen

- kap

- új

- nemrég

- ajánlott

- visszanyerésére

- iktató hivatal

- távoli

- eltávolítás

- eltávolítása

- kérni

- forrás

- Tudástár

- eredményez

- futás

- Safari

- biztonságos

- azonos

- beolvasás

- scorecard

- forgatókönyv

- biztonság

- Biztonsági intézkedések

- küld

- küld

- érzékeny

- szerver

- szolgáltatás

- Szolgáltatások

- beállítások

- Webshop

- aláírt

- hasonló

- Egyszerű

- óta

- egyetlen

- Méret

- szoftver

- néhány

- különleges

- tartózkodás

- tárolás

- árnyékolók

- sikeresen

- ilyen

- támogatás

- Támogatott

- gyanús

- rendszer

- Systems

- technikák

- Technológia

- ideiglenes

- hogy

- A

- a világ

- azok

- akkor

- Ezek

- ezt

- fenyegetések

- idő

- nak nek

- téma

- átruházás

- Megbízható

- kettő

- alatt

- egyedi

- up-to-date

- frissítve

- us

- használ

- használt

- használó

- használ

- segítségével

- érték

- változat

- verzió információ

- keresztül

- áldozatok

- várakozik

- volt

- Út..

- we

- háló

- webböngésző

- webszerver

- honlapok

- ami

- széles

- lesz

- ablakok

- val vel

- belül

- világ

- te

- A te

- zephyrnet