Üdvözöljük a CISO Cornerben, a Dark Reading heti kivonatában, amely kifejezetten a biztonsági műveletek olvasóira és biztonsági vezetőire szabott cikkeket tartalmaz. Minden héten olyan cikkeket kínálunk, amelyeket hírműködésünkből, a The Edge-ből, a DR Technology-ból, a DR Global-ból és a kommentárunkból gyűjtöttünk össze. Elkötelezettek vagyunk amellett, hogy sokrétű perspektívát kínálunk Önnek, hogy támogassuk a kiberbiztonsági stratégiák operacionalizálását a különféle formájú és méretű szervezetek vezetői számára.

A CISO Corner jelen számában

-

A verseny az AI-alapú biztonsági platformokért felforrósodik

-

Miért hasznosak az MLBOM-ok az AI/ML ellátási lánc biztosításához?

-

Harc a kiberbiztonsági tudatosságért

-

Az ambiciózus képzési kezdeményezés a vakok és gyengénlátók tehetségét érinti

-

A vietnami kiberbűnözési csoport, a CoralRaider Nets pénzügyi adatai

-

Az XZ Utils Scare kemény igazságokat tár fel a szoftverbiztonságról

-

Az NSA a Zero-Trust tanácsokat frissíti a támadási felületek csökkentése érdekében

A verseny az AI-alapú biztonsági platformokért felforrósodik

Írta: Robert Lemos, közreműködő író, Dark Reading

A Microsoft, a Google és a Simbian generatív mesterséges intelligencia-rendszereket kínál, amelyek lehetővé teszik a biztonsági műveleti csapatok számára, hogy természetes nyelvet használjanak a kiberbiztonsági feladatok automatizálására.

Mind a Google, mind a Microsoft hatalmas erőforrásokat fordított a generatív mesterséges intelligencia (AI) kiberbiztonsági eszközeinek fejlesztésére. A Microsoft biztonsági másodpilótája a generatív mesterséges intelligencia segítségével megtalálja a jogsértéseket, összegyűjti és elemzi az adatokat. A Google Gemini a biztonságban hasonló rivális szolgáltatás.

Most egy startup szállt be a küzdelembe, a Simbian, saját rendszerével, amely a generatív mesterséges intelligencia, valamint a nagy nyelvi modellek (LLM) felhasználásával segíti a biztonsági csapatokat az eseménykezelő rendszerek (SIEM) vagy a biztonsági irányítás, automatizálás és válaszadás (SOAR) automatizálásával. ).

Bár minden ajánlatnak megvannak a maga előnyei, mindegyik arra törekszik, hogy egyszerűsítse a folyamatokat a feszült kiberbiztonsági csapatok számára. A még megválaszolandó kérdés az, hogy a csapatok végül bíznak-e abban, hogy az automatizált rendszerek rendeltetésszerűen működnek.

Bővebben: A verseny az AI-alapú biztonsági platformokért felforrósodik

Miért hasznosak az MLBOM-ok az AI/ML ellátási lánc biztosításához?

Kommentár: Diana Kelley, CISO, Protect AI

A gépi tanulási anyagjegyzék (MLBOM) keretrendszer átláthatóságot, auditálhatóságot, ellenőrzést és kriminalisztikai betekintést nyújthat az AI és az ML ellátási láncokba.

A szoftveres anyagjegyzék (SBOM) alapvető eszközzé vált az alkalmazást alkotó kód azonosításához, de a mesterséges intelligencia (AI) korában az SBOM-nak vannak bizonyos korlátai a gépi tanulási keretrendszerekben.

A gépi tanulási szoftver anyagjegyzéke vagy az MLBOM kitöltheti a hagyományos SBOM-ban maradt hiányosságokat, és védelmet adhat az adatokhoz és az eszközökhöz.

Bővebben: Miért hasznosak az MLBOM-ok az AI/ML ellátási lánc biztosításához?

Kapcsolódó: Hol állnak az SBOM-ok ma

Harc a kiberbiztonsági tudatosságért

Kommentár: Erik Gross, CISO, QAD

A kiberbiztonsági készségekbe való befektetés biztonságosabb digitális világot teremt mindenki számára.

A kockázatok tudatosítása a legjobb módja a kiberbiztonsági kockázatok csökkentésének, de az emberek folyamatos képzése és átképzése a legújabb fenyegetésekkel kapcsolatban ijesztő lehet. A mesterséges intelligencia kora még inkább megnehezíti a helyzetet.

A biztonság kultúrájának kiépítése a legfontosabb, és ez átgondoltsággal elérhető kiberbiztonsági képzés a személyes megközelítésre, a történetmesélésre összpontosítva, és segítve az embereket, hogy nyíltan beszéljenek a kiberbiztonságról. Az emberek kiszámíthatatlanok, és a legtöbb sikert az a kiberbiztonsági képzési folyamat érte el, amely elfogadja, hogy az emberek összetett lények.

Bővebben: Harc a kiberbiztonsági tudatosságért

Kapcsolódó: Kérdések és válaszok: A kiberbiztonsági képzés hiánya az ipari hálózatokban

Az ambiciózus képzési kezdeményezés a vakok és gyengénlátók tehetségét érinti

Szerző: Jennifer Lawinski, közreműködő író, Dark Reading

A Novacoast Apex Programja felkészíti a látássérült személyeket a kiberbiztonsági karrierre.

A vakok és látássérültek (BVI) kiaknázatlan tehetségforrást jelentenek kiberbiztonsági cégek, amelyek azért küzdenek, hogy vonzzák a tehetségeket. Egy képernyőolvasóval és Braille-billentyűzettel felszerelt számítógéppel a BVI-személyek értékes közreműködőkké válhatnak. Két kibervezérigazgató elindította az Apex Programot, egy online, igény szerinti kurzust azoknak a BVI-s embereknek, akik szeretnének betörni a kiberbiztonságba.

Eddig négy hallgató végezte el a kurzust, egy pedig már SOC 1 elemzőként helyezkedett el. Most a Fehér Ház is bekapcsolódik, és még egy rövidfilm is készül az Apex Programról.

Bővebben: Az ambiciózus képzési kezdeményezés a vakok és gyengénlátók tehetségét érinti

Kapcsolódó: 3 módszer, amellyel a vállalkozások leküzdhetik a kiberbiztonsági készségek hiányát

A vietnami kiberbűnözési csoport, a CoralRaider Nets pénzügyi adatai

Írta: Robert Lemos, közreműködő író, Dark Reading

A CoralRaider egy összetett támadási lánccal és a Telegram segítségével irányítja és irányítja az ázsiai országok áldozatait – és úgy tűnik, hogy véletlenül magát is megfertőzte.

Egy újonc a vietnami kiberbűnözés jelenetben a CoralRaider nevű csoport mozgásokat – és újonc hibákat, például saját rendszereik megfertőzését – hajt végre.

A Cisco Talos biztonsági kutatói nyomon követték a CoralRaider tevékenységét, és azt találták, hogy a profit motiválja őket, bár a csoportnak gondjai vannak a működésük elindításával. A Cisco Talos elemzői egyelőre nem láttak arra utaló jelet, hogy a CoralRaider még sikeresen szállított volna hasznos terhet, de a csoport aktívan dolgozik kiberbűnözési készségeik fejlesztésén.

Bővebben: A vietnami kiberbűnözési csoport, a CoralRaider Nets pénzügyi adatai

Kapcsolódó: Ransomware, levélszemét bankszámlák: Vietnámban elszaporodnak a kiberfenyegetések

Az XZ Utils Scare kemény igazságokat tár fel a szoftverbiztonságról

Írta: Jai Vijayan, közreműködő író, Dark Reading

A vállalati szoftvercsomagokba ágyazott nyílt forráskódú kódok nagy része kicsi, forráshiányos, önkéntesek által vezetett projektekből származik.

Az XZ Utils eszközben nemrégiben felfedezett hátsó ajtónak ébresztőként kell szolgálnia a kibercsapatok számára, hogy a nyílt forráskódú adattárak tele vannak sebezhetőségekkel.

Ezek a projektek önkéntesek, forráshiányosak, és nem képesek lépést tartani a legújabb fenyegetésekkel. Az XZ Utils maga is egyszemélyes művelet. Az ezekből a nyílt forrásokból származó kódokat használó vállalatok ezt saját felelősségükre teszik.

A szervezeteknek azt tanácsolják, hogy ellenőrizzék használatukat kód nyilvános adattárakból és meghatározzák, hogy rendelkeznek-e megfelelő biztonsági ellenőrzésekkel. A szakértők azt is javasolják, hogy a mérnöki és kiberbiztonsági csapatok határozzák meg a nyílt forráskód bevezetésének folyamatait és szerepköreit.

Bővebben: Az XZ Utils Scare kemény igazságokat tár fel a szoftverbiztonságról

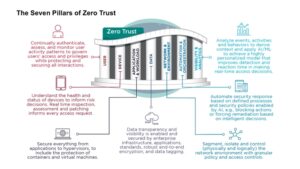

Az NSA a Zero-Trust tanácsokat frissíti a támadási felületek csökkentése érdekében

Írta: Dark Reading Staff

Az Ügynökség az adatok, a hálózatok és a felhasználók védelme érdekében a titkosítás, az adatvesztés-megelőzés, valamint az adatjog-kezelés szélesebb körű használatát ösztönzi.

Folyamatos erőfeszítései során, hogy mind a köz-, mind a magánszektort támogassa a továbbjutáshoz a nulla bizalom felé vezető út, a Nemzetbiztonsági Hivatal útmutatást adott ki az adatvédelemmel, vagy ahogy az NSA besorolja, az „adatpillérrel” kapcsolatban. Az ügynökség ajánlásai között szerepel a titkosítás, a címkézés, a címkézés stb.

Az adatbiztonsági útmutatót megelőzően az NSA részletes útmutatót adott a hálózati makro- és mikroszegmentációról, valamint annak szerepéről a zéró bizalom keretrendszer felépítésében.

Bővebben: Az NSA a Zero-Trust tanácsokat frissíti a támadási felületek csökkentése érdekében

Kapcsolódó: Az NSA nulla bizalomra vonatkozó iránymutatásai a szegmentációra összpontosítanak

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- Forrás: https://www.darkreading.com/cybersecurity-operations/ciso-corner-securing-ai-supply-chain-ai-powered-security-platforms-cyber-awareness

- :van

- :is

- $ UP

- 1

- 7

- a

- Rólunk

- elfogadja

- Fiókok

- elért

- át

- aktívan

- tevékenységek

- hozzá

- igazgatás

- tanács

- tanácsos

- kor

- ügynökség

- AI

- AI rendszerek

- AI-hajtású

- AI / ML

- Minden termék

- lehetővé

- mentén

- már

- Is

- becsvágyó

- an

- elemző

- Az elemzők

- elemez

- és a

- bármilyen

- Csúcs

- Megjelenik

- Alkalmazás

- megközelítés

- megfelelő

- VANNAK

- cikkek

- mesterséges

- mesterséges intelligencia

- Mesterséges intelligencia (AI)

- AS

- ázsiai

- Eszközök

- At

- támadás

- vonz

- auditálhatóság

- automatizált

- Automatizált

- automatizálás

- Automatizálás

- tudatosság

- hátsó ajtó

- Bank

- bankszámlák

- BE

- válik

- óta

- Előnyök

- BEST

- Számla

- mindkét

- megsértésének

- szünet

- HÍD

- hoz

- Bringing

- tágabb

- Épület

- vállalkozások

- de

- BVI

- by

- hívás

- hívott

- TUD

- karrier

- A vezérigazgatók

- lánc

- láncok

- Kör

- Cisco

- CISO

- kód

- jön

- kényelmes

- parancs

- fejtegetés

- elkötelezett

- Companies

- Befejezett

- bonyolult

- számítógép

- konfigurálása

- állandóan

- hozzájáruló

- közreműködők

- ellenőrzés

- ellenőrzések

- Sarok

- tudott

- országok

- Tanfolyam

- teremt

- lények

- kultúra

- cyber

- a számítógépes bűnözés

- Kiberbiztonság

- sötét

- Sötét olvasmány

- dátum

- adat védelem

- adatbiztonság

- meghatározott

- szállított

- részletes

- Határozzuk meg

- fejlesztése

- nehéz

- megemészteni

- digitális

- digitális világ

- felfedezett

- számos

- do

- dr

- minden

- él

- erőfeszítés

- beágyazott

- ösztönzi

- titkosítás

- Mérnöki

- lépett

- Vállalkozás

- vállalati szoftver

- Vállalatok

- erik

- alapvető

- Még

- esemény

- Minden

- mindenki

- szakértők

- messze

- Featuring

- érez

- harc

- kitöltése

- Film

- pénzügyi

- pénzügyi adat

- Találjon

- Összpontosít

- A

- Törvényszéki

- talált

- négy

- Keretrendszer

- keretek

- ból ből

- rés

- rések

- gyűjt

- Gemini

- nemző

- Generatív AI

- szerzés

- Globális

- bruttó

- Földi

- Csoport

- útmutatást

- útmutató

- irányelvek

- kellett

- Kemény

- Legyen

- kikötő

- tekintettel

- segít

- segít

- Ház

- HTTPS

- Az emberek

- ICON

- azonosító

- javul

- in

- tartalmaz

- jelzés

- egyének

- ipari

- fertőzött

- Kezdeményezés

- Insight

- Intelligencia

- szándékolt

- bele

- részt

- kérdés

- Kiadott

- IT

- ITS

- maga

- Jennifer

- Munka

- jpg

- éppen

- Tart

- Kelley

- címkézés

- nyelv

- nagy

- legutolsó

- indított

- vezetők

- tanulás

- balra

- kihasználja

- mint

- korlátozások

- gép

- gépi tanulás

- KÉSZÍT

- Gyártás

- vezetés

- tömeges

- anyagok

- microsoft

- hibákat

- Enyhít

- ML

- modellek

- több

- a legtöbb

- motivált

- mozog

- nemzeti

- nemzetbiztonság

- Természetes

- Nets

- hálózat

- hálózatok

- újonc

- hír

- Most

- NSA

- of

- kedvezmény

- ajánlat

- felajánlás

- Ajánlatok

- on

- Igény szerint

- Beszállás

- ONE

- folyamatban lévő

- online

- nyitva

- nyílt forráskódú

- nyíltan

- működik

- működés

- Művelet

- or

- hangszerelés

- szervezetek

- mi

- Overcome

- saját

- Legfőbb

- Emberek (People)

- személyes

- perspektívák

- Pillér

- Platformok

- Plató

- Platón adatintelligencia

- PlatoData

- Előkészíti

- Megelőzés

- magán

- folyamat

- Folyamatok

- Nyereség

- Program

- projektek

- védelme

- védelem

- ad

- feltéve,

- nyilvános

- Kérdések és válaszok

- kérdés

- Futam

- RE

- Olvasó

- olvasók

- Olvasás

- nemrég

- ajánl

- ajánlások

- csökkenteni

- összefüggő

- kutatók

- forrás

- Tudástár

- válasz

- szaggatta

- jogok

- Kockázat

- Vetélytárs

- ROBERT

- Szerep

- szerepek

- s

- biztosíték

- biztonságosabb

- SBOM

- színhely

- Képernyő

- Rész

- ágazatok

- biztosítása

- biztonság

- látott

- szolgáltatás

- készlet

- formák

- rövid

- kellene

- hasonló

- méretek

- készségek

- kicsi

- So

- eddig

- felszáll

- szoftver

- szoftverszámla

- néhány

- forrás

- forráskód

- Források

- kifejezetten

- Stacks

- állvány

- indítás

- történetmesélés

- stratégiák

- áramvonal

- törekszünk

- küzd

- Diákok

- siker

- sikeresen

- kínálat

- ellátási lánc

- Ellátási láncok

- támogatás

- rendszer

- Systems

- szabott

- Tehetség

- tehetségek

- beszéd

- Talos

- Csap

- célok

- Feladat

- feladatok

- csapat

- Technológia

- Telegram

- hogy

- A

- azok

- Ott.

- Ezek

- ők

- ezt

- bár?

- fenyegetések

- nak nek

- szerszám

- szerszámok

- Csomagkövetés

- hagyományos

- Képzések

- Átláthatóság

- baj

- Bízzon

- kettő

- Végül

- képtelen

- kiszámíthatatlan

- kiaknázatlan

- Frissítés

- használ

- hasznos

- Felhasználók

- segítségével

- Értékes

- VET

- áldozatok

- vietnami

- vizuális

- előző

- sérülékenységek

- akar

- Út..

- módon

- we

- hét

- heti

- JÓL

- vajon

- fehér

- Fehér Ház

- WHO

- miért

- lesz

- val vel

- dolgozó

- művek

- világ

- író

- még

- te

- zephyrnet

- nulla