A Microsoft PowerShell Gallery szoftverellátási lánc kockázatát rejti magában, mivel viszonylag gyenge védelmet nyújt azokkal a támadókkal szemben, akik rosszindulatú csomagokat szeretnének feltölteni az online tárolóba. az Aqua Nautilus kutatói szerint.

Nemrég tesztelték az adattár csomagnevekre és tulajdonosokra vonatkozó irányelveit, és megállapították, hogy a fenyegetés szereplői könnyen visszaélhetnek velük, hogy meghamisítsák a legális csomagokat, és megnehezítsék a felhasználók számára a csomag valódi tulajdonosának azonosítását.

Óvatosan használja

„Ha szervezete PowerShell-modulokat használ a galériában, azt javasoljuk, hogy csak aláírt PowerShell-modulokat használjon, használjon megbízható privát adattárakat, és legyen óvatos, amikor új modulokat/szkripteket tölt le a nyilvántartásokból” – mondja Yakir Kadkoda, az Aqua vezető biztonsági kutatója. „Másodszor azt tanácsoljuk a PowerShell Galleryhez hasonló platformoknak, hogy tegyék meg a szükséges lépéseket biztonsági intézkedéseik javítása érdekében. Például be kell vezetniük egy olyan mechanizmust, amely megakadályozza, hogy a fejlesztők olyan modulokat töltsenek fel, amelyek neve túlságosan hasonlít a meglévőkhöz."

A Kadkoda szerint a Microsoft elismerte a problémákat, amikor értesült róluk, és azt állította, hogy két külön problémát kezelt. „Mindazonáltal folytattuk az ellenőrzést, és ezek a problémák továbbra is fennállnak” augusztus 16-án – mondja.

A Microsoft nem válaszolt azonnal a Dark Reading megjegyzést kérő kérésére.

A PowerShell Gallery egy széles körben használt adattár a PowerShell kódmodulok és az úgynevezett kívánt állapotkonfigurációs (DSC) erőforrások megkeresésére, közzétételére és megosztására. A rendszerleíró adatbázisban található csomagok nagy része megbízható entitásoktól származik, például a Microsofttól, az AWS-től és a VMware-től, míg sok más a közösség tagjaitól származik. Csak ebben az évben több mint 1.6 milliárd csomagot töltöttek le az adattárból.

Nyitott a Typosquatting előtt

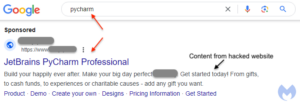

Az egyik probléma, amit az Aqua felfedezett, az volt, hogy hiányzik mindenféle védelem a typosquatting ellen, ez egy olyan megtévesztési technika, amelyet a fenyegetés szereplői az elmúlt években egyre gyakrabban használtak, hogy rávegyék a felhasználókat, hogy rosszindulatú csomagokat töltsenek le nyilvános szoftvertárakból. A typosquatterek általában olyan neveket használnak, amelyek fonetikailag hasonlóak a nyilvános tárolókban található népszerű és legitim csomagok nevéhez, például npm, PyPI és Maven. Ezután arra hagyatkoznak, hogy a felhasználók gépelési hibákat hajtsanak végre, amikor ezeket a csomagokat keresik, és ehelyett a rosszindulatú csomagjukat töltik le. A technika a szoftverellátási lánc általános támadási vektorává vált.

Aqua úgy találta, hogy a PowerShell Gallery irányelvei nem sokat védenek az ilyen megtévesztés ellen. Például a legtöbb Azure-csomag neve a tárolóban egy meghatározott mintát követett, nevezetesen: „Az. .” Néhány más nagyon népszerű Azure-csomag azonban, például az „Aztable”, nem követte a mintát, és nem volt pont a nevében.

Az Aqua megállapította, hogy nincsenek korlátozások a csomagfejlesztők által a csomagjaik elnevezésekor használható előtagokra vonatkozóan. Például amikor az Aqua kutatói elkészítették az Aztable majdnem tökéletes másolatát, és Az.Table címkével látták el, nem volt gondjuk a proof-of-concept (PoC) kód feltöltésével a PowerShell Gallery-be. A visszahívási kód, amelyet az Aqua beépített a PoC-ba, azt mutatta, hogy a különböző felhőszolgáltatások számos gazdagépe letöltötte a csomagot egyedül az első néhány órában.

„Véleményünk szerint más nyilvántartásokban több védelmi intézkedés van” – mondja Kadkoda. „Például az npm, a Microsoft másik regisztrációs platformja a „Moniker” szabályokat használja, amelyeket kifejezetten a gépelés elleni küzdelemre terveztek” – mondja. Egy példa: Mivel a „react-native” nevű csomag már létezik az npm-en, senki sem címkézi a modulját olyan variációkkal, mint például „reactnative”, „react_native” vagy „react.native”.

Könnyen meghamisítható a tulajdonos identitása

Egy másik probléma, amelyet az Aqua fedezett fel a PowerShell Gallery szabályzataival, az az, hogy miként engedték meg a fenyegetés szereplői számára, hogy egy rosszindulatú csomagot legitimnek tűnjenek azáltal, hogy olyan kulcsfontosságú részleteket hamisítottak, mint a Szerző(k), Leírás és Szerzői jog mezők. "A támadó szabadon választhat bármilyen nevet, amikor létrehoz egy felhasználót a PowerShell Galleryben" - mondta Aqua blogbejegyzésében. „Ezért a PowerShell-modul tényleges szerzőjének meghatározása a PowerShell-galériában nehéz feladatot jelent.”

Azok a gyanútlan felhasználók, akik ezeket a csomagokat a PowerShell Gallery-ben találják, könnyen megtéveszthetik, és azt hihetik, hogy a rosszindulatú csomag szerzője egy legitim entitás, például a Microsoft, mondta Aqua.

Ezenkívül az Aqua elemzése kimutatta, hogy a PowerShell Gallery egyik API-ja alapvetően lehetőséget adott a fenyegetés szereplőinek, hogy megtalálják a listán nem szereplő modulokat a rendszerleíró adatbázisban – és potenciálisan az ezekkel a modulokkal kapcsolatos érzékeny adatokat. A nem listázott modulok általában privát jellegűek, és nem lehet olyasmi, amit a támadó a lerakatban végzett kereséssel megtalálhatna. Az Aqua kutatói azt találták, hogy nem csak ilyen modulokat tudnak felhúzni, hanem olyat is találtak, amely egy nagy technológiai céghez tartozó érzékeny titkokat tartalmazott.

A Kadkoda szerint nincs bizonyíték arra, hogy a fenyegetés szereplői kihasználták ezeket a gyengeségeket, hogy rosszindulatú csomagokat lopjanak be a PowerShell Galériába. A fenyegetés azonban valós. „Fontos megjegyezni, hogy a Microsoft szerint átvizsgálják a galériába feltöltött PowerShell-modulokat/szkripteket” – mondja Kadkoda. „Ez egy jó intézkedés a rosszindulatú feltöltések blokkolására. Ez azonban továbbra is macska-egér játék marad a Microsoft megoldása és a támadók között.”

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Autóipar / elektromos járművek, Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- ChartPrime. Emelje fel kereskedési játékát a ChartPrime segítségével. Hozzáférés itt.

- BlockOffsets. A környezetvédelmi ellentételezési tulajdon korszerűsítése. Hozzáférés itt.

- Forrás: https://www.darkreading.com/application-security/powershell-gallery-prone-to-typosquatting-other-supply-chain-attacks

- :van

- :is

- :nem

- $ UP

- 1

- 16

- 7

- a

- Képes

- Rólunk

- visszaélés

- Szerint

- elismerte

- át

- szereplők

- tényleges

- mellett

- tanácsot ad

- ellen

- támadók ellen

- megengedett

- kizárólag

- már

- Is

- an

- elemzés

- és a

- Másik

- bármilyen

- api

- megjelenik

- aqua

- VANNAK

- AS

- társult

- At

- támadás

- Támadások

- Augusztus

- szerző

- AWS

- Égszínkék

- Alapvetően

- BE

- mert

- válik

- óta

- hívő

- között

- Billió

- Blokk

- Blog

- by

- TUD

- óvatosság

- lánc

- kihívást

- ellenőrizze

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a

- azt állította,

- felhő

- felhő szolgáltatások

- kód

- elleni küzdelem

- megjegyzés

- Közös

- közösség

- vállalat

- Configuration

- tartalmazott

- tovább

- copyright

- tudott

- létrehozása

- kritikus

- sötét

- Sötét olvasmány

- dátum

- leírás

- tervezett

- kívánatos

- részletek

- meghatározó

- fejlesztők

- DID

- felfedezett

- DOT

- letöltések

- könnyen

- növelése

- Szervezetek

- egység

- bizonyíték

- példa

- létezik

- létező

- létezik

- messze

- kevés

- Fields

- Találjon

- megtalálása

- vezetéknév

- következik

- követ

- A

- talált

- ból ből

- Képtár

- játék

- jó

- kellett

- Kemény

- Legyen

- he

- hosts

- NYITVATARTÁS

- Hogyan

- azonban

- HTTPS

- azonosítani

- if

- azonnal

- végre

- fontos

- in

- beleértve

- egyre inkább

- tájékoztatták

- példa

- helyette

- bele

- kérdés

- kérdések

- IT

- ITS

- jpg

- Kedves

- Címkék

- hiány

- nagy

- vezet

- jogos

- mobilizálható

- kis

- csinál

- Gyártás

- sok

- Maven

- intézkedés

- intézkedések

- mechanizmus

- Partnerek

- microsoft

- Modulok

- Modulok

- több

- a legtöbb

- név

- Nevezett

- ugyanis

- nevek

- elnevezési

- bennszülött

- közel

- elengedhetetlen

- Új

- nem

- of

- on

- ONE

- azok

- online

- csak

- Vélemény

- or

- szervezet

- Más

- Egyéb

- mi

- tulajdonos

- tulajdonosok

- csomag

- csomagok

- Mintás

- tökéletes

- emelvény

- Platformok

- Plató

- Platón adatintelligencia

- PlatoData

- PoC

- Politikák

- Népszerű

- pózok

- állás

- potenciálisan

- PowerShell

- ajándékot

- megakadályozza

- magán

- Probléma

- védelme

- védelem

- Védő

- nyilvános

- Kiadás

- Reagál

- Olvasás

- igazi

- új

- nemrég

- tekintettel

- nyilvántartások

- iktató hivatal

- viszonylag

- támaszkodnak

- maradványok

- válasz

- raktár

- kérni

- kutató

- kutatók

- Tudástár

- Reagálni

- korlátozások

- Kockázat

- szabályok

- s

- Mondott

- azt mondja,

- beolvasás

- Keresés

- keres

- Második

- biztonság

- Biztonsági intézkedések

- keres

- érzékeny

- különálló

- Szolgáltatások

- számos

- megosztás

- kellene

- kimutatta,

- aláírt

- hasonló

- óta

- settenkedik

- So

- eddig

- szoftver

- szoftver ellátási lánc

- megoldások

- néhány

- valami

- különleges

- kifejezetten

- Állami

- Lépései

- Még mindig

- ilyen

- javasol

- kínálat

- ellátási lánc

- táblázat

- Vesz

- Feladat

- Technológia

- kipróbált

- mint

- hogy

- A

- azok

- Őket

- akkor

- Ott.

- ebből adódóan

- Ezek

- ők

- ezt

- idén

- azok

- fenyegetés

- fenyegetés szereplői

- nak nek

- is

- igaz

- Megbízható

- kettő

- jellemzően

- fedetlen

- feltöltve

- Feltöltés

- használ

- használt

- használó

- Felhasználók

- használ

- segítségével

- kihasználva

- különféle

- Ve

- nagyon

- keresztül

- vmware

- akar

- volt

- Út..

- we

- amikor

- míg

- WHO

- széles körben

- val vel

- lenne

- év

- év

- A te

- zephyrnet