Panduan Lengkap Tentang Enkripsi Asimetris Dan Cara Kerjanya

-

Tim QuillAudit

- Juli 6, 2022

Daftar Isi

Kami saat ini di mana data paling berharga. Mentransfer data melalui blockchain, yang beroperasi secara mandiri, merupakan tantangan tersendiri.

Untuk mengatasi masalah ini, diterapkan teknik enkripsi dimana data/pesan dienkripsi menjadi beberapa huruf dan angka acak untuk didekripsi oleh penerima. Dengan cara itu, data ditransfer dengan aman.

Tetapi bagaimana enkripsi dan dekripsi ini terjadi? Apa saja jenis enkripsi yang berbeda, dan bagaimana cara kerja teknik ini?

Mari lompat ke bagian utama dan jelajahi jawaban atas semua pertanyaan secara mendetail.

Definisi Enkripsi

Enkripsi data melibatkan penggunaan alat atau algoritme matematika. Mereka disebut sebagai algoritma kriptografi yang bekerja pada teks biasa dalam format yang dapat dibaca dan mengubahnya menjadi teks sandi.

Sebuah ciphertext mengungkapkan pesan asli sebagai kombinasi acak dari huruf dan kata.

Teks-teks ini sekarang dienkripsi, dan pada sisi penerima, pengguna dapat mendekripsi menggunakan kunci khusus untuk membaca pesan yang sebenarnya.

Ini dapat dianalogikan dengan mengirim pesan rahasia dalam email yang dikunci oleh pengirim dengan kunci. Setelah mencapai penerima, pesan dapat dibuka kembali menggunakan kunci lain untuk membaca pesan yang sebenarnya.

Ini adalah proses enkripsi yang digunakan untuk transfer data yang aman.

Mari cari tahu perbedaan antara kunci privat dan publik yang digunakan dalam mengenkripsi dan mendekripsi.

Berbagai Jenis Enkripsi

Dua klasifikasi utama teknik enkripsi,

Enkripsi simetris

- Enkripsi dan dekripsi enkripsi simetris dilakukan menggunakan satu kunci.

- Karena kunci yang sama digunakan, ia menawarkan keamanan yang lebih sedikit ketika satu kunci itu disusupi.

- Ini menggunakan panjang kunci 120 atau 256-bit untuk mengenkripsi pesan

- Digunakan untuk mentransfer data besar dengan penggunaan sumber daya yang rendah

Enkripsi asimetris

- Enkripsi asimetris melibatkan dua kunci terpisah untuk mengenkripsi dan mendekripsi pesan

- Keamanan data tinggi

- Ini menggunakan panjang kunci 2048-bit untuk mengenkripsi pesan

- Kecepatannya kurang dan tidak ideal untuk mentransmisikan data besar

Untuk pemahaman yang jelas tentang teknik enkripsi modern, kami akan mendalami topik enkripsi asimetris.

Bagaimana cara kerja enkripsi asimetris?

Enkripsi asimetris menggunakan kunci pribadi dan publik, yang terkait secara matematis. Kunci publik dapat diakses oleh siapa saja yang pesannya dapat dienkripsi dan dikirim.

Data, setelah dienkripsi, dapat dibuka hanya dengan kunci pribadi yang sesuai. Kompromi pada kunci pribadi dapat menyebabkan kebocoran data. Jadi, hanya pengguna/server resmi yang memegang kunci pribadi yang dapat mengakses informasi tersebut.

Kunci pribadi adalah rangkaian angka dengan panjang yang sangat besar agar kuat dan aman. Mereka dihasilkan dengan tingkat keacakan yang tinggi sehingga butuh waktu bertahun-tahun bagi superkomputer mana pun untuk menemukan kunci privat.

Enkripsi asimetris digunakan untuk mengotentikasi pihak, untuk integrasi data, dll.

Kami akan melihat panjang kunci privat dan publik

*Kunci Publik*

MIIBITANBgkqhkiG9w0BAQEFAAOCAQ4AMIIBCQKCAQBukNqMp3/zrntpyRhCwYxe

9IU3yS+SJskcIyNDs0pEXjWlctfSNEwmeEKG3944dsBTNdkb6GSF6EoaUe5CGXFA

y/eTmFjjx/qRoiOqPMUmMwHu0SZX6YsMQGM9dfuFBaNQwd6XyWufscOOnKPF5EkD

5rLiSNEqQEnoUvJb1LHiv/E36vi6cNc5uCImZ4vgNIHwtKfkn1Y+tv/EMZ1dZyXw

NN7577WdzH6ng4DMf5JWzUfkFIHqA2fcSGaWTXdoQFt6DnbqaO5c2kXFju5R50Vq

wl+7S46L4TYFcMNDeGW6iAFds+SMADG486X/CRBTtF4x59NU3vNoGhplLRLtyC4N

AgMBAAE=

*Kunci Pribadi RSA*

MIIEoQIBAAKCAQBukNqMp3/zrntpyRhCwYxe9IU3yS+SJskcIyNDs0pEXjWlctfS

NEwmeEKG3944dsBTNdkb6GSF6EoaUe5CGXFAy/eTmFjjx/qRoiOqPMUmMwHu0SZX

6YsMQGM9dfuFBaNQwd6XyWufscOOnKPF5EkD5rLiSNEqQEnoUvJb1LHiv/E36vi6

cNc5uCImZ4vgNIHwtKfkn1Y+tv/EMZ1dZyXwNN7577WdzH6ng4DMf5JWzUfkFIHq

A2fcSGaWTXdoQFt6DnbqaO5c2kXFju5R50Vqwl+7S46L4TYFcMNDeGW6iAFds+SM

ADG486X/CRBTtF4x59NU3vNoGhplLRLtyC4NAgMBAAECggEALFprcZUX3PcXht4m

n1DpMIZCkphgPu7UKjdmRBg+KKLqPk6NiUN1cNE5TsWrbVcl27t0Np/JA3alk11e

iKGQLwAjds/ciLOGLrmuOPJb2/EGS3kXOpjzMJz7soILvdb/Jrw+wQEJ7WvwGNt5

Tz8+kxQOmnu/fIWBoHL1yiTOnzj8rOrJfGjwCWe4skeiTNVXoJ3oTyUp8vLlkeBb

YVOKaHtRVzE4qre6Jy0LelIu8OScpVBz6U9RW8p84eRuH28k6VVAMVd7ruSH0gLu

vcXjXnt6eLRka3Ww4KwA9ATD0oT0270FqebKmorvBv+DmWEjTTkSMfJz2wYN5Dcj

6lg1+QKBgQC6KDBR31573gU9SiilNFGaKL0qB1NbLnj2TL+964LB/bv+25AUKdcH

jJaE41kZWmxonLbxJI4ACTZd/9vXpAPOe1Wwp3r3kEyQsyARYFD7Pdai0DhsS9Mj

Y/hSL0i1cxE6EXY60cXzW4rrI1r7Nd6VCUlGpsOLVfaFR3xByA9JgwKBgQCYDF16

ornljNE8NMG6ojrtpL2pPqNuw4qMrqNOzne90w/ALK6pdTOQFToyRZoQfdVqY9jK

u0LceC6E37w7pX4UwE1zrmprWpBUWnvJhSnDcXcDtVqipqERQ5KPu3/eeyStd5L4

PfPbEWID4+6i9uC0ZQwBU3G41tGaWiaZ3NNlLwKBgEjgIspqX1qud+6ecXr7GFb5

S9SAOamgb8o8EXQQFohLBKWo3qaGGp/h8arkNaUvOPFbKGMOpGhvMtFpsG6izrqu

ncUiS4lO/CpJdWxYAFvawYPLb8s1g9p+8F98E0K1YTESVO6B4LR8Sc3zcVKWrCQ8

FmuKLVMGvBNBAOvfndxxAoGAWebFxuM8g2vVs4GGIrIVobnMoqt0uuNHopMH4GrY

Bhcrsvc4dt3jlQfYFy1sQOAGNhe/cW9zwyQUbWBUzfe2KtLheMriBYPQ3u95Tdg8

r2EBe+HZK17W0XxgxjeZDZVGRIL1FW6cJyWKDL7StOzARCmTBZ2vGhl6aYdwV31o

SOUCgYAwKJgVwTlhelBVl07w8BkqKjG+snnHMV3F36qmQ4+GCBBGaeNLU6ceBTvx

Cg3wZUiQJnDwpB3LCs47gLO2uXjKh7V452hACGIudYNa8Q/hHoHWeRE6mi7Y0QZp

zUKrZqp9pi/oZviMqDX88W06B12C8qFiUltFmhfPLJ9NJ3+ftg==

Aplikasi enkripsi asimetris

Tanda Tangan Digital

Tanda tangan digital bertindak sebagai sistem bukti kriptografi yang menanamkan kepercayaan pada blockchain untuk pengguna. Ini memastikan sumber dari mana pesan berasal, mengesampingkan kemungkinan gangguan data.

Tanda tangan digital dibentuk oleh enkripsi asimetris yang menghubungkan kunci privat dan publik yang terkait secara matematis dengan fungsi hash yang aman. Dengan demikian, ini mengautentikasi pengirim pesan dan memastikan data terlindungi dari segala perubahan saat dalam perjalanan.

Tanda tangan digital ini digunakan di

- Sertifikat SSL/TSL, teknologi standar yang mengamankan situs web dan menjaga agar transaksi dan data masuk tetap terlindungi.

- Sertifikat otentikasi pribadi, yang digunakan organisasi untuk membatasi sumber daya hanya untuk karyawan yang dapat mengaksesnya di perangkat kantor.

Pro dan Kontra Enkripsi Asimetris

Keamanan: Ini menggunakan kunci panjang yaitu 1024 atau 2048 bit yang berarti ada 22048 kemungkinan kombinasi tombol. Ini pasti menyoroti atribut keamanan enkripsi asimetris.

Kunci didistribusikan terbatas pada titik akhir: Dalam enkripsi simetris, hanya kunci publik yang perlu didistribusikan ketika lebih banyak titik akhir yang terlibat. Sebaliknya dalam enkripsi asimetris, kunci publik dapat didistribusikan, tetapi kunci privat hanya dapat didistribusikan kepada pengguna yang berwenang. Oleh karena itu, lebih sedikit titik akhir yang memegang kunci privat, yang membatasi kunci agar tidak disusupi.

Kekurangan

Kecepatan rendah: Karena kuncinya panjang dan server harus membuat kunci terpisah untuk enkripsi dan dekripsi, ini memakan waktu.

Kurang skalabilitas: Transfer data yang besar dan kuat memberi banyak tekanan pada proses enkripsi dan dekripsi, yang menghabiskan server. Oleh karena itu, enkripsi asimetris tidak cocok untuk mentransfer data dalam jumlah besar.

Kunci Utama yang Disusupi Peretasan Web3

Sejauh ini kami telah membahas sebagian besar aspek enkripsi asimetris, dan sekarang kami akan melihat beberapa peretasan terkemuka di Web3 karena kebocoran kunci pribadi.

Final Thoughts

Singkatnya, enkripsi asimetris bekerja dengan baik dalam mentransfer lebih sedikit data ke banyak titik akhir. Meskipun pendekatan hibrida untuk mendapatkan keuntungan dari enkripsi simetris dan asimetris diadopsi oleh beberapa sertifikat seperti SSL/TLS, yang juga terbukti efektif.

Artikel terkait

Bagaimana Cara Membangun Oracle Anda Sendiri Menggunakan Kontrak Cerdas Ethereum?

Waktu Baca: 5 menit Ethereum adalah blockchain pertama yang mewarisi kualitas

Model Stock-To-Flow (S2F) Bitcoin Dijelaskan

Waktu Baca: 4 menit Bitcoin dianggap sinonim untuk cryptocurrency, meskipun

Ekosistem NFT Dan Risiko Keamanan Terkait

Waktu Baca: 6 menit 2021 telah menjadi tahun yang menarik bagi NFT. Yang paling

Memahami Stablecoin dalam Konteks Fluktuasi Terbaru

Waktu Baca: 5 menit Penurunan harga token Terra Luna secara tiba-tiba dari

Tren

🛡️𝗦𝗺𝗮𝗿𝘁 𝗖𝗼𝗻𝘁𝗿𝗮𝗰𝘁 𝗦𝗲𝗰𝘂𝗿𝗶 𝘁𝘆

Bab 1: Integer overflow

Serangan Bencana: BECToken

Bonus: Cara kerja peretasan BECToken

👇🧵👇

#Kripto | #DeFi

Halo, komunitas Web3👋

Kami dengan senang hati mengumumkan bahwa SHANTANU SONTAKKE @ShanzSon, auditor kontrak pintar internal kami, akan membagikan pengalaman dan peta jalannya tentang— “Bagaimana cara memulai karir Anda dalam audit kontrak pintar?”

@web3_learn akan menyelenggarakan webinar.

📢Kami dengan gembira mengumumkan bahwa kami telah menyelesaikan audit #smartcontract untuk “@0xCrickDAO”.

Lebih lanjut tentang "CrickDao" >> https://www.crickdao.com/

Kehadiran media sosial telah menjadi kebutuhan proyek #Web3 untuk menanamkan kepercayaan di antara pengguna.

Seringkali, kami menemukan komentar dan postingan di mana pengguna mempertanyakan keamanan suatu proyek.

Ikuti➡️@QuillAudits agar tetap aman!

#keamanan siber | #komunitas | #kripto

Peretasan @harmonyprotocol senilai $100 juta baru-baru ini, dan

Peretasan @Ronin_Network senilai $600 juta yang terkenal disebabkan oleh kebocoran kunci pribadi

Enkripsi data melibatkan penggunaan alat matematika atau algoritma.

#Web3 | #kripto

🔽🔽

Harmony Heist: US $100M Dicuri💰

Jembatan Protokol Harmoni mengalami peretasan yang menyebabkan kerugian sebesar $100 juta. Itu pengeksploitasi jembatan mencuri 11 token ERC-20 berbeda dan 13,100 Ether dari bridge.

- Bitcoin

- blockchain

- kepatuhan blockchain

- konferensi blockchain

- coinbase

- kecerdasan

- Konsensus

- konferensi crypto

- pertambangan kripto

- cryptocurrency

- Terdesentralisasi

- Defi

- Aset-Aset Digital

- ethereum

- Mesin belajar

- token yang tidak dapat dipertukarkan

- plato

- plato ai

- Kecerdasan Data Plato

- Platoblockchain

- Data Plato

- permainan plato

- Poligon

- bukti kepemilikan

- Quillhash

- trending

- W3

- zephyrnet.dll

Lebih dari Quillhash

Berikut adalah jawaban atas 6 FAQ teratas tentang audit kontrak pintar

Analisis Praktik Keamanan Kontrak Cerdas oleh Pengembang

Ethereum Merge – Di Ambang Penipuan!

4 Alat Debugging Kontrak Cerdas Paling Berguna

4 Hal yang Harus Diketahui Sebelum Membeli NFT – Panduan Pemula

Cara membuat dan menjual NFT | Memahami NFT

Memahami Token Spoof dan Bagaimana Menghindari Dibujuk

Analisis Hack Jembatan Token BSC Jutaan Dolar

Praktik Keamanan Siber Terbaik untuk Bisnis Anda

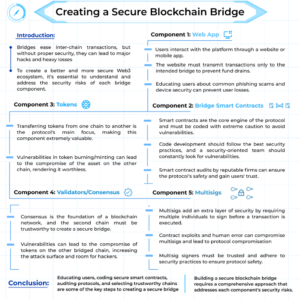

Bagian 1: Menjembatani Blockchain: Penyelaman Mendalam ke Peretasan dan Kegagalan Lintas Rantai

Bagian 2: Menjembatani Blockchain: Membuat Jembatan Blockchain yang Aman