Peneliti ESET menganalisis versi terbaru spyware Android GravityRAT yang mencuri file cadangan WhatsApp dan dapat menerima perintah untuk menghapus file

Peneliti ESET telah mengidentifikasi versi terbaru dari spyware Android GravityRAT yang didistribusikan sebagai aplikasi perpesanan BingeChat dan Chatico. GravityRAT adalah alat akses jarak jauh yang diketahui digunakan sejak setidaknya 2015 dan sebelumnya digunakan dalam serangan yang ditargetkan terhadap India. Versi Windows, Android, dan macOS tersedia, seperti yang didokumentasikan sebelumnya oleh Cisco Talos, Kaspersky, dan sepeda. Aktor di balik GravityRAT masih belum diketahui; kami melacak grup secara internal sebagai SpaceCobra.

Kemungkinan besar aktif sejak Agustus 2022, kampanye BingeChat masih berlangsung; namun, kampanye yang menggunakan Chatico sudah tidak aktif lagi. BingeChat didistribusikan melalui situs web yang mengiklankan layanan perpesanan gratis. Terkemuka dalam kampanye yang baru ditemukan, GravityRAT dapat mengekstrak cadangan WhatsApp dan menerima perintah untuk menghapus file. Aplikasi jahat juga menyediakan fungsionalitas obrolan yang sah berdasarkan sumber terbuka Aplikasi Messenger Instan OMEMO.

- Kami menemukan versi baru spyware Android GravityRAT yang didistribusikan sebagai versi trojan dari aplikasi Android OMEMO Instant Messenger sumber terbuka yang sah.

- Aplikasi BingeChat trojan tersedia untuk diunduh dari situs web yang menyajikannya sebagai layanan perpesanan dan berbagi file gratis.

- Versi GravityRAT ini ditingkatkan dengan dua kemampuan baru: menerima perintah untuk menghapus file dan mengekstrak file cadangan WhatsApp.

Ikhtisar kampanye

Kami diberitahu tentang kampanye ini oleh Tim Pemburu Malware, yang membagikan hash untuk sampel GravityRAT melalui tweet. Berdasarkan nama file APK, aplikasi berbahaya tersebut diberi nama BingeChat dan mengklaim menyediakan fungsionalitas perpesanan. Kami menemukan situs web bingechat[.]net dari mana sampel ini mungkin telah diunduh (lihat Gambar 1).

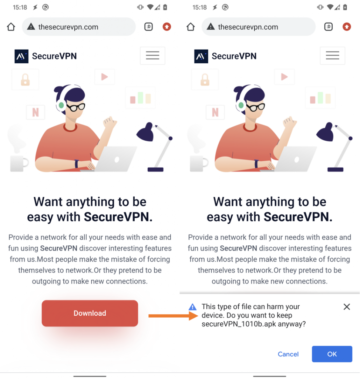

Situs web harus menyediakan aplikasi jahat setelah mengetuk tombol UNDUH APLIKASI; namun, pengunjung harus masuk. Kami tidak memiliki kredensial, dan pendaftaran ditutup (lihat Gambar 2). Kemungkinan besar operator hanya membuka pendaftaran ketika mereka mengharapkan korban tertentu untuk berkunjung, mungkin dengan alamat IP tertentu, geolokasi, URL khusus, atau dalam jangka waktu tertentu. Oleh karena itu, kami percaya bahwa calon korban sangat ditargetkan.

Meskipun kami tidak dapat mengunduh aplikasi BingeChat melalui situs web, kami dapat menemukan URL di VirusTotal (https://downloads.bingechat[.]net/uploadA/c1d8bad13c5359c97cab280f7b561389153/BingeChat.zip) yang berisi aplikasi Android BingeChat berbahaya. Aplikasi ini memiliki hash yang sama dengan aplikasi di tweet yang disebutkan sebelumnya, yang berarti URL ini adalah titik distribusi untuk sampel GravityRAT khusus ini.

Nama domain yang sama juga direferensikan dalam kode aplikasi BingeChat – petunjuk lain itu bingechat[.]net digunakan untuk distribusi (lihat Gambar 3).

Aplikasi berbahaya tidak pernah tersedia di Google Play Store. Ini adalah versi trojan dari sumber terbuka yang sah Utusan Instan OMEMO (IM) aplikasi Android, tetapi dicap sebagai BingeChat. OMEMO IM adalah pembangunan kembali klien Android Jabber Percakapan.

Seperti yang Anda lihat pada Gambar 4, kode HTML dari situs berbahaya menyertakan bukti bahwa kode tersebut disalin dari situs yang sah preview.colorlib.com/theme/BingeChat/ pada Juli 5th, 2022, menggunakan alat otomatis HTTtrack; colorlib.com adalah situs resmi yang menyediakan tema WordPress untuk diunduh, tetapi tema BingeChat sepertinya sudah tidak tersedia lagi di sana. Itu bingechat[.]net domain didaftarkan pada 18 Agustusth, 2022.

Gambar 4. Log dihasilkan oleh alat HTTrack dan direkam dalam kode HTML situs web distribusi berbahaya

Kami tidak tahu bagaimana calon korban terpikat, atau ditemukan, situs web jahat. Menimbang bahwa pengunduhan aplikasi tergantung pada memiliki akun dan pendaftaran akun baru tidak memungkinkan bagi kami, kami yakin bahwa calon korban menjadi sasaran khusus. Skema ikhtisar serangan ditunjukkan pada Gambar 5.

Victimology

Data telemetri ESET belum mencatat adanya korban dari kampanye BingeChat ini, lebih lanjut menunjukkan bahwa kampanye tersebut mungkin ditargetkan secara sempit. Namun, telemetri kami memiliki satu deteksi sampel Android GravityRAT lain di India yang terjadi pada Juni 2022. Dalam hal ini, GravityRAT diberi merek Chatico (lihat Gambar 6).

Seperti BingeChat, Chatico didasarkan pada aplikasi OMEMO Instant Messenger dan di-trojanisasi dengan GravityRAT. Chatico kemungkinan besar didistribusikan melalui chatico.co[.]uk situs web dan juga dikomunikasikan dengan server C&C. Domain untuk situs web dan server C&C kini luring.

Mulai sekarang, kami hanya akan fokus pada kampanye aktif menggunakan aplikasi BingeChat, yang memiliki fungsi berbahaya yang sama dengan Chatico.

Atribusi

Grup di balik malware tersebut masih belum diketahui, meskipun para peneliti Facebook atribut GravityRAT ke grup yang berbasis di Pakistan, seperti sebelumnya berspekulasi oleh Cisco Talos. Kami melacak grup secara internal dengan nama SpaceCobra, dan menghubungkan kampanye BingeChat dan Chatico ke grup ini.

Fungsionalitas berbahaya yang khas untuk GravityRAT dikaitkan dengan potongan kode tertentu yang, pada tahun 2020, diatribusikan oleh Kaspersky ke grup yang menggunakan varian Windows dari GravityRAT

Dalam 2021, sepeda menerbitkan analisis kampanye GravityRAT lain yang menunjukkan pola yang sama seperti BingeChat, seperti vektor distribusi serupa untuk trojan yang menyamar sebagai aplikasi obrolan yang sah, yang dalam hal ini adalah Obrolan SoSafe, penggunaan sumber terbuka OMEMO IM kode, dan fungsi berbahaya yang sama. Pada Gambar 6, Anda dapat melihat perbandingan kelas berbahaya antara sampel GravityRAT yang dianalisis oleh Cyble dan sampel baru yang terdapat di BingeChat. Berdasarkan perbandingan ini, kami dapat menyatakan dengan keyakinan tinggi bahwa kode berbahaya di BingeChat milik keluarga malware GravityRAT

Gambar 7. Perbandingan nama kelas untuk trojan yang menyamar sebagai aplikasi SoSafe Chat (kiri) dan BingeChat (kanan) yang sah

Analisis teknis

Setelah peluncuran, aplikasi meminta pengguna untuk mengizinkan semua izin yang diperlukan agar berfungsi dengan benar, seperti yang ditunjukkan pada Gambar 8. Kecuali izin untuk membaca log panggilan, izin lain yang diminta adalah tipikal aplikasi perpesanan apa pun, sehingga pengguna perangkat mungkin tidak waspada ketika aplikasi memintanya.

Sebagai bagian dari fungsionalitas sah aplikasi, GravityRAT menyediakan opsi untuk membuat akun dan masuk. Sebelum pengguna masuk ke aplikasi, GravityRAT mulai berinteraksi dengan server C&C-nya, mengekstraksi data pengguna perangkat dan menunggu perintah dijalankan. GravityRAT mampu mengeksfiltrasi:

- log panggilan

- Daftar kontak

- Pesan SMS

- file dengan ekstensi tertentu: jpg, jpeg, log, png, PNG, JPG, JPEG, txt, pdf, xml, doc, xls, xlsx, ppt, pptx, docx, opus, crypt14, crypt12, crypt13, crypt18, crypt32

- lokasi perangkat

- informasi perangkat dasar

Data yang akan dieksfiltrasi disimpan dalam file teks pada media eksternal, kemudian dieksfiltrasi ke server C&C, dan terakhir dihapus. Jalur file untuk data bertahap tercantum dalam Gambar 9.

Versi GravityRAT ini memiliki dua pembaruan kecil dibandingkan dengan versi GravityRAT sebelumnya yang diketahui publik. Pertama, ini memperluas daftar file untuk dieksfiltrasi ke file yang memiliki crypt14, crypt12, crypt13, crypt18, dan crypt32 ekstensi. File crypt ini adalah cadangan terenkripsi yang dibuat oleh WhatsApp Messenger. Kedua, dapat menerima tiga perintah dari server C&C untuk dijalankan:

- Hapus Semua File – menghapus file dengan ekstensi tertentu, dikeluarkan dari perangkat

- HapusSemuaKontak – menghapus daftar kontak

- Hapus AllCallLogs – menghapus log panggilan

Ini adalah perintah yang sangat spesifik yang biasanya tidak terlihat di malware Android. Versi Android GravityRAT sebelumnya tidak dapat menerima perintah sama sekali; mereka hanya dapat mengunggah data yang telah dieksfiltrasi ke server C&C pada waktu tertentu.

GravityRAT berisi dua subdomain C&C dengan hardcode yang ditunjukkan pada Gambar 10; namun, itu dikodekan untuk hanya menggunakan yang pertama (https://dev.androidadbserver[.]com).

Server C&C ini dihubungi untuk mendaftarkan perangkat baru yang disusupi, dan untuk mengambil dua alamat C&C tambahan: https://cld.androidadbserver[.]com dan https://ping.androidadbserver[.]com ketika kami mengujinya, seperti yang ditunjukkan pada Gambar 11.

Sekali lagi, hanya server C&C pertama yang digunakan, kali ini untuk mengunggah data pengguna perangkat, seperti yang terlihat pada Gambar 12.

Kesimpulan

Diketahui aktif sejak setidaknya 2015, SpaceCobra telah menyadarkan kembali GravityRAT untuk menyertakan fungsionalitas yang diperluas guna mengekstrak cadangan WhatsApp Messenger dan menerima perintah dari server C&C untuk menghapus file. Sama seperti sebelumnya, kampanye ini menggunakan aplikasi perpesanan sebagai penutup untuk mendistribusikan backdoor GravityRAT. Grup di balik malware menggunakan kode IM OMEMO yang sah untuk menyediakan fungsionalitas obrolan untuk aplikasi perpesanan berbahaya BingeChat dan Chatico.

Menurut telemetri ESET, pengguna di India menjadi sasaran RAT versi Chatico yang diperbarui, mirip dengan kampanye SpaceCobra yang didokumentasikan sebelumnya. Versi BingeChat didistribusikan melalui situs web yang memerlukan pendaftaran, kemungkinan hanya terbuka ketika penyerang mengharapkan korban tertentu untuk berkunjung, mungkin dengan alamat IP tertentu, geolokasi, URL khusus, atau dalam jangka waktu tertentu. Bagaimanapun, kami yakin kampanye ini sangat bertarget.

IoC

File

| SHA-1 | Nama paket | Nama deteksi ESET | Deskripsi Produk |

|---|---|---|---|

| 2B448233E6C9C4594E385E799CEA9EE8C06923BD | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT menyamar sebagai aplikasi BingeChat. |

| 25715A41250D4B9933E3599881CE020DE7FA6DC3 | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT menyamar sebagai aplikasi BingeChat. |

| 1E03CD512CD75DE896E034289CB2F5A529E4D344 | eu.siacs.chatico | Android/Spy.Gravity.A | GravityRAT menyamar sebagai aplikasi Chatico. |

jaringan

| IP | Domain | Penyedia hosting | Pertama kali melihat | Rincian |

|---|---|---|---|---|

| 75.2.37[.]224 | jre.jdklibraries[.]com | Amazon.com, Inc. | 2022-11-16 | Server C&C Chatico. |

| 104.21.12[.]211 | cld.androidadbserver[.]com adb.androidadbserver[.]com |

Cloudflare, Inc. | 2023-03–16 | Server C&C BingeChat. |

| 104.21.24[.]109 | dev.jdklibraries[.]com | Cloudflare, Inc. | N / A | Server C&C Chatico. |

| 104.21.41[.]147 | chatico.co[.]uk | Cloudflare, Inc. | 2021-11-19 | Situs distribusi chatico. |

| 172.67.196[.]90 | dev.androidadbserver[.]com ping.androidadbserver[.]com |

Cloudflare, Inc. | 2022-11-16 | Server C&C BingeChat. |

| 172.67.203[.]168 | bingechat[.]net | Cloudflare, Inc. | 2022-08–18 | Situs web distribusi BingeChat. |

Jalan

Data dipentaskan untuk eksfiltrasi di tempat-tempat berikut:

/storage/emulated/0/Android/ebc/oww.log

/storage/emulated/0/Android/ebc/obb.log

/storage/emulated/0/bc/ms.log

/storage/emulated/0/bc/cl.log

/storage/emulated/0/bc/cdcl.log

/storage/emulated/0/bc/cdms.log

/storage/emulated/0/bc/cs.log

/storage/emulated/0/bc/location.log

Teknik ATT&CK MITER

Tabel ini dibuat menggunakan versi 13 dari kerangka MITRE ATT&CK.

| Taktik | ID | Nama | Deskripsi Produk |

|---|---|---|---|

| Ketekunan | T1398 | Skrip Inisialisasi Boot atau Logon | GravityRAT menerima BOOT_SELESAI maksud siaran untuk diaktifkan saat startup perangkat. |

| T1624.001 | Eksekusi yang Dipicu Peristiwa: Penerima Siaran | Fungsionalitas GravityRAT dipicu jika salah satu peristiwa ini terjadi: USB_DEVICE_ATTACHED, ACTION_CONNECTION_STATE_CHANGED, USER_UNLOCKED, ACTION_POWER_CONNECTED, ACTION_POWER_DIHUBUNGKAN, MODE PESAWAT, BATERAI LEMAH, BATERAI_OKE, TANGGAL_CHANGED, MENYALAKAN ULANG, TIME_TICK, atau KONEKTIVITAS_UBAH. |

|

| Penghindaran Pertahanan | T1630.002 | Penghapusan Indikator pada Host: Penghapusan File | GravityRAT menghapus file lokal yang berisi informasi sensitif yang diekstraksi dari perangkat. |

| penemuan | T1420 | Penemuan File dan Direktori | GravityRAT mencantumkan file yang tersedia di penyimpanan eksternal. |

| T1422 | Penemuan Konfigurasi Jaringan Sistem | GravityRAT mengekstrak IMEI, IMSI, alamat IP, nomor telepon, dan negara. | |

| T1426 | Penemuan Informasi Sistem | GravityRAT mengekstrak informasi tentang perangkat, termasuk nomor seri SIM, ID perangkat, dan informasi sistem umum. | |

| Koleksi | T1533 | Data dari Sistem Lokal | GravityRAT mengekstrak file dari perangkat. |

| T1430 | Pelacakan Lokasi | GravityRAT melacak lokasi perangkat. | |

| T1636.002 | Data Pengguna yang Dilindungi: Log Panggilan | GravityRAT mengekstrak log panggilan. | |

| T1636.003 | Data Pengguna yang Dilindungi: Daftar Kontak | GravityRAT mengekstrak daftar kontak. | |

| T1636.004 | Data Pengguna yang Dilindungi: Pesan SMS | GravityRAT mengekstrak pesan SMS. | |

| Komando dan Pengendalian | T1437.001 | Protokol Lapisan Aplikasi: Protokol Web | GravityRAT menggunakan HTTPS untuk berkomunikasi dengan server C&C-nya. |

| exfiltration | T1646 | Eksfiltrasi Melalui Saluran C2 | GravityRAT mengekstraksi data menggunakan HTTPS. |

| Dampak | T1641 | Manipulasi data | GravityRAT menghapus file dengan ekstensi tertentu dari perangkat, dan menghapus semua log panggilan pengguna dan daftar kontak. |

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- Keuangan EVM. Antarmuka Terpadu untuk Keuangan Terdesentralisasi. Akses Di Sini.

- Grup Media Kuantum. IR/PR Diperkuat. Akses Di Sini.

- PlatoAiStream. Kecerdasan Data Web3. Pengetahuan Diperkuat. Akses Di Sini.

- Sumber: https://www.welivesecurity.com/2023/06/15/android-gravityrat-goes-after-whatsapp-backups/

- :memiliki

- :adalah

- :bukan

- 1

- 10

- 11

- 12

- 16

- 2020

- 2021

- 2022

- 32

- 500

- 67

- 7

- 8

- 9

- a

- Sanggup

- Tentang Kami

- mengakses

- Akun

- aktif

- kegiatan

- Tambahan

- alamat

- alamat

- pengiklanan

- Setelah

- terhadap

- khawatir

- Semua

- mengizinkan

- juga

- an

- analisis

- dianalisis

- dan

- android

- Lain

- Apa pun

- aplikasi

- Aplikasi

- aplikasi

- ADALAH

- AS

- terkait

- At

- menyerang

- Serangan

- Agustus

- Otomatis

- tersedia

- pintu belakang

- backup

- backup

- berdasarkan

- BE

- menjadi

- sebelum

- di belakang

- makhluk

- Percaya

- milik

- antara

- kedua

- bermerek

- menyiarkan

- dibangun di

- tapi

- tombol

- by

- panggilan

- Kampanye

- Kampanye

- CAN

- kemampuan

- mampu

- kasus

- Cisco

- klaim

- kelas

- kelas-kelas

- klien

- tertutup

- kode

- berkode

- COM

- Umum

- menyampaikan

- Komunikasi

- dibandingkan

- perbandingan

- Dikompromikan

- kepercayaan

- konfigurasi

- mengingat

- kontak

- mengandung

- berisi

- mengandung

- bisa

- negara

- menutupi

- membuat

- dibuat

- Surat kepercayaan

- ruang bawah tanah

- Sekarang

- adat

- data

- Deteksi

- alat

- ditemukan

- mendistribusikan

- didistribusikan

- distribusi

- do

- Tidak

- domain

- Nama domain

- domain

- Download

- mempekerjakan

- terenkripsi

- ditingkatkan

- Bahkan

- peristiwa

- bukti

- Kecuali

- menjalankan

- eksekusi

- pengelupasan kulit

- diperluas

- mengharapkan

- Meluas

- perpanjangan

- ekstensi

- luar

- Ekstrak

- FB

- Angka

- File

- File

- Akhirnya

- Menemukan

- Pertama

- Fokus

- berikut

- Untuk

- ditemukan

- Gratis

- dari

- fungsionalitas

- fungsi

- lebih lanjut

- dihasilkan

- Pergi

- Google Play

- Play Store Google

- gaya berat

- Kelompok

- hash

- Memiliki

- memiliki

- di sini

- High

- sangat

- tuan rumah

- Seterpercayaapakah Olymp Trade? Kesimpulan

- Namun

- HTML

- HTTPS

- ID

- diidentifikasi

- if

- in

- memasukkan

- termasuk

- Termasuk

- India

- informasi

- mulanya

- saat

- maksud

- berinteraksi

- internal

- ke

- IP

- Alamat IP

- IT

- NYA

- jpg

- Juli

- Juni

- hanya

- Tahu

- dikenal

- jalankan

- lapisan

- paling sedikit

- meninggalkan

- Legit

- sah

- Mungkin

- Daftar

- Daftar

- daftar

- lokal

- tempat

- mencatat

- masuk

- lagi

- macos

- terbuat

- malware

- max-width

- cara

- Media

- tersebut

- pesan

- pesan

- kurir

- mungkin

- paling

- nama

- nama

- perlu

- jaringan

- tak pernah

- New

- baru saja

- tidak

- penting

- sekarang

- jumlah

- terjadi

- of

- Pengunjung

- on

- ONE

- terus-menerus

- hanya

- Buka

- open source

- operator

- Opsi

- or

- Lainnya

- jika tidak

- kami

- di luar

- lebih

- ikhtisar

- Pakistan

- bagian

- tertentu

- pola

- izin

- Izin

- telepon

- bagian

- Tempat

- plato

- Kecerdasan Data Plato

- Data Plato

- Bermain

- Play Store

- Titik

- poin

- mungkin

- mungkin

- potensi

- hadiah

- sebelumnya

- sebelumnya

- mungkin

- tepat

- protokol

- memberikan

- menyediakan

- di depan umum

- diterbitkan

- TIKUS

- Baca

- menerima

- menerima

- menerima

- tercatat

- daftar

- terdaftar

- Pendaftaran

- sisa

- terpencil

- Remote Access

- pemindahan

- Dihapus

- permintaan

- membutuhkan

- peneliti

- benar

- sama

- skema

- Layar

- Kedua

- melihat

- tampaknya

- terlihat

- peka

- serial

- Server

- layanan

- Layanan

- berbagi

- berbagi

- harus

- ditunjukkan

- Tanda

- YA

- mirip

- sejak

- situs web

- kecil

- SMS

- So

- tertentu

- Secara khusus

- spyware

- dimulai

- startup

- Negara

- mencuri

- Masih

- penyimpanan

- menyimpan

- tersimpan

- seperti itu

- sistem

- tabel

- Talos

- ditargetkan

- diuji

- bahwa

- Grafik

- Mereka

- tema

- kemudian

- Sana.

- karena itu

- Ini

- mereka

- ini

- itu

- meskipun?

- tiga

- Melalui

- waktu

- jangka waktu

- untuk

- alat

- jalur

- dipicu

- Trojan

- menciak

- dua

- khas

- khas

- bawah

- tidak dikenal

- diperbarui

- Pembaruan

- URL

- us

- menggunakan

- bekas

- Pengguna

- kegunaan

- menggunakan

- versi

- sangat

- melalui

- Korban

- korban

- Mengunjungi

- pengunjung

- Menunggu

- adalah

- we

- jaringan

- Situs Web

- adalah

- ketika

- yang

- lebar

- akan

- Windows

- dengan

- dalam

- WordPress

- tema wordpress

- Kerja

- XML

- Kamu

- zephyrnet.dll