Pengembang semakin diserang melalui alat yang mereka gunakan untuk berkolaborasi dan menghasilkan kode — seperti Docker, Kubernetes, dan Slack — karena penjahat dunia maya dan aktor negara-bangsa bertujuan untuk mengakses perangkat lunak berharga yang digunakan pengembang setiap hari.

Misalnya, seorang penyerang mengklaim pada 18 September telah menggunakan kredensial Slack yang dicuri untuk mengakses dan menyalin lebih dari 90 video yang mewakili pengembangan awal Grand Theft Auto 6, permainan populer dari Take-Two Interactive's Rockstar Games. Dan seminggu sebelumnya, firma keamanan Trend Micro menemukan bahwa penyerang secara sistematis mencari dan mencoba mengkompromikan container Docker yang salah konfigurasi.

Tidak ada serangan yang melibatkan kerentanan dalam program perangkat lunak, tetapi kesalahan langkah keamanan atau kesalahan konfigurasi tidak jarang terjadi di pihak pengembang, yang sering gagal untuk mengambil perawatan yang diperlukan untuk mengamankan area permukaan serangan mereka, kata Mark Loveless, staf insinyur keamanan di GitLab, Penyedia platform DevOps.

“Banyak pengembang tidak menganggap diri mereka sebagai target karena mereka berpikir bahwa kode yang telah selesai, hasil akhirnya, adalah apa yang sedang dikejar penyerang,” katanya. “Pengembang sering mengambil risiko keamanan — seperti menyiapkan lingkungan pengujian di rumah atau menghapus semua kontrol keamanan — sehingga mereka dapat mencoba hal-hal baru, dengan maksud untuk menambahkan keamanan nanti.”

Dia menambahkan, “Sayangnya, kebiasaan itu menjadi direplikasi dan menjadi budaya.”

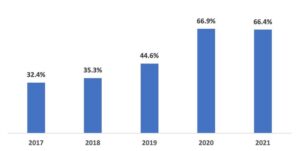

Serangan terhadap rantai pasokan perangkat lunak — dan pengembang yang memproduksi dan menyebarkan perangkat lunak — telah berkembang pesat dalam dua tahun terakhir. Pada tahun 2021, misalnya, serangan yang bertujuan untuk mengkompromikan perangkat lunak pengembang — dan komponen open source yang banyak digunakan oleh pengembang — tumbuh sebesar 650%, menurut “2021 Status “Rantai Pasokan Perangkat Lunak” laporan, diterbitkan oleh perusahaan keamanan perangkat lunak Sonatype.

Saluran Pengembang & Kolaborasi dalam Pemandangan

Secara keseluruhan, pakar keamanan berpendapat bahwa integrasi berkelanjutan dan lingkungan penerapan berkelanjutan (CI/CD) yang cepat yang membentuk dasar pendekatan gaya DevOps menimbulkan risiko yang signifikan, karena mereka sering diabaikan ketika datang untuk menerapkan keamanan yang diperkeras.

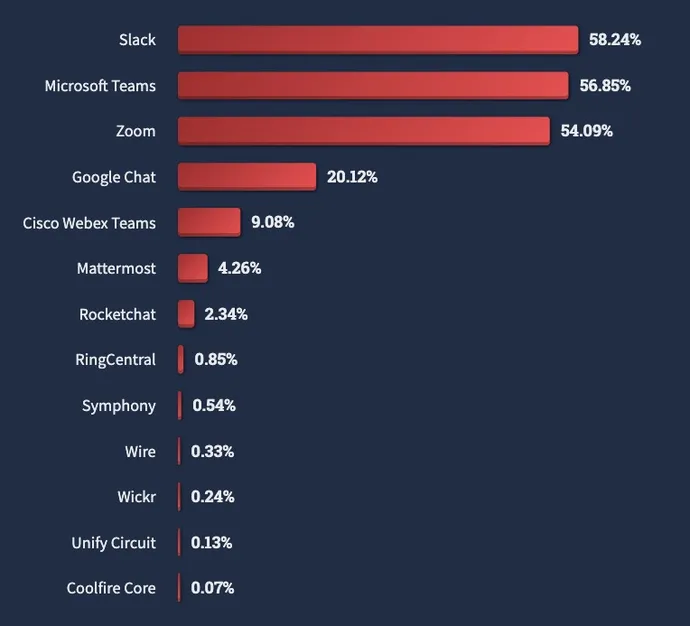

Ini mempengaruhi berbagai alat yang digunakan oleh pengembang dalam upaya mereka untuk membuat saluran pipa yang lebih efisien. Slack, misalnya, adalah alat kolaborasi sinkron paling populer yang digunakan di antara pengembang profesional, dengan Microsoft Teams dan Zoom berada di urutan kedua dan ketiga, menurut Survei Pengembang StackOverflow 2022. Selain itu, lebih dari dua pertiga pengembang menggunakan Docker dan seperempat lainnya menggunakan Kubernetes selama pengembangan, menurut survei tersebut.

Pelanggaran alat seperti Slack bisa menjadi "jahat," karena alat tersebut sering melakukan fungsi kritis dan biasanya hanya memiliki pertahanan perimeter, Matthew Hodgson, CEO dan salah satu pendiri Elemen platform perpesanan, mengatakan dalam sebuah pernyataan yang dikirim ke Dark Reading.

“Slack tidak dienkripsi ujung-ke-ujung, jadi seperti penyerang yang memiliki akses ke seluruh pengetahuan perusahaan,” katanya. “Situasi rubah-in-the-henhouse yang nyata.”

Beyond Misconfigs: Masalah Keamanan Lainnya untuk Pengembang

Penyerang dunia maya, perlu dicatat, tidak hanya menyelidiki kesalahan konfigurasi atau keamanan yang lemah ketika harus mengejar pengembang. Pada tahun 2021, misalnya, akses grup ancaman ke Slack melalui pembelian token masuk pasar abu-abu menyebabkan pelanggaran raksasa game Electronic Arts, yang memungkinkan penjahat dunia maya untuk menyalin hampir 800GB kode sumber dan data dari perusahaan. Dan penyelidikan tahun 2020 terhadap gambar Docker menemukan bahwa lebih dari setengah build terbaru memiliki kerentanan kritis yang membuat aplikasi atau layanan apa pun berdasarkan kontainer berisiko.

Phishing dan rekayasa sosial juga menjadi wabah di sektor ini. Baru minggu ini, pengembang yang menggunakan dua layanan DevOps — CircleCI dan GitHub — adalah ditargetkan dengan serangan phishing.

Dan, tidak ada bukti bahwa penyerang yang menargetkan Rockstar Games mengeksploitasi kerentanan di Slack — hanya klaim penyerang yang diakui. Sebaliknya, rekayasa sosial kemungkinan merupakan cara untuk melewati langkah-langkah keamanan, kata juru bicara Slack dalam sebuah pernyataan.

“Keamanan tingkat perusahaan di seluruh identitas dan manajemen perangkat, perlindungan data, dan tata kelola informasi dibangun ke dalam setiap aspek tentang bagaimana pengguna berkolaborasi dan menyelesaikan pekerjaan di Slack,” kata juru bicara itu, menambahkan: “Taktik [rekayasa sosial] ini menjadi semakin umum dan canggih, dan Slack merekomendasikan semua pelanggan mempraktikkan langkah-langkah keamanan yang kuat untuk menjaga jaringan mereka dari serangan rekayasa sosial, termasuk pelatihan kesadaran keamanan.”

Peningkatan Keamanan Lambat, Lebih Banyak Pekerjaan yang Harus Dilakukan

Pengembang hanya menerima keamanan secara perlahan karena profesional keamanan aplikasi meminta kontrol yang lebih baik. Banyak pengembang terus membocorkan "rahasia" — termasuk kata sandi dan kunci API — dalam kode yang didorong ke repositori. Dengan demikian, tim pengembangan harus fokus tidak hanya untuk melindungi kode mereka dan mencegah impor komponen yang tidak tepercaya, tetapi juga memastikan bahwa kemampuan penting dari pipeline mereka tidak terganggu, kata Loveless dari GitLab.

“Seluruh bagian tanpa kepercayaan, yang biasanya tentang mengidentifikasi orang dan hal-hal seperti itu, juga harus ada prinsip yang sama yang harus diterapkan pada kode Anda,” katanya. “Jadi jangan percaya kode; itu harus diperiksa. Memiliki orang atau proses di tempat yang mengasumsikan yang terburuk — saya tidak akan mempercayainya secara otomatis — terutama ketika kode melakukan sesuatu yang penting, seperti membangun proyek.”

Selain itu, banyak pengembang yang masih belum menggunakan langkah-langkah dasar untuk memperkuat otentikasi, seperti menggunakan otentikasi multifaktor (MFA). Namun, ada perubahan yang terjadi. Semakin banyak, berbagai ekosistem paket perangkat lunak sumber terbuka semuanya telah dimulai mengharuskan proyek-proyek besar mengadopsi otentikasi multifaktor.

Dalam hal alat untuk fokus, Slack telah mendapatkan perhatian karena pelanggaran besar terbaru, tetapi pengembang harus berusaha untuk tingkat dasar kontrol keamanan di semua alat mereka, kata Loveless.

“Ada pasang surut, tetapi itu adalah apa pun yang berhasil bagi para penyerang,” katanya. “Berbicara dari pengalaman saya mengenakan semua jenis topi dengan warna berbeda, sebagai penyerang, Anda mencari cara termudah, jadi jika cara lain menjadi lebih mudah, maka Anda berkata, 'Saya akan mencobanya dulu.'”

GitLab telah melihat perilaku follow-the-leader ini dalam program bounty bug-nya sendiri, catatan Loveless.

“Kami melihat ketika orang mengirim bug, tiba-tiba sesuatu — teknik baru — akan menjadi populer, dan banyak kiriman yang dihasilkan dari teknik itu akan masuk,” katanya. "Mereka pasti datang dalam gelombang."