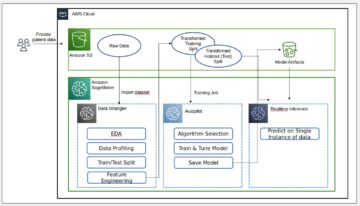

Membangun solusi siap produksi di AWS melibatkan serangkaian trade-off antara sumber daya, waktu, ekspektasi pelanggan, dan hasil bisnis. Itu Kerangka Kerja AWS Well-Architected membantu Anda memahami manfaat dan risiko keputusan yang Anda buat saat membangun beban kerja di AWS. Dengan menggunakan Kerangka Kerja ini, Anda akan mempelajari rekomendasi operasional dan arsitektur terkini untuk merancang dan mengoperasikan beban kerja yang andal, aman, efisien, hemat biaya, dan berkelanjutan di AWS.

Proyek pemrosesan dokumen cerdas (IDP) biasanya menggabungkan pengenalan karakter optik (OCR) dan pemrosesan bahasa alami (NLP) untuk membaca dan memahami dokumen serta mengekstrak entitas atau frasa tertentu. Ini Lensa Kustom IDP yang Dirancang dengan Baik memberi Anda panduan untuk mengatasi tantangan umum yang kita lihat di lapangan. Dengan menjawab serangkaian pertanyaan dalam lensa khusus ini, Anda akan mengidentifikasi potensi risiko dan dapat menyelesaikannya dengan mengikuti rencana perbaikan.

Posting ini berfokus pada pilar Keamanan solusi IDP. Dimulai dari pengenalan Pilar Keamanan dan prinsip desain, kami kemudian mengkaji desain dan implementasi solusi dengan empat area fokus: kontrol akses, perlindungan data, manajemen kunci dan rahasia, dan konfigurasi beban kerja. Dengan membaca postingan ini, Anda akan mempelajari tentang Pilar Keamanan dalam Kerangka yang Diarsitektur dengan Baik, dan penerapannya pada solusi IDP.

Prinsip desain

Pilar Keamanan mencakup kemampuan solusi IDP untuk melindungi dokumen masukan, sistem pemrosesan dokumen, dan aset keluaran, memanfaatkan teknologi AWS untuk meningkatkan keamanan sekaligus memproses dokumen secara cerdas.

Semua layanan AWS AI (misalnya, Teks Amazon, Amazon Comprehend, atau Amazon Memahami Medis) yang digunakan dalam solusi IDP adalah layanan AI yang dikelola sepenuhnya di mana AWS mengamankan infrastruktur fisik, titik akhir API, OS, dan kode aplikasi, serta menangani ketahanan dan failover layanan dalam wilayah tertentu. Oleh karena itu, sebagai pelanggan AWS, Anda dapat fokus menggunakan layanan ini untuk menyelesaikan tugas IDP Anda, daripada mengamankan elemen-elemen ini. Ada sejumlah prinsip desain yang dapat membantu Anda memperkuat keamanan beban kerja IDP Anda:

- Menerapkan fondasi identitas yang kuat – Menerapkan prinsip hak istimewa paling rendah dan menerapkan pemisahan tugas dengan otorisasi yang sesuai untuk setiap interaksi dengan sumber daya AWS Anda di aplikasi IDP. Sentralisasikan manajemen identitas, dan bertujuan untuk menghilangkan ketergantungan pada kredensial statis jangka panjang.

- Pertahankan ketertelusuran – Layanan AI yang digunakan di IDP terintegrasi AWS CloudTrail, yang memungkinkan Anda memantau, memperingatkan, dan mengaudit tindakan dan perubahan pada lingkungan IDP Anda dengan latensi rendah. Integrasi mereka dengan amazoncloudwatch memungkinkan Anda mengintegrasikan pengumpulan log dan metrik dengan sistem IDP Anda untuk menyelidiki dan mengambil tindakan secara otomatis.

- Otomatiskan rekomendasi keamanan saat ini – Mekanisme keamanan berbasis perangkat lunak otomatis meningkatkan kemampuan Anda untuk melakukan penskalaan secara aman dengan lebih cepat dan hemat biaya. Buat arsitektur IDP yang aman, termasuk penerapan kontrol yang ditentukan dan dikelola sebagai kode dalam templat yang dikontrol versi dengan menggunakan Formasi AWS Cloud.

- Lindungi data saat transit dan saat disimpan – Enkripsi saat transit didukung secara default untuk semua layanan AI yang diperlukan untuk IDP. Perhatikan perlindungan data saat istirahat dan data yang dihasilkan dalam keluaran IDP. Klasifikasikan data Anda ke dalam tingkat sensitivitas dan gunakan mekanisme, seperti enkripsi, tokenisasi, dan kontrol akses jika diperlukan.

- Berikan izin hak istimewa paling sedikit kepada orang-orang – IDP secara signifikan mengurangi kebutuhan akan akses langsung dan pemrosesan dokumen secara manual. Hanya dengan melibatkan orang-orang yang diperlukan untuk melakukan tugas validasi atau augmentasi kasus akan mengurangi risiko kesalahan penanganan dokumen dan kesalahan manusia saat menangani data sensitif.

- Bersiaplah untuk acara keamanan – Mempersiapkan diri menghadapi insiden dengan menerapkan kebijakan dan proses manajemen insiden dan investigasi yang selaras dengan kebutuhan organisasi Anda. Jalankan simulasi respons insiden dan gunakan alat dengan otomatisasi untuk meningkatkan kecepatan deteksi, investigasi, dan pemulihan.

Area fokus

Sebelum Anda merancang beban kerja IDP, Anda perlu menerapkan praktik untuk memenuhi persyaratan keamanan Anda. Posting ini berfokus pada pilar Keamanan dengan empat area fokus:

- Akses kontrol – Dalam aplikasi IDP, kontrol akses adalah bagian penting untuk memastikan keamanan informasi. Hal ini tidak hanya terkait dengan memastikan bahwa hanya pengguna yang berwenang yang dapat mengakses aplikasi, namun juga memastikan bahwa layanan lain hanya dapat mengakses lingkungan dan berinteraksi satu sama lain dengan cara yang aman.

- Perlindungan data – Karena mengenkripsi data saat transit didukung secara default untuk semua layanan AI yang diperlukan untuk IDP, perlindungan data dalam aplikasi IDP lebih berfokus pada mengenkripsi data saat disimpan dan mengelola informasi sensitif seperti informasi identitas pribadi (PII).

- Manajemen kunci dan rahasia – Pendekatan enkripsi yang Anda gunakan untuk mengamankan alur kerja IDP Anda mungkin mencakup kunci berbeda untuk mengenkripsi data dan mengotorisasi pengguna di beberapa layanan dan sistem terkait. Menerapkan sistem manajemen kunci dan rahasia yang komprehensif memberikan mekanisme yang tahan lama dan aman untuk lebih melindungi aplikasi dan data IDP Anda.

- Konfigurasi beban kerja – Konfigurasi beban kerja melibatkan beberapa prinsip desain, termasuk penggunaan layanan pemantauan dan audit untuk menjaga ketertelusuran transaksi dan data dalam beban kerja IDP Anda, menyiapkan prosedur respons insiden, dan memisahkan beban kerja IDP yang berbeda satu sama lain.

Akses kontrol

Di area fokus kontrol akses, pertimbangkan rekomendasi terkini berikut ini:

- Gunakan titik akhir VPC untuk membuat koneksi pribadi dengan layanan terkait IDP – Anda dapat menggunakan Amazon Textract, Amazon Comprehend, dan Layanan Penyimpanan Sederhana Amazon (Amazon S3) API melalui jaringan yang dapat dirutekan dunia atau pertahankan lalu lintas jaringan Anda dalam jaringan AWS dengan menggunakan titik akhir VPC. Untuk mengikuti rekomendasi keamanan saat ini, Anda harus menjaga lalu lintas IDP Anda dalam VPC Anda, dan membuat koneksi pribadi antara VPC Anda dan Amazon Textract atau Amazon Comprehend dengan membuat antarmuka titik akhir VPC. Anda juga dapat mengakses Amazon S3 dari VPC Anda menggunakan titik akhir VPC gateway.

- Siapkan penyedia identitas terpusat – Untuk mengautentikasi pengguna dan sistem ke aplikasi IDP Anda, menyiapkan penyedia identitas terpusat akan mempermudah pengelolaan akses di beberapa aplikasi dan layanan IDP. Hal ini mengurangi kebutuhan akan beberapa rangkaian kredensial dan memberikan peluang untuk berintegrasi dengan proses sumber daya manusia (SDM) yang ada.

- Gunakan peran IAM untuk mengontrol akses dan menerapkan akses dengan hak istimewa paling rendah – Untuk mengelola akses pengguna ke layanan IDP, Anda harus membuat IAM role untuk akses pengguna ke layanan di aplikasi IDP dan melampirkan kebijakan dan tag yang sesuai untuk mencapai akses hak istimewa paling rendah. Peran kemudian harus ditetapkan ke grup yang sesuai seperti yang dikelola di penyedia identitas Anda. Anda juga dapat menggunakan IAM role untuk menetapkan izin penggunaan layanan, sehingga menggunakan kredensial AWS Security Token Service (STS) sementara untuk memanggil API layanan. Untuk keadaan di mana layanan AWS perlu dipanggil untuk tujuan IDP dari sistem yang tidak berjalan di AWS, gunakan Peran AWS IAM Di Mana Saja untuk mendapatkan kredensial keamanan sementara di IAM untuk beban kerja yang berjalan di luar AWS.

- Lindungi Amazon Textract dan Amazon Comprehend di akun Anda dari peniruan identitas lintas layanan – Aplikasi IDP biasanya menggunakan beberapa layanan AWS, sehingga satu layanan dapat memanggil layanan lain. Oleh karena itu, Anda perlu mencegah lintas layanan “deputi yang bingung” skenario. Kami merekomendasikan penggunaan

aws:SourceArndanaws:SourceAccountkunci konteks kondisi global dalam kebijakan sumber daya untuk membatasi izin yang diberikan Amazon Textract atau Amazon Comprehend pada layanan lain ke sumber daya.

Perlindungan data

Berikut adalah beberapa rekomendasi terkini yang perlu dipertimbangkan untuk perlindungan data:

- Ikuti rekomendasi terkini untuk mengamankan data sensitif di penyimpanan data – IDP biasanya melibatkan banyak penyimpanan data. Data sensitif di penyimpanan data ini perlu diamankan. Rekomendasi keamanan saat ini di bidang ini mencakup penentuan kontrol IAM, berbagai cara untuk menerapkan kontrol detektif pada database, memperkuat keamanan infrastruktur di sekitar data Anda melalui kontrol aliran jaringan, dan perlindungan data melalui enkripsi dan tokenisasi.

- Enkripsi data saat istirahat di Amazon Textract – Amazon Textract menggunakan Transport Layer Security (TLS) dan titik akhir VPC untuk mengenkripsi data dalam transit. Metode mengenkripsi data tidak aktif untuk digunakan oleh Amazon Textract adalah enkripsi sisi server. Anda dapat memilih dari opsi berikut:

- Enkripsi sisi server dengan Amazon S3 (SSE-S3) – Saat Anda menggunakan kunci terkelola Amazon S3, setiap objek dienkripsi dengan kunci unik. Sebagai perlindungan tambahan, metode ini mengenkripsi kunci itu sendiri dengan kunci utama yang dirotasi secara berkala.

- Enkripsi sisi server dengan AWS KMS (SSE-KMS) – Ada izin terpisah untuk penggunaan an Layanan Manajemen Kunci AWS (AWS KMS) kunci yang memberikan perlindungan terhadap akses tidak sah terhadap objek Anda di Amazon S3. SSE-KMS juga memberi Anda jejak audit di CloudTrail yang menunjukkan kapan kunci KMS Anda digunakan, dan oleh siapa. Selain itu, Anda dapat membuat dan mengelola kunci KMS yang unik untuk Anda, layanan Anda, dan Wilayah Anda.

- Enkripsi output dari API asinkron Amazon Textract dalam bucket S3 kustom – Saat Anda memulai pekerjaan Amazon Textract asinkron dengan menelepon

StartDocumentTextDetectionorStartDocumentAnalysis, parameter opsional dalam tindakan API dipanggilOutputConfig. Parameter ini memungkinkan Anda menentukan bucket S3 untuk menyimpan output. Parameter masukan opsional lainnyaKMSKeyIdmemungkinkan Anda menentukan kunci yang dikelola pelanggan (CMK) KMS yang akan digunakan untuk mengenkripsi output. - Gunakan enkripsi AWS KMS di Amazon Comprehend – Amazon Comprehend bekerja dengan AWS KMS untuk menyediakan enkripsi yang ditingkatkan untuk data Anda. Integrasi dengan AWS KMS memungkinkan Anda mengenkripsi data dalam volume penyimpanan

Start*danCreate*pekerjaan, dan itu mengenkripsi hasil keluaranStart*pekerjaan menggunakan kunci KMS Anda sendiri.- Untuk digunakan melalui Konsol Manajemen AWS, Amazon Comprehend mengenkripsi model kustom dengan kunci KMS-nya sendiri.

- Untuk digunakan melalui Antarmuka Baris Perintah AWS (AWS CLI), Amazon Comprehend dapat mengenkripsi model kustom menggunakan kunci KMSnya sendiri atau CMK yang disediakan, dan kami merekomendasikan yang terakhir.

- Lindungi PII dalam keluaran IDP – Untuk dokumen termasuk PII, setiap PII dalam keluaran IDP juga perlu dilindungi. Anda dapat mengamankan PII keluaran di penyimpanan data Anda atau menyunting PII di keluaran IDP Anda.

- Jika Anda perlu menyimpan PII di downstream IDP Anda, pertimbangkan untuk menentukan kontrol IAM, menerapkan kontrol pelindung dan detektif pada database, memperkuat keamanan infrastruktur di sekitar data Anda melalui kontrol aliran jaringan, dan menerapkan perlindungan data melalui enkripsi dan tokenisasi.

- Jika Anda tidak perlu menyimpan PII di IDP downstream, pertimbangkan untuk menyunting PII di output IDP Anda. Anda dapat mendesain a Langkah redaksi PII menggunakan Amazon Comprehend dalam alur kerja IDP Anda.

Manajemen kunci dan rahasia

Pertimbangkan rekomendasi terkini berikut untuk mengelola kunci dan rahasia:

- Gunakan AWS KMS untuk mengimplementasikan manajemen kunci aman untuk kunci kriptografi – Anda perlu menentukan pendekatan enkripsi yang mencakup penyimpanan, rotasi, dan kontrol akses kunci, yang membantu memberikan perlindungan pada konten Anda. AWS KMS membantu Anda mengelola kunci enkripsi dan berintegrasi dengan banyak layanan AWS. Ini memberikan penyimpanan yang tahan lama, aman, dan berlebihan untuk kunci KMS Anda.

- Gunakan AWS Secrets Manager untuk menerapkan manajemen rahasia – Alur kerja IDP mungkin memiliki rahasia seperti kredensial database di beberapa layanan atau tahapan. Anda memerlukan alat untuk menyimpan, mengelola, mengambil, dan berpotensi memutar rahasia ini. Manajer Rahasia AWS membantu Anda mengelola, mengambil, dan merotasi kredensial database, kredensial aplikasi, dan rahasia lainnya sepanjang siklus hidupnya. Menyimpan kredensial di Secrets Manager membantu mengurangi risiko kemungkinan penyelundupan kredensial oleh siapa pun yang dapat memeriksa kode aplikasi Anda.

Konfigurasi beban kerja

Untuk mengonfigurasi beban kerja, ikuti rekomendasi saat ini:

- Pisahkan beberapa beban kerja IDP menggunakan akun AWS yang berbeda – Kami merekomendasikan untuk menetapkan batasan dan isolasi umum antara lingkungan (seperti produksi, pengembangan, dan pengujian) dan beban kerja melalui strategi multi-akun. AWS menyediakan alat untuk kelola beban kerja Anda dalam skala besar melalui strategi multi-akun untuk menetapkan batas isolasi ini. Jika Anda memiliki beberapa akun AWS di bawah manajemen pusat, akun Anda harus diatur ke dalam hierarki yang ditentukan berdasarkan pengelompokan unit organisasi (OU). Kontrol keamanan kemudian dapat diatur dan diterapkan pada OU dan akun anggota, sehingga menetapkan kontrol pencegahan yang konsisten pada akun anggota di organisasi.

- Catat panggilan Amazon Textract dan Amazon Comprehend API dengan CloudTrail – Amazon Textract dan Amazon Comprehend terintegrasi dengan CloudTrail. Panggilan yang ditangkap mencakup panggilan dari konsol layanan dan panggilan dari kode Anda sendiri ke titik akhir API layanan.

- Tetapkan prosedur respons insiden – Bahkan dengan pengendalian yang komprehensif, preventif, dan detektif, organisasi Anda harus tetap memiliki proses untuk merespons dan memitigasi potensi dampak insiden keamanan. Menerapkan alat dan kontrol sebelum terjadinya insiden keamanan, lalu secara rutin mempraktikkan respons insiden melalui simulasi, akan membantu Anda memverifikasi bahwa lingkungan Anda dapat mendukung penyelidikan dan pemulihan tepat waktu.

Kesimpulan

Dalam postingan ini kami berbagi prinsip desain dan rekomendasi terkini untuk Pilar Keamanan dalam membangun solusi IDP yang dirancang dengan baik.

Untuk langkah selanjutnya, Anda dapat membaca lebih lanjut tentang Kerangka Kerja AWS Well-Architected dan rujuk ke kami Panduan untuk Pemrosesan Dokumen Cerdas di AWS untuk merancang dan membangun aplikasi IDP Anda. Harap hubungi juga tim akun Anda untuk mendapatkan tinjauan yang dirancang dengan baik untuk beban kerja IDP Anda. Jika Anda memerlukan panduan ahli tambahan, hubungi tim akun AWS Anda untuk melibatkan Arsitek Solusi Spesialis IDP.

AWS berkomitmen terhadap IDP Well-Architected Lens sebagai alat yang hidup. Seiring berkembangnya solusi IDP dan layanan AI AWS terkait, kami akan memperbarui Lensa IDP Well-Architected sesuai dengan perkembangan tersebut.

Tentang Penulis

Sherly Ding adalah arsitek solusi spesialis kecerdasan buatan (AI) dan pembelajaran mesin (ML) senior di Amazon Web Services (AWS). Dia memiliki pengalaman luas dalam pembelajaran mesin dengan gelar PhD di bidang ilmu komputer. Dia terutama bekerja dengan pelanggan sektor publik dalam berbagai tantangan bisnis terkait AI/ML, membantu mereka mempercepat perjalanan pembelajaran mesin mereka di AWS Cloud. Saat tidak membantu pelanggan, dia menikmati aktivitas di luar ruangan.

Sherly Ding adalah arsitek solusi spesialis kecerdasan buatan (AI) dan pembelajaran mesin (ML) senior di Amazon Web Services (AWS). Dia memiliki pengalaman luas dalam pembelajaran mesin dengan gelar PhD di bidang ilmu komputer. Dia terutama bekerja dengan pelanggan sektor publik dalam berbagai tantangan bisnis terkait AI/ML, membantu mereka mempercepat perjalanan pembelajaran mesin mereka di AWS Cloud. Saat tidak membantu pelanggan, dia menikmati aktivitas di luar ruangan.

Brijesh Pati adalah Arsitek Solusi Perusahaan di AWS. Fokus utamanya adalah membantu pelanggan perusahaan mengadopsi teknologi cloud untuk beban kerja mereka. Dia memiliki latar belakang dalam pengembangan aplikasi dan arsitektur perusahaan dan telah bekerja dengan pelanggan dari berbagai industri seperti olahraga, keuangan, energi, dan layanan profesional. Minatnya mencakup arsitektur tanpa server dan AI/ML.

Brijesh Pati adalah Arsitek Solusi Perusahaan di AWS. Fokus utamanya adalah membantu pelanggan perusahaan mengadopsi teknologi cloud untuk beban kerja mereka. Dia memiliki latar belakang dalam pengembangan aplikasi dan arsitektur perusahaan dan telah bekerja dengan pelanggan dari berbagai industri seperti olahraga, keuangan, energi, dan layanan profesional. Minatnya mencakup arsitektur tanpa server dan AI/ML.

Rui Cardoso adalah arsitek solusi mitra di Amazon Web Services (AWS). Dia fokus pada AI/ML dan IoT. Dia bekerja dengan Partner AWS dan mendukung mereka dalam mengembangkan solusi di AWS. Saat tidak bekerja, dia menikmati bersepeda, mendaki gunung, dan mempelajari hal-hal baru.

Rui Cardoso adalah arsitek solusi mitra di Amazon Web Services (AWS). Dia fokus pada AI/ML dan IoT. Dia bekerja dengan Partner AWS dan mendukung mereka dalam mengembangkan solusi di AWS. Saat tidak bekerja, dia menikmati bersepeda, mendaki gunung, dan mempelajari hal-hal baru.

Mia Chang adalah Arsitek Solusi Spesialis ML untuk Amazon Web Services. Dia bekerja dengan pelanggan di EMEA dan berbagi praktik terbaik untuk menjalankan beban kerja AI/ML di cloud dengan latar belakangnya di bidang matematika terapan, ilmu komputer, dan AI/ML. Dia berfokus pada beban kerja khusus NLP, dan berbagi pengalamannya sebagai pembicara konferensi dan penulis buku. Di waktu luangnya, dia menikmati hiking, permainan papan, dan menyeduh kopi.

Mia Chang adalah Arsitek Solusi Spesialis ML untuk Amazon Web Services. Dia bekerja dengan pelanggan di EMEA dan berbagi praktik terbaik untuk menjalankan beban kerja AI/ML di cloud dengan latar belakangnya di bidang matematika terapan, ilmu komputer, dan AI/ML. Dia berfokus pada beban kerja khusus NLP, dan berbagi pengalamannya sebagai pembicara konferensi dan penulis buku. Di waktu luangnya, dia menikmati hiking, permainan papan, dan menyeduh kopi.

Suyin Wang adalah Arsitek Solusi Spesialis AI/ML di AWS. Dia memiliki latar belakang pendidikan interdisipliner dalam Pembelajaran Mesin, Layanan Informasi Keuangan, dan Ekonomi, serta pengalaman bertahun-tahun dalam membangun aplikasi Ilmu Data dan Pembelajaran Mesin yang memecahkan masalah bisnis dunia nyata. Dia senang membantu pelanggan mengidentifikasi pertanyaan bisnis yang tepat dan membangun solusi AI/ML yang tepat. Di waktu luangnya, dia suka menyanyi dan memasak.

Suyin Wang adalah Arsitek Solusi Spesialis AI/ML di AWS. Dia memiliki latar belakang pendidikan interdisipliner dalam Pembelajaran Mesin, Layanan Informasi Keuangan, dan Ekonomi, serta pengalaman bertahun-tahun dalam membangun aplikasi Ilmu Data dan Pembelajaran Mesin yang memecahkan masalah bisnis dunia nyata. Dia senang membantu pelanggan mengidentifikasi pertanyaan bisnis yang tepat dan membangun solusi AI/ML yang tepat. Di waktu luangnya, dia suka menyanyi dan memasak.

Tim Condello adalah arsitek solusi spesialis kecerdasan buatan (AI) dan pembelajaran mesin (ML) senior di Amazon Web Services (AWS). Fokusnya adalah pemrosesan bahasa alami dan visi komputer. Tim senang mengambil ide pelanggan dan mengubahnya menjadi solusi terukur.

Tim Condello adalah arsitek solusi spesialis kecerdasan buatan (AI) dan pembelajaran mesin (ML) senior di Amazon Web Services (AWS). Fokusnya adalah pemrosesan bahasa alami dan visi komputer. Tim senang mengambil ide pelanggan dan mengubahnya menjadi solusi terukur.

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- PlatoHealth. Kecerdasan Uji Coba Biotek dan Klinis. Akses Di Sini.

- Sumber: https://aws.amazon.com/blogs/machine-learning/build-well-architected-idp-solutions-with-a-custom-lens-part-2-security/

- :memiliki

- :adalah

- :bukan

- :Di mana

- $NAIK

- 100

- 120

- 150

- 7

- a

- kemampuan

- Sanggup

- Tentang Kami

- mempercepat

- mengakses

- menyelesaikan

- demikian

- Akun

- Akun

- Mencapai

- di seluruh

- Tindakan

- tindakan

- kegiatan

- Tambahan

- Selain itu

- mengambil

- Keuntungan

- terhadap

- di depan

- AI

- Layanan AI

- AI / ML

- tujuan

- Waspada

- meluruskan

- Semua

- memungkinkan

- sepanjang

- juga

- Amazon

- Amazon Comprehend

- Teks Amazon

- Amazon Web Services

- Layanan Web Amazon (AWS)

- an

- dan

- Lain

- Apa pun

- siapapun

- api

- Lebah

- Aplikasi

- Pengembangan Aplikasi

- aplikasi

- terapan

- Menerapkan

- pendekatan

- sesuai

- arsitektur

- arsitektur

- ADALAH

- DAERAH

- daerah

- buatan

- kecerdasan buatan

- Kecerdasan buatan (AI)

- AS

- Aktiva

- ditugaskan

- At

- melampirkan

- perhatian

- Audit

- audit

- penulis

- otorisasi

- mengizinkan

- berwenang

- Otomatis

- secara otomatis

- Otomatisasi

- AWS

- Pelanggan AWS

- latar belakang

- BE

- karena

- Manfaat

- TERBAIK

- Praktik Terbaik

- antara

- papan

- Permainan papan

- Book

- batas

- membangun

- Bangunan

- bisnis

- tapi

- by

- panggilan

- bernama

- panggilan

- Panggilan

- CAN

- ditangkap

- kasus

- pusat

- terpusat

- tantangan

- Perubahan

- karakter

- pengenalan karakter

- Pilih

- keadaan

- Klasifikasi

- awan

- kode

- Tanaman

- koleksi

- menggabungkan

- berkomitmen

- Umum

- memahami

- luas

- komputer

- Komputer Ilmu

- Visi Komputer

- kondisi

- Konferensi

- konfigurasi

- koneksi

- Mempertimbangkan

- konsisten

- konsul

- kontak

- Konten

- konteks

- kontrol

- kontrol

- hemat biaya

- membuat

- membuat

- MANDAT

- Surat kepercayaan

- kriptografi

- terbaru

- adat

- pelanggan

- pelanggan

- data

- perlindungan data

- ilmu data

- Basis Data

- database

- berurusan

- keputusan

- Default

- menetapkan

- didefinisikan

- mendefinisikan

- Derajat

- Mendesain

- prinsip desain

- merancang

- Deteksi

- berkembang

- Pengembangan

- berbeda

- langsung

- Akses langsung

- do

- dokumen

- dokumen

- Dont

- setiap

- mudah

- Ekonomi

- Pendidikan

- efisien

- antara

- elemen

- menghapuskan

- EMEA

- mempekerjakan

- mempekerjakan

- memungkinkan

- meliputi

- terenkripsi

- enkripsi

- energi

- melaksanakan

- mengikutsertakan

- ditingkatkan

- memastikan

- memastikan

- Enterprise

- entitas

- Lingkungan Hidup

- lingkungan

- kesalahan

- menetapkan

- membangun

- Bahkan

- berkembang

- memeriksa

- contoh

- pengelupasan kulit

- ada

- harapan

- pengalaman

- ahli

- luas

- Pengalaman yang luas

- ekstrak

- bidang

- keuangan

- keuangan

- informasi keuangan

- aliran

- Fokus

- berfokus

- berfokus

- mengikuti

- berikut

- Untuk

- empat

- Kerangka

- Gratis

- dari

- sepenuhnya

- lebih lanjut

- Games

- pintu gerbang

- diberikan

- memberikan

- Aksi

- Grup

- bimbingan

- Menangani

- Memiliki

- memiliki

- he

- membantu

- membantu

- membantu

- dia

- hirarki

- -nya

- hr

- HTML

- http

- HTTPS

- manusia

- Sumber Daya Manusia

- ide-ide

- mengenali

- identitas

- manajemen identitas

- if

- Dampak

- melaksanakan

- implementasi

- mengimplementasikan

- memperbaiki

- perbaikan

- in

- insiden

- respon insiden

- memasukkan

- termasuk

- Termasuk

- Meningkatkan

- industri

- informasi

- keamanan informasi

- Infrastruktur

- memasukkan

- mengintegrasikan

- terpadu

- Terintegrasi

- integrasi

- Intelijen

- Cerdas

- Pemrosesan dokumen cerdas

- berinteraksi

- interaksi

- kepentingan

- Antarmuka

- ke

- Pengantar

- menyelidiki

- investigasi

- melibatkan

- melibatkan

- idiot

- isolasi

- IT

- NYA

- Diri

- Pekerjaan

- Jobs

- perjalanan

- jpg

- Menjaga

- kunci

- kunci-kunci

- bahasa

- sebagian besar

- Latensi

- lapisan

- BELAJAR

- pengetahuan

- paling sedikit

- adalah ide yang bagus

- siklus hidup

- MEMBATASI

- baris

- hidup

- mencatat

- jangka panjang

- melihat

- mencintai

- Rendah

- mesin

- Mesin belajar

- terutama

- memelihara

- membuat

- MEMBUAT

- mengelola

- berhasil

- pengelolaan

- manajer

- pelaksana

- cara

- panduan

- banyak

- matematika

- Mungkin..

- mekanisme

- Pelajari

- anggota

- metode

- metrik

- salah penanganan

- Mengurangi

- ML

- model

- Memantau

- pemantauan

- lebih

- beberapa

- Alam

- Pengolahan Bahasa alami

- perlu

- Perlu

- kebutuhan

- jaringan

- lalu lintas jaringan

- New

- berikutnya

- nLP

- jumlah

- obyek

- objek

- memperoleh

- OCR

- of

- on

- ONE

- hanya

- operasi

- operasional

- Kesempatan

- optical character recognition

- Opsi

- or

- organisasi

- organisatoris

- terorganisir

- OS

- Lainnya

- kami

- di luar

- Hasil

- keluaran

- output

- di luar

- sendiri

- parameter

- bagian

- pasangan

- rekan

- Membayar

- Konsultan Ahli

- Izin

- Sendiri

- phd

- frase

- fisik

- Pilar

- Tempat

- rencana

- plato

- Kecerdasan Data Plato

- Data Plato

- silahkan

- Kebijakan

- kebijaksanaan

- mungkin

- Pos

- potensi

- berpotensi

- praktek

- Mempersiapkan

- mencegah

- primer

- prinsip

- prinsip-prinsip

- swasta

- hak istimewa

- masalah

- Prosedur

- proses

- pengolahan

- Diproduksi

- Produksi

- profesional

- proyek

- melindungi

- terlindung

- perlindungan

- Protektif

- memberikan

- disediakan

- pemberi

- menyediakan

- publik

- tujuan

- menempatkan

- Puting

- Pertanyaan

- cepat

- agak

- mencapai

- Baca

- Bacaan

- dunia nyata

- pengakuan

- sarankan

- rekomendasi

- pemulihan

- mengurangi

- lihat

- wilayah

- secara teratur

- terkait

- dapat diandalkan

- kepercayaan

- membutuhkan

- wajib

- Persyaratan

- ketahanan

- menyelesaikan

- sumber

- Sumber

- Menanggapi

- tanggapan

- ISTIRAHAT

- Hasil

- ulasan

- benar

- Risiko

- risiko

- peran

- secara rutin

- Run

- berjalan

- terukur

- Skala

- skenario

- Ilmu

- Rahasia

- rahasia

- sektor

- aman

- Dijamin

- aman

- Mengamankan

- mengamankan

- keamanan

- token keamanan

- melihat

- senior

- peka

- Kepekaan

- terpisah

- memisahkan

- Seri

- Tanpa Server

- layanan

- Layanan

- set

- pengaturan

- berbagi

- saham

- dia

- harus

- Pertunjukkan

- Sederhana

- larutan

- Solusi

- beberapa

- Pembicara

- spesialis

- tertentu

- kecepatan

- Olahraga

- magang

- awal

- Mulai

- statis

- Langkah

- Tangga

- Masih

- penyimpanan

- menyimpan

- toko

- menyimpan

- Penyelarasan

- Memperkuat

- penguatan

- kuat

- seperti itu

- mendukung

- Didukung

- Sekitarnya

- berkelanjutan

- sistem

- sistem

- memecahkan

- Mengambil

- pengambilan

- tugas

- tim

- Teknologi

- template

- sementara

- uji

- dari

- bahwa

- Grafik

- mereka

- Mereka

- kemudian

- Sana.

- dengan demikian

- karena itu

- Ini

- hal

- ini

- Melalui

- di seluruh

- Tim

- waktu

- tepat waktu

- untuk

- token

- Tokenisasi

- alat

- alat

- Lacak

- lalu lintas

- jejak

- Transaksi

- transit

- mengangkut

- Putar

- tidak sah

- bawah

- memahami

- unik

- unit

- Memperbarui

- penggunaan

- menggunakan

- bekas

- Pengguna

- Pengguna

- kegunaan

- menggunakan

- biasanya

- pengesahan

- berbagai

- memeriksa

- melalui

- penglihatan

- volume

- adalah

- cara

- we

- jaringan

- layanan web

- ketika

- yang

- sementara

- SIAPA

- akan

- dengan

- dalam

- bekerja

- alur kerja

- kerja

- bekerja

- tahun

- Kamu

- Anda

- zephyrnet.dll