Versi cloud dari manajer platform pengembangan perangkat lunak JetBrains TeamCity telah diperbarui terhadap sepasang kerentanan kritis baru, namun penerapan di lokasi perlu segera diperbaiki, saran keamanan dari vendor memperingatkan minggu ini.

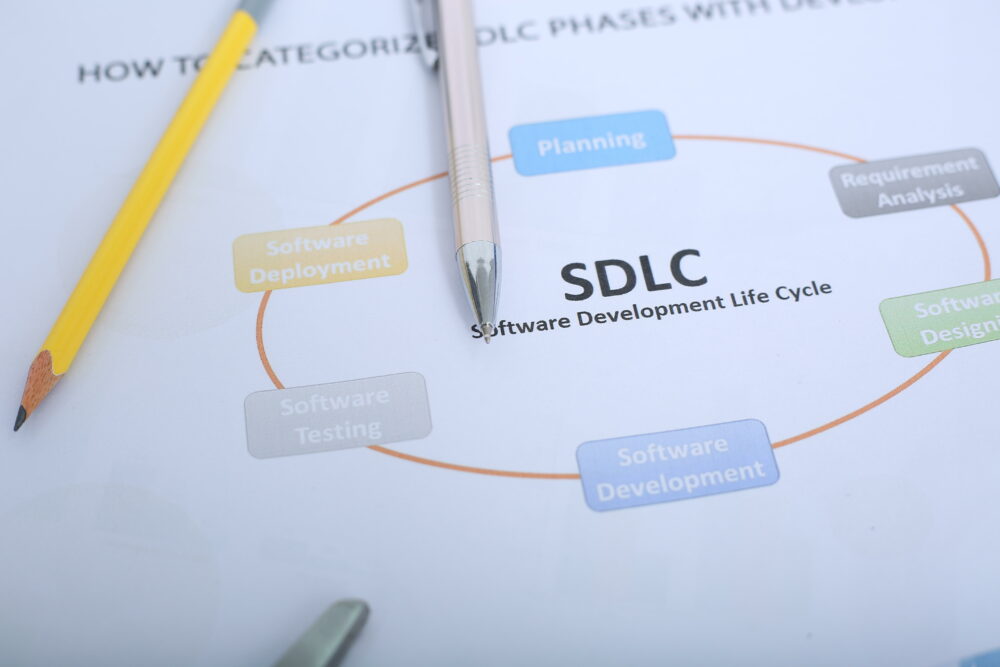

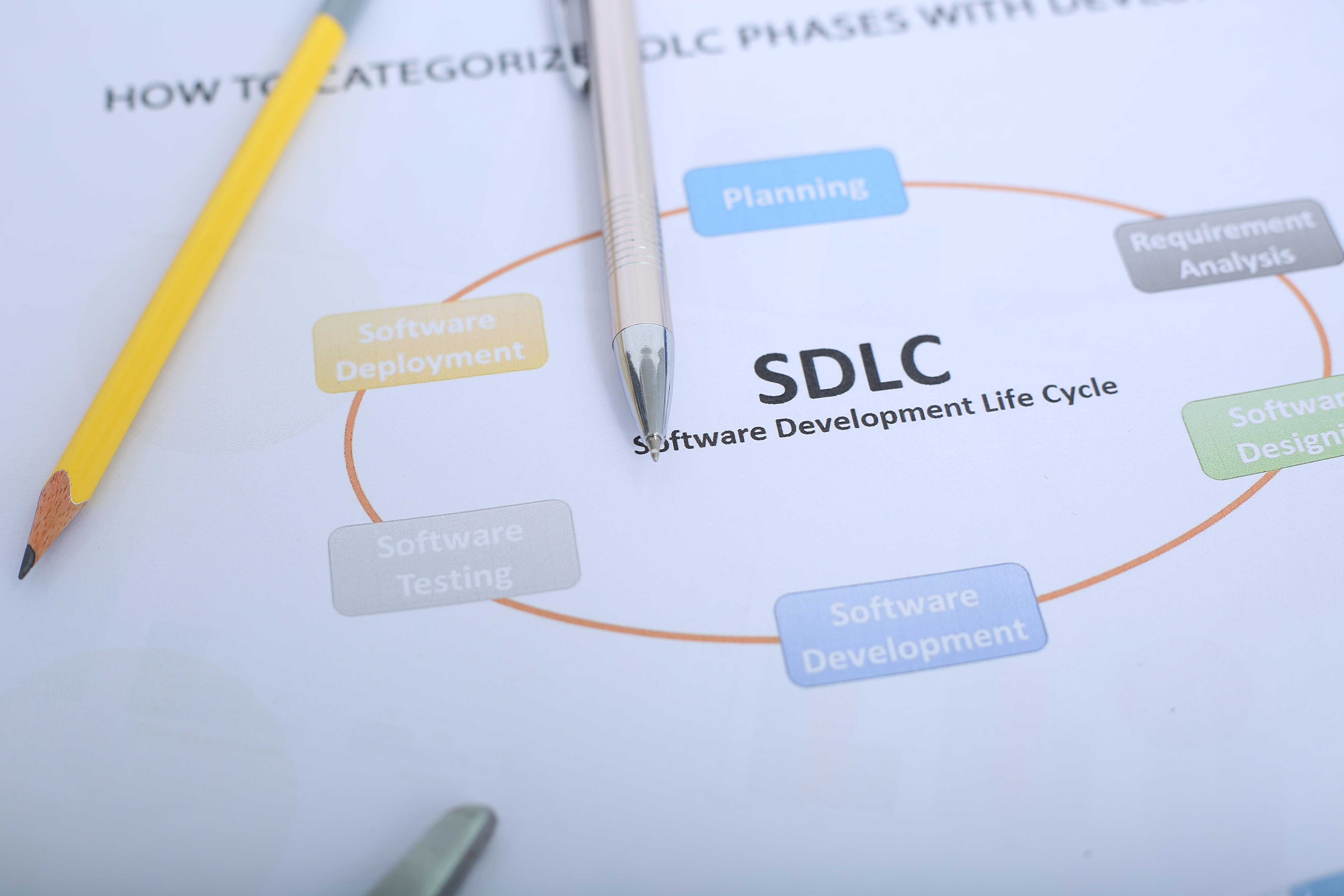

Ini adalah putaran kedua kerentanan kritis TeamCity dalam dua bulan terakhir. Dampaknya bisa luas: Platform siklus hidup pengembangan perangkat lunak (SDLC) milik perusahaan digunakan di 30,000 organisasi, termasuk Citibank, Nike, dan Ferrari.

Alat TeamCity mengelola alur CI/CD pengembangan perangkat lunak, yang merupakan proses pembuatan, pengujian, dan penerapan kode. Kerentanan baru, yang dilacak di bawah CVE-2024-27198 dan CVE-2024-27199, dapat memungkinkan pelaku ancaman melewati otentikasi dan mendapatkan kendali admin atas server TeamCity korban, menurut a posting blog dari TeamCity.

Kelemahan tersebut ditemukan dan dilaporkan oleh Rapid7 pada bulan Februari, perusahaan menambahkan. Tim Rapid7 siap untuk segera merilis rincian teknis lengkap, sehingga sangat penting bagi tim yang menjalankan versi lokal TeamCity hingga 2023.11.3 untuk memperbaiki sistem mereka sebelum pelaku ancaman memanfaatkan peluang tersebut, saran perusahaan.

Selain merilis versi TeamCity yang diperbarui, 2023-11.4, vendor menawarkan plugin patch keamanan untuk tim yang tidak dapat melakukan upgrade dengan cepat.

Lingkungan CI/CD sangat penting bagi rantai pasokan perangkat lunak, menjadikannya vektor serangan yang menarik bagi kelompok ancaman persisten tingkat lanjut (APT) yang canggih.

Bug JetBrains TeamCity Membahayakan Rantai Pasokan Perangkat Lunak

Pada akhir tahun 2023, pemerintah di seluruh dunia memberikan peringatan bahwa kelompok APT29 (alias Nobelium, Midnight Blizzard, dan Cozy Bear) yang didukung negara Rusia – adalah aktor ancaman di balik krisis tahun 2020. Serangan SolarWinds) secara aktif mengeksploitasi hal serupa kerentanan di JetBrains TeamCity Hal ini juga dapat memungkinkan terjadinya serangan siber pada rantai pasokan perangkat lunak.

“Kemampuan penyerang yang tidak diautentikasi untuk melewati pemeriksaan autentikasi dan mendapatkan kendali administratif menimbulkan risiko yang signifikan tidak hanya terhadap lingkungan terdekat tetapi juga terhadap integritas dan keamanan perangkat lunak yang sedang dikembangkan dan diterapkan melalui saluran CI/CD yang disusupi,” Ryan Smith , kepala produk Deepfence, mengatakan dalam sebuah pernyataan.

Smith menambahkan, data tersebut menunjukkan “peningkatan yang signifikan” baik dalam volume maupun kompleksitas serangan siber pada rantai pasokan perangkat lunak secara umum.

“Insiden JetBrains baru-baru ini menjadi pengingat akan pentingnya manajemen kerentanan yang cepat dan strategi deteksi ancaman yang proaktif,” kata Smith. “Dengan menumbuhkan budaya ketangkasan dan ketahanan, organisasi dapat meningkatkan kemampuan mereka untuk menggagalkan ancaman yang muncul dan melindungi aset digital mereka secara efektif.”

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- PlatoHealth. Kecerdasan Uji Coba Biotek dan Klinis. Akses Di Sini.

- Sumber: https://www.darkreading.com/application-security/critical-teamcity-bugs-endanger-software-supply-chain

- :adalah

- :bukan

- 000

- 11

- 2020

- 2023

- 30

- 7

- a

- kemampuan

- Menurut

- di seluruh

- aktif

- aktor

- menambahkan

- tambahan

- admin

- administratif

- maju

- disarankan

- laporan

- terhadap

- alias

- alarm

- mengizinkan

- sudah

- juga

- an

- dan

- APT

- AS

- Aktiva

- menyerang

- penyerang

- menarik

- Otentikasi

- BE

- Beruang

- menjadi

- sebelum

- di belakang

- makhluk

- kedua

- Bug

- bug

- dibangun di

- tapi

- by

- memotong

- CAN

- gulat

- rantai

- Cek

- Citibank

- kode

- perusahaan

- kompleksitas

- Dikompromikan

- kontrol

- bisa

- kritis

- kekritisan

- budaya

- cyberattacks

- data

- dikerahkan

- penyebaran

- rincian

- Deteksi

- dikembangkan

- Pengembangan

- digital

- Aset-Aset Digital

- efektif

- muncul

- mempertinggi

- Lingkungan Hidup

- mengeksploitasi

- Februari

- Ferrari

- kekurangan

- Untuk

- membina

- ditemukan

- dari

- penuh

- mendasar

- Mendapatkan

- Umum

- mendapatkan

- Pemerintah

- Kelompok

- Grup

- Memiliki

- kepala

- HTTPS

- Segera

- imperatif

- in

- insiden

- Termasuk

- integritas

- IT

- jpg

- Terlambat

- siklus hidup

- Membuat

- pengelolaan

- manajer

- mengelola

- tengah malam

- bulan

- Perlu

- New

- NIKE

- penting

- of

- ditawarkan

- hanya

- ke

- Kesempatan

- organisasi

- pasangan

- lalu

- tambalan

- Menambal

- pipa saluran

- Platform

- plato

- Kecerdasan Data Plato

- Data Plato

- Plugin

- siap

- pose

- Pos

- Proaktif

- proses

- Produk

- segera

- menonjol

- akibat

- baru

- melepaskan

- melepaskan

- peringatan

- Dilaporkan

- ketahanan

- Risiko

- bulat

- berjalan

- Rusia

- Ryan

- s

- menjaga

- Tersebut

- Kedua

- keamanan

- patch keamanan

- Server

- melayani

- Pertunjukkan

- penting

- mirip

- smith

- Perangkat lunak

- pengembangan perangkat lunak

- rantai pasokan perangkat lunak

- mutakhir

- sangat

- Pernyataan

- strategi

- seperti itu

- menyediakan

- supply chain

- sistem

- tim

- tim

- Teknis

- diuji

- bahwa

- Grafik

- mereka

- ini

- minggu ini

- ancaman

- aktor ancaman

- ancaman

- Melalui

- menggagalkan

- untuk

- alat

- dua

- tidak mampu

- bawah

- diperbarui

- meningkatkan

- bekas

- penjaja

- versi

- Versi

- Korban

- volume

- Kerentanan

- kerentanan

- memperingatkan

- adalah

- minggu

- adalah

- yang

- lebar

- industri udang di seluruh dunia.

- zephyrnet.dll