General Bytes, produsen ATM Bitcoin, mengungkapkan bahwa servernya telah disusupi melalui serangan zero-day pada 18 Agustus. Serangan tersebut memungkinkan pelaku ancaman untuk menjadi admin default sementara mereka mengubah pengaturan sehingga semua dana akan ditransfer ke alamat dompet kripto mereka.

Server General Bytes disusupi setelah serangan zero-day

General Bytes belum mengungkapkan jumlah dana yang dicuri dan jumlah ATM yang dibobol karena serangan tersebut. Namun, perusahaan memiliki dikeluarkan sebuah nasihat untuk semua operator ATM, meminta mereka untuk memperbarui perangkat lunak mereka untuk menjaga keamanan dana pengguna.

Eksploitasi yang membuat peretas bertanggung jawab atas server dikonfirmasi oleh perusahaan pada 18 Agustus. General Bytes adalah perusahaan yang memiliki dan mengoperasikan 8827 ATM Bitcoin. ATM ini dapat digunakan di lebih dari 120 negara.

Perusahaan ini memiliki kantor pusat di Praha, Republik Ceko, tempat ATM dibuat. ATM Bitcoin menjadi semakin populer karena kemudahannya bagi para pedagang yang ingin mengubah kripto mereka menjadi mata uang fiat dengan mudah.

Modal Anda berisiko.

Pakar keamanan perusahaan mengatakan bahwa peretas mengeksploitasi kerentanan zero-day untuk mengakses Server Aplikasi Crypto (CAS) perusahaan dan mencuri dana yang dimaksud.

Server CAS berada di belakang semua operasi ATM, termasuk pelaksanaan pembelian dan penjualan kripto di bursa dan koin yang didukung. Tim keamanan General Bytes yakin para peretas memindai server yang rentan pada port TCP, termasuk yang ada di layanan cloud General Bytes.

Mengeluarkan nasihat kepada pelanggan

Kerentanan di ATM ini terdeteksi setelah peretas mengubah perangkat lunak CAS ke versi 20201208. General Bytes telah mendesak pelanggannya untuk tidak menggunakan server ATM General Bytes sampai mereka diperbarui untuk menambal rilis 20220725 dan 20220531.38 untuk pelanggan yang menggunakan 20220531 Versi: kapan.

Pengguna juga telah diberitahu tentang pengaturan firewall server mereka untuk menjamin bahwa antarmuka admin CAS hanya dapat diakses menggunakan alamat IP resmi dan beberapa faktor lainnya. Sebelum pengguna dapat mengaktifkan kembali terminal, mereka juga disarankan untuk meninjau "Setelan Kripto JUAL" untuk menjamin penyerang tidak mengubah pengaturan sehingga setiap temuan yang diterima akan ditransfer ke mereka.

Perusahaan telah melakukan audit di servernya beberapa kali sejak tahun 2020. Tak satu pun dari audit yang dilakukan mengungkapkan kerentanan yang dieksploitasi oleh peretas, dan insiden itu mengejutkan perusahaan.

Baca lebih lanjut:

- Bitcoin

- blockchain

- kepatuhan blockchain

- konferensi blockchain

- coinbase

- kecerdasan

- Konsensus

- konferensi crypto

- pertambangan kripto

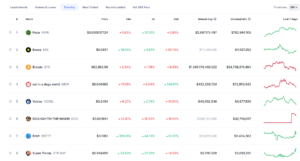

- cryptocurrency

- Terdesentralisasi

- Defi

- Aset-Aset Digital

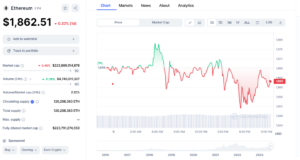

- ethereum

- Di dalam Bitcoin

- Mesin belajar

- token yang tidak dapat dipertukarkan

- plato

- plato ai

- Kecerdasan Data Plato

- Platoblockchain

- Data Plato

- permainan plato

- Poligon

- bukti kepemilikan

- W3

- zephyrnet.dll