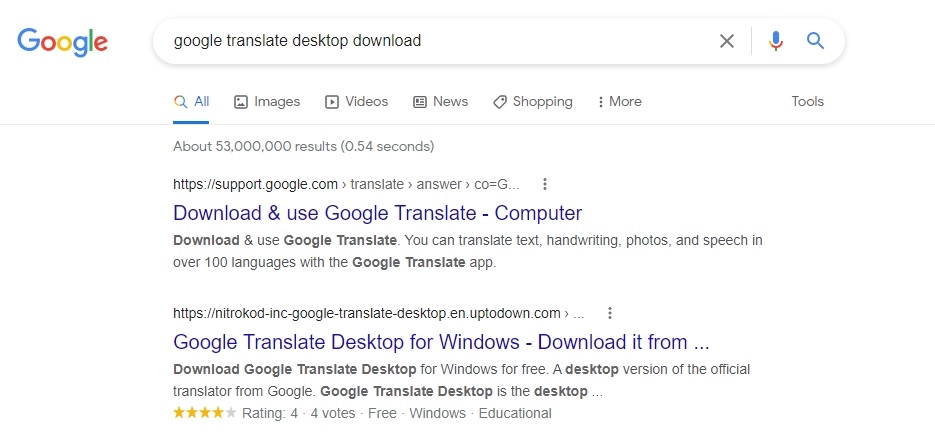

- Nitrokod saat ini ditampilkan di bagian atas hasil pencarian Google untuk aplikasi populer, termasuk Terjemahan

- Malware tersebut dengan jahat menambang monero menggunakan sumber daya komputer pengguna, menggemakan CoinHive yang dulu produktif

Kampanye malware berbahaya yang menargetkan pengguna yang mencari aplikasi Google telah menginfeksi ribuan komputer di seluruh dunia untuk menambang crypto monero (XMR) yang berfokus pada privasi.

Anda mungkin belum pernah mendengar tentang Nitrokod. Perusahaan intelijen siber yang berbasis di Israel, Check Point Research (CPR) menemukan malware tersebut bulan lalu.

Di sebuah laporan pada hari minggu, perusahaan tersebut mengatakan Nitrokod awalnya menyamar sebagai perangkat lunak gratis, setelah menemukan kesuksesan luar biasa di bagian atas hasil pencarian Google untuk "unduhan desktop Google Terjemahan."

Juga dikenal sebagai cryptojacking, malware penambangan telah digunakan untuk menyusup ke mesin pengguna yang tidak curiga setidaknya sejak 2017, ketika mereka menjadi terkenal di samping popularitas crypto.

CPR sebelumnya mendeteksi malware cryptojacking terkenal CoinHive, yang juga menambang XMR, pada bulan November tahun itu. CoinHive dikatakan mencuri 65% dari total sumber daya CPU pengguna akhir tanpa sepengetahuan mereka. Akademisi dihitung malware tersebut menghasilkan $250,000 per bulan pada puncaknya, dengan sebagian besar menjadi kurang dari selusin individu.

Adapun Nitrokod, CPR percaya itu digunakan oleh entitas berbahasa Turki sekitar tahun 2019. Ini beroperasi di tujuh tahap saat bergerak di sepanjang jalurnya untuk menghindari deteksi dari program antivirus dan pertahanan sistem biasa.

“Malware itu mudah dihapus dari perangkat lunak yang ditemukan di hasil pencarian teratas Google untuk aplikasi yang sah,” tulis perusahaan itu dalam laporannya.

Softpedia dan Uptodown ditemukan sebagai dua sumber utama aplikasi palsu. Blockworks telah menghubungi Google untuk mempelajari lebih lanjut tentang cara memfilter ancaman semacam ini.

Setelah mengunduh aplikasi, penginstal menjalankan penetes yang tertunda dan terus memperbarui dirinya sendiri pada setiap restart. Pada hari kelima, penetes yang tertunda mengekstrak file terenkripsi.

File kemudian memulai tahap akhir Nitrokod, yang mengatur tentang penjadwalan tugas, membersihkan log, dan menambahkan pengecualian ke firewall antivirus setelah 15 hari berlalu.

Akhirnya, malware penambangan kripto “powermanager.exe” secara diam-diam dijatuhkan ke mesin yang terinfeksi dan mulai menghasilkan kripto menggunakan penambang CPU XMRig berbasis Monero open source (yang sama yang digunakan oleh CoinHive).

"Setelah instalasi perangkat lunak awal, penyerang menunda proses infeksi selama berminggu-minggu dan menghapus jejak dari instalasi asli," tulis perusahaan itu dalam laporannya. “Ini memungkinkan kampanye untuk berhasil beroperasi di bawah radar selama bertahun-tahun.”

Detail tentang cara membersihkan mesin yang terinfeksi Nitrokod dapat ditemukan di akhir laporan ancaman CPR.

Dapatkan berita dan wawasan crypto teratas hari ini yang dikirimkan ke kotak masuk Anda setiap malam. Berlangganan buletin gratis Blockworks sekarang.

- Bitcoin

- blockchain

- kepatuhan blockchain

- konferensi blockchain

- Blockwork

- coinbase

- kecerdasan

- Konsensus

- konferensi crypto

- pertambangan kripto

- cryptocurrency

- Penambangan Cryptocurrency

- Cryptojacking

- Terdesentralisasi

- Defi

- Aset-Aset Digital

- Pendidikan

- ethereum

- Cari Google

- penerjemah Google

- Mesin belajar

- malware pertambangan

- Monero

- token yang tidak dapat dipertukarkan

- plato

- plato ai

- Kecerdasan Data Plato

- Platoblockchain

- Data Plato

- permainan plato

- Poligon

- bukti kepemilikan

- W3

- XMR

- zephyrnet.dll