See Tickets adalah pemain global utama dalam bisnis tiket acara online: mereka akan menjual tiket festival, pertunjukan teater, konser, klub, pertunjukan, dan banyak lagi kepada Anda.

Perusahaan baru saja mengakui pelanggaran data besar yang memiliki setidaknya satu karakteristik dengan amplifier yang disukai oleh pemain rock terkenal Tap Spinal: "Semua angka menjadi 11, tepat di seberang papan."

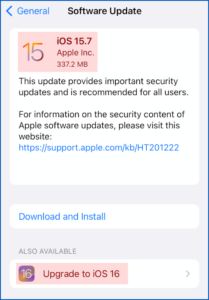

Menurut template email yang digunakan Lihat Tiket untuk menghasilkan surat yang dikirimkan ke pelanggan (terima kasih kepada Phil Muncaster dari Majalah Infosecurity untuk tautan ke Situs web Departemen Kehakiman Montana untuk salinan resmi), pelanggaran, penemuannya, penyelidikan dan perbaikannya (yang masih belum selesai, jadi yang ini mungkin masih sampai 12) terungkap sebagai berikut:

- 2019-06-25. Paling lambat pada tanggal ini, penjahat dunia maya tampaknya telah menanamkan malware pencuri data di halaman checkout acara yang dijalankan oleh perusahaan. (Data yang berisiko termasuk: nama, alamat, kode pos, nomor kartu pembayaran, tanggal kedaluwarsa kartu, dan nomor CVV.)

- 2021-04. Lihat Tiket "diperingatkan untuk aktivitas yang menunjukkan potensi akses tidak sah".

- 2021-04. Investigasi diluncurkan, melibatkan sebuah perusahaan cyberforensics.

- 2022-01-08. Aktivitas yang tidak sah akhirnya ditutup.

- 2022-09-12. Lihat Tiket akhirnya menyimpulkan serangan itu “mungkin mengakibatkan akses yang tidak sah” untuk informasi kartu pembayaran.

- 2022-10. (Investigasi sedang berlangsung.) Lihat Tiket mengatakan “Kami tidak yakin informasi Anda terpengaruh”, tetapi memberi tahu pelanggan.

Sederhananya, pelanggaran itu berlangsung lebih dari dua setengah tahun sebelum terlihat sama sekali, tetapi tidak oleh See Tickets itu sendiri.

Pelanggaran kemudian berlanjut selama sembilan bulan lagi sebelum terdeteksi dan diperbaiki dengan benar, dan para penyerang diusir.

Perusahaan kemudian menunggu delapan bulan lagi sebelum menerima bahwa data "mungkin" telah dicuri.

Lihat Tiket daripada menunggu satu bulan lagi sebelum memberi tahu pelanggan, mengakui bahwa masih belum tahu berapa banyak pelanggan yang kehilangan data dalam pelanggaran tersebut.

Bahkan sekarang, lebih dari tiga tahun setelah tanggal paling awal di mana penyerang diketahui telah berada di sistem See Ticket (meskipun dasar serangan mungkin telah ada sebelum ini, untuk semua yang kita tahu), perusahaan masih belum menyimpulkan penyelidikan, jadi mungkin masih ada lebih banyak berita buruk yang akan datang.

Apa selanjutnya?

Email pemberitahuan See Tickets menyertakan beberapa saran, tetapi terutama ditujukan untuk memberi tahu Anda apa yang dapat Anda lakukan sendiri untuk meningkatkan keamanan siber Anda secara umum.

Sejauh memberi tahu Anda apa yang telah dilakukan perusahaan itu sendiri untuk menebus pelanggaran kepercayaan dan data pelanggan yang sudah berlangsung lama ini, yang dikatakannya hanyalah, “Kami telah mengambil langkah-langkah untuk menerapkan perlindungan tambahan ke sistem kami, termasuk dengan lebih memperkuat pemantauan keamanan, otentikasi, dan pengkodean kami.”

Mengingat bahwa See Tickets telah diberitahu tentang pelanggaran oleh orang lain di tempat pertama, setelah gagal untuk menyadarinya selama dua setengah tahun, Anda tidak dapat membayangkan akan membutuhkan banyak waktu bagi perusahaan untuk dapat meletakkannya. mengklaim "memperkuat" pemantauan keamanannya, tetapi ternyata memang demikian.

Adapun saran See Tickets yang diberikan kepada pelanggannya, ini bermuara pada dua hal: periksa laporan keuangan Anda secara teratur, dan waspadai email phishing yang mencoba menipu Anda agar menyerahkan informasi pribadi.

Ini adalah saran yang bagus, tentu saja, tetapi melindungi diri Anda dari phishing tidak akan membuat perbedaan dalam kasus ini, mengingat bahwa setiap data pribadi yang dicuri diambil langsung dari halaman web yang sah sehingga pelanggan yang berhati-hati akan memastikan bahwa mereka mengunjunginya sejak awal.

Apa yang harus dilakukan?

Jangan menjadi pelatih lambat keamanan siber: pastikan prosedur deteksi dan respons ancaman Anda mengikuti TTP (alat, teknik dan prosedur) dari dunia maya.

Penjahat terus mengembangkan trik yang mereka gunakan, yang melampaui teknik jadul yang hanya menulis malware baru.

Memang, banyak kompromi akhir-akhir ini hampir (atau tidak) menggunakan malware sama sekali, yang dikenal sebagai serangan yang dipimpin manusia di mana penjahat mencoba mengandalkan sejauh mungkin pada alat administrasi sistem yang sudah tersedia di jaringan Anda.

Penjahat memiliki berbagai TTP tidak hanya untuk menjalankan kode malware, tetapi juga untuk:

- Masuk memulai dengan.

- Berjingkat-jingkat di sekitar jaringan begitu mereka masuk.

- Tidak terdeteksi selama mungkin.

- Memetakan jaringan Anda dan konvensi penamaan Anda serta Anda mengenalnya sendiri.

- Menyiapkan cara licik yang mereka bisa untuk kembali lagi nanti jika Anda mengusir mereka.

Penyerang semacam ini umumnya dikenal sebagai musuh aktif, yang berarti bahwa mereka sering sama aktifnya dengan sysadmin Anda sendiri, dan dapat berbaur dengan operasi yang sah sebanyak mungkin:

Menghapus malware apa pun yang mungkin ditanamkan oleh penjahat tidak cukup.

Anda juga perlu meninjau konfigurasi atau perubahan operasional apa pun yang mungkin telah mereka buat, jika mereka telah membuka pintu belakang tersembunyi di mana mereka (atau penjahat lain yang mereka jual dengan pengetahuan mereka nanti) mungkin dapat berkeliaran kembali di kemudian hari di waktu luang mereka.

Ingat, seperti yang ingin kami katakan di Podcast Keamanan Telanjang, meskipun kita tahu itu klise, itu keamanan siber adalah sebuah perjalanan, bukan tujuan.

Jika Anda tidak memiliki cukup waktu atau keahlian untuk terus melanjutkan perjalanan Anda sendiri, jangan takut untuk mencari bantuan dengan apa yang dikenal sebagai MDR (deteksi dan respons terkelola), di mana Anda bekerja sama dengan a kelompok pakar keamanan siber tepercaya untuk membantu menjaga panggilan pelanggaran data Anda jauh di bawah "11" seperti Spinal Tap.

- blockchain

- kecerdasan

- dompet cryptocurrency

- pertukaran kripto

- keamanan cyber

- penjahat cyber

- Keamanan cyber

- Data pelanggaran

- kehilangan data

- Departemen Keamanan Dalam Negeri

- dompet digital

- firewall

- Kaspersky

- malware

- mcafe

- Keamanan Telanjang

- BerikutnyaBLOC

- plato

- plato ai

- Kecerdasan Data Plato

- Permainan Plato

- Data Plato

- permainan plato

- Lihat Tiket

- VPN

- Perangkat Lunak Jahat Web

- website security

- zephyrnet.dll

![S3 Ep103: Scammers in the Slammer (dan cerita lainnya) [Audio + Teks] S3 Ep103: Scammers in the Slammer (dan cerita lainnya) [Audio + Teks] PlatoBlockchain Data Intelligence. Pencarian Vertikal. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep103-cover-1200-360x188.png)

![S3 Ep104: Haruskah penyerang ransomware rumah sakit dikurung seumur hidup? [Audio + Teks] S3 Ep104: Haruskah penyerang ransomware rumah sakit dikurung seumur hidup? [Audio + Teks] Kecerdasan Data PlatoBlockchain. Pencarian Vertikal. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep104-cover-1200-360x188.png)

![S3 Ep100.5: Pelanggaran Uber – seorang ahli berbicara [Audio + Teks] S3 Ep100.5: Pelanggaran Uber – seorang ahli berbicara [Audio + Teks] Intelijen Data PlatoBlockchain. Pencarian Vertikal. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/1005-csezlaw-1200-360x188.png)