Dua minggu lalu kami melaporkan dua hari nol di Microsoft Exchange yang telah dilaporkan ke Microsoft tiga minggu sebelumnya oleh perusahaan Vietnam yang mengklaim telah menemukan bug pada keterlibatan respons insiden di jaringan pelanggan. (Anda mungkin perlu membacanya dua kali.)

Seperti yang mungkin Anda ingat, bug ini mengingatkan pada tahun lalu ProxyLogin/ProxyShell masalah keamanan di Windows, meskipun kali ini diperlukan koneksi yang diautentikasi, artinya penyerang memerlukan setidaknya satu kata sandi email pengguna terlebih dahulu.

Hal ini menyebabkan nama yang lucu-tapi-tidak perlu membingungkan ProxyNotShell, meskipun kami menyebutnya dalam catatan kami sendiri sebagai E00F, kependekan dari Tukarkan cacat nol hari ganda, karena itu lebih sulit untuk salah dibaca.

Anda mungkin juga akan mengingat detail penting bahwa kerentanan pertama dalam rantai serangan E00F dapat dieksploitasi setelah Anda menyelesaikan bagian kata sandi untuk masuk, tetapi sebelum Anda melakukan otentikasi 2FA yang diperlukan untuk menyelesaikan proses masuk.

Itu membuatnya menjadi ahli Sophos Chester Wisniewski dijuluki lubang "mid-auth", daripada bug pasca-otentikasi yang sebenarnya:

Satu minggu yang lalu, ketika kami melakukan rekap cepat tanggapan Microsoft terhadap E00F, yang telah melihat saran mitigasi resmi perusahaan yang dimodifikasi beberapa kali, kami berspekulasi di podcast Naked Security sebagai berikut:

Saya memang melihat dokumen Pedoman Microsoft pagi ini [2022-10-05], tetapi saya tidak melihat informasi apa pun tentang tambalan atau kapan tambalan akan tersedia.

Selasa depan [2022-10-11] adalah Patch Tuesday, jadi mungkin kita akan dibuat menunggu sampai saat itu?

Satu hari yang lalu [2022-10-11] adalah Patch Selasa terbaru...

…dan berita terbesarnya hampir pasti bahwa kami salah: kami harus menunggu lebih lama lagi.

Semuanya kecuali Pertukaran

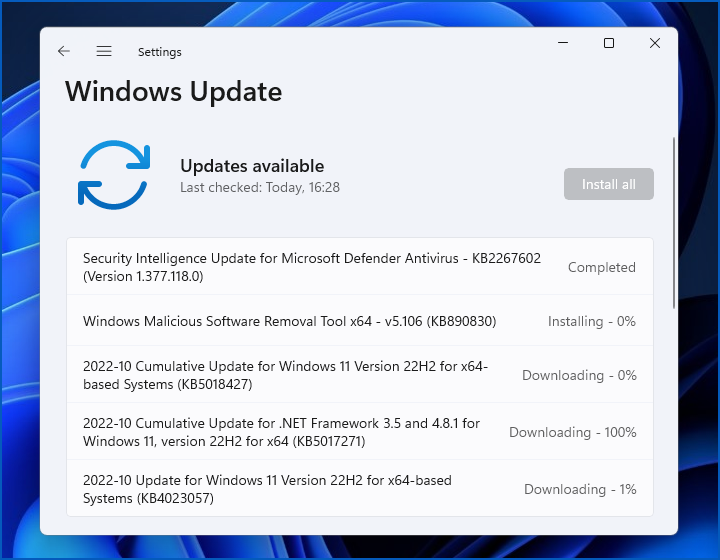

Patch Microsoft bulan ini (dilaporkan secara beragam sebagai nomor 83 atau 84, tergantung pada bagaimana Anda menghitung dan siapa yang menghitung) mencakup 52 bagian yang berbeda dari ekosistem Microsoft (apa yang digambarkan oleh perusahaan sebagai “produk, fitur, dan peran”), termasuk beberapa yang belum pernah kami dengar sebelumnya.

Ini adalah daftar yang memusingkan, yang telah kami ulangi di sini secara lengkap:

Layanan Domain Direktori Aktif Azure Azure Arc Client Server Run-time Subsystem (CSRSS) Microsoft Edge (berbasis Chromium) Komponen Grafis Microsoft Microsoft Office Microsoft Office SharePoint Microsoft Office Word Penyedia Microsoft WDAC OLE DB untuk SQL NuGet Client Remote Access Service Point-to- Point Tunneling Protocol Peran: Windows Hyper-V Service Fabric Visual Studio Code Windows Active Directory Certificate Services Windows ALPC Windows CD-ROM Driver Windows COM+ Event System Service Windows Connected User Experiences and Telemetry Windows CryptoAPI Windows Defender Windows DHCP Client Windows Distributed File System (DFS ) Windows DWM Core Library Windows Event Logging Service Windows Group Policy Windows Group Policy Preference Client Windows Internet Key Exchange (IKE) Protocol Windows Kernel Windows Local Security Authority (LSA) Windows Local Security Authority Subsystem Service (LSASS) Windows Local Session Manager (LSM) Windows NTFS Windows NTLM Jendela Driver ODBC Windows s Layanan Simulasi Persepsi Windows Protokol Tunneling Point-to-Point Windows Layanan Enumerator Perangkat Portabel Windows Komponen Print Spooler Windows Resilient File System (ReFS) Windows Saluran Aman Windows Antarmuka Penyedia Dukungan Keamanan Windows Server Kunci Registri yang Dapat Diakses dari Jarak Jauh Layanan Server Windows Penyimpanan Windows Windows TCP/ IP Windows USB Serial Driver Windows Manajer Akun Web Windows Win32K Windows WLAN Service Windows Workstation Service

Seperti yang Anda lihat, kata "Pertukaran" muncul hanya sekali, dalam konteks IKE, protokol pertukaran kunci internet.

Jadi, masih belum ada perbaikan untuk bug E00F, seminggu setelah kami menindaklanjuti artikel kami dari seminggu sebelumnya tentang laporan awal tiga minggu sebelumnya.

Dengan kata lain, jika Anda masih memiliki server Exchange lokal sendiri, bahkan jika Anda hanya menjalankannya sebagai bagian dari migrasi aktif ke Exchange Online, Patch Tuesday bulan ini tidak memberi Anda bantuan Exchange apa pun, jadi pastikan Anda mendapatkan informasi terbaru tentang mitigasi produk terbaru Microsoft, dan bahwa Anda tahu deteksi dan klasifikasi ancaman apa yang mengikat Anda vendor keamanan siber menggunakan untuk memperingatkan Anda tentang potensi penyerang ProxyNotShell/E00F yang menyelidiki jaringan Anda.

Apa yang diperbaiki?

Untuk ulasan terperinci tentang apa yang diperbaiki bulan ini, kunjungi situs saudara kami, Sophos News, untuk "orang dalam" laporan vulns-and-exploits dari SophosLabs:

Sorotan (atau cahaya redup, tergantung pada sudut pandang Anda) meliputi:

- Cacat yang diungkapkan kepada publik di Office yang dapat menyebabkan kebocoran data. Kami tidak mengetahui serangan yang sebenarnya menggunakan bug ini, tetapi informasi tentang cara menyalahgunakannya tampaknya diketahui oleh penyerang potensial sebelum patch muncul. (CVE-2022-41043)

- Cacat elevasi-of-hak istimewa yang dieksploitasi secara publik di COM+ Event System Service. Lubang keamanan yang diketahui publik dan telah dieksploitasi dalam serangan di kehidupan nyata adalah zero-day, karena tidak ada hari di mana Anda bisa menerapkan tambalan sebelum dunia maya tahu cara menyalahgunakannya. (CVE-2022-41033)

- Cacat keamanan dalam cara sertifikat keamanan TLS diproses. Bug ini tampaknya dilaporkan oleh layanan keamanan siber pemerintah Inggris dan AS (masing-masing GCHQ dan NSA), dan dapat memungkinkan penyerang untuk salah menggambarkan diri mereka sebagai pemilik penandatanganan kode atau sertifikat situs web orang lain. (CVE-2022-34689)

Pembaruan bulan ini berlaku untuk hampir semua setiap versi Windows di luar sana, dari Windows 7 32-bit hingga Server 2022; pembaruan mencakup rasa Intel dan ARM Windows; dan mereka menyertakan setidaknya beberapa perbaikan untuk apa yang dikenal sebagai Inti Server menginstal.

(Server Core adalah sistem Windows sederhana yang memberi Anda server baris perintah yang sangat mendasar dengan permukaan serangan yang sangat berkurang, meninggalkan jenis komponen yang tidak Anda perlukan jika yang Anda inginkan hanyalah, untuk contoh, server DNS dan DHCP.)

Apa yang harus dilakukan?

Seperti yang kami jelaskan di kami analisis rinci di Sophos News, Anda bisa masuk ke Settings > Windows Update dan cari tahu apa yang menunggu Anda, atau Anda dapat mengunjungi Microsoft online Perbarui Panduan dan ambil paket pembaruan individual dari Perbarui Katalog.

Anda tahu apa yang akan kami katakan/

Karena itu selalu jalan kita.

Artinya, “Jangan tunda/

Lakukan saja hari ini.”

- 0 hari

- blockchain

- kecerdasan

- dompet cryptocurrency

- pertukaran kripto

- keamanan cyber

- penjahat cyber

- Keamanan cyber

- Departemen Keamanan Dalam Negeri

- dompet digital

- Mengeksploitasi

- firewall

- Kaspersky

- malware

- mcafe

- Microsoft

- Keamanan Telanjang

- BerikutnyaBLOC

- Patch Selasa

- plato

- plato ai

- Kecerdasan Data Plato

- Permainan Plato

- Data Plato

- permainan plato

- VPN

- kerentanan

- website security

- Windows

- zephyrnet.dll

![S3 Ep114: Mencegah ancaman dunia maya – hentikan mereka sebelum mereka menghentikan Anda! [Audio + Teks] S3 Ep114: Mencegah ancaman siber – hentikan sebelum mereka menghentikan Anda! [Audio + Teks] Kecerdasan Data PlatoBlockchain. Pencarian Vertikal. Ai.](https://platoblockchain.com/wp-content/uploads/2022/12/ns-1200-generic-featured-image-blue-digits-360x188.png)