BACKDOORS, EXPLOITS, DAN LITTLE BOBBY TABLES

Tidak ada pemutar audio di bawah? Mendengarkan langsung di Soundcloud.

Dengan Doug Aamoth dan Paul Ducklin. Musik intro dan outro oleh Edith Mudge.

Anda dapat mendengarkan kami di SoundCloud, Podcast Apple, Google Podcast, Spotify, Mesin penjahit dan di mana pun podcast bagus ditemukan. Atau jatuhkan saja URL umpan RSS kami ke dalam podcatcher favorit Anda.

BACA TRANSKRIPNYA

ANJING. Pintu belakang, eksploitasi, dan kembalinya Little Bobby Tables dengan penuh kemenangan.

Semua itu, dan banyak lagi, di podcast Naked Security.

[MODEM MUSIK]

Selamat datang di podcast, semuanya.

Saya Doug Aamoth, dan dia adalah Paul Ducklin.

Paulus, bagaimana kabarmu?

BEBEK. Saya pikir dia mungkin “Mr. Robert Tables” sekarang, Douglas. [TAWA]

Tapi Anda benar, dia telah membuat pengembalian yang terkenal.

ANJING. Bagus, kita akan membicarakan semua itu.

Tapi pertama-tama, Minggu ini dalam Sejarah Teknologi.

Pada tanggal 7 Juni 1983, Michael Eaton mendapatkan paten untuk AT set perintah untuk modem.

Sampai hari ini, itu masih merupakan protokol komunikasi yang banyak digunakan untuk mengendalikan modem.

Itu singkatan ATTENTION, dan dinamai sesuai awalan perintah yang digunakan untuk memulai komunikasi modem.

Grafik AT set perintah pada awalnya dikembangkan untuk modem Hayes, tetapi telah menjadi standar de facto dan didukung oleh sebagian besar modem yang tersedia saat ini.

Paul, berapa banyak barang teknologi yang kita miliki yang bertahan sejak 1983 dan masih digunakan?

BEBEK. Err…

MS-DOS?

Oh, tidak, maaf! [TAWA]

ATDT untuk "Perhatian, Panggil, Nada".

ATDP [P UNTUK PULSA] jika Anda tidak memiliki pertukaran panggilan nada…

…dan Anda akan mendengar modem.

Itu memiliki sedikit relai klik-klik-klik-klik-klik, klik-klik-klik, klik-klik.

Anda dapat menghitung jalan Anda untuk memeriksa nomor yang sedang dihubungi.

Dan Anda benar: masih digunakan sampai hari ini.

Jadi, misalnya pada modem Bluetooth, Anda masih bisa mengucapkan hal-hal seperti AT+NAME= lalu nama Bluetooth yang ingin Anda tampilkan.

Luar biasa berumur panjang.

ANJING. Mari masuk ke cerita kita.

Pertama, kami mengawasi pembaruan ini… apa yang terjadi KeePass, Paulus?

Keamanan Serius: KeePass “master password crack”, dan apa yang dapat kita pelajari darinya

BEBEK. Jika Anda ingat, Doug, kami berbicara tentang bug (yaitu CVE-2023-32784).

Bug itu adalah saat Anda mengetikkan kata sandi, untaian blob yang menunjukkan jumlah karakter kata sandi yang telah dimasukkan secara tidak sengaja bertindak sebagai semacam tanda di memori yang berbunyi, “Hei, lima karakter blob yang menunjukkan bahwa Anda sudah mengetik lima karakter kata sandi? Tepat di dekat mereka dalam memori adalah satu karakter (yang jika tidak akan hilang dalam ruang dan waktu) yang merupakan karakter keenam dari kata sandi Anda.”

Jadi kata sandi utama tidak pernah dikumpulkan bersama di satu tempat – karakter berserakan di seluruh memori.

Bagaimana Anda bisa menggabungkannya?

Dan rahasianya adalah Anda mencari penanda, blob-blob-blob-blob, dll.

Dan kabar baiknya adalah penulis KeePass berjanji bahwa dia akan memperbaikinya, dan dia telah melakukannya.

Jadi, jika Anda pengguna KeePass, buka dan dapatkan KeyPass 2.54.

ANJING. Ya pak!

Baiklah, kami akan berhenti mengawasi ini.

Kecuali itu muncul lagi, dalam hal ini kita akan melihatnya lagi. [TAWA]

Mari masuk ke daftar cerita kita.

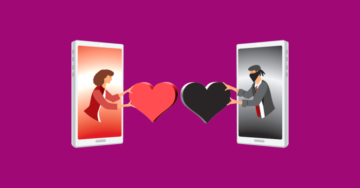

Paul, kita punya serangan injeksi SQL kuno yang bagus menandakan kembalinya dari teman kita Little Bobby Tables.

Apa yang terjadi di sini?

BEBEK. Mengutip Stuntman Gila Asli [seniman tari Mark Quashie], “Saya suka memindahkannya, memindahkannya!”

Ini adalah produk/layanan berbagi-dan-manajemen file yang sangat banyak digunakan.

Ada dua rasa itu.

Ada Pindahkan Transfer dan PINDAHKAN Cloud; mereka berasal dari sebuah perusahaan bernama Progress Software Corporation.

Ini adalah alat berbagi file yang mencakup, antara lain, ujung depan web yang memudahkan Anda mengakses file yang dibagikan di tim, departemen, perusahaan, bahkan mungkin di rantai pasokan Anda.

Masalah… di bagian front-end web, seperti yang Anda katakan, ada bug injeksi SQL (dijuluki CVE 2023-34362, jika Anda ingin melacak yang ini).

Artinya, seseorang yang dapat mengakses antarmuka web Anda tanpa masuk dapat mengelabui server, server back-end, untuk menjalankan beberapa perintah pilihan mereka.

Dan di antara hal-hal yang dapat mereka lakukan adalah: mencari tahu struktur database internal Anda, sehingga mereka tahu apa yang disimpan di mana; mungkin mengunduh dan mengotak-atik data Anda; dan, opsional untuk para penjahat, menyuntikkan apa yang dikenal sebagai webshell.

Itu pada dasarnya adalah file jahat yang Anda tempel di bagian server web sehingga ketika Anda kembali lagi nanti, itu tidak menyajikan halaman web untuk Anda, pengunjung dengan browser yang tampak tidak bersalah.

Sebaliknya, itu sebenarnya memicu perintah sewenang-wenang di server.

Dan sayangnya, karena ini adalah zero-day, tampaknya telah digunakan secara luas untuk mencuri data dari beberapa organisasi yang sangat besar, dan kemudian memeras mereka agar membayar uang agar data tersebut disembunyikan.

Di Inggris, kita berbicara tentang ratusan ribu karyawan yang terkena dampak yang pada dasarnya diretas karena bug MOVEit ini, karena itu adalah perangkat lunak yang dipilih oleh penyedia penggajian umum mereka untuk digunakan.

Dan Anda bayangkan, jika Anda tidak dapat membobol XYZ Corp secara langsung, tetapi Anda dapat membobol penyedia penggajian outsourcing XYZ Corp, Anda mungkin akan mendapatkan informasi identitas pribadi dalam jumlah yang luar biasa tentang semua staf di bisnis tersebut.

Jenis informasi yang sayangnya sangat mudah disalahgunakan untuk pencurian identitas.

Jadi Anda membicarakan hal-hal seperti nomor Jaminan Sosial, nomor Asuransi Nasional, nomor file pajak, alamat rumah, nomor telepon, mungkin nomor rekening bank, informasi unggahan rencana pensiun, semua itu.

Jadi, tampaknya, kerugian yang ditimbulkan dalam kasus ini: perusahaan yang menggunakan perusahaan yang menggunakan perangkat lunak MOVEit ini yang sengaja, dengan sengaja, menjadi sasaran para penjahat ini.

Dan, menurut laporan dari Microsoft, tampaknya mereka adalah, atau terhubung dengan, geng ransomware Clop yang terkenal kejam.

ANJING. OK.

Itu ditambal dengan cepat, termasuk versi berbasis cloud, jadi Anda tidak perlu melakukan apa pun di sana… tetapi jika Anda menjalankan versi lokal, Anda harus menambal.

Tapi kami punya beberapa saran tentang apa yang harus dilakukan, dan salah satu favorit saya adalah: Sanitasi input Anda jika Anda seorang programmer.

Yang membawa kita ke kartun Little Bobby Tables.

Jika Anda pernah melihat kartun XKCD (https://xkcd.com/327), sekolah menelepon seorang ibu dan berkata, "Kami mengalami masalah komputer."

Dan dia berkata, "Apakah anak saya terlibat."

Dan mereka berkata, “Yah, agak, tidak juga. Tapi apakah Anda menamai putra Anda Robert Drop Table Students?”

Dan dia berkata, "Oh, ya, kami memanggilnya Little Bobby Tables."

Dan tentu saja, memasukkan perintah itu ke dalam database yang tidak tersanitasi dengan benar akan menghapus tabel siswa.

Apakah saya benar?

BEBEK. Anda melakukannya, Douglas.

Dan, sebenarnya, seperti yang ditunjukkan oleh salah satu komentator kami, beberapa tahun yang lalu (menurut saya pada tahun 2016) ada kasus terkenal seseorang yang dengan sengaja mendaftarkan perusahaan ke Companies House di Inggris bernama SEMICOLON (yang merupakan pemisah perintah dalam SQL) [TERTAWA] DROP TABLE COMPANIES SEMICOLON COMMENT SIGN LIMITED.

Jelas, itu adalah lelucon, dan untuk bersikap adil terhadap situs web Pemerintah Yang Mulia, Anda sebenarnya dapat membuka halaman itu dan menampilkan nama perusahaan dengan benar.

Jadi sepertinya tidak berhasil dalam kasus itu… sepertinya mereka membersihkan masukan mereka!

Tetapi masalahnya muncul ketika Anda memiliki URL web atau formulir web yang dapat Anda kirim ke server yang menyertakan data * yang dapat dipilih oleh pengirim *, yang kemudian disuntikkan ke dalam perintah sistem yang dikirim ke beberapa server lain di jaringan Anda.

Jadi ini agak kesalahan jadul, tapi agak mudah dibuat, dan agak sulit untuk diuji, karena ada begitu banyak kemungkinan.

Karakter di URL dan di baris perintah… hal-hal seperti tanda kutip tunggal, tanda kutip ganda, karakter garis miring terbalik, titik koma (jika itu adalah pemisah pernyataan), dan di SQL, jika Anda bisa menyelundupkan tanda hubung (--) urutan karakter di sana, lalu tertulis, "Apa pun yang muncul selanjutnya adalah komentar."

Artinya, jika Anda dapat menyuntikkannya ke dalam data Anda yang sekarang cacat, Anda dapat menghilangkan semua hal yang akan menjadi kesalahan sintaksis di akhir perintah, karena prosesor perintah mengatakan, “Oh, saya pernah melihat dasbor-dash , jadi izinkan saya mengabaikannya.

Jadi, membersihkan input Anda?

Anda benar-benar harus melakukannya, dan Anda benar-benar harus mengujinya…

…tetapi berhati-hatilah: sangat sulit untuk menutupi semua pangkalan, tetapi Anda harus melakukannya, jika tidak suatu hari seseorang akan mengetahui pangkalan yang Anda lupakan.

ANJING. Baiklah, dan seperti yang kami sebutkan…

Kabar baiknya, sudah ditambal.

Berita buruk, itu adalah hari nol.

Jadi, jika Anda adalah pengguna MOVEit, pastikan ini telah diperbarui jika Anda menjalankan selain versi cloud.

Dan jika Anda tidak dapat menambal sekarang, apa yang dapat Anda lakukan, Paul?

BEBEK. Anda bisa mematikan bagian berbasis web dari ujung depan MOVEit.

Sekarang, itu mungkin merusak beberapa hal yang Anda andalkan di sistem Anda, dan itu berarti bahwa orang-orang yang UI web adalah satu-satunya cara yang mereka tahu untuk berinteraksi dengan sistem… mereka akan terputus.

Namun tampaknya jika Anda menggunakan banyak mekanisme lain, seperti SFTP (Secure File Transfer Protocol) untuk berinteraksi dengan layanan MOVEit, Anda tidak akan dapat memicu bug ini, jadi ini khusus untuk layanan web.

Tetapi menambal adalah hal yang perlu Anda lakukan jika Anda memiliki versi lokal dari ini.

Yang penting, karena dengan begitu banyak serangan akhir-akhir ini, bukan hanya bug itu ada dan Anda sekarang telah menambalnya.

Bagaimana jika penjahat itu masuk?

Bagaimana jika mereka melakukan sesuatu yang jahat?

Seperti yang telah kami katakan, di mana orang-orang yang diduga geng ransomware Clop berada, tampaknya ada beberapa tanda yang dapat Anda cari, dan Progress Software memiliki daftarnya di situs webnya (yang kami sebut Indikator Kompromi [IoCs ] yang dapat Anda kunjungi dan cari).

Tapi, seperti yang telah kami katakan berkali-kali sebelumnya, tidak adanya bukti bukanlah bukti ketidakhadiran.

Jadi, Anda perlu melakukan perburuan ancaman pasca-serangan seperti biasa.

Misalnya, mencari hal-hal seperti akun pengguna yang baru dibuat (apakah seharusnya ada di sana?), unduhan data yang tidak terduga, dan segala macam perubahan lain yang mungkin tidak Anda harapkan dan sekarang perlu dibalik.

Dan, seperti yang juga telah kami katakan berkali-kali, jika Anda tidak punya waktu dan/atau keahlian untuk melakukannya sendiri, jangan takut untuk meminta bantuan.

(Hanya pergi ke https://sophos.com/mdr, di mana MDR, seperti yang mungkin Anda ketahui, adalah kependekan dari Deteksi dan Respons Terkelola.)

Bukan hanya mengetahui apa yang harus dicari, tetapi juga mengetahui apa yang tersirat, dan apa yang harus segera Anda lakukan jika ternyata hal itu terjadi…

…meskipun apa yang terjadi mungkin unik dalam seranganmu, dan serangan orang lain mungkin terjadi sedikit berbeda.

ANJING. Saya pikir kami akan mengawasi ini!

Mari kita tetap berpegang pada eksploitasi, dan selanjutnya kita akan berbicara tentang zero-day di alam bebas mempengaruhi browser berbasis Chromium, Paul.

Chrome dan Edge zero-day: “Exploit ini liar”, jadi periksa versi Anda sekarang

BEBEK. Ya, semua yang kita tahu tentang yang ini… ini adalah salah satu saat di mana Google, yang biasanya suka menceritakan kisah-kisah besar tentang eksploitasi yang menarik, menjaga kartunya sangat dekat, karena fakta bahwa ini adalah hari nol.

Dan pemberitahuan pembaruan Google ke Chrome hanya mengatakan, “Google menyadari bahwa eksploit untuk CVE-2023-3079 ada di alam liar.”

Itu adalah langkah di atas apa yang saya sebut sebagai dua tingkat pemisahan yang sering dilakukan oleh perusahaan seperti Google dan Apple, yang telah kita bicarakan sebelumnya, di mana mereka mengatakan, “Kami mengetahui laporan yang menunjukkan bahwa orang lain mengklaim itu mereka mungkin telah melihatnya.” [TAWA]

Mereka hanya berkata, “Ada eksploitasi; kami telah melihatnya.”

Dan itu tidak mengherankan, karena ternyata ini diselidiki dan diungkap oleh tim analisis ancaman Google sendiri.

Itu saja yang kami tahu…

…itu, dan fakta bahwa itulah yang dikenal sebagai a kebingungan mengetik di V8, yang merupakan mesin JavaScript, bagian dari Chromium yang memproses dan mengeksekusi JavaScript di dalam browser Anda.

ANJING. Saya yakin berharap saya tahu lebih banyak tentang kebingungan tipe.

Saya bingung tentang kebingungan tipe.

Mungkin seseorang bisa menjelaskannya kepada saya?

BEBEK. Ooooh, Doug, itu semacam segue yang aku suka! [TERTAWA]

Dijelaskan secara sederhana, di situlah Anda memberikan data ke sebuah program dan Anda berkata, "Ini adalah potongan data yang saya ingin Anda perlakukan seolah-olah itu adalah, katakanlah, sebuah kencan."

Server yang ditulis dengan baik akan berbunyi, “Kamu tahu? Saya tidak akan begitu saja mempercayai data yang Anda kirimkan kepada saya. Saya akan memastikan bahwa Anda telah mengirimi saya sesuatu yang realistis”…

…sehingga menghindari masalah Little Bobby Tables.

Tetapi bayangkan jika, di masa mendatang dalam eksekusi server, Anda dapat mengelabui server agar berkata, “Hei, ingat data yang saya kirimkan kepada Anda bahwa saya memberi tahu Anda tentang kencan? Dan Anda telah memverifikasi bahwa jumlah hari tidak lebih dari 31, dan bahwa bulan tidak lebih dari 12, dan tahun antara, katakanlah, 1920 dan 2099, semua pemeriksaan kesalahan yang telah Anda lakukan? Yah, sebenarnya, lupakan itu! Sekarang, yang saya ingin Anda lakukan adalah mengambil data yang saya berikan, itu adalah tanggal resmi, tetapi *Saya ingin Anda memperlakukannya seolah-olah itu adalah alamat memori*. Dan saya ingin Anda mulai menjalankan program yang berjalan di sana, karena Anda telah menerima datanya dan Anda telah memutuskan bahwa Anda mempercayainya.”

Jadi kita tidak tahu persis apa bentuk kebingungan jenis ini di V8, tetapi seperti yang dapat Anda bayangkan, di dalam mesin JavaScript, ada banyak jenis data berbeda yang perlu ditangani dan diproses oleh mesin JavaScript pada waktu yang berbeda.

Terkadang akan ada bilangan bulat, terkadang akan ada string karakter, terkadang akan ada alamat memori, terkadang akan ada fungsi untuk dieksekusi, dan seterusnya.

Jadi, saat mesin JavaScript bingung tentang apa yang seharusnya dilakukan dengan data yang dilihatnya saat ini, hal buruk dapat terjadi!

ANJING. Perbaikannya sederhana.

Anda hanya perlu mengupdate browser berbasis Chromium Anda.

Kami memiliki petunjuk tentang cara melakukannya untuk Google Chrome dan Microsoft Edge.

Dan terakhir, namun tidak kalah pentingnya, kami punya yang disebut Windows "pintu belakang" yang mempengaruhi pemilik motherboard Gigabyte.

Iblis, seperti yang ingin Anda katakan, ada dalam detailnya, bagaimanapun, Paul.

Peneliti mengklaim Windows "pintu belakang" memengaruhi ratusan motherboard Gigabyte

BEBEK. [mendesah] Ya ampun, ya!

Sekarang, mari kita mulai dari akhir: kabar baiknya adalah saya baru saja melihat Gigabyte telah mengeluarkan tambalan untuk ini.

Masalahnya adalah itu adalah fitur yang cukup berguna, jika Anda memikirkannya.

Itu adalah program yang disebut GigabyteUpdateService.

Coba tebak apa yang terjadi, Douglas?

Persis seperti yang tertulis di kaleng – fitur ini disebut Pusat Aplikasi (itulah nama Gigabyte untuk ini).

Besar.

Kecuali bahwa proses melakukan pembaruan tidak terdengar secara kriptografis.

Masih ada beberapa kode lama di sana… ini adalah program C#, program .NET.

Rupanya, ada tiga URL berbeda yang dapat dicoba untuk melakukan pengunduhan.

Salah satunya adalah HTTP lama, Doug.

Dan masalahnya, seperti yang telah kita ketahui sejak zaman Firesheep, adalah bahwa unduhan HTTP [A] sepele untuk dicegat dan [B] sepele untuk dimodifikasi sepanjang jalan sehingga penerima tidak dapat mendeteksi Anda merusaknya.

Dua URL lainnya memang menggunakan HTTPS, sehingga unduhan tidak dapat dengan mudah dirusak.

Tetapi tidak ada upaya di pihak lain untuk melakukan bahkan verifikasi sertifikat HTTPS yang paling dasar, yang berarti bahwa siapa pun dapat membuat server yang mengklaim memiliki sertifikat Gigabyte.

Dan karena sertifikat tidak perlu ditandatangani oleh CA (otoritas sertifikat) yang diakui, seperti GoDaddy atau Let's Encrypt, atau seseorang seperti itu, itu berarti bahwa siapa pun yang ingin, pada saat itu juga, dapat mencetak sertifikat mereka sendiri itu akan lulus mengumpulkan.

Dan masalah ketiga adalah setelah mengunduh program, Gigabyte dapat memiliki, tetapi tidak, memeriksa apakah program tersebut ditandatangani tidak hanya dengan sertifikat digital yang divalidasi, tetapi juga dengan sertifikat yang pasti salah satu dari mereka.

ANJING. Oke, jadi ketiga hal itu buruk, dan itulah akhir dari hal buruk itu, bukan?

Tidak ada lagi untuk itu.

Hanya itu yang perlu kita khawatirkan? [TAWA]

BEBEK. Nah, sayangnya, ada level lain yang membuatnya semakin buruk.

Gigabyte BIOS, firmware mereka, memiliki fitur khusus yang sangat keren di dalamnya.

(Kami tidak yakin apakah ini aktif secara default atau tidak – beberapa orang menyarankan ini nonaktif untuk beberapa motherboard secara default, dan komentator lain mengatakan, “Tidak, saya membeli motherboard baru-baru ini dan fitur ini diaktifkan secara default.”)

Ini adalah fitur di firmware itu sendiri yang mengaktifkan proses pembaruan otomatis APP Center.

Jadi Anda mungkin menginstal perangkat lunak ini, dan mengaktifkan, dan menjalankannya, meskipun Anda tidak menginstalnya sendiri.

Dan lebih buruk lagi, Doug, karena ini diatur oleh firmware itu sendiri, itu berarti jika Anda masuk ke Windows dan berkata, "Jadi, saya akan merobeknya"…

… lain kali Anda mem-boot komputer Anda, firmware itu sendiri pada dasarnya menyuntikkan pembaruan kembali ke folder Windows Anda!

ANJING. Jika kami menyambut Komentar Minggu Ini sedikit lebih awal… kami memiliki pemberi komentar anonim di artikel ini yang memberi tahu kami:

Saya baru saja membangun sebuah sistem dengan papan ITX Gigabyte beberapa minggu yang lalu, dan Gigabyte APP Center berada di luar kotak (yaitu aktif secara default).

Saya bahkan menghapusnya beberapa kali sebelum saya tahu itu tersembunyi di pengaturan BIOS. Saya bukan penggemar kejahatan itu.

Jadi orang ini menghapus Pusat APP ini, tetapi APP Center terus kembali, dan kembali, dan kembali.

BEBEK. Ini sedikit lebih rumit daripada yang mungkin saya sarankan.

Kamu bayangkan. "Oh, well, firmware baru saja online, mengunduh file, dan memasukkannya ke folder Windows Anda."

Tapi bukankah sebagian besar komputer memiliki BitLocker akhir-akhir ini, atau setidaknya di komputer perusahaan, bukankah orang memiliki enkripsi disk penuh?

Bagaimana firmware Anda, yang berjalan bahkan sebelum tahu apakah Anda akan menjalankan Windows atau tidak…

… bagaimana firmware menyuntikkan file baru ke drive Windows C: yang dienkripsi?

Bagaimana cara kerjanya?

Dan baik atau buruk, Microsoft Windows sebenarnya memiliki… Saya pikir itu adalah fitur, meskipun ketika Anda mendengar cara kerjanya, Anda mungkin berubah pikiran. [TERTAWA]

Ini disebut WPBT.

Dan itu singkatan dari… [TIDAK INGAT]

ANJING. Tabel Biner Platform Windows.

BEBEK. Ah, kamu ingat lebih baik daripada aku!

Saya hampir tidak percaya ini bekerja seperti ini….

Pada dasarnya, firmware berbunyi, “Hei, saya punya, saya punya yang dapat dieksekusi; Saya memiliki program yang terkubur di dalam firmware saya.”

Ini adalah program Windows, jadi firmware tidak dapat menjalankannya karena Anda tidak dapat menjalankan program Windows selama periode firmware UEFI.

Tapi yang dilakukan firmware adalah membaca program ke dalam memori, dan memberi tahu Windows, “Hei, ada program yang tergeletak di memori di alamat 0xABCDEF36C0, atau apa pun itu. Harap tanamkan program ini ke dalam diri Anda saat Anda membuka kunci drive dan Anda benar-benar telah melalui proses Boot Aman.

ANJING. Apa yang mungkin salah? [TAWA]

BEBEK. Nah, agar adil bagi Microsoft, pedomannya sendiri mengatakan sebagai berikut:

Tujuan utama WPBT adalah untuk memungkinkan perangkat lunak penting tetap ada meskipun sistem operasi telah diubah atau diinstal ulang dengan bersih. Salah satu kasus penggunaan adalah mengaktifkan perangkat lunak anti-pencurian, yang diperlukan untuk bertahan jika perangkat telah dicuri, diformat, atau diinstal ulang.

Jadi Anda melihat dari mana mereka berasal, tetapi kemudian mereka menyadari bahwa:

Karena fitur ini memberikan kemampuan untuk menjalankan perangkat lunak sistem secara terus-menerus dalam konteks Windows, sangat penting bahwa solusi ini seaman mungkin…

(Tidak dicetak tebal; saya berbicara seperti dicetak tebal.)

…dan jangan memaparkan pengguna Windows ke kondisi yang dapat dieksploitasi. Secara khusus, solusi ini tidak boleh menyertakan malware, yaitu perangkat lunak berbahaya, atau perangkat lunak yang tidak diinginkan yang diinstal tanpa persetujuan pengguna yang memadai.

Dan persetujuannya, dalam hal ini, seperti yang dikatakan oleh pemberi komentar kami, adalah bahwa ada opsi firmware, opsi BIOS pada motherboard Gigabyte.

Dan jika Anda menggali opsi cukup lama, Anda akan menemukannya; ini disebut Unduh dan Instal APP Center.

Jika Anda mematikan opsi itu, Anda dapat memutuskan apakah Anda ingin hal ini diinstal, dan kemudian Anda dapat memperbaruinya sendiri jika Anda mau.

ANJING. Oke, jadi pertanyaan besarnya di sini…

… apakah ini benar-benar pintu belakang?

BEBEK. Pendapat saya sendiri adalah bahwa kata "pintu belakang" benar-benar harus dicadangkan untuk kelas kejahatan TI yang sangat khusus, yaitu, perilaku keamanan siber yang lebih jahat.

Hal-hal seperti: sengaja melemahkan algoritme enkripsi agar dapat dipatahkan oleh orang yang tahu; dengan sengaja membuat kata sandi tersembunyi sehingga orang dapat masuk meskipun Anda mengubah kata sandi Anda; dan membuka jalur tidak berdokumen untuk perintah-dan-kontrol.

Meskipun Anda mungkin tidak menyadari bahwa jalur perintah-dan-kontrol Pusat APP ini ada, jalur ini tidak benar-benar tidak terdokumentasi.

Dan ada opsi, tepat di BIOS, yang memungkinkan Anda menghidupkan dan mematikannya.

Bawa diri Anda ke situs web Gigabyte, ke situs berita mereka, dan Anda akan mengetahui tentang versi terbaru.

ANJING. Saya ingin berterima kasih kepada pemberi komentar anonim itu.

Itu adalah informasi yang sangat membantu yang membantu melengkapi cerita.

BEBEK. Memang!

ANJING. Dan saya ingin mengingatkan semua orang: jika Anda memiliki cerita menarik, komentar atau pertanyaan yang ingin Anda kirimkan, kami akan senang membacanya di podcast.

Anda dapat mengirim email ke tips@sophos.com, Anda dapat mengomentari salah satu artikel kami, atau Anda dapat menghubungi kami di sosial: @nakedsecurity.

Itu acara kami untuk hari ini; terima kasih banyak untuk mendengarkan.

Untuk Paul Ducklin, saya Doug Aamoth, mengingatkan Anda sampai waktu berikutnya untuk…

KEDUA. Tetap aman!

[MODEM MUSIK]

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- Keuangan EVM. Antarmuka Terpadu untuk Keuangan Terdesentralisasi. Akses Di Sini.

- Grup Media Kuantum. IR/PR Diperkuat. Akses Di Sini.

- PlatoAiStream. Kecerdasan Data Web3. Pengetahuan Diperkuat. Akses Di Sini.

- Sumber: https://nakedsecurity.sophos.com/2023/06/08/s3-ep138-i-like-to-moveit-moveit/

- :memiliki

- :adalah

- :bukan

- :Di mana

- ][P

- $NAIK

- 12

- 2016

- 31

- 7

- a

- kemampuan

- Sanggup

- Tentang Kami

- tentang itu

- atas

- benar

- penyalahgunaan

- diterima

- mengakses

- Menurut

- Akun

- Akun

- sebenarnya

- alamat

- alamat

- nasihat

- mempengaruhi

- takut

- Setelah

- lagi

- silam

- algoritma

- Semua

- diduga

- mengizinkan

- sepanjang

- sudah

- Baik

- juga

- am

- menakjubkan

- diantara

- jumlah

- an

- analisis

- dan

- Anonim

- Lain

- Apa pun

- apa saja

- di manapun

- aplikasi

- muncul

- Apple

- ADALAH

- sekitar

- artikel

- artikel

- artis

- AS

- At

- menyerang

- Serangan

- audio

- penulis

- kewenangan

- secara otomatis

- tersedia

- menghindari

- sadar

- kembali

- Back-end

- pintu belakang

- backdoors

- Buruk

- Bank

- akun bank

- mendasarkan

- berdasarkan

- dasar

- Pada dasarnya

- BE

- karena

- menjadi

- menjadi

- sebelum

- perilaku

- Percaya

- di bawah

- Lebih baik

- antara

- Awas

- Besar

- Bit

- Pemerasan

- secara membabi buta

- Bluetooth

- papan

- Bobby

- membeli

- Kotak

- pelanggaran

- Istirahat

- Rusak

- Browser

- browser

- Bug

- Bangunan

- dibangun di

- bisnis

- tapi

- by

- CA

- panggilan

- bernama

- Panggilan

- CAN

- Kartu-kartu

- gambar kartun

- kasus

- pusat

- Pasti

- sertifikat

- Otoritas sertifikat

- rantai

- perubahan

- berubah

- Perubahan

- karakter

- karakter

- memeriksa

- Cek

- pilihan

- terpilih

- Chrome

- khrom

- klaim

- mengklaim

- kelas

- Penyelesaian

- awan

- kode

- COM

- bagaimana

- datang

- kedatangan

- komentar

- Umum

- Komunikasi

- Perusahaan

- perusahaan

- rumit

- kompromi

- komputer

- komputer

- Kondisi

- bingung

- kebingungan

- terhubung

- persetujuan

- konteks

- mengendalikan

- Corp

- Timeline

- PERUSAHAAN

- bisa

- Kelas

- menutupi

- dibuat

- kritis

- tanaman

- Memotong

- Keamanan cyber

- menari

- data

- Data pelanggaran

- Basis Data

- database

- Tanggal

- hari

- Hari

- transaksi

- memutuskan

- memutuskan

- Default

- pastinya

- Departemen

- rincian

- Deteksi

- dikembangkan

- alat

- MELAKUKAN

- berbeda

- DIG

- digital

- sertifikat digital

- langsung

- menghilang

- Display

- do

- tidak

- Tidak

- melakukan

- dilakukan

- Dont

- dua kali lipat

- turun

- Download

- download

- mendorong

- Menjatuhkan

- dijuluki

- selama

- e

- Awal

- bumi

- mudah

- Mudah

- Tepi

- antara

- karyawan

- aktif

- terenkripsi

- enkripsi

- akhir

- Mesin

- Mesin

- cukup

- masuk

- kesalahan

- dasarnya

- dll

- Bahkan

- pERNAH

- semua orang

- bukti

- persis

- contoh

- menjalankan

- Laksanakan

- mengeksekusi

- eksekusi

- ada

- mengharapkan

- keahlian

- Menjelaskan

- menjelaskan

- Mengeksploitasi

- eksploitasi

- mata

- fakta

- adil

- hampir

- terkenal

- kipas

- favorit

- Fitur

- beberapa

- File

- File

- Menemukan

- temuan

- Pertama

- Memperbaiki

- bendera

- berikut

- Untuk

- bentuk

- bentuk

- ditemukan

- teman

- dari

- depan

- Ujung depan

- penuh

- fungsi

- masa depan

- Gang

- Geng

- mendapatkan

- Go

- Pergi

- akan

- mati

- baik

- Google Chrome

- diberikan

- besar

- lebih besar

- pedoman

- hack

- memiliki

- berguna

- terjadi

- Sulit

- membahayakan

- Memiliki

- memiliki

- he

- mendengar

- membantu

- membantu

- bermanfaat

- di sini

- Tersembunyi

- dia

- -nya

- Memukul

- Beranda

- Rumah

- Seterpercayaapakah Olymp Trade? Kesimpulan

- How To

- Namun

- http

- HTTPS

- Ratusan

- Pemburuan

- i

- SAYA AKAN

- identitas

- if

- membayangkan

- in

- memasukkan

- termasuk

- Termasuk

- menunjukkan

- indikator

- hina

- informasi

- memulai

- menyuntikkan

- input

- install

- diinstal

- instruksi

- asuransi

- berinteraksi

- berinteraksi

- menarik

- Antarmuka

- intern

- ke

- terlibat

- IT

- NYA

- Diri

- JavaScript

- Juni

- hanya

- Menjaga

- pemeliharaan

- terus

- Jenis

- Tahu

- Mengetahui

- dikenal

- besar

- Terakhir

- kemudian

- Terbaru

- Memimpin

- BELAJAR

- paling sedikit

- Informasi

- membiarkan

- Lets

- Tingkat

- 'like'

- 'like

- Daftar

- Listening

- sedikit

- mencatat

- penebangan

- Panjang

- melihat

- tampak

- mencari

- TERLIHAT

- kalah

- cinta

- terbuat

- membuat

- MEMBUAT

- malware

- banyak

- tanda

- menguasai

- Mungkin..

- MDR

- cara

- berarti

- mekanisme

- Memori

- Michael

- Microsoft

- Microsoft Edge

- Microsoft Windows

- mungkin

- keberatan

- permen

- kesalahan

- memodifikasi

- mama

- saat

- uang

- Bulan

- lebih

- paling

- pindah

- banyak

- musik

- musikal

- harus

- my

- Keamanan Telanjang

- Podcast Keamanan Telanjang

- nama

- Bernama

- yaitu

- nasional

- Dekat

- Perlu

- bersih

- jaringan

- tak pernah

- New

- baru saja

- berita

- berikutnya

- tidak

- biasanya

- Melihat..

- terkenal jahat

- sekarang

- jumlah

- nomor

- banyak sekali

- of

- lepas

- sering

- oh

- Tua

- on

- ONE

- secara online

- hanya

- pembukaan

- operasi

- sistem operasi

- Pendapat

- pilihan

- Opsi

- or

- diatur

- Organisasi

- semula

- Lainnya

- jika tidak

- kami

- di luar

- lebih

- sendiri

- pemilik

- halaman

- bagian

- tertentu

- lulus

- Kata Sandi

- password

- tambalan

- Menambal

- paten

- paul

- pembayaran

- Daftar gaji

- pensiun

- Konsultan Ahli

- orang

- mungkin

- periode

- terus menerus

- Sendiri

- telepon

- Tempat

- Polos

- rencana

- Platform

- plato

- Kecerdasan Data Plato

- Data Plato

- pemain

- silahkan

- podcast

- Podcast

- kemungkinan

- mungkin

- Posts

- primer

- mungkin

- Masalah

- proses

- proses

- Prosesor

- program

- Programmer

- program

- Kemajuan

- dijanjikan

- protokol

- memberikan

- pemberi

- menyediakan

- nadi

- tujuan

- menempatkan

- pertanyaan

- segera

- mengutip

- ransomware

- agak

- Baca

- benar-benar

- baru-baru ini

- diakui

- terdaftar

- mengandalkan

- ingat

- laporan

- wajib

- dilindungi

- kembali

- membalikkan

- benar

- ROBERT

- bulat

- rss

- Run

- berjalan

- Tersebut

- mengatakan

- mengatakan

- mengatakan

- Sekolah

- Pencarian

- Rahasia

- aman

- keamanan

- melihat

- terlihat

- tampaknya

- terlihat

- mengirim

- mengirim

- mengirim

- Urutan

- melayani

- layanan

- set

- pengaturan

- berbagi

- berbagi

- dia

- Pendek

- harus

- Menunjukkan

- menandatangani

- tertanda

- Tanda

- Sederhana

- hanya

- sejak

- tunggal

- situs web

- keenam

- menyelinap

- So

- Sosial

- Perangkat lunak

- Solusi

- beberapa

- Seseorang

- sesuatu

- putra

- Suara

- SoundCloud

- Space

- berbicara

- khusus

- tertentu

- lisan

- Spotify

- Staf

- standar

- berdiri

- awal

- Pernyataan

- tinggal

- Langkah

- Masih

- dicuri

- tersimpan

- cerita

- Cerita

- struktur

- Siswa

- menyerahkan

- seperti itu

- menyarankan

- dipasok

- menyediakan

- supply chain

- Didukung

- Seharusnya

- mengherankan

- selamat

- sintaksis

- sistem

- tabel

- Mengambil

- Berbicara

- pembicaraan

- ditargetkan

- pajak

- tim

- tech

- Teknologi

- mengatakan

- mengatakan

- uji

- dari

- terima kasih

- Terima kasih

- bahwa

- Grafik

- Inggris

- pencurian

- mereka

- Mereka

- kemudian

- Sana.

- Ini

- mereka

- hal

- hal

- berpikir

- Ketiga

- ini

- itu

- meskipun?

- ribuan

- ancaman

- tiga

- Melalui

- waktu

- kali

- untuk

- hari ini

- bersama

- mengambil

- alat

- jalur

- transfer

- mengobati

- memicu

- kesulitan

- Kepercayaan

- mencoba

- MENGHIDUPKAN

- dua

- mengetik

- ui

- Uk

- terbongkar

- Tiba-tiba

- sayangnya

- unik

- sampai

- tidak diinginkan

- Memperbarui

- diperbarui

- Pembaruan

- URL

- us

- menggunakan

- gunakan case

- bekas

- Pengguna

- Pengguna

- divalidasi

- Verifikasi

- diverifikasi

- versi

- sangat

- Pengunjung

- ingin

- ingin

- adalah

- Cara..

- we

- jaringan

- web server

- berbasis web

- Situs Web

- minggu

- minggu

- selamat datang

- BAIK

- adalah

- Apa

- apa pun

- ketika

- apakah

- yang

- SIAPA

- mengapa

- sangat

- Liar

- akan

- Windows

- dengan

- tanpa

- Word

- Kerja

- bekerja

- bekerja

- kuatir

- lebih buruk

- akan

- tertulis

- Salah

- tahun

- tahun

- iya nih

- Kamu

- Anda

- diri

- zephyrnet.dll

![S3 Ep111: Risiko bisnis dari “nudity unfilter” yang curang [Audio + Text] S3 Ep111: Risiko bisnis dari “nudity unfilter” [Audio + Teks] PlatoBlockchain Data Intelligence yang busuk. Pencarian Vertikal. Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)

![S3 Ep91: CodeRed, OpenSSL, bug Java, dan makro Office [Podcast + Transkrip] S3 Ep91: CodeRed, OpenSSL, bug Java, dan makro Office [Podcast + Transkrip] Intelijen Data PlatoBlockchain. Pencarian Vertikal. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/nsp-1200-300x157.png)