DENGARKAN SEKARANG

Klik-dan-tarik gelombang suara di bawah untuk melompat ke titik mana pun. Anda juga bisa dengarkan langsung di Soundcloud.

Dengan Doug Aamoth dan Paul Ducklin.

Musik intro dan outro oleh Edith Mudge.

Anda dapat mendengarkan kami di SoundCloud, Podcast Apple, Google Podcast, Spotify, Mesin penjahit dan di mana pun podcast bagus ditemukan. Atau jatuhkan saja URL umpan RSS kami ke dalam podcatcher favorit Anda.

BACA TRANSKRIPNYA

ANJING. Penipuan Facebook, Log4Shell selamanya, dan tips untuk musim panas yang aman di dunia maya.

Semua itu, dan banyak lagi, di Podcast Keamanan Telanjang.

[MODEM MUSIK]

Selamat datang di podcast, semuanya.

Saya Doug Aamoth, dan bersama saya, seperti biasa, adalah Paul Ducklin.

Bagaimana kabarmu, Paulus?

BEBEK. Aku super duper, Douglas.

Mulai sedikit dingin di sini di Inggris.

ANJING. Ya.

BEBEK. Saya pikir saya memilih hari yang salah untuk pergi bersepeda di pedesaan yang menyenangkan.

Itu adalah ide yang bagus ketika saya memulai: “Saya tahu, saya akan melakukan perjalanan panjang yang menyenangkan, dan kemudian saya akan pulang dengan kereta, jadi saya di rumah dalam banyak waktu untuk podcast.”

Dan ketika saya sampai di sana, karena panas yang ekstrem, kereta hanya berjalan setiap dua jam sekali, dan saya baru saja ketinggalan satu jam.

Jadi saya harus berkendara sepanjang perjalanan kembali… dan saya berhasil tepat waktu.

ANJING. OK, begitulah... Anda dan saya sedang berada di musim panas yang penuh, dan kami memiliki beberapa tips untuk musim panas yang akan datang nanti di pertunjukan.

Tapi pertama-tama, saya ingin berbicara tentang Minggu ini dalam Sejarah Teknologi.

Minggu ini, pada tahun 1968, Intel Corporation dibentuk oleh Gordon Moore (ia dari Hukum Moore), dan Robert Noyce.

Noyce dikreditkan sebagai pelopor sirkuit terpadu, atau microchip.

Mikroprosesor pertama Intel adalah 4004, yang digunakan untuk kalkulator.

Dan, Fun Fact, nama Intel adalah gabungan dari INTegrated ELectronics.

Jadi ... perusahaan itu ternyata cukup bagus.

BEBEK. Iya nih!

Saya kira, agar adil, mungkin Anda akan berkata, "Co-pioneer"?

ANJING. Ya. Saya memiliki, "Seorang perintis."

BEBEK. Jack Kilby, dari Texas Instruments, saya pikir datang dengan sirkuit terintegrasi pertama, tetapi masih membutuhkan bagian-bagian di sirkuit untuk dihubungkan bersama.

Dan Noyce memecahkan masalah bagaimana memanggang semuanya dalam silikon.

Saya benar-benar menghadiri pidato Jack Kilburn, ketika saya baru saja menjadi ilmuwan komputer.

Benar-benar menarik – penelitian pada 1950-an di Amerika!

Dan tentu saja, Kilby terkenal menerima Hadiah Nobel, saya kira pada tahun 2000.

Tetapi Robert Noyce, saya yakin, akan menjadi pemenang bersama, tetapi dia sudah meninggal pada saat itu, dan Anda tidak bisa mendapatkan Hadiah Nobel secara anumerta.

Jadi, Noyce tidak pernah mendapatkan Hadiah Nobel, dan Jack St. Clair Kilby mendapatkannya.

ANJING. Yah, itu sudah lama sekali…

…dan untuk waktu yang lama dari sekarang, kita mungkin masih berbicara tentang Log4Shell…

BEBEK. Oh, sayang, ya.

ANJING. Meskipun jika ada perbaikan untuk itu, AS telah keluar dan mengatakan bahwa itu bisa menjadi beberapa dekade sebelum hal ini terjadi benar-benar diperbaiki.

BEBEK. Mari kita bersikap adil… mereka berkata, “Mungkin satu dekade atau lebih.”

Ini adalah tubuh yang disebut Dewan Peninjau Keamanan Siber, CSRB (bagian dari Departemen Keamanan Dalam Negeri), yang dibentuk awal tahun ini.

Saya tidak tahu apakah itu dibentuk secara khusus karena Log4Shell, atau hanya karena masalah kode sumber rantai pasokan menjadi masalah besar.

Dan hampir delapan bulan setelah Log4Shell menjadi sesuatu, mereka menghasilkan laporan ini, dari 42 halaman… ringkasan eksekutif saja mencapai hampir 3 halaman.

Dan ketika saya pertama kali melihat ini, saya berpikir, "Oh, ini dia."

Beberapa pegawai negeri pernah diberitahu, “Ayo, mana laporanmu? Anda adalah dewan peninjau. Terbitkan atau binasa!”

Sebenarnya, meskipun bagian-bagiannya memang berat, saya pikir Anda harus membaca ini.

Mereka memasukkan beberapa hal tentang bagaimana, sebagai vendor perangkat lunak, sebagai pembuat perangkat lunak, sebagai perusahaan yang menyediakan solusi perangkat lunak kepada orang lain, sebenarnya tidak sulit untuk membuat diri Anda mudah dihubungi, sehingga orang dapat memberi tahu Anda jika ada sesuatu Anda telah diabaikan.

Misalnya, "Masih ada versi Log4J dalam kode Anda yang tidak Anda sadari dengan keinginan terbaik di dunia, dan Anda belum memperbaikinya."

Mengapa Anda tidak ingin seseorang yang mencoba membantu Anda dapat menemukan Anda dan menghubungi Anda dengan mudah?

ANJING. Dan mereka mengatakan hal-hal seperti... yang pertama ini adalah jenis taruhan meja, tapi ini bagus untuk siapa saja, terutama bisnis kecil yang belum memikirkan hal ini: Kembangkan aset dan inventaris aplikasi, jadi Anda tahu apa yang Anda jalankan di mana.

BEBEK. Mereka tidak secara tegas mengancam atau mengklaim ini, karena bukan pegawai negeri ini yang membuat undang-undang (terserah legislatif)… tapi saya pikir apa yang mereka katakan adalah, “Kembangkan kapasitas itu, karena jika Anda tidak , atau Anda tidak dapat diganggu, atau Anda tidak tahu bagaimana melakukannya, atau Anda pikir pelanggan Anda tidak akan memperhatikan, pada akhirnya Anda mungkin menemukan bahwa Anda memiliki sedikit atau tidak punya pilihan sama sekali!”

Terutama jika Anda ingin menjual produk ke pemerintah federal! [TAWA]

ANJING. Ya, dan kita telah membicarakan hal ini sebelumnya… hal lain yang mungkin belum terpikirkan oleh beberapa perusahaan, tetapi penting untuk dimiliki: Program respons kerentanan.

Apa yang terjadi jika Anda memiliki kerentanan?

Apa langkah-langkah yang Anda ambil?

Apa rencana permainan yang Anda ikuti untuk mengatasinya?

BEBEK. Ya, itu yang saya singgung sebelumnya.

Bagian sederhananya adalah Anda hanya perlu cara mudah bagi seseorang untuk mengetahui ke mana mereka mengirim laporan di organisasi Anda… dan kemudian Anda perlu membuat komitmen, secara internal sebagai perusahaan, bahwa ketika Anda menerima laporan, Anda akan benar-benar bertindak atas mereka.

Seperti yang saya katakan, bayangkan saja Anda memiliki toolkit Java besar yang Anda jual, aplikasi besar dengan banyak komponen, dan di salah satu sistem back-end, ada hal Java yang besar ini.

Dan di sana, bayangkan masih ada Log4J yang rentan .JAR file yang Anda abaikan.

Mengapa Anda tidak ingin orang yang menemukannya dapat memberi tahu Anda dengan cepat dan mudah, bahkan dengan email sederhana?

Berapa kali Anda membuka Twitter dan Anda melihat peneliti keamanan siber terkenal berkata, "Hei, adakah yang tahu cara menghubungi XYZ Corp?"

Bukankah kita punya kasus di podcast seorang pria yang akhirnya... Saya pikir dia menggunakan TikTok atau semacamnya [TERTAWA] karena dia tidak bisa mengetahuinya bagaimana menghubungi perusahaan ini.

Dan dia membuat video yang mengatakan, "Hai teman-teman, saya tahu Anda menyukai video media sosial Anda, saya hanya mencoba memberi tahu Anda tentang bug ini."

Dan akhirnya mereka menyadari itu.

Kalau saja dia bisa pergi ke perusahaan Anda DOT com SLASH keamanan DOT txt, misalnya, dan menemukan alamat email!

“Di situlah kami lebih suka Anda menghubungi kami. Atau kami melakukan bug bounty melalui program ini… beginilah cara Anda mendaftar. Kalau mau dibayar.”

Tidak sesulit itu!

Dan itu berarti bahwa seseorang yang ingin memberi tahu Anda bahwa Anda memiliki bug yang mungkin Anda pikir telah Anda perbaiki dapat memberi tahu Anda.

ANJING. Saya suka turun di artikel ini!

Anda menulis dan menyalurkan John F. Kennedy, dengan mengatakan [KENNEDY VOICE] “Jangan tanyakan apa yang orang lain dapat lakukan untuk Anda, tetapi pikirkan apa yang dapat Anda lakukan untuk diri Anda sendiri, karena setiap perbaikan yang Anda buat hampir pasti akan bermanfaat bagi orang lain juga. ”

Baiklah, itu ada di situs jika Anda ingin membacanya ... itu wajib dibaca jika Anda berada dalam posisi apa pun yang harus Anda hadapi dengan salah satu dari hal-hal ini.

Ini bacaan yang bagus… setidaknya baca ringkasan tiga halaman, jika bukan laporan 42 halaman.

BEBEK. Ya, itu panjang, tetapi saya menemukan itu sangat bijaksana, dan saya sangat terkejut.

Dan saya pikir jika orang membaca ini, dan orang-orang secara acak mengambil sepersepuluh darinya secara acak ke dalam hati…

…kita secara kolektif harus berada di tempat yang lebih baik.

ANJING. Baiklah, bergerak ke kanan.

Ini adalah musim liburan musim panas, dan itu sering melibatkan membawa gadget Anda.

Kami memiliki beberapa tips menikmati liburan musim panas Anda tanpa, errr, "tidak menikmati" itu.

BEBEK. “Berapa banyak gadget yang harus kita bawa? [DRAMATIS] Kemasi semuanya!”

Sayangnya, semakin banyak yang Anda ambil, semakin besar risiko Anda, secara longgar.

ANJING. Tip pertama Anda di sini adalah Anda mengemasi semua gadget Anda… haruskah Anda membuat cadangan sebelum berangkat?

Menebak jawabannya adalah, "Ya!"

BEBEK. Saya pikir itu cukup jelas.

Semua orang tahu Anda harus membuat cadangan, tetapi mereka menundanya.

Jadi saya pikir ini adalah kesempatan untuk mengeluarkan pepatah kecil kami, atau kebenaran: "Satu-satunya cadangan yang akan Anda sesali adalah yang tidak Anda buat."

Dan hal lain tentang memastikan bahwa Anda telah mencadangkan perangkat – apakah itu ke akun cloud yang kemudian Anda keluarkan, atau apakah itu ke drive yang dapat dilepas yang Anda enkripsi dan taruh di lemari di suatu tempat – itu berarti Anda dapat menghapus jejak digital Anda pada perangkat.

Kami akan membahas mengapa itu mungkin ide yang bagus… supaya Anda tidak memiliki seluruh kehidupan digital dan sejarah Anda.

Intinya adalah bahwa dengan memiliki cadangan yang baik, dan kemudian menipiskan apa yang sebenarnya Anda miliki di telepon, tidak ada salahnya jika Anda kehilangannya; jika disita; jika petugas imigrasi ingin melihatnya; apapun itu.

ANJING. Dan, agak terkait dengan bergerak, Anda mungkin kehilangan laptop dan atau ponsel Anda… jadi Anda harus mengenkripsi perangkat tersebut.

BEBEK. Ya.

Sekarang, sebagian besar perangkat dienkripsi secara default akhir-akhir ini.

Itu memang benar untuk Android; itu memang benar untuk iOS; nd saya pikir ketika Anda mendapatkan laptop Windows hari ini, BitLocker ada.

Saya bukan pengguna Windows, jadi saya tidak yakin ... tapi tentu saja, bahkan jika Anda memiliki Windows Home Edition (yang mengganggu, dan saya harap ini berubah di masa depan, mengganggu tidak membiarkan Anda menggunakan BitLocker pada removable drive) … itu memungkinkan Anda menggunakan BitLocker di hard disk Anda.

Mengapa tidak?

Karena itu berarti bahwa jika Anda kehilangannya, atau disita, atau laptop atau ponsel Anda dicuri, bukan hanya seorang penjahat yang membuka laptop Anda, mencabut hard disk, menghubungkannya ke komputer lain dan membaca semuanya. , seperti itu.

Mengapa tidak mengambil tindakan pencegahan?

Dan, tentu saja, di telepon, umumnya karena telah dienkripsi sebelumnya, kunci enkripsi dibuat sebelumnya dan dilindungi oleh kode kunci Anda.

Jangan pergi, “Yah, saya akan berada di jalan, saya mungkin di bawah tekanan, saya mungkin membutuhkannya terburu-buru… Saya hanya akan menggunakan 1234 or 0000 selama liburan.”

Jangan lakukan itu!

Kode kunci di ponsel Anda adalah yang mengelola kunci enkripsi dan dekripsi lengkap yang sebenarnya untuk data di ponsel.

Jadi pilihlah kode kunci yang panjang… Saya sarankan sepuluh digit atau lebih.

Atur, dan praktikkan menggunakannya di rumah selama beberapa hari, selama seminggu sebelum Anda pergi, hingga menjadi kebiasaan.

Jangan pergi begitu saja, 1234 cukup bagus, atau “Oh, saya akan memiliki kode kunci yang panjang… saya akan pergi 0000 0000, itu *delapan* karakter, tidak ada yang akan memikirkannya!”

ANJING. Oke, dan ini sangat menarik: Anda punya beberapa saran tentang orang-orang yang melintasi batas negara.

BEBEK. Ya, itu telah menjadi sesuatu yang menjadi masalah akhir-akhir ini.

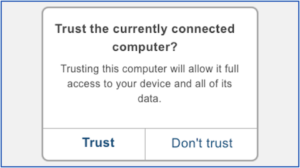

Karena banyak negara – saya pikir AS dan Inggris di antara mereka, tetapi mereka bukan satu-satunya – dapat mengatakan, “Lihat, kami ingin melihat perangkat Anda. Maukah Anda membukanya, tolong? ”

Dan Anda berkata, “Tidak, tentu saja tidak! Ini pribadi! Kamu tidak berhak melakukan itu!”

Yah, mungkin mereka melakukannya, dan mungkin juga tidak… Anda belum berada di negara ini.

Ini adalah “Dapurku, Aturanku”, jadi mereka mungkin berkata, “Oke, baiklah, *kamu* berhak menolak… tapi kemudian *kami* akan menolak masukmu. Tunggu di sini di ruang kedatangan sampai kami dapat memindahkan Anda ke ruang tunggu keberangkatan untuk penerbangan pulang berikutnya!”

Pada dasarnya, jangan *khawatir* tentang apa yang akan terjadi, seperti “Saya mungkin terpaksa mengungkapkan data di perbatasan.”

*Cari tahu* apa syarat masuknya… aturan privasi dan pengawasan di negara yang Anda tuju.

Dan jika Anda benar-benar tidak menyukainya, jangan pergi ke sana! Temukan tempat lain untuk dikunjungi.

Atau cukup masuki negaranya, katakan yang sebenarnya, dan kurangi jejak digital Anda.

Seperti yang kami katakan dengan cadangan… semakin sedikit barang “kehidupan digital” yang Anda bawa, semakin sedikit kesalahan, dan semakin kecil kemungkinan Anda akan kehilangannya.

Jadi, "Bersiaplah" adalah apa yang saya katakan.

ANJING. Oke, dan ini bagus: Wi-Fi publik, apakah aman atau tidak aman?

Itu tergantung, saya kira?

BEBEK. Ya.

Ada banyak orang yang mengatakan, "Astaga, jika Anda menggunakan Wi-Fi publik, Anda akan hancur!"

Tentu saja, kita semua telah menggunakan Wi-Fi publik selama bertahun-tahun, sebenarnya.

Saya tidak mengenal siapa pun yang benar-benar berhenti menggunakannya karena takut diretas, tetapi saya tahu orang-orang berkata, “Saya tahu apa risikonya. Router itu bisa dimiliki oleh siapa saja. Itu bisa memiliki beberapa penjahat di atasnya; itu bisa memiliki operator kedai kopi yang tidak bermoral; atau mungkin saja seseorang meretasnya yang sedang berlibur di sini bulan lalu karena mereka pikir itu sangat lucu, dan itu membocorkan data karena 'ha ha ha'.”

Tetapi jika Anda menggunakan aplikasi yang memiliki enkripsi ujung ke ujung, dan jika Anda menggunakan situs HTTPS sehingga mereka dienkripsi ujung ke ujung antara perangkat Anda dan ujung lainnya, maka ada batasan yang cukup besar untuk apa yang bahkan dapat diungkapkan oleh router yang sepenuhnya diretas.

Karena setiap malware yang ditanamkan oleh pengunjung sebelumnya akan ditanamkan di *router*, bukan di *perangkat Anda*.

ANJING. Oke, selanjutnya… apa yang saya anggap sebagai toilet umum yang jarang dibersihkan versi komputasi.

Haruskah saya menggunakan PC kios di bandara atau hotel?

Selain keamanan siber… hanya sejumlah orang yang pernah menggunakan keyboard dan mouse yang kotor dan kotor itu!

BEBEK. Tepat.

Jadi, ini adalah sisi lain dari "Haruskah saya menggunakan Wi-Fi publik?"

Haruskah saya menggunakan PC Kkiosk, katakanlah, di hotel atau di bandara?

Perbedaan besar antara router Wi-Fi yang telah diretas dan PC kios yang telah diretas adalah jika lalu lintas Anda dienkripsi melalui router yang disusupi, ada batasan seberapa banyak ia dapat memata-matai Anda.

Tetapi jika lalu lintas Anda berasal dari komputer kios yang diretas atau disusupi, maka pada dasarnya, dari sudut pandang keamanan siber, *ini 100% Game Over*.

Dengan kata lain, PC kios tersebut dapat memiliki akses tak terbatas ke *semua data yang Anda kirim dan terima di internet* sebelum dienkripsi (dan setelah barang yang Anda dapatkan kembali didekripsi).

Jadi enkripsi pada dasarnya menjadi tidak relevan.

*Setiap penekanan tombol yang Anda ketik*… Anda harus menganggapnya sedang dilacak.

*Setiap kali ada sesuatu di layar*… Anda harus berasumsi bahwa seseorang dapat mengambil tangkapan layar.

*Semua yang Anda cetak*… Anda harus berasumsi bahwa ada salinan yang dibuat di beberapa file tersembunyi.

Jadi saran saya adalah memperlakukan PC kios itu sebagai kejahatan yang diperlukan dan hanya menggunakannya jika Anda benar-benar harus melakukannya.

ANJING. Ya, saya berada di sebuah hotel akhir pekan lalu yang memiliki PC kios, dan rasa ingin tahu menguasai saya.

Saya berjalan ... itu menjalankan Windows 10, dan Anda dapat menginstal apa pun di dalamnya.

Itu tidak dikunci, dan siapa pun yang pernah menggunakannya sebelumnya tidak keluar dari Facebook!

Dan ini adalah jaringan hotel yang seharusnya tahu lebih baik… tapi itu hanya sistem terbuka lebar yang tidak ada yang log out; potensi limbah kejahatan dunia maya yang menunggu untuk terjadi.

BEBEK. Jadi Anda cukup mencolokkan stik USB dan kemudian pergi, "Instal keylogger"?

ANJING. Iya nih!

BEBEK. "Instal sniffer jaringan."

ANJING. Uh huh!

BEBEK. “Instal rootkit.”

ANJING. Iya nih!

BEBEK. "Letakkan tengkorak yang menyala di wallpaper."

ANJING. Tidak terima kasih!

Pertanyaan berikutnya ini tidak memiliki jawaban yang bagus…

Bagaimana dengan kamera pengintai dan kamar hotel dan Airbnb?

Ini sulit ditemukan.

BEBEK. Ya, saya memasukkannya karena itu adalah pertanyaan yang sering ditanyakan kepada kami.

Kami telah menulis tentang tiga contoh berbeda dari kamera mata-mata yang tidak dideklarasikan. (Itu semacam tautologi, bukan?)

Salah satunya adalah di asrama pekerjaan pertanian di Australia, di mana pria ini mengundang orang-orang dengan visa pengunjung yang diizinkan untuk melakukan pekerjaan pertanian, dengan mengatakan, “Saya akan memberi Anda tempat tinggal.”

Ternyata dia adalah Peeping Tom.

Salah satunya di rumah Airbnb di Irlandia.

Ini adalah keluarga yang bepergian jauh-jauh dari Selandia Baru, jadi mereka tidak bisa begitu saja masuk ke mobil dan pulang, menyerah!

Dan yang lainnya adalah hotel asli di Korea Selatan… ini benar-benar menyeramkan.

Saya tidak berpikir itu adalah rantai yang dimiliki hotel, itu adalah beberapa karyawan yang korup atau sesuatu.

Mereka memasang kamera mata-mata di kamar, dan saya tidak bercanda, Doug… mereka sebenarnya menjual, pada dasarnya, bayar per tayang.

Maksudku, seberapa menyeramkan itu?

Kabar baiknya, dalam dua kasus tersebut, para pelaku justru ditangkap dan didakwa, sehingga berakhir buruk bagi mereka, yang cukup tepat.

Masalahnya adalah… jika Anda membaca cerita Airbnb (kami punya tautan di Naked Security), pria yang tinggal di sana bersama keluarganya sebenarnya adalah orang It, pakar keamanan siber.

Dan dia memperhatikan bahwa salah satu kamar (Anda seharusnya menyatakan jika ada kamera di Airbnb, tampaknya) memiliki dua alarm asap.

Kapan Anda melihat dua alarm asap? Anda hanya perlu satu.

Jadi dia mulai melihat salah satu dari mereka, dan itu tampak seperti alarm asap.

Yang lain, lubang kecil yang memiliki LED yang berkedip tidak berkedip.

Dan ketika dia mengintip, dia berpikir, “Itu terlihat curiga seperti lensa untuk kamera!”

Dan ternyata, itu adalah kamera mata-mata yang menyamar sebagai alarm asap.

Pemiliknya telah menghubungkannya ke Wi-Fi biasa, jadi dia dapat menemukannya dengan melakukan pemindaian jaringan… menggunakan alat seperti Nmap, atau semacamnya.

Dia menemukan perangkat ini dan ketika dia melakukan ping, cukup jelas, dari tanda jaringannya, bahwa itu sebenarnya adalah webcam, meskipun webcam tersembunyi di alarm asap.

Jadi dia beruntung.

Kami menulis artikel tentang apa yang dia temukan, menautkan, dan menjelaskan apa yang dia tulis di blog saat itu.

Ini kembali pada tahun 2019, jadi ini tiga tahun yang lalu, jadi teknologi bahkan mungkin sedikit lebih berkembang sejak saat itu.

Bagaimanapun, dia pergi online untuk melihat, "Apa peluang yang sebenarnya saya miliki untuk menemukan kamera di tempat-tempat berikutnya di mana saya tinggal?"

Dan dia menemukan kamera mata-mata – saya membayangkan kualitas gambarnya akan sangat buruk, tetapi itu masih *kamera mata-mata digital yang berfungsi*…. bukan nirkabel, Anda harus menyambungkannya – tertanam *dalam sekrup kepala Phillips*, Doug!

ANJING. Luar biasa.

BEBEK. Secara harfiah jenis sekrup yang akan Anda temukan di pelat penutup yang Anda dapatkan pada sakelar lampu, katakanlah, ukuran sekrup itu.

Atau sekrup yang Anda dapatkan pada pelat penutup stopkontak... sekrup kepala Phillips berukuran biasa dan sederhana.

ANJING. Saya sedang mencarinya di Amazon sekarang!

“Kamera sekrup lubang jarum”, seharga $20.

BEBEK. Jika itu tidak terhubung kembali ke jaringan yang sama, atau jika terhubung ke perangkat yang hanya merekam ke kartu SD, itu akan sangat sulit ditemukan!

Jadi, sayangnya, jawaban atas pertanyaan ini ... alasan mengapa saya tidak menulis pertanyaan enam sebagai, "Bagaimana cara menemukan spycams di kamar tempat saya menginap?"

Jawabannya adalah Anda dapat mencoba, tetapi sayangnya, itu adalah hal "Ketiadaan bukti bukanlah bukti ketidakhadiran".

Sayangnya, kami tidak memiliki saran yang mengatakan, “Ada alat kecil yang bisa Anda beli sebesar ponsel. Anda menekan tombol dan itu berbunyi jika ada spycam di dalam ruangan.”

ANJING. OKE. Kiat terakhir kami untuk Anda di luar sana yang tidak dapat menahan diri: “Saya akan pergi berlibur, tetapi bagaimana jika saya ingin membawa laptop kerja saya?”

BEBEK. Saya tidak bisa menjawab itu.

Anda tidak bisa menjawab itu.

Ini bukan laptop Anda, ini laptop kerja.

Jadi, jawaban sederhananya adalah, "Tanyakan!"

Dan jika mereka berkata, "Ke mana Anda akan pergi?", Dan Anda memberikan nama negara dan mereka berkata, "Tidak" ...

...maka itu saja, Anda tidak bisa membawanya.

Mungkin hanya mengatakan, “Bagus, bisakah saya meninggalkannya di sini? Bisakah Anda menguncinya di lemari IT sampai saya kembali?”

Jika Anda pergi dan bertanya kepada IT, “Saya akan pergi ke Negara X. Jika saya membawa laptop kerja saya, apakah Anda punya rekomendasi khusus?”…

... beri mereka mendengarkan!

Karena jika pekerjaan menganggap ada hal-hal yang perlu Anda ketahui tentang privasi dan pengawasan di tempat yang Anda tuju, hal-hal itu mungkin berlaku untuk kehidupan rumah Anda.

ANJING. Baiklah, itu artikel yang bagus… bacalah sisanya.

BEBEK. Saya sangat bangga dengan dua jingle yang saya selesaikan!

ANJING. Oh ya!

Kami telah mendengar, “Jika ragu, jangan berikan.”

Tapi ini adalah yang baru yang Anda buat, yang sangat saya sukai….

BEBEK. “Jika hidup Anda ada di ponsel Anda/Mengapa tidak meninggalkannya di rumah?”

ANJING. Ya, begitulah!

Baiklah, untuk kepentingan waktu, kami memiliki artikel lain di situs yang saya mohon Anda baca. Ini disebut: Facebook Penipu 2FA kembali, kali ini hanya dalam 21 menit.

Ini adalah penipuan yang sama yang biasanya memakan waktu 28 menit, jadi mereka telah mencukur tujuh menit dari penipuan ini.

Dan kami memiliki pertanyaan pembaca tentang posting ini.

Pembaca Peter menulis, sebagian: “Apakah kamu benar-benar berpikir hal-hal ini kebetulan? Saya membantu mengubah kontrak broadband British Telecom ayah mertua saya baru-baru ini, dan pada hari perubahan berlangsung, dia mendapat panggilan telepon phishing dari British Telecom. Jelas, itu bisa terjadi kapan saja, tetapi hal-hal seperti itu membuat Anda bertanya-tanya tentang waktu. Paulus…”

BEBEK. Ya, kami selalu mendapatkan orang-orang yang pergi, “Tahukah Anda? Saya mendapat salah satu penipuan ini ... "

Entah itu tentang halaman Facebook atau hak cipta Instagram atau, seperti ayah chap ini, telekomunikasi terkait… “Saya mendapat scam pagi hari setelah saya melakukan sesuatu yang berhubungan langsung dengan apa itu scam. Tentunya itu bukan kebetulan?”

Dan saya pikir bagi kebanyakan orang, karena mereka mengomentari Naked Security, mereka menyadari itu scam, jadi Mereka berkata, "Tentunya para penjahat itu tahu?"

Dengan kata lain, harus ada beberapa informasi orang dalam.

Sisi sebaliknya adalah orang-orang yang *tidak* menyadari bahwa itu scam, dan tidak akan mengomentari Naked Security, mereka berkata, “Oh, well, itu tidak mungkin kebetulan, oleh karena itu pasti asli!”

Dalam kebanyakan kasus, menurut pengalaman saya, itu benar-benar kebetulan, hanya berdasarkan volume.

Jadi intinya adalah bahwa dalam banyak kasus, saya yakin bahwa penipuan yang Anda dapatkan ini adalah kebetulan, dan para penjahat mengandalkan fakta bahwa mudah untuk "membuat" kebetulan itu ketika Anda dapat mengirim begitu banyak email ke begitu banyak orang dengan begitu mudah.

Dan Anda tidak mencoba menipu *semua orang*, Anda hanya mencoba menipu *seseorang*.

Dan Doug, jika saya bisa menekannya di akhir: "Gunakan pengelola kata sandi!"

Karena dengan demikian Anda tidak dapat memasukkan kata sandi yang benar ke situs yang salah secara tidak sengaja, dan itu sangat membantu Anda dengan penipuan tersebut, apakah itu kebetulan atau tidak.

ANJING. Baiklah, sangat bagus seperti biasa!

Terima kasih atas komentarnya, Petrus.

Jika Anda memiliki cerita, komentar, atau pertanyaan menarik yang ingin Anda sampaikan, kami ingin membacanya di podcast.

Anda dapat mengirim email ke tips@sophos.com, Anda dapat mengomentari salah satu artikel kami, atau Anda dapat menghubungi kami di sosial: @nakedsecurity.

Itu acara kami untuk hari ini; terima kasih banyak untuk mendengarkan.

Untuk Paul Ducklin, saya Doug Aamoth, mengingatkan Anda, sampai waktu berikutnya, untuk…

KEDUA. Tetap aman!

[MODEM MUSIK]

- blockchain

- kecerdasan

- dompet cryptocurrency

- pertukaran kripto

- keamanan cyber

- penjahat cyber

- Keamanan cyber

- Departemen Keamanan Dalam Negeri

- dompet digital

- firewall

- Kaspersky

- malware

- mcafe

- Keamanan Telanjang

- Podcast Keamanan Telanjang

- BerikutnyaBLOC

- plato

- plato ai

- Kecerdasan Data Plato

- Permainan Plato

- Data Plato

- permainan plato

- podcast

- Tips

- VPN

- website security

- zephyrnet.dll

![S3 Ep92: Log4Shell4Ever, tips perjalanan, dan penipuan [Audio + Teks] S3 Ep92: Log4Shell4Ever, tip perjalanan, dan penipuan [Audio + Teks] PlatoBlockchain Data Intelligence. Pencarian Vertikal. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-s3-ep92-1200.jpg)

![S3 Ep91: CodeRed, OpenSSL, bug Java, dan makro Office [Podcast + Transkrip] S3 Ep91: CodeRed, OpenSSL, bug Java, dan makro Office [Podcast + Transkrip] Intelijen Data PlatoBlockchain. Pencarian Vertikal. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/nsp-1200-300x157.png)

![S3 Ep102: Menyortir fakta dari fiksi dalam berita keamanan siber yang dihebohkan [Audio + Transkrip] S3 Ep102: Menyortir fakta dari fiksi dalam berita keamanan siber yang dihipnotis [Audio + Transkrip] PlatoBlockchain Data Intelligence. Pencarian Vertikal. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/s3-ep102-cover-360x188.jpg)