Dipimpin oleh Senator Anurag, yang Detektif Keamanan tim keamanan siber mengidentifikasi paparan data yang memengaruhi penyedia perangkat lunak pembayaran AS, Transact Campus.

Menurut situs web perusahaan, teknologi Transact Campus mengintegrasikan beberapa fungsi pembayaran ke dalam satu platform seluler untuk mendukung pembelian mahasiswa di institusi pendidikan tinggi. Layanan Transact Campus menyederhanakan proses pembayaran untuk mahasiswa dan institusi.

Server Elasticsearch yang berisi data yang terkait dengan Transact Campus dibiarkan tanpa jaminan, tanpa perlindungan kata sandi, dan karena itu telah mengekspos lebih dari 1 juta catatan siswa.

Siapa Kampus Transact?

Transact Campus menjual teknologi pembayaran kampus ke institusi pendidikan tinggi AS yang mengintegrasikan pembayaran seluler dan identifikasi pengguna (dengan "Campus ID") ke dalam satu aplikasi untuk siswa.

Siswa dapat melakukan pembayaran tanpa uang tunai untuk biaya sekolah dan berbagai hak istimewa lainnya di tempat dengan akun pribadi unik mereka (“ID Kampus”), termasuk tiket acara dan produk dari stand konsesi, mesin penjual otomatis, dan vendor pihak ketiga.

ID Kampus juga dapat digunakan untuk mengotorisasi akses mahasiswa ke berbagai fungsi kampus lainnya, seperti akses printer, akses pintu, akses acara, dan pemantauan kehadiran kelas.

Transact Campus berkantor pusat di Phoenix, Arizona. Sejak perusahaan ini didirikan pada tahun 1984, Transact Campus telah melayani 12 juta siswa di 1,300 institusi klien, memfasilitasi transaksi senilai $45 miliar. Transact Campus saat ini mempekerjakan sekitar 400 orang dan menghasilkan perkiraan pendapatan tahunan sebesar US$100 juta.

Apa yang Terkena?

Server Elasticsearch terbuka mengekspos lebih dari 1 juta catatan, dengan total lebih dari 5 GB data. Server dibiarkan dapat diakses dan datanya tidak dienkripsi.

Log Elasticsearch berisi data dari berbagai perguruan tinggi yang menggunakan layanan Transact Campus. Data ini milik siswa di lembaga yang terpapar ini.

Beberapa bentuk PII mahasiswa diekspos di open server, antara lain:

- Nama lengkap

- Alamat email

- Nomor telepon

- Kredensial masuk dalam teks biasa, termasuk nama pengguna dan kata sandi

- Detil transaksi, termasuk jumlah dan waktu pembelian

- Detail kartu kredit (tidak lengkap), termasuk 6 digit pertama (BIN*) dan 4 digit terakhir nomor kartu kredit, tanggal kedaluwarsa, dan detail bank

- Paket makan yang dibeli dan saldo rencana makan

*Catatan: Nomor Identifikasi Bank (BIN) adalah enam digit pertama dari nomor kartu pembayaran. Angka-angka ini mengidentifikasi penerbit kartu.

Tim keamanan siber SafetyDetectives menemukan server Elasticsearch yang terbuka saat memeriksa alamat IP di port tertentu. Server itu hidup dan diperbarui pada saat penemuan.

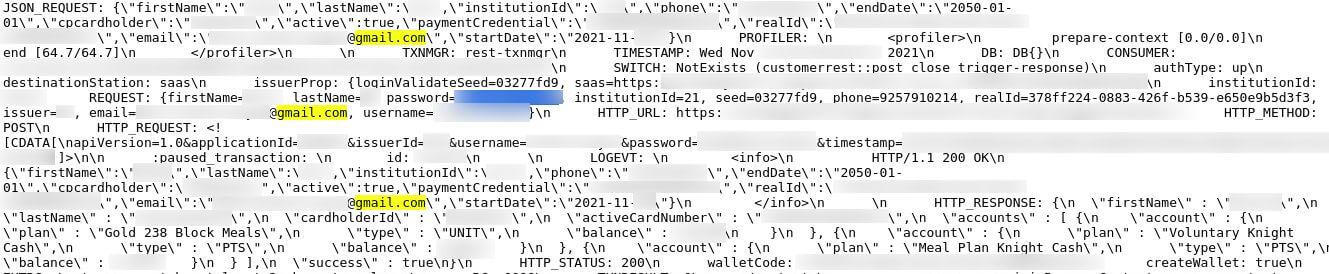

Anda dapat melihat bukti log server yang mengekspos data siswa di tangkapan layar berikut.

Detail login, saldo dompet, dan PII lainnya di log server

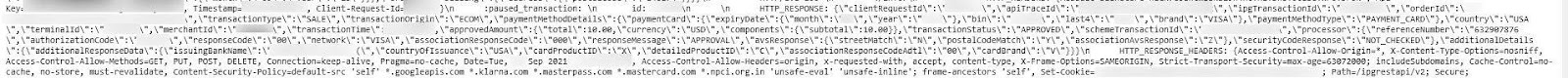

Detail transaksi dan pembayaran juga ditampilkan di server

Keterpaparan data tersebut berdampak pada mahasiswa pemegang akun Transact Campus. Keluarga juga bisa terpengaruh. Misalnya, rincian pembayaran orang tua dapat terungkap jika mereka mendanai biaya sekolah siswa atau mendukung siswa secara finansial melalui akun Transact Campus. Setiap orang dengan akun dan/atau detail pembayaran yang ditautkan ke akun di salah satu perguruan tinggi yang terpapar dapat terpengaruh.

Tidak mungkin untuk mengetahui secara pasti berapa banyak orang yang terpapar dalam insiden ini. Namun, volume alamat email dan nomor telepon yang ditampilkan di server menunjukkan sekitar 30,000-40,000 siswa terpengaruh.

Transact Campus berhubungan dengan institusi pendidikan tinggi AS dan, dengan demikian, Elasticsearch yang terpapar terutama berdampak pada warga AS.

Anda dapat melihat rincian lengkap dari paparan data ini pada tabel di bawah ini.

| Jumlah catatan yang diekspos | Lebih dari 1 juta |

| Jumlah pengguna yang terpengaruh | 30,000-40,000 orang (perkiraan kasar) |

| Ukuran paparan | Sekitar 5 GB |

| Lokasi server | Amerika Serikat |

| Lokasi perusahaan | Phoenix, Arizona, di Amerika Serikat |

Kami menemukan server terbuka pada 6 Desember 2021, dan kemudian menghubungi Transact Campus pada 8 Desember 2021.

Kami menindaklanjuti kontak awal kami dengan Transact Campus pada tanggal 9 dan 14 Desember 2021, tetapi tidak mendapat balasan. Kami mengirim email ke US-CERT pada 9 Januari 2022, dan mengirimkan pesan tindak lanjut ke beberapa kontak utama pada 13 Januari 2022 — Transact Campus membalas pada hari yang sama. Pada 14 Januari 2022, kami secara bertanggung jawab mengungkapkan kebocoran tersebut ke Transact Campus dan pada 16 Januari 2022, pelanggaran data diamankan.

Transact Campus kemudian membalas pesan kami, dan memberi tahu kami bahwa server Elasticsearch tidak berada di bawah kendali mereka:

“Rupanya ini dibuat oleh pihak ketiga untuk demo dan tidak pernah diturunkan. Kami mengkonfirmasi bahwa dataset diisi dengan set data palsu dan tidak menggunakan data produksi apa pun.”

Catatan: Kami memeriksa sampel pengguna di Elasticsearch terbuka dan data ini tampaknya milik orang sungguhan.

Pernyataan dari Pengecoran:

“Insiden ini tidak memengaruhi sistem apa pun di Transact; itu diisolasi ke server gateway Foundry tunggal. Paparan potensial ditemukan oleh perusahaan keamanan pihak ketiga yang secara aktif memindai klaster Elasticsearch yang rentan. Alih-alih menguji data sebagaimana dimaksud, server Elasticsearch menarik log produksi yang berisi nama pengguna dan kata sandi teks yang jelas dari kurang dari 700 siswa yang mencoba mendaftar untuk akses akun paket makan antara 10 Oktober 2021 dan 14 Januari 2022. Hanya upaya pendaftaran yang masuk jangka waktu tersebut memperhitungkan akun yang terpengaruh.”

Pernyataan dari Transaksi:

“Juga siapa pun yang mengakses log produksi tidak akan dapat terlibat dalam transaksi di platform Transact hanya dengan menggunakan nama pengguna dan kata sandi teks biasa. Transact memang memaksa perubahan kata sandi karena sangat berhati-hati. Transact juga terlibat dalam upaya ketekunan yang signifikan setelah menerima pemberitahuan dari SafetyDetectives. Melindungi data klien dan siswa Transact dan sistem yang mengumpulkan, memproses, dan memelihara data ini sangat penting. Oleh karena itu, keamanan sistem, aplikasi, dan layanan mencakup kontrol dan pengamanan untuk mengimbangi kemungkinan ancaman. Langkah-langkah keamanan informasi dan privasi Transact diterapkan untuk melindungi dari akses tidak sah ke, pengubahan, pengungkapan, atau penghancuran data dan sistem. Transact berkomitmen untuk memberikan tingkat keamanan tertinggi bagi kliennya dan akan terus memantau situasi saat ini dan potensi ancaman lainnya terhadap keamanan sistemnya.”

Dampak Paparan Data

Kami tidak dapat dan tidak tahu apakah pelaku jahat mengakses database saat tidak aman. Konten server dapat menempatkan siswa yang terpapar pada risiko kejahatan dunia maya jika pelaku kejahatan telah membaca atau mengunduh data server.

Pemasaran spam, serangan phishing, dan penipuan dimungkinkan dengan detail kontak, nama lengkap, dan detail sensitif lainnya yang terbuka untuk pengguna Transact Campus. Penyerang dapat melakukan kampanye pemasaran spam dengan begitu banyak alamat email yang bocor, mengirim pesan phishing, malware, dan penipuan ke ribuan orang.

Dalam serangan phishing, penjahat dunia maya dapat menyamar sebagai individu yang dapat dipercaya (seperti karyawan perguruan tinggi) untuk meyakinkan siswa agar memberikan bentuk data pribadi tambahan, seperti nomor CVV di bagian belakang kartu kredit. Phisher juga dapat meyakinkan siswa untuk mengklik link berbahaya. Setelah diklik, tautan berbahaya dapat mengunduh malware ke perangkat korban, yang dapat melengkapi bentuk pengumpulan data dan kejahatan dunia maya lainnya.

Siswa yang terpapar juga bisa menjadi sasaran penipuan jika penjahat dunia maya mengakses server. Dalam penipuan, penjahat dunia maya mencoba mengelabui korban agar membayar mereka uang. Seperti serangan phishing, penjahat dunia maya dapat menggunakan bentuk lain dari data terbuka untuk menargetkan korban. Misalnya, penjahat dunia maya dapat meyakinkan siswa yang terpapar untuk membayar biaya sekolah yang belum dibayar langsung kepada penyerang.

Kredensial akun yang terbuka disimpan dalam teks biasa dan ini menghadirkan risiko lebih lanjut bagi siswa yang terkena dampak. Jika ada peretas yang mengakses server, mereka dapat dengan mudah membaca nama pengguna dan kata sandi yang tidak terenkripsi. Penjahat dunia maya dapat memperoleh akses ke akun siswa dengan informasi ini, dan mereka berpotensi mengubah detail dan mengancam untuk menagih biaya yang cukup besar kecuali jika ada biaya yang dibayarkan.

Mencegah Eksposur Data

Apa yang dapat kita lakukan untuk melindungi data kita dan meminimalkan risiko kejahatan dunia maya?

Berikut adalah beberapa tips untuk mencegah paparan data:

- Jangan berikan informasi pribadi Anda kepada perusahaan, organisasi, atau orang kecuali Anda memercayai entitas tersebut 100%.

- Hanya kunjungi situs web yang memiliki nama domain aman (domain dengan "https" dan/atau simbol kunci tertutup di awal).

- Berhati-hatilah saat memberikan bentuk data Anda yang paling sensitif, seperti nomor jaminan sosial Anda.

- Buat kata sandi yang kokoh yang berisi campuran huruf, angka, dan simbol. Perbarui kata sandi Anda secara teratur.

- Jangan mengeklik tautan daring kecuali Anda benar-benar yakin bahwa itu berasal dari sumber yang sah. Tautan dapat berupa email, pesan, atau situs web phishing yang menyamar sebagai domain yang sah.

- Edit pengaturan privasi Anda di media sosial sehingga konten dan informasi Anda hanya dapat dilihat oleh teman dan pengguna tepercaya.

- Hindari menampilkan atau mengetik data yang sangat sensitif (seperti nomor kartu kredit atau kata sandi) saat Anda menggunakan jaringan WiFi publik atau tidak aman.

- Edukasi diri Anda tentang risiko kejahatan dunia maya, pentingnya perlindungan data, dan metode yang mengurangi kemungkinan Anda menjadi korban serangan phishing dan malware.

Tentang Kami

SafetyDetectives.com adalah situs web ulasan antivirus terbesar di dunia.

Lab penelitian SafetyDetectives adalah layanan pro bono yang bertujuan untuk membantu komunitas online mempertahankan diri dari ancaman dunia maya sambil mendidik organisasi tentang cara melindungi data pengguna mereka. Tujuan utama dari proyek pemetaan web kami adalah membantu menjadikan internet tempat yang lebih aman bagi semua pengguna.

Laporan kami sebelumnya telah mengungkap beberapa kerentanan profil tinggi dan kebocoran data, termasuk 2.6 juta pengguna yang terpapar oleh Platform analitik sosial Amerika IGBlade, serta pelanggaran di a Platform Integrator Marketplace Brasil Hariexpress.com.br yang membocorkan lebih dari 610 GB data.

Untuk ulasan lengkap tentang pelaporan keamanan siber SafetyDetectives selama 3 tahun terakhir, ikuti Tim Keamanan Siber SafetyDetectives.

- "

- 000

- 10

- 2021

- 2022

- a

- Tentang Kami

- kelimpahan

- mengakses

- dapat diakses

- mengakses

- Akun

- Tambahan

- alamat

- mempengaruhi

- mempengaruhi

- Bergabung

- terhadap

- Semua

- jumlah

- analisis

- tahunan

- antivirus

- siapapun

- aplikasi

- aplikasi

- arizona

- sekitar

- kehadiran

- saldo

- Bank

- Awal

- makhluk

- di bawah

- antara

- Milyar

- pelanggaran

- Kerusakan

- Kampanye

- Kampus

- Kartu-kartu

- hati-hati

- Tanpa uang tunai

- kesempatan

- perubahan

- beban

- memeriksa

- kelas

- klien

- tertutup

- mengumpulkan

- koleksi

- Perguruan tinggi

- berkomitmen

- masyarakat

- perusahaan

- Perusahaan

- sama sekali

- Mengadakan

- kontak

- Konten

- terus

- kontrol

- kontrol

- bisa

- Surat kepercayaan

- kredit

- kartu kredit

- Kartu kredit

- kritis

- terbaru

- Sekarang

- maya

- cybercrime

- penjahat cyber

- Keamanan cyber

- data

- Data pelanggaran

- perlindungan data

- kumpulan data

- Basis Data

- Tanggal

- hari

- Penawaran

- rincian

- alat

- MELAKUKAN

- digit

- ketekunan

- langsung

- ditemukan

- penemuan

- domain

- Nama domain

- domain

- turun

- Download

- mudah

- mendidik

- Pendidikan

- usaha

- mempekerjakan

- mengikutsertakan

- entitas

- memperkirakan

- diperkirakan

- Acara

- persis

- contoh

- terkena

- gadungan

- keluarga

- Biaya

- Pertama

- mengikuti

- berikut

- bentuk

- ditemukan

- Didirikan di

- dari

- penuh

- fungsi

- dana

- lebih lanjut

- pintu gerbang

- hacker

- berkantor pusat

- membantu

- lebih tinggi

- Pendidikan yang lebih tinggi

- sangat

- pemegang

- Seterpercayaapakah Olymp Trade? Kesimpulan

- How To

- Namun

- HTTPS

- Identifikasi

- mengenali

- diimplementasikan

- pentingnya

- mustahil

- memasukkan

- Termasuk

- sendiri-sendiri

- informasi

- keamanan informasi

- lembaga

- Internet

- IP

- Alamat IP

- IT

- Diri

- Januari

- kunci

- Tahu

- laboratorium

- terbesar

- bocor

- kebocoran

- Tingkat

- cahaya

- LINK

- link

- hidup

- Mesin

- memelihara

- membuat

- malware

- pemetaan

- Marketing

- pasar

- menyamar

- ukuran

- Media

- metode

- juta

- mobil

- pembayaran seluler

- uang

- Memantau

- pemantauan

- lebih

- paling

- beberapa

- nama

- jaringan

- jumlah

- nomor

- mengimbangi

- secara online

- Buka

- organisasi

- organisasi

- Lainnya

- dibayar

- tertentu

- pihak

- Kata Sandi

- password

- Membayar

- pembayaran

- Kartu pembayaran

- pembayaran

- Konsultan Ahli

- orang

- pribadi

- data pribadi

- Phishing

- serangan phishing

- serangan phishing

- phoenix

- Platform

- mungkin

- potensi

- kekuasaan

- sebelumnya

- pribadi

- per

- proses

- proses

- Produksi

- Produk

- proyek

- melindungi

- perlindungan

- memberikan

- pemberi

- menyediakan

- publik

- pembelian

- tujuan

- menerima

- arsip

- menurunkan

- daftar

- Pendaftaran

- laporan

- penelitian

- pendapatan

- ulasan

- Risiko

- risiko

- lebih aman

- sama

- Scam

- penipuan

- aman

- Dijamin

- keamanan

- layanan

- Layanan

- set

- beberapa

- penting

- sejak

- tunggal

- ENAM

- cukup besar

- So

- Sosial

- media sosial

- Perangkat lunak

- beberapa

- Spam

- berdiri

- mempersingkat

- mahasiswa

- Kemudian

- mendukung

- sistem

- target

- ditargetkan

- tim

- Teknologi

- uji

- Grafik

- karena itu

- pihak ketiga

- ribuan

- ancaman

- Melalui

- tiket

- waktu

- jangka waktu

- Tips

- melakukan transaksi

- Transaksi

- Kepercayaan

- bawah

- unik

- Serikat

- tanpa jaminan

- Memperbarui

- us

- US $ 100 juta

- menggunakan

- Pengguna

- berbagai

- vendor

- terlihat

- volume

- Kerentanan

- Rentan

- dompet

- jaringan

- Situs Web

- situs web

- apakah

- sementara

- SIAPA

- wifi

- dalam

- tanpa

- dunia

- bernilai

- akan

- tahun

- Anda