Waktu Membaca: 3 menit

Ketika Anda masih kecil, dengan anggapan bahwa Anda memang sudah dewasa, apakah Anda pernah memainkan game “Man in the Middle”? Di situlah dua pemain memainkan permainan menangkap dengan bola besar, tetapi mereka harus melemparkannya ke atas kepala pemain ketiga di tengah. Pemain di tengah memenangkan permainan jika mereka dapat mencegat bola.

Ketika Anda masih kecil, dengan anggapan bahwa Anda memang sudah dewasa, apakah Anda pernah memainkan game “Man in the Middle”? Di situlah dua pemain memainkan permainan menangkap dengan bola besar, tetapi mereka harus melemparkannya ke atas kepala pemain ketiga di tengah. Pemain di tengah memenangkan permainan jika mereka dapat mencegat bola.

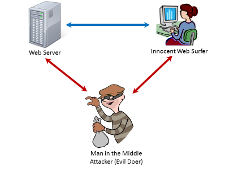

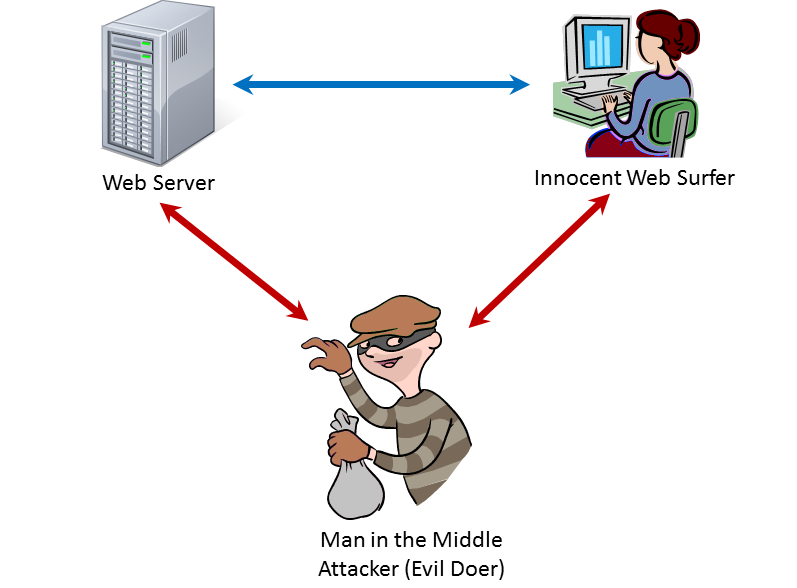

Dalam keamanan jaringan, "Pria di Serangan Tengah"Mengacu pada seorang peretas yang mampu memasukkan dirinya sendiri ke tengah komunikasi antara sistem klien dan sistem server. Dia menipu klien dengan berpikir bahwa dia adalah server dan server dengan berpikir bahwa dia adalah klien. Jika peretas berhasil, dia menang dan target serangan kalah. Bergantung pada seberapa jahat penyerangnya, mereka bisa kehilangan banyak waktu.

Serangan Man in the Middle (MIM) dapat digunakan untuk memantau lalu lintas jaringan untuk mencuri data berharga atau kredensial keamanan seperti ID dan kata sandi. Ini dapat digunakan untuk menghasilkan serangan penolakan layanan yang memperlambat atau menghentikan komunikasi jaringan. Ini dapat digunakan untuk mengarahkan pengunjung situs web ke situs palsu sebagai bagian dari skema kriminal. Ini dapat digunakan untuk mencegat file dan email. Ini dapat digunakan untuk menginfeksi klien dan server dengan virus.

Misalnya, pengguna mengunjungi situs web bank mereka untuk melakukan beberapa perbankan online. Namun, seorang pria di tengah serangan mengarahkannya ke situs web palsu yang terlihat seperti milik bank. Peretas menangkap informasi login dan akun pengguna. Dia dapat memproses transaksi pengguna sehingga mereka tidak tahu ada yang salah, sampai mereka menemukan akun mereka kemudian digerebek oleh peretas.

Komunikasi web menjadi perhatian khusus karena protokol transfer hypertext (HTTP) menggunakan pesan teks ASCII yang ditransfer secara asinkron. HTTP tidak membuat sambungan berkelanjutan yang diperlukan untuk keamanan. Dengan http, relatif mudah bagi peretas untuk mencegat, membaca, dan mengubah pesan. Sebelum internet dapat dikomersialkan pada tahun 1994, perlu ada cara untuk membuat koneksi yang aman dengan pesan terenkripsi.

Netscape dibuat seperti itu dengan protokol Secure Socket Layer (SSL) yang bekerja sama dengan HTTP untuk menyediakan koneksi yang aman dan terenkripsi di internet. Saya tidak akan pernah memberikan informasi pribadi di situs web kecuali saya melihat https di baris alamat! Namun, strategi enkripsi yang digunakan SSL dapat meninggalkan celah untuk serangan MIM. Browser mengirimkan pesan ke server web untuk memulai proses dan server merespons dengan informasi untuk membuat koneksi aman dalam file yang disebut sertifikat. Ini mencakup nilai yang disebut "kunci" yang dibutuhkan browser untuk mengenkripsi pesannya untuk server. Jika seorang peretas dapat membuat proses MIM, ia dapat mengganti kuncinya sendiri untuk server web. Kemudian dapat membaca dan mengedit pesan browser. Itu dapat melakukan hal yang sama dengan pesan server.

Sekarang, inilah bagian yang sangat menakutkan. Tutorial tentang cara membuat MIM ada di mana-mana di internet, termasuk video YouTube. Jika itu tidak cukup, ada alat yang tersedia di web yang akan mengotomatiskan dan menyederhanakan proses pembuatan MIM. Bagaimana kekuatan yang memungkinkan itu terjadi? Selain hal kecil yang disebut Amandemen Pertama, ada kegunaan yang sah untuk MIM. Perusahaan diizinkan untuk memantau penggunaan sumber daya perusahaan oleh karyawan. Mereka menggunakan MIM untuk melihat apa yang dilakukan karyawan dan membaca email mereka. Kedengarannya agak menyeramkan, tetapi karyawan sering menyalahgunakan hak istimewanya dan pemberi kerja berhak mengetahuinya.

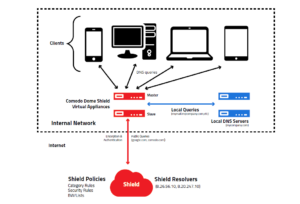

Untungnya, ada fitur lain yang ada di dalamnya SSL untuk mengatasi masalah ini. Sertifikat SSL menyertakan bidang untuk "tanda tangan". Tanda tangan adalah nama pihak yang telah memverifikasi bahwa sertifikat tersebut berasal dari situs yang mencoba untuk berkomunikasi. Proses MIM masih bisa berhasil jika sertifikat telah dicabut atau “ditandatangani sendiri”. Sertifikat yang ditandatangani sendiri ditandatangani oleh situs itu sendiri.

Namun, jika sertifikat ditandatangani oleh pihak ketiga yang disebut Otoritas Sertifikat (CA), browser memiliki jaminan bahwa sertifikat tersebut sebenarnya dikeluarkan untuk pemilik situs.

Masalah terpecahkan? Sebagian, tetapi ada satu hal lagi yang perlu dipertimbangkan.

Ada berbagai tingkat jaminan yang diberikan oleh CA. Khususnya untuk transaksi penting transaksi keuangan, Anda ingin pengguna situs yakin bahwa Anda menjalankan operasi yang sah secara sah. Untuk itu, Anda harus mendapatkan file Validasi yang Ditingkatkan (EV) SSL merupakan tingkat jaminan tertinggi yang diberikan.

Dengan EV dari Comodo, Anda dan semua pengunjung situs web dapat mengawasi "Man in the Middle" !.

MULAI PERCOBAAN GRATIS DAPATKAN SCORECARD KEAMANAN INSTAN ANDA GRATIS

- blockchain

- kecerdasan

- dompet cryptocurrency

- pertukaran kripto

- keamanan cyber

- penjahat cyber

- Keamanan cyber

- Comodo Keamanan Cyber

- Departemen Keamanan Dalam Negeri

- dompet digital

- e-commerce

- firewall

- Kaspersky

- malware

- mcafe

- BerikutnyaBLOC

- plato

- plato ai

- Kecerdasan Data Plato

- Permainan Plato

- Data Plato

- permainan plato

- VPN

- website security

- zephyrnet.dll