Waktu Baca: 6 menit

Di dunia web3, upaya phishing datang dalam berbagai bentuk. Karena teknologinya masih berkembang, jenis serangan baru bisa muncul. Beberapa serangan, seperti ice phishing, khusus untuk Web3, sementara yang lain menyerupai serangan phishing kredensial yang lebih umum di Web2.

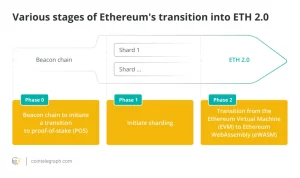

Sebelum mengetahui apa sebenarnya serangan ice phishing dan cara kerjanya, mari kita pahami dulu bagaimana transaksi ditandatangani di Blockchain dan apa itu token allowance.

Menandatangani Transaksi

Kami dapat terhubung ke aplikasi terdesentralisasi menggunakan dompet seperti Metamask untuk melakukan tindakan seperti meminjamkan, meminjam, membeli NFT, dll. Pengguna jahat mencoba memanfaatkan fakta bahwa pengguna harus menandatangani transaksi menggunakan Metamask mereka untuk melakukan tindakan ini.

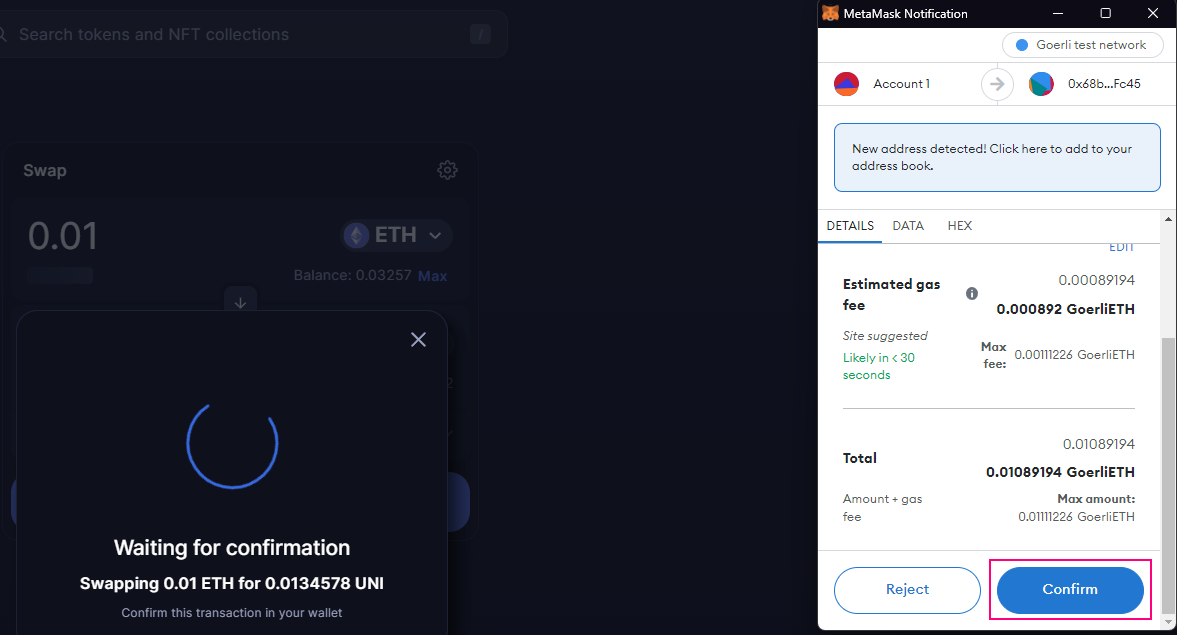

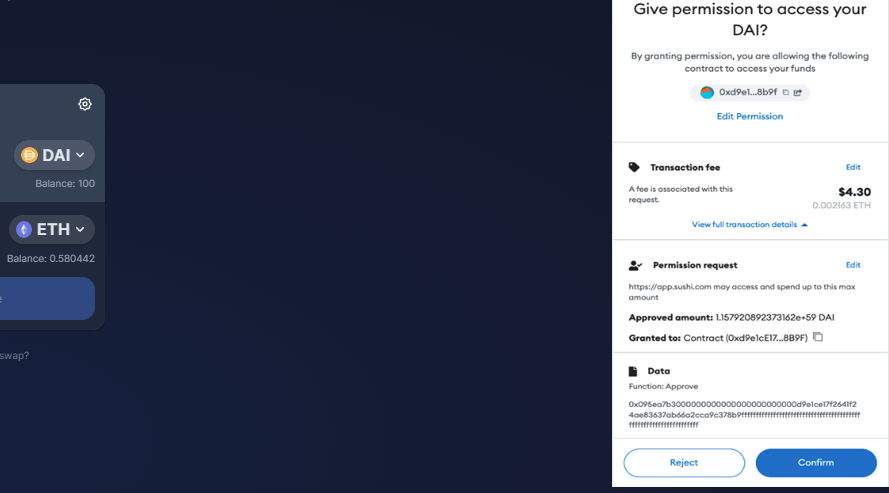

Pop-up Metamask akan muncul dan menanyakan pengguna apakah mereka ingin mengonfirmasi atau membatalkan transaksi saat aplikasi harus melakukan operasi on-chain. Lihat gambar di bawah ini.

Dalam contoh di atas, kita dapat melihat bahwa metamask meminta kita untuk konfirmasi ketika kita menukar ETH dengan token UNI. Transaksi akan dieksekusi setelah kami mengkonfirmasinya. Akibatnya, mungkin lebih sulit untuk memahami aktivitas apa yang Anda izinkan dalam beberapa transaksi, terutama jika kami mengizinkan serangkaian tindakan daripada satu tindakan langsung. Penyerang ingin mengeksploitasi ketidakjelasan ini saat mereka melakukan ice phishing.

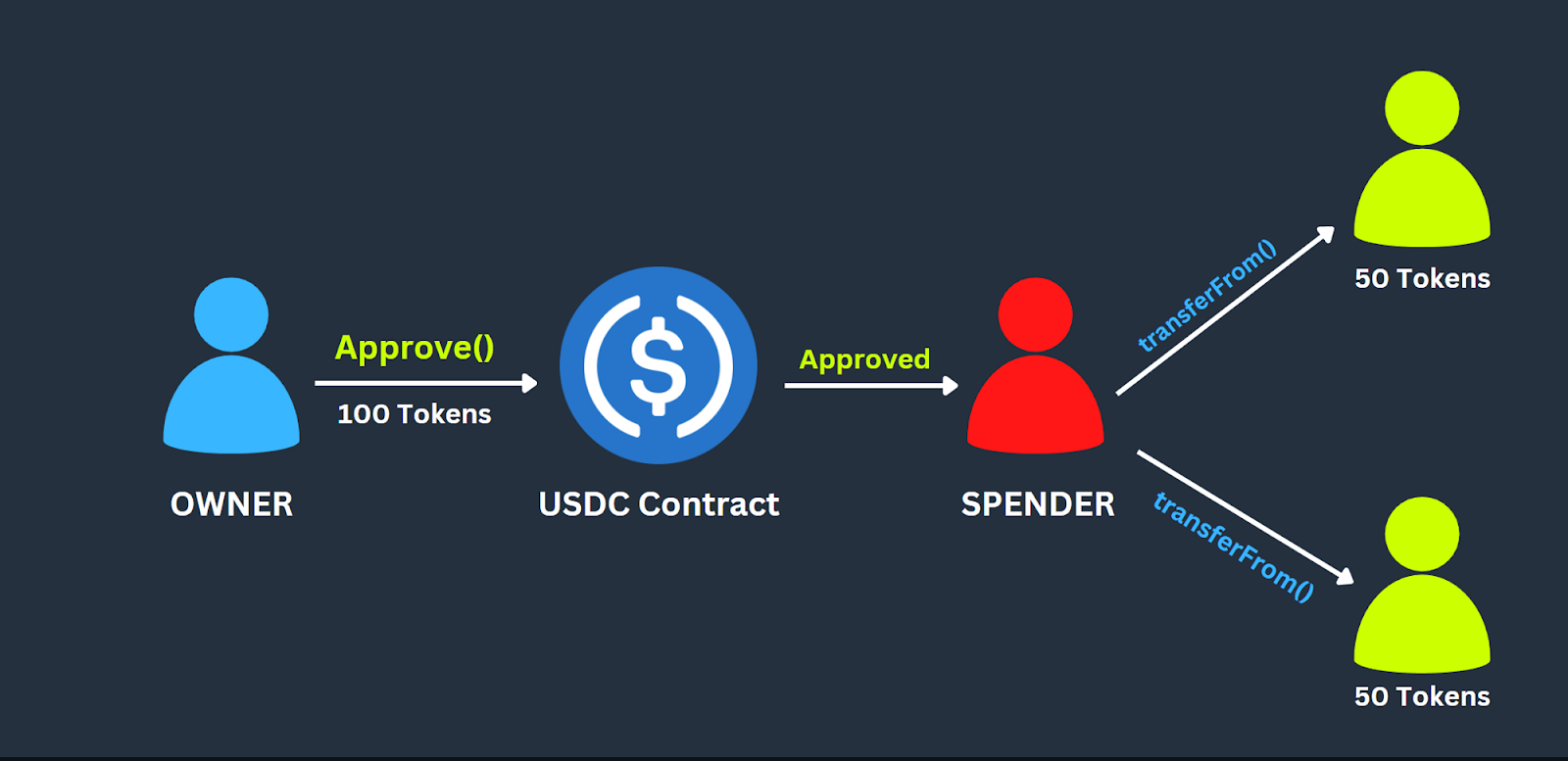

Tunjangan Token

Transaksi di mana pemilik token mengotorisasi pembelanja token untuk membelanjakan jumlah token atas nama pemilik token. Seorang pemilik dapat memberikan tunjangan token untuk token yang tidak dapat dipertukarkan dan yang dapat dipertukarkan. Pemilik adalah akun yang memiliki token dan memberikan uang saku kepada pemboros.

Apa itu Ice Phishing

Sederhananya, Ice Phishing melibatkan penipuan pengguna untuk menandatangani transaksi berbahaya sehingga penyerang dapat memperoleh kendali atas aset kripto.

Metode "ice phishing" tidak melibatkan pencurian kunci pribadi orang lain. Alih-alih, itu membutuhkan upaya untuk mengelabui pengguna agar menyetujui transaksi yang memberikan kontrol kepada penyerang atas token pengguna.

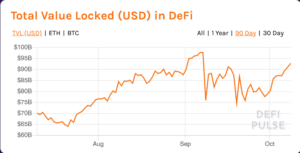

Persetujuan adalah jenis transaksi yang sering terjadi yang memungkinkan interaksi pengguna dengan Protokol DeFi. Hal ini membuat ice phishing menjadi ancaman besar bagi investor Web3 karena berinteraksi dengan protokol DeFi mengharuskan Anda memberikan izin untuk berinteraksi.

Bagaimana cara kerja serangan itu?

Penyerang mengeksekusi serangan ini dalam dua langkah:

1. Menipu Korban untuk menandatangani Persetujuan Transaksi:

Penyerang membuat situs web palsu yang meniru DEX, seperti SushiSwap, atau sebagai halaman bantuan untuk produk crypto.

Penyerang biasanya mengirimkan tautan jahat ini ke hadiah promosi dan permen NFT "eksklusif", Email Phishing, Tweet, Perselisihan, dll., mendorong orang untuk masuk ke situs web berbahaya ini dengan menciptakan rasa urgensi palsu dan memprovokasi FOMO (takut kehilangan) di antara pengguna. Lihat Contoh di bawah ini:

Scammers berhasil ketika mereka dapat mengelabui pengguna agar menghubungkan dompet ke situs web berbahaya mereka dan memanipulasi pengguna untuk menandatangani persetujuan untuk membelanjakan aset mereka.

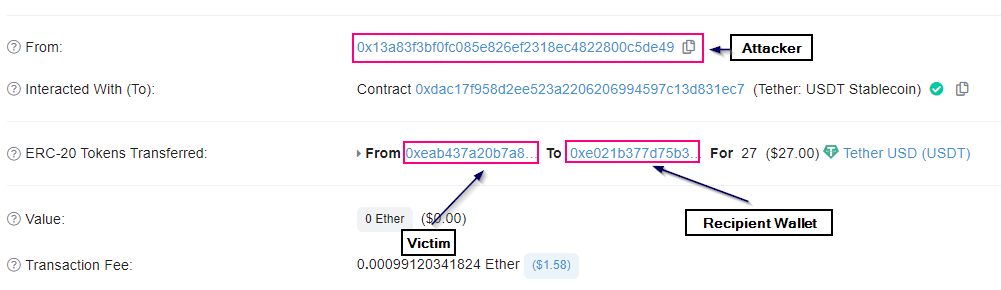

2. Mencuri token dari dompet pengguna:

Segera setelah pengguna menyetujui token ke alamat penyerang jahat. Penyerang memanggil fungsi transferFrom dan mentransfer semua token ke dompetnya. Penipuan biasanya melibatkan setidaknya dua dompet. Awalnya, dompet Ice Phishing, yang telah disetujui oleh pengguna, dan kemudian dompet Penerima, tempat penyerang mentransfer token.

Studi Kasus Badger DAO

Badger adalah protokol DeFi yang memungkinkan seseorang mendapatkan bunga dari deposito. Pada tanggal 2 Desember 2021, BadgerDAO mengalami serangan phishing es. Kunci API Cloudflare Badger dikompromikan, memungkinkan penyerang mengambil alih infrastruktur front-end.

Penyerang dengan demikian dapat menyuntikkan skrip berbahaya ke ujung depan. Sekarang, pengguna mencoba terhubung ke BadgerDAO, mengira mereka menyetor token untuk mendapatkan hasil. Namun, transaksi sebenarnya yang mereka tanda tangani memberi penyerang akses penuh ke aset mereka.

Penyerang mengambil jutaan dari akun korban dan secara khusus memilih individu dengan saldo lebih tinggi untuk ditargetkan. Mereka mengubah skrip mereka sepanjang hari dalam upaya untuk tetap tidak terdeteksi. Akhirnya, BadgerDAO mengenali serangan itu dan menghentikan kontrak pintar, tetapi para pengeksploitasi telah mencuri sekitar $121 juta dari 200 akun.

Cara Melindungi Diri

Jangan klik Tautan Mencurigakan: Untuk menghindari phishing URL dan domain squatters, hanya gunakan URL terverifikasi untuk mengakses dApps dan layanan. URL proyek biasanya tersedia di akun Twitter terverifikasi mereka jika ragu.

Verifikasi transaksi sebelum menandatangani: Penting untuk membaca detail transaksi sebelum menandatanganinya di Metamask atau dompet lainnya untuk memastikan tindakan yang Anda inginkan akan dijalankan.

Kelola aset crypto Anda melalui beberapa dompet: Bagikan kepemilikan mata uang kripto Anda, simpan investasi jangka panjang dan NFT berharga di penyimpanan dingin seperti dompet perangkat keras sambil menyimpan dana untuk transaksi reguler dan dApps yang lebih aktif di hot wallet yang berbeda.

Tinjau dan cabut Tunjangan secara berkala: Tinjau dan cabut tunjangan Anda secara berkala selalu merupakan ide yang bagus, terutama untuk pasar NFT, setiap kali Anda tidak aktif menggunakan dapp. Ini meminimalkan peluang Anda kehilangan uang karena eksploitasi atau serangan dan mengurangi dampak penipuan phishing. Anda dapat gunakan Cabut.cash or Pemeriksa persetujuan token Etherscan untuk itu.

Dapatkan pembaruan dengan Penipuan untuk menghindarinya: Awasi penipuan dan laporkan perilaku yang tidak biasa. Melaporkan penipuan akan membantu para profesional keamanan dan penegak hukum dalam menangkap penipu sebelum menyebabkan terlalu banyak kerugian.

Kesimpulan

Serangan ice phishing dan penipuan mata uang kripto lainnya mungkin akan semakin lazim karena pasar kripto terus meningkat. Perhatian dan pendidikan adalah tindakan pencegahan keamanan terbaik. Pengguna harus mengetahui bagaimana penipuan ini beroperasi sehingga mereka dapat mengambil tindakan pencegahan yang sesuai untuk menjaga diri mereka tetap aman. Sebaiknya luangkan waktu ekstra untuk mengonfirmasi bahwa URL tempat Anda berinteraksi telah divalidasi baik secara on-chain maupun oleh sumber yang dapat dipercaya.

Pertanyaan Umum (FAQ)

Apa yang harus saya lakukan jika saya mencurigai upaya phishing es?

Periksa dan cabut persetujuan Anda untuk setiap alamat yang mungkin telah membahayakan dompet Anda. https://etherscan.io/tokenapprovalchecker. Juga, transfer semua dana Anda ke dompet lain.

Bagaimana cara melindungi diri dari ice phishing?

Untuk melindungi diri Anda dari serangan ice phishing, Anda harus berhati-hati terhadap email, pesan, dan panggilan telepon yang tidak diminta, meskipun tampaknya berasal dari sumber yang memiliki reputasi baik. Verifikasi transaksi sebelum menandatanganinya.

Bagaimana cara mencabut persetujuan untuk alamat?

Anda dapat menggunakan Cabut.cash or Pemeriksa persetujuan token Etherscan untuk menghapus persetujuan untuk alamat.

24 views

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- Platoblockchain. Intelijen Metaverse Web3. Pengetahuan Diperkuat. Akses Di Sini.

- Sumber: https://blog.quillhash.com/2023/01/19/what-are-ice-phishing-attacks-and-how-to-avoid-getting-hooked/

- 2021

- 7

- a

- Sanggup

- atas

- mengakses

- Akun

- Akun

- Tindakan

- tindakan

- aktif

- aktif

- kegiatan

- tindakan

- alamat

- alamat

- Keuntungan

- Semua

- Membiarkan

- memungkinkan

- sudah

- selalu

- antara

- jumlah

- dan

- api

- aplikasi

- muncul

- aplikasi

- sesuai

- persetujuan

- sekitar

- Aktiva

- menyerang

- Serangan

- Mencoba

- perhatian

- tersedia

- saldo

- sebelum

- di bawah

- blockchain

- Peminjaman

- Panggilan

- kasus

- Uang tunai

- Menyebabkan

- berhati-hati

- kesempatan

- memilih

- kejelasan

- CloudFlare

- Penyimpanan dingin

- bagaimana

- Umum

- lengkap

- Dikompromikan

- Memastikan

- Terhubung

- Menghubungkan

- besar

- membangun

- terus

- kontrak

- kontrol

- menutupi

- membuat

- MANDAT

- kripto

- Pasar Crypto

- crypto-assets

- cryptocurrency

- DAO

- dapp

- DApps

- hari

- Desember

- Terdesentralisasi

- Aplikasi Terdesentralisasi

- Defi

- PROTOKOL DEFI

- Protokol DeFi

- deposito

- rincian

- berkembang

- dex

- berbeda

- sulit

- mendistribusikan

- domain

- meragukan

- mendapatkan

- Pendidikan

- usaha

- milik orang lain

- pelaksanaan

- memastikan

- terutama

- penting

- dll

- ETH

- etherscan

- Bahkan

- akhirnya

- persis

- contoh

- menjalankan

- Laksanakan

- Mengeksploitasi

- eksploitasi

- tambahan

- mata

- takut

- Pertama

- FOMO

- bentuk

- penipu

- curang

- sering

- dari

- depan

- Ujung depan

- fungsi

- dana-dana

- Fungible

- Mendapatkan

- mendapatkan

- mendapatkan

- hadiah

- diberikan

- Go

- baik

- memberikan

- diberikan

- beasiswa

- Tumbuh

- Perangkat keras

- Dompet perangkat keras

- membantu

- lebih tinggi

- Saham

- PANAS

- Dompet panas

- Seterpercayaapakah Olymp Trade? Kesimpulan

- How To

- HTTPS

- ES

- ide

- gambar

- Segera

- Dampak

- in

- individu

- Infrastruktur

- mulanya

- sebagai gantinya

- berinteraksi

- berinteraksi

- interaksi

- bunga

- Investasi

- Investor

- melibatkan

- IT

- melompat

- Menjaga

- pemeliharaan

- kunci

- kunci-kunci

- Mengetahui

- Kekurangan

- Hukum

- penegakan hukum

- pinjaman

- link

- jangka panjang

- mencari

- kehilangan

- MEMBUAT

- Pasar

- pasar

- pesan

- MetaMask

- metode

- juta

- jutaan

- hilang

- saat

- uang

- lebih

- beberapa

- New

- NFT

- Pasar NFT

- NFT

- Di Rantai

- ONE

- beroperasi

- operasi

- Lainnya

- Lainnya

- pemilik

- memiliki

- khususnya

- Konsultan Ahli

- Melakukan

- izin

- Phishing

- serangan phishing

- serangan phishing

- Penipuan phishing

- telepon

- panggilan telepon

- plato

- Kecerdasan Data Plato

- Data Plato

- pop-up

- lazim

- swasta

- Kunci Pribadi

- mungkin

- Produk

- profesional

- proyek

- promosional

- melindungi

- protokol

- protokol

- memberikan

- pembelian

- Mendorong

- Quillhash

- Baca

- diakui

- mengurangi

- reguler

- dapat diandalkan

- tinggal

- menghapus

- melaporkan

- Pelaporan

- terkemuka

- membutuhkan

- mengakibatkan

- ulasan

- Naik

- aman

- Scam

- penipuan

- keamanan

- rasa

- Seri

- Layanan

- harus

- menandatangani

- tertanda

- penandatanganan

- Sederhana

- sejak

- tunggal

- pintar

- kontrak pintar

- So

- beberapa

- Seseorang

- sumber

- tertentu

- Secara khusus

- menghabiskan

- Tangga

- Masih

- dicuri

- penyimpanan

- berhasil

- seperti itu

- pertukaran sushi

- mencurigakan

- Mengambil

- target

- Teknologi

- istilah

- Grafik

- mereka

- diri

- Pikir

- ancaman

- Melalui

- di seluruh

- waktu

- untuk

- token

- Token

- terlalu

- .

- Transaksi

- transfer

- ditransfer

- transfer

- benar

- tweet

- bawah

- memahami

- UNI

- tidak diminta

- diperbarui

- urgensi

- URL

- us

- menggunakan

- Pengguna

- Pengguna

- biasanya

- divalidasi

- Berharga

- variasi

- diverifikasi

- memeriksa

- Korban

- dompet

- Wallet

- Web2

- Web3

- dunia web3

- situs web

- Apa

- apakah

- yang

- sementara

- akan

- bekerja

- dunia

- bermanfaat

- Menghasilkan

- Kamu

- Anda

- diri

- zephyrnet.dll