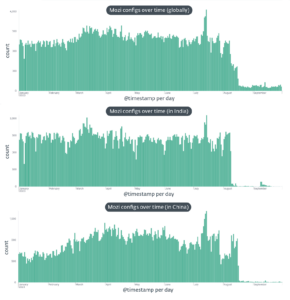

Baru-baru ini Pertemuan Atlassian bug eksekusi kode jarak jauh hanyalah contoh terbaru dari ancaman zero-day yang menargetkan kerentanan kritis dalam penyedia infrastruktur utama. Ancaman spesifiknya, yaitu injeksi Object-Graph Navigation Language (OGNL), telah ada selama bertahun-tahun tetapi menjadi lebih penting mengingat cakupan eksploitasi Atlassian. Dan serangan OGNL sedang meningkat.

Ketika pelaku jahat menemukan kerentanan tersebut, eksploitasi bukti konsep mulai menyerang, mencari akses yang tidak diautentikasi untuk membuat akun admin baru, menjalankan perintah jarak jauh, dan mengambil alih server. Dalam kasus Atlassian, tim peneliti ancaman Akamai mengidentifikasi bahwa jumlah alamat IP unik yang mencoba eksploitasi ini bertambah menjadi lebih dari 200 hanya dalam waktu 24 jam.

Bertahan melawan eksploitasi ini menjadi perlombaan melawan waktu yang layak untuk sebuah film 007. Waktu terus berjalan dan Anda tidak punya banyak waktu untuk menerapkan patch dan “meredakan” ancaman sebelum terlambat. Tapi pertama-tama Anda perlu tahu bahwa eksploitasi sedang berlangsung. Hal ini memerlukan pendekatan proaktif dan berlapis-lapis terhadap keamanan online berdasarkan zero trust.

Seperti apa bentuk lapisan-lapisan ini? Pertimbangkan praktik berikut yang harus diperhatikan oleh tim keamanan — dan aplikasi Web pihak ketiga serta mitra infrastruktur mereka.

Pantau Repositori Kerentanan

Alat pemindaian kerentanan massal seperti pemindai berbasis komunitas Nuclei atau Metasploit pengujian penetrasi adalah alat yang populer untuk tim keamanan. Mereka juga populer di kalangan pelaku kejahatan yang mencari kode eksploitasi bukti konsep yang akan membantu mereka menyelidiki celah pada armor. Memantau repositori ini untuk mencari template baru yang mungkin dirancang untuk mengidentifikasi target eksploitasi potensial merupakan langkah penting untuk menjaga kesadaran akan potensi ancaman dan tetap selangkah lebih maju dari topi hitam.

Maksimalkan WAF Anda

Beberapa orang mungkin menunjuk ke sana Firewall aplikasi web (WAFs) dianggap tidak efektif melawan serangan zero-day, namun mereka masih dapat berperan dalam memitigasi ancaman tersebut. Selain memfilter lalu lintas untuk serangan yang diketahui, ketika kerentanan baru teridentifikasi, WAF dapat digunakan untuk menerapkan “tambalan virtual” dengan cepat, membuat aturan khusus untuk mencegah eksploitasi zero-day dan memberi Anda ruang bernapas saat Anda bekerja untuk menerapkan patch permanen. Ada beberapa kelemahan dalam hal ini sebagai solusi jangka panjang, yang berpotensi mempengaruhi kinerja seiring dengan semakin banyaknya peraturan yang digunakan untuk melawan ancaman baru. Tapi itu adalah kemampuan yang berharga untuk dimiliki dalam persenjataan pertahanan Anda.

Pantau Reputasi Klien

Saat menganalisis serangan, termasuk peristiwa zero-day, sering kali kita melihat serangan tersebut menggunakan banyak IP yang telah disusupi — mulai dari proxy terbuka hingga perangkat IoT yang tidak terlindungi dengan baik — untuk mengirimkan muatannya. Memiliki pertahanan reputasi klien yang memblokir lalu lintas mencurigakan yang berasal dari sumber-sumber ini dapat memberikan satu lapisan pertahanan lagi dari serangan zero-day. Memelihara dan memperbarui database reputasi klien bukanlah tugas kecil, namun dapat secara signifikan mengurangi risiko eksploitasi mendapatkan akses.

Kontrol Tarif Lalu Lintas Anda

IP yang menyerang Anda dengan lalu lintas bisa menjadi petunjuk serangan. Memfilter IP tersebut adalah cara lain untuk mengurangi permukaan serangan Anda. Meskipun penyerang cerdas dapat mendistribusikan eksploitasi mereka ke berbagai IP berbeda untuk menghindari deteksi, kontrol laju dapat membantu menyaring serangan yang tidak terlalu panjang.

Waspadai Bot

Penyerang menggunakan skrip, peniru browser, dan akal-akalan lainnya untuk meniru orang sungguhan yang sedang login ke situs web. Menerapkan beberapa bentuk pertahanan bot otomatis yang terpicu ketika mendeteksi perilaku permintaan yang tidak wajar bisa sangat bermanfaat dalam memitigasi risiko.

Jangan Abaikan Aktivitas Outbound

Skenario umum bagi penyerang yang mencoba eksekusi kode jarak jauh Pengujian penetrasi (RCE) adalah mengirimkan perintah ke server Web target untuk melakukan pensinyalan out-of-band guna membuat panggilan DNS keluar ke domain beaconing yang dikendalikan oleh penyerang. Jika server melakukan panggilan, bingo — mereka menemukan kerentanan. Memantau lalu lintas keluar dari sistem yang seharusnya tidak menghasilkan lalu lintas tersebut adalah cara yang sering diabaikan untuk menemukan ancaman. Ini juga dapat membantu menemukan anomali apa pun yang terlewatkan WAF saat permintaan datang sebagai lalu lintas masuk.

Sequester Identifikasi Serangan Sesi

Serangan zero-day biasanya bukan merupakan proposisi “satu dan selesai”; Anda mungkin menjadi sasaran berulang kali sebagai bagian dari sesi serangan aktif. Memiliki cara untuk mengenali serangan berulang ini dan secara otomatis menangkapnya tidak hanya mengurangi risiko, namun juga dapat memberikan log sesi serangan yang dapat diaudit. Kemampuan “jebakan dan lacak” ini sangat berguna untuk analisis forensik.

Berisi Radius Ledakan

Pertahanan berlapis adalah tentang meminimalkan risiko. Namun Anda mungkin tidak dapat sepenuhnya menghilangkan kemungkinan eksploitasi zero-day dapat terjadi. Dalam hal ini, memiliki blok untuk membendung ancaman sangatlah penting. Menerapkan beberapa bentuk mikrosegmentasi akan membantu mencegah pergerakan lateral, mengganggu rantai pembunuhan siber, membatasi “radius ledakan”, dan memitigasi dampak serangan.

Tidak ada formula ajaib tunggal untuk bertahan melawan serangan zero-day. Namun menerapkan serangkaian strategi dan taktik pertahanan dengan cara yang terkoordinasi (dan, idealnya, otomatis) dapat membantu meminimalkan ancaman yang muncul. Meliputi basis yang dijelaskan di sini bisa sangat membantu dalam memperkuat pertahanan Anda dan membantu meminimalkan latihan kebakaran yang mengikis moral tim.