Waktu Membaca: 5 menit

Waktu Membaca: 5 menit

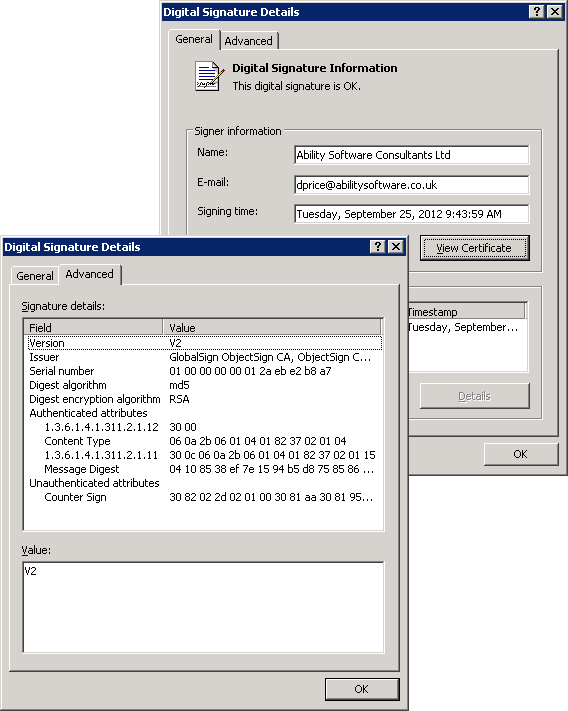

Sebagai bagian dari analisis Comodo Labs yang sedang berlangsung tentang "Tanda Tangan Digital" (mengkonfirmasikan pembuat perangkat lunak dan menjamin kode program komputer belum diubah atau rusak sejak ditandatangani) "malware" (perangkat lunak yang digunakan atau dibuat untuk mengganggu operasi komputer, mengumpulkan informasi sensitif, atau mendapatkan akses ke sistem komputer), kami baru-baru ini menemukan sampel baru yang menggunakan kombinasi teknik yang menarik dan berpotensi menghancurkan untuk memberikan "muatan" (muatan transmisi data).

Dimulai dengan "dropper" yang ditandatangani secara digital (program instalasi), malware ini dapat berhasil menyuntikkan dirinya ke dalam "proses" Windows (contoh program komputer yang dijalankan); memintas “firewall” (melindungi terhadap ancaman dari Internet publik) dan “mekanisme perlindungan intrusi tuan rumah” (monitor satu komputer untuk aktivitas mencurigakan dengan menganalisis peristiwa yang terjadi di dalam komputer itu); mengirim detail pengguna ke "server" kontrol (perangkat keras komputer yang didedikasikan untuk menjalankan satu atau lebih layanan); unduh "file konfigurasi" tambahan (konfigurasikan pengaturan awal untuk beberapa program komputer) dan akhirnya untuk mengarahkan korbannya ke situs web "phishing" (dirancang agar terlihat seperti situs web lain dalam upaya mencuri informasi pribadi pengguna) yang meminta nama pengguna perbankan pengguna / kata sandi. Dokumen ini berisi deskripsi terperinci dari pengamatan kami.

Komponen dropper (penginstal) malware secara digital ditandatangani oleh Otoritas Sertifikat tepercaya. Karena penginstalnya 'tepercaya', maka ia dapat menghindari deteksi oleh heuristic dan Host Intrusion Protection Systems (HIPSs) dari banyak antivirus terbaik dan Internet Security program.

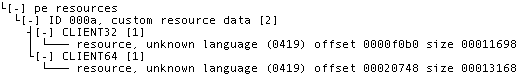

Setelah dieksekusi, dropper pertama menentukan arsitektur sistem operasi Windows (32-bit atau 64-bit) kemudian mengekstrak modul utama yang sesuai dari sumber daya file “PE” (Portable Executable).

Nama file modul utama ini dihasilkan dengan menggabungkan dua fragmen bernama dari dua file “* .exe” (Windows Executable) acak dalam folder sistem Windows. Misalnya "diskpart.exe" (penerjemah perintah mode teks Windows) dan "eventvwr.exe" (Microsoft Event Viewer) menghasilkan nama file "disktvwr.dll".

Modul utama adalah PE "DLL" (Dynamic Link Library fungsi dan informasi lainnya yang dapat diakses oleh program Windows) yang ditempatkan di folder sistem Windows dengan nama yang dihasilkan ini. Ini kemudian disuntikkan ke proses sistem operasi "explorer.exe" (Windows Explorer).

Ini dikonfigurasikan untuk injeksi otomatis ke dalam sebagian besar proses sistem operasi dan aplikasi pengguna melalui nilai acak dari kunci Windows Registry yang tidak jelas (mirip dengan folder):

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerAppCertDlls] "ddeskeys" = "C: Windowssystem32disktvwr.dll"

Akibatnya, fungsi "CreateProcessNotify", diekspor oleh "modul" malware (bagian dari program yang melakukan fungsi tertentu dan dapat digunakan sendiri atau dikombinasikan dengan modul lain dari program yang sama), diminta pada saat pembuatan setiap proses baru. Ini menyebabkan DLL malware disuntikkan di sebagian besar proses sistem operasi dan aplikasi pengguna.

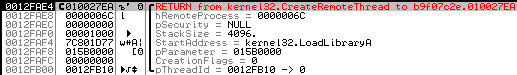

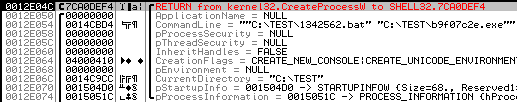

Setelah operasi ini, dropper menghapus dirinya sendiri melalui eksekusi file skrip “DOS” (Disk Operating System) “BAT” (batch) yang sederhana:

1342562.bat: attrib -s -r -h% 1: hkiflg del% 1 jika ada% 1 goto hkiflg del% 0

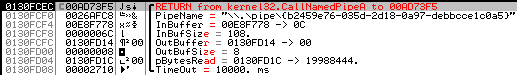

Modul utama dimasukkan ke dalam proses "explorer.exe" dan bertindak sebagai aplikasi server. Ini membuka "pipa" (bernama koneksi perangkat lunak sementara antara dua program atau perintah) sebagai ID Unik (UID) 128-bit, misalnya "\ .pipe {b2459e76-035d-2d18-0a97-debbcce1c0a5}", dan menunggu pesan masuk. Modul disuntikkan ke dalam proses sistem lain dan aplikasi pengguna bertindak sebagai "klien" (aplikasi atau sistem yang mengakses layanan yang disediakan oleh server) dan berkomunikasi dengan server melalui pipa bernama.

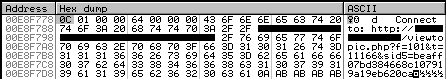

Modul yang disuntikkan ke dalam aplikasi browser web “iexplore.exe” (Microsoft Internet Explorer) dan “firefox.exe” (Mozilla Firefox) digunakan untuk komunikasi dengan server remote control. Ini trik apa saja firewall dan teknologi HIPS dengan membuat aktivitas jaringan yang dihasilkan oleh malware muncul telah diinisiasi oleh pengguna. Versi malware saat ini tidak mendukung browser lain seperti "chrome.exe" (Google Chrome), "opera.exe" (Opera), dan "safari.exe" (Apple Safari). Untuk mengatasi masalah ini, ini mencegah browser ini membuka dan memaksa pengguna untuk menggunakan salah satu browser yang didukung. Malware berkomunikasi dengan server remote control dengan meniru akses ke topik forum. Awalnya ia mengirim "HTTP" (Hypertext Transfer Protocol) "POST" (metode permintaan untuk meminta server web menerima data yang terlampir di badan pesan permintaan) untuk penyimpanan menggunakan "URL" (Uniform global Locator global address of the web) halaman di World Wide Web) dengan format berikut:

http://*.*.*.*/viewtopic.php?f=159&t=17216&sid5=c0dcd0254daef45e27b86c3b5995a14c

... dengan badan permintaan yang berisi informasi dasar tentang sistem pengguna dan modul malware yang diinstal:

“user_id=1110380395&version_id=42&socks=0&build=32940&crc=50838475& win=Microsoft+Windows+XP+Professional+Service+Pack+3+(build:+2600)&arch=x86+32bit&user=Admin”

Kemudian akan menerima file konfigurasi yang diperbarui dari server jarak jauh. Malware menyimpan informasi konfigurasi dan versi dalam kunci Windows Registry yang dinamai menggunakan UID 128-bit dengan cara yang sama yang telah digunakan untuk pipa bernama:

[HKEY_CURRENT_USERSoftwareAppDataLow{21414dba-01d1-50fc-8e2b-a28ff0952499}] "k1"=dword:b12564d0 "k2"=dword:473d87bb "Version"=dword:0000002a "Data"=hex:ca,2b,09,00,1b,e1,80,02,41,4c,3a,45,42,43,61,5f,09,31,39,36,cd,2f,

...

Tujuan utama malware ini adalah mencuri informasi pribadi seperti informasi bank atau akun kartu kredit. Ini adalah daftar URL yang dipantau oleh malware menurut file konfigurasi terbaru:

bankofamerica.com/accounts-overview/accounts-overview.go bankofamerica.com/login/sign-in/signOnScreen.go bankofamerica.com/login/sign-in/validatePassword.go bankofamerica.com/myaccounts/ barclaycardus.com/app /ccsite/logon/loginUserDyn.jsp billmelater.com/login/challenge.xhtml billmelater.com/your-account/home.xhtml bofa.com chaseonline.chase.com/gw/secure/ena chaseonline.chase.com/MyAccounts. aspx chaseonline.chase.com/secure/Profile/UpdateContactInfo/UpdateContact.aspx client.schwab.com/Accounts/ client.schwab.com/Accounts/Summary.Summary.aspx client.schwab.com/Service/MyProfile/MailingAddress.aspx consumercenter.gogecapital.com/consumercenter/homeaction.do discovercard.com/cardmembersvcs/achome/homepage mbwebexpress.blilk.com/Core/Authentication/MFAPassword.aspx mfasa.chase.com/auth/auth-stoken-osl.html online. americanexpress.com/myca/acctmgmt/ online.citibank.com online.wellsfargo.com/das/cgi-bin/session.cgi onlinebanking.pnc.com/ onlinebanking.tdbank.com/login.asp paypal.com/us/cgi - bin / webscr? cmd = _account paypal.com/us/cgi-bin/webscr?cmd=_login-done safe.bankofamerica.com/myaccounts/accounts-overview/accounts-overview.go safe.bankofamerica.com/myaccounts/brain/ /redirect.go safe.bankofamerica.com/myaccounts/signin/signIn.go?isSecureMobil servis.capitalone.com/C1/Accounts/Summary.aspx shop.aafes.com/shop/Login.aspx shopmyexchange.com sitekey.bankofamerica. com / sas / signon.do sitekey.bankofamerica.com/sas/signonSetup.do sitekey.bankofamerica.com/sas/verifyImage.do ss2.experian.com/securecontrol/reset/ssphome suntrust.com/portal/server.pt kami .etrade.com / e / t / accounts / accountsCombo us.hsbc.com/1/2/!ut/ wwws.ameritrade.com/cgi-bin/apps/SecurityChallenge

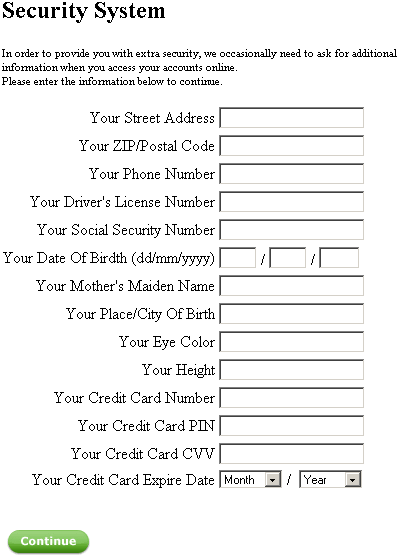

Setelah pengguna mengakses salah satu URL yang dipantau, malware menghasilkan halaman phishing yang meminta pengguna untuk memasukkan detail akun mereka (termasuk nama pengguna, kata sandi, dan nomor kartu kredit) dengan dalih untuk memulihkan kata sandi akun mereka atau mengaktifkan tambahan langkah-langkah keamanan:

Informasi file:

Dropper EXE: Size: 285264 SHA-1: b9f07c2eec5277bfc91d4bb9b8bac4e8d4cc8632 Signature: TrojWare.Win32.TrojanSpy.Volisk.a x86 DLL: Size: 88576 SHA-1: ba7f13855e7ad9c32917188281c4420cef8a830e Signature: TrojWare.Win32.TrojanSpy.Volisk.a x64 DLL: Size: 98304 SHA-1: 372c2eafd39b317e6a94e84d673d394b2afd4b3f Signature: TrojWare.Win32.TrojanSpy.Volisk.a

Petunjuk Diagnosis, Penghapusan & Perlindungan

Jika komputer Anda tidak memiliki antivirus or Internet Security program terinstal dan Anda yakin itu mungkin telah terinfeksi oleh "malware" (perangkat lunak berbahaya):

1. Download Anti Virus Comodo dan melakukan pemindaian penuh dengan basis data antivirus terbaru.

2. Hapus Malware Ditemukan dengan memilih dari opsi yang disarankan dan tetap terlindungi.

MULAI PERCOBAAN GRATIS DAPATKAN SCORECARD KEAMANAN INSTAN ANDA GRATIS

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Otomotif / EV, Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- PlatoHealth. Kecerdasan Uji Coba Biotek dan Klinis. Akses Di Sini.

- ChartPrime. Tingkatkan Game Trading Anda dengan ChartPrime. Akses Di Sini.

- BlockOffset. Modernisasi Kepemilikan Offset Lingkungan. Akses Di Sini.

- Sumber: https://blog.comodo.com/malware/trojware-win32-trojanspy-volisk-a/

- :memiliki

- :adalah

- :bukan

- 09

- 1b

- 225

- 31

- 36

- 39

- 41

- 7

- 75

- 80

- a

- Sanggup

- Tentang Kami

- Menerima

- mengakses

- diakses

- Menurut

- Akun

- Akun

- Bertindak

- kegiatan

- tindakan

- Tambahan

- alamat

- terhadap

- Terhadap Ancaman

- sendirian

- diubah

- an

- analisis

- menganalisis

- dan

- antivirus

- Apa pun

- muncul

- Apple

- Aplikasi

- aplikasi

- sesuai

- arsitektur

- ADALAH

- AS

- At

- penulis

- kewenangan

- secara otomatis

- tersedia

- Bank

- Perbankan

- dasar

- BAT

- BE

- karena

- menjadi

- makhluk

- Percaya

- antara

- Blog

- tubuh

- bofa

- Browser

- browser

- membangun

- by

- CA

- CAN

- kartu

- penyebab

- CD

- sertifikat

- Otoritas sertifikat

- mengejar

- memilih

- Chrome

- Citibank

- Klik

- klien

- kode

- COM

- kombinasi

- bergabung

- menyampaikan

- Komunikasi

- komponen

- komputer

- konfigurasi

- dikonfigurasi

- koneksi

- mengandung

- kontrol

- rusak

- dibuat

- penciptaan

- kredit

- kartu kredit

- terbaru

- data

- Basis Data

- dedicated

- menyampaikan

- deskripsi

- dirancang

- terperinci

- rincian

- Deteksi

- ditentukan

- yang menghancurkan

- digital

- digital

- langsung

- ditemukan

- Mengganggu

- do

- dokumen

- tidak

- Tidak

- Download

- dinamis

- setiap

- antara

- aktif

- Enter

- Acara

- peristiwa

- contoh

- dieksekusi

- eksekusi

- ada

- Experian

- penjelajah

- Ekstrak

- File

- File

- Akhirnya

- Firefox

- Pertama

- berikut

- Untuk

- pasukan

- format

- forum

- Gratis

- dari

- penuh

- fungsi

- fungsi

- Mendapatkan

- mengumpulkan

- dihasilkan

- menghasilkan

- mendapatkan

- Aksi

- Go

- Google Chrome

- Pergi ke

- Perangkat keras

- Memiliki

- tuan rumah

- HSBC

- HTML

- http

- HTTPS

- ID

- if

- in

- Termasuk

- masuk

- informasi

- mulanya

- mulanya

- dimulai

- menyuntikkan

- instalasi

- diinstal

- saat

- sebagai gantinya

- menarik

- Internet

- Internet Security

- ke

- isu

- IT

- NYA

- Diri

- kunci

- Perpustakaan

- 'like'

- LINK

- Daftar

- melihat

- terlihat seperti

- terbuat

- Utama

- Membuat

- malware

- banyak

- Mungkin..

- ukuran

- pesan

- metode

- Microsoft

- Modul

- Modul

- Memantau

- dipantau

- lebih

- paling

- Mozilla

- Mozilla Firefox

- nama

- Bernama

- jaringan

- New

- nt

- jumlah

- terjadi

- of

- on

- ONE

- terus-menerus

- secara online

- pembukaan

- membuka

- Opera

- operasi

- sistem operasi

- operasi

- Opsi

- or

- Lainnya

- kami

- di luar

- PE

- halaman

- bagian

- Kata Sandi

- PayPal

- Melakukan

- pribadi

- Phishing

- PHP

- pipa

- plato

- Kecerdasan Data Plato

- Data Plato

- PNC

- Populer

- portabel

- bagian

- Posts

- berpotensi

- mencegah

- primer

- proses

- proses

- program

- program

- terlindung

- perlindungan

- protokol

- publik

- tujuan

- acak

- menerima

- baru

- baru-baru ini

- direkomendasikan

- pulih

- pendaftaran

- terpencil

- pemindahan

- menghapus

- permintaan

- sumber

- Sumber

- mengakibatkan

- Run

- Safari

- aman

- sama

- pemindaian

- kartu skor

- naskah

- keamanan

- Pengamanan

- mengirim

- mengirimkan

- peka

- Server

- layanan

- Layanan

- pengaturan

- Belanja

- tertanda

- mirip

- Sederhana

- sejak

- tunggal

- Ukuran

- Perangkat lunak

- beberapa

- tertentu

- tinggal

- penyimpanan

- toko

- berhasil

- seperti itu

- mendukung

- Didukung

- mencurigakan

- sistem

- sistem

- teknik

- Teknologi

- sementara

- bahwa

- Grafik

- Dunia

- mereka

- kemudian

- Ini

- ini

- ancaman

- waktu

- untuk

- tema

- transfer

- Terpercaya

- dua

- bawah

- unik

- mutakhir

- diperbarui

- us

- menggunakan

- bekas

- Pengguna

- kegunaan

- menggunakan

- nilai

- versi

- informasi versi

- melalui

- korban

- menunggu

- adalah

- Cara..

- we

- jaringan

- web browser

- web server

- situs web

- yang

- lebar

- akan

- Windows

- dengan

- dalam

- dunia

- Kamu

- Anda

- zephyrnet.dll