Berikut petikan set buku yang akan diluncurkan 1 November 2023.

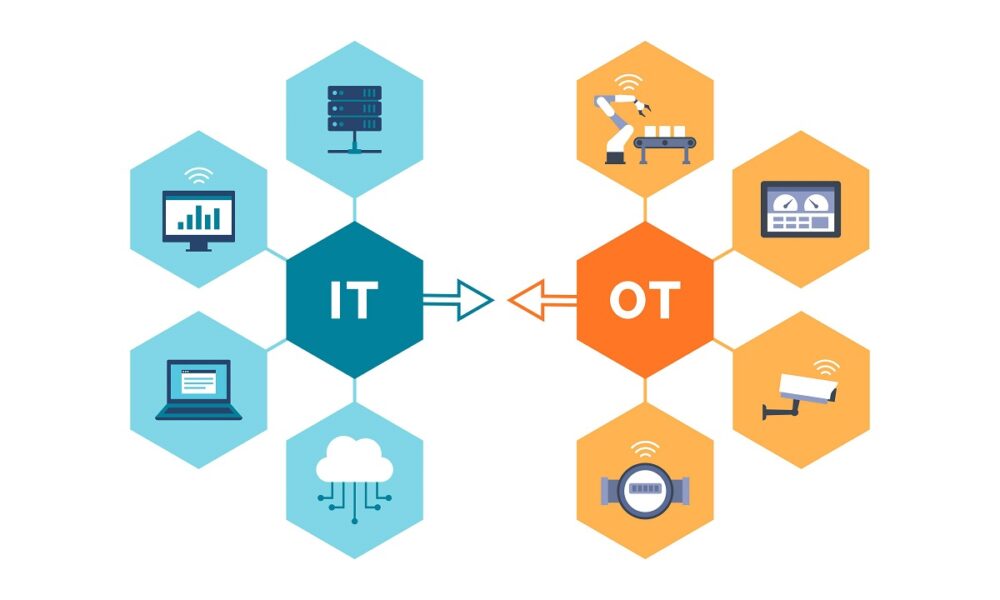

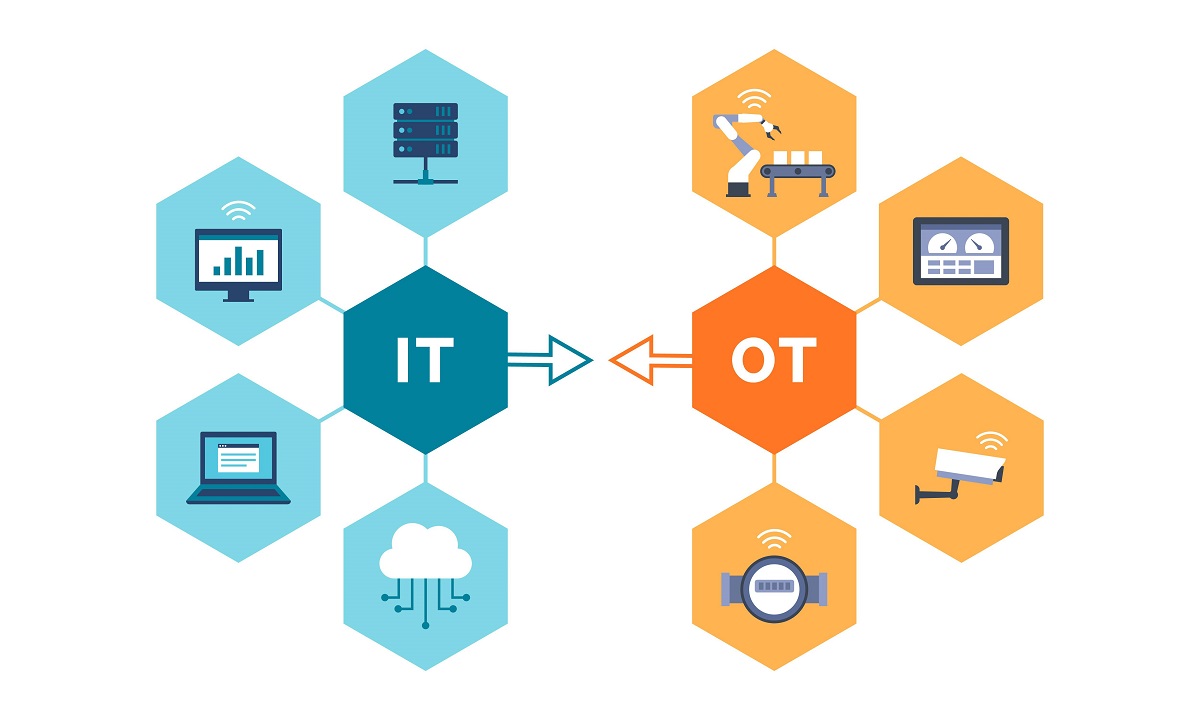

Banyak yang telah ditulis tentang perbedaan antara jaringan TI konvensional dan teknologi operasional (OT) atau jaringan sistem kontrol industri (ICS): patching lebih sulit dilakukan di jaringan OT, antivirus lebih sulit, jaringan OT menggunakan protokol dan komputer yang sangat tua, dan terdapat penolakan yang sangat besar terhadap perubahan dari orang-orang yang mengelola jaringan ini. Namun, perbedaan-perbedaan ini hanya bersifat dangkal. Perbedaan hakiki antara kedua jenis jaringan ini adalah konsekuensinya: seringkali, konsekuensi terburuk dari serangan siber sangat berbeda secara kualitatif antara jaringan TI dan jaringan OT.

Apa perbedaan ini? ransomware mengenai jaringan TI kami dan apa yang harus kami lakukan? Kami mendeteksi, merespons, dan memulihkan. Kami mengidentifikasi komputer yang terkena dampak dan mengisolasinya. Kami mengambil gambar forensik dan menghapus peralatannya. Kami memulihkan dari cadangan. Kami mengulangi. Dalam kasus terburuk, informasi identitas pribadi (PII) atau informasi sensitif lainnya bocor, dan kami menghadapi tuntutan hukum. Ini semua adalah konsekuensi bisnis. Dengan kata lain, pada jaringan TI, tujuan pengelolaan risiko dunia maya adalah untuk mencegah konsekuensi bisnis dengan melindungi informasi — melindungi kerahasiaan, integritas, dan ketersediaan informasi bisnis.

Namun, pada jaringan OT, konsekuensi terburuk dari kompromi hampir selalu bersifat fisik. Barang-barang meledak dan membunuh orang, kegagalan fungsi industri menyebabkan bencana lingkungan, lampu padam, atau air minum kita terkontaminasi. Tujuan manajemen risiko dunia maya untuk jaringan OT secara umum adalah untuk memastikan pengoperasian yang benar, berkelanjutan, dan efisien dari proses fisik. Tujuannya bukan untuk “melindungi informasi,” melainkan untuk melindungi operasi fisik dari informasi, lebih khusus lagi dari serangan sabotase dunia maya yang mungkin tertanam dalam informasi. Inilah perbedaan mendasar antara jaringan TI dan OT: baik nyawa manusia, kerusakan turbin, maupun bencana lingkungan tidak dapat “dipulihkan dari cadangan.”

Ini berarti bahwa bahkan jika kita bisa menggunakan tongkat ajaib dan menjadikan semua jaringan industri telah di-patch sepenuhnya, diberi antivirus sepenuhnya, dienkripsi sepenuhnya, atau sepenuhnya diperbarui dengan mekanisme keamanan siber TI modern, perbedaan mendasar ini akan tetap ada. Perbedaan konsekuensi saat ini dan selalu menuntut pendekatan yang berbeda terhadap manajemen risiko dalam jaringan yang kritis terhadap keselamatan dan kritis terhadap keandalan versus jaringan bisnis.

Teknik Keamanan

Kabar baiknya adalah profesi insinyur mempunyai alat yang ampuh untuk mengatasi risiko dunia maya OT. Misalnya, katup tekanan berlebih mekanis mencegah bejana tekan meledak. Katup ini tidak mengandung CPU dan oleh karena itu tidak dapat diretas. Kopling pembatas torsi mencegah turbin hancur, tidak mengandung CPU, dan karenanya dapat diretas. Gerbang searah secara fisik tidak mampu membiarkan informasi serangan lewat dalam satu arah dan karenanya tidak dapat diretas. Saat ini, alat-alat canggih ini sering diabaikan, karena alat-alat ini tidak memiliki analogi dalam bidang keamanan TI.

Jika digali lebih dalam, profesi insinyur telah mengelola risiko terhadap keselamatan publik selama lebih dari satu abad. Hal ini disebabkan karena teknik yang buruk menimbulkan risiko terhadap keselamatan publik sehingga profesi insinyur merupakan profesi yang diatur secara hukum dan mengatur dirinya sendiri di banyak yurisdiksi, serupa dengan profesi medis dan hukum. Profesi insinyur mempunyai kontribusi yang sangat besar dalam mengelola risiko dunia maya, namun hal ini masih kurang dipahami baik di dalam maupun di luar profesi tersebut.

Mengapa? Pertama, jumlah praktisi keamanan TI di dunia 50 kali lebih banyak dibandingkan praktisi keamanan OT, sehingga pakar TI sering kali menjadi orang pertama yang diajak berkonsultasi ketika kita membutuhkan solusi keamanan siber industri. Namun sebagian besar pakar keamanan TI bukanlah insinyur, sehingga tidak menyadari tanggung jawab atau kontribusi yang dapat diberikan oleh profesi teknik.

Profesi insinyur secara keseluruhan juga tidak jauh lebih baik. Jika serangan siber dengan konsekuensi fisik terus meningkat lebih dari dua kali lipat setiap tahunnya, maka masalah siber dalam bidang PL akan mencapai tingkat krisis sebelum akhir dekade ini. Namun, di sebagian besar yurisdiksi, profesi insinyur belum mampu mengatasi risiko dunia maya terhadap masyarakat dan operasi fisik. Saat artikel ini ditulis, tidak ada yurisdiksi di dunia yang kegagalan menerapkan manajemen risiko dunia maya yang kuat pada desain industri dapat mengakibatkan hilangnya lisensi praktik bagi seorang insinyur.

Namun ada kemajuan. Dalam setengah dekade terakhir, sejumlah pendekatan terhadap rekayasa keamanan siber yang kuat telah terwujud:

- Rekayasa proses: Grafik Tinjauan PHA Keamanan untuk Keamanan Siber Berbasis Konsekuensi buku teks mendokumentasikan pendekatan untuk menggunakan tinjauan teknik analisis bahaya proses (PHA) rutin untuk menerapkan mitigasi fisik yang tidak dapat diretas terhadap ancaman dunia maya terhadap keselamatan pekerja, lingkungan, dan publik.

- Rekayasa otomasi: Buku Andrew Bochman dan Sarah Freeman Penanggulangan Sabotase Dunia Maya: Memperkenalkan Rekayasa Cyber-Informed yang Berbasis Konsekuensi pada dasarnya adalah teks mengenai penilaian risiko namun mencakup sejumlah bab tentang mitigasi ancaman siber yang tidak dapat diretas, termasuk mitigasi digital yang tidak dapat diretas untuk ancaman siber terhadap perlindungan peralatan.

- Rekayasa jaringan: buku saya Teknologi Operasi yang Aman menggambarkan perspektif teknik dalam melindungi operasi fisik yang benar dari serangan yang mungkin tertanam dalam arus informasi yang masuk, daripada mencoba “melindungi informasi.” Sebagian besar teks ini difokuskan pada berbagai cara untuk merancang jaringan industri agar informasi pemantauan dapat keluar dari jaringan tanpa memperkenalkan cara apa pun agar informasi penyerang dapat memasuki jaringan.

Dalam tema ini, Departemen Energi AS (DOE) juga merilis “Strategi Rekayasa Cyber-Informed Nasional” (PDF) pada bulan Juni 2022. Strategi ini berupaya mengembangkan kumpulan pengetahuan rekayasa untuk, antara lain, “menggunakan keputusan desain dan kontrol teknis untuk memitigasi atau bahkan menghilangkan peluang serangan cyber atau mengurangi konsekuensi ketika serangan terjadi .”

Looking Forward

Pertanyaan utama yang dibahas dalam buku baru ini adalah mengenai keamanan siber, “berapa banyak yang cukup?” Konsekuensi menentukan tingkat perlindungan yang dibutuhkan suatu sistem atau jaringan, dan panduan terbaik yang ada menyatakan bahwa kita perlu mengamankan sistem infrastruktur yang kritis dan kritis terhadap keselamatan. benar-benar secara menyeluruh. Ini adalah proses yang sangat mahal. Yang lebih buruk lagi, bahkan program keamanan siber terbaik pun tidak memberikan perlindungan deterministik seperti yang kita harapkan dari rancangan teknis ketika keselamatan publik terancam.

Rekayasa keamanan mempunyai potensi, jika diterapkan secara rutin dan sistematis, untuk menghilangkan banyak sekali konsekuensi keselamatan dan keandalan/keamanan nasional dari pertimbangan. Hal ini berpotensi menyederhanakan “berapa banyak yang cukup?” pertanyaan tersebut dengan mengurangi kekuatan dan biaya yang diperlukan dari program keamanan siber yang mengatasi risiko yang tersisa di jaringan OT. Mengingat krisis yang kita lihat akan terjadi dalam bentuk penghentian operasional, kerusakan peralatan, dan hal lebih buruk lagi yang disebabkan oleh serangan dunia maya, maka sudah waktunya untuk melakukan pendekatan baru ini.

More informasi tentang buku tersebut dapat ditemukan di tautan.

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- PlatoHealth. Kecerdasan Uji Coba Biotek dan Klinis. Akses Di Sini.

- BlockOffset. Modernisasi Kepemilikan Offset Lingkungan. Akses Di Sini.

- Sumber: https://www.darkreading.com/ics-ot/engineering-grade-ot-protection

- :memiliki

- :adalah

- :bukan

- :Di mana

- $NAIK

- 1

- 2022

- 2023

- 50

- 7

- a

- Sanggup

- Tentang Kami

- alamat

- alamat

- Semua

- mengizinkan

- hampir

- juga

- selalu

- antara

- an

- analisis

- dan

- Andrew

- Setiap tahun

- Lain

- antivirus

- Apa pun

- terapan

- Mendaftar

- pendekatan

- pendekatan

- ADALAH

- AS

- penilaian

- memastikan

- At

- menyerang

- Serangan

- tersedianya

- jalan

- sadar

- backup

- BE

- karena

- menjadi

- sebelum

- TERBAIK

- Lebih baik

- antara

- Bit

- meniup

- tubuh

- Book

- kedua

- bisnis

- tapi

- by

- CAN

- kasus

- Menyebabkan

- disebabkan

- Abad

- perubahan

- bab

- bagaimana

- datang

- kedatangan

- sama sekali

- kompromi

- komputer

- kerahasiaan

- Konsekuensi

- pertimbangan

- mengandung

- terus

- kontinu

- kontribusi

- kontribusi

- kontrol

- kontrol

- konvensional

- benar

- Biaya

- bisa

- krisis

- kritis

- Infrastruktur Penting

- maya

- Serangan Cyber

- cyberattacks

- Keamanan cyber

- Tanggal

- dasawarsa

- keputusan

- lebih dalam

- Derajat

- menyampaikan

- tuntutan

- Departemen

- Mendesain

- desain

- menemukan

- Menentukan

- mengembangkan

- perbedaan

- perbedaan

- berbeda

- digital

- arah

- Bencana

- do

- dokumen

- kelinci betina

- dua kali lipat

- secara dramatis

- efisien

- menghapuskan

- tertanam

- aktif

- terenkripsi

- akhir

- energi

- insinyur

- Teknik

- Insinyur

- besar sekali

- cukup

- Enter

- lingkungan

- peralatan

- Bahkan

- contoh

- mengharapkan

- mahal

- ahli

- kegagalan

- Pertama

- Mengalir

- terfokus

- berikut

- Untuk

- Forensik

- ditemukan

- dari

- sepenuhnya

- mendasar

- gateway

- umumnya

- diberikan

- Go

- tujuan

- baik

- besar

- bimbingan

- Setengah

- sulit

- Memiliki

- Hits

- Namun

- HTTPS

- manusia

- mengenali

- if

- gambar

- in

- termasuk

- Termasuk

- masuk

- industri

- informasi

- Infrastruktur

- dalam

- integritas

- hakiki

- memperkenalkan

- IT

- itu keamanan

- jpg

- Juni

- yurisdiksi

- yurisdiksi

- Membunuh

- pengetahuan

- besar

- diluncurkan

- gugatan

- Meninggalkan

- Informasi

- Lisensi

- LINK

- hidup

- terbuat

- sihir

- Utama

- membuat

- mengelola

- berhasil

- pengelolaan

- pelaksana

- banyak

- Mungkin..

- cara

- mekanis

- mekanisme

- medis

- mungkin

- Mengurangi

- modern

- pemantauan

- lebih

- paling

- banyak

- my

- Perlu

- kebutuhan

- juga tidak

- jaringan

- jaringan

- New

- berita

- tidak

- jumlah

- of

- lepas

- sering

- Tua

- on

- ONE

- Operasi

- or

- Lainnya

- jika tidak

- kami

- di luar

- di luar

- lebih

- bagian

- lulus

- lalu

- Menambal

- Konsultan Ahli

- Sendiri

- perspektif

- TAHAP

- fisik

- Secara fisik

- Tempat

- plato

- Kecerdasan Data Plato

- Data Plato

- miskin

- pose

- potensi

- kuat

- praktek

- tekanan

- mencegah

- terutama

- Masalah

- proses

- profesi

- program

- Kemajuan

- melindungi

- melindungi

- perlindungan

- protokol

- publik

- menempatkan

- pertanyaan

- agak

- mencapai

- Memulihkan

- menurunkan

- mengurangi

- dirilis

- tinggal

- yang tersisa

- ulangi

- wajib

- Perlawanan

- Menanggapi

- tanggung jawab

- mengembalikan

- ulasan

- Review

- Risiko

- penilaian risiko

- manajemen risiko

- risiko

- kuat

- rutin

- secara rutin

- s

- Safety/keselamatan

- Tersebut

- mengatakan

- aman

- keamanan

- melihat

- Mencari

- peka

- set

- shutdowns

- mirip

- menyederhanakan

- So

- Solusi

- entah bagaimana

- Space

- Secara khusus

- awal

- Penyelarasan

- kekuatan

- sistem

- sistem

- Mengambil

- istilah

- teks

- buku pelajaran

- dari

- bahwa

- Grafik

- informasi

- Dunia

- mereka

- Mereka

- tema

- kemudian

- Sana.

- karena itu

- Ini

- hal

- ini

- sepenuhnya

- meskipun?

- ancaman

- Demikian

- waktu

- kali

- untuk

- hari ini

- alat

- mencoba

- dua

- dipahami

- us

- menggunakan

- menggunakan

- Lawan

- sangat

- air

- Gelombang

- Cara..

- cara

- we

- Apa

- ketika

- SIAPA

- seluruh

- akan

- dengan

- tanpa

- pekerja

- dunia

- lebih buruk

- terburuk

- akan

- penulisan

- tertulis

- namun

- zephyrnet.dll