Momento della lettura: 3 verbale

Momento della lettura: 3 verbale

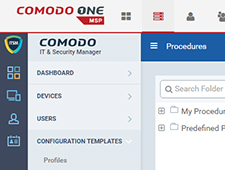

Utilizzi i servizi di messaggistica finanziaria SWIFT? Milioni di persone in tutto il mondo lo fanno. Questo sistema collega più di 11,000 organizzazioni bancarie e di sicurezza, infrastrutture di mercato e clienti aziendali in più di 200 paesi e territori. Anche i criminali informatici lo stanno usando, ma in modi speciali e subdoli. Recentemente, gli esperti di Comodo Threat Research Lab hanno scoperto questo nuovo attacco sofisticato, in cui gli autori hanno utilizzato SWIFT per camuffare la penetrazione del malware nelle reti di più aziende.

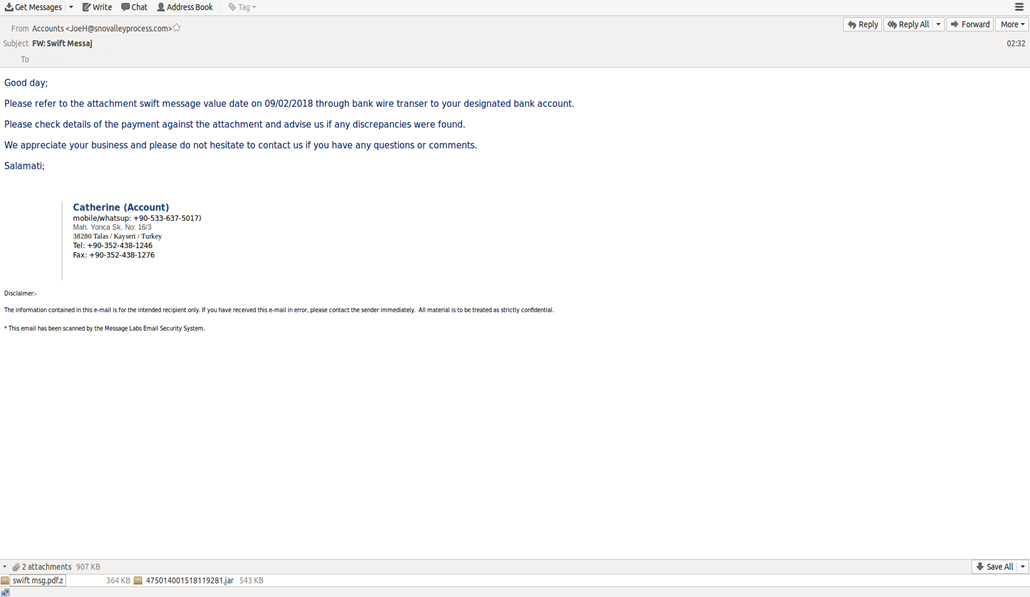

Questa email è stata rilasciata nelle caselle di posta delle aziende:

Come puoi vedere, informa il destinatario di un messaggio SWIFT su un "bonifico bancario sul tuo conto bancario designato" e consiglia di ottenere i dettagli dall'allegato.

In realtà, come Comodo Laboratorio di ricerca sulle minacce gli analisti hanno scoperto che il "messaggio rapido" non è altro che malware: Trojan.JAVA.AdwindRAT. Una volta che è penetrato nel sistema di un utente, modifica il registro, genera molti processi, verifica la presenza di un file antivirus installazione e cerca di terminare il suo processo. Inoltre, il malware verifica la presenza di strumenti forensi, di monitoraggio o anti-adware, quindi rilascia questi file eseguibili dannosi e stabilisce una connessione con un dominio nella rete Tor nascosta. Il malware tenta anche di disabilitare l'opzione di ripristino di Windows e disattiva la funzione di controllo dell'account utente, che impedisce l'installazione di un programma senza che l'utente reale se ne accorga.

Qual è lo scopo di questi attacchi malware? Molto probabilmente, è un tentativo di spionaggio o un'azione di "ricognizione", affermano gli esperti del Comodo Threat Research Lab. Gli aggressori inviano la loro "cyberspia" per raccogliere informazioni sugli attaccati rete aziendale ed endpoint, preparandosi così alla seconda fase del cyberattacco con ulteriori tipi di malware. Avendo le informazioni precise sull'impresa, questi cyberattaccanti possono persino creare malware adattato specificamente all'ambiente di destinazione per aggirare tutti i meccanismi difensivi dell'azienda e colpire il cuore del bersaglio.

Ciò che è ancora più interessante è l'aspetto dell'ingegneria sociale di questo attacco. Come hanno scoperto gli esperti del laboratorio, alcuni recenti attacchi e-mail di phishing hanno utilizzato anche falsi messaggi SWIFT come camuffamento.

Ci si potrebbe chiedere, quindi perché i criminali informatici scelgono SWIFT per mimetizzarsi?

Il motivo è radicato nella psicologia umana che sta dietro a questo. In primo luogo, quando si tratta di denaro e in particolare degli affari dei conti delle banche, ogni persona avverte un'eccitazione emotiva. Al contrario, qualsiasi eccitazione emotiva causa una riduzione del pensiero critico e le possibilità che il bersaglio clicchi sull'esca dannosa aumentano notevolmente. Quando si tratta dei conti finanziari di un'impresa, le emozioni aumentano ancora di più. Se un dipendente riceve un'e-mail, avrà paura di non aprirla. E se rinunciano a qualcosa di molto importante per l'impresa? Potrebbero essere puniti per non aver esaminato quell'e-mail? Di conseguenza, aumentano le possibilità che una potenziale vittima clicchi sul file infetto.

Ecco la mappa di calore e gli IP utilizzati in questo attacco.

| Paese | IP mittente |

| CY | 93.89.226.172 |

| NL | 37.48.104.197 |

| TR | 46.235.11.71 |

Come puoi vedere, i criminali informatici hanno fornito l'attacco dagli IP di Paesi Bassi, Cipro e Turchia. Gli aggressori hanno utilizzato l'email JoeH@snovalleyprocess.com in cui il dominio non esiste effettivamente. L'attacco è iniziato il 9 febbraio alle 00:00 UTC ed è terminato alle 08:56 UTC.

"Come si vede, i criminali informatici utilizzano sempre più spesso argomenti relativi alla finanza come esca per indurre gli utenti a scaricare malware e infettare la rete di un'azienda", ha affermato Fatih Orhan, capo del Comodo Threat Research Lab. "Combinano modelli tecnici e umani come una combinazione esplosiva per abbattere la porta e far entrare il malware. Ma funziona solo se l'azienda è stata incurante della giusta difesa di quella porta. Le aziende sotto la protezione di Comodo non hanno sofferto perché il "messaggio SWIFT" dannoso è stato fermato da Comodo antispam filtri e quindi riconosciuti e neutralizzati dagli esperti del Comodo Threat Research Lab. "

Vivi sicuro con Comodo!

INIZIA LA PROVA GRATUITA OTTIENI IL TUO SCORECARD DI SICUREZZA ISTANTANEO GRATUITAMENTE

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://blog.comodo.com/comodo-news/comodo-threat-research-lab-reveals-new-vicious-trick/

- 000

- 11

- 9

- a

- WRI

- Il mio account

- conti

- Action

- effettivamente

- aggiuntivo

- Inoltre

- Rettificato

- Tutti

- Gli analisti

- ed

- in giro

- aspetto

- attacco

- attacchi

- esca

- Banca

- bonifico bancario

- Settore bancario

- perché

- dietro

- essendo

- Blog

- Rottura

- cause

- probabilità

- Controlli

- Scegli

- raccogliere

- COM

- combinazione

- combinare

- azienda

- veloce

- collega

- conseguentemente

- contrasto

- di controllo

- Aziende

- potuto

- paesi

- creare

- critico

- Clienti

- Attacco informatico

- i criminali informatici

- Cyprus

- Difesa

- difensiva

- dettagli

- scoperto

- dominio

- Porta

- giù

- scaricare

- caduto

- Gocce

- emozioni

- Dipendente

- endpoint

- Ingegneria

- Impresa

- aziende

- Ambiente

- particolarmente

- Anche

- Evento

- Ogni

- esperti

- falso

- caratteristica

- pochi

- Compila il

- File

- filtri

- finanziario

- Nome

- Legale

- essere trovato

- Gratis

- da

- ottenere

- ottenere

- Crescere

- avendo

- capo

- Cuore

- nascosto

- Colpire

- HTTPS

- umano

- importante

- in

- informazioni

- infrastruttura

- installazione

- immediato

- interessante

- IT

- Java

- Uccidere

- laboratorio

- probabile

- cerca

- make

- FA

- il malware

- Attacco malware

- molti

- carta geografica

- Rappresentanza

- max-width

- messaggio

- messaggi

- di messaggistica

- milioni

- soldi

- monitoraggio

- Scopri di più

- maggior parte

- multiplo

- Olanda

- Rete

- reti

- New

- aprire

- Opzione

- organizzazioni

- modelli

- Persone

- persona

- fase

- phishing

- PHP

- Platone

- Platone Data Intelligence

- PlatoneDati

- potenziale

- bisogno

- preparazione

- presenza

- processi

- i processi

- Programma

- protezione

- purché

- Psicologia

- scopo

- Realtà

- ragione

- riceve

- recente

- recentemente

- riconosciuto

- raccomanda

- registro

- riparazioni

- Rivela

- Aumento

- Rises

- Suddetto

- cartoncino segnapunti

- Secondo

- sicuro

- problemi di

- Servizi

- significativamente

- So

- Social

- Ingegneria sociale

- qualcosa

- sofisticato

- la nostra speciale

- in particolare

- spionaggio

- iniziato

- fermato

- SWIFT

- sistema

- Target

- Consulenza

- Il

- paesi Bassi

- il mondo

- loro

- Pensiero

- minaccia

- tempo

- a

- pure

- strumenti

- Argomenti

- Tor

- trasferimento

- Trojan

- per

- uso

- Utente

- utenti

- UTC

- Vittima

- modi

- Che

- quale

- volere

- finestre

- senza

- lavori

- mondo

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro