Momento della lettura: 3 verbale

Momento della lettura: 3 verbale

Cosa c'è di peggio, avere la tua rete compromessa da un hacker o avere la tua rete compromessa da un hacker e non saperlo?

Minacce persistenti avanzate ed attacchi zero-day può passare inosservato per giorni e settimane, anche sulle reti di aziende che hanno investito pesantemente in software di sicurezza, rappresentando una minaccia catastrofica per i dati sensibili dei dipendenti e i sistemi informativi critici per l'azienda.

Gli amministratori di rete odierni affrontano il compito non invidiabile di assicurarsi che i dipendenti siano tenuti al sicuro da una marea sempre crescente di malware, attacchi di hacking, ingegneria sociale e phishing. È un ambiente imprevedibile e velenoso che affronta anche gli amministratori meglio preparati con una sfida unica su base giornaliera.

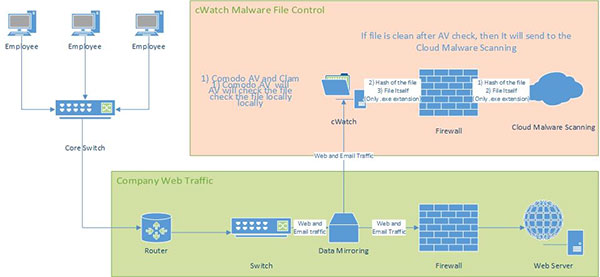

Comodo cWatch risponde a questa sfida fornendo notifiche immediate e visibilità sugli attacchi di malware su tutto il traffico di rete e di posta. Dopo che l'applicazione è stata installata e configurata su un server locale, cWatch utilizza una combinazione proprietaria di cloud e local based scansioni antivirus, analisi del comportamento in tempo reale, ricerca automatica dei file e controlli di blacklist multipli per identificare rapidamente e accuratamente noti e minacce sconosciute.

Una volta configurato, tutto il traffico di rete sarà esaminato dalle seguenti tecnologie cWatch:

Servizio di ricerca file basato su cloud - Servizio di reputazione file che controlla istantaneamente la firma di un file con il database più recente per accertare se sia attendibile, dannoso o sconosciuto.

Comodo automatizzato Analisi del malware (CAMAS) –LA analisi del comportamento basata su cloud servizio che migliora il rilevamento delle minacce zero-day testando rigorosamente le azioni di runtime di file sconosciuti

ClamAV - ClamAV è progettato per scansionare i gateway di posta alla ricerca di file dannosi e fornisce un altro livello di protezione su Comodo Antivirus

Controllo nella lista nera - Verifica in tempo reale se i domini, gli URL e gli indirizzi IP visitati dai tuoi utenti sono segnalati come dannosi dai principali servizi di blacklist.

cWatch è una soluzione innovativa e completamente ottimizzata che offre analisi quasi istantanee del traffico senza perdita di velocità della rete per gli utenti finali. cWatch analizza un mirror del traffico di rete e sfrutta tecnologie di monitoraggio basate su cloud costantemente aggiornate che utilizzano una frazione delle risorse e della larghezza di banda degli scanner tradizionali basati su host.

Supponiamo che un dipendente si colleghi a una pagina Web e tenti di scaricare un eseguibile

- cWatch scarica l'eseguibile sul server cWatch ed esegue in tempo reale un controllo in tempo reale sul nostro File Lookup Server (FLS) per accertare l'affidabilità del file.

- Se il file è nella whitelist (noto bene), il download può continuare

- Se il file è nella lista nera (noto non valido), all'utente viene mostrato un avviso e il download viene bloccato

- Se il file è sconosciuto, cWatch esegue il wrapping dell'eseguibile con la nostra tecnologia di contenimento e consegna tale versione modificata all'utente finale

Da questo punto, l'eseguibile verrà eseguito sull'endpoint all'interno del proprio contenitore / sandbox. Funzionerà in un ambiente isolato dal quale non può modificare altri processi in esecuzione sull'endpoint né accedere ai dati dell'utente. Ciò garantisce che il download sia sicuro perché non è possibile che il file infetti l'endpoint, anche se sembra essere pericoloso.

Contemporaneamente, il file verrà caricato nei laboratori Comodo dove verrà sottoposto e una serie di test automatici e manuali. Questi includono scansioni antivirus, analisi comportamentale, analisi euristica e ispezione manuale.

Per maggiori informazioni contattare Comodo a enterprisesolutions@comodo.com

Risorse correlate:

Zero Trust

Che cos'è Zero Day Malware?

Analisi del malware

INIZIA LA PROVA GRATUITA OTTIENI IL TUO SCORECARD DI SICUREZZA ISTANTANEO GRATUITAMENTE

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoAiStream. Intelligenza dei dati Web3. Conoscenza amplificata. Accedi qui.

- Coniare il futuro con Adryenn Ashley. Accedi qui.

- Acquista e vendi azioni in società PRE-IPO con PREIPO®. Accedi qui.

- Fonte: https://blog.comodo.com/it-security/cwatch-delivers-umatched-awareness-zero-day-threats-malware/

- :ha

- :È

- :non

- :Dove

- a

- WRI

- a proposito

- accesso

- con precisione

- azioni

- indirizzi

- amministratori

- Dopo shavasana, sedersi in silenzio; saluti;

- contro

- Tutti

- an

- Analisi

- .

- ed

- Un altro

- Applicazioni

- SONO

- AS

- At

- attacchi

- Tentativi

- Automatizzata

- Automatico

- consapevolezza

- Vasca

- Larghezza di banda

- basato

- base

- BE

- perché

- stato

- MIGLIORE

- Blog

- by

- Materiale

- non può

- catastrofico

- Challenge

- dai un'occhiata

- Controlli

- clicca

- Cloud

- combinazione

- Notizie Comodo

- Aziende

- Compromissione

- collega

- costantemente

- Contenimento

- continuamente

- alle lezioni

- dati

- Banca Dati

- giorno

- Giorni

- fornisce un monitoraggio

- affidabile

- progettato

- rivelazione

- domini

- scaricare

- download

- Dipendente

- dipendenti

- fine

- endpoint

- Ingegneria

- assicura

- Ambiente

- Anche

- Evento

- Faccia

- Compila il

- File

- contrassegnato

- i seguenti

- Nel

- frazione

- Gratis

- da

- ottenere

- Go

- buono

- degli hacker

- pirateria informatica

- Avere

- avendo

- pesantemente

- http

- HTTPS

- identificare

- if

- immediato

- in

- includere

- informazioni

- Sistemi di informazione

- creativi e originali

- installato

- immediato

- immediatamente

- Internet

- Internet Security

- investito

- IP

- Gli indirizzi IP

- isolato

- IT

- SUO

- jpg

- tenere

- Conoscere

- conosciuto

- Labs

- con i più recenti

- strato

- leveraggi

- locale

- ricerca

- spento

- maggiore

- Fare

- il malware

- Manuale

- Soddisfa

- specchio

- modificato

- modificare

- monitoraggio

- Scopri di più

- multiplo

- Rete

- traffico di rete

- reti

- notizie

- no

- notifica

- of

- on

- or

- Altro

- nostro

- ancora

- proprio

- phishing

- PHP

- Platone

- Platone Data Intelligence

- PlatoneDati

- punto

- possibile

- preparato

- i processi

- proprio

- protezione

- fornisce

- fornitura

- rapidamente

- di rose

- tempo reale

- reputazione

- Risorse

- Correre

- running

- scansione

- cartoncino segnapunti

- sicuro

- problemi di

- inviare

- delicata

- Serie

- servizio

- Servizi

- mostrato

- Social

- Ingegneria sociale

- Software

- soluzione

- Soluzioni

- velocità

- SISTEMI DI TRATTAMENTO

- Task

- Tecnologie

- Tecnologia

- Testing

- test

- Ringraziamento

- che

- Il

- poi

- Strumenti Bowman per analizzare le seguenti finiture:

- questo

- minaccia

- minacce

- Marea

- tempo

- a

- top

- tradizionale

- traffico

- di fiducia

- unico

- Sconosciuto

- imprevedibile

- aggiornato

- caricato

- uso

- Utente

- utenti

- usa

- versione

- molto

- visibilità

- visitato

- identificazione dei warning

- Settimane

- se

- quale

- whitelist

- volere

- con

- peggio

- Trasferimento da aeroporto a Sharm

- zefiro

- zero

- Zero Day