Kraken, come ogni servizio popolare, ha clienti presi di mira dai truffatori che prova per inviare e-mail di phishing dagli indirizzi e-mail @kraken.com. Non dovresti mai vedere questa forma di email contraffatta perché dovrebbe essere rifiutata dai provider di posta come Gmail perché i loro server noteranno che la posta del truffatore non proviene da Kraken. Dietro le quinte, il server di posta accettante dovrebbe cercare i record DNS comuni per verificare che l'e-mail provenga dal posto giusto (ad esempio, record SPF, DKIM, DMARC).

Kraken Security Labs crede nella "fiducia, ma verifica" e testa regolarmente l'efficacia dei controlli di sicurezza della posta elettronica di Kraken. Durante uno di questi test abbiamo scoperto che diversi provider di posta non eseguono controlli semplici e mettono quindi i loro utenti (e potenzialmente i nostri clienti) a rischio di phishing: in particolare, gli utenti di yahoo.com e aol.com erano a rischio di ricevere e-mail consegnate nella loro casella di posta da sottodomini inesistenti di luoghi popolari, come admin@verylegitmails.verizon.com.

Kraken Security Labs ha segnalato questo problema a Verizon Media (proprietaria di aol.com e yahoo.com) l'8 ottobre 2020. Purtroppo è stato classificato come di bassa gravità e la nostra segnalazione è stata chiusa a causa del basso impatto. Tuttavia, da allora, sembra che siano stati implementati miglioramenti ad entrambi i sistemi di posta elettronica, risolvendo alcuni dei problemi descritti di seguito.

Puoi proteggerti sempre essere alla ricerca di truffe di phishing. Dovresti anche considerare di cambiare il tuo servizio di posta elettronica su gmail.com o protonmail.com se attualmente utilizzi aol.com o yahoo.com. Se gestisci il tuo dominio, assicurati che i tuoi record DMARC, SPF e DKIM siano aggiornati per limitare la possibilità che i truffatori utilizzino il tuo dominio.

At Laboratori di sicurezza Kraken, la nostra missione è quella di educare ed e potenza detentori di criptovaluta con la conoscenza di cui hanno bisogno per proteggere i propri beni e utilizzare in modo sicuro i propri fondi come ritengono opportuno. In questo articolo imparerai maggiori dettagli tecnici su questa tecnica di spoofing della posta elettronica, su come proteggiamo i nostri domini e quali misure puoi intraprendere per garantire la tua sicurezza.

Dettagli tecnici

Lo spoofing era una forma di attacco dilagante solo dieci anni fa. I server di posta elettronica non disponevano di un modo efficace per verificare i mittenti. La posta con un mittente contraffatto ha una percentuale di successo più elevata, poiché molti utenti non si rendono conto che questo campo può essere falsificato. Un messaggio proveniente da un dominio riconoscibile (come mail@kraken.com) può creare un'illusione di autorità e sicurezza, soprattutto se paragonato a un indirizzo sconosciuto come mail@esempio-dominio-strano.xyz. Per fortuna, al giorno d’oggi la maggior parte dei provider di posta dispone di controlli significativi contro lo spoofing. Standard come DMARC hanno formalizzato tecniche per rendere lo spoofing molto più difficile.

Protezione della posta

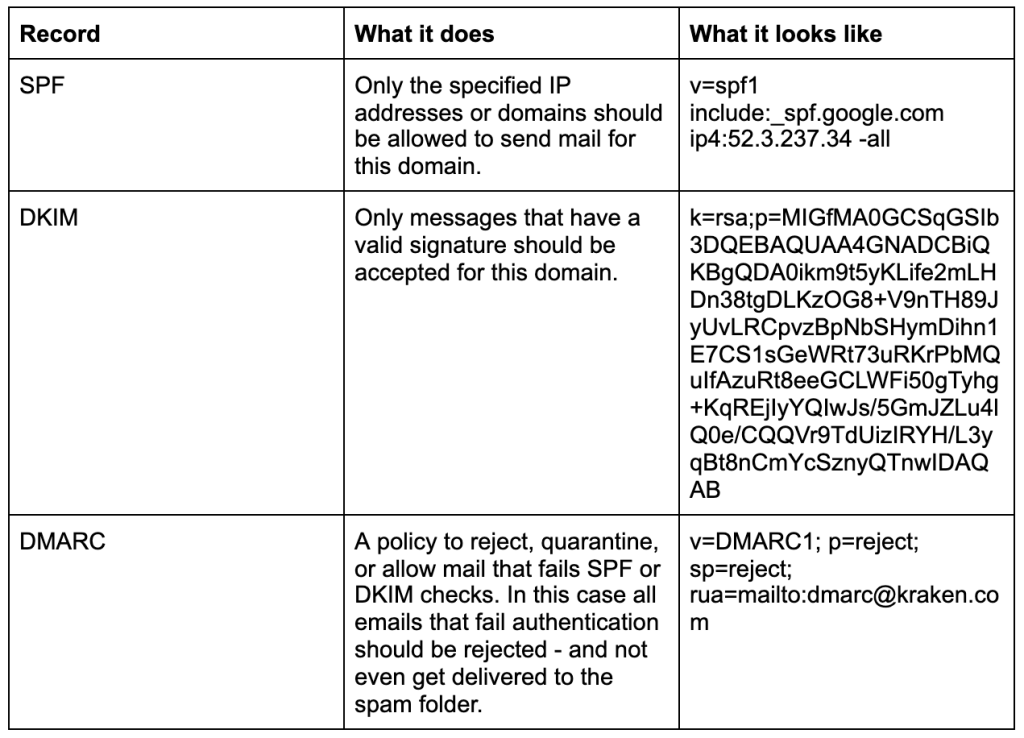

La sicurezza della posta elettronica è più complessa di quanto tratteremo qui, ma le migliori pratiche attuali per prevenire lo spoofing sono incentrate sui record SPF, DMARC e DKIM. Quando un server di posta riceve la posta, esegue alcune ricerche DNS sul dominio della posta per controllare questi record.

Ciascun server di posta elettronica gestisce questi controlli in modo diverso. Ad esempio, Gmail contrassegna tutta la posta che non supera i controlli SPF con un banner di avviso dall'aspetto spaventoso che incoraggia gli utenti a fare attenzione (anche se tecnicamente questi messaggi non avrebbero mai dovuto essere accettati dal server di posta) e tutte le email che non superano i controlli DMARC che hanno un La politica di "rifiuto" non sarà affatto accettata.

Altri provider di posta possono avere procedure notevolmente diverse, ciascuno con il proprio algoritmo proprietario. Ad esempio, alcuni provider scelgono di bloccare completamente le email, altri di inviarle in una casella di posta indesiderata, altri ancora di inviare email con avvisi.

Sperimentare con provider di posta gratuiti

Per noi è preoccupante l’applicazione incoerente tra i diversi fornitori, quindi abbiamo effettuato ulteriori test. Abbiamo tentato di inviare e-mail contraffatte per un dominio bloccato ai principali provider di posta elettronica gratuiti e abbiamo monitorato il loro comportamento.

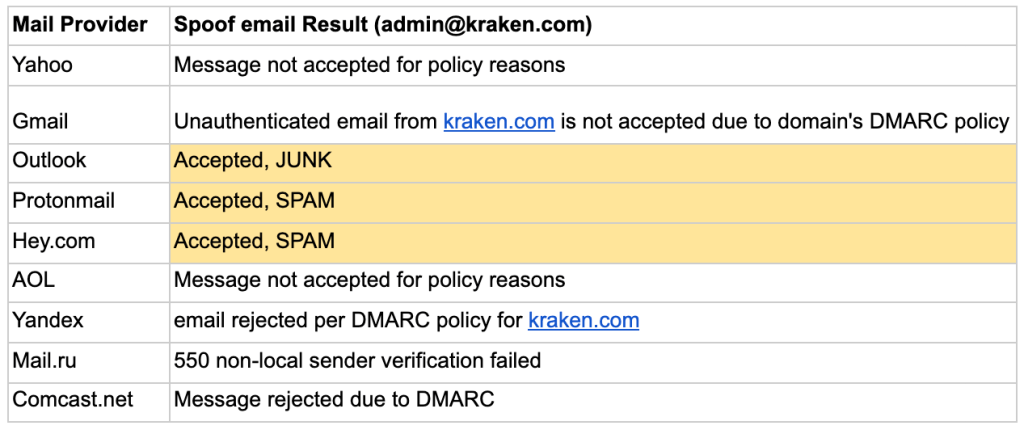

Prova 1 – Spoofing admin@kraken.com (un dominio di base protetto)

Abbiamo inviato un'e-mail contraffatta da un dominio con un record SPF hardfail valido, un record DMARC valido e un selettore DKIM configurato.

aspettative: La posta viene rifiutata perché non proviene da un indirizzo IP consentito e non dispone di una firma DKIM.

Qui non ci sono grandi sorprese, anche se inviare un messaggio nella posta indesiderata o nello spam significa che gli utenti potrebbero teoricamente essere ancora ingannati se presumessero che si sia trattato di un errore.

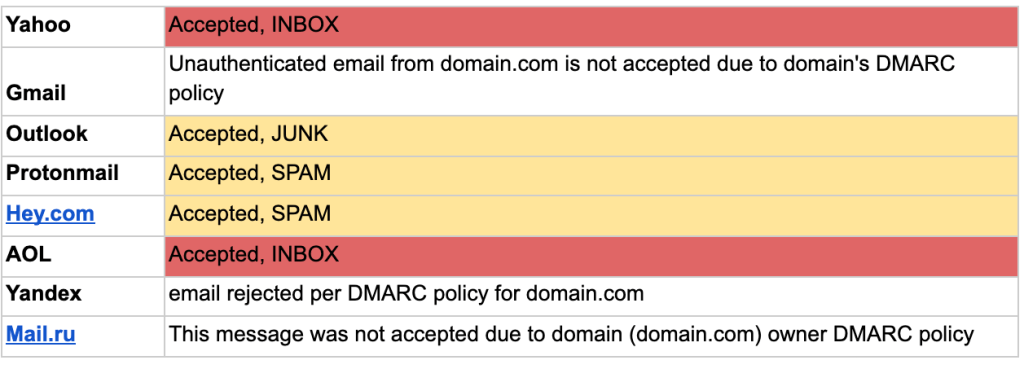

Prova 2 – Spoofing admin@fakedomain.kraken.com (un sottodominio inesistente)

Abbiamo inviato un'e-mail contraffatta da un sottodominio che non esiste. Non sono presenti record di alcun tipo per questo nome host.

aspettative: La posta viene rifiutata perché il nome host non esiste o non contiene record (nessun record A, nessun record SPF o DKIM). Inoltre, la policy DMARC è stata impostata su "rifiuta", pertanto qualsiasi email che non può essere autenticata da SPF/DKIM deve essere rifiutata.

Sorprendentemente, i server di posta di Yahoo.com e AOL.com hanno accettato questo messaggio palesemente contraffatto e lo hanno inserito nella casella di posta della vittima. Ciò è particolarmente preoccupante, perché significa che un utente malintenzionato deve semplicemente includere un sottodominio affinché la sua posta venga accettata e appaia legittima agli utenti di queste piattaforme (ad esempio, admin@emails.chase.com).

AOL.com e Yahoo.com all'epoca erano di proprietà di Verizon Media, quindi abbiamo segnalato loro il problema l'8 ottobre 2020. Verizon Media ha chiuso il problema in quanto fuori ambito e informale. Kraken Security Labs ha ribadito l'importanza di proteggere gli utenti di AOL e Yahoo dal phishing, ma non sono state fornite ulteriori comunicazioni sulla risoluzione di questi problemi.

Da allora sembra che siano stati implementati dei miglioramenti: le e-mail vengono ora rifiutate in conformità con la politica DMARC e sembra essere implementata una migliore limitazione della velocità.

Continuiamo a sostenere che gli utenti di posta elettronica di Yahoo e Verizon corrono un rischio maggiore, poiché altri fornitori hanno avvisi significativamente migliori nei confronti dei propri utenti quando le e-mail non possono essere autenticate (come nel caso in cui non viene utilizzato alcun DMARC/DKIM/SPF).

Takeaways

Nonostante i migliori sforzi del proprietario di un dominio, i provider di posta elettronica non sempre filtrano la posta elettronica come previsto. Gli utenti con indirizzi email @yahoo.com e @aol.com correvano un rischio maggiore di ricevere messaggi falsificati, anche se questi messaggi potevano essere facilmente rilevati e filtrati da questi provider. Sebbene i comportamenti siano migliorati, ti consigliamo comunque di trasferire la tua posta elettronica con sensibilità più elevata a un provider che esegua un filtraggio migliore, come Gmail o Protonmail.

Se utilizzi un server di posta elettronica, assicurati che i record DNS della posta elettronica per DMARC, DKIM e SPF siano sempre aggiornati e verifica regolarmente se i controlli della posta elettronica funzionano.

Fonte: https://blog.kraken.com/post/10480/email-spoofing-is-not-a-thing-of-the-past/

- &

- 2020

- algoritmo

- Tutti

- tra

- in giro

- articolo

- Attività

- dietro le quinte

- MIGLIORE

- best practice

- inseguimento

- Controlli

- chiuso

- arrivo

- Uncommon

- Comunicazione

- criptovaluta

- Corrente

- DID

- scoperto

- dns

- domini

- Efficace

- in forma

- modulo

- Gratis

- fondi

- qui

- Come

- HTTPS

- Impact

- IP

- Indirizzo IP

- sicurezza

- IT

- conoscenze

- Kraken

- Labs

- IMPARARE

- ricerca

- maggiore

- Media

- Missione

- Altro

- phishing

- Piattaforme

- politica

- Popolare

- protegge

- record

- Rischio

- Correre

- running

- Truffatori

- allo

- problemi di

- set

- Un'espansione

- So

- carne in scatola

- standard

- il successo

- SISTEMI DI TRATTAMENTO

- Consulenza

- Testing

- test

- tempo

- top

- us

- utenti

- fornitori

- OMS

- Yahoo

- anni