L'IT si è evoluta negli ultimi anni: grazie alle tecnologie low-code e no-code (LCNC), un numero crescente di persone con background diversi richiede l'accesso a strumenti e piattaforme che in precedenza erano una prerogativa degli individui più esperti di tecnologia in azienda, come ingegneri o sviluppatori.

Di queste tecnologie LCNC, abbiamo recentemente annunciato Tela di Amazon SageMaker, un'interfaccia visiva point-and-click per analisti aziendali per creare modelli di machine learning (ML) e generare previsioni accurate senza scrivere codice o avere precedenti esperienze di machine learning.

Per consentire l'agilità a quei nuovi utenti garantendo al contempo la sicurezza degli ambienti, molte aziende hanno scelto di adottare la tecnologia single sign-on, come Accesso singolo AWS. AWS SSO è un servizio single sign-on basato sul cloud che semplifica la gestione centralizzata dell'accesso SSO a tutti i tuoi account AWS e alle applicazioni cloud. Include un portale utente in cui gli utenti finali possono trovare e accedere a tutti gli account AWS assegnati e alle applicazioni cloud in un'unica posizione, comprese le applicazioni personalizzate che supportano Security Assertion Markup Language (SAML) 2.0.

In questo post, ti guideremo attraverso i passaggi necessari per configurare Canvas come applicazione SAML 2.0 personalizzata in AWS SSO, in modo che i tuoi analisti aziendali possano accedere senza problemi a Canvas con le loro credenziali da AWS SSO o altri provider di identità esistenti (IdP), senza il è necessario farlo tramite il Console di gestione AWS.

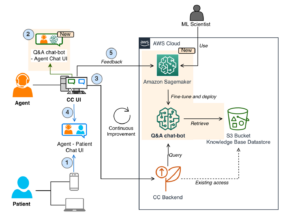

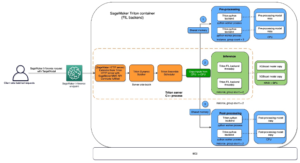

Panoramica della soluzione

Per stabilire una connessione da AWS SSO a Amazon Sage Maker Studio app di dominio, è necessario completare i seguenti passaggi:

- Crea un profilo utente in Studio per ogni utente AWS SSO che dovrebbe accedere a Canvas.

- Crea un'applicazione SAML 2.0 personalizzata in AWS SSO e assegnala agli utenti.

- Crea il necessario Gestione dell'identità e dell'accesso di AWS (IAM) Provider SAML e ruolo AWS SSO.

- Mappa le informazioni necessarie da AWS SSO al dominio SageMaker tramite le mappature degli attributi.

- Accedi all'applicazione Canvas da AWS SSO.

Prerequisiti

Per connettere Canvas ad AWS SSO, devi avere i seguenti prerequisiti impostati:

- AWS SSO in una delle regioni AWS supportate. Per le istruzioni, fare riferimento a Per iniziare.

- Un dominio SageMaker che utilizza IAM. Per le istruzioni, fare riferimento a Integrazione nel dominio Amazon SageMaker utilizzando IAM.

Crea un profilo utente di dominio Studio

In un dominio Studio, ogni utente ha il proprio profilo utente. Le app di Studio come Studio IDE, RStudio e Canvas possono essere create da questi profili utente e sono legate al profilo utente che le ha create.

Affinché AWS SSO acceda all'app Canvas per un determinato profilo utente, devi mappare il nome del profilo utente al nome utente in AWS SSO. In questo modo, il nome utente di AWS SSO, e quindi il nome del profilo utente, possono essere passati automaticamente da AWS SSO a Canvas.

In questo post, assumiamo che gli utenti AWS SSO siano già disponibili, creati durante i prerequisiti per l'onboarding in AWS SSO. Hai bisogno di un profilo utente per ogni utente AWS SSO di cui desideri eseguire l'onboarding nel tuo dominio Studio e quindi in Canvas.

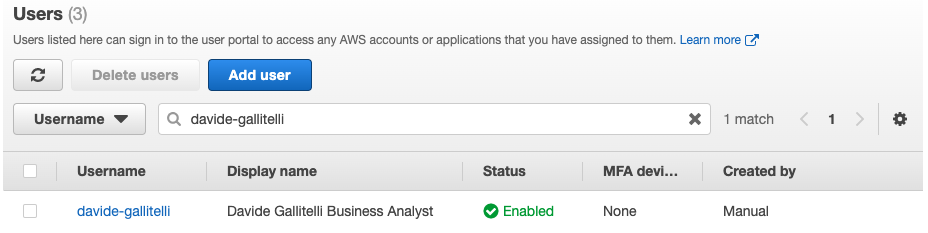

Per recuperare queste informazioni, accedere a Utenti pagina sulla console AWS SSO. Qui puoi vedere il nome utente del tuo utente, nel nostro caso davide-gallitelli.

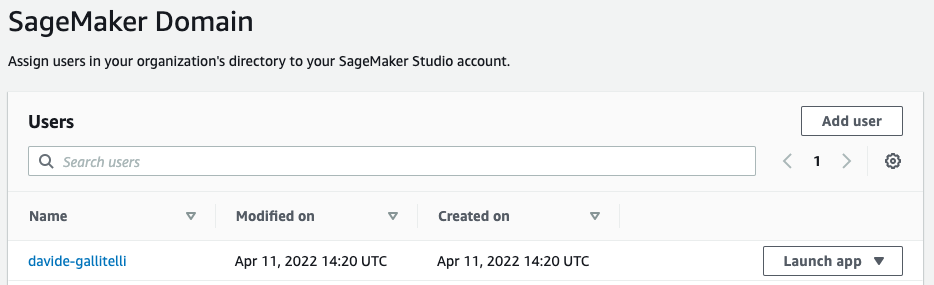

Con queste informazioni, ora puoi accedere al tuo dominio Studio e creare un nuovo profilo utente chiamato esattamente davide-gallitelli.

Se hai un altro IdP, puoi utilizzare qualsiasi informazione da esso fornita per nominare il tuo profilo utente, purché sia univoco per il tuo dominio. Assicurati solo di mapparlo correttamente in base a Mappatura degli attributi AWS SSO.

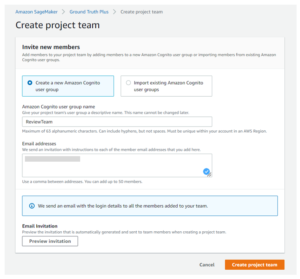

Crea l'applicazione SAML 2.0 personalizzata in AWS SSO

Il passaggio successivo consiste nel creare un'applicazione SAML 2.0 personalizzata in AWS SSO.

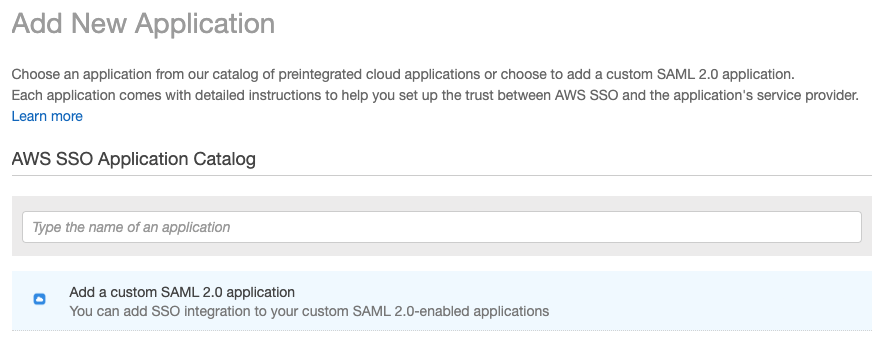

- Nella console AWS SSO, scegli Applicazioni nel pannello di navigazione.

- Scegli Aggiungi una nuova applicazione.

- Scegli Aggiungi un'applicazione SAML 2.0 personalizzata.

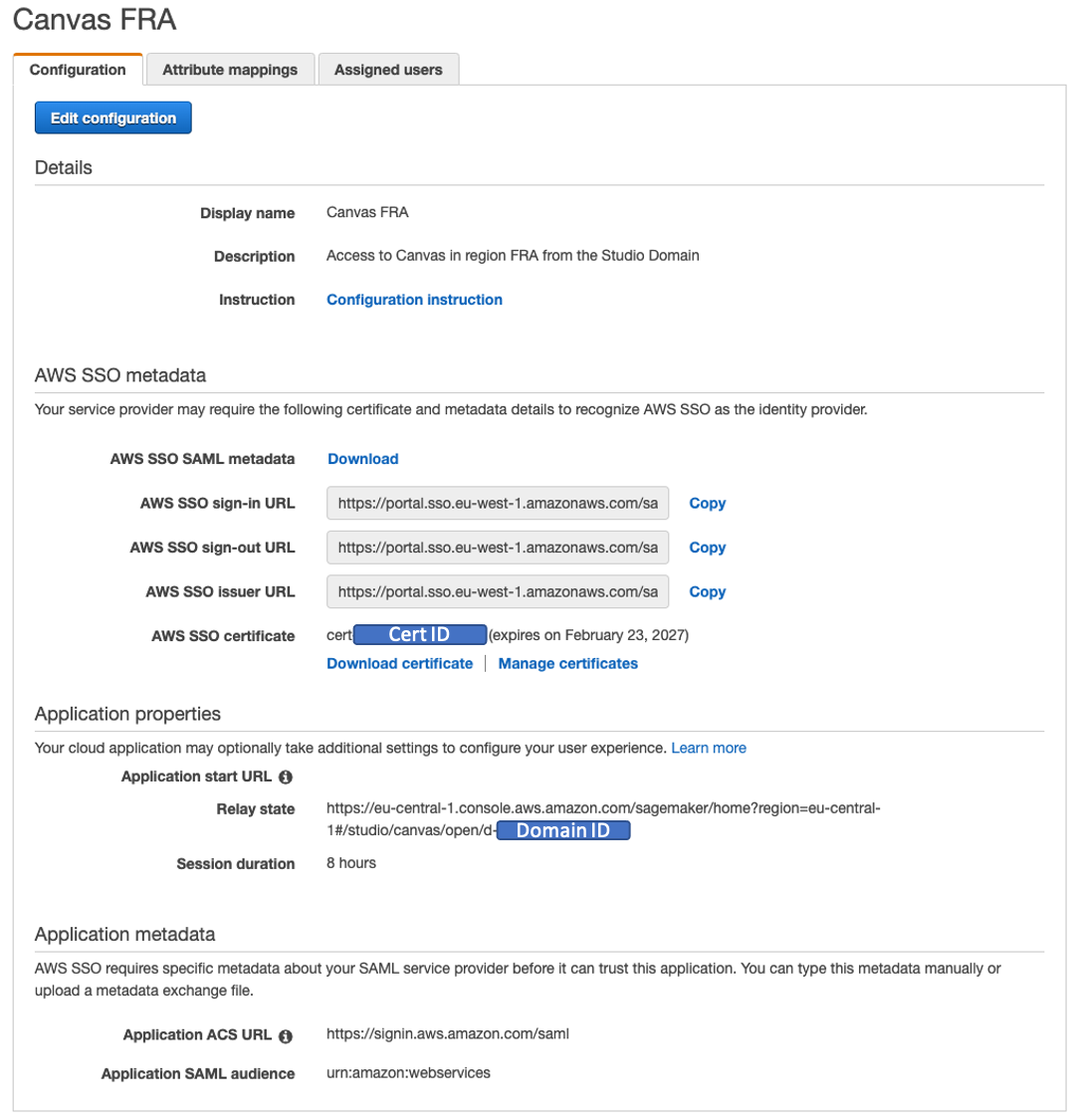

- Scarica il file di metadati SAML di AWS SSO, che utilizzi durante la configurazione di IAM.

- Nel Nome visualizzato, inserisci un nome, ad esempio

SageMaker Canvasseguito dalla tua Regione. - Nel Descrizione, inserisci una descrizione facoltativa.

- Nel URL di inizio dell'applicazione, lascia com'è.

- Nel Stato relè, accedere

https://YOUR-REGION.console.aws.amazon.com/sagemaker/home?region=YOUR-REGION#/studio/canvas/open/YOUR-STUDIO-DOMAIN-ID. - Nel Durata della sessione, scegli la durata della sessione. Suggeriamo 8 ore.

I Durata della sessione il valore rappresenta la quantità di tempo che si desidera che la sessione utente duri prima che l'autenticazione sia nuovamente richiesta. Un'ora è la più sicura, mentre più tempo significa meno necessità di interazione. Scegliamo in questo caso 8 ore, equivalenti a una giornata lavorativa. - Nel URL ACS dell'applicazione, inserisci https://signin.aws.amazon.com/saml.

- Nel Pubblico SAML dell'applicazione, accedere

urn:amazon:webservices.

Dopo aver salvato le impostazioni, la configurazione dell'applicazione dovrebbe essere simile allo screenshot seguente.

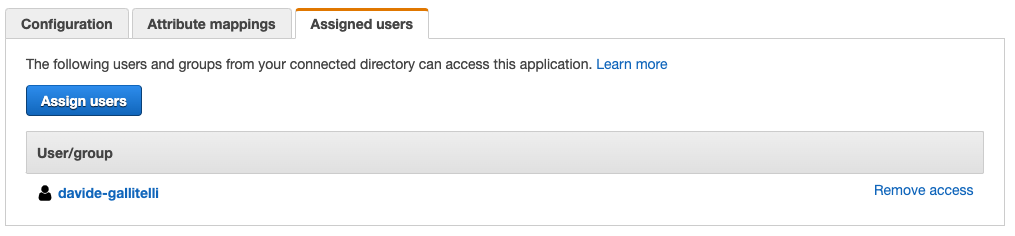

Ora puoi assegnare i tuoi utenti a questa applicazione, in modo che l'applicazione appaia nel loro portale AWS SSO dopo l'accesso.

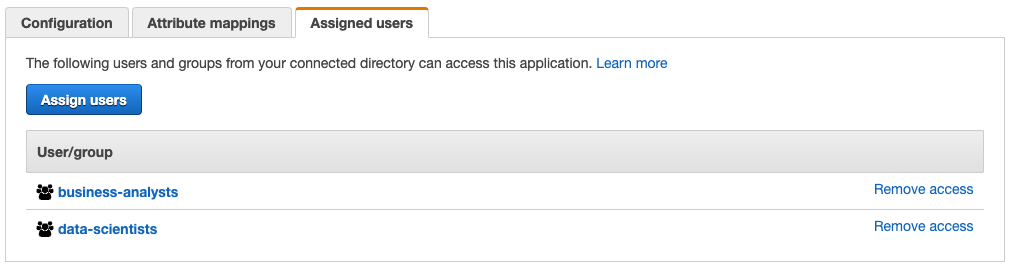

Ora puoi assegnare i tuoi utenti a questa applicazione, in modo che l'applicazione appaia nel loro portale AWS SSO dopo l'accesso. - Sulla Utenti assegnati scheda, scegliere Assegna utenti.

- Scegli i tuoi utenti.

Facoltativamente, se desideri consentire a molti data scientist e analisti aziendali della tua azienda di utilizzare Canvas, il modo più semplice e veloce è utilizzare i gruppi AWS SSO. A tale scopo, creiamo due gruppi SSO AWS: business-analysts ed data-scientists. Assegniamo gli utenti a questi gruppi in base ai loro ruoli, quindi diamo accesso all'applicazione a entrambi i gruppi.

Configura il tuo provider SAML IAM e il ruolo AWS SSO

Per configurare il tuo provider SAML IAM, completa i seguenti passaggi:

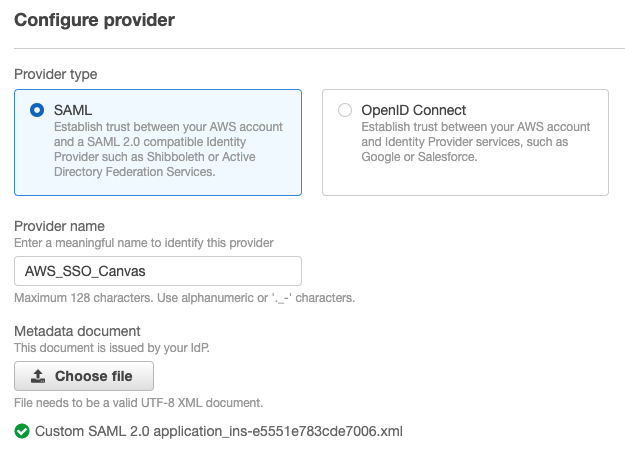

- Sulla console IAM, scegli Provider di identità nel pannello di navigazione.

- Scegli Aggiungi fornitore.

- Nel Tipo di fornitore, selezionare SAML.

- Nel Nome del provider, inserisci un nome, ad esempio

AWS_SSO_Canvas. - Carica il documento di metadati che hai scaricato in precedenza.

- Prendere nota dell'ARN da utilizzare in un passaggio successivo.

Dobbiamo anche creare un nuovo ruolo per AWS SSO da utilizzare per accedere all'applicazione. - Sulla console IAM, scegli Ruoli nel pannello di navigazione.

- Scegli Crea ruolo.

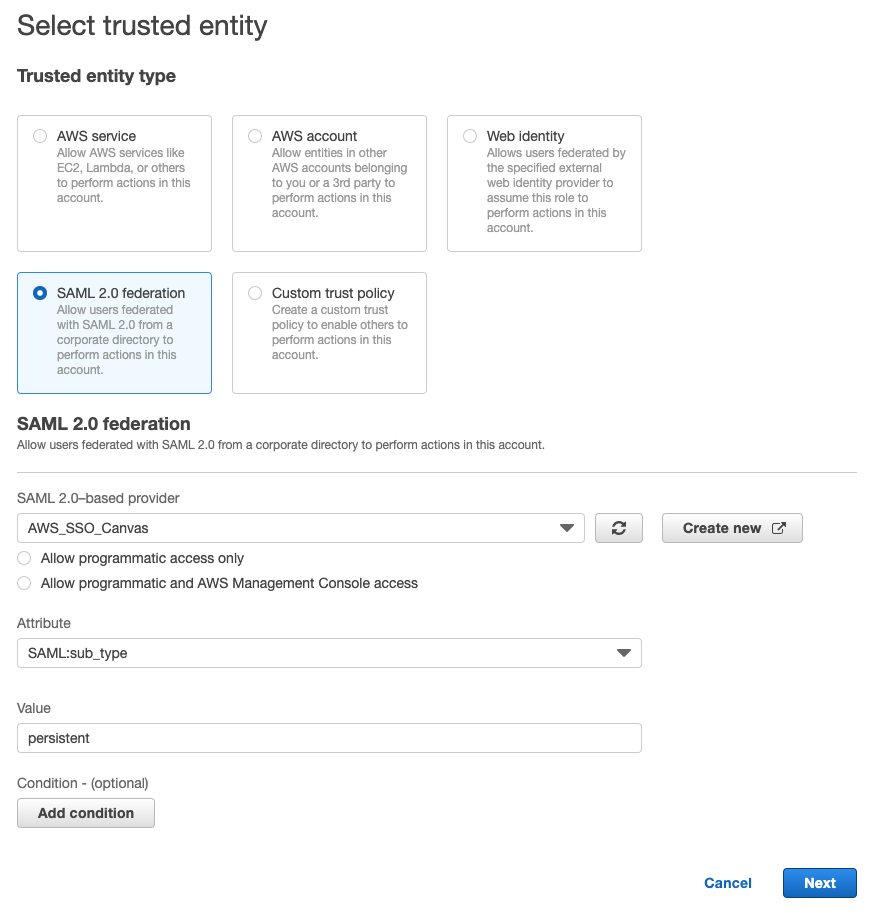

- Nel Tipo di entità attendibile, selezionare Federazione SAML 2.0.

- Nel Provider basato su SAML 2.0, scegli il provider che hai creato (

AWS_SSO_Canvas). - Non selezionare nessuno dei due metodi di accesso SAML 2.0.

- Nel Attributoscegli SAML: sottotipo.

- Nel Valore, accedere

persistent. - Scegli Avanti.

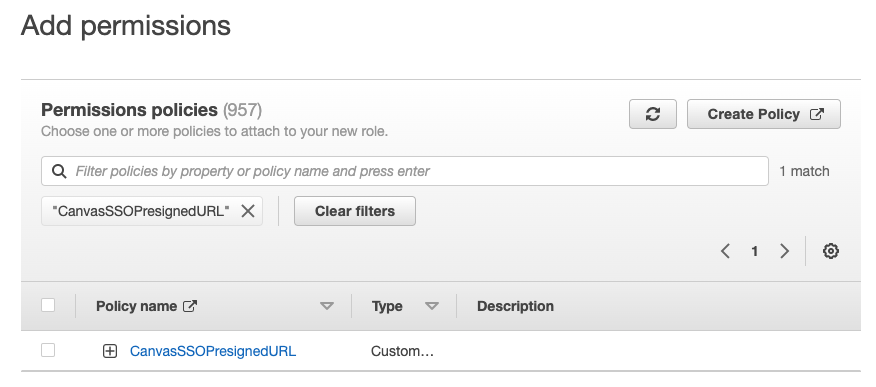

Dobbiamo concedere ad AWS SSO l'autorizzazione per creare un URL prefirmato del dominio Studio, di cui abbiamo bisogno per eseguire il reindirizzamento a Canvas. - Sulla Politiche di autorizzazione pagina, scegli Crea politica.

- Sulla Crea scheda politicascegli JSON e inserisci il seguente codice:

- Scegli Successivo: Tag e fornire tag se necessario.

- Scegli Successivo:Recensione.

- Assegna un nome alla politica, ad esempio

CanvasSSOPresignedURL. - Scegli Crea politica.

- Ritorna al Aggiungi autorizzazioni pagina e cerca la polizza che hai creato.

- Seleziona la politica, quindi scegli Avanti.

- Assegna un nome al ruolo, ad esempio

AWS_SSO_Canvas_Rolee fornire una descrizione facoltativa. - Nella pagina di revisione, modifica la policy di attendibilità in modo che corrisponda al codice seguente:

- Salva le modifiche, quindi scegli Crea ruolo.

- Nota anche l'ARN di questo ruolo, da utilizzare nella sezione seguente.

Configura le mappature degli attributi in AWS SSO

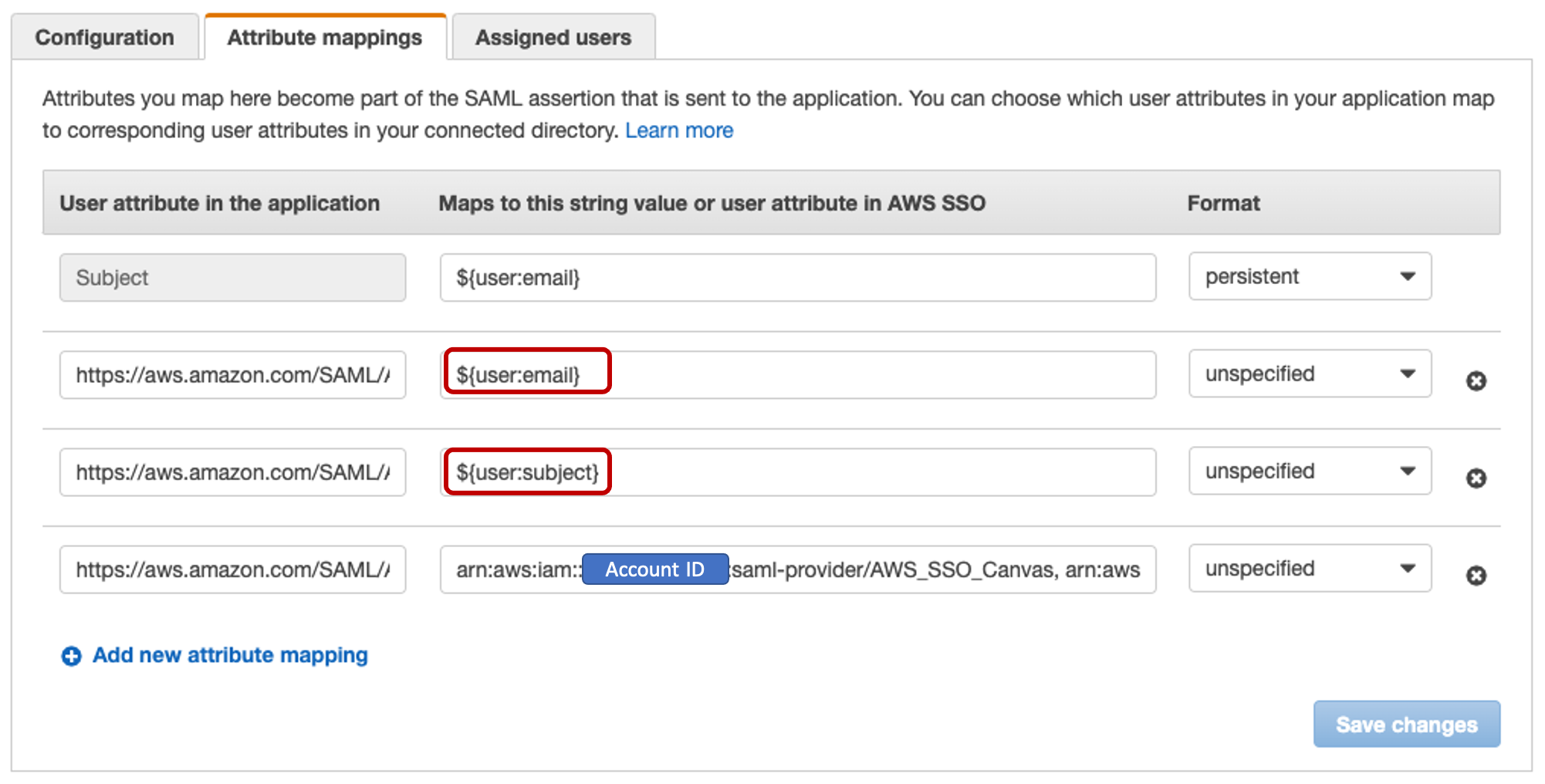

Il passaggio finale consiste nel configurare le mappature degli attributi. Gli attributi qui mappati diventano parte dell'asserzione SAML inviata all'applicazione. Puoi scegliere quali attributi utente nella tua applicazione mappano agli attributi utente corrispondenti nella tua directory connessa. Per ulteriori informazioni, fare riferimento a Mappature degli attributi.

- Nella console AWS SSO, vai all'applicazione che hai creato.

- Sulla Mappature degli attributi scheda, configurare le seguenti mappature:

| Attributo utente nell'applicazione | Esegue il mapping a questo valore stringa o attributo utente in AWS SSO |

Subject |

${user:email} |

https://aws.amazon.com/SAML/Attributes/RoleSessionName |

${user:email} |

https://aws.amazon.com/SAML/Attributes/PrincipalTag:SageMakerStudioUserProfileName |

${user:subject} |

https://aws.amazon.com/SAML/Attributes/Role |

, |

Hai finito!

Accedi all'applicazione Canvas da AWS SSO

Sulla console AWS SSO, annota l'URL del portale utente. Ti consigliamo di uscire prima dal tuo account AWS o di aprire una finestra del browser in incognito. Passa all'URL del portale utente, accedi con le credenziali che hai impostato per l'utente AWS SSO, quindi scegli la tua applicazione Canvas.

Verrai reindirizzato automaticamente all'applicazione Canvas.

Conclusione

In questo post, abbiamo discusso di una soluzione per consentire agli analisti aziendali di sperimentare il ML senza codice tramite Canvas in modo sicuro e unificato attraverso un portale di accesso singolo. Per fare ciò, abbiamo configurato Canvas come applicazione SAML 2.0 personalizzata all'interno di AWS SSO. Gli analisti aziendali sono ora a un clic dall'utilizzo di Canvas e dalla risoluzione di nuove sfide con il machine learning senza codice. Ciò consente la sicurezza necessaria ai team di ingegneria e sicurezza del cloud, consentendo al contempo l'agilità e l'indipendenza dei team di analisti aziendali. Un processo simile può essere replicato in qualsiasi IdP riproducendo questi passaggi e adattandoli allo specifico SSO.

Per saperne di più su Canvas, dai un'occhiata Annuncio di Amazon SageMaker Canvas: una funzionalità visiva e senza codice di machine learning per analisti aziendali. Canvas consente inoltre una facile collaborazione con i team di data science. Per saperne di più, vedere Build, Share, Deploy: in che modo analisti aziendali e data scientist ottengono un time-to-market più rapido utilizzando ML senza codice e Amazon SageMaker Canvas. Per gli amministratori IT, suggeriamo di fare il check-out Configurazione e gestione di Amazon SageMaker Canvas (per amministratori IT).

L'autore

Davide Gallitelli è uno Specialist Solutions Architect per AI/ML nella regione EMEA. Ha sede a Bruxelles e lavora a stretto contatto con i clienti in tutto il Benelux. È stato uno sviluppatore sin da giovanissimo, iniziando a programmare all'età di 7 anni. Ha iniziato a studiare AI/ML negli ultimi anni dell'università e da allora se ne è innamorato.

Davide Gallitelli è uno Specialist Solutions Architect per AI/ML nella regione EMEA. Ha sede a Bruxelles e lavora a stretto contatto con i clienti in tutto il Benelux. È stato uno sviluppatore sin da giovanissimo, iniziando a programmare all'età di 7 anni. Ha iniziato a studiare AI/ML negli ultimi anni dell'università e da allora se ne è innamorato.

- Coinsmart. Il miglior scambio di bitcoin e criptovalute d'Europa.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. ACCESSO LIBERO.

- Criptofalco. Radar Altcoin. Prova gratuita.

- Fonte: https://aws.amazon.com/blogs/machine-learning/enable-business-analysts-to-access-amazon-sagemaker-canvas-without-using-the-aws-management-console-with-aws- così/

- "

- 100

- 7

- a

- Chi siamo

- accesso

- Secondo

- Il mio account

- preciso

- Raggiungere

- Action

- amministratori

- Tutti

- Consentire

- già

- Amazon

- quantità

- ha annunciato

- Un altro

- App

- Applicazioni

- applicazioni

- applicazioni

- addetto

- gli attributi

- Autenticazione

- automaticamente

- disponibile

- AWS

- diventare

- prima

- sistema

- del browser

- Bruxelles

- costruire

- affari

- tela

- Custodie

- sfide

- verifica

- Scegli

- scelto

- Cloud

- codice

- collaborazione

- Aziende

- azienda

- completamento di una

- condizione

- Configurazione

- Connettiti

- collegato

- veloce

- consolle

- Corrispondente

- creare

- creato

- Credenziali

- costume

- cliente

- dati

- scienza dei dati

- giorno

- schierare

- Costruttori

- sviluppatori

- dominio

- giù

- durante

- ogni

- effetto

- enable

- Abilita

- Ingegneria

- Ingegneri

- assicurando

- entrare

- entità

- stabilire

- di preciso

- esempio

- esistente

- esperienza

- più veloce

- più veloce

- Nome

- i seguenti

- da

- generare

- Gruppo

- avendo

- qui

- Come

- HTTPS

- Identità

- inclusi

- Compreso

- crescente

- individui

- informazioni

- interazione

- Interfaccia

- IT

- Lingua

- IMPARARE

- apprendimento

- Lasciare

- Lunghi

- Guarda

- amore

- macchina

- machine learning

- make

- FA

- gestire

- gestione

- gestione

- carta geografica

- partita

- si intende

- metodi

- ML

- modelli

- Scopri di più

- maggior parte

- Navigare

- Navigazione

- necessaria

- GENERAZIONE

- numero

- Procedura di Onboarding

- aprire

- Altro

- proprio

- parte

- Persone

- Piattaforme

- Termini e Condizioni

- politica

- Portale

- Previsioni

- precedente

- Direttore

- processi

- Profilo

- Profili

- fornire

- purché

- fornitore

- fornitori

- recente

- recentemente

- reindirizzare

- regione

- rappresenta

- richiedere

- necessario

- risorsa

- recensioni

- Ruolo

- Scienze

- scienziati

- senza soluzione di continuità

- Cerca

- sicuro

- assicurato

- problemi di

- servizio

- set

- Condividi

- simile

- da

- singolo

- So

- solido

- soluzione

- Soluzioni

- specialista

- specifico

- inizia a

- iniziato

- dichiarazione

- studio

- supporto

- supportato

- le squadre

- Tecnologie

- Tecnologia

- I

- perciò

- Attraverso

- per tutto

- tempo

- strumenti

- Affidati ad

- unico

- Università

- uso

- utenti

- APPREZZIAMO

- versione

- while

- entro

- senza

- Lavora

- lavori

- scrittura

- anni

- giovane

- Trasferimento da aeroporto a Sharm