ESET ha collaborato con la polizia federale del Brasile nel tentativo di interrompere la botnet Grandoreiro. ESET ha contribuito al progetto fornendo analisi tecniche, informazioni statistiche e nomi di dominio e indirizzi IP di server di comando e controllo (C&C) noti. A causa di un difetto di progettazione nel protocollo di rete di Grandoreiro, i ricercatori ESET sono riusciti anche a dare un'occhiata alla vittimologia.

I sistemi automatizzati ESET hanno elaborato decine di migliaia di campioni Grandoreiro. L'algoritmo di generazione dei domini (DGA) utilizzato dal malware dall'ottobre 2020 circa produce un dominio principale e, facoltativamente, diversi domini di sicurezza, al giorno. Il DGA è l'unico modo in cui Grandoreiro conosce come riferire a un server C&C. Oltre alla data attuale, la DGA accetta anche la configurazione statica: abbiamo osservato 105 configurazioni di questo tipo al momento della stesura di questo articolo.

Gli operatori di Grandoreiro hanno abusato di fornitori di servizi cloud come Azure e AWS per ospitare la loro infrastruttura di rete. I ricercatori di ESET hanno fornito dati cruciali per identificare gli account responsabili della configurazione di questi server. Ulteriori indagini condotte dalla Polizia Federale del Brasile hanno portato alla identificazione e arresto degli individui che controllano questi server. In questo post del blog, esaminiamo come abbiamo ottenuto i dati per assistere le forze dell'ordine nell'esecuzione di questa operazione di interruzione.

sfondo

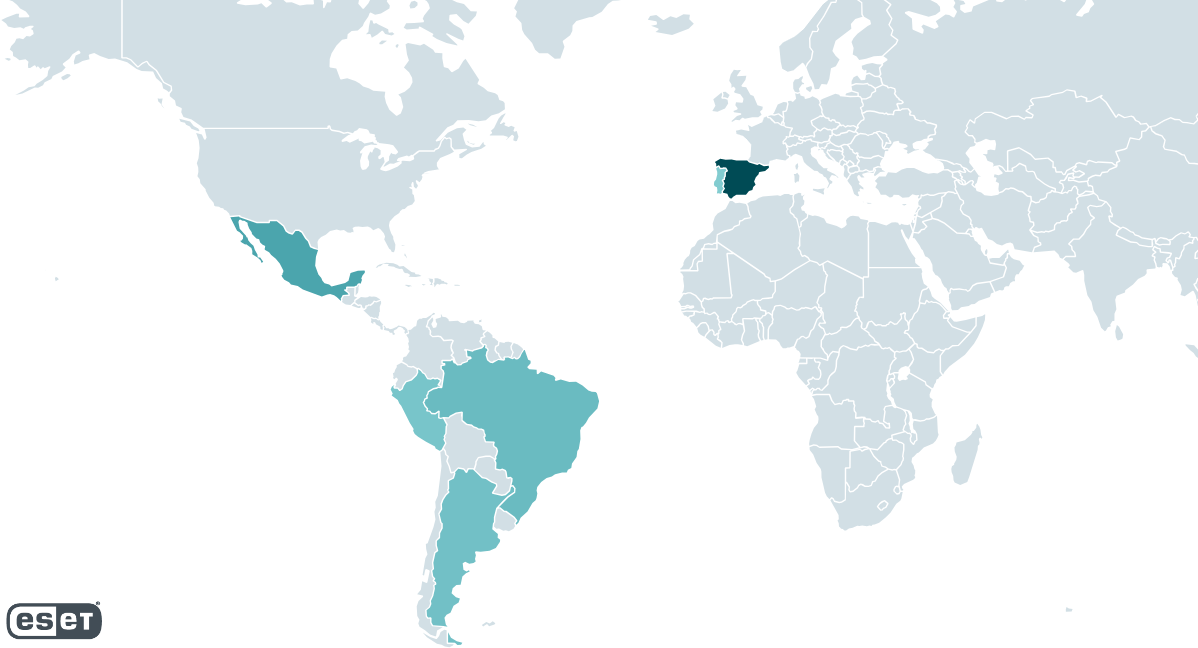

Grandoreiro è uno dei tanti trojan bancari latinoamericani. È attivo almeno dal 2017 e da allora i ricercatori ESET lo seguono da vicino. Grandoreiro si rivolge a Brasile e Messico, e dal 2019 anche alla Spagna (vedi Figura 1). Mentre la Spagna è stata il paese più preso di mira tra il 2020 e il 2022, nel 2023 abbiamo osservato un chiaro spostamento di attenzione verso Messico e Argentina, quest’ultima nuova per Grandoreiro.

Dal punto di vista della funzionalità, Grandoreiro non è cambiato molto dall'ultimo post sul blog nel 2020. Offriamo una breve panoramica del malware in questa sezione e in seguito approfondiremo le poche modifiche, principalmente la nuova logica DGA.

Quando un trojan bancario latinoamericano compromette con successo una macchina, solitamente invia una richiesta HTTP GET a un server remoto, inviando alcune informazioni di base sulla macchina compromessa. Sebbene le versioni precedenti di Grandoreiro implementassero questa funzionalità, nel tempo gli sviluppatori hanno deciso di abbandonarla.

Grandoreiro monitora periodicamente la finestra in primo piano per trovarne una che appartiene a un processo del browser web. Quando viene trovata una finestra di questo tipo e il suo nome corrisponde a qualsiasi stringa da un elenco codificato di stringhe relative alla banca, allora e solo allora il malware avvia la comunicazione con il suo server C&C, inviando richieste almeno una volta al secondo fino alla chiusura.

L'operatore deve interagire manualmente con la macchina compromessa per rubare il denaro della vittima. Il malware consente:

- bloccando lo schermo della vittima,

- registrazione delle sequenze di tasti,

- simulare l'attività del mouse e della tastiera,

- condividere lo schermo della vittima e

- visualizzazione di finestre pop-up false.

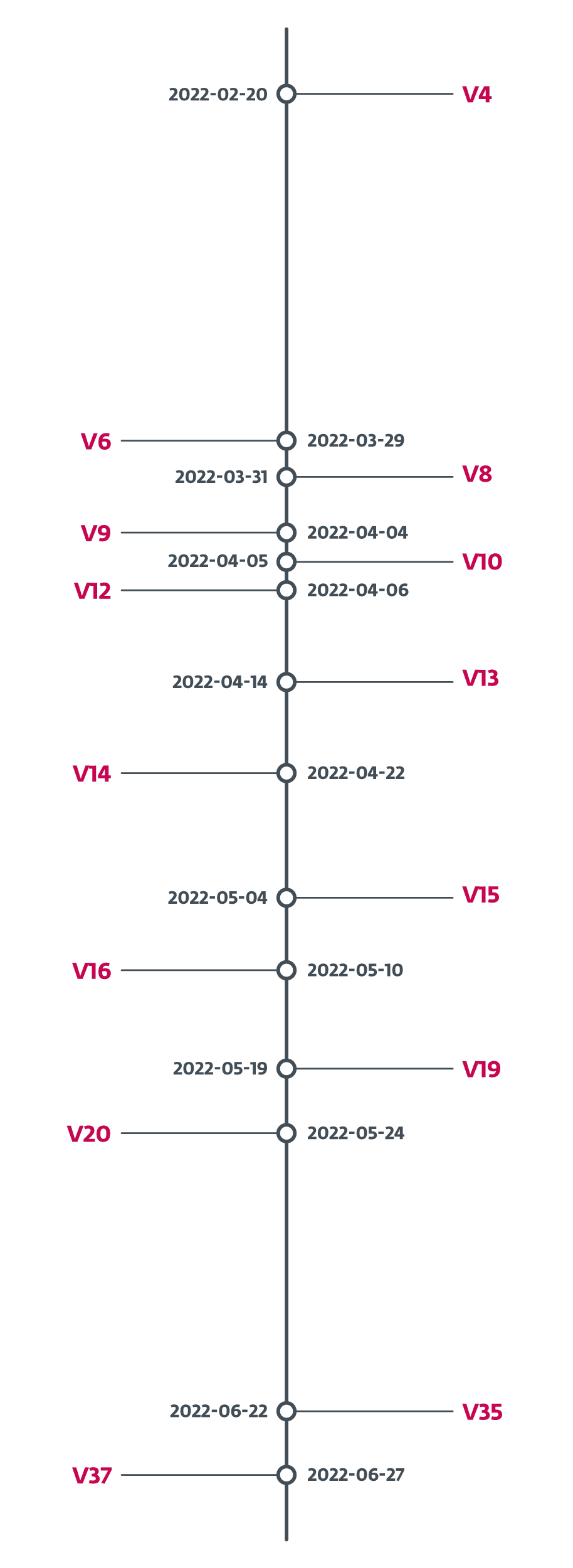

Grandoreiro subisce uno sviluppo rapido e costante. Occasionalmente vedevamo anche diverse nuove build a settimana, rendendo difficile tenerne traccia. Per dimostrarlo, nel febbraio 2022, gli operatori di Grandoreiro hanno aggiunto un identificatore di versione ai binari. Nella Figura 2 mostriamo la rapidità con cui è cambiato l'identificatore di versione. In media, si trattava di una nuova versione ogni quattro giorni tra febbraio 2022 e giugno 2022. Nell'intervallo di un mese tra il 24 maggioth, 2022 e June 22ndNel 2022 abbiamo continuato a vedere nuovi campioni con tempi di compilazione PE progressivi, ma mancavano l'identificatore della versione. Il 27 giugnoth, 2022 l'identificatore della versione è cambiato in V37 e da allora non l'abbiamo visto cambiare, lasciandoci concludere che questa funzionalità è stata abbandonata.

trojan bancari latinoamericani condividono molti punti in comune. Grandoreiro è simile ad altri trojan bancari dell'America Latina principalmente per le evidenti funzionalità di base e per il raggruppamento dei suoi downloader all'interno degli installatori MSI. In passato, abbiamo osservato alcuni casi in cui i suoi downloader venivano condivisi Mecozio ed Vadocrista, anche se non negli ultimi due anni. La principale distinzione del trojan bancario Grandoreiro dalle altre famiglie era il suo esclusivo meccanismo di riempimento binario che ingorga massicciamente l'eseguibile finale (descritto nel nostro post sul blog nel 2020). Col tempo, gli operatori di Grandoreiro hanno aggiunto questa tecnica di anti-analisi anche ai suoi downloader. Con nostra sorpresa, nel terzo trimestre del 3, questa funzionalità è stata completamente eliminata dai trojan bancari e dai file binari dei downloader e da allora non l'abbiamo più osservata.

Da febbraio 2022, stiamo monitorando a seconda variante di Grandoreiro che differisce notevolmente da quello principale. Lo abbiamo visto, in piccole campagne, a marzo, maggio e giugno 2022. Considerando che la stragrande maggioranza dei suoi domini di server C&C non si risolve, le sue funzionalità principali cambiano abbastanza spesso e il suo protocollo di rete non funziona correttamente, crediamo fermamente che sia un lavoro in corso; quindi ci concentreremo sulla variante principale in questo post del blog.

Monitoraggio a lungo termine di Grandoreiro

I sistemi ESET progettati per il tracciamento automatizzato a lungo termine di famiglie di malware selezionate monitorano Grandoreiro dalla fine del 2017, estraendo informazioni sulla versione, server C&C, obiettivi e, dalla fine del 2020, configurazioni DGA.

Tracciamento DGA

La configurazione DGA è codificata nel binario Grandoreiro. È possibile fare riferimento a ciascuna configurazione tramite una stringa che chiamiamo dga_id. L'utilizzo di configurazioni diverse per il DGA produce domini diversi. Approfondiremo più approfonditamente il meccanismo DGA più avanti nel testo.

ESET ne ha estratti un totale di 105 diversi dga_ids dai campioni Grandoreiro a noi noti. 79 di queste configurazioni hanno generato almeno una volta un dominio che si è risolto in un indirizzo IP del server C&C attivo nel corso del nostro monitoraggio.

I domini generati vengono registrati tramite il servizio DNS dinamico (DDNS) di No-IP. Gli operatori di Grandoreiro abusano del servizio per cambiare frequentemente i propri domini per corrispondere alla DGA e per cambiare indirizzi IP a piacimento. La stragrande maggioranza degli indirizzi IP a cui si risolvono questi domini sono forniti da provider cloud, principalmente AWS e Azure. La tabella 1 illustra alcune statistiche sugli indirizzi IP utilizzati per i server Grandoreiro C&C.

Tabella 1. Informazioni statistiche sugli indirizzi IP di Grandoreiro C&C da quando abbiamo iniziato il nostro monitoraggio

| Informazioni | Media | Minimo | Massimo |

| Numero di nuovi indirizzi IP C&C al giorno | 3 | 1 | 34 |

| Numero di indirizzi IP C&C attivi al giorno | 13 | 1 | 27 |

| Durata dell'indirizzo IP C&C (in giorni) | 5 | 1 | 425 |

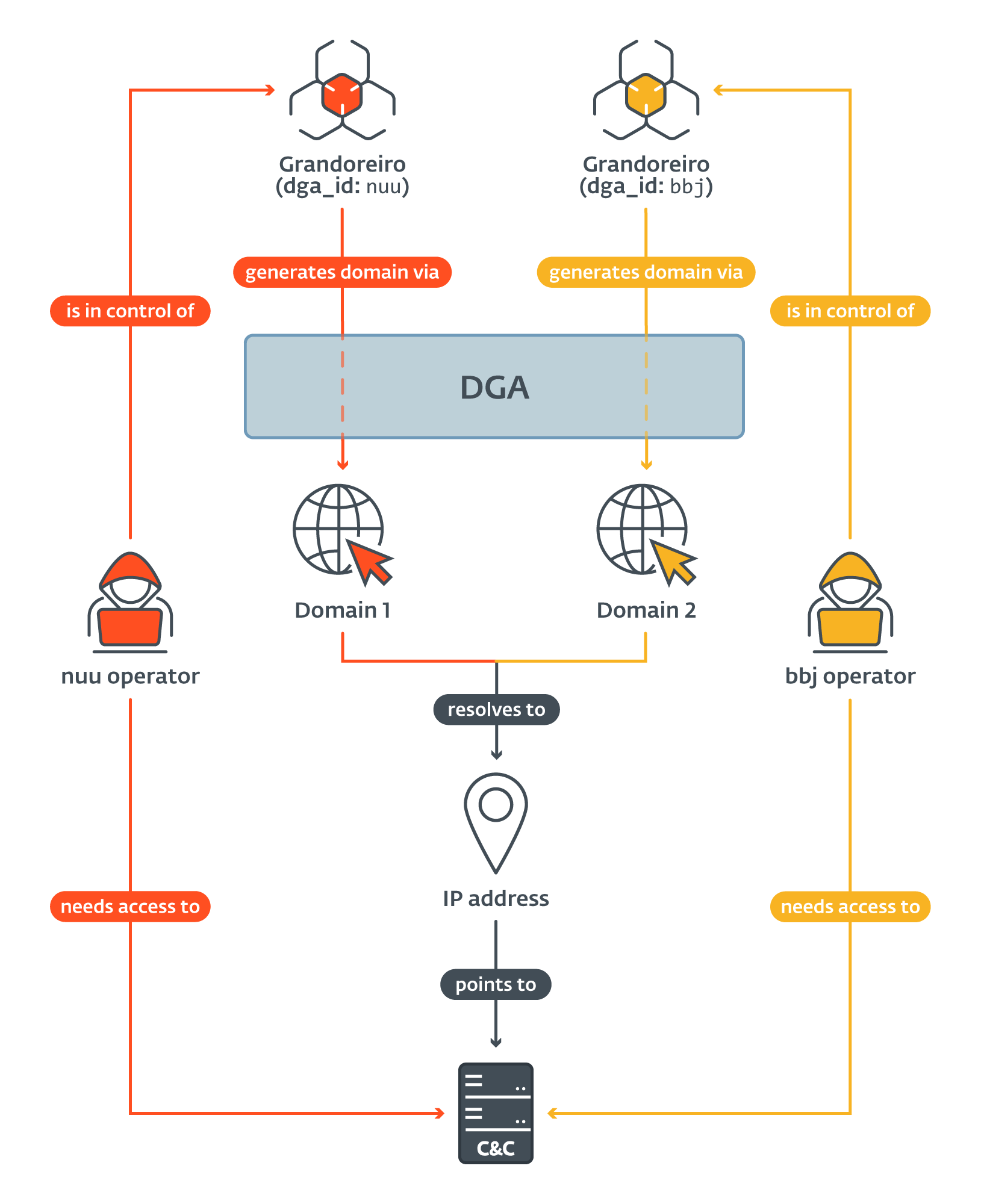

Subito dopo aver iniziato a tenere traccia dei domini generati e degli indirizzi IP associati, abbiamo iniziato a notare che molti domini generati da DGA con configurazioni diverse si risolvono nello stesso indirizzo IP (come illustrato nella Figura 3). Ciò significa che in un dato giorno, le vittime compromesse da Grandoreiro presentano campioni diversi dga_id tutti collegati allo stesso server C&C. Questo fenomeno non è stato un caso: lo abbiamo osservato quasi quotidianamente durante il nostro monitoraggio.

In occasioni molto più rare, abbiamo anche osservato un indirizzo IP riutilizzato da un altro dga_id alcuni giorni dopo. Solo che questa volta sono cambiati anche i parametri utilizzati da Grandoreiro per stabilire una connessione (spiegati più avanti nel testo). Ciò significa che, nel frattempo, il lato server C&C deve essere stato reinstallato o riconfigurato.

La nostra ipotesi iniziale era che il dga_id è unico per ciascuna configurazione DGA. Ciò si è poi rivelato errato: abbiamo osservato due serie di configurazioni diverse che condividevano la stessa cosa dga_id. La tabella 2 li mostra entrambi, “jjk” e “gh”, dove “jjk” e “jjk(2)” corrispondono a due diverse configurazioni DGA, uguali a “gh” e “gh(2)”.

La tabella 2 mostra i cluster che abbiamo potuto osservare. Tutte le configurazioni DGA che condividono almeno un indirizzo IP si trovano nello stesso cluster e sono associate dga_idsono elencati. I cluster che rappresentano meno dell’1% di tutte le vittime vengono ignorati.

Tabella 2. Cluster DGA Grandoreiro

|

ID del gruppo |

dga_id stratagemma |

Dimensione del cluster |

% di tutti i server C&C |

% di tutte le vittime |

|

1 |

b, bbh, bbj, bbn, bhg, cfb, cm, cob, cwe, dee, dnv, dvg, dzr, E, eeo, eri, ess, fhg, fox, gh, gh(2), hjo, ika, jam , jjk, jjk(2), JKM, jpy, k, kcy, kWn, md7, md9, MRx, mtb, n, Nkk, nsw, nuu, occ, p, PCV, pif, rfg, rox3, s, sdd, sdg, sop, tkk, twr, tyj, u, ur4, vfg, vgy, vki, wtt, ykl, Z, zaf, zhf |

62 |

93.6% |

94% |

|

2 |

jl2, jly |

2 |

2.4% |

2.5% |

|

3 |

IBR |

1 |

0.8% |

1.6% |

|

4 |

JYY |

1 |

1.6% |

1.1% |

Il cluster più grande contiene il 78% di tutti gli attivi dga_idS. È responsabile del 93.6% di tutti gli indirizzi IP dei server C&C e del 94% di tutte le vittime che abbiamo riscontrato. L'unico altro cluster composto da più di 1 dga_id è il gruppo 2.

Alcuni fonti affermano che Grandoreiro opera come malware-as-a-service (MaaS). Il backend del server Grandoreiro C&C non consente l'attività simultanea di più di un operatore contemporaneamente. Sulla base della tabella 2, la stragrande maggioranza degli indirizzi IP prodotti da DGA può essere raggruppata insieme senza un modello di distribuzione chiaro. Infine, considerando i pesanti requisiti di larghezza di banda del protocollo di rete (ne parleremo alla fine del post), riteniamo che i diversi server C&C siano utilizzati come un primitivo sistema di bilanciamento del carico e che sia più probabile che Grandoreiro sia gestito da un singolo gruppo o da pochi gruppi che cooperano strettamente tra loro.

Monitoraggio C&RC

L'implementazione del protocollo di rete da parte di Grandoreiro ha consentito ai ricercatori ESET di dare una sbirciatina dietro le quinte e intravedere la vittimologia. I server Grandoreiro C&C forniscono informazioni sulle vittime connesse al momento della prima richiesta a ciascuna vittima appena connessa. Detto questo, i dati sono influenzati dal numero di richieste, dai loro intervalli e dalla validità dei dati forniti dai server C&C.

Ogni vittima connessa al server Grandoreiro C&C è identificata da a login_string – una stringa che Grandoreiro costruisce quando stabilisce la connessione. Build diverse utilizzano formati diversi e formati diversi contengono informazioni diverse. Riassumiamo le informazioni che si possono ottenere dal login_string nella Tabella 3. La colonna Occorrenza mostra una percentuale di tutti i formati che abbiamo visto che contengono il tipo di informazione corrispondente.

Tabella 3. Panoramica delle informazioni che possono essere ottenute da una vittima di Grandoreiro login_string

|

Informazioni |

Avvenimento |

Descrizione |

|

Sistema operativo |

100% |

Sistema operativo del computer della vittima. |

|

nome del computer |

100% |

Nome della macchina della vittima. |

|

Paese |

100% |

Paese preso di mira dal campione Grandoreiro (codificato nel campione di malware). |

|

Versione |

100% |

Versione (stringa_versione) del campione Grandoreiro. |

|

Nome in codice della banca |

92% |

Nome in codice della banca che ha attivato la connessione C&C (assegnato dagli sviluppatori di Grandoreiro). |

|

Uptime |

25% |

Tempo (in ore) di funzionamento del computer della vittima. |

|

risoluzione dello schermo |

8% |

Risoluzione dello schermo del monitor principale della vittima. |

|

Nome utente |

8% |

Nome utente della vittima. |

Tre dei campi meritano una spiegazione più approfondita. Il Paese è una stringa codificata nel codice binario Grandoreiro anziché un'informazione ottenuta tramite servizi appropriati. Pertanto, serve più come un file destinato paese della vittima.

Il nome in codice della banca è una stringa che gli sviluppatori di Grandoreiro associano a una determinata banca o altro istituto finanziario. La vittima ha visitato il sito web di quella banca, che ha attivato la connessione C&C.

I stringa_versione è una stringa che identifica una specifica build Grandoreiro. È codificato nel malware e contiene una stringa che identifica una serie di build specifica, una versione (di cui abbiamo già parlato nell'introduzione) e un timestamp. La tabella 4 illustra i diversi formati e le informazioni in essi contenute. Si noti che alcuni timestamp contengono solo il mese e il giorno, mentre altri contengono anche l'anno.

Tabella 4. Elenco dei diversi stringa_versione formati e la loro analisi

|

Stringa della versione |

Crea ID |

Versione |

Timestamp |

|

DANILO |

DANILO |

N/A |

N/A |

|

(V37)(P1X)1207 |

P1X |

V37 |

12/07 |

|

(MX)2006 |

MX |

N/A |

20/06 |

|

fox50.28102020 |

fox50 |

N/A |

28/10/2020 |

|

MADMX(RICARICA)EMAIL2607 |

MADMX(RICARICA)EMAIL |

N/A |

26/07 |

Si potrebbe essere tentati di dire che il Build ID identifica effettivamente l'operatore. Tuttavia, non pensiamo che sia così. Il formato di questa stringa è molto caotico, a volte si riferisce solo al mese in cui probabilmente è stato costruito il binario (come (AGOSTO)2708). Inoltre, lo crediamo fermamente P1X si riferisce ad una console utilizzata dagli operatori Grandoreiro chiamata PIXLOGGER.

Monitoraggio del server C&C: risultati

In questa sezione ci concentreremo su ciò che abbiamo trovato interrogando i server C&C. Tutti i dati statistici elencati in questa sezione sono stati ottenuti direttamente dai server Grandoreiro C&C, non dalla telemetria ESET.

I vecchi campioni sono ancora attivi

Ogni login_string abbiamo osservato contiene il stringa_versione e la stragrande maggioranza di questi contiene informazioni sulla marca temporale (vedere Tabella 3 e Tabella 4). Sebbene molti di essi contengano solo giorno e mese, come sembra essere la scelta occasionale dello sviluppatore, al campione comunicante più vecchio è stato assegnato un timestamp 15/09/2020 – cioè dal momento in cui questo DGA è stato presentato per la prima volta a Grandoreiro. Al campione più recente è stato assegnato il timestamp 12/23/2023.

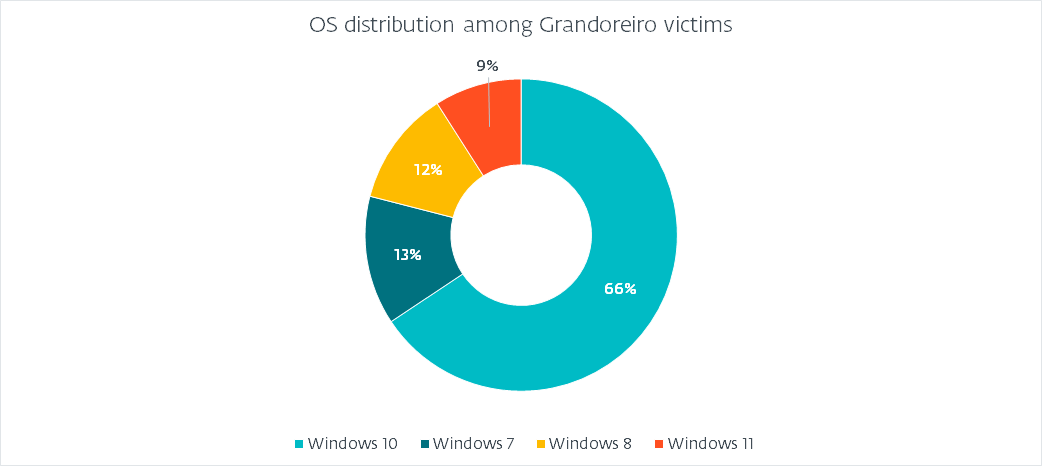

Distribuzione del sistema operativo

Dal momento che tutto il login_string contengono informazioni sul sistema operativo, possiamo tracciare un quadro accurato di quali sistemi operativi ne sono rimasti vittime, come illustrato nella Figura 4.

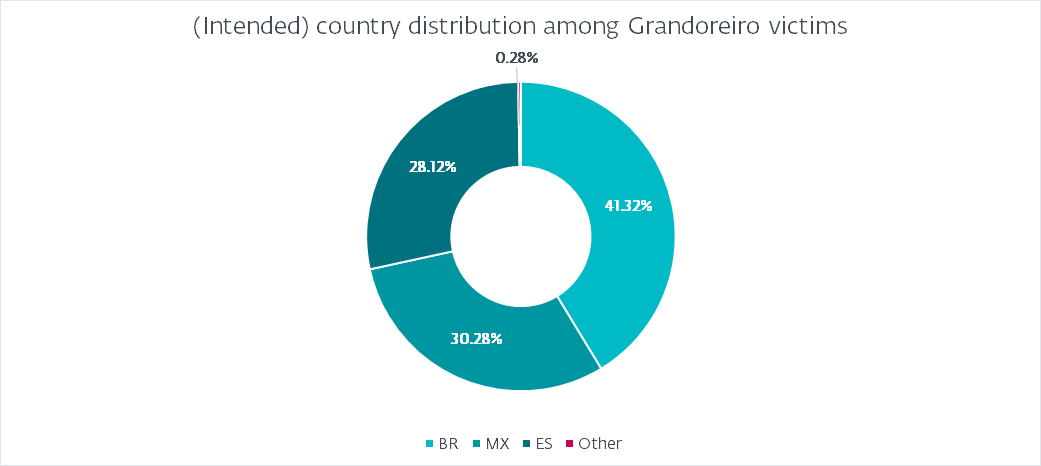

Distribuzione per paese (prevista).

Abbiamo già detto che Grandoreiro utilizza un valore hardcoded invece di interrogare un servizio per ottenere il paese della vittima. La Figura 5 mostra la distribuzione che abbiamo osservato.

Questa distribuzione è prevedibile da Grandoreiro. È interessante notare che non è correlato alla mappa termica illustrata nella Figura 1. La spiegazione più logica è che le build non sono contrassegnate correttamente per assomigliare agli obiettivi previsti. Ad esempio, l’aumento degli attacchi in Argentina non si riflette affatto nella marcatura hardcoded. Il Brasile rappresenta quasi il 41% di tutte le vittime, seguito dal Messico con il 30% e dalla Spagna con il 28%. Argentina, Portogallo e Perù rappresentano meno dell'1%. È interessante notare che abbiamo visto alcune (meno di 10) vittime contrassegnate come PM (Saint Pierre e Miquelon), GR (Grecia), o FR (Francia). Riteniamo che questi siano errori di battitura o abbiano altri significati piuttosto che mirare a quei paesi.

Nota anche che mentre Grandoreiro ha aggiunto obiettivi da molti paesi al di fuori dell'America Latina già nel 2020 abbiamo osservato poche o nessuna campagna mirata a questi paesi e la Figura 5 lo conferma.

Numero di vittime

Abbiamo osservato che il numero medio di vittime connesse in un giorno è 563. Tuttavia, questo numero contiene sicuramente dei duplicati, perché se una vittima rimane connessa per molto tempo, cosa che abbiamo osservato spesso, allora il server Grandoreiro C&C lo riporterà su più richieste.

Cercando di affrontare questo problema, abbiamo definito a unico vittima come uno con un insieme univoco di caratteristiche identificative (come nome del computer, nome utente, ecc.) omettendo quelle soggette a modifiche (come il tempo di attività). Con questo siamo arrivati a 551 unico vittime connesse in media in un giorno.

Tenendo conto che abbiamo osservato vittime che si collegavano costantemente ai server C&C per oltre un anno, abbiamo calcolato un numero medio di 114 nuovo unico vittime che si connettono ogni giorno ai server C&C. Siamo arrivati a questo numero ignorando unico vittime che abbiamo già osservato in precedenza.

Interni Grandoreiro

Concentriamoci, in modo approfondito, sulle due caratteristiche più cruciali di Grandoreiro: il DGA e il protocollo di rete.

DGA

Gli operatori di Grandoreiro hanno implementato diversi tipi di DGA nel corso degli anni, di cui il più recente è apparso nel luglio 2020. Anche se abbiamo notato alcuni piccoli cambiamenti, da allora il nucleo dell'algoritmo non è cambiato.

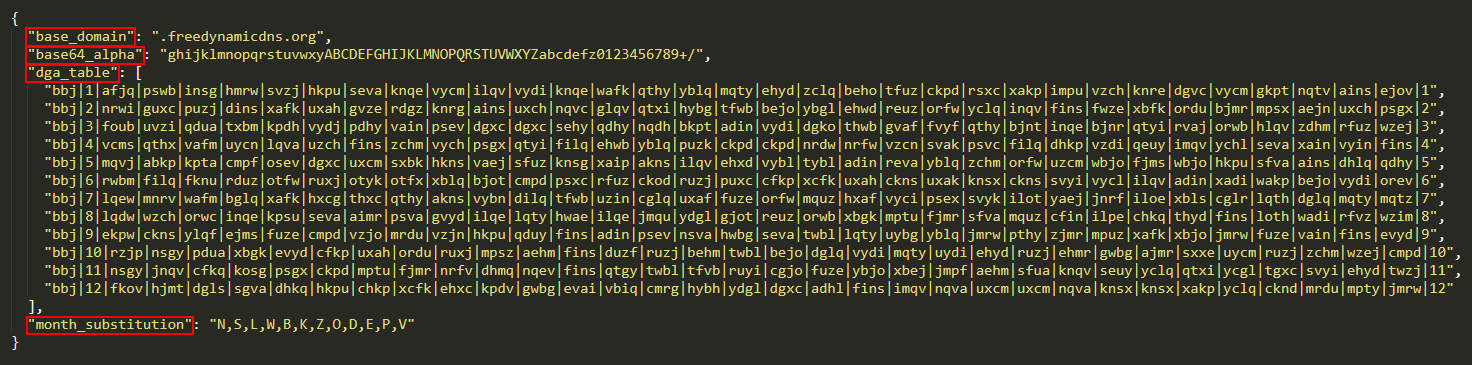

Il DGA utilizza una configurazione specifica codificata nel codice binario, memorizzata come più stringhe. La Figura 6 mostra una di queste configurazioni (con dga_id “bbj”), riformattato in JSON per una migliore leggibilità.

Nella stragrande maggioranza dei casi, il file dominio_base il campo è freedynamicdns.org or zapto.org. Come già accennato, Grandoreiro utilizza No-IP per la registrazione del dominio. IL base64_alpha Il campo corrisponde all'alfabeto base64 personalizzato utilizzato dal DGA. IL mese_sostituzione viene utilizzato per sostituire un carattere con il numero del mese.

I dga_tabella costituisce la parte principale della configurazione. È composto da 12 stringhe, ciascuna con 35 campi delimitati da |. La prima voce di ogni riga è il dga_id. La seconda e ultima voce rappresenta il mese a cui è destinata la linea. I restanti 32 campi rappresentano ciascuno un valore per un diverso giorno del mese (lasciando almeno un campo inutilizzato).

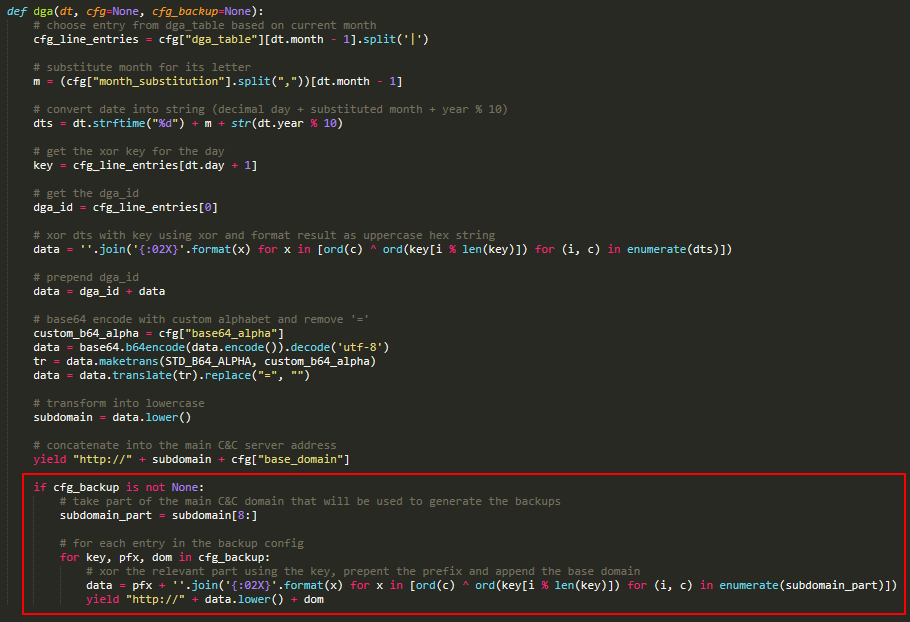

La logica del DGA è mostrata nella Figura 7. L'algoritmo seleziona innanzitutto la riga corretta e la voce corretta da essa, trattandola come una chiave a quattro byte. Quindi formatta la data corrente in una stringa e la crittografa con la chiave utilizzando un semplice XOR. Quindi antepone il dga_id al risultato, codifica il risultato utilizzando base64 con un alfabeto personalizzato, quindi rimuove eventuali caratteri di riempimento =. Il risultato finale è il sottodominio che, insieme a dominio_base, deve essere utilizzato come server C&C per il giorno corrente. La parte evidenziata in rosso è un meccanismo di sicurezza e ne parleremo in seguito.

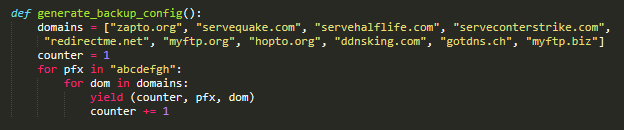

Grandoreiro ha implementato, in alcune build, un meccanismo di sicurezza per quando il dominio principale non riesce a risolversi. Questo meccanismo non è presente in tutte le build e la sua logica è cambiata alcune volte, ma l'idea di base è illustrata nella Figura 7. Utilizza una configurazione che è costante negli esempi che abbiamo analizzato e può essere generata dal semplice codice mostrato in Figura 8. Ogni voce è composta da una chiave, un prefisso e un dominio di base.

L'algoritmo failsafe prende una parte del sottodominio principale C&C. Quindi esegue un'iterazione su tutte le voci di configurazione, le crittografa utilizzando XOR e antepone un prefisso, simile alla parte principale dell'algoritmo.

Da settembre 2022 abbiamo iniziato a osservare campioni che utilizzano un DGA leggermente modificato. L'algoritmo rimane quasi identico, ma invece di codificare il sottodominio in base64 nel passaggio finale, gli viene anteposto un prefisso hardcoded. Sulla base del nostro monitoraggio, questo metodo è diventato quello dominante da circa luglio 2023.

protocollo di rete

Grandoreiro utilizza RTC Portal, un insieme di componenti Delphi costruiti sopra il SDK RealThinClient che è costruito su HTTP(S). Il portale RTC era interrotto nel 2017 e il suo codice sorgente pubblicato su GitHub. In sostanza, il Portale RTC consente a uno o più Controlli di accedere da remoto a uno o più Host. Host e controlli sono separati da un componente mediatore chiamato Gateway.

Gli operatori Grandoreiro utilizzano una console (che funge da Controllo) per connettersi al server C&C (che funge da Gateway) e per comunicare con le macchine compromesse (che funge da Host). Per connettersi al Gateway sono richiesti tre parametri: una chiave segreta, la lunghezza della chiave e un login.

La chiave segreta viene utilizzata per crittografare la richiesta iniziale inviata al server. Pertanto, anche il server deve conoscere la chiave segreta per poter decrittografare la richiesta iniziale del client.

La lunghezza della chiave determina la lunghezza delle chiavi per crittografare il traffico, stabilita durante l'handshake. Il traffico viene crittografato utilizzando un codice di flusso personalizzato. Vengono stabilite due chiavi diverse: una per il traffico in entrata e una per il traffico in uscita.

Il login può essere qualsiasi stringa. Il Gateway richiede che ogni componente connesso abbia un login univoco.

Grandoreiro utilizza due diverse combinazioni di valori di chiave segreta e lunghezza della chiave, sempre codificati nel codice binario, e abbiamo già discusso del login_string utilizzato come login.

La documentazione RTC afferma che può gestire solo un numero limitato di connessioni contemporaneamente. Considerando che ogni Host connesso deve inviare almeno una richiesta al secondo altrimenti la sua connessione viene interrotta, riteniamo che il motivo per cui Grandoreiro utilizza più server C&C sia il tentativo di non sovraccaricare nessuno di essi.

Conclusione

In questo post del blog, abbiamo fornito uno sguardo dietro le quinte del nostro monitoraggio a lungo termine di Grandoreiro che ha contribuito a rendere possibile questa operazione di interruzione. Abbiamo descritto in modo approfondito come funziona la DGA di Grandoreiro, quante diverse configurazioni esistono contemporaneamente e come siamo riusciti a individuare molte sovrapposizioni di indirizzi IP tra di esse.

Abbiamo anche fornito informazioni statistiche ottenute dai server C&C. Queste informazioni forniscono un'eccellente panoramica della vittimologia e degli attacchi, permettendoci anche di vedere l'effettivo livello di impatto.

L'operazione di disturbo condotta dalla Polizia Federale del Brasile mirava a individui che si ritiene siano ai vertici della gerarchia dell'operazione Grandoreiro. ESET continuerà a monitorare altri trojan bancari latinoamericani monitorando attentamente qualsiasi attività di Grandoreiro a seguito di questa operazione di interruzione.

Per qualsiasi domanda sulla nostra ricerca pubblicata su WeLiveSecurity, contattaci all'indirizzo threatintel@eset.com.

ESET Research offre report di intelligence APT privati e feed di dati. Per qualsiasi domanda su questo servizio, visitare il Intelligence sulle minacce ESET .

IOCS

File

|

SHA-1 |

Nome del file |

rivelazione |

Descrizione |

|

FB32344292AB36080F2D040294F17D39F8B4F3A8 |

Notif.FEL.RHKVYIIPFVBCGQJPOQÃ.msi |

Win32/Spy.Grandoreiro.DB |

Downloader MSI |

|

08C7453BD36DE1B9E0D921D45AEF6D393659FDF5 |

RYCB79H7B-7DVH76Y3-67DVHC6T20-CH377DFHVO-6264704.msi |

Win32/Spy.Grandoreiro.DB |

Downloader MSI |

|

A99A72D323AB5911ADA7762FBC725665AE01FDF9 |

pcre.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro |

|

4CDF7883C8A0A83EB381E935CD95A288505AA8B8 |

iconv.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro (con imbottitura binaria) |

Network NetPoulSafe

|

IP |

Dominio |

Fornitore di hosting |

Visto per la prima volta |

Dettagli |

|

20.237.166[.]161 |

Generato da DGA |

azzurro |

2024-01-12 |

Server C&C. |

|

20.120.249[.]43 |

Generato da DGA |

azzurro |

2024-01-16 |

Server C&C. |

|

52.161.154[.]239 |

Generato da DGA |

azzurro |

2024-01-18 |

Server C&C. |

|

167.114.138[.]249 |

Generato da DGA |

OVH |

2024-01-02 |

Server C&C. |

|

66.70.160[.]251 |

Generato da DGA |

OVH |

2024-01-05 |

Server C&C. |

|

167.114.4[.]175 |

Generato da DGA |

OVH |

2024-01-09 |

Server C&C. |

|

18.215.238[.]53 |

Generato da DGA |

AWS |

2024-01-03 |

Server C&C. |

|

54.219.169[.]167 |

Generato da DGA |

AWS |

2024-01-09 |

Server C&C. |

|

3.144.135[.]247 |

Generato da DGA |

AWS |

2024-01-12 |

Server C&C. |

|

77.246.96[.]204 |

Generato da DGA |

VDSina |

2024-01-11 |

Server C&C. |

|

185.228.72[.]38 |

Generato da DGA |

Maestro da Web |

2024-01-02 |

Server C&C. |

|

62.84.100[.]225 |

N/A |

VDSina |

2024-01-18 |

Server di distribuzione. |

|

20.151.89[.]252 |

N/A |

azzurro |

2024-01-10 |

Server di distribuzione. |

Tecniche MITRE ATT&CK

Questa tabella è stata creata utilizzando Versione 14 del framework MITRE ATT&CK.

|

tattica |

ID |

Nome |

Descrizione |

|

Sviluppo delle risorse |

Capacità di sviluppo: malware |

Gli sviluppatori di Grandereiro sviluppano i propri downloader personalizzati. |

|

|

Accesso iniziale |

Phishing |

Grandoreiro si diffonde tramite email di phishing. |

|

|

|

Esecuzione utente: file dannoso |

Grandoreiro spinge le vittime a eseguire manualmente l'allegato di phishing. |

|

|

Persistenza |

Esecuzione di avvio o accesso automatico: chiavi di esecuzione del registro / cartella di avvio |

Grandoreiro utilizza le posizioni di avvio automatico standard per la persistenza. |

|

|

Flusso di esecuzione del dirottamento: dirottamento dell'ordine di ricerca DLL |

Grandoreiro viene eseguito compromettendo l'ordine di ricerca della DLL. |

||

|

Evasione della difesa |

Deoffuscare/decodificare file o informazioni |

Grandoreiro è spesso distribuito in archivi ZIP protetti da password. |

|

|

File o informazioni offuscati: riempimento binario |

Gli EXE Grandoreiro venivano ingranditi .rsrc sezioni con immagini BMP di grandi dimensioni. |

||

|

Esecuzione proxy binario del sistema: Msiexec |

I downloader Grandoreiro sono raggruppati all'interno dei programmi di installazione MSI. |

||

|

Modifica il registro |

Grandoreiro memorizza parte dei suoi dati di configurazione nel registro di Windows. |

||

|

Ricerca e Sviluppo |

Scoperta della finestra dell'applicazione |

Grandoreiro scopre i siti web di banking online in base ai nomi delle finestre. |

|

|

Scoperta dei processi |

Grandoreiro scopre strumenti di sicurezza in base ai nomi dei processi. |

||

|

Scoperta del software: Scoperta del software di sicurezza |

Grandoreiro rileva la presenza di prodotti di protezione bancaria. |

||

|

Scoperta delle informazioni di sistema |

Grandoreiro raccoglie informazioni sulla macchina della vittima, come ad esempio %NOME DEL COMPUTER% e sistema operativo. |

||

|

Collezione |

Acquisizione dell'input: acquisizione dell'input dalla GUI |

Grandoreiro può visualizzare falsi pop-up e acquisire il testo digitato al loro interno. |

|

|

Acquisizione input: registrazione chiavi |

Grandoreiro è in grado di catturare le sequenze di tasti. |

||

|

Raccolta e-mail: raccolta e-mail locale |

Gli operatori di Grandoreiro hanno sviluppato uno strumento per estrarre indirizzi email da Outlook. |

||

|

Comando e controllo |

Codifica dati: codifica non standard |

Grandoreiro utilizza RTC, che crittografa i dati con un codice di flusso personalizzato. |

|

|

Risoluzione dinamica: algoritmi di generazione di domini |

Grandoreiro si affida esclusivamente a DGA per ottenere gli indirizzi dei server C&C. |

||

|

Canale crittografato: crittografia simmetrica |

In RTC, la crittografia e la decrittografia vengono eseguite utilizzando la stessa chiave. |

||

|

Porto non standard |

Grandoreiro utilizza spesso porti non standard per la distribuzione. |

||

|

Protocollo del livello di applicazione |

RTC è basato su HTTP(S). |

||

|

exfiltration |

Esfiltrazione sul canale C2 |

Grandoreiro esfiltra i dati sul suo server C&C. |

|

|

Impact |

Arresto/riavvio del sistema |

Grandoreiro può forzare il riavvio del sistema. |

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Fonte: https://www.welivesecurity.com/en/eset-research/eset-takes-part-global-operation-disrupt-grandoreiro-banking-trojan/

- :ha

- :È

- :non

- :Dove

- ][P

- $ SU

- 1

- 10

- 114

- 12

- 120

- 160

- 179

- 180

- 2017

- 2019

- 2020

- 2022

- 2023

- 237

- 32

- 35%

- 40

- 7

- 70

- 8

- 84

- 89

- 97

- a

- capace

- Chi siamo

- abuso

- accetta

- accesso

- Il mio account

- conti

- preciso

- recitazione

- attivo

- attività

- presenti

- effettivamente

- aggiunto

- Inoltre

- indirizzo

- indirizzi

- Dopo shavasana, sedersi in silenzio; saluti;

- Mirato

- Mirare

- algoritmo

- Tutti

- consentire

- permesso

- Consentire

- consente

- quasi

- Alfabeto

- già

- anche

- sempre

- americano

- tra

- an

- .

- analizzato

- ed

- Un altro

- in qualsiasi

- apparendo

- opportuno

- circa

- APT

- Archivio

- archivio

- SONO

- Argentina

- in giro

- AS

- addetto

- assistere

- associato

- assunzione

- At

- attacchi

- tentativo

- Automatizzata

- media

- lontano

- AWS

- azzurro

- BACKEND

- Larghezza di banda

- Banca

- Settore bancario

- base

- basato

- basic

- base

- BE

- perché

- diventare

- stato

- prima

- ha iniziato

- dietro

- essendo

- CREDIAMO

- creduto

- appartiene

- oltre a

- Meglio

- fra

- cmq

- parziale

- Maggiore

- entrambi

- Botnet

- Brasil

- del browser

- costruire

- costruisce

- costruito

- in bundle

- ma

- by

- calcolato

- chiamata

- detto

- è venuto

- Responsabile Campagne

- Materiale

- funzionalità

- capace

- catturare

- Catturare

- Custodie

- casi

- certo

- certamente

- il cambiamento

- cambiato

- Modifiche

- cambiando

- canale

- carattere

- caratteristiche

- caratteri

- scegliere

- cifra

- rivendicare

- pulire campo

- cliente

- strettamente

- più vicino

- Cloud

- Cluster

- codice

- codici

- coincidenza

- collaborato

- collezione

- Colonna

- COM

- combinazioni

- comunicare

- comunicare

- Comunicazione

- completamente

- componente

- componenti

- Compromissione

- compromettendo

- calcolo

- computer

- concludere

- Configurazione

- Connettiti

- collegato

- Collegamento

- veloce

- Connessioni

- considerando

- Consistente

- consiste

- consolle

- costante

- costantemente

- costrutti

- contatti

- contenere

- contiene

- continua

- continua

- contribuito

- di controllo

- controlli

- cooperante

- Nucleo

- correggere

- Corrispondente

- corrisponde

- paesi

- nazione

- Portata

- cruciale

- Corrente

- tenda

- costume

- da

- alle lezioni

- dati

- Data

- giorno

- Giorni

- dDNS

- deciso

- decrypt

- più profondo

- definito

- dimostrare

- profondità

- descritta

- meritare

- Design

- progettato

- rivelazione

- determina

- sviluppare

- sviluppato

- sviluppatori

- Mercato

- diverso

- difficile

- direttamente

- scopre

- scoperta

- discutere

- discusso

- Dsiplay

- display

- trascurando

- disturbare

- Rottura

- distinzione

- distribuito

- distribuzione

- immersione

- dns

- documentazione

- effettua

- dominio

- NOMI DI DOMINIO

- domini

- dominante

- fatto

- Dont

- Cadere

- caduto

- dovuto

- duplicati

- durante

- dinamico

- e

- ogni

- Presto

- o

- altro

- codifica

- cifrare

- crittografato

- crittografia

- fine

- finito

- applicazione

- iscrizione

- essenzialmente

- stabilire

- sviluppate

- stabilire

- eccetera

- Anche

- EVER

- Ogni

- esempio

- eccellente

- eseguire

- eseguito

- esecuzione

- esistere

- previsto

- ha spiegato

- spiegazione

- estratto

- fallisce

- falso

- famiglie

- caratteristica

- Caratteristiche

- Febbraio

- Federale

- polizia federale

- pochi

- meno

- campo

- campi

- figura

- File

- finale

- Infine

- finanziario

- istituzione finanziaria

- Trovare

- Nome

- difetto

- flusso

- Focus

- seguito

- i seguenti

- Nel

- forza

- formato

- forme

- essere trovato

- quattro

- volpe

- Contesto

- Francia

- frequentemente

- da

- funzionalità

- funzionamento

- ulteriormente

- divario

- porta

- generato

- ELETTRICA

- generatore

- ottenere

- Dare

- dato

- Intravedere

- globali

- Grecia

- Gruppo

- Gruppo

- ha avuto

- maniglia

- Avere

- pesante

- aiutato

- quindi

- gerarchia

- Alta

- Evidenziato

- storia

- tenere

- detiene

- host

- padroni di casa

- ORE

- Come

- Tutorial

- Tuttavia

- http

- HTTPS

- ID

- idea

- identico

- identificato

- identificatore

- identifica

- identificazione

- if

- illustra

- Immagine

- immagini

- Impact

- implementazione

- implementato

- in

- scorretto

- Aumento

- individui

- informazioni

- Infrastruttura

- inizialmente

- iniziati

- ingresso

- Richieste

- interno

- invece

- Istituzione

- Intelligence

- destinato

- interagire

- ai miglioramenti

- introdotto

- Introduzione

- indagine

- IP

- Indirizzo IP

- Gli indirizzi IP

- problema

- sicurezza

- IT

- SUO

- Gennaio

- JPY

- json

- Luglio

- giugno

- mantenere

- Le

- Tasti

- Genere

- tipi

- Sapere

- conosciuto

- conosce

- grandi

- Cognome

- dopo

- latino

- Latino-americano

- Legge

- applicazione della legge

- strato

- meno

- partenza

- Guidato

- Lunghezza

- meno

- Livello

- piace

- probabile

- Limitato

- linea

- Lista

- elencati

- locale

- posizioni

- logica

- logico

- accesso

- Lunghi

- a lungo

- a lungo termine

- Guarda

- lotto

- macchina

- macchine

- Principale

- principalmente

- Maggioranza

- make

- Fare

- maligno

- il malware

- Malware come servizio (MaaS)

- manualmente

- molti

- Marzo

- segnato

- marcatura

- massicciamente

- fiammiferi

- Maggio..

- significati

- si intende

- intanto

- meccanismo

- menzionato

- metodo

- Messico

- minore

- modificato

- soldi

- Monitorare

- monitoraggio

- monitor

- Mese

- Scopri di più

- maggior parte

- msi

- molti

- multiplo

- devono obbligatoriamente:

- MX

- Nome

- nomi

- esigenze

- Rete

- New

- recentemente

- GENERAZIONE

- no

- Nota

- Avviso..

- numero

- osservare

- ottenere

- ottenuto

- ovvio

- OCC

- occasioni

- evento

- ottobre

- of

- offrire

- Offerte

- di frequente

- maggiore

- il più vecchio

- on

- una volta

- ONE

- online

- online banking

- esclusivamente

- operato

- opera

- operativo

- sistema operativo

- sistemi operativi

- operazione

- operatore

- Operatori

- or

- minimo

- OS

- Altro

- Altri

- nostro

- Outlook

- al di fuori

- ancora

- panoramica

- proprio

- P&E

- pagina

- parametri

- parte

- passato

- Cartamodello

- per

- percentuale

- eseguita

- periodo

- persistenza

- tacchino

- fenomeno

- phishing

- immagine

- Pierre

- Platone

- Platone Data Intelligence

- PlatoneDati

- per favore

- Polizia

- pop-up

- Portale

- porte

- Portogallo

- possibile

- presenza

- presenti

- pressioni

- primitivo

- un bagno

- probabilmente

- processi

- Elaborato

- produce

- Prodotti

- Progressi

- progredendo

- progetto

- propriamente

- protezione

- protocollo

- protocolli

- dimostrato

- purché

- fornitori

- fornisce

- fornitura

- delega

- pubblicato

- Python

- Q3

- rapidamente

- abbastanza

- veloce

- tasso

- piuttosto

- ragione

- recente

- Rosso

- di cui

- si riferisce

- riflette

- registrato

- Iscrizione

- registro

- rimanente

- resti

- a distanza

- da remoto

- rimuove

- rapporto

- Report

- rappresentare

- richiesta

- richieste

- necessario

- Requisiti

- richiede

- riparazioni

- ricercatori

- Risoluzione

- risolvere

- risoluto

- risolvere

- responsabile

- colpevole

- Correre

- running

- s

- Suddetto

- SAINT

- stesso

- sega

- dire

- allo

- Cerca

- Secondo

- Segreto

- Sezione

- sezioni

- problemi di

- vedere

- sembra

- visto

- selezionato

- inviare

- invio

- inviato

- Settembre

- Serie

- server

- Server

- serve

- servizio

- Servizi

- set

- Set

- regolazione

- alcuni

- condiviso

- compartecipazione

- mostrare attraverso le sue creazioni

- mostrato

- Spettacoli

- lato

- significativamente

- simile

- Un'espansione

- contemporaneamente

- da

- singolo

- piccole

- So

- Software

- unicamente

- alcuni

- a volte

- presto

- Fonte

- codice sorgente

- Spagna

- specifico

- Spot

- spread

- Standard

- iniziato

- startup

- stati

- statico

- statistiche

- statistica

- step

- Ancora

- memorizzati

- negozi

- ruscello

- Corda

- fortemente

- soggetto

- Con successo

- tale

- riassumere

- supporti

- sorpresa

- Interruttore

- sistema

- SISTEMI DI TRATTAMENTO

- tavolo

- Fai

- prende

- mirata

- mira

- obiettivi

- Consulenza

- Analisi Tecnica

- per l'esame

- decine

- testo

- di

- che

- I

- le informazioni

- La linea

- loro

- Li

- poi

- perciò

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- think

- questo

- quelli

- anche se?

- migliaia

- minaccia

- tre

- Attraverso

- tempo

- volte

- timestamp

- Titolo

- a

- insieme

- strumenti

- top

- Totale

- verso

- pista

- Tracking

- traffico

- trattare

- innescato

- Trojan

- seconda

- subisce

- unico

- fino a quando

- non usato

- su

- uptime

- us

- uso

- utilizzato

- usa

- utilizzando

- generalmente

- utilizzare

- utilizza

- APPREZZIAMO

- Valori

- Variante

- Fisso

- versione

- informazioni sulla versione

- molto

- via

- Vittima

- vittime

- Visita

- visitato

- Prima

- Modo..

- we

- sito web

- browser web

- Sito web

- siti web

- settimana

- WELL

- sono stati

- Che

- quando

- quale

- while

- OMS

- larghezza

- volere

- finestra

- finestre

- con

- entro

- Lavora

- lavori

- scrittura

- anno

- anni

- i rendimenti

- zefiro

- Codice postale